Как заблокировать доступ к сайту по IP | REG.RU

Блокировка доступа к сайту по ip для хостинга Linux

Добавьте в файл .htaccess, находящийся в корневой папке сайта, следующие строки:

Order Allow,Deny

Allow from all

Deny from 123.123.123.123

Deny from 122.122.122.122где 123.123.123.123, 122.122.122.122 — IP-адреса, для которых запрещается доступ к сайту.

Узнать больше о методе блокировки.

Блокировка подсети IP для хостинга Linux

Если вам нужно заблокировать не отдельные IP-адреса, а подсеть IP-адресов (некий диапазон), сначала определите нужное значение с помощью безклассовой адресации CIDR (калькулятор IP-диапазона в CIDR):

как заблокировать подсеть ip

Затем добавьте в файл .htaccess, находящийся в корневой папке сайта, следующие строки:

Order Deny,Allow

Deny from 123.123.0.0/26где 123.123.

74 раза уже помогла

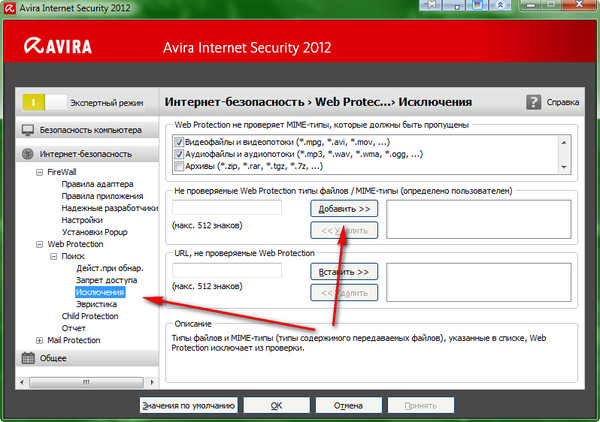

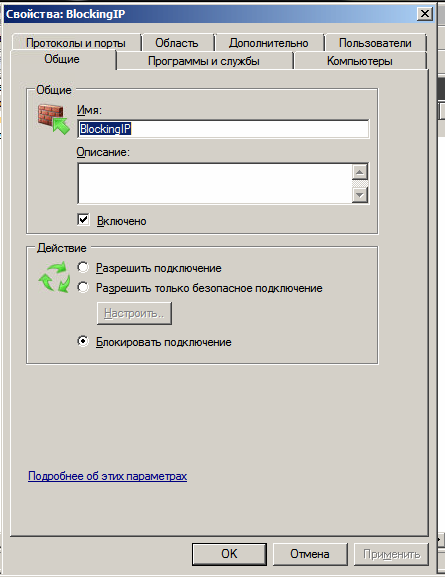

Настройка автоматической блокировки вторжений для разрешения доступа блокированным компьютерам

Автоматическая блокировка Norton прерывает обмен данными между устройством в вашей сети и любым другим компьютером, который пытается воспользоваться уязвимостью этого устройства.

Если брандмауэр Norton останавливает сетевой трафик с безопасным компьютером, вы можете восстановить соединение с этим компьютером, удалив его из списка автоматической блокировки в настройках брандмауэра Norton.

Вы можете на постоянной основе заблокировать компьютер, который временно заблокирован функцией автоматической блокировки, если считаете, что он всегда будет представлять угрозу и вам никогда не потребуется обращаться к нему. Такой компьютер будет удален из списка функции автоматической блокировки и добавлен в список запрещенных устройств.

Разблокировка компьютера, заблокированного с помощью автоматической блокировки

В разделе Компьютеры, заблокированные функцией автоматической блокировки выберите IP-адрес компьютера.

В столбце Действие выберите в раскрывающемся списке пункт .

С помощью этого решения мне удалось легко устранить неполадку.

Да НетПомогите нам улучшить это решение.

Благодарим вас за комментарии относительно качества обслуживания.

Какие действия следует выполнить сейчас?

Просмотрите решения или свяжитесь с нами.

Идентификатор документа (DOCID): v15911753

Операционная система: Windows

Последнее изменение: 05/08/2020

Блокировка IP адресов средствами cPanel

4517 Посещений

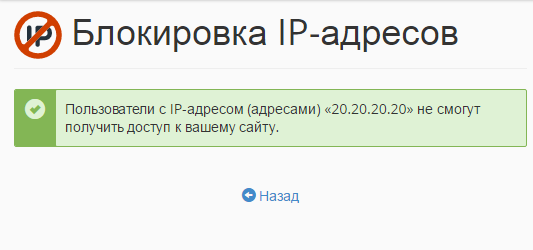

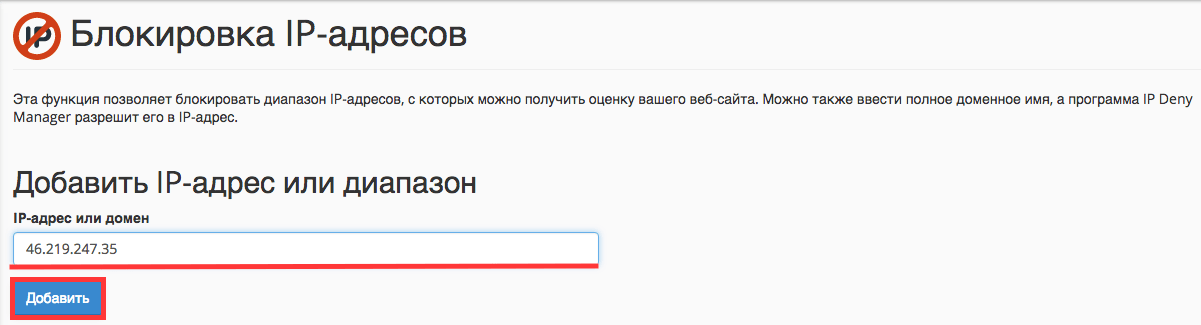

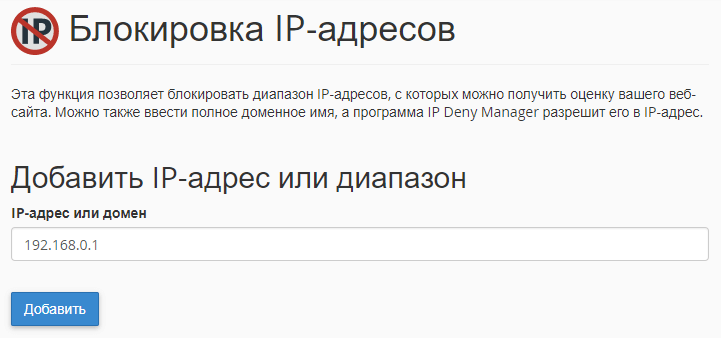

Сегодня, мы с вами поговорим о том, как с помощью средств cPanel можно заблокировать определенные IP адреса, чтобы они не имели доступ к вашему сайту. Такой инструмент весьма полезен, когда сайт пытаются взломать или создать DDOS- атаки. Для более подробного ознакомления, перейдите на главную страницу cPanel, выберите категорию «Безопасность» и зайдите в раздел «Блокировка IP».

В открывшемся новом окне, вы сразу можете прописать нужный IP адрес и заблокировать его.

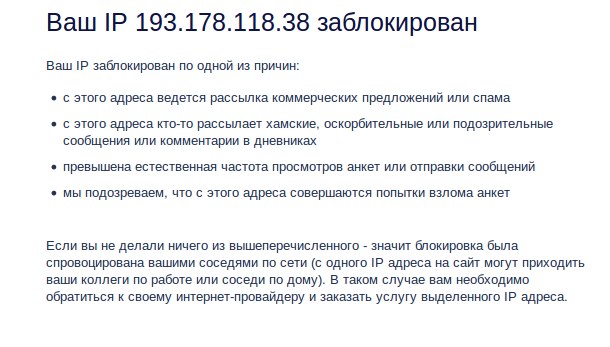

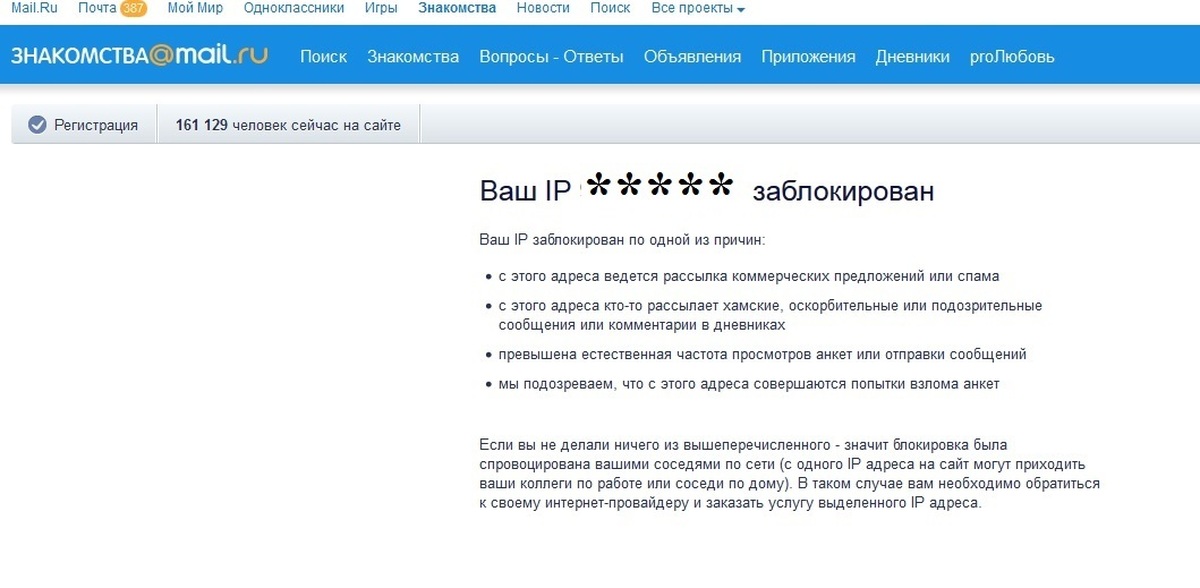

Чтобы убедится в том, что все работает, проверяем изменения через браузер. Поскольку мы заблокировали IP своего сайта, смотрим что вышло.

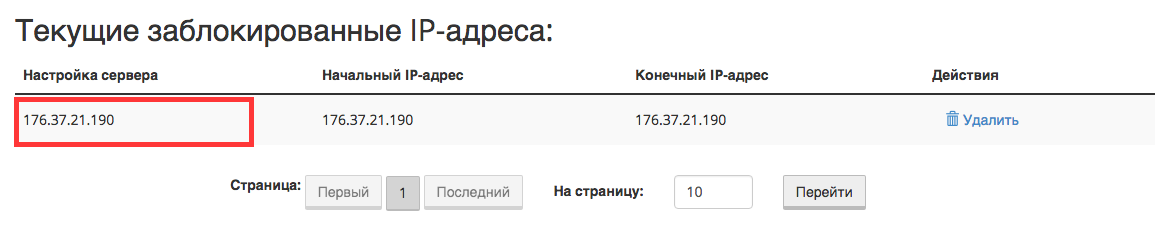

Как видите опция работает и если вы внесете нужный вам другой IP адрес, система сработает также. Чтобы удалить IP адрес из списка, достаточно напротив него нажать на кнопку «Удалить».

Чтобы удалить IP адрес из списка, достаточно напротив него нажать на кнопку «Удалить».

: Технологии и медиа :: РБК

Фото: Роман Пименов / Интерпресс / ТАСС

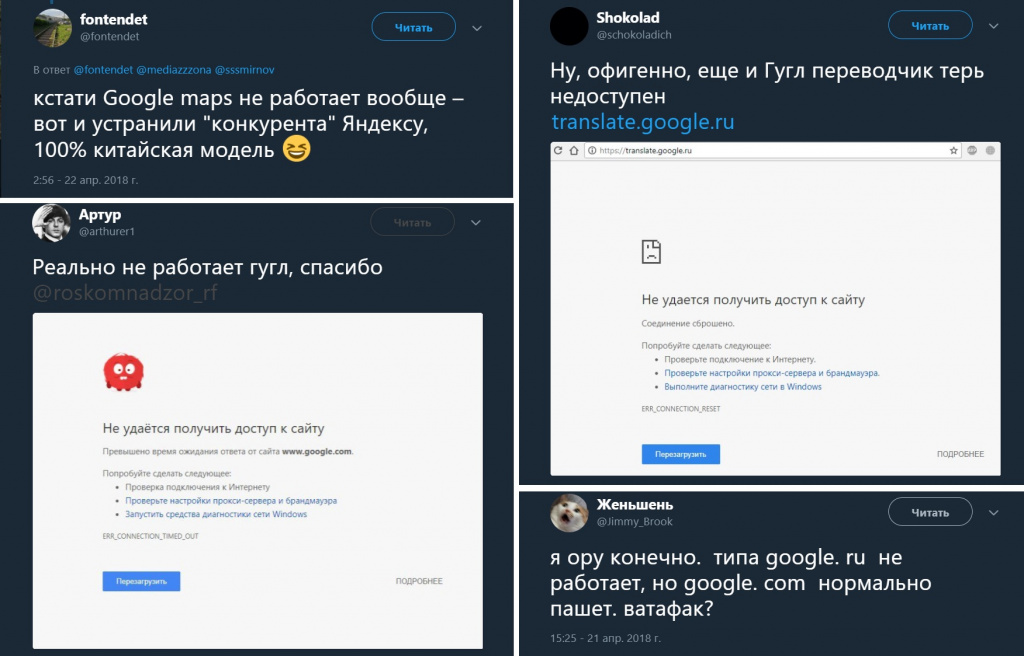

У российских пользователей игровой платформы Battle.net возникли проблемы с подключением к играм компании Blizzard — World of Warcraft, Hearthstone, Diablo, Overwatch, Starcraft, Heroes of the Storm и др.

Жалобы на сложности с подключением к Battle.net появились в Twitter в минувшие выходные. Пользователи сообщали, что вынуждены подключаться к Battle.net через VPN, а также о том, что Battle.net работает только в автономном режиме.

После этого в Twitter европейской русскоязычной службы поддержки Blizzard Europe появилось сообщение о том, что игроки «могут встретить затруднения с соединением».

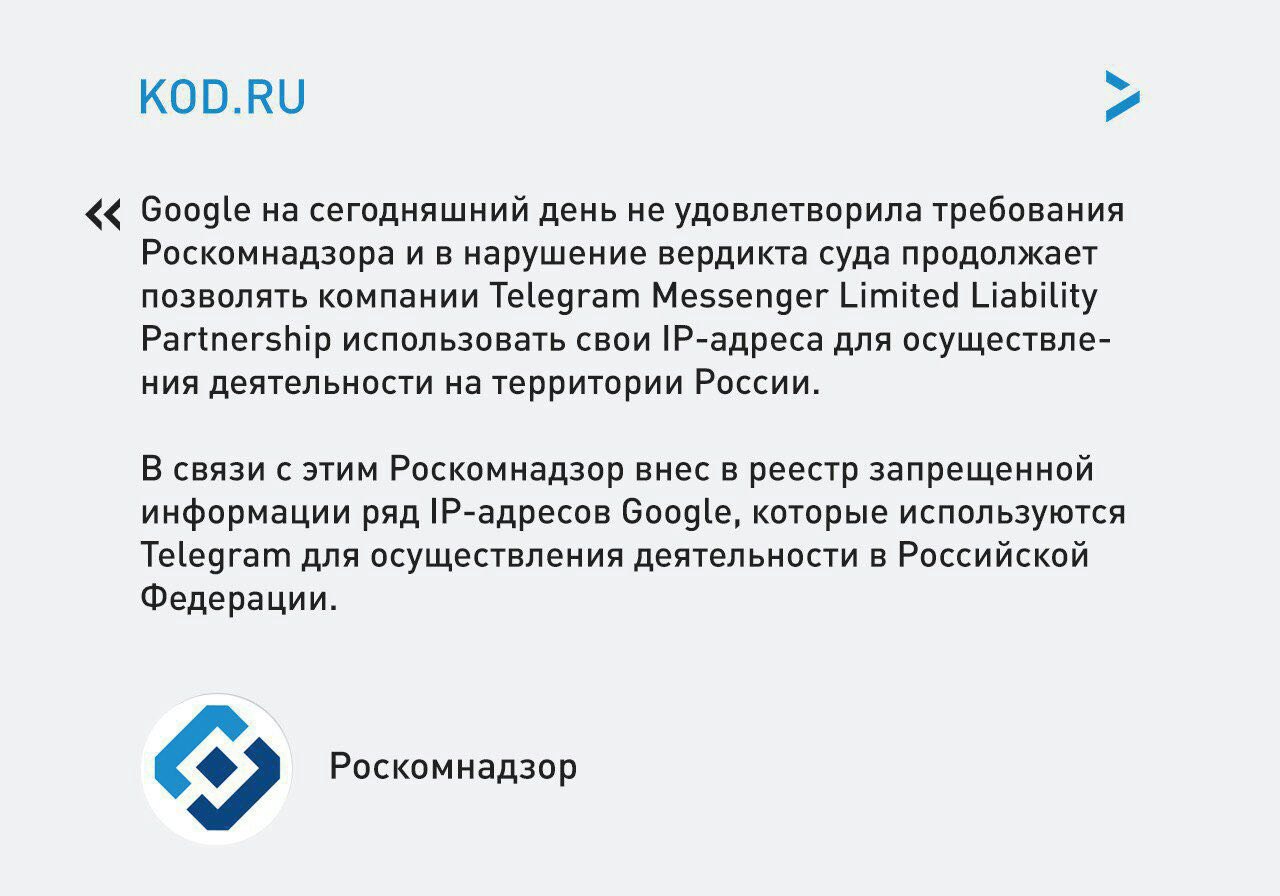

Иск о блокировке IP-адресов из-за запрета Telegram

«Живая фотография» (владеет сайтом posterslegends.com) подала иск к Роскомнадзору и Генпрокуратуре с требованием признать действия по блокировке их сайта из-за блокировки мессенджера Telegram незаконными.

«На данный момент наши требования ограничиваются просьбой о признании незаконности действий РКН. Данное судебное решение нам необходимо для дальнейшего взыскания упущенной прибыли из-за действий ведомства в арбитражном судопроизводстве», — говорил РАПСИ представитель «Живой фотографии» Данил Бухарин.

Генпрокуратура направила свои возражения на административный иск «Живой фотографии». Как пишут «Ведомости», Генпрокуратура не давала разрешения на блокировку миллионов IP-адресов для исполнения решения о блокировке Telegram.

По данным сервиса проверки ограничения доступа к сайтам, сайт «Живой фотографии» заблокировали на основании решения Генпрокуратуры от 16 апреля. В возражениях надзорное ведомство подчеркивает, что в этом решении шла речь об ограничении доступа к семи аккаунтам мессенджера, которые пропагандируют деятельность нескольких запрещенных в России организаций на территории Сирии, а также к четырем сервисам, позволяющим обходить блокировки. О блокировке IP-адреса истца в требовании не говорилось.

Адвокат Бухарин в беседе с «Ведомостями» подчеркивал, что если Генпрокуратура не требовала заблокировать адреса сверх указанных ей в документе, то Роскомнадзор превысил свои полномочия.

Судья Смолова объявляет заседание открытым. На него пришли двое представителей «Живой фотографии» и представители Роскомнадзора и Генпрокуратуры.

На него пришли двое представителей «Живой фотографии» и представители Роскомнадзора и Генпрокуратуры.

Заходит судья, представляет участников процесса. От Роскомнадзора пришли в суд Смелянская и Куликов, которые участвовали в процессе по блокировке Telegram. Рядом с ними сидит представитель Генпрокуратуры.

Смелянская просит приобщить к делу дополнительные пояснения своей позиции; вслух их не оглашают. Истец просит минуту почитать их и оставляет решение на усмотрение суда. Суд соглашается.

Смолова читает иск «Живой фотографии»: они просят признать решение о внесении их IP-адреса в реестр незаконным и обязать Роскомнадзор исключить их из реестра. Роскомнадзор и Генпрокуратура против иска возражают.

Юрист истца встает и кратко поясняет иск: ООО «Живая фотография» владеет сайтом, внесенным в реестр, использует его как администратор фактически как интернет-магазин.

— Никакой запрещенной информации там не запрещалось и не запрещается. За все время функционирования сайта никаких претензий к истцу не было, — говорит юрист.

— Правовые основания, которые изложил РКН в своих пояснениях, свидетельствуют о том, что сайт не использовался для распространения запрещенной информации, — продолжает представитель истца.

Он говорит, что позже еще выступит по поводу возражений ответчиков.

Куликов встает и спрашивает, почему истец не поменял провайдера хостинга и адрес сайта.

— Менять или не менять — право истца. За хостинг были уплачены довольно большие деньги.

— Ответ понятен, вопросов нет.

Теперь выступает Куликов из Роскомнадзора. Он ссылается на 149-ФЗ «Об информации», в котором прописано, как Роскомнадзор блокирует сайты по требованию Генеральной прокуратуры. Он постоянно пересказывает положения закона, но не говорит ни слова о конкретных обстоятельствах дела.

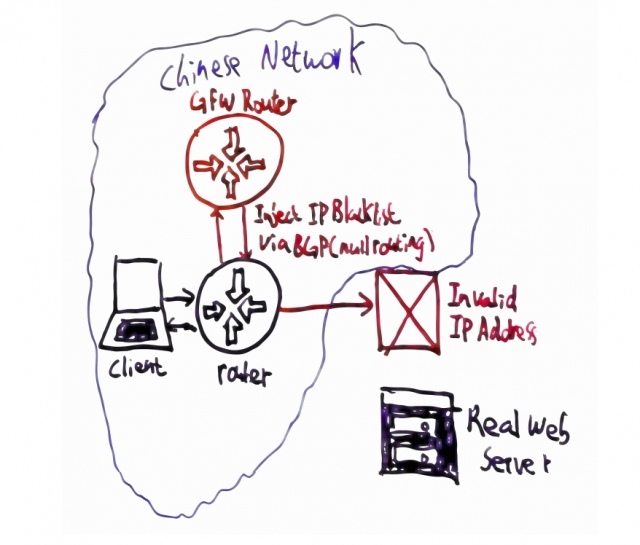

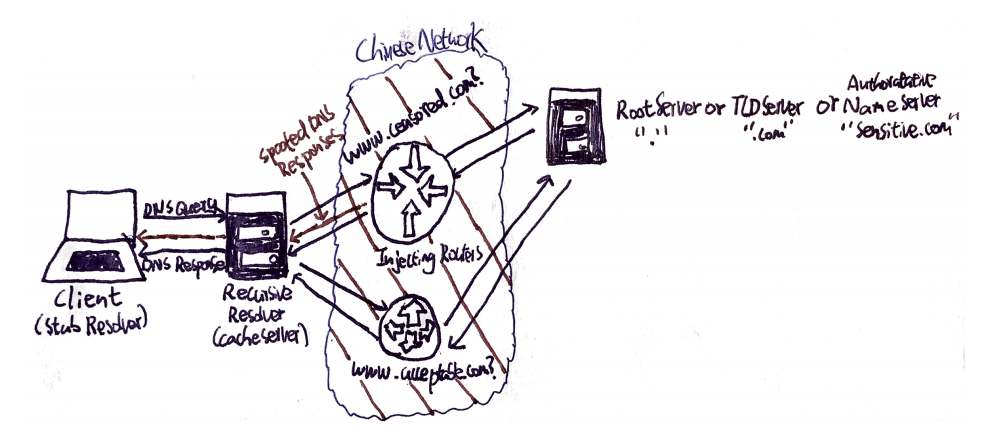

Затем Куликов просит стороны различать сетевой адрес и сайт. Первое — числовое значение, которое может быть использовано чем угодно, в том числе и Telegram, объясняет юрист РКН. IP-адрес истца входил в подсеть провайдера хостинга DigitalOcean; им направили уведомление, а владельцев сайта о блокировке уведомлять никто не обязан.

— Важно отметить, что, помимо нормативных актов, право на блокировку закреплено и позицией судов, — продолжает Куликов.

Он пересказывает позицию Конституционного суда: пленум указал, что, если при блокировке запрещенной информации страдают владельцы сервисов, к ее распространению не причастные, это вина хостинг-провайдера, а не Роскомнадзора.

Смелянская просит дополнить.

— Я бы хотела дать небольшой комментарий, почему в реестре ссылка на решение Генерального прокурора и его заместителя.

Она объясняет, что реестр «ограничен функционально», и поэтому при поступлении требования блокировки от Генпрокуратуры нужно было выбрать какое-то одно основание для включения сайта в реестр; именно поэтому, говорит представительница, реестр ссылается на решение Генпрокуратуры от 2015 года.

— Служба перешла на новый уровень блокировки Telegram. Скоро мы будем обновлять реестр, — завершает Смелянская.

Куликов вновь берет слово и дополняет: никто не блокировал именно сайт ответчика, блокировали диапазон IP-адресов, используя «программу-анализатор трафика».

— Мы не оспариваем того, что на сайте истца не было запрещенной информации… Роскомнадзор принял меры, которые счел необходимым, — говорит он.

Слово вновь берет представительница Роскомнадзора Смелянская. Она говорит, что статья 15.3 ФЗ «О связи» подразумевает «оперативное реагирование». Требование генпрокурора пришло 16 апреля; оно требовало заблокировать несколько телеграм-каналов, которые якобы распространяли экстремистский контент. Так как заблокировать отдельные телеграм-каналы нельзя, а с 13 апреля суд уже постановил блокировать мессенджер, требование прокуратуры было излишним, говорит юрист.

Она начинает объяснять разницу между сайтом и мессенджером.

— Telegram — это не сайт в интернете, это сложный сервис, который имеет свою уникальную архитектуру, — увлекается Смелянская, всплескивая руками.

Перемещение IP-адресов Telegram по интернету могла отследить только специальная машина, говорит Смелянская, имея в виду, вероятно, анализатор трафика.

Юрист истцов встает и начинает задавать уточняющие вопросы Куликову. Они спорят о том, что именно заблокировал Роскомнадзор.

— У вас тут написано, что [заблокированный Роскомнадзором IP-адрес] это доменное имя.

— Это сетевой адрес.

— Но вот, в акте написано.

Представитель пытается выяснить, как Роскомнадзор узнал соответствие доменного имени и сетевого адреса.

— Мы не утверждаем, что сетевой адрес входит в диапазон. Мы говорим, что он выполняет техническую роль.

Смелянская объясняет, что такое доменное имя, и чем оно отличается от «уникального идентификатора Telegram».

— Вы прекрасно знаете, как Telegram себя отрабатывал. Это не то, что динамический IP-адрес, это мгновенная реакция на блокировку.

Представительница Роскомнадзора переходит на повышенный тон и краснеет. Ей не нравятся претензии истца, который говорит, что их IP-адрес даже не входит в заблокированную подсеть.

— Мы блокировали идентификатор Telegram, поэтому в акте написан их идентификатор. Когда Telegram переместился на ваш ресурс, пошла блокировка вашей подсети, — говорит Смелянская.

Когда Telegram переместился на ваш ресурс, пошла блокировка вашей подсети, — говорит Смелянская.

— В материалах дела есть какие-то доказательства того, что IP-адрес истца когда-либо использовался телеграмом? — в очередной раз пытается выяснить представитель «Живой фотографии».

— Сам акт, — подумав, отвечает Куликов.

— Наш реестр — это не програмное обеспечение ИП «Рога и копыта». Та выписка, которая была предоставлена, она отражает всю информацию, — поддерживает коллегу Смелянская.

Теперь выступает представитель Генпрокуратуры.

— Статья 15 149-ФЗ «Об информации» была принята для того, чтобы Роскомнадзор мог оперативно блокировать информацию. В частности, если брать суть нашего спора, об экстремистской деятельности. В целях, так сказать, удаления информации, чтобы граждане у нас не наблюдали, не читали эти сайты, информацию. В данном, конкретном случае Генпрокуратура мониторила интернет и выявила указанные сайты, которые призывают вступить в террористические и экстремистские организации. 16 апреля замгенпрокурора Гринь подписан и направил требование Роскомнадзору, — начинает он.

16 апреля замгенпрокурора Гринь подписан и направил требование Роскомнадзору, — начинает он.

Представитель надзорного ведомства жалуется, что информация разлетается по интернету слишком быстро, и писать каждый раз запросы утомительно, поэтому они просят Роскомнадзор самим искать, что заблокировать.

Судья переходит к изучению письменных материалов; представитель истца просит кое-что добавить.

Стороны вновь начинают спорить о том, как, почему и что было заблокировано. Смелянская из Роскомнадзора вновь начинает говорить громче:

— Потому что провайдер хостинга, он иностранец, он с нами не захотел работать. А вы — россиянин, компания вашего истца — российская, вы должны были узнать у вашего провайдера, за что вас блокируют… А выясняли ли вы у провайдера хостинга, что нужно сделать, чтобы вас разблокировали?!

В целом, позиция Роскомнадзора такова: владелец сайта должен был сам решать свои проблемы с хостинг-провайдером, действия по блокировке были законны.

После очередного спора на ту же тему особенностей блокировки, который несколько раз прерывала судья, стороны переходят к прениям.

— Я считаю, что в рамках процесса Роскомнадзор подтвердил все, что было изложено в иске, — начинает представитель истца.

Он говорит, что, согласно их позиции в суде, Роскомнадзор фактически играет роль технического исполнителя некоего программного обеспечения. Кроме того, представители ведомства подтвердили в суде, что заблокированный сайт «Живой фотографии» никак не связан с Telegram.

Юрист просит удовлетворить иск в полном объеме.

Теперь выступает Смелянская. Она вновь вспоминает статью 15.3 ФЗ «Об информации» и кратко повторяет, что все действия Роскомнадзора законны. Иск она просит отклонить.

У ее коллеги и представителя Генпрокуратуры высказываний больше нет. Судья уходит на решение.

Судья Смолова возвращается и читает свое решение. Она постановила в удовлетворении иска «Живой фотографии» к Роскомнадзору и Генпрокуратуре отказать.

Битрикс — Блокировка страницы по IP

Описание

Технические данные

- Опубликовано:

- 31.01.2019

- Версия:

- 1.0.0

- Установлено:

- 50 — 99 раз

- Подходящие редакции:

- «Первый сайт», «Старт», «Стандарт», «Малый бизнес», «Бизнес», «Корпоративный портал», «Энтерпрайз»

- Адаптивность:

- Нет

- Поддержка Композита:

- Да

- Совместимо с Сайты24

- Нет

Описание

Компонент предназначен для ограничения доступа к определённой странице по IP. Имеется возможность:

— переключаться между белым и чёрным списком;

— настраивать адрес перенаправления.

В панели администрирования можно создать стандартную страницу 403.

Компонент совместим с работой в режиме композитного сайта.

Обсуждения (0)

Обсуждения (0 )

Здесь пока никто ничего не написал. Будьте первым.

Установка

После установки решения появится возможность добавлять компонент на любую страницу.В настройках компонента нужно указать список ip адресов, а также вид списка:

черный (адреса, которые нужно блокировать)

белый (адреса, которым разрешен доступ)

Можно выбрать страницу, на которую будет перенаправляться заблокированный посетитель. По умолчанию пользователь будет перенаправляться на страницу http://домен/403.php. Адрес этой страницы можно изменить в настройках компонента. Также можно создать стандартную страницу 403 через панель администрирования.

Поддержка

По всем вопросам функционирования модуля обращайтесь на support@listufa. ru

ruЛицензионное соглашение

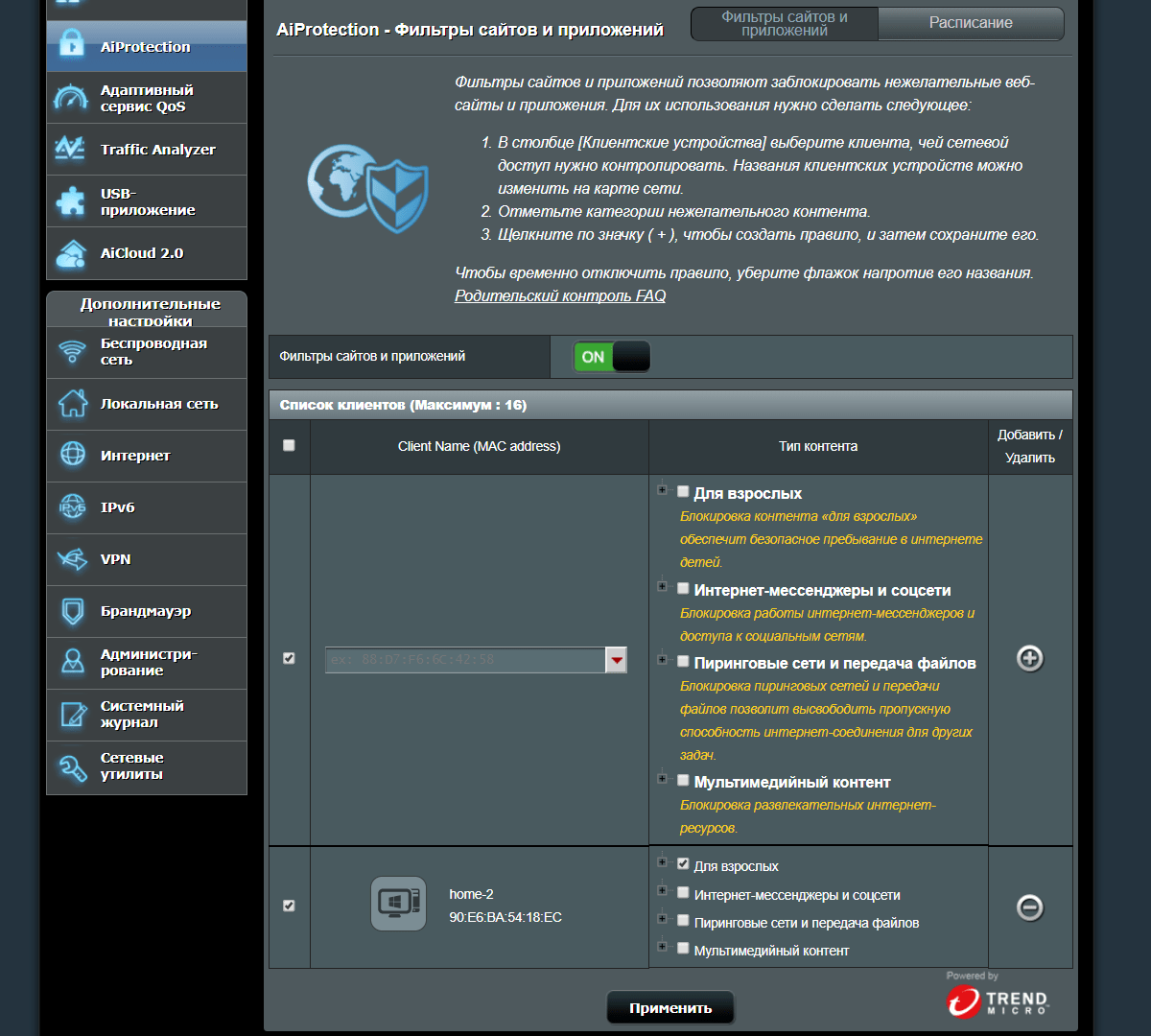

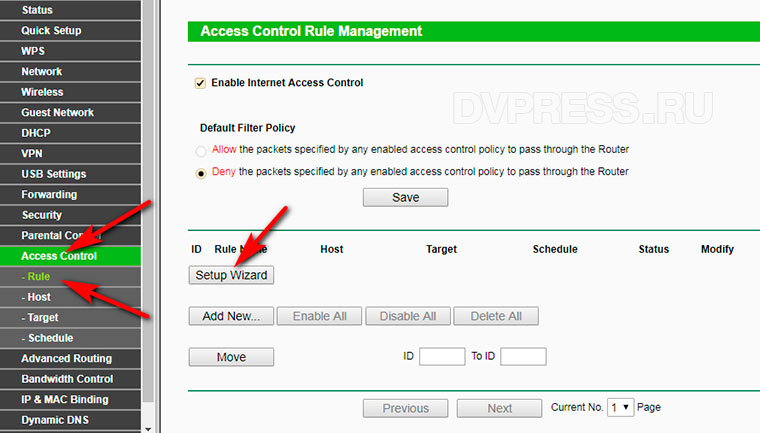

Как заблокировать доступ к определенному сайту? – Keenetic

Способ 1. Самый простой способ — воспользоваться интернет-фильтром SkyDNS. У этого сервиса имеется бесплатный тариф FREE (включается по окончании пробного периода тарифа «Домашний»), при использовании которого можно заблокировать доступ к 20 сайтам, фильтровать более пятидесяти категорий сайтов, вести собственные списки исключений (размер ограничен десятью записями) и собирать статистику за один месяц работы. С помощью фильтра SkyDNS можно заблокировать доступ как для всех устройств домашней сети, так и для определенных.

Рассмотрим пример блокировки сайта youtube.com. Для этого внесём в черный список следующие сайты: googlevideo.com, www.youtube.com, youtube.com и ytimg.com.

Затем в веб-конфигураторе интернет-центра на странице «Интернет-фильтр» включите фильтр SkyDNS и установите профиль «Основной» для определенного устройства. В зависимости от задачи, фильтр SkyDNS также можно применить для всех зарегистрированных и незарегистрированных устройств.

В зависимости от задачи, фильтр SkyDNS также можно применить для всех зарегистрированных и незарегистрированных устройств.

После этой настройки рекомендуем перезагрузить интернет-центр и затем проверить доступ к блокируемому сайту.

В некоторых случаях, вы можете заблокировать доступ не только к одному сайту, но и к целой категории. Например, для блокировки Skype и других мессенджеров заблокируйте категорию «Чаты и мессенджеры».

Дополнительную информацию вы можете найти на сайте https://www.skydns.ru/guides/faq/

Способ 2. Способ блокировки средствами интернет-центра. У этого способа есть особенность — он позволит заблокировать доступ всем хостам в локальной сети к сайту, который вы укажите. Его нельзя применить для определенного хоста.

Настройка выполняется из интерфейса командной строки (CLI) интернет-центра.

Для блокировки сайта будем использовать команду ip host

(config)> ip hostUsage template:

host {domain} {address}

Например, если нужно заблокировать доступ к youtube. com выполните команды:

com выполните команды:

(config)> ip host youtube.com 10.10.10.5

Dns::Manager: Added static record for "youtube.com", address 10.10.10.5.

(config)> ip host www.youtube.com 10.10.10.5

Dns::Manager: Added static record for "www.youtube.com", address 10.10.10.5.

(config)> system configuration save

В качестве IP-адреса нужно указать любой несуществующий (свободный, незадействованный) IP-адрес из диапазона частных «серых» адресов. Это может быть IP-адрес из другой подсети, отличной от сети интернет-центра.

В нашем примере при запросе к сайту youtube.com хосту будет отдан несуществующий адрес 10.10.10.5 и соответственно страница не откроется. В интернет-центрах Keenetic можно добавить до 64 статических привязок IP-адреса к доменному имени с помощью команды ip host.

Для удаления привязки используйте ту же команду, только добавляя префикс no в начале. Например:

(config)> no ip host youtube.com 10.10.10.5

Dns::Manager: Deleted record "youtube.com", address 10.10.10.5.

(config)> system configuration save

NOTE: Важно! Созданные статические записи привязки IP-адресов к домену на интернет-центре с помощью команды ip host имеют больший приоритет перед интернет-фильтрами.

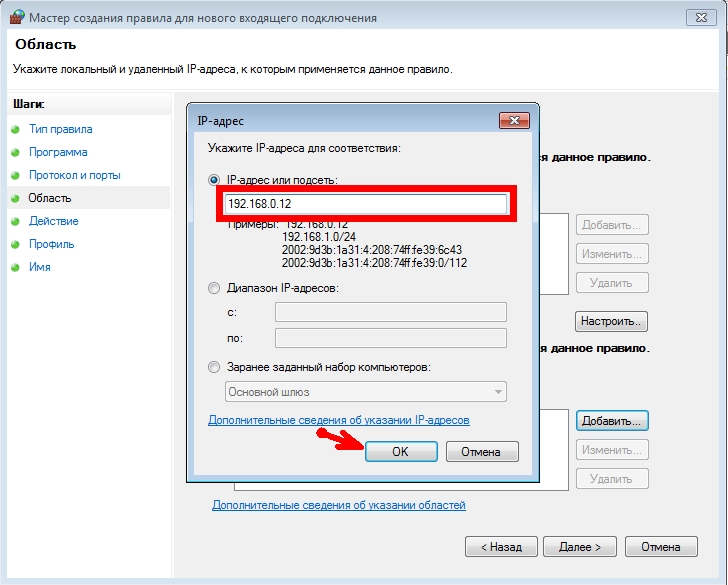

Способ 3. Способ блокировки сайта через правила межсетевого экрана интернет-центра Keenetic.

Подробное описание работы с Межсетевым экраном в интернет-центрах Keenetic представлено в статье «Межсетевой экран».

Различные примеры использования правил межсетевого экрана можно найти в статье «Примеры использования правил межсетевого экрана».

Например, заблокируем правилами межсетевого экрана доступ всем устройствам локальной сети к сайту социальной сети знакомств Love.Ru.

NOTE: Важно! В настройках правил межсетевого экрана интернет-центра Keenetic нельзя использовать доменные имена (нельзя указать символьное имя домена или сайта), а можно использовать только IP-адреса. В связи с чем, перед настройкой правил нужно выяснить IP-адрес(а) нужного вам веб-сайта. IP-адресов у веб-сайта может быть несколько, и в этом случае нужно блокировать доступ ко всем IP-адресам. К тому же веб-сайты могут работать не только на протоколе HTTP, но и на протоколе HTTPS. Рекомендуем блокировать трафик к сайту по обоим протоколам.

В связи с чем, перед настройкой правил нужно выяснить IP-адрес(а) нужного вам веб-сайта. IP-адресов у веб-сайта может быть несколько, и в этом случае нужно блокировать доступ ко всем IP-адресам. К тому же веб-сайты могут работать не только на протоколе HTTP, но и на протоколе HTTPS. Рекомендуем блокировать трафик к сайту по обоим протоколам.

Первый способ узнать IP-адрес сайта — использовать в командной строке операционной системы специальную команду:

nslookup <имя_веб_сайта>

В нашем примере выполним команду nslookup love.ru

Результат выполнения указанной выше команды позволит увидеть IP-адреса, на которых размещается веб-сайт.

Второй способ узнать IP-адрес сайта — воспользоваться одним из специальных онлайн-сервисов (например, 2ip.ru). В специальной строке нужно будет указать имя интересующего вас сайта и нажать кнопку «Проверить». После этого вы увидите все IP-адреса, на которых работает сайт. Например:

Например:

Теперь, выяснив IP-адреса веб-сайта, можно приступать к созданию правил межсетевого экрана.

В нашем примере сайт использует 4 IP-адреса, создадим для интерфейса локальной сети «Домашняя сеть» 8 правил для блокировки трафика по протоколам: 4 для HTTP и 4 для HTTPS.

Создаем запрещающие правила, в котором указываем IP-адрес назначения (IP-адрес сайта, к которому будет запрещен доступ) и тип протокола (HTTP и HTTPS). Мы используем блокировку доступа к сайту для всех устройств локальной сети, но если вам нужно запретить доступ только для конкретного хоста, при создании правила укажите его IP-адрес в поле «IP-адрес источника».

После создания правил проверьте доступ к сайту.

Данный способ бывает не всегда удобен. Например, чтобы заблокировать Skype на сетевом уровне необходимо знать все используемые им IP-адреса. Найти их все и поддерживать список в актуальном состоянии — трудновыполнимая задача. Также многие сайты в целях повышения производительности используют несколько разных адресов для загрузки своих данных. Например, «ВКонтакте» использует адрес vk.com для загрузки страниц, а картинки и прочие элементы страницы грузятся с домена userapi.com.

Например, «ВКонтакте» использует адрес vk.com для загрузки страниц, а картинки и прочие элементы страницы грузятся с домена userapi.com.

Для блокировки таких сайтов рекомендуем использовать интернет-фильтр SkyDNS.

TIP: Примечание:

Если вы ранее заходили на сайты, относительно которых меняли настройки, то ответы DNS-серверов скорее всего, находятся в кэше браузера, клиента DNS на локальном компьютере или кэширующем DNS на роутере.

Для скорейшего вступления в действие изменения настроек может понадобиться перезапустить браузер. В большинстве случаев этого достаточно.

Если после перезапуска браузера изменений нет, выполните команду ipconfig /flushdns на локальном компьютере, которая очистит кэш DNS-клиента Windows.

В еще более редких случаях может понадобиться очистить кэш DNS на роутере (достаточно будет перезапустить роутер).

Как скрыть свой IP-адрес

Мы все люди, достойные любви, но мы также числа. Подумайте: когда вы родились, вам дали имя и номер социального страхования. Когда у вас есть машина, вы получаете номер водительского удостоверения. А когда вы выходите в Интернет, вы получаете IP-адрес. Большинство из нас стараются сохранить конфиденциальность этих номеров, чтобы защитить свою конфиденциальность, но ваш IP-адрес по умолчанию является публичным. Есть много способов скрыть или изменить это число, например, с помощью VPN, и это сделать намного проще, чем вы думаете.

Подумайте: когда вы родились, вам дали имя и номер социального страхования. Когда у вас есть машина, вы получаете номер водительского удостоверения. А когда вы выходите в Интернет, вы получаете IP-адрес. Большинство из нас стараются сохранить конфиденциальность этих номеров, чтобы защитить свою конфиденциальность, но ваш IP-адрес по умолчанию является публичным. Есть много способов скрыть или изменить это число, например, с помощью VPN, и это сделать намного проще, чем вы думаете.

Что такое IP-адрес?

Проще говоря, IP-адрес — это идентификатор, который позволяет передавать информацию между устройствами в сети. Как и ваш домашний адрес, он содержит информацию о местоположении и делает устройства доступными для связи.

Это не случайные адреса; они математически производятся и распределяются Управлением по присвоению номеров в Интернете (IANA), подразделением Интернет-корпорации по присвоению имен и номеров (ICANN). Это те же люди, которые отвечают за сортировку доменных имен и другие факторы, важные для интернет-общения.

Распределение этих адресов также не случайно. IANA напрямую не предоставляет вам IP-адрес. Вместо этого они распределяют блоки номеров по разным регионам. Например, в Соединенных Штатах выделено 1 541 605 760 адресов, что составляет около 36 процентов всех доступных IP-адресов (по крайней мере, для IPv4, в отличие от IPv6, но об этом в другой раз). Между тем, у Ватикана всего 17 920 адресов. Это, вероятно, больше, чем вам когда-либо понадобится знать об IP-адресах, но теперь вы можете поразить своих друзей этими удобными фактоидами о папских сетях.

Храните в секрете, берегите его

Поскольку существует конечное количество IP-адресов (4 294 967 296, под IPv4) и только определенное их количество доступно по местоположению, простым смертным, таким как мы с вами, обычно не нужно беспокоиться о наших IP-адресах. Наши интернет-провайдеры назначают их нам (а иногда отзывают и повторно используют), наши маршрутизаторы используют их, и мы с радостью продолжаем работу — пока нам не понадобится что-то менять.

Хотя очень немногие из нас на самом деле отвечают за свои собственные IP-адреса, есть несколько способов заставить их изменить.Поищите в Интернете и вы найдете всевозможные загадочные волшебные слова командной строки, которые якобы дадут вам новый адрес. Есть даже несколько веб-сайтов, которые могут делать то же самое. Вы также можете отключить модем на некоторое время и посмотреть, назначит ли ваш интернет-провайдер новый адрес, когда вы вернетесь в сеть. Или вы можете напрямую позвонить своему интернет-провайдеру и попросить новый адрес, но это может привести к утомительным вопросам.

Вместо того, чтобы менять свой IP, вероятно, проще его просто скрыть.

Скрывайте все на виду, используйте VPN

Когда вы указываете в браузере веб-сайт, запрос покидает ваш компьютер, направляется на сервер, на котором находится веб-сайт, и возвращается с запрошенной вами информацией.Попутно происходит обмен информацией о местоположении и идентификации, а иногда и перехватывается злоумышленниками, шпионами, рекламодателями и любопытными правительственными учреждениями.

При использовании виртуальной частной сети или VPN к уравнению добавляется еще один уровень. Вместо того, чтобы напрямую связываться с серверами веб-сайта, VPN создает зашифрованный туннель между вами и сервером службы VPN, который, в свою очередь, подключается к общедоступному Интернету и извлекает запрошенную вами информацию в обычном режиме. Он возвращается через туннель на ваш компьютер, гарантируя, что никто не сможет перехватить ваш веб-трафик, и что наблюдатель увидит IP-адрес VPN, а не ваш.

Лучшие VPN-сервисы идут еще дальше, обеспечивая такие бонусы, как блокировка рекламы, защита от вредоносных программ и дополнительная защита для других устройств. Некоторые VPN, такие как TorGuard, даже предлагают статические IP-адреса для продажи. В отличие от адреса, назначенного вашим интернет-провайдером или полученного с помощью вашего VPN-соединения, это постоянный адрес, но обычно ограничен определенными странами.

Использование VPN добавляет дополнительный шаг к веб-серфингу, что обычно означает более медленную работу. Но мое обширное практическое тестирование показало, что провайдеры VPN высшего уровня лишь незначительно замедлят вас.Если у вас достаточно хорошее соединение, вы можете даже не заметить разницы. Действительно, самый быстрый VPN, который я тестировал, действительно улучшил скорость загрузки и скачивания.

Но мое обширное практическое тестирование показало, что провайдеры VPN высшего уровня лишь незначительно замедлят вас.Если у вас достаточно хорошее соединение, вы можете даже не заметить разницы. Действительно, самый быстрый VPN, который я тестировал, действительно улучшил скорость загрузки и скачивания.

И не забываем про мобильные устройства! У них тоже есть IP-адреса. И вы, вероятно, используете их в более разнообразных местах, чем ваш домашний компьютер, в том числе в изменчивых общественных точках доступа Wi-Fi. Хотя использование VPN на мобильном устройстве может немного раздражать, лучше хотя бы использовать его при подключении к сети, которой вы не полностью доверяете.У всех крупных VPN-компаний есть VPN-приложения для Android и iPhone.

В целом приложения VPN идентичны независимо от платформы. Однако есть несколько отличий от приложений iPhone VPN. Apple несколько затрудняет использование определенных протоколов VPN на устройствах iOS. К счастью, разработчики решают эту задачу и предлагают лучшие и наиболее безопасные варианты для всех.

В то время как большинство рассмотренных мною VPN-сервисов имеют абонентскую плату, некоторые — нет.Доступно множество бесплатных VPN, хотя многие из них работают с ограничениями по данным и другим функциям.

Почему секретность?

Есть много причин скрыться в сети. IP-адреса могут использоваться для определения вашего физического местоположения, а иногда и с поразительной точностью. Эти адреса также действуют как личные идентификаторы, немного как номер телефона, позволяя рекламодателям и злоумышленникам отслеживать вас в Интернете. Их также можно использовать для проведения целенаправленных атак против вас.

Возможно, вы даже скрываетесь от бдительного или деспотичного правительства. Журналисты особенно склонны скрывать свои IP-адреса, когда пишут в опасных местах или на деликатные темы. Конечно, я никого не призываю нарушать местные законы, но я хочу, чтобы люди знали, как обезопасить себя, если возникнет такая необходимость.

Скрытие вашего IP-адреса через VPN также позволяет просматривать контент с привязкой к региону. BBC, например, предоставляет бесплатные потоковые передачи, если вы живете в Великобритании.Если вы хотите смотреть из другой страны, просто подключитесь к VPN-серверу в Лондоне, и ваш трафик будет выглядеть как британский. То же самое верно и для потоковых сервисов, таких как Netflix, которые предлагают разные предложения контента в зависимости от вашей страны. Из-за этого Netflix блокирует VPN, а VPNS стараются продолжать работать, чтобы Netflix оставался доступным.

BBC, например, предоставляет бесплатные потоковые передачи, если вы живете в Великобритании.Если вы хотите смотреть из другой страны, просто подключитесь к VPN-серверу в Лондоне, и ваш трафик будет выглядеть как британский. То же самое верно и для потоковых сервисов, таких как Netflix, которые предлагают разные предложения контента в зависимости от вашей страны. Из-за этого Netflix блокирует VPN, а VPNS стараются продолжать работать, чтобы Netflix оставался доступным.

Шифрование вашего трафика с помощью VPN также усложнит вашему провайдеру блокировку определенных видов трафика. Пользователи BitTorrent, например, могут захотеть использовать VPN, чтобы предотвратить блокировку своих загрузок.Большинство служб VPN разрешают трафик BitTorrent и обмен файлами в целом, но это не универсально. Убедитесь, что вы не нарушаете условия обслуживания VPN, когда начинаете собирать семена.

Tor и выше

Даже с помощью VPN ваши данные перемещаются по более или менее прямой линии между вашим компьютером и всем в Интернете. Но когда вы делаете свой путь более окольным, вы не только скрываете свой IP-адрес, но и затрудняете поиск себя.

Но когда вы делаете свой путь более окольным, вы не только скрываете свой IP-адрес, но и затрудняете поиск себя.

Tor, что является сокращением от лукового маршрутизатора, использует несколько компьютеров, разбросанных по всему миру, чтобы скрыть ваш IP-адрес и затруднить отслеживание вашего цифрового следа.Вместо одного запроса из точки A (ваш дом) в точку B (сервер веб-сайта) и обратно ваш компьютер отправляет многоуровневые запросы, каждый из которых зашифрован индивидуально. Затем вы перенаправляетесь от узла Tor к узлу Tor (от A до C, от R до Z и, наконец, до B), прежде чем, наконец, выйти из сети и достичь пункта назначения.

Даже если кто-то перехватит ваш трафик между узлами, уровни шифрования гарантируют, что они смогут различать только предыдущий и следующий переходы, и все равно не будут знать, где цепочка начинается или где она заканчивается.Теория состоит в том, что злоумышленник должен будет отобразить весь ваш путь через сеть Tor, чтобы выяснить, кто вы. Конечно, не все работает идеально в реальном мире, но Tor очень прозрачен в отношении своих ограничений и активно работает над улучшением сети.

Конечно, не все работает идеально в реальном мире, но Tor очень прозрачен в отношении своих ограничений и активно работает над улучшением сети.

Tor чаще всего ассоциируется с секретными и захудалыми веб-сайтами Dark Web, такими как Facebook. Но это также один из лучших инструментов анонимности, который ежедневно используют люди, заботящиеся о безопасности, и другие, стремящиеся избежать ограничений жесткой государственной цензуры.Это тоже бесплатно.

Если Tor звучит неплохо, но вы не хотите возиться с реле и луковичными запросами, просто скачайте Tor Browser. Это специальная настроенная версия Firefox, которая упрощает доступ к Tor. Но хотя использование VPN может повлиять на скорость вашего просмотра , использование Tor определенно замедлит скорость вашего веб-серфинга.

Если браузер Tor вам не по душе, NordVPN (89 долларов за двухлетний план с бонусным подарком в NordVPN) также предлагает Tor через VPN для дополнительной защиты.Благодаря таким специализированным функциям легко понять, почему он стал победителем конкурса «Выбор редакции».

Есть много причин, по которым вы можете скрыть свой IP-адрес. К счастью, есть много методов, приложений и сервисов, которые помогут вам в этом. Хотя некоторые из них могут показаться загадочными и пугающими, они быстро становятся проще в использовании и становятся более мощными, в чем вы убедитесь, если изучите ссылки в этой истории.

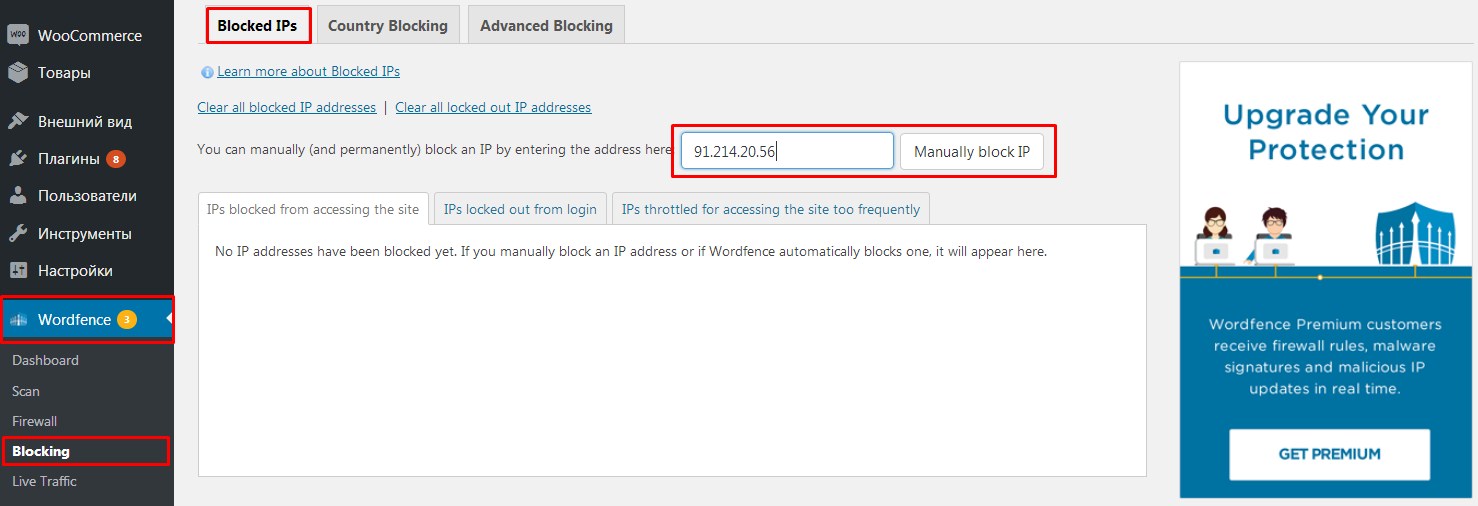

Как заблокировать IP-адрес с помощью инструмента IP Deny Tool

Имеете дело с ботом, спамером или хакером, постоянно атакующим ваш сайт? В зависимости от серьезности это может сильно повлиять на ваши посещения и пропускную способность, и в этом случае вы можете попытаться заблокировать их.Раньше вам приходилось обращаться в нашу службу поддержки, чтобы заблокировать IP-адреса, но теперь у вас есть возможность сделать это в панели управления MyKinsta.

Следуйте приведенным ниже инструкциям по использованию инструмента IP Deny.

Устранение неполадок IP-адресов

Интересно, кто посещает ваш сайт чаще всего? В инструменте MyKinsta Analytics есть несколько мест, которые могут вам помочь. Первый — это «Лучшие страны» и «Лучшие регионы» в разделе «Географический анализ».

Мы собираемся использовать пример с сайта клиента, на котором возникли проблемы.Они базируются в США, но внезапно заметили рост пропускной способности и количество посещений из Италии. В течение семи дней они получили более 1,3 миллиона запросов из «провинции Ареццо». Так что это уже выглядело немного подозрительно.

Подозрительный трафик

Посмотрев на 10 основных IP-адресов клиентов, мы увидели огромное количество запросов с нескольких IP-адресов.

Лучшие IP-адреса клиентов

Несколько поисков в Google IP-адресов, и мы видим, что многие из них, вероятно, являются IP-адресами прокси из Италии.Скорее всего, это боты или спамеры, и в этом случае вы можете заблокировать IP-адреса. Затем вы можете отслеживать свои посещения и пропускную способность в течение следующих нескольких дней, чтобы увидеть, решит ли это вашу проблему.

IP-адреса прокси

Как заблокировать IP-адрес

Важно: Инструмент IP Deny — мощная функция, которая при неправильном использовании может заблокировать законную службу или отдельного пользователя. Если у вас есть вопросы по поводу определенного IP-адреса, обратитесь в нашу службу поддержки.

Шаг 1

Войдите в MyKinsta и перейдите к своему индивидуальному сайту.

Шаг 2

С левой стороны щелкните инструмент «Запрет IP». Вы можете добавить сюда IP-адреса, которым вы хотите заблокировать (запретить) доступ к вашему сайту. Вы также можете увидеть текущий список IP-адресов, которые уже были заблокированы.

Отклонение IP

Шаг 3

Щелкните «Добавить IP-адреса».

Добавить IP-адреса

Шаг 4

Вставьте IP-адреса по одному в каждой строке и нажмите «Добавить».”

Запретить IP-адреса

Затем вы можете удалить IP-адрес из инструмента IP Deny в любое время, просто нажав на «Удалить» рядом с ним.

Удалить заблокированный IP-адрес

Когда блокировки IP-адресов недостаточно

Если вы считаете, что подвергаетесь атаке, это может быть нескончаемый процесс занесения IP-адресов в черный список, который в некоторых случаях не решает проблему достаточно быстро. Вот еще несколько вещей, которые вы можете попробовать.

- Kinsta поддерживает геоблокировку, при которой вы можете блокировать трафик со всей страны.Для этого вам нужно будет обратиться в нашу службу поддержки. Ознакомьтесь с более подробной информацией об отказе в трафике на основе местоположения.

- Многие DDoS-атаки, заблокированные в одной области, просто всплывают в другой или меняют IP-адреса и адреса прокси. Таким образом, в этом случае имеет смысл воспользоваться решением DDoS, которое может помочь автоматизировать процесс с их уже встроенными правилами, собранными из данных за годы. Мы рекомендуем Cloudflare или Sucuri.

Если вам понравилось это руководство, то вам понравится наша поддержка. Все планы хостинга Kinsta включают круглосуточную поддержку наших опытных разработчиков и инженеров WordPress. Общайтесь с той же командой, которая поддерживает наших клиентов из списка Fortune 500. Ознакомьтесь с нашими тарифами

Все планы хостинга Kinsta включают круглосуточную поддержку наших опытных разработчиков и инженеров WordPress. Общайтесь с той же командой, которая поддерживает наших клиентов из списка Fortune 500. Ознакомьтесь с нашими тарифами

Почему сервер заблокировал мой IP-адрес?

Время чтения: 5 минут.В этой статье мы обсудим, как и почему сервер VPS или выделенный сервер может блокировать IP-адрес и как это разрешить.

Когда ваша компания размещает веб-сайт или веб-приложение в Интернете, будь то отдельный выделенный сервер или целый кластер серверов, вы, естественно, ожидаете непрерывного доступа в любое время.Однако возможно, что в редких случаях ваш сервер может случайно заблокировать ваш IP-адрес и помешать вам подключиться и использовать службу.

Если это случилось с вами, это краткое описание предоставит вам всю важную информацию, необходимую для проверки статуса вашего IP. Кроме того, мы предложим некоторые из наиболее распространенных причин блокировки, а также несколько советов о том, как как можно быстрее разблокировать и внести свой IP в белый список.

Как узнать, блокируется ли мой IP-адрес?

Чтобы убедиться, что вам заблокирован доступ к серверу, вы должны попытаться войти на свой веб-сервер, как обычно, и посмотреть, какое сообщение об ошибке подключения вы получаете.Эта ошибка часто указывает конкретную причину блокировки вашего IP-адреса.

Если сообщение об ошибке нечеткое или неопределенное, вы также можете проверить связь с вашим сервером для получения дополнительной информации.

Ping A Server в Windows

- Откройте командную строку (нажмите Windows + R, чтобы открыть окно «Выполнить».)

- Введите « cmd » в поле «Выполнить» и затем нажмите Ctrl + Shift + Enter , после чего откроется всплывающее окно с запросом подтверждения если вы хотите разрешить приложению cmd вносить изменения в ваше устройство.

- Нажмите «Да», чтобы открыть командную строку администратора.

Затем введите команду « ping », затем IP-адрес вашего сервера и нажмите Enter

.

Пинг сервера на Mac

- Откройте Spotlight и найдите Network Utility.

- Перейдите на вкладку Ping

- Введите IP-адрес своего сервера и нажмите ping.

Кроме того, вы можете пропинговать IP-адрес сервера с помощью внешнего инструмента мониторинга, чтобы узнать, доступен ли он из других мест.Мы также можем проверить состояние работы Liquid Web-сервисов на сайте.

Если ваш сервер доступен для других, вы можете попробовать войти в систему с помощью VPN, пока ваш IP-блок не будет снят. Вы можете спросить, почему сервер вообще заблокировал ваш IP? У этой проблемы может быть несколько причин, которые в основном будут связаны либо с попыткой входа в систему с использованием неверных учетных данных, либо с возможным связыванием вашего IP-адреса со спамом или вредоносным поведением.

Неудачные попытки входа в Интернет

Самый распространенный сценарий блокировки вашим сервером — это попытка входа в систему слишком много раз слишком быстро или с неверными учетными данными. На большинстве серверов установлено ограничение по времени на количество попыток входа в систему. Поэтому, если вы обнаружите, что несколько раз ошиблись при вводе имени пользователя и пароля, было бы лучше сбросить пароль, чем рискуете быть заблокированным.

На большинстве серверов установлено ограничение по времени на количество попыток входа в систему. Поэтому, если вы обнаружите, что несколько раз ошиблись при вводе имени пользователя и пароля, было бы лучше сбросить пароль, чем рискуете быть заблокированным.

Причина, по которой существуют варианты блокировки IP, заключается в предотвращении доступа посторонних лиц. Эта служба предотвращает более серьезные угрозы, такие как хакеры или другие злоумышленники, от получения доступа к вашей информации. Если количество попыток входа в систему не было ограничено, кто-то потенциально мог организовать атаку грубой силы на сервер.Этот тип атаки показывает, как злоумышленник может попытаться подключиться к вашему логину посредством непрерывного процесса проб и ошибок случайных комбинаций имени пользователя и пароля. Поскольку у большинства современных провайдеров веб-хостинга есть опция мониторинга грубой силы, она также может быть вызвана вашими действиями.

Примечание:

Использование диспетчера паролей в настоящее время является общепринятой стандартной практикой безопасности, при которой хранятся учетные данные для многих служб, которые вы используете, и надежно устраняет проблему блокировки вашего IP-адреса сервером по этой причине в будущем.

Неправильно настроенный почтовый клиент

Ваш почтовый веб-сервер имеет аналогичную защиту от перебора, которая включается при обнаружении определенного большого количества частых и неудачных попыток входа в систему. Однако проблема может заключаться в конфигурациях IMAP или POP3 вашего почтового клиента.

Ошибка в сохраненных учетных данных для входа или, например, при использовании проверки SMTP (которая не препятствует попыткам программного обеспечения связаться с сервером в Интернете) также может привести к блокировке попытки подключения.

Неверно настроенный доступ по FTP или SSH

Ваш сервер не только отслеживает попытки входа в cPanel и почтовый сервер, но также отслеживает соединения FTP и SSH. Как правило, существует больше места для ошибок при входе в систему через FTP-клиент, поскольку для этого требуется немного больше информации, чем при обычном входе в Интернет. Как минимум, помимо вашего обычного имени пользователя и пароля, вам необходимо указать имя хоста или IP-адрес вашего сервера и правильный порт (21 для FTP и 22 для SFTP, если не используется альтернативный порт).

Примечание:

Ошибка «Не удалось установить соединение с« econnrefused — соединение отклонено сервером »» означает, что соединение не может быть установлено с запрошенным комбинированным IP / портом; обычно потому, что он заблокирован неправильным именем пользователя / паролем.

Конфигурация доступа SSH часто бывает наиболее сложной. Если вы не уверены, что используете правильную команду в интерфейсе командной строки (интерфейс командной строки или терминал), вы можете обратиться в службу поддержки Liquid Web в своей хостинговой компании для получения пошагового руководства.

[root @ host ~] # ssh [email protected]

[email protected] пароль:

В доступе отказано, попробуйте еще раз.

[email protected] пароль:

В доступе отказано, попробуйте еще раз.

[email protected] пароль: Защита от спама и вредоносных программ

В том маловероятном случае, если кто-то получит несанкционированный доступ к вашему серверу, его действия по-прежнему отслеживаются на предмет подозрительной активности с помощью списка правил, указанных в модуле ModSecurity.

Как только будет обнаружена какая-либо деятельность, связанная с вредоносным ПО, или ваш почтовый сервер помечается как отправка слишком большого количества сообщений электронной почты, ваш IP-адрес будет автоматически добавлен в черный список.

Примечание:

Независимо от причины блокировки вашего IP-адреса ограничение является выборочным и применяется только к трафику, который отправляется от вас. Другие пользователи сервера или посетители веб-сайта по-прежнему будут иметь регулярный неограниченный доступ.

Шаги по разблокировке вашего IP-адреса

Первым шагом к разрешению заблокированного IP-адреса является отправка запроса поддержки в Liquid Web с заблокированным IP-адресом (который вы можете найти в Интернете).В Liquid Web мы отвечаем на ваши запросы в службу поддержки по телефону и в чате менее чем за минуту, но если вам нужен более быстрый ответ, есть альтернативные варианты, к которым вы можете попытаться быстро получить доступ. К ним относятся использование вашего интерфейса управления;

Или с помощью интерфейса CSF в WHM.

Как отмечалось ранее, вы также можете попробовать войти в систему с другим IP-адресом, будь то из другого физического места (например, дома, а не из офиса) или через VPN-клиент. После подключения убедитесь, что ваши учетные данные верны, или, если нет, вы всегда можете сбросить свой пароль.Если по какой-то причине вы не можете получить доступ к серверу или не получаете ответа от нашей службы поддержки сразу, вы можете попытаться получить доступ к серверу, используя свой обычный IP-адрес, через 15-30 минут, поскольку большинство IP-адресов блокируются только временно. предотвратить доступ.

Заключение

Блокировка доступа к серверу, хотя и является определенным неудобством, обеспечивает необходимую функцию, поскольку преимущества явно перевешивают недостатки. Мы узнали, как проверить, проверить и исправить заблокированный IP-адрес.как в Manage, так и в CSF.

Если у вас возникнет такая проблема, и у вас возникнут проблемы с удалением своего IP-адреса, позвоните нам по телефону 800. 580.4985, или откройте чат или обратитесь к нам, чтобы поговорить с одним из наших опытных системных администраторов, чтобы у вас возникла эта проблема. обратился сразу!

580.4985, или откройте чат или обратитесь к нам, чтобы поговорить с одним из наших опытных системных администраторов, чтобы у вас возникла эта проблема. обратился сразу!

IP-блокировка не блокирует IP-адреса

У меня такая же проблема.

Заблокированный IP продолжает регистрироваться как пользователь каждый день.

Как такое возможно?

(@wfphil)

Привет,

Если вы блокируете IP-адрес с помощью кнопки Block IP на странице Live Traffic, то это временная блокировка.

Время блокировки IP-адреса определяется опцией . Как долго блокируется IP-адрес, если он нарушает правило . Этот параметр находится в разделе Ограничение скорости на странице Все параметры .

Время блокировки по умолчанию составляет 5 минут, поэтому вы можете заблокировать IP-адрес, и через 5 минут он будет разблокирован. Это может объяснить наблюдаемое вами поведение.

Как только IP-адрес временно заблокирован, вы можете, если хотите, навсегда заблокировать его со страницы блокировки.

Конечно, но

Я установил блокировку на ПОСТОЯННУЮ на всех ip-адресах,

но они все равно не блокируются.

см. Скриншот

[URL = https: //www.file-upload.net/download-13242147/blocks.jpg.html] blocks.jpg [/ URL]

Поддержка плагинов wfphil(@wfphil)

Привет @werny

Скриншот, которым вы поделились, недоступен. Можете ли вы попробовать еще раз, пожалуйста.

Спасибо.

Попробуйте здесь:

http: // www.werny.it/blocks.jpg

Вот список моих плагинов:

http://www.werny.it/plugins.jpg

Поддержка плагинов wfphil(@wfphil)

Привет @werny,

Спасибо за скриншот ваших пользовательских постоянных блоков IP. Вы уверены, что пользователь, который регистрируется снова каждый день, не использует каждый раз новый IP-адрес?

Вы видите те IP-адреса, которые вы заблокировали, показывая посещения вашего сайта с кодом ответа 200 OK в потоке вашей страницы « Live Traffic » (после того, как они были заблокированы)?

Если вы действительно видите код ответа 200 OK в потоке страниц Live Traffic для посещений с заблокированного IP-адреса, убедитесь, что переключатель установлен в положение ON для параметра « Включить ограничение скорости и расширенную блокировку «.

Эта опция находится в разделе « Ограничение скорости » на странице « Все опции ».

Спасибо.

Привет @maineyak

Поскольку мы не получали от вас известий какое-то время, я собираюсь разрешить эту дискуссию. Если у вас есть другие вопросы или проблемы, не стесняйтесь открывать новую.

Спасибо.

Ну, он все еще не работает

заблокированных пользователя все еще продолжают регистрироваться с ранее заблокированными IP-адресами

(@wfphil)

Привет @werny,

Возможно, вы не видели мой последний ответ, поэтому я снова скопировал его для вас ниже.

Спасибо за скриншот ваших пользовательских постоянных блоков IP. Вы уверены, что пользователь, который регистрируется снова каждый день, не использует каждый раз новый IP-адрес?

Вы видите те IP-адреса, которые вы заблокировали, с отображением посещений вашего сайта с кодом ответа 200 OK в вашем фиде страницы «Живой трафик» (после того, как они были заблокированы)?

Если вы действительно видите код ответа 200 OK в потоке страницы Live Traffic для посещений с заблокированного IP-адреса, убедитесь, что переключатель установлен в положение ON для параметра «Включить ограничение скорости и расширенную блокировку».

Этот параметр находится в разделе «Ограничение скорости» на странице «Все параметры».

Спасибо.

Блокировка IP мне тоже кажется совершенно бесполезной.

Я заблокировал сотни IP-адресов без результатов.

Если это не грубая сила или подобная атака, заблокированные IP-адреса все еще могут атаковать сайт. Я также заблокировал их на сервере хостинга GoDaddy, что тоже полная шутка, поскольку блоки CIDR никогда не заполняются, а после нескольких месяцев ввода IP-адресов их просто нет.

Использование WordFence может быть ошибкой, и попытка вручную заблокировать IP-адреса в .htaccess возвращает 500.

Я думаю, что реальное решение — сбросить WordPress и все это превозносить бесполезность.

Нет WordPress, нет проблем.

У меня есть другая собранная мной система управления, не имеющая этих проблем. Хотите купить?

(@wfphil)

Привет @maelbolgia

IP-блоков являются временными и по умолчанию имеют короткий срок действия, если вы вручную не заблокируете IP-адрес навсегда на странице Blocking с помощью расширенных параметров блокировки. Это наиболее вероятная причина вашей ситуации.

Это наиболее вероятная причина вашей ситуации.

Мы также не рекомендуем постоянно блокировать сотни IP-адресов, о которых вы можете прочитать здесь:

Следует ли мне постоянно блокировать IP-адреса, которые я вижу блокировкой Wordfence?

Если при изменении файла .htaccess вы видите внутреннюю ошибку сервера 500 , код состояния ответа, скорее всего, содержит ошибки.

Спасибо.

Как заблокировать IP-адрес

Ваш сайт предназначен для привлечения посетителей, создания интереса и, в конечном итоге, стимулирования взаимодействия.В большинстве случаев это приводит к предсказуемой схеме: лучший контент способствует лучшему SEO, что увеличивает трафик и улучшает общую конверсию продаж.

Во многих случаях это также означает усиление взаимодействия с самим сайтом — от комментариев к новым сообщениям до запросов по электронной почте и упоминаний в социальных сетях.

Но что происходит, когда это внимание невыгодно? Какие шаги вы можете предпринять, если посетители оставляют грубые или агрессивные комментарии, спамят ваш почтовый ящик электронными письмами или замедляют ваш сайт нежелательным трафиком?

Хотя некоторые проблемы можно решить с помощью вежливых запросов и разумных ограничений, бывают случаи, когда вам лучше всего блокировать определенные IP-адреса, чтобы помешать оскорбительным комментаторам, остановить спамеров и избежать продолжающихся атак. Давайте подробно рассмотрим, почему, когда и как заблокировать IP-адрес.

Давайте подробно рассмотрим, почему, когда и как заблокировать IP-адрес.

очень похожи на физические адреса — они предоставляют информацию как об устройстве, так и о сети, используемой для подключения.

Однако, в отличие от физических адресов, они не статичны; хотя обычно при подключении устройств через домашнюю сеть у вас будет один и тот же IP-адрес, этот адрес изменится, если вы используете другую сеть за пределами дома, а также может измениться, если вы перезагрузите маршрутизатор или смените интернет-провайдера.

Самый распространенный тип IP-адресов, известный как IPv4-адреса, использует четыре набора до трех чисел, каждый из которых разделен точками, например:

127.0.0.1

Этот адрес известен как «адрес обратной связи», который все устройства используют для идентификации себя в любой сети. Затем им назначается конкретный IP-адрес для подключения к Интернету в целом.

Любой, кто подключается к вашему сайту с любого устройства, делает это, используя IP-адрес, который записывается вашей системой управления контентом (CMS).Допустим, вы используете WordPress. Если пользователи оставляют комментарий, их IP-адрес можно найти в разделе «Комментарии» на странице администратора WordPress.

Вы также можете найти список всех IP-адресов, которые посещали ваш сайт, с помощью панели управления cPanel вашего хостинг-провайдера WordPress. Найдите раздел «Журналы» и нажмите «Журналы сырого доступа». После того, как вы скачали файл с необработанными данными доступа, вам нужно будет распаковать его и открыть в текстовом редакторе, чтобы увидеть список всех IP-адресов, которые недавно посещали ваш сайт.

Зачем блокировать IP-адрес Если посетители оставляют отрицательный комментарий на вашем сайте, часто можно обратиться и решить проблему без каких-либо дополнительных проблем. Однако в некоторых случаях это неэффективно, в результате чего разделы комментариев к сообщениям быстро превращаются в подлые и непродуктивные дискуссии.

Также возможно, что ваш веб-сайт может стать целью злоумышленников, которые хотят взломать административные учетные записи или провести распределенные атаки типа «отказ в обслуживании» (DDoS), которые могут значительно снизить производительность сайта или полностью отключить ваш сайт.

Хотя всегда предпочтительнее решать проблемы, не блокируя пользователей или их устройства, в перечисленных выше сценариях требуются более решительные действия: блокировка IP-адресов.

Как заблокировать IP-адресТак как же заблокировать IP-адрес?

Блокировка одного адреса возможна с помощью страницы администратора WordPress. Перейдите в раздел «Комментарии» и нажмите на конкретный комментарий, чтобы увидеть IP-адрес пользователя. Затем перейдите в «Настройки», щелкните подменю «Обсуждение» и прокрутите вниз до «Черный список комментариев».Появится текстовое поле, позволяющее заблокировать определенные IP-адреса. Введите по одному IP-адресу в каждой строке и нажмите кнопку «Сохранить изменения» — теперь пользователи с этими конкретными IP-адресами не смогут комментировать какие-либо сообщения.

Стоит отметить, однако, что этот метод не позволяет пользователям комментировать ваши сообщения, но не мешает им получить доступ к вашему сайту или спамить его вредоносным трафиком данных, чтобы снизить производительность. В этом случае вам нужно будет полностью заблокировать неправильный IP-адрес, используя административные параметры на панели управления cPanel вашего хостинг-провайдера WordPress.

Перейдите в раздел «Безопасность» и найдите «Диспетчер запрета IP-адресов», затем введите конкретный IP-адрес или диапазон адресов для блокировки. Здесь результат более существенен: любой, кто попытается получить доступ к вашему сайту с этих адресов, получит сообщение об ошибке вместо того, чтобы увидеть вашу страницу.

Проблема обфускации Как отмечалось выше, IP-адреса не постоянные. Вместо этого они назначаются на основе факторов, включая текущее местоположение, устройство и тип сети.Их также можно намеренно заменить другими IP-адресами, используя так называемую виртуальную частную сеть (VPN).

VPN-сервисы имеют множество законных целей. Например, они часто используются компаниями для сокрытия местоположения пользователей и шифрования трафика данных, что, в свою очередь, значительно усложняет взлом хакерам взлом ключевых функций. Но VPN также могут использоваться злоумышленниками для генерации огромного объема трафика веб-сайтов — трафика, который, по всей видимости, исходит с нескольких устройств и мест по всему миру.В этом случае блокировка определенных IP-адресов и даже диапазонов адресов через WordPress или хостинг cPanels не поможет, поскольку злоумышленники просто будут использовать другой набор адресов для своей следующей атаки.

Решение проблемы перегрузки IPК счастью, у владельцев сайтов есть несколько вариантов решения проблемы перегрузки IP-адресов.

Прежде всего, это плагины WordPress, которые позволяют администраторам блокировать трафик из определенных географических местоположений в дополнение к диапазонам IP-адресов. Рассмотрим случай DDoS-атаки на ваш сайт: если ваше исследование журналов сервера показывает, что основная часть вредоносных запросов доступа поступает из определенной страны или региона, плагины WordPress, такие как IP2 Location Country Blocker, позволяют вам активно блокировать доступ из этого географического региона. область, чтобы ограничить риск взлома сайта.

Рассмотрим случай DDoS-атаки на ваш сайт: если ваше исследование журналов сервера показывает, что основная часть вредоносных запросов доступа поступает из определенной страны или региона, плагины WordPress, такие как IP2 Location Country Blocker, позволяют вам активно блокировать доступ из этого географического региона. область, чтобы ограничить риск взлома сайта.

Также стоит рассмотреть более активные варианты безопасности для вашего сайта WordPress, такие как брандмауэры веб-приложений (WAF), предлагаемые авторитетными поставщиками безопасности.Эти решения помогают уменьшить трафик вредоносных сайтов, направляя все запросы доступа через их собственные серверы и сканируя их на предмет подозрительной активности или IP-адресов. Если эти инструменты обнаруживают большой объем трафика, поступающего из той же географической области, или обнаруживают подозрительную активность, такую как быстрые запросы или использование прокси-серверов для перенаправления и скрытия этих запросов, они автоматически откажут в доступе для защиты вашего сайта.

В большинстве случаев в блокировке IP-адреса нет необходимости — разовые комментарии и случайные проблемы с безопасностью сайта могут быть устранены отзывчивыми администраторами и надежными решениями безопасности.Однако в случае, если комментаторы отказываются соблюдать принципы сообщества или крупномасштабные DDoS-атаки на веб-сайты WordPress станут реальностью, стоит подумать о более решительных действиях с блокировкой IP-адресов.

Для отдельных блоков или небольших диапазонов адресов администраторам сайта достаточно просто использовать встроенную модерацию комментариев или инструменты управления хостингом cPanel. В случае целевых атак с использованием процессов VPN или прокси, тем временем подумайте о создании более эффективных блоков с помощью плагинов WordPress для блокировки местоположения или расширенных инструментов обнаружения и отклонения IP-адресов.

Следует ли мне постоянно блокировать IP-адреса, которые я вижу блокировкой Wordfence?

Это пятая часть из новой серии, которую мы начали в прошлом месяце, под названием Ask Wordfence. Вы можете просмотреть предыдущие сообщения здесь.

Вы можете просмотреть предыдущие сообщения здесь.

Сегодняшний вопрос исходит от Брук из Харрисонберга:

Когда я вижу IP-адреса, заблокированные брандмауэром или заблокированные для попытки входа в систему, есть ли преимущество в их постоянной блокировке, один за другим, или достаточно того, что Wordfence просто блокирует их каждый раз?

Этот замечательный вопрос, вероятно, задает широкая аудитория.Мы знаем, что функции блокировки в Wordfence невероятно популярны. Короче говоря, есть потенциальная выгода от постоянной блокировки этих IP-адресов, но с этим также связаны риски.

Чтобы помочь вам решить, как вы хотите использовать блокировку как часть вашей стратегии безопасности, мы собрали вместе ряд факторов, которые вам следует учитывать.

Количество атакующих IP-адресов может быть огромным

В нашем ежемесячном отчете об атаках WordPress за октябрь мы сообщали, что за месяц добавили 123 277 IP-адресов в черный список IP-адресов Wordfence в реальном времени. Это более 4000 в день и 166 в час. Для владельца сайта буквально невозможно следить за огромным, постоянно меняющимся списком IP-адресов, которые атакуют сайты WordPress. Блокируя вручную даже 1000 вредоносных IP-адресов, вы практически ничего не заметите.

Это более 4000 в день и 166 в час. Для владельца сайта буквально невозможно следить за огромным, постоянно меняющимся списком IP-адресов, которые атакуют сайты WordPress. Блокируя вручную даже 1000 вредоносных IP-адресов, вы практически ничего не заметите.

Чтобы наглядно проиллюстрировать масштаб проблемы, мы создали эту динамическую диаграмму, которая показывает общее количество IP-адресов, которые мы добавили и удалили только для 10 лучших стран в минувший понедельник, по часам.

Злоумышленники быстро переключают IP-адреса

Один из наиболее важных факторов, которые следует учитывать при разработке стратегии блокировки, — это как долго IP-адреса продолжают атаковать.Это сильно зависит от IP-адреса. Например, 91.200.12.91 был самым популярным атакующим IP-адресом в нашем отчете об атаках WordPress как в сентябре, так и в октябре, а в августе был номером 24 в списке. С другой стороны, многие IP-адреса перестают атаковать всего через несколько часов. Еще в сентябре мы глубоко погрузились в черный список IP-адресов Wordfence в режиме реального времени и обнаружили, что средний IP-адрес находится в списке всего 10 часов.

Преступники, атакующие веб-сайты WordPress, знают, что используемые ими IP-адреса будут заблокированы владельцами сайтов и черными списками.Чтобы избежать блокировки, они регулярно меняют IP-адреса.

Злоумышленники не используют IP-адреса повторно так часто, как вы думаете

В глубоком погружении в черный список, которое мы упоминали в предыдущем разделе, мы также посмотрели, как часто злоумышленники повторно используют IP-адреса. Мы обнаружили, что по большей части они использовали IP-адрес только один раз, а менее трети использовались дважды или более. В таблице ниже показано, сколько раз мы добавляли IP-адреса в черный список IP-адресов Wordfence в реальном времени в течение августа.

Многие атакующие IP-адреса на самом деле принадлежат другим жертвам атак

Как мы уже говорили выше, злоумышленникам нужен доступ к большому количеству IP-адресов. Как преступники, они обычно не решают эту проблему, выходя на улицу и платя за них. Вместо этого они находят способы получить IP-адреса жертв, имеющих чистую репутацию. Как мы писали на прошлой неделе, во многих случаях ваша чистая репутация делает вас мишенью.

Вместо этого они находят способы получить IP-адреса жертв, имеющих чистую репутацию. Как мы писали на прошлой неделе, во многих случаях ваша чистая репутация делает вас мишенью.

Один из источников чистых и свежих IP-адресов, которые мы видим для атак на веб-сайты WordPress, — это взломанные домашние маршрутизаторы.Возможно, вы помните наши публикации в начале этого года о большом ботнете домашнего маршрутизатора, используемом для атак грубой силы WordPress. IP-адреса принадлежат длинному списку интернет-провайдеров со всего мира, и каждый из них представляет собой дом ничего не подозревающей жертвы.

Собираем все вместе

Блокировка IP-адресов вручную, как правило, неэффективна . Злоумышленники обычно быстро переключают IP-адреса и не используют их повторно. Атакующие IP-адреса часто принадлежат жертвам, поэтому вы рискуете заблокировать реальных пользователей, которые хотят получить доступ к вашему сайту.

Блокировка больших групп IP-адресов, например целых стран, — популярный подход, который используют многие владельцы сайтов. Но существуют значительные риски и головные боли, связанные с блокировкой законных запросов от онлайн-сервисов, таких как Google Adwords, поисковых систем и поставщиков услуг. Однако, если вы сможете преодолеть эти проблемы, это может быть очень полезным уровнем безопасности для некоторых владельцев сайтов.

Но существуют значительные риски и головные боли, связанные с блокировкой законных запросов от онлайн-сервисов, таких как Google Adwords, поисковых систем и поставщиков услуг. Однако, если вы сможете преодолеть эти проблемы, это может быть очень полезным уровнем безопасности для некоторых владельцев сайтов.

Пусть Wordfence сделает работу за вас

Wordfence Premium включает черный список IP-адресов, который мы обновляем в режиме реального времени.Мы добавляем тысячи IP-адресов в список каждый день, опережая злоумышленников, поскольку они циклически переключают IP-адреса в своих попытках обойти блоки на уровне IP. Мы также удаляем тысячи IP-адресов каждый день, сводя к минимуму влияние блокирующих IP-адресов, которые принадлежат ничего не подозревающим маршрутизаторам и другим устройствам жертв. Максимальная сумма, которую вы заплатите за Премиум, составляет 99 долларов в год, что означает, что вы можете включить круглосуточную блокировку в реальном времени в масштабе менее 30 центов в день. Учитывая, сколько времени обычно уходит на попытки вручную управлять собственным списком заблокированных IP-адресов, мы считаем, что это очень ценно.

Учитывая, сколько времени обычно уходит на попытки вручную управлять собственным списком заблокированных IP-адресов, мы считаем, что это очень ценно.

Настройка правил IP-доступа — Справочный центр Cloudflare

Научитесь использовать правила IP-доступа для ограничения, проверки или разрешения трафика на ваш сайт.

Обзор

Правила доступа IP обычно используются для блокировки или проверки подозрительного вредоносного трафика. Еще одно распространенное использование правил IP-доступа — разрешение службам, которые регулярно обращаются к вашему сайту (API, сканеры, поставщики платежей и т. Д.). Правила доступа IP разрешают список разрешений , блокируют и проверяют действия для трафика на основе IP-адреса посетителя, страны или номера AS.

Существует четыре настраиваемых действия для правила IP-доступа :

- Список разрешений : исключает посетителей из всех проверок безопасности (Проверка целостности браузера, Я нахожусь в режиме атаки, WAF и т.

Д.). Это полезно, если доверенный посетитель заблокирован функциями безопасности Cloudflare по умолчанию. Список разрешений имеет приоритет над блоком .

Д.). Это полезно, если доверенный посетитель заблокирован функциями безопасности Cloudflare по умолчанию. Список разрешений имеет приоритет над блоком .

- JavaScript Challenge : представляет посетителям межстраничную страницу «Я нахожусь в режиме атаки».Требуется, чтобы браузер или клиент посетителя поддерживал JavaScript. Полезно для блокировки DDoS-атак с минимальным воздействием на законных посетителей.

- Задача : посетитель должен заполнить CAPTCHA перед посещением вашего сайта. Запрещает роботам доступ к сайту.

- Блок : запрещает посетителю посетить ваш сайт.

Добавьте правило доступа IP

Чтобы создать правило доступа IP , выполните следующие действия:

- Войдите в свою учетную запись Cloudflare.

- Выберите свой домен.

- Щелкните приложение Firewall .

- Щелкните вкладку Инструменты .

- В разделе IP Access Rules введите следующие данные:

- Введите значение как IP-адрес, диапазон IP-адресов или двухбуквенный код страны.

- Выберите действие .

- Выберите, будет ли правило применяться к Этот веб-сайт или Все веб-сайты в учетной записи .

- (необязательно) добавьте примечание (т.е.е. Платежный шлюз ).

- Нажмите Добавить .

Кроме того, вы можете программно блокировать IP-адреса или доверять им через Cloudflare API. Cloudflare поддерживает использование fail2ban для блокировки IP-адресов на вашем сервере. Однако, чтобы предотвратить непреднамеренную блокировку fail2ban IP-адресов Cloudflare и появление ошибок у некоторых посетителей, убедитесь, что вы восстановили исходный IP-адрес посетителя в журналах исходного сервера.

Типы правил доступа

Существует несколько типов правил доступа:

| Тип | Пример значения |

| IPv4-адрес | 192.0,2,3 |

| Диапазон IPv4 / 24 | 192. 0.2.0/24 0.2.0/24 |

| Диапазон IPv4 / 16 | 192.0.0.0/16 |

| IPv6-адрес | 2001: db8 :: |

| Диапазон адресов IPv6 | 2001: db8 :: / 48, 2001: db8 :: / 64 |

| Страна (по названию или коду) | США, германия, tor, CN |

| Номер автономной системы (ASN) | AS13335 |

IP-адреса, глобально разрешенные Cloudflare, переопределяют блок Country через правила доступа IP, но не блок Country через правила брандмауэра.

Примеры диапазона адресов

| CIDR | Начало диапазона (пример) | Конец диапазона (пример) | Количество адресов |

| /64 | 2001: db8 :: | 2001: db8: 0000: 0000: ffff: ffff: ffff: ffff | 18,446,744,073,709,551,616 |

| /48 | 2001: db8 :: | 2001: db8: 0000: ffff: ffff: ffff: ffff: ffff | 1,208,925,819,614,629,174,706,176 |

| /32 | 2001: db8 :: | 2001: db8: ffff: ffff: ffff: ffff: ffff: ffff | 79,228,162,514,264,337,593,543,950,336 |

| /24 | 192. 1.2.0 1.2.0 | 192.1.2.255 | 256 |

| /16 | 192.1.0.0 | 192.1.255.255 | 65 536 |

Ограничения правил доступа по IP

Учетные записи ограничены до 50 000 правил. Корпоративные клиенты могут запросить увеличение лимитов правил через свою команду по работе с клиентами.

Блокировка по стране доступна только в плане Enterprise. Кроме того, Блокировка по странам доступна на всех планах, использующих правила брандмауэра.

Двухбуквенные коды стран

Ниже приведен полный список двухбуквенных кодов стран в формате ISO 3166-1 Alpha 2, необходимых для создания правил доступа для IP Firewall:

Cloudflare также использует T1 (не код ISO ) для выходных узлов Tor.

| Афганистан | AF |

| Аландские острова | AX |

| Албания | AL |

| Алжир | DZ |

| Американское Самоа | как |

| Андорра | нашей эры |

| Ангола | АО |

| Ангилья | AI |

| Антарктида | AQ |

| Антигуа и Барбуда | AG |

| Аргентина | AR |

| Армения | AM |

| Аруба | AW |

| Австралия | AU |

| Австрия | AT |

| Азербайджан | AZ |

| Багамы | BS |

| Бахрейн | BH |

| Бангладеш | BD |

| Барбадос | BB |

| Беларусь | BY |

| Бельгия | BE |

| Белиз | BZ |

| Бенин | BJ |

| Бермудские острова | BM |

| Бутан | BT |

| Боливия, Многонациональное Государство | BO |

| Бонайре, Синт-Эстатиус и Саба | BQ |

| Босния и Герцеговина | BA |

| Ботсвана | BW |

| Остров Буве | BV |

| Бразилия | BR |

| Британская территория в Индийском океане | IO |

| Бруней-Даруссалам | БН |

| Болгария | BG |

| Буркина-Фасо | BF |

| Бурунди | BI |

| Камбоджа | KH |

| Камерун | СМ |

| Канада | CA |

| Кабо-Верде | CV |

| Каймановы острова | KY |

| Центральноафриканская Республика | CF |

| Чад | TD |

| Чили | класс |

| Китай | CN |

| Остров Рождества | CX |

| Кокосовые (Килинг) острова | CC |

| Колумбия | CO |

| Коморские Острова | КМ |

| Конго | CG |

| Конго, Демократическая Республика | CD |

| Острова Кука | СК |

| Коста-Рика | CR |

| Кот-д’Ивуар | CI |

| Хорватия | HR |

| Куба | CU |

| Кюрасао | CW |

| Кипр | CY |

| Чешская Республика | CZ |

| Дания | DK |

| Джибути | DJ |

| Доминика | DM |

| Доминиканская Республика | DO |

| Эквадор | EC |

| Египет | EG |

| Сальвадор | SV |

| Экваториальная Гвинея | GQ |

| Эритрея | ER |

| Эстония | EE |

| Эфиопия | ET |

| Фолклендские (Мальвинские) острова | FK |

| Фарерские острова | FO |

| Фиджи | FJ |

| Финляндия | FI |

| Франция | FR |

| Французская Гвиана | GF |

| Французская Полинезия | ПФ |

| Южные французские территории | TF |

| Габон | GA |

| Гамбия | GM |

| Грузия | GE |

| Германия | DE |

| Гана | GH |

| Гибралтар | GI |

| Греция | ГР |

| Гренландия | GL |

| Гренада | GD |

| Гваделупа | GP |

| Гуам | ГУ |

| Гватемала | GT |

| Гернси | GG |

| Гвинея | GN |

| Гвинея-Бисау | GW |

| Гайана | GY |

| Гаити | HT |

| Остров Херд и острова Макдональд | HM |

| Святой Престол (государство-город Ватикан) | ВА |

| Гондурас | HN |

| Гонконг | HK |

| Венгрия | HU |

| Исландия | IS |

| Индия | IN |

| Индонезия | ID |

| Иран, Исламская Республика | ИК |

| Ирак | IQ |

| Ирландия | IE |

| Остров Мэн | IM |

| Израиль | IL |

| Италия | IT |

| Ямайка | JM |

| Япония | JP |

| Джерси | JE |

| Иордания | JO |

| Казахстан | KZ |

| Кения | KE |

| Кирибати | КИ |

| Корея, Народно-Демократическая Республика | KP |

| Корея, Республика | KR |

| Кувейт | кВт |

| Кыргызстан | кг |

| Лаосская Народно-Демократическая Республика | LA |

| Латвия | LV |

| Ливан | LB |

| Лесото | LS |

| Либерия | LR |

| Ливия | LY |

| Лихтенштейн | LI |

| Литва | LT |

| Люксембург | LU |

| Макао | МО |

| Македония, бывшая Югославская Республика | МК |

| Мадагаскар | MG |

| Малави | МВт |

| Малайзия | МОЙ |

| Мальдивы | МВ |

| Мали | мл |

| Мальта | MT |

| Маршалловы Острова | MH |

| Мартиника | MQ |

| Мавритания | MR |

| Маврикий | MU |

| Майотта | YT |

| Мексика | MX |

| Микронезия, Федеративные Штаты | FM |

| Молдова, Республика | MD |

| Монако | MC |

| Монголия | МН |

| Черногория | ME |

| Монтсеррат | MS |

| Марокко | MA |

| Мозамбик | MZ |

| Мьянма | ММ |

| Намибия | NA |

| Науру | NR |

| Непал | НП |

| Нидерланды | NL |

| Новая Каледония | NC |

| Новая Зеландия | NZ |

| Никарагуа | NI |

| Нигер | NE |

| Нигерия | NG |

| Ниуэ | NU |

| Остров Норфолк | NF |

| Северные Марианские острова | MP |

| Норвегия | НЕТ |

| Оман | OM |

| Пакистан | ПК |

| Палау | PW |

| Палестина, штат | PS |

| Панама | PA |

| Папуа-Новая Гвинея | PG |

| Парагвай | PY |

| Перу | ПЭ |

| Филиппины | PH |

| Питкэрн | PN |

| Польша | PL |

| Португалия | PT |

| Пуэрто-Рико | PR |

| Катар | QA |

| Реюньон | РЭ |

| Румыния | RO |

| Российская Федерация | RU |

| Руанда | RW |

| Сен-Бартелеми | BL |

| Остров Святой Елены, Вознесения и Тристан-да-Кунья | SH |

| Сент-Китс и Невис | кН |

| Сент-Люсия | LC |

| Сен-Мартен (французская часть) | MF |

| Сен-Пьер и Микелон | PM |

| Сент-Винсент и Гренадины | VC |

| Самоа | WS |

| Сан-Марино | SM |

| Сан-Томе и Принсипи | ST |

| Саудовская Аравия | SA |

| Сенегал | SN |

| Сербия | RS |

| Сейшельские Острова | SC |

| Сьерра-Леоне | SL |

| Сингапур | SG |

| Синт-Мартен (голландская часть) | SX |

| Словакия | СК |

| Словения | SI |

| Соломоновы Острова | SB |

| Сомали | SO |

| Южная Африка | ZA |

| Южная Георгия и Южные Сандвичевы острова | GS |

| Южный Судан | SS |

| Испания | ES |

| Шри-Ланка | LK |

| Судан | SD |

| Суринам | SR |

| Свальбард и Ян Майен | SJ |

| Свазиленд | SZ |

| Швеция | SE |

| Швейцария | СН |

| Сирийская Арабская Республика | SY |

| Тайвань, провинция Китая | TW |

| Таджикистан | TJ |

| Танзания, Объединенная Республика | ТЗ |

| Таиланд | ТН |

| Тимор-Лешти | TL |

| Того | ТГ |

| Токелау | ТК |

| Тонга | К |

| Тринидад и Тобаго | TT |

| Тунис | TN |

| Турция | TR |

| Туркменистан | TM |

| Острова Теркс и Кайкос | ТК |

| Тувалу | телевизор |

| Уганда | UG |

| Украина | UA |

| Объединенные Арабские Эмираты | AE |

| Соединенное Королевство | ГБ |

| США | США |

| Внешние малые острова США | UM |

| Уругвай | UY |

| Узбекистан | UZ |

| Вануату | ВУ |

| Венесуэла, Боливарианская Республика | VE |

| Вьетнам | ВН |

| Виргинские острова, Британские | VG |

Виргинские острова, U. |

Д.). Это полезно, если доверенный посетитель заблокирован функциями безопасности Cloudflare по умолчанию. Список разрешений имеет приоритет над блоком .

Д.). Это полезно, если доверенный посетитель заблокирован функциями безопасности Cloudflare по умолчанию. Список разрешений имеет приоритет над блоком .