Использование брандмауэра в Avast Antivirus

For the best Support Center experience, JavaScript must be turned on in your browser settings

При совершении покупок в магазине Avast вы можете получить уведомление о том, что вам необходимо разрешить использование JavaScript и/или файлов cookie в своем браузере. Это связано с тем, что магазин Avast не может загружаться и правильно работать без включения этих настроек.

Чтобы разрешить использование JavaScript и/или файлов cookie, обратитесь к информации в соответствующем разделе ниже в зависимости от вашего браузера.

- Google Chrome

- Mozilla Firefox

- Safari

- Microsoft Edge

- Avast Secure Browser

- Opera

Google Chrome

Разрешение использования JavaScript

Инструкции по разрешению использования JavaScript на всех сайтах, которые вы посещаете с помощью Google Chrome, приведены в разделе Шаг 1. Включите JavaScript справочной статьи Google Chrome, приведенной ниже.

- Справка — Google Chrome ▸ Что делать, если видео или игры не запускаются

Если вы хотите включить JavaScript только для веб-страниц домена avast.com, выполните следующие действия.

- Откройте

⋮Меню (три точки) ▸ Настройки. - Нажмите Конфиденциальность и безопасность ▸ Настройки сайта.

- В меню Содержимое нажмите JavaScript.

- Щелкните кнопку Добавить рядом с элементом Разрешить сайтам использовать JavaScript.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке Разрешить сайтам использовать JavaScript. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование JavaScript.

Разрешение использования файлов cookie

Инструкции по управлению настройками файлов cookie в Google Chrome приведены в разделе Как изменить настройки файлов cookie справочной статьи Google Chrome, приведенной ниже.

- Справка — Google Chrome ▸ Как управлять файлами cookie в Chrome

Mozilla Firefox

Разрешение использования JavaScript

По умолчанию использование JavaScript разрешено в Mozilla Firefox для всех сайтов. Если вы отключили JavaScript с помощью расширения браузера, которое позволяет настраивать параметры JavaScript, вам необходимо повторно включить JavaScript с помощью этого расширения. Более детальную информацию о настройках JavaScript в Mozilla Firefox можно найти в статье из поддержки Mozilla ниже.

- Поддержка Mozilla ▸ Параметры и настройки JavaScript для интерактивных веб-страниц

Разрешение использования файлов cookie

Инструкции по управлению общими настройками файлов cookie для всех сайтов, которые вы посещаете с помощью Mozilla Firefox, приведены в статье поддержки Mozilla, указанной ниже.

- Поддержка Mozilla ▸ Веб-сайты сообщают, что куки заблокированы. Как их разблокировать

Если вы хотите разрешить файлы cookie только для веб-страниц домена avast. com, выполните следующие шаги.

com, выполните следующие шаги.

- Откройте любую страницу домена avast.com в окне своего браузера (любой URL-адрес, который начинается с avast.com).

- Нажмите значок щита слева от адресной строки.

- Нажмите синий (ВКЛ.) ползунок рядом с элементом Улучшенная защита от отслеживания на этом сайте ВКЛЮЧЕНА, чтобы он стал серым (ВЫКЛ.)

Файлы cookie будут разрешены для всех веб-страниц домена avast.com.

Safari

Разрешение использования JavaScript

По умолчанию использование JavaScript разрешено в Safari для всех сайтов. Если вы самостоятельно отключили JavaScript, выполните следующие действия для включения этой функции.

- Убедитесь, что окно Safari открыто и активно.

- Нажмите Safari ▸ Настройки… в левой части строки меню Apple.

- Выберите панель Безопасность и убедитесь, что рядом с элементом Разрешить JavaScript установлен флажок.

Использование JavaScript будет разрешено для всех сайтов, которые вы посещаете с помощью Safari.

Разрешение использования файлов cookie

В Safari нет возможности разрешить использование файлов cookie для определенных сайтов. Однако вы можете управлять общими настройками файлов cookie, которые применяются ко всем сайтам, посещаемым вами с помощью Safari. Более детальную информацию о доступных вариантах можно найти в статье поддержки Apple, приведенной ниже.

- Служба поддержки Apple ▸ Управление файлами cookie и данными веб-сайтов с помощью Safari на Mac

Microsoft Edge

Информация ниже применима к новой версии Microsoft Edge (версия 79.0.309 или новее).

Разрешение использования JavaScript

Чтобы включить JavaScript для всего домена avast.com, выполните следующие действия.

- Откройте

...Меню (три точки) ▸ Настройки. - Нажмите

☰Настройки в левом верхнем углу. - Выберите Файлы cookie и разрешения сайтов ▸ JavaScript.

- Щелкните кнопку Добавить рядом с элементом Разрешить.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке разрешений. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование JavaScript.

Разрешение использования файлов cookie

Инструкции по управлению общими настройками файлов cookie, применимыми ко всем сайтам, которые вы посещаете с помощью Microsoft Edge, приведены в справочной статье Microsoft, указанной ниже.

- Служба поддержки Microsoft ▸ Разрешение и блокировка файлов cookie в новой версии Microsoft Edge

Если вы хотите разрешить файлы cookie только для домена avast.com, выполните следующие шаги.

- Откройте

...Меню (три точки) ▸ Настройки. - Нажмите

☰Настройки в левом верхнем углу. - Выберите Файлы cookie и разрешения сайтов ▸ Файлы cookie и данные сайта.

- Щелкните кнопку Добавить рядом с элементом Разрешить.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке разрешений. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование файлов cookie.

Avast Secure Browser

Разрешение использования JavaScript

Чтобы включить JavaScript для всего домена avast.com, выполните следующие действия.

- Откройте

⋮Меню (три точки) ▸ Настройки. - Откройте меню Конфиденциальность и безопасность ▸ Настройки сайта.

- В меню Содержимое нажмите JavaScript.

- Нажмите Добавить рядом с элементом Разрешать.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке Разрешать. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование JavaScript.

Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование JavaScript.

Разрешение использования файлов cookie

Чтобы разрешить использование файлов cookie для всего домена avast.com, выполните следующие действия.

- Откройте

⋮Меню (три точки) ▸ Настройки. - Откройте меню Конфиденциальность и безопасность ▸ Настройки сайта.

- В меню Содержимое нажмите Файлы cookie и данные сайтов.

- Нажмите Добавить рядом с пунктом Сайты, которые всегда могут использовать файлы cookie.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com будет отображаться в вашем списке сайтов, которые всегда могут использовать файлы cookie. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование файлов cookie.

Opera

Разрешение использования JavaScript

Чтобы разрешить использование JavaScript на всех сайтах, которые вы посещаете с помощью браузера Opera, обратитесь к инструкциям в разделе Управление JavaScript на страницах в статье справки Opera, приведенной ниже.

- Opera Help ▸ Веб-предпочтения

Если вы хотите разрешить JavaScript только для домена avast.com, выполните следующие шаги.

- Откройте Меню (значок O) ▸ Настройки ▸ Дополнительно.

- Нажмите Конфиденциальность и безопасность ▸ Настройки сайта.

- В меню Содержимое нажмите JavaScript.

- Щелкните кнопку Добавить рядом с элементом Разрешить.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке разрешений. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www. avast.com/store), будут разрешено использование JavaScript.

avast.com/store), будут разрешено использование JavaScript.

Разрешение использования файлов cookie

Чтобы разрешить использование файлов cookie на всех сайтах, которые вы посещаете с помощью браузера Opera, обратитесь к инструкциям в разделе Управление файлами cookie на страницах в статье справки Opera, приведенной ниже.

- Opera Help ▸ Веб-предпочтения

Если вы хотите разрешить файлы cookie только для домена avast.com, выполните следующие шаги.

- Откройте Меню (значок O) ▸ Настройки ▸ Дополнительно.

- Нажмите Конфиденциальность и безопасность ▸ Настройки сайта.

- В меню Содержимое нажмите Файлы cookie и данные сайта.

- Нажмите кнопку Добавить рядом с элементом Сайты, которые всегда могут использовать файлы cookie.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com будет отображаться в вашем списке сайтов, которые всегда могут использовать файлы cookie. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование файлов cookie.

Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование файлов cookie.

- Все платные продукты Avast в сегменте потребительских решений

- Microsoft Windows 11 Home / Pro / Enterprise / Education

- Microsoft Windows 10 Home / Pro / Enterprise / Education — 32- или 64-разрядная версия

- Microsoft Windows 8.1 / Pro / Enterprise — 32- или 64-разрядная версия

- Microsoft Windows 8 / Pro / Enterprise — 32- или 64-разрядная версия

- Microsoft Windows 7 Home Basic / Home Premium / Professional / Enterprise / Ultimate — SP 1, 32- или 64-разрядная версия

19.4. Что такое брандмауэр. Linux: Полное руководство

19.4. Что такое брандмауэр. Linux: Полное руководствоВикиЧтение

Linux: Полное руководство

Колисниченко Денис Николаевич

Содержание

19. 4. Что такое брандмауэр

4. Что такое брандмауэр

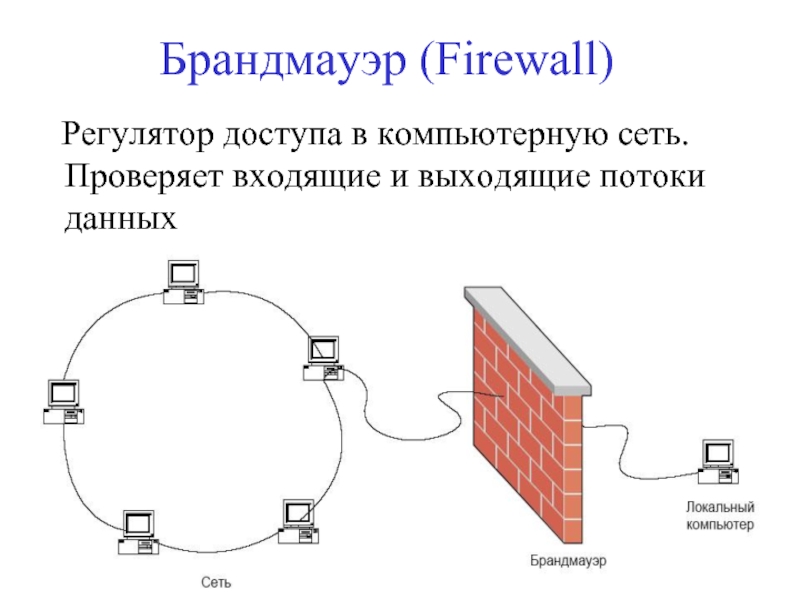

Брандмауэр (межсетевой экран, бастион, firewall) — это компонент системы, обеспечивающий защиту сети от несанкционированного доступа.

Как известно, весь трафик в сети состоит из пакетов. Каждый пакет состоит из двух частей: заголовка и тела. В заголовке пакета находится информация об источнике, адресате, типе пакета, а также прочая информация, которая характерна для пакетов определенных типов. В теле пакета находится собственно передаваемая информация. Так вот, брандмауэр представляет собой пакетный фильтр: он просматривает заголовок каждого проходящего через него пакета, а потом решает, что с этим пакетом делать: принять, игнорировать или отказать с уведомлением отправителя.

Обычно брандмауэр используется на шлюзах, соединяющих две сети. Например, на шлюзе между локальной сетью и Интернетом можно запретить передавать или принимать пакеты некоторых категорий, отграничив таким образом свою хорошо организованную сеть от всемирного хаоса.

Фильтрация пакетов встроена в ядро ОС Linux. В старых дистрибутивах (ядро 2.2 и ниже) стандартным брандмауэром служит

В старых дистрибутивах (ядро 2.2 и ниже) стандартным брандмауэром служит

Данный текст является ознакомительным фрагментом.

Брандмауэр Windows

Кроме того, брандмауэр предотвращает

Кроме того, брандмауэр предотвращаетЧто такое брандмауэр

Что такое брандмауэр Обычно, когда говорят о брандмауэре, имеют в виду компьютер, расположенный между двумя сетями и управляющий доступом из одной сети в другую. Несмотря на то что маршрутизатор также управляет обменом пакетами между различными сетями, эти инструменты

19.4. Что такое брандмауэр

19.4. Что такое брандмауэр Брандмауэр (межсетевой экран, бастион, firewall) — это компонент системы, обеспечивающий защиту сети от несанкционированного доступа.Как известно, весь трафик в сети состоит из пакетов. Каждый пакет состоит из двух частей: заголовка и тела. В

Брандмауэр Windows

Брандмауэр Windows

Брандмауэр Windows – средство, появившееся еще в Windows ХР.

3.3.4. I2P и брандмауэр

3.3.4. I2P и брандмауэр Когда вы запускаете I2P на локальном компьютере, проблем с настройкой брандмауэра, как правило, не возникает, – это если брандмауэр способен обучаться – обучающий режим имеется во многих программных продуктах (Comodo Internet Security, Outpost Firewall Pro и др.). Совсем

Брандмауэр Windows 7

Брандмауэр Windows 7 Помимо различных антивирусных и антишпионских программ существует достаточно надежное средство, позволяющее защитить свой компьютер от несанкционированного доступа извне. Это средство называется брандмауэр.Брандмауэр (он может называться также

Брандмауэр Windows

Брандмауэр Windows

Немецким словом «брандмауэр» на русский язык с английского переводится слово «firewall».

Глава 4 Брандмауэр

Глава 4 Брандмауэр Для чего нужен брандмауэрПерсональный брандмауэр Outpost FirewallБесплатный брандмауэр COMODO Firewall ProСовременный персональный компьютер немыслим без Интернета – этого неисчерпаемого источника информации и незаменимого средства коммуникации. В то же время

Брандмауэр Windows

Брандмауэр Windows Существует возможность ограничения работы стандартного брандмауэра операционной системы. В зависимости от профиля брандмауэра для этого используются параметры ветви реестра вида HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindowsFirewall«профиль брандмауэра», где профиль

Брандмауэр

Брандмауэр

Брандмауэр (Firewall, файрволл) — программа, назначение которой состоит в том, чтобы защищать ваш компьютер от вредоносных программ. Это некий экран, располагающийся между вашим компьютером и сетью Интернет. Его задача — предотвращать проникновение на ваш

Это некий экран, располагающийся между вашим компьютером и сетью Интернет. Его задача — предотвращать проникновение на ваш

Брандмауэр Windows

Брандмауэр Windows Эффективным способом защиты компьютера от программ-шпионов и троянских коней является использование брандмауэра Windows, который добавляется в систему при установке второго пакета исправлений (Service Pack 2). Брандмауэр отслеживает и ограничивает любые

Брандмауэр Windows

Брандмауэр Windows Эффективным способом защиты компьютера от программ-шпионов и троянских коней является использование брандмауэра Windows. Брандмауэр отслеживает и ограничивает любые входящие и исходящие сетевые подключения, блокируя все вирусные или другие вредоносные

Что такое брандмауэр?

Что такое брандмауэр?

Автор: Александр КрасоткинИсточник: http://www. computerra.ru/Что такое брандмауэр?Брандмауэр (firewall) — перегородка из огнеупорного материала, возводимая на пути распространения пожара. Также данный термин стал использоваться для обозначения аппаратных и

computerra.ru/Что такое брандмауэр?Брандмауэр (firewall) — перегородка из огнеупорного материала, возводимая на пути распространения пожара. Также данный термин стал использоваться для обозначения аппаратных и

8.1. Брандмауэр Windows

8.1. Брандмауэр Windows Как и в предыдущих версиях Windows, Брандмауэр Windows используется, чтобы обезопасить компьютер от проникновения вредоносных программ.Рассмотрим механизм настройки брандмауэра подробно. Откройте Панель управления и запустите Брандмауэр Windows.Появляется

Брандмауэр

Брандмауэр Брандмауэр служит для защиты компьютера от несанкционированного доступа через локальную сеть или Интернет. По умолчанию брандмауэр включен; если его отключить, система безопасности Windows Vista выдаст предупреждение (см. рис. 8.7). Если компьютер подключен к

Изменение настроек брандмауэра на Mac

Поиск по этому руководству

- Добро пожаловать!

- Строка меню

- Spotlight

- Пункт управления

- Siri

- Центр уведомлений

- Рабочий стол

- Dock

- Finder

- Подключение к интернету

- Просмотр веб-сайтов

- Регулировка громкости

- Создание снимка экрана или записи экрана

- Просмотр и редактирование файлов при помощи Быстрого просмотра

- Быстрая запись короткой заметки

- Настройка Экранного времени для себя

- Настройка фокусирования для сосредоточения на задаче

- Редактирование фотографий и видео в приложении «Фото»

- Использование функции «Что на картинке?» с фотографиями

- Получение маршрутов в приложении «Карты»

- Создание записи в приложении «Диктофон»

- Использование жестов трекпада и мыши

- Использование панели Touch Bar

- Использование Touch ID

- Использование сочетаний клавиш

- Обновление macOS

- Встроенные приложения

- Открытие приложений

- Работа с окнами приложений

- Использование приложений в полноэкранном режиме

- Использование приложений в режиме Split View

- Загрузка приложений из Mac App Store

- Установка и переустановка приложений из Mac App Store

- Установка и удаление других приложений

- Изменение системных настроек

- Изменение картинки на рабочем столе

- Использование заставок

- Добавление учетной записи электронной почты и других учетных записей

- Использование быстрых команд для автоматизации задач

- Создание Memoji в приложении «Сообщения»

- Изменение картинки, представляющей Вас или других людей в приложениях

- Смена языка системы

- Улучшение видимости экрана

- Создание документов и работа с ними

- Открытие документов

- Использование диктовки

- Добавление примечаний к файлам

- Объединение файлов в один файл PDF

- Печать документов

- Организация рабочего стола с помощью стопок

- Группировка файлов по папкам

- Добавление тегов к файлам и папкам

- Отправка электронных писем

- Использование функции «Онлайн-текст» для взаимодействия с текстом на фотографии

- Резервное копирование файлов

- Восстановление файлов

- Создание Apple ID

- Управление настройками Apple ID

- Что такое iCloud?

- Что такое iCloud+?

- Настройка iCloud на компьютере Mac

- Хранение файлов в iCloud Drive

- Обмен файлами с помощью Общего доступа к файлам iCloud

- Управление хранилищем iCloud

- Использование Фото iCloud

- Что такое «семейный доступ»?

- Настройка Семейного доступа

- Добавление пользователей на Mac

- Настройка Экранного времени для ребенка

- Совместное использование покупок с членами семьи

- Совершение вызова FaceTime

- Использование SharePlay для совместного просмотра и прослушивания

- Отправка текстовых сообщений

- Предоставление общего доступа к календарю членам семьи

- Просмотр контента, которым с Вами поделились

- Просмотр геопозиций друзей и близких

- Многопользовательские игры с друзьями

- Использование Непрерывности для работы с несколькими устройствами Apple

- Потоковая передача аудио и видео через AirPlay

- Использование клавиатуры и мыши или трекпада для управления несколькими устройствами

- Использование iPad в качестве второго дисплея

- Передача задач между устройствами

- Вставка фотографий и отсканированных документов с iPhone или iPad

- Вставка зарисовок с iPhone или iPad

- Копирование и вставка с использованием нескольких устройств

- Использование Apple Watch для разблокировки Mac

- Совершение и прием вызовов на Mac

- Пересылка файлов между устройствами с помощью AirDrop

- Синхронизация музыки, книг и других материалов между устройствами

- Воспроизведение музыки

- Прослушивание подкастов

- Просмотр фильмов и телешоу

- Чтение и прослушивание книг

- Чтение новостей

- Отслеживание курсов акций

- Подписка на Apple Music

- Подписка на Apple TV+

- Подписка на Apple Arcade

- Подписка на Apple News+

- Подписка на подкасты и каналы

- Управление подписками в App Store

- Просмотр семейных подписок на сервисы Apple

- Управление файлами cookie и другими данными веб-сайтов в Safari

- Использование режима частного доступа в Safari

- Просмотр отчетов о конфиденциальности в Safari

- О паролях

- Сброс пароля для входа в систему Mac

- Создание и автозаполнение надежных паролей

- Обеспечение безопасности Apple ID

- Настройка защиты компьютера Mac

- Защита конфиденциальности в Почте

- Сохранение конфиденциальности

- Оплата через Apple Pay в Safari

- Использование функции «Вход с Apple» для приложений и веб-сайтов

- Защита компьютера Mac от вредоносного ПО

- Управление доступом к камере

- Поиск пропавшего устройства

- Начало работы с функциями универсального доступа

- Зрение

- Слух

- Моторика и координация

- Основные

- Изменение яркости экрана

- Подключение беспроводной клавиатуры, мыши или трекпада

- Подключение других беспроводных устройств

- Подключение монитора, телевизора или проектора

- Добавление принтера

- Использование встроенной камеры

- Использование наушников AirPods с компьютером Mac

- Экономия энергии на Mac

- Оптимизация хранилища

- Запись CD- и DVD-дисков

- Управление домашними аксессуарами

- Запуск системы Windows на компьютере Mac

- Ресурсы для Mac

- Ресурсы для устройств Apple

- Авторские права

В панели «Брандмауэр» в разделе Системных настроек «Защита и безопасность» можно включить брандмауэр macOS, чтобы предотвратить нежелательные подключения из интернета и других сетей. Узнайте, как заблокировать подключение к Mac с помощью брандмауэра.

Узнайте, как заблокировать подключение к Mac с помощью брандмауэра.

Чтобы изменить эти настройки на Mac, выберите пункт меню Apple > «Системные настройки», нажмите «Защита и безопасность» , затем нажмите «Брандмауэр».

Примечание. Если в левом нижнем углу панели отображается закрытый замок , нажмите его, чтобы разблокировать панель настроек.

Открыть панель «Брандмауэр»

Параметр | Описание |

|---|---|

Включить брандмауэр | Нежелательные подключения из интернета и других сетей можно запретить. |

Параметры брандмауэра | Можно настроить, в каком объеме блокировать входящие подключения. |

Блокировать все входящие подключения | Входящие подключения к несущественным службам и приложениям можно запретить. Основные интернет-службы — это набор приложений, которые позволяют Mac находить службы, предоставляемые другими компьютерами в сети. Этот настройка предотвращает подключения всех других служб общего доступа. |

Добавление | Вы можете добавить приложение или службу, чтобы разрешить входящие подключения. |

Удаление | Вы можете удалить приложение или службу, чтобы запретить входящие подключения. |

Автоматически разрешать встроенному ПО входящие подключения | Вы можете разрешить встроенным приложениям и службам, которые подписаны действительным бюро сертификации, автоматически добавляться в список разрешенных приложений без Вашего подтверждения. |

Автоматически разрешить загруженным подписанным программам принимать входящие подключения | Вы можете разрешить загруженным приложениям и службам, которые подписаны действительным бюро сертификации, автоматически добавляться в список разрешенных приложений без Вашего подтверждения. |

Включить режим невидимости | Ваш Mac может не реагировать на проверочные запросы, которые используются для его нахождения. При этом Mac отвечает на запросы авторизованных приложений, а неавторизованные запросы, например запросы ICMP (ping), остаются без ответа. |

Дополнения | Безопасность Вашего Mac можно повысить, если выполнять выход автоматически после периода бездействия и если ограничить доступ к настройкам, распространяющимся на всю систему. |

Некоторые службы, к которым предоставлен общий доступ, могут подключаться через брандмауэр, если они включены в настройках общего доступа. Для дополнительной защиты можно запретить подключение к этим внешним службам, выключив эти службы в настройках общего доступа. Предоставление доступа к экрану, файлам или службам на компьютере Mac другим пользователям Вашей сети.

См. такжеБлокирование подключений к Mac с помощью брандмауэраИспользование режима невидимости для защиты Mac

Максимальное количество символов: 250

Не указывайте в комментарии личную информацию.

Максимальное количество символов: 250.

Благодарим вас за отзыв.

Что такое брандмауэр? Различные типы брандмауэров

История брандмауэров

Брандмауэры существуют с конца 1980-х годов и начинались как фильтры пакетов, представляющие собой сети, созданные для проверки пакетов или байтов, передаваемых между компьютерами. Хотя брандмауэры с фильтрацией пакетов все еще используются сегодня, брандмауэры прошли долгий путь по мере развития технологии на протяжении десятилетий.

- Вирус 1-го поколения

- Поколение 1, конец 1980-х, вирусные атаки на автономные ПК затронули все предприятия и привели к появлению антивирусных продуктов.

- Сети второго поколения

- Поколение 2, середина 1990-х годов, атаки из Интернета затронули весь бизнес и привели к созданию брандмауэра.

- Приложения третьего поколения

- Поколение 3, начало 2000-х, использование уязвимостей в приложениях, которые затронули большинство предприятий и привели к появлению продуктов для систем предотвращения вторжений (IPS).

- Поколение 3, начало 2000-х, использование уязвимостей в приложениях, которые затронули большинство предприятий и привели к появлению продуктов для систем предотвращения вторжений (IPS).

- Полезная нагрузка поколения 4

- Поколение 4, прибл. 2010 г., рост числа целевых, неизвестных, уклончивых, полиморфных атак, которые затронули большинство предприятий и привели к появлению продуктов для защиты от ботов и песочницы.

- Мега 5-го поколения

- Поколение 5, прибл. 2017 г., крупномасштабные, многовекторные, мегаатаки с использованием передовых инструментов атаки и стимулируют передовые решения по предотвращению угроз.

Еще в 1993 году генеральный директор Check Point Гил Швед представил первый брандмауэр с контролем состояния, FireWall-1. Перенесемся на двадцать семь лет вперед, и брандмауэр по-прежнему остается первой линией защиты организации от кибератак. Современные брандмауэры, в том числе брандмауэры следующего поколения и сетевые брандмауэры, поддерживают широкий спектр функций и возможностей со встроенными функциями, в том числе:

- Предотвращение сетевых угроз

- Приложение и контроль на основе идентификации

- Поддержка гибридного облака

- Масштабируемая производительность

Типы межсетевых экранов

- Пакетная фильтрация

Небольшой объем данных анализируется и распределяется в соответствии со стандартами фильтра.

- Прокси-сервис

Система сетевой безопасности, обеспечивающая защиту при фильтрации сообщений на прикладном уровне.

- Контроль состояния

Динамическая фильтрация пакетов, которая отслеживает активные соединения, чтобы определить, какие сетевые пакеты следует пропускать через брандмауэр.

- Брандмауэр нового поколения (NGFW)

Глубокая проверка пакетов Межсетевой экран с проверкой на уровне приложений.

Что делают брандмауэры?

Брандмауэр — это необходимая часть любой архитектуры безопасности, которая избавляет от догадок о защите на уровне хоста и доверяет ее вашему сетевому защитному устройству. Брандмауэры, и особенно брандмауэры следующего поколения, сосредоточены на блокировании вредоносных программ и атак на уровне приложений, наряду с интегрированной системой предотвращения вторжений (IPS). Эти брандмауэры нового поколения могут быстро и беспрепятственно реагировать на внешние атаки и реагировать на них по всей сети. Они могут устанавливать политики для лучшей защиты вашей сети и выполнять быстрые оценки для обнаружения инвазивных или подозрительных действий, таких как вредоносные программы, и их закрытия.

Они могут устанавливать политики для лучшей защиты вашей сети и выполнять быстрые оценки для обнаружения инвазивных или подозрительных действий, таких как вредоносные программы, и их закрытия.

Зачем нужны брандмауэры?

Брандмауэры, особенно брандмауэры следующего поколения, нацелены на блокирование вредоносных программ и атак на уровне приложений. Наряду со встроенной системой предотвращения вторжений (IPS) эти межсетевые экраны нового поколения способны быстро и беспрепятственно реагировать на обнаружение атак и борьбу с ними по всей сети. Брандмауэры могут действовать в соответствии с ранее установленными политиками, чтобы лучше защитить вашу сеть, и могут выполнять быстрые оценки для обнаружения инвазивных или подозрительных действий, таких как вредоносное ПО, и отключать их. Используя брандмауэр для своей инфраструктуры безопасности, вы настраиваете свою сеть с помощью определенных политик, разрешающих или блокирующих входящий и исходящий трафик.

Проверка сетевого уровня и прикладного уровня

Сетевой уровень или фильтры пакетов проверяют пакеты на относительно низком уровне стека протоколов TCP/IP, не позволяя пакетам проходить через брандмауэр, если они не соответствуют установленному набору правил, где источник и Назначение набора правил основано на IP-адресах и портах. Брандмауэры, выполняющие проверку на сетевом уровне, работают лучше, чем аналогичные устройства, выполняющие проверку на уровне приложений. Недостатком является то, что нежелательные приложения или вредоносные программы могут проходить через разрешенные порты, например. исходящий интернет-трафик по веб-протоколам HTTP и HTTPS, порты 80 и 443 соответственно.

Брандмауэры, выполняющие проверку на сетевом уровне, работают лучше, чем аналогичные устройства, выполняющие проверку на уровне приложений. Недостатком является то, что нежелательные приложения или вредоносные программы могут проходить через разрешенные порты, например. исходящий интернет-трафик по веб-протоколам HTTP и HTTPS, порты 80 и 443 соответственно.

Важность NAT и VPN

Брандмауэры также выполняют основные функции сетевого уровня, такие как преобразование сетевых адресов (NAT) и виртуальная частная сеть (VPN). Преобразование сетевых адресов скрывает или преобразует внутренние IP-адреса клиента или сервера, которые могут находиться в «диапазоне частных адресов», как определено в RFC 1918, в общедоступный IP-адрес. Скрытие адресов защищаемых устройств сохраняет ограниченное количество IPv4-адресов и является защитой от сетевой разведки, поскольку IP-адрес скрыт от Интернета.

Аналогично, виртуальная частная сеть (VPN) расширяет частную сеть через общедоступную сеть в туннеле, который часто зашифрован, где содержимое пакетов защищено при прохождении через Интернет. Это позволяет пользователям безопасно отправлять и получать данные в общих или общедоступных сетях.

Это позволяет пользователям безопасно отправлять и получать данные в общих или общедоступных сетях.

Брандмауэры следующего поколения и последующие

Брандмауэры нового поколения проверяют пакеты на уровне приложений стека TCP/IP и способны идентифицировать такие приложения, как Skype или Facebook, и применять политику безопасности в зависимости от типа приложения.

Сегодня устройства UTM (Unified Threat Management) и брандмауэры следующего поколения также включают технологии предотвращения угроз, такие как система предотвращения вторжений (IPS) или антивирус, для обнаружения и предотвращения вредоносных программ и угроз. Эти устройства могут также включать технологии песочницы для обнаружения угроз в файлах.

По мере того, как среда кибербезопасности продолжает развиваться, а атаки становятся все более изощренными, брандмауэры нового поколения будут по-прежнему оставаться важным компонентом решения для обеспечения безопасности любой организации, независимо от того, находитесь ли вы в центре обработки данных, в сети или в облаке. Чтобы узнать больше об основных возможностях, которыми должен обладать брандмауэр нового поколения, загрузите Руководство покупателя брандмауэра следующего поколения (NGFW) сегодня.

Чтобы узнать больше об основных возможностях, которыми должен обладать брандмауэр нового поколения, загрузите Руководство покупателя брандмауэра следующего поколения (NGFW) сегодня.

Что такое межсетевой экран с отслеживанием состояния?

Как работает брандмауэр с отслеживанием состояния?

Компьютеры используют четко определенные протоколы для связи по локальным сетям и Интернету

К ним относятся транспортные протоколы нижнего уровня, такие как TCP и UDP, а также протоколы более высокого прикладного уровня, такие как HTTP и FTP.

Брандмауэры с отслеживанием состояния проверяют сетевые пакеты, отслеживая состояние соединений, используя то, что известно о протоколах, используемых в сетевом соединении. Например, TCP — это протокол, ориентированный на соединение, с проверкой ошибок для обеспечения доставки пакетов.

TCP-соединение между клиентом и сервером сначала начинается с трехстороннего рукопожатия для установления соединения. Один пакет отправляется от клиента с установленным в пакете флагом SYN (синхронизация). Сервер, получивший пакет, понимает, что это попытка установить соединение, и отвечает пакетом с установленными флагами SYN и ACK (подтверждение). Когда клиент получает этот пакет, он отвечает ACK, чтобы начать обмен данными через соединение.

Сервер, получивший пакет, понимает, что это попытка установить соединение, и отвечает пакетом с установленными флагами SYN и ACK (подтверждение). Когда клиент получает этот пакет, он отвечает ACK, чтобы начать обмен данными через соединение.

Это начало соединения, которое затем используют другие протоколы для передачи данных или связи.

Например, браузер клиента может использовать установленное TCP-соединение для передачи веб-протокола HTTP GET для получения содержимого веб-страницы.

Когда соединение установлено, говорят, что оно установлено. В конце соединения клиент и сервер разрывают соединение, используя флаги в протоколе, такие как FIN (завершение). Когда соединение меняет состояние с открытого на установленное, брандмауэры с отслеживанием состояния сохраняют информацию о состоянии и контексте в таблицах и динамически обновляют эту информацию по мере развития связи. Информация, хранящаяся в таблицах состояний, предоставляет совокупные данные, которые можно использовать для оценки будущих подключений.

Для протоколов без сохранения состояния, таких как UDP, брандмауэр с отслеживанием состояния создает и сохраняет контекстные данные, которых нет в самом протоколе. Это позволяет брандмауэру отслеживать виртуальное соединение поверх соединения UDP, а не рассматривать каждый пакет запроса и ответа между клиентским и серверным приложениями как отдельный обмен данными.

Пример FTP

Сеансы FTP используют более одного соединения. Одно из них — командное соединение, а другое — соединение данных, по которому передаются данные.

Брандмауэры с отслеживанием состояния проверяют подключение команды FTP на наличие запросов от клиента к серверу. Например, клиент может создать соединение для передачи данных с помощью команды FTP PORT. Этот пакет содержит номер порта соединения для передачи данных, который межсетевой экран с отслеживанием состояния извлечет и сохранит в таблице вместе с IP-адресами клиента и сервера и портом сервера.

Когда соединение для передачи данных установлено, оно должно использовать IP-адреса и порты, содержащиеся в этой таблице соединений. Брандмауэр с отслеживанием состояния будет использовать эти данные для проверки того, что любая попытка FTP-подключения для передачи данных является ответом на допустимый запрос. После закрытия соединения запись удаляется из таблицы, а порты блокируются, что предотвращает несанкционированный трафик.

Брандмауэр с отслеживанием состояния будет использовать эти данные для проверки того, что любая попытка FTP-подключения для передачи данных является ответом на допустимый запрос. После закрытия соединения запись удаляется из таблицы, а порты блокируются, что предотвращает несанкционированный трафик.

Брандмауэр с отслеживанием состояния с Check Point

Брандмауэр с отслеживанием состояния Check Point интегрирован в сетевой стек ядра операционной системы. Он находится на самом нижнем программном уровне между физической сетевой картой (уровень 2) и самым нижним уровнем стека сетевых протоколов, обычно IP.

Вставая между физическими и программными компонентами сетевого стека системы, брандмауэр Check Point с отслеживанием состояния обеспечивает полную видимость всего трафика, входящего и исходящего из системы. Никакой пакет не обрабатывается ни одним из уровней стека протоколов более высокого уровня, пока брандмауэр сначала не проверит, соответствует ли пакет политике управления доступом к сетевой безопасности.

Брандмауэр Check Point с отслеживанием состояния обеспечивает ряд ценных преимуществ, в том числе:

- Расширяемость: Реализация проверки Check Point с отслеживанием состояния поддерживает сотни предопределенных приложений, служб и протоколов — больше, чем любой другой поставщик брандмауэра.

- Производительность: Простая и эффективная конструкция брандмауэра Check Point обеспечивает оптимальную производительность за счет работы внутри ядра операционной системы. Это снижает нагрузку на обработку и устраняет необходимость переключения контекста. Кроме того, кэширование и хеш-таблицы используются для эффективного хранения данных и доступа к ним. Наконец, проверка пакетов брандмауэра оптимизирована для обеспечения оптимального использования современных сетевых интерфейсов, процессоров и операционных систем.

- Масштабируемость: Гипермасштабируемость — это способность технологической архитектуры масштабироваться по мере увеличения требований к системе.

Check Point Maestro обеспечивает гибкость, масштабируемость и эластичность локального облака благодаря эффективной кластеризации N+1 на основе технологии Check Point HyperSync, которая максимально увеличивает возможности существующих межсетевых экранов. Различные брандмауэры Check Point можно объединять друг с другом, добавляя почти линейный прирост производительности с каждым дополнительным брандмауэром, добавляемым в кластер.

Check Point Maestro обеспечивает гибкость, масштабируемость и эластичность локального облака благодаря эффективной кластеризации N+1 на основе технологии Check Point HyperSync, которая максимально увеличивает возможности существующих межсетевых экранов. Различные брандмауэры Check Point можно объединять друг с другом, добавляя почти линейный прирост производительности с каждым дополнительным брандмауэром, добавляемым в кластер.

Межсетевые экраны следующего поколения Check Point (NGFW) объединяют функции межсетевого экрана с отслеживанием состояния с другими важными функциями сетевой безопасности. Чтобы узнать больше о том, что искать в NGFW, ознакомьтесь с этим руководством покупателя. Вы также можете запросить бесплатную демонстрацию, чтобы увидеть NGFW от Check Point в действии.

Начало работы

Брандмауэры нового поколения

Безопасность гипермасштабируемых сетей

Брандмауэры для малого бизнеса

Связанные темы

Различные типы межсетевых экранов

Что такое NGFW?

Сравните 4 лучших брандмауэров следующего поколения

Программное обеспечение брандмауэра

Лучшие методы брандмауэра

БЕЗВЕРСКИ -13PG-13

РЕЙТИНГ IMDb

5. 8/10

8/10

58K

ВАША РЕЙТИНГ

Play trailer2

:

13

4 Видео

99+ Фото

ActionCrimeThriller

Специалист по безопасности вынужден заплатить специалисту по безопасности банка, который он защищает, в качестве выкупа. вынужден ограбить банк, который он защищает, чтобы заплатить выкуп за свою семью. Специалист по безопасности вынужден ограбить банк, который он защищает, чтобы заплатить выкуп за свою семью.

IMDb RATING

5.8/10

58K

YOUR RATING

- Director

- Richard Loncraine

- Writer

- Joe Forte

- Stars

- Harrison Ford

- Virginia Madsen

- Paul Bettany

- Режиссер

- Ричард Лонкрейн

- Сценарист

- Джо Форте

- Звезды

- Virginia Madsen

- Paul Bettany

- 317User reviews

- 164Critic reviews

- 45Metascore

- Awards

- 3 nominations

Clip 0:40

Watch Firewall

Photos132

Top cast

Harrison Ford

- Jack Stanfield

Virginia Madsen

- Beth Stanfield

Paul Bettany

- Bill Cox

Carly Шредер

- Сара Стэнфилд

Джимми Беннетт

- Энди Стэнфилд

Гейл Энн Льюис

- Сотрудник банка №1

Mary Lynn Rajskub

- Janet Stone

Matthew Currie Holmes

Candus Churchill

David James Lewis

- Rich

- (as David Lewis)

Zahf Paroo

Robert Forster

- Harry Романо

Роберт Патрик

- Гэри Митчелл

Алан Аркин

- Арлин Форестер

Пэт Дженкинсон

- Laurie

Eric Keenleyside

- Alan Hughes

Ona Grauer

- Waitress

Birkett Turton

- Vel

- (as Kett Turton)

- Director

- Richard Loncraine

- Сценарист

- Джо Форте

- Все актеры и съемочная группа

- Производство, кассовые сборы и многое другое на IMDbPro

Больше похоже на это

Hollywood Homicide

Extraordinary Measures

K-19: The Widowmaker

Crossing Over

Frantic

Random Hearts

Six Days Seven Nights

Regarding Henry

The Devil’s Own

Air Force One

Patriot Games

Ясная и реальная опасность

Сюжетная линия

Знаете ли вы

- Цитаты

Джанет Стоун: Что ты делаешь?

Джек Стэнфилд: Я найду свою собаку.

- Связи

Показан в фильме «Поздняя ночь с Конаном О’Брайеном: Харрисон Форд/Эми Адамс/К.Т. Танстолл» (2006) Маршалл (в роли Грантли Маршалла), Эндрю Воулз (в роли Эндрю Воулза) и Гораций Энди

Исполняет Massive Attack

Предоставлено Virgin Records

По лицензии EMI Film & Television Music

Отзывы пользователей317

Обзор

Популярный обзор

7/

10

Потрясающий первый тайм, разочаровывающий конец.

Во-первых, Харрисон Форд по-прежнему способен играть эти роли, он, конечно, не производит впечатления невероятного по большей части.

Первый час или около того фильма проходит на высшем уровне и разворачивается именно так, как и должно быть в любом хорошем боевике: плохие парни обыгрывают хороших парней на каждом шагу, поэтому зрители ненавидят их еще больше.

К сожалению, вторая половина фильма далеко не так сильна, и я считаю, что отчасти это связано с тем, что Пол Беттани просто не играет убедительной плохой задницы. Он хороший актер, не поймите меня неправильно, но он слишком снисходителен и мягок по сравнению с похожими персонажами из других боевиков. Есть сцена, где Форд и его семья пытаются сбежать, но похитители мешают им. После этого Беттани ответил неприятным поступком, но я все ждал, что он застрелит (несмертельно) одного из членов семьи или избьет их дубинкой или другим тупым предметом. Были также некоторые логические проблемы, которые меня беспокоили, но я не буду вдаваться в них здесь, так как не хочу портить фильм тем, кто его не видел.

Несмотря на то, что я упомянул выше, я считаю, что фильм стоит того, чтобы заплатить за вход, и это интересный способ провести два часа.

полезно•49

27

- canadasbest

- 27 февраля 2006 г.

Почему Кокс не убил Расти?

Почему первоначальное название было «Не тот элемент»?

В чем разница между Кинотеатральной версией и Альтернативной (DVD) версией? Почему было внесено изменение?

Details

- Release date

- February 10, 2006 (United States)

- Country of origin

- United States

- Official sites

- Warner Bros. (Germany)

- Warner Bros.

(Испания)

(Испания)

- Язык

- Английский

- Также известен как

- Неправильный элемент

- Места съемок

- , Вашингтон, США 9 Сиэтл0012

- Production companies

- Warner Bros.

- Village Roadshow Pictures

- Beacon Pictures

- See more company credits at IMDbPro

Box office

- Budget

- $50,000,000 (estimated)

- Gross США и Канада

- 48 751 189 долларов США

- Первые выходные США и Канада

- 13 635 463 долларов США

- 12 февраля 2006 г.

Check Point Maestro обеспечивает гибкость, масштабируемость и эластичность локального облака благодаря эффективной кластеризации N+1 на основе технологии Check Point HyperSync, которая максимально увеличивает возможности существующих межсетевых экранов. Различные брандмауэры Check Point можно объединять друг с другом, добавляя почти линейный прирост производительности с каждым дополнительным брандмауэром, добавляемым в кластер.

Check Point Maestro обеспечивает гибкость, масштабируемость и эластичность локального облака благодаря эффективной кластеризации N+1 на основе технологии Check Point HyperSync, которая максимально увеличивает возможности существующих межсетевых экранов. Различные брандмауэры Check Point можно объединять друг с другом, добавляя почти линейный прирост производительности с каждым дополнительным брандмауэром, добавляемым в кластер.

(Испания)

(Испания)