что это такое и как он работает

Метод грубой силы, зачастую, используется не только в реальной жизни, но и в виртуальной реальности. Разобравшись в том, что такое брутфорс и как он работает, Вы поймете, что мы имеем ввиду. Это способ используется киберпреступниками для взлома каких-либо серверов или сайтов с целью получения нужной информации.

Что такое брутфорс

Поговорим поподробнее о том, что такое брутфорс и зачем он нужен. Брутфорс, что с английского дословно переводится, как «полный перебор» – это один из самых эффективных методов хакерской атаки, который используется для взлома компьютерных систем, сайтов, учётных записей путём подбора комбинаций из различных символов.

Кстати, если Вы хотите уберечь от взлома и распространения данные, размещённые на Вашем ресурсе, рекомендуем узнать о том, что такое зеркало сайта и для чего оно ещё нужно. Конечно, брутфорс используется и для благих намерений, например, для восстановления забытого пароля или для его проверки на криптографическую стойкость.

Как работает брутфорс

Рассмотрим, как работает брутфорс и в чём его суть. Цель использования такого метода являет собой получение доступа к аккаунтам, личным и конфиденциальным данным пользователей. Многие хотят «насолить» своим приятелям ради шутки, не стоит заниматься этим с помощью брутфорса, лучше почитайте об этапах СЕО-продвижения сайта и расширьте свой кругозор.

В последствие взлома методом брутфорса может осуществляться рассылка спама, иногда даже происходить вымогательство и шантаж. Так же существует риск получения злоумышленниками данных для входа в платёжные системы, что влечёт за собой финансовые проблемы.

Что же сделать, чтобы не стать жертвой злоумышленников? Самое первое и простое – не разглашать свои личные данные всем подряд и не создавать на их основании свои пароли. Так же делайте их длинными, используя при этом различные символы, и буквы и цифры. Логин и пароль учётных записей всегда делать отличными друг от друга и разными для каждого аккаунта.

Брутфорс: как пользоваться

Далее рассмотрим, как пользоваться брутфорсом и для чего. Если говорить о легальных и благих намерениях, то он используется для проверки надёжности или восстановления паролей. Этим занимаются системные администраторы, используя при этом специализированные программы.

В ситуациях с иными намерениями существует три вида использования такого метода. Первый – это персональный взлом. Киберпреступник может как узнать номер электронного кошелька так и завладеть другими личными данными пользователей. Используя их в последствие, злоумышленник подбирает пароль получения доступа к его аккаунтам, электронной почте или сайту.

Второй вид брутфорса – брут-чек. В данном случае уже выступает цель завладения паролями именно в больших количествах, для последующей продажи аккаунтов и иных целей. И третьим видом является удалённый взлом компьютерной системы, с целью полного управления персональным компьютером жертвы. Зачастую, злоумышленники пишут программы для такого перебора самостоятельно, с использованием мощных компьютерных систем.

Если Вам была интересна данная статья, рекомендуем так же прочитать о разработке сайта-визитки под ключ и о том, как это происходит. Будьте внимательны и осторожны, распространяя свои личные данные, не подвергайте себя риску и не занимайтесь преступной деятельностью.

pro-promotion.ru

Brute force: Подробный анализ | Безопасность

При освещении в СМИ вируса NotPetya не сообщалось, что он мог наделать еще больше зла. Например, брутфорс на парламент Великобритании. Это является еще одним напоминанием того, что brute force остается глобальной угрозой:

Это также наводит нас на важные вопросы — в первую очередь, как такое могло произойти:

Подобные проблемы заставляют задуматься о том, что нужно глубже исследовать этот тип атаки.

На данный момент существуют два основных метода взлома в Сети: использование человеческих ошибок или догадки. Допущенные ошибки лежат в основе множества атак: фишинг (ошибка пользователя), использование недостатков конфигурации (ошибка администратора) или уязвимости нулевого дня (ошибка разработчика). Но на предположениях основан другой тип атак — brute force.

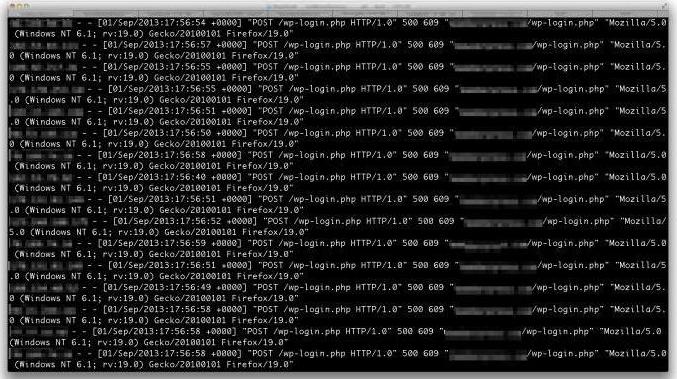

Чаще всего брутфорс атаки используются для подбора учетных данных. Хотя их можно применять для взлома URL-адреса.

Классическая brute force атака — это попытка «угадать» пароль в ПК, когда злоумышленник завладел зашифрованным его значением.

Оно позволяет хакеру использовать мощные компьютеры для тестирования большого количества паролей без риска быть обнаруженным. С другой стороны, такая brute force атака не может быть первым этапом. Для этого злоумышленник должен уже иметь копию зашифрованных паролей.

Онлайн-атака — это, когда злоумышленник пытается взломать функцию входа в систему или приложение с помощью подбора учетных данных. Так как ему не нужно сначала получать зашифрованные пароли, хакер может использовать этот метод при попытке проникнуть в систему.

Одновременно подобрать имя пользователя и пароль непросто. Большинство систем при неудачном входе в систему не сообщают, что было введено неверно: имя пользователя или пароль. Первый шаг, который предпринимает злоумышленник — это попытка атаковать известных пользователей.

Хакер может находить имена пользователей, используя открытые исследования. Во многих организациях, например, логины пользователей имеют предсказуемую структуру, основанную на имени сотрудника. Простой поиск в LinkedIn позволяет выявить большое количество имен пользователей.

Тем не менее, этот тип классической brute force атаки онлайн является скорее гипотетической. Причина проста: у большинства современных систем и приложений есть встроенная блокировка. Если пользователю не удается войти в систему за несколько попыток, учетная запись блокируется и для ее разблокировки требуется вмешательство администратора.

Сегодня такая защита от брутфорса создает больше головной боли для IT-отделов, чем для злоумышленников. Обработка таких блокировок становится более насущным вопросом, чем обнаружение brute force.

Исключение составляют пользовательские приложения. Хотя традиционный вход в Windows не может быть использован для brute force, новое веб-приложение, разработанное специально для предстоящей маркетинговой кампании, вполне для этого подходит.

В то время как классические онлайн-атаки с использованием brute force, идут на убыль, credential stuffing только набирает обороты.

Credential stuffing — это атака, в которой злоумышленники используют пары имя пользователя / пароль, украденные с общедоступных сайтов, чтобы проникнуть в атакуемую систему.

Количество успешных атак на общедоступные сайты увеличивается, и злоумышленники публикуют базы учетных данных или продают их на подпольных биржах. Предположение, которое слишком часто оправдывается, заключается в следующем: люди используют одинаковое имя пользователя и пароль на разных сайтах.

Подбор пароля брутфорсом при Credential stuffing позволяет обойти блокировку, поскольку каждое имя пользователя вводится только один раз. Использование известной пары имя пользователя / пароль увеличивает вероятность успеха с меньшим количеством попыток.

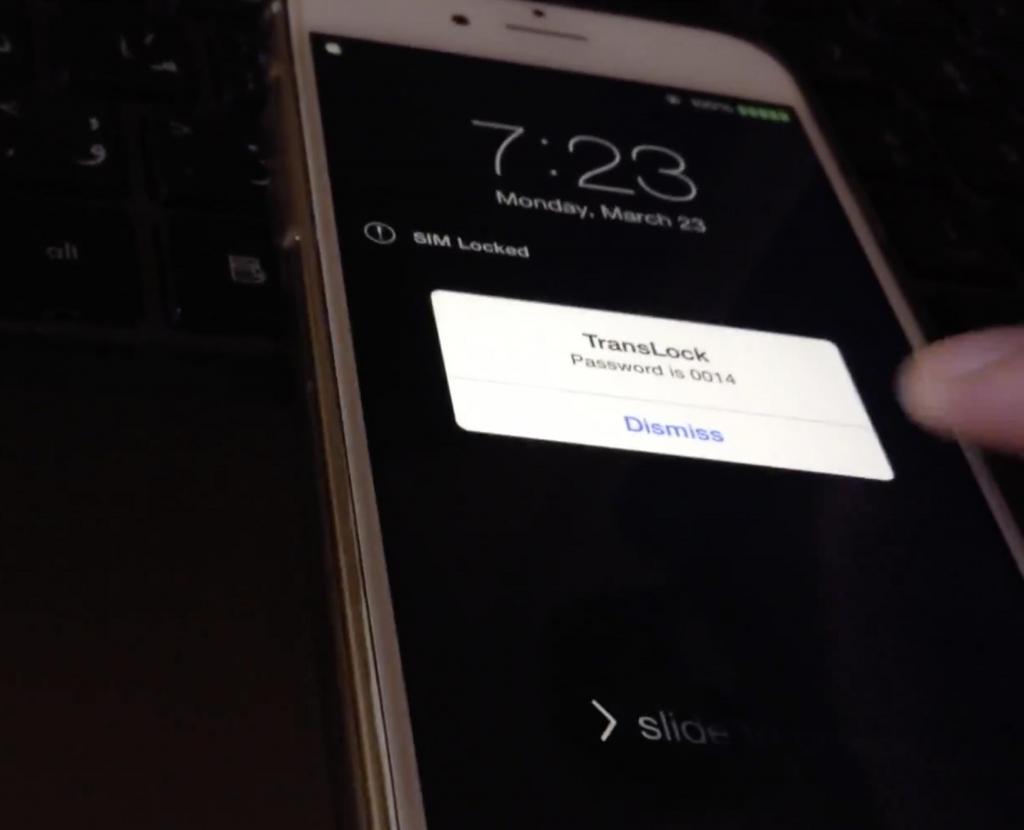

Поскольку в качестве контрмеры блокировка не эффективна, организации часто применяют двухфакторные механизмы аутентификации. Двухфакторная аутентификация требует, чтобы у пользователя было что-то еще помимо пароля. Например, номер мобильного, на который пользователь может получить текстовое сообщение.

Поскольку двухфакторная аутентификация громоздка, успешная аутентификация обычно одобряется на основе любого «аналогичного» доступа. «Аналогичный» доступ может представлять собой использование одного и того же устройства или географического местоположения.

Многие из нас сталкивались с сайтами, требующими двухфакторной аутентификации при обращении с нового устройства, публичной сети или во время поездок.

Хотя двухфакторная аутентификация является надежным решением, она имеет существенные недостатки: при ней изменяется пользовательский интерфейс и она предполагает интерактивный вход в систему.

Нет ничего более раздражающего, чем натолкнуться на двухфакторную аутентификацию при входе со смартфона. В результате эта опция часто оставляется на усмотрение пользователя в качестве дополнительного варианта. Поэтому возникает необходимость в системе обнаружения, связанной с использованием аналитики, которая бы распознавала метод брутфорса.

Часто рекомендуемый метод обнаружения brute force атак связан с определением классических атак. Это обнаружение нескольких неудачных попыток входа в систему для одного пользователя за короткий промежуток времени.

Многие рекомендации для начинающих при создании правил корреляции SIEM (Security Information and Event Management) делают упор на обнаружение brute force атак именно по такому сценарию. Хотя это изящный и простой путь, но он предназначен для определения практически несуществующего вектора атак.

Фактор, который дает возможность идентифицировать brute force атаку при аутентификации — это большое количество неудачных попыток входа в систему. Но поскольку пользователь не может быть ключом к обнаружению, система должна сосредоточиться на другом ключе, чтобы связать поток событий, составляющих атаку.

Один из методов — отслеживание неудачных попыток аутентификации с одного IP-адреса. Но публичные IP-адреса становятся более дорогими, поэтому все больше пользователей получают общий IP-адрес.

Чтобы справиться с этой проблемой, механизм обнаружения должен определять нормальную скорость соединений или сбоев от исходного IP-адреса, чтобы установить, какой будет ненормальная скорость. Тем самым принимая во внимание тот факт, что несколько пользователей могут подключаться к одному и тому же IP-адресу.

Детектор также может использовать отпечаток устройства (комбинацию свойств в событии аутентификации, характерных для устройства) для дифференциации конкретного источника из числа тех, которые используют один и тот же IP-адрес. Но это не может быть основным фактором, а лишь способствует проверке потенциального злоумышленника. Большинство таких отпечатков находятся под контролем злоумышленника и могут быть подделаны.

Распределенные брутфорс атаки, например, путем использования ботнета или перенаправления через сеть прокси-серверов TOR, еще больше усложняют задачу. Отслеживание источника становится неэффективным. Фильтрация устройств может работать до определенной степени. Особенно если атака выполняется одним источником, но через несколько маршрутов. В качестве дополнительной меры можно использовать информацию о потенциальных угрозах, которая помогает идентифицировать доступ с известных узлов бот-сетей или прокси-серверов.

До сих пор мы предполагали, что события, анализируемые для установления атаки, являются ярко выраженными. Любое событие неудавшегося входа в систему определяется как успешная или безуспешная попытка, а имя пользователя всегда находится в одном поле и имеет один формат.

Но обработка потока событий для подготовки их к анализу и обнаружению брутфорс также является проблемой, которую нужно рассматривать отдельно.

В качестве примера возьмем Windows, самый распространенный источник. Событие входа в систему Windows (идентификатор события 4624) и событие неудачного входа Windows (идентификатор события 4625) регистрируются локально на каждом компьютере. Это делает более сложным сбор информации. Это также означает, что злоумышленник, который владеет компьютером, может заблокировать ее получение. Контроллер домена регистрирует событие аутентификации, которое может использоваться как прокси для события входа в систему.

Когда поймем, какие события отслеживать, нам все равно нужно знать, как правильно идентифицировать успешную или безуспешную попытки входа в систему. Успешная или безуспешная попытки локального входа — это отдельные события, которые для аутентификации контроллера домена помечаются внутри события.

Приведенные ниже результаты поиска в Splunk (в поисковом хранилище GoSplunk), которые я использовал для идентификации успешных и безуспешных попыток входа в Windows, демонстрируют уровень знаний, необходимых для извлечения такой информации из событий. Это даже без учета аутентификации контроллера домена.

source="WinEventLog:security" (Logon_Type=2 OR Logon_Type=7 OR Logon_Type=10) (EventCode=528 OR EventCode=540 OR EventCode=4624 OR EventCode=4625 OR EventCode=529 OR EventCode=530 OR EventCode=531 OR EventCode=532 OR EventCode=533 OR EventCode=534 OR EventCode=535 OR EventCode=536 OR EventCode=537 OR EventCode=539) | eval status=case(EventCode=528, "Successful Logon", EventCode=540, "Successful Logon", EventCode=4624, "Successful Logon", EventCode=4625, "Failed Logon", EventCode=529, "Failed Logon", EventCode=530, "Failed Logon", EventCode=531, "Failed Logon", EventCode=532, "Failed Logon", EventCode=533, "Failed Logon", EventCode=534, "Failed Logon", EventCode=535, "Failed Logon", EventCode=536, "Failed Logon", EventCode=537, "Failed Logon", EventCode=539, "Failed Logon") | stats count by status | sort - count

Обнаружение brute force атак является непростой задачей при защите от брутфорса WordPress. Ни один из методов обнаружения, описанных выше, не дает 100-процентной гарантии результата, а злоумышленники в свою очередь постоянно совершенствуют методы противодействия их обнаружению.

Поэтому крайне важно, чтобы любая система, используемая для обнаружения brute force атак, включала в себя нестандартные алгоритмы и, чтобы эти алгоритмы обнаружения постоянно обновлялись.

Данная публикация представляет собой перевод статьи «Brute Force Anatomy of an Attack» , подготовленной дружной командой проекта Интернет-технологии.ру

www.internet-technologies.ru

это… Описание программы, порядок установки, защита

В мире киберпреступлений брутфорс — это деятельность, которая включает в себя повторяющиеся последовательные попытки попробовать различные комбинации паролей, чтобы проникнуть на любой сайт или разблокировать устройство. Эта попытка осуществляется хакерами, использующими ботов, которых они злонамеренно устанавливают на других компьютерах, чтобы повысить вычислительную мощность, необходимую для запуска таких типов атак.

Итак, что же такое брут-атака?

Брутфорс — это самый простой способ получить доступ к сайту, устройству или серверу (или всему другому, что защищено паролем). Он пробует различные комбинации имен пользователей и паролей снова и снова, пока не случится вход. Это повторяющееся действие подобно армии, атакующей форт.

Некоторым такое описание брутфорс-атаки дает основания подумать, что любой может это сделать. Это действительно простые действия, но добиться успеха не всегда получится.

Обычно каждый общий идентификатор (например, admin) имеет пароль. Все, что нужно сделать — это попытаться угадать его. Например, если это двузначная комбинация, у вас есть 10 цифр от 0 до 9. Это означает, что существует 100 возможностей. Можно подобрать их вручную и вводить один за другим.

Но правда в том, что ни один пароль в мире не состоит из двух символов. Даже номера контактов, используемые на мобильных телефонах или в банке, состоят минимум из 4-х символов.

В Интернете же 8 символов обычно являются стандартом для кратчайшего пароля. Кроме того, добавляется сложность в том, что в пароли включаются символы алфавита, чтобы сделать их более безопасными. Буквы могут использоваться как в верхнем, так и в нижнем регистре, что делает код чувствительным к его переключению.

Итак, если есть буквенно-цифровой 8-символьный пароль, сколько возможных комбинаций придется подбирать? В английском языке имеется 26 алфавитных букв. Если посчитать их как в верхнем, так и в нижнем регистре, получится 26 + 26 = 52. Затем нужно добавить цифры: 52 + 10 = 62.

Итак, всего имеется 62 символа. Для 8-символьного пароля это будет 628, что сделает 2.1834011 × 1014 возможных комбинаций.

Если вы попытаетесь использовать 218 триллионов комбинаций за одну попытку в секунду, это займет 218 триллионов секунд, или 3,6 триллиона минут. Проще говоря, потребуется около 7 миллионов лет, чтобы взломать пароль с окончательной комбинацией. Конечно, процесс может занять меньше, но это максимальный срок для подбора такого значения. Понятно, что ручной брутфорс – это невозможно.

Тогда как это может произойти?

Если вы заинтересованы во взломе паролей, придется использовать компьютеры. Для этого нужно написать несколько простых строк кода. Такие навыки программирования являются базовыми для любого кодера.

Теперь предположим, что вы разработали программу для разблокировки пароля, которая пробует 1000 комбинаций в секунду. Время сокращается до 7 тысяч лет. Это сделать все равно невозможно, поэтому нужен суперкомпьютер.

Если машина сможет попробовать 1 × 109 попыток в секунду, то всего за 22 секунды все 218 триллионов попыток будут протестированы. Вычислительные ресурсы такого рода недоступны для простых людей. Однако хакеры не являются обычными пользователями. Они могут собирать вычислительные ресурсы различными способами, например путем разработки мощного вычислительного механизма с помощью программного обеспечения и тому подобное.

Кроме того, приведенное выше вычисление существует для всех возможных комбинаций 8-символьного пароля. Но что, если его длина составляет 10 или 100 символов? Вот почему очень важно иметь дополнительные уровни безопасности для обнаружения и отклонения попытки взлома.

Зачем они это делают?

При брутфорсе мотив хакера заключается в том, чтобы получить незаконный доступ к целевому веб-сайту и использовать его для выполнения другого вида атаки или кражи ценных данных. Также возможно, что злоумышленник заражает ресурс вредоносными сценариями для долгосрочных целей, даже не затрагивая ни одной вещи и не оставляя следов. Поэтому рекомендуется проводить частое сканирование и следовать рекомендациям по защите сайта.

Что же делать?

Существует множество инструментов для защиты различных приложений, которые будут лишать пользователя возможности атаковать после определенного количества попыток.

Например, для SSH можно использовать хосты Fail2ban или Deny. Эти программы будут отклонять IP-адрес после нескольких неправильных попыток. Эти инструменты делают хорошую работу. Тем не менее они не всегда могут защитить.

В последнее время наблюдается экспоненциальный рост брут-атак. Они происходят из разных стран мира, с каждым днем становясь более изощренными. Поэтому все пользователи должны стараться быть бдительными. Итак, как обеспечить себе защиту от брутфорса?

Длина пароля

Первым шагом к предотвращению атаки должна быть большая длина пароля. В настоящее время многие веб-сайты и платформы заставляют своих пользователей создавать код доступа определенной длины (8-16 символов).

Сложность паролей

Еще одна важная вещь — создать сложный пароль. Не рекомендуется придумывать их типа iloveyou или password123456. Пароль должен состоять из больших и строчных букв, а также иметь цифры и специальные символы. Сложность задерживает процесс взлома.

Предельные попытки входа в систему

Простое, но очень мощное действие — ограничить попытки входа в аккаунт, если речь идет о сайте или сервере. Например, если сайт получает пять неудачных попыток входа в систему, он должен блокировать этот IP в течение определенного периода времени, чтобы остановить дальнейшие попытки.

Изменение файла .htaccess

Добавление нескольких правил в файл .htaccess может еще более усилить безопасность вашего сайта. Цель состоит в том, чтобы разрешить доступ к wp-admin только определенным IP-адресам, перечисленным в нем.

Использование капчи

Captcha теперь широко используется на многих сайтах. Она не позволяет ботам выполнять автоматизированные скрипты, используемые главным образом в атаке Brute Force. Установка капчи на сайте или блоге довольно проста.

Установите плагин Google invisible reCaptcha и перейдите в свою учетную запись Google. Теперь вернитесь к странице настроек плагина и определите места, где вы хотели бы, чтобы пользователь сначала вводил капчу, прежде чем выполнять фактическую задачу.

Двухфакторная аутентификация

Two Factor Authentication — это дополнительная линия защиты, которая может защитить учетную запись от брутфорса. Шансы на успешное выполнение атаки на охраняемых сайтах 2FA очень малы. Существуют различные способы ее реализации на сайте. Самый простой — использовать любой из плагинов для двухфакторной аутентификации.

Если говорить не о собственном сайте, а о других ресурсах (например, чтобы предотвратить брутфорс роутера), методы могут быть следующими:

- Создать уникальный пароль для каждой учетной записи.

- Производить частые смены пароля.

- Избегать совместного использования учетных данных через небезопасные каналы.

Обратная переадресация

Повторная атака брутфорс — это еще один термин, связанный со взломом пароля. В этом случае злоумышленник пытается использовать один пароль для нескольких имен пользователей. В таком случае хакеру известен пароль, но нет представления об именах пользователей. В этом случае он может попробовать один и тот же пароль и пытаться угадать разные логины, пока не найдет рабочую комбинацию. Так обычно происходит брутфорс WiFi и иных подключений.

Атака обычно используется для взлома паролей. Хакеры могут применять брутфорс в любом программном обеспечении, сайте или протоколе, который не блокирует запросы после нескольких недействительных проб.

Известно множество инструментов взлома паролей для разных протоколов. Некоторые из них стоит рассмотреть подробно. Для того чтобы использовать такие приложения, достаточно загрузить и начать атаковать. Поскольку некоторые из них применяют несколько механизмов одновременно, следует изучить подобное в деталях. Это поможет защититься от атак, а также проверить все свои системы на уязвимость.

Aircrack-нг

Это популярный беспроводной инструмент для взлома паролей, доступный бесплатно. Он поставляется с WEP/WPA/WPA2-PSK взломщиком и инструментами анализа для выполнения атаки на WI-Fi 802.11. Aircrack NG может использоваться для любого сетевого адаптера, который поддерживает режим необработанного мониторинга.

Он в основном выполняет словарные атаки против беспроводной сети, чтобы угадать пароль. Как уже известно, успех условного нападения зависит от сложности паролей. Чем лучше и эффективнее комбинация, тем менее вероятно, что произойдет взлом.

Приложение доступно для брутфорса Windows и Linux. Кроме того, оно перенесено на платформы iOS и Android.

John the Ripper

Это еще один потрясающий инструмент, который не нуждается в какой-либо инструкции. Он часто применяется для долгого брутфорса паролей. Это бесплатное программное обеспечение было первоначально разработано для систем Unix. Позже авторы выпустили его для других платформ. Теперь программа поддерживает 15 различных систем, включая Unix, Windows, DOS, BeOS и OpenVMS. Ее можно использовать либо для определения уязвимости, либо для взлома паролей и нарушения аутентификации.

Этот инструмент очень популярен и сочетает в себе различные функции. Он может автоматически определять тип хэширования, используемый в пароле. Таким образом, код можно запустить в зашифрованное хранилище паролей.

В принципе, программа для брутфорса может выполнять грубую атаку со всеми возможными паролями, комбинируя текст и цифры. Тем не менее ее также можно использовать со словарем.

Rainbow Crack

Это ПО также является популярным инструментом брутфорса паролей. Оно генерирует таблицы для использования во время атаки. Таким образом, код отличается от других традиционных инструментов принудительного формования. Таблицы Rainbow предварительно вычисляются. Это помогает сократить время выполнения атаки.

Хорошо, что существуют различные организации, которые уже опубликовали прекомпьютерные таблицы этого ПО для всех пользователей Интернета. Этот инструмент все еще находится в активной разработке. Он доступен как для Windows, так и для Linux и поддерживает все последние версии этих платформ.

L0phtCrack

Программа известна своей способностью взламывать пароли Windows. Она использует словари, грубую силу, гибридные атаки и радужные таблицы. Наиболее заметными особенностями l0phtcrack являются планирование, извлечение хэшей из 64-битных версий Windows, многопроцессорные алгоритмы и мониторинг и декодирование сетей.

Ophcrack

Еще один инструмент для формования грубой силы, который используется для взлома паролей Windows. Он разбивает пароль, используя хэши LM через таблицы. Это бесплатная программа с открытым исходным кодом. В большинстве случаев он может взломать пароль Windows за несколько минут.

Crack

Это один из старейших инструментов для взлома паролей. Он может использоваться для UNIX-систем, в том числе брутфорса на «Андроиде». Используется для проверки слабых паролей путем выполнения атаки посредством словарей.

Hashcat

Некоторые утверждают, что это самый быстрый инструмент для взлома паролей на основе процессора. Он бесплатный и поставляется на платформах Linux, Windows и Mac OS. Hashcat поддерживает различные алгоритмы хеширования, включая LM-хэши, MD4, MD5, SHA-семейства, Unix-склеп-форматы, MySQL, Cisco PIX. Программа поддерживает различные атаки, включая Brute-Force, Combinator, словари, атаку отпечатка пальца, а также многое другое.

fb.ru

Брутфорс паролей инженерного меню радиостанции / Habr

Что такое инженерное меню и зачем оно нужно? Позволю себе процитировать из wiki:

Недокументи́рованные возмо́жности (англ. undocumented features), НДВ — возможности технических устройств и/или программного обеспечения, не отраженные в документации. Чаще всего недокументированные возможности сознательно закладываются разработчиками в целях тестирования, дальнейшего расширения функциональности. Недокументированные возможности обнаруживаются, обычно, в процессе обратной разработки, но могут быть обнаружены и случайно.Далее в статье, описание моей попытки подобрать коды к инженерному меню радиостанции.

Введение

Приобрел я однажды радиостанцию KYD-IP620 китайского производства, но под отечественным «брендом». Рекламировать бренд не буду, гугл подскажет. Покрутил в руках, поиграл и забросил. Но недавно наткнулся на нее снова и решил уделить побольше внимания этому чуду техники. Скупое меню на настройки, вынудило меня поискать ПО для работы с этой станцией. Мне казалось, что софт даст больше настроек, чем доступно через меню.

Зайдя на сайт производителя нашел свою модель радиостанции, но софт не обнаружил. Написал письмо в техподдержку, ответили быстро и прислали ПО. Установил, запустил и первое, что бросилось в глаза, это большее количество поддерживаемых диапазонов. Они меня и подтолкнули на поиски возможности записать требуемую мне частоту (в разумных пределах от текущего диапазона). Но тут меня ждал облом.

Официальный софт перед записью проверял введенную частоту на попадание в выбранный диапазон и запрещал запись вне диапазона. Ладно, запустил сниффер, разобрался с протоколом записи-чтения, набросал на коленке Delphi свою утилиту. Но тут появилась другая бяка. Записать частоту, которую хотел, у меня получилось, но радиостанция на ней тупо молчала. Прием или передача-тишина. Видимо, проверка имеется еще и в МК станции.

Разобрал станцию. На плате нашлась кроме всего прочего 24C64. Это микросхема i2c EEPROM. Ее выпаял, снял дамп, запаял обратно. В дампе не нашлось ничего кроме моих настроек и мною записанных частот. Прицепил сниффер i2c к памяти, гонял запись/чтение официальным софтом, своей утилитой, ничего. Все, что бегало по i2c шине, было в EEPROM, ничего лишнего не читалось и не писалось. Все данные в EEPROM только те, что я записал. Позже уже я доработал протокол записи/чтения и смог читать/писать по всем адресам памяти.

О чем это все?

Предвидя вопрос «зачем мне все это нужно, про что я тут пишу?» попробую описать свою мысль. Гугл дал несколько схем предыдущих и следующих моделей радиостанции. Принципиальную схему своей подопытной, которую описываю в статье, я не нашел, но она на 70% совпадает с ними (выяснил, пока вызванивал нужные ноги). По схеме различия не существенны. Отсюда напрашивается вывод, что для удешевления продукции заказчику, производитель, особенно Китай (с его массовым производством) не будет снова проектировать глобально схемы, писать софт под МК радиостанции и т.д. Зачем когда уже есть готовое, которое нужно немного скорректировать — и отдать. ИМХО легче всего скорректировать программно, причем без применения программатора. Это позволит сделать большую кучу заготовок, которые потом доведут под требования заказчика наименьшими усилиями. После этой мысли я начал искать вход в инженерное меню, и нашел. Сложного ничего не было: требовалось зажать 2-е кнопки и включить радиостанцию.

Вот оно!

Перед входом в меню пишется надпись «SET».

Для дальнейшего доступа к функциям требуется пароль из 6-ти цифр. Перебор вручную утомителен и отпадает. В случае неверного пароля выводится опять надпись «SET». Гугл дал один пароль, который ведет к сбросу на заводские настройки. При его вводе надпись меняется на «ERASE». Вот он-то мне потом при отладке и пригодился. Появилась мысль организовать перебор на МК. Пусть потихоньку крутит себе пароли, а я буду своими делами заниматься.

Приступим

Для ввода пароля на радиостанции имеется: кнопочная клавиатура и энкодер.

Отображение введенных данных: LCD экран. Прикручивать камеру ко всему этому делу и анализировать снимки или видео с нее, мне не хотелось. У нас есть экран, будем использовать его. Изучив чуть подробней внутренности станции, обнаружил, что за LCD дисплей отвечает драйвер HT1621B. Погуглив даташит на драйвер и его распиновку, выяснил необходимые мне пины. Это CS, WR и DATA. Кратко CS – начало передачи, WR-«синхронизация», DATA- данные.Пробуем с этим взлететь. Вызваниваем и подпаиваемся на выводы МК станции, ведущие к ножкам драйвера LCD экрана.

Подключаем логический анализатор и смотрим передаваемые данные на драйвер для надписи «SET» и для надписи «ERASE». Понятно, что данные разные, они нам и понадобятся. Далее подпаиваемся к «органам» ввода. Нам нужно 2-е кнопки с клавиатуры (MENU и F), и энкодер. Ардуины у меня нет, буду делать на том что под рукой. Под рукой оказалась Pinboard с AtMega16, от камрада DiHalt.

Техническое задание

Пишем эмулятор энкодера и эмулятор нажатия кнопок «MENU» и «F» (они нужны для ввода и подтверждения пароля). Анализируем данные, которые отобразились на LCD экране. Считывать данные драйвера LCD будем через прерывания AtMega16. При различных данных драйвера от «эталона» («SET») будем выводить по UART на текущий пароль.В формат данных для драйвера можно не углубляться. Нам нужно отличить, когда не высветилась надпись «SET» после нажатия кнопки «MENU» и когда она светится. Логично, что данные будут разные. Поэтому я буду сравнивать строку полученных байт после последней введенной цифры пароля и нажатия кнопки «MENU». Отловив несколько посылок драйвера LCD для надписи «SET», убедился что они одинаковы, взял эту посылку за эталон. Сравнивая с ней, я откидываю те, которые совпадают, другие передаю в UART, для дальнейшего анализа. Данный алгоритм я проверил с паролем, который ведет к сбросу на заводские настройки, он оправдал мои надежды. Вообще алгоритм ввода пароля выглядит так: горит надпись «SET», приглашение в инженерное меню. Нажимаем кнопку «MENU» и вводим 1-й символ пароля. Далее опять нажимаем кнопку «MENU» для ввода следующего символа. Так повторяем до последнего символа. Когда введен последний символ, нажимаем опять кнопку «MENU». И вот тут или загорится надпись «SET» или что-то другое. Если светится «SET» топаем в начало проведя итерацию пароля, если другое, передаем пароль по UART для анализа. Скрин программы для управления перебором.

Реальность

Реальность такова, что я рассчитывал на большую скорость перебора, но жизнь внесла коррективы. В радиостанции МК обрабатывает энкодер и нажатия клавиш так, как и полагается, с «анти-дребезгом» контактов, с задержками реакции пользователя. Потому в код брутфорса внесены задержки. Да он весь построен на задержках. Набросал утилиту для управления перебором. В случае считывания данных драйвера, отличных от «эталона», в утилиту на компьютер по UART передается пароль при котором это возникло.

Итог

Перебор запустил, и тикает. На данный момент ничего еще не сбрутил. Но я не сдаюсь. Буду терпеливо ждать окончания. Понятно, что с таким подходом могут быть «ложные» срабатывания. Но на общем фоне будущего количества перебранных паролей — это капля в море. Эти «ложные» пароли в дальнейшем можно быстро перепроверить через утилиту. По окончанию перебора обязательно сообщу, чем весь этот брутфорс закончился и что в итоге получилось.

Исходники утилиты, прошивка AtMega16 доступны на гитхабе.

habr.com

Взлом паролей. Как пользоваться Brutus AET2 и что такое полный перебор? :: SYL.ru

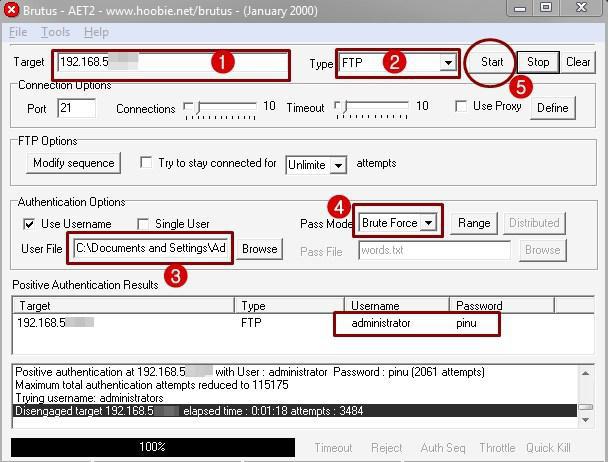

Время от времени у некоторых пользователей возникает необходимость подобрать пароль к почтовому ящику или какому-либо ресурсу. Причины у всех свои, но далеко не каждый владеет нужным навыками. Для них и существует представленный ниже материал, в котором неопытные хакеры найдут информацию о том, как пользоваться Brutus AET2 − известной утилитой для взлома паролей.

Brutus AET2 – что это такое?

Brutus представляет собой специализированную утилиту для взлома паролей. Данная программа обладает обширным арсеналом ресурсов, которые она поможет «вскрыть». Приложение можно использовать для взлома любого веб-сайта, почтового ящика или даже FTP-сервера, то есть практически никаких ограничений для начинающих хакеров нет. Зачем нужен подобный инструмент? Возможно, вы забыли личный пароль и не можете его восстановить, а может быть, вы решили заглянуть в чью-либо переписку. Вариантов использования существует масса. Если появилась необходимость подобрать пароль, то в первую очередь следует узнать, как пользоваться Brutus AET2.

Как работает утилита?

Brutus AET2 работает по принципу подбора: вы даете программе базу паролей, которые она поочередно будет подставлять в нужное поле и пробовать пройти авторизацию до тех пор, пока не отыщет подходящий, единственно верный вариант. Это словно большая связка ключей, каждый из которых поочередно примеряется к замку до тех пор, пока один не подойдет.

Стоит отметить, что для взлома существуют и другие утилиты. А более опытные пользователи скажут, что Brutus слишком устарел и его использовать не стоит. Но у рассматриваемого приложения есть несомненное преимущество – это его простота. Начать работу с Brutus может любой человек, то есть даже тот, кто совершенно не разбирается в веб-разработке, а уж тем более не имеет опыта хакера. Что касается эффективности программы, то Brutus работает довольно медленно и требует вычислительной мощности (чем больше, тем лучше). И это еще одна причина, почему продвинутые хакеры скептически относятся к данному продукту.

Стоит отметить, что для взлома существуют и другие утилиты. А более опытные пользователи скажут, что Brutus слишком устарел и его использовать не стоит. Но у рассматриваемого приложения есть несомненное преимущество – это его простота. Начать работу с Brutus может любой человек, то есть даже тот, кто совершенно не разбирается в веб-разработке, а уж тем более не имеет опыта хакера. Что касается эффективности программы, то Brutus работает довольно медленно и требует вычислительной мощности (чем больше, тем лучше). И это еще одна причина, почему продвинутые хакеры скептически относятся к данному продукту.Как пользоваться Brutus AET2?

Работа с программой требует ряда подготовительных процедур. В первую очередь вам необходимо настроить приложение и обзавестись словарем паролей (таковой можно создать самостоятельно или же найти в Сети подходящий вариант) для «брута» (процесс подбора паролей), который будет использован самой утилитой Brutus AET2. Инструкция по работе с программой состоит из нескольких основных этапов, каждый из которых представляет собой заполнение полей в приложении. Также необходимо определиться с типом подбора.

Brutus AET2 настройка, выбор типа подбора, словари

Основное окно программы включает в себя ряд полей и опций. Первая графа называется Target. Здесь следует указать точный адрес, где расположены поля для ввода данных (например, ваша любимая социальная сеть). Сайты могут немного отличаться, как могут отличаться и формы логина. Для того чтобы правильно указать информацию, следует сразу же обратиться к полю Type. В нем есть несколько вариантов:

- HTTP (Basic Auth) – если на сайте, который нужно взломать, при логине появляется дополнительное окно, то смело выбираем данный пункт и вписываем в поле Target адрес этого окна.

- HTTP (Forms) – если на сайте просто нужно заполнить форму с логином и паролем, то выбираем данный пункт.

- FTP – просто указываете адрес сервера (обычно это ftp) и его название.

- POP3 – это почта, поэтому указываем здесь адрес почтового сервиса (обычно он начинается с pop3 или mail) и его название.

Дальше следует раздел Connection Options. Тут все просто – порт будет выставлен автоматически, а время соединения можно настроить на свой вкус. Также существует возможность использовать прокси-сервер. Следующий раздел, называемый Authentication Options, является заключительным этапом. Он, в свою очередь, состоит из нескольких граф. Первая носит название Username. Тут есть два варианта: либо использовать готовый список пользовательских имен, каждое из которых будет подбираться отдельно, либо применить одно конкретное имя. Вторая графа – это пресловутый словарь. Как пользоваться Brutus AET2 со словарем? Все очень просто. Надо создать обычный текстовый файл и занести в него нужные символы или их комбинации, после чего прикрепить в приложение и запустить его. Как пользоваться Brutus AET2 без словаря? Тут сложнее. Вернее, настроить легко, а вот результатов добиться труднее. Существует два варианта. Первый – это комбо-листы (программа будет добавлять цифры и различные символы к логину), второй – это то, что называется BruteForce.

BruteForce (полный перебор) – это метод грубой силы, при котором программа будет бездумно перебирать все существующие символы и вставлять каждый из них в поле логина/пароля. Почему данный метод малоэффективен? Да потому, что для взлома более или менее внятного пароля, скажем, на двенадцать символов потребуется два миллиона лет. Единственное, на ком сработает, так это на людях, привыкших к паролям «12345», «199402». Такие пароли будут выявлены мгновенно. Все, программа готова к работе. Теперь можно ее запускать и следить за полем Positive Authentication Results, где появятся подошедшие комбинации логина и пароля.

www.syl.ru

Защищаем SSH от брутфорса на любом порту / Habr

Сегодня меня заинтересовал опрос надо ли перевешивать SSH на нестандартный порт. Сам опрос не так интересен как способ автора zivot_je_cudo защищать SSH от подбора пароля: после неверной попытки подключения блокировать новые попытки в течение 20 секунд. Задержка, видимо, выбрана эмпирически, исходя их двух противположных пожеланий: чтобы не заблокировать в случае опечатки себя надолго, и в тоже время усложнить жизнь подбиральщика. Я хочу поделиться своим способом противодействия брут-форсу, который применяю уже несколько лет. Он имеет два преимущества:— дает мне больше попыток для набора правильного пароля

— но при этом блокирует брутфорсеров «навечно».

Как можно достичь этих двух противоположных целей?

Я использую модуль iptables под названием hashlimit, который умеет подсчитывать кол-во пакетов в определенный промежуток времени и через некоторое время сбрасывать счетчик.

Все делается тремя правилами:iptables -A INPUT -p tcp -m tcp --dport 22 -m state --state NEW -m hashlimit --hashlimit 1/hour --hashlimit-burst 2 --hashlimit-mode srcip --hashlimit-name SSH --hashlimit-htable-expire 60000 -j ACCEPT

iptables -A INPUT -p tcp -m tcp —dport 22 —tcp-flags SYN,RST,ACK SYN -j DROP

iptables -A RH-Firewall-1-INPUT -p tcp -m state —state NEW -m tcp —dport 22 -j ACCEPT

Что делает второе и третье правило понятно. Все самое интересное в первом: оно разрешает 2 попытки подключения в течение часа. Как только вы превышаете 2 попытки за указанное время, правило с -j ACCEPT перестает работать, пользователь вместо этого попадает в следующее правило с -j DROP (точно также можно поставить TARPIT). После этого вы не сможете подключиться, и начинается обратный отсчет 60 000 миллисекунд, после которых информация о вашей попытке «протухает» (параметр —hashlimit-htable-expire). То есть реально вам придеся ждать не 1 час, а всего 1 минуту. Вся военная хитрость состоит в том, что если вы не дождетесь этого времени и попробуете еще раз подключиться, то пакет будет убит, а счетчик снова сброшен в начальное состояние — 1 минуту! Таким образом, если вы нетерпеливый брутфорсер и будете тупо долбать порт после блокировки, то вы с каждой попыткой будете продлевать свой бан! То есть забаните себя навечно!

Добропорядочный же пользователь наборот имеет несколько попыток подключения без ожидания между ними прежде чем попадет в «баню».

Модуль hashlimit сохраняет свое состояние в /proc — поначалу там пусто:

# cat /proc/net/ipt_hashlimit/SSH

после первой попытки подключения туда попадает инфа:

# cat /proc/net/ipt_hashlimit/SSH

55 ХХ.ХХ.ХХ.ХХ:0->0.0.0.0:0 11533000 230400000 115000000

первое число — кол-во оставшихся секунд, можно смотреть как оно равномерно тикает:

# cat /proc/net/ipt_hashlimit/SSH

20 ХХ.ХХ.ХХ.ХХ:0->0.0.0.0:0 117429000 230400000 115000000

После того как я это сделал, мне очень захотелось проверить. И надо же! На ловца зверь бежит! Меня тут же начал брутфорсить какой-то китаец. Первые 4 попытки прошли, а дальше он в течение часа (!) тупо долбился в закрытую дверь. За весь этот час ему удалось проверить всего 4 пароля! Дальше, видимо, надоело.

Таким образом решены две проблемы:

— если пользователь вдруг опечатался, ему не нужно долго ждать новых попыток

— брутфорсеры сами себя загоняют в «вечный» бан.

Что делать, если вы вдруг с нескольких попыток не смогли ввести пароль? Не суетиться — подождать спокойно минуту и попробовать еще несколько раз.

А если уж снова не смогли — то лучше пойти проспаться, в таком состоянии в консоль лучше не лазить :))

Успехов.

P.S. И да, чуть не забыл — у меня SSH на нестандартном порту 🙂

UPD: Немного про настройку hashlimit.

UPD2: Как достичь того же самого с помощью более распространенного модуля recent: раз, два.

UPD3: Само собой способ годится не только для защиты от подбора пароля по SSH, но может быть использован и для различных других сервисов, где слишком частое подключение сигнализирует о чем-то неладном.

UPD4: Ограничение подключений с помощью самого SSHD.

habr.com

Что такое брут аккаунтов?

Вы наверняка не раз слышали выражение «брут аккаунтов». Но, скорее всего, понятия не имеете, что это значит. Для начала стоит сказать, что это учётные записи пользователей в играх, соцсетях и т.п., которые были добыты незаконным путём, то есть взломаны или украдены. Безусловно, что такое брут, как он работает, понять довольно сложно, но мы с вами попытаемся это сделать. Но для начала давайте разберёмся с тем, как не стать очередной жертвой злоумышленников.

Что такое брут, и как от него защититься

Итак, существует специальный софт, позволяющий методом подбора комбинаций из цифр и букв находить правильные пароли к существующим логинам, майлам и т. д. Конечно, в работе таких программ есть ряд особенностей. Например, чем длиннее и сложнее пароль, тем дольше он будет подбираться, всё может дойти до того, что брут будет провален. Что касается времени, то многое зависит от вычислительной мощности техники, интернет-соединения. Так, процесс может продолжаться от нескольких минут и затягиваться до суток и более.

Вы уже наверняка успели понять, что такое брут аккаунтов. Что касается защиты, то, как было замечено выше, желательно ставить такой пароль, который сложно запомнить самому. Например, RKGJh5hKn2. Можно с уверенностью сказать, что взломать его будет довольно проблематично. Помимо этого нужно помнить, что, к примеру, много одинаковых букв не дают никакого эффекта, точно так же, как и цифр. Всё должно быть запутано и перемешано, желательно чередовать заглавные и прописные буквы.

Что такое база для брута

Безусловно, программа не будет работать, если нет данных. Так, если ей не из чего подбирать пароли, то делать этого она не будет. База – это набор паролей и логинов. Чем обширней этот список, тем больше шансов того, что аккаунт будет взломан. Многое зависит и от того, какие комбинации в ней присутствуют, то есть чем грамотней она составлена, тем лучше. Стоит также отметить, что база включает в себя не только пароли, но и логины, так как брутфорс, что в переводе с английского означает «грубая сила», может одновременно подбирать и то и другое.

Стоит заметить, что сам файл, в котором хранятся все записи, достаточно большой. Минимальная длина комбинации — 3 буквы и цифры, максимальная — 8-16 в зависимости от программы и её версии. Подбор начинается с буквы «А» и заканчивается последней литерой английского или русского алфавитов. Вот по сути вся информация по базам, которая может быть вам полезна.

Кому и зачем это нужно?

На данный вопрос однозначно ответить сложно. Люди по многим причинам пытаются взламывать аккаунты. Это может быть просто забава, желание прочитать чужие письма, отправлять недействительные сообщения и т. п. Всё дело в том, что это незаконно. Помимо этого, брут можно считать самым настоящим воровством, а за это нужно отвечать. Настоятельно не рекомендуется заниматься такими делами, тем более что иногда это пустая трата времени.

Даже если аккаунт взломан, то его просто и быстро можно восстановить. Особенно просто это сделать, если вы при регистрации указывали реальные данные. Что же касается учёток, созданных на скорую руку, то вернуть их обратно будет гораздо сложнее. Но, как показывает практика, хакерами такие аккаунты не ценятся. Нет смысла забирать у кого-либо учётную запись или почту, которая не имеет ничего полезного, и об этом не нужно лишний раз говорить.

Кто занимается брутфорсом?

Не будет лишним сказать, что это делают так называемые хакеры. Это что касается масштабных взломов. По большому счёту, такие люди на этом зарабатывают себе на пропитание и делают это весьма умело. А работает схема следующим образом. При помощи брута подбираются логины и пароли (определённое количество), а затем оптом всё это дело продаётся заказчикам. То есть сами хакеры практически не используют то, что получили незаконно, а просто-напросто продают это. Но кто же покупатель, спросите вы?

Это может быть кто угодно. Единственное, что можно сказать, так это то, что они занимаются покупками большого количества учётных записей. Далее эти аккаунты продаются обычным пользователям, которые потом удивляются, что он вернулся своему прежнему владельцу. Это же касается и личных данных платёжных систем (Webmoney, Qiwi). Помимо того что есть вероятность заполучить определённое количество средств, такой аккаунт можно продать, особенно это актуально в тех случаях, когда имеются дорогостоящие сертификаты, подтверждающие компетентность владельца.

Немного о прокси серверах для брутфорса

Любой уважающий себя хакер прежде всего думает о том, как защитить себя. А так как то, что он делает, совершенно незаконно, то этому нужно уделить особое внимание. Мы уже знаем, что такое брут, а теперь хотелось бы сказать, как работает прокси-сервер. Он позволят оставаться незамеченным во время взлома учётных записей. Простыми словами, IP-адрес остаётся неизвестным. Это и есть основная защита людей, взламывающих чужие аккаунты.

Но это еще далеко не всё. После того как учётная запись была взломана, на неё нужно зайти. Но даже имея правильный логин и пароль, иногда сделать это непросто. Например, изменение IP-адреса влечёт отправку защитного кода на почту или телефон, такая система успешно используется компанией Valve, в частности для защиты их продукта под названием Steam. Конечно, уже стало понятно, что такое прокси для брута. Следовательно, мы можем войти в любой аккаунт и не вызвать совершенно никаких подозрений, что и делает преступление идеальным.

Несколько полезных рекомендаций

Не стоит лишний раз повторять, что пароль должен быть длинным и сложным. Также не рекомендуется пользоваться своей учётной записью в людных местах или на работе, где компьютером или ноутбуком может воспользоваться кто угодно. Во-первых, может быть использована специальная программа-шпион, которая запоминает, какие клавиши нажимались, как вы понимаете, вычислить пароль будет несложно.

Но это далеко не всё, о чём нужно знать. Желательно не запоминать пароль в браузере, так как он может быть перехвачен. Существуют аккаунты, где при входе сразу же приходит sms с подтверждающим кодом на мобильный телефон. Следовательно, если она пришла, а вы тут ни при чём, то изменяйте пароль, и желательно действовать как можно быстрее.

Чем отличается брут от чекера?

Итак, давайте теперь разберёмся, в чём же разница между этими двумя понятиями. Так, мы уже определились, что брутфорс позволяет подобрать логин и пароль путём простого перебора из словаря (базы). Рассмотрим пример на взломе почтовой службы. Например, мы получили доступ, а что делать дальше? Как правило, интересует информация об аккаунтах в соцсетях, онлайн играх, платёжных системах и т. п. Так вот, чекер сверяет пароль от почты, который у нас уже есть, на совпадения.

Простыми словами, если он совпадает, например, с тем, который установлен «Вконтакте», то мы это тут же узнаем. Можно сделать вывод, что это лишит нас лишней головной боли. Следовательно, процесс более автоматизирован и практически не требует нашего участия. Теперь вы знаете, что такое брут и чекер, и как работают эти программы.

Заключение

Исходя из всего вышесказанного, можно сделать определённые выводы. Учётную запись нужно использовать только на персональном компьютере, когда доступ посторонних людей исключён. Это же касается и подключений к бесплатным Wi-Fi, так как существует вероятность перехвата потока данных и последующей кражи вашего аккаунта. Так как вы уже знаете, что такое программа брут, то и защититься вам будет гораздо проще. Как говорится, кто осведомлён, тот вооружен. Запомните, что то, насколько хорошо защищена ваша учётка, зависит только от вас. Если вы всё сделали правильно, то не нужно лишний раз беспокоиться, и вряд ли вам нужно будет знать, что такое брут аккаунта, и нюансы работы программы.

fb.ru