перевод на русский, синонимы, антонимы, произношение, примеры предложений, транскрипция, определение,значение, словосочетания

It stores the history of custodianship, ownership and location for assets like the digital currency Bitcoin, other digital assets like a title of ownership of IP. | Она сохраняет историю владения, перемещения и нахождения ресурсов, таких как, например, цифровая валюта Биткоин, или другие цифровые данные, например право собственности на IP — адрес. |

DMV hasn’t updated its records, but I’ve got an IP address that the buyer used on Craigslist. | В департаменте транспорта информацию еще не обновляли, но выяснил IP — адрес покупателя на сайте. |

The NYPD has locked up nearly two dozen criminals after Samaritan decrypted a host of IP addresses and anonymously emailed the information to the press. | Полиция отправила за решетку два десятка преступников, чьи IP Самаритянин вычислил и анонимно отправил прессе. |

He also underlined that any IP valuation method to be credible should be applicable in practice and theoretically founded. | Он также подчеркнул, что быть авторитетными могут лишь такие методы стоимостной оценки ИС, которые применимы на практике и теоретически обоснованы. |

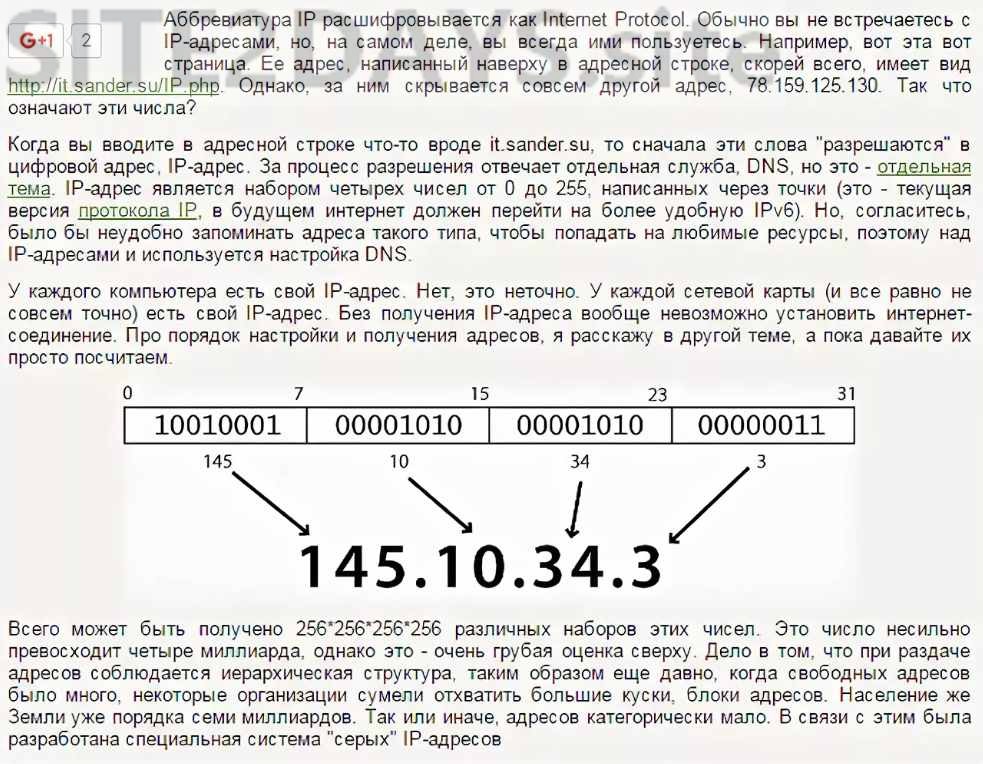

Since the caching only DNS server is not authoritative for any domains, it performs recursion to discover the IP address of the host. | Так как caching only DNS сервер не является полномочным для любого домена, то он выполняет рекурсию для определения IP адреса хоста. |

It is very easy to remember URL, as soon as you hit the point straight to the bar know that IP address. | Это очень легко запоминающийся URL, как только вы попали в точку прямо на баре знаю, что IP — адрес. |

Summary:Easy and fast method to hide ip. | Резюме:Легкий и быстрый способ скрыть свой IP адрес. |

Summary:This method is the best choice if you want to hide your IP fast and inexpensive. | Резюме: Лучший выбор если вам необходимо скрыть свой IP быстро и недорого. |

It creates random IP addresses and tries to establish a connection with them. | Создаются случайные IP адреса и производится попытка установить соединение с этим адресом. |

This option is useful for excluding IP’s that cause problems for your mail transport system. | Эта опция полезна для исключения из вашей почтовой системы создающих проблемы IP адресов. |

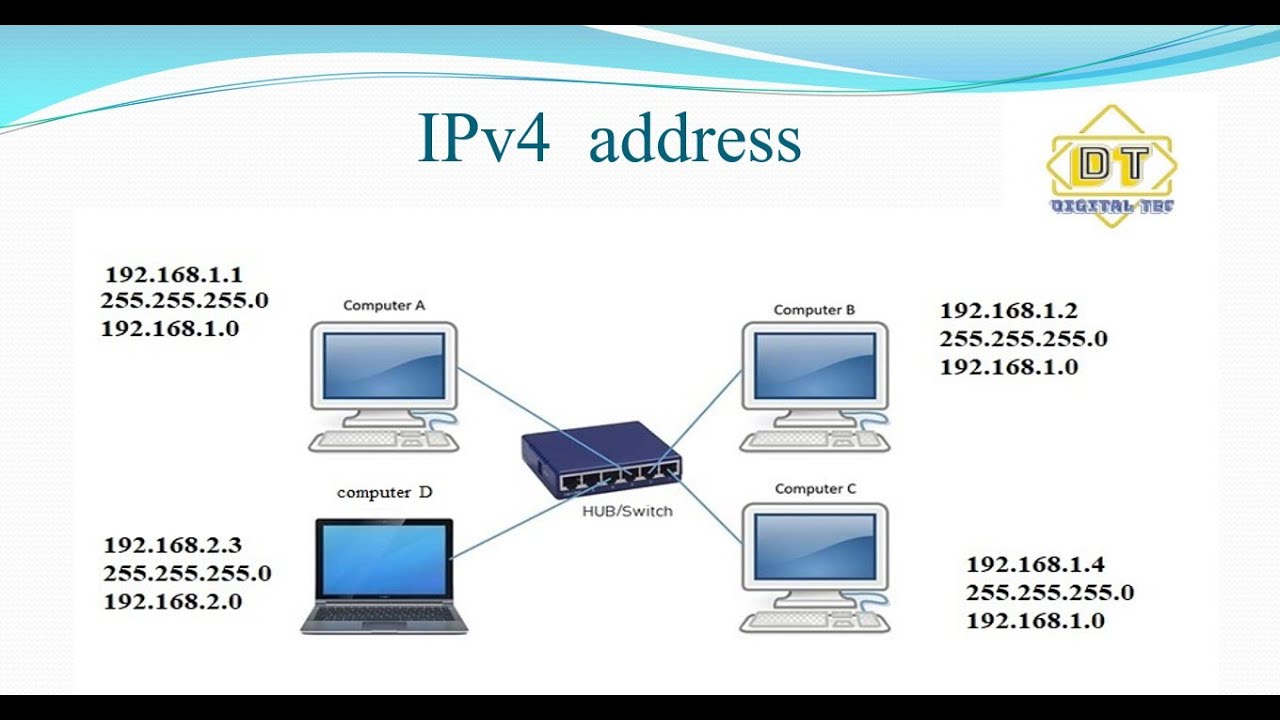

The network card connecting to the rest of your local network retains the IP assignment it received in Step 1, above. | Сетевая карта, подключающаяся к остальным компьютерам вашей сети, сохраняет IP назначение, которое она получила в шаге 1, выше. |

It is expected that this aspect of the IP Advisory Group’s work will grow in importance in the future. | Предполагается, что значимость этого аспекта в деятельности Консультативной группы по ИС в будущем возрастет. |

The production version, it uses IP version 6. | Производственная построена на базе IP версии 6. |

Answer: «Virtual MPE Decoder Adapter» is being installed along with the utility IP DATA. | Ответ: «Virtual MPE Decoder Adapter» устанавливается вместе с утилитой IP DATA. |

In the installer there are two components: IP DATA utility and driver «Virtual MPE Decoder Adapter». | В инсталляторе имеются два компонента: утилита IP DATA и драйвер «Virtual MPE Decoder Adapter». |

According to a representative from academia, the level of higher education in the Law Academy on IP matters was satisfactory. | Он также указал, что курсы по вопросам интеллектуальной собственности организованы в нескольких частных школах права. |

She suggested reinforcing the IP training programme at the Centre and organising a workshop on IP protection as well as a training program for judges. | Она выступила с предложением об усилении учебных программ по вопросам интеллектуальной собственности в Центре и организации рабочего совещания по охране интеллектуальной собственности, а также подготовке учебной программы для судей. |

Your adapter should connect to the network automatically and acquire an IP-address. | Ваш адаптер должен подключиться к сети автоматически и получить IP — адрес. |

For reception of satellite Internet users apply to the utility IP DATA and the driver «Virtual MPE Decoder Adapter». | Для приема спутникового интернет пользователи используют утилиту IP DATA и драйвер «Virtual MPE Decoder Adapter». |

Your ISP assigns a different IP address to your Dial-Up Adapter each time you connect. | Ваш Интернет провайдер присваивает различные IP адреса вашему адаптеру при каждом подключении. |

Look under Dial-Up Adapter to see if you have TCP/IP installed. | Посмотрите под адаптером модема, установлен ли протокол TCP/IP. |

If you’ll be using a dial-up connection to an Internet provider, the dial-up adapter does not get a specific IP assignment. | Если вы будете использовать модемное подключение к провайдеру Интернета, адаптер модема не должен получать определенный IP адрес. |

Can I assign a static IP address to the telephone adapter? | Могу ли я назначить стационарный IP адрес телефонному адаптеру? |

Lists of IP assets are now duly signed and stamped by UNHCR and attached to final Implementing Partner Financial Reports. | Перечни имущества ПИ в настоящее время скреплены должными подписями и печатями УВКБ и прилагаются к окончательным финансовым отчетам партнеров — исполнителей. |

If you’ll be using a dial-up connection to an Internet provider, the dial-up adapter does not get a specific IP assignment. | Если вы будете использовать модемное подключение к провайдеру Интернета, адаптер модема не должен получать определенный IP адрес. |

Now that you know how TCP/IP is configured for the network adapter in question, we must determine whether or not Windows acknowledges the configuration. | Теперь, когда вы знаете, как TCP/IP настраивается для сетевого адаптера, нужно определить, принимает ли Windows такую конфигурацию. |

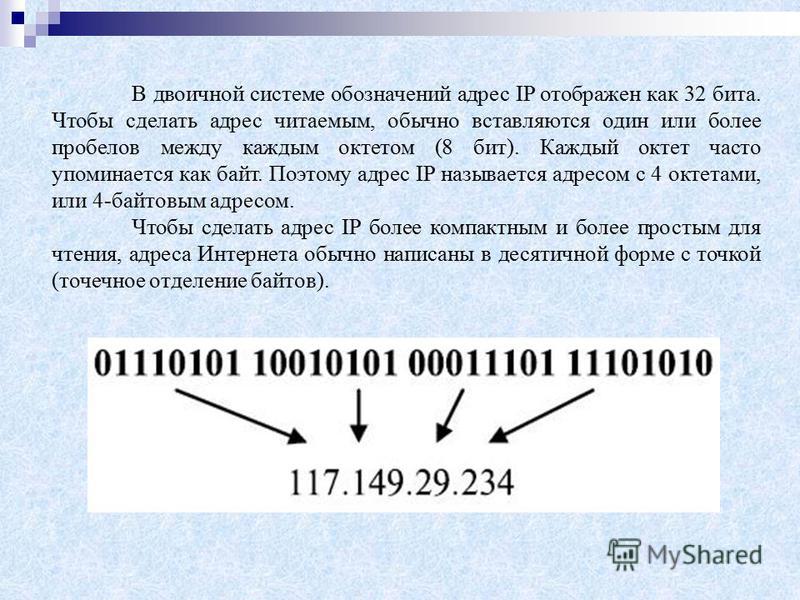

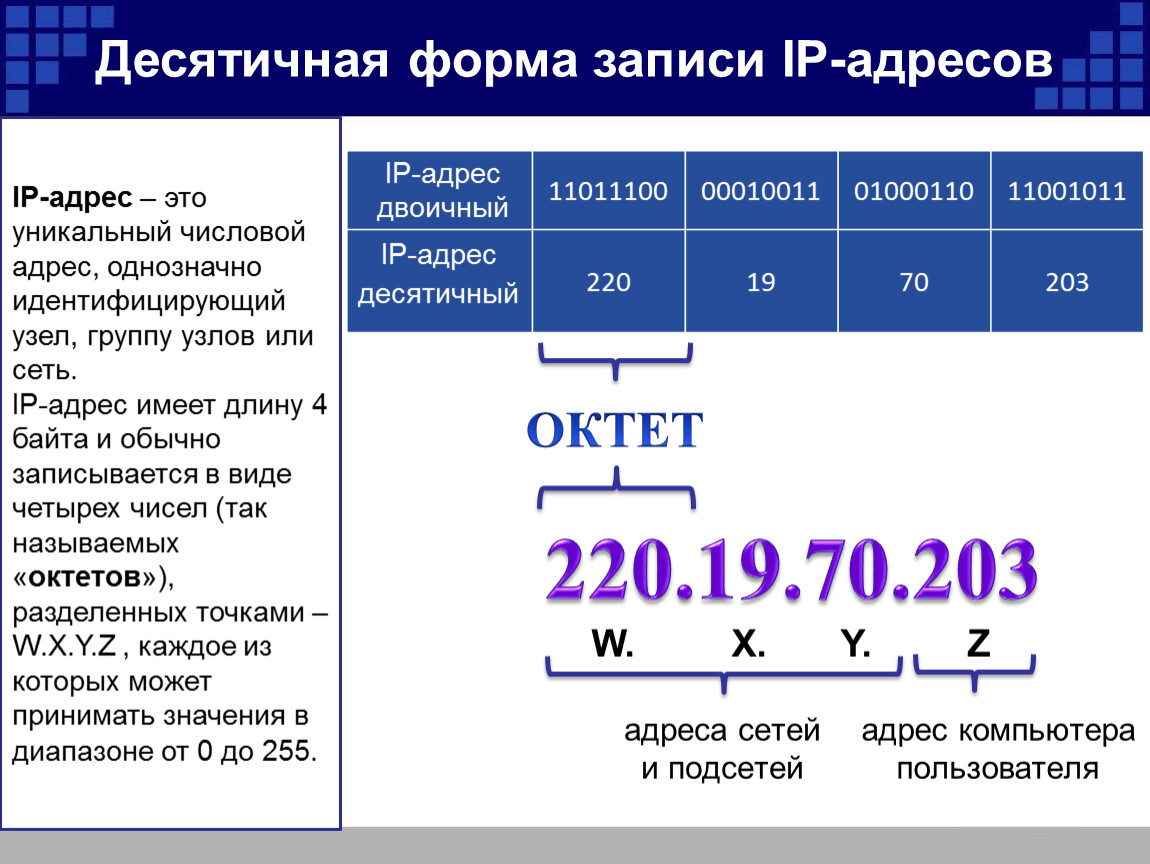

It’s enough to check that the most significant byte on the IP address is set to 224. | Для этого достаточно проверить, чтобы старший байт IP — адреса был равен 224. |

Now you may set up Relay Server IP using Relay fix checkbox and edit field for IP adress. | Теперь вы можете изменять Relay Server IP используя опцию Relay fix и вводя IP адрес. |

If checkbox not checked, current Relay IP will be displayed. | Если опция выключена то показывается текущий Relay IP. |

Secure authentication algorithm makes impossible fraud by simple IP- and MAC-address substitution. | Криптографически стойкий алгоритм гарантирует надежную аутентификацию пользователей по имени и паролю. Пользователи не смогу обмануть систему подделкой IP — и MAC — адресов. |

The minimum size of the header of an IP packet is 20 bytes without options. | Минимальный размер заголовка IP — пакета, без опций — 20 байт. |

Diffserv marking are included in a packet’s IP header by TCP/IP. | Маркировка Diffserv включена в IP заголовки пакетов с помощью TCP/IP. |

The ioctls to configure IP-specific interface options and ARP tables are not described. | Не описаны ioctls для конфигурирования специфичных для IP опций интерфейса и таблиц ARP. |

Contains data of filtration on the basis of MAC or IP-address. | Содержит данные фильтра по МАС или IP — адресу. |

The filtration on the basis of MAC is not used in IP DATD. | Фильтрация по МАС в IP DATA не используется. |

The IP/STS has overriden the key size and hence it is not possible to compute the symmetric proof key. | Служба маркеров безопасности поставщика удостоверений перезаписала размер ключа, поэтому невозможно вычислить симметричный ключ проверки. |

To address the heterogeneity of SMEs, policy-driven IP management support requires first identifying those SMEs that need it most. | С учетом неоднородности МСП при оказании поддержки на уровне политики в деле управления ИС требуется сначала выявить те МСП, которые нуждаются в ней в наибольшей мере. |

Use the IPAllowListEntry cmdlets to view and configure the IP addresses in the IP Allow list. | С помощью командлетов IPAllowListEntry можно просматривать и настраивать IP — адреса в белом списке IP — адресов. |

What was odd, Craig noticed, was that the thefts seemed to have been executed from the victims’ own IP addresses, using their own logins and passwords. | Как заметил Крейг, странным было то, что кражи, судя по всему, осуществлялись с собственных IP — адресов потерпевших с использованием их логинов и паролей. |

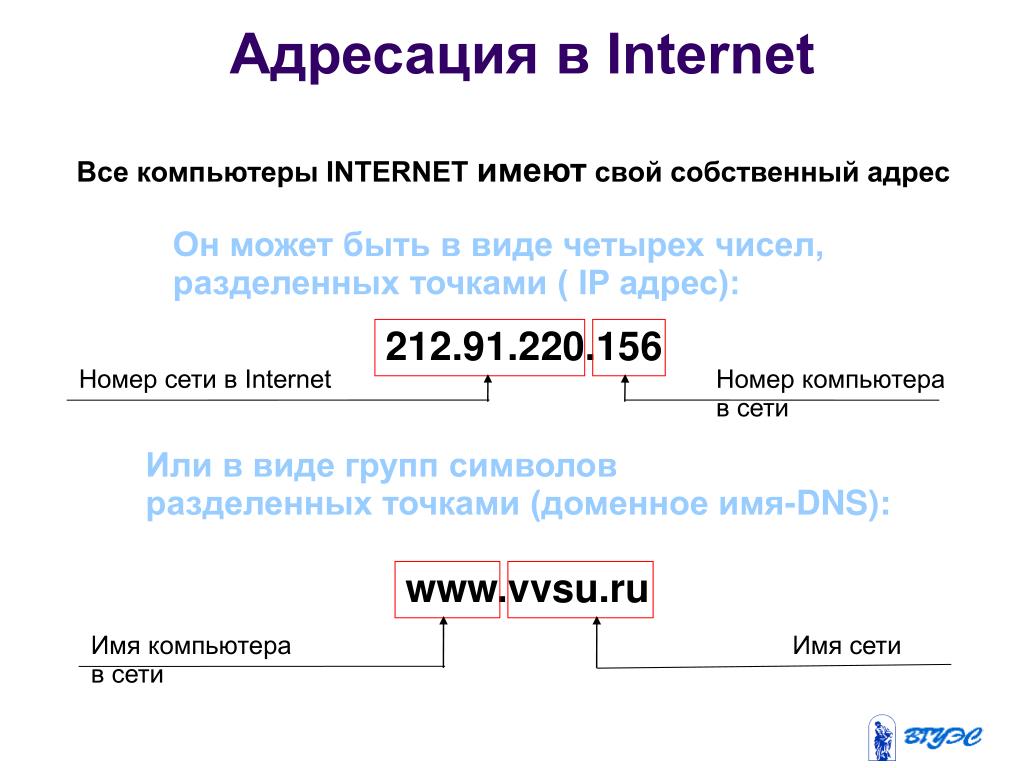

DNS provides a mapping between human-readable computer hostnames and the IP addresses used by networking equipment. | DNS сопоставляет понятные пользователю имена узлов с IP — адресами, которые используются сетевым оборудованием. |

That said, Thomson advises that Russia has been working more closely with U.S. law enforcement on IP crime issues and, presumably, sending a distinctly encouraging message to Congress. | Потому Томсон советует России работать в более тесном сотрудничестве с американскими правоохранительными органами с тем, чтобы действовать против преступности в области интеллектуальной собственности и, стоит полагать, чтобы послать одобряющее послание Конгрессу. |

(To see your actual IP and gateway addresses, select Advanced settings.) | (Чтобы посмотреть фактический IP — адрес и используемый шлюз, выберите Расширенные настройки.) |

To add port 25 as an additional listening port, click Add, and add the new IP address/port combination. | Чтобы добавить порт 25 в качестве дополнительного прослушиваемого порта, нажмите кнопку Добавить и добавьте новую комбинацию, состоящую из IP — адреса и порта. |

As more countries embrace IP, competition and conflict is bound to intensify. | В связи с тем, что ПП оказывает воздействие на все большее количество стран, конкуренция и конфликт наверняка будут усиливаться. |

In TCP/IP WINS server, type the IP address of the WINS server, and then click Add. | В поле WINS — сервер TCP/IP введите IP — адрес вторичного сервера WINS и нажмите кнопку Добавить. |

Instead, it is directed at the IP address of the targeted device. | На самом деле она направлена на IP — адрес целевого устройства. |

Once specified, any app update request coming from a non-whitelisted IP address is rejected. | После этого приложение будет отвергать любые запросы на обновление, поступившие с IP — адресов, не указанных в списке. |

password and the ip address of your registration are listed below. | пароль и IP — адрес регистрации ниже. |

Close cooperation with private sector rights holders in enforcing IP and in the fight against infringing products is generally considered good practice. | Тесное сотрудничество с правообладателями из частного сектора в деле обеспечения соблюдения прав ИС и в борьбе с продукцией, нарушающей права, обычно считается передовой практикой. |

A person’s location information is determined through a combination of inputs, such as current IP address and profile information. | Местонахождение человека определяется по ряду входных данных, включая текущий IP — адрес и информацию профиля. |

Indeed, the IPR designates its author, Richard McLaren, who is a Canadian law professor and a practicing lawyer, as the Independent Person (IP) selected to write this report. | В самом деле, в докладе указан его автор, Ричард Макларен, канадский профессор права и практикующий юрист, назначенный как «независимое лицо», ответственное за его составление. |

For example, contoso.com might want to include all of the IP addresses of the mail servers from contoso.net and contoso.org which it also owns. | Например, для домена contoso.com может потребоваться включить все IP — адреса почтовых серверов на доменах contoso.net и contoso.org, которые принадлежат той же организации. |

In addition to using an IP address and network name, a cluster name object (CNO) is created in Active Directory. | Кроме использования IP — адреса и сетевого имени в Active Directory также создается объект имени кластера (CNO). |

To verify that you enabled or disabled all IP Block List providers, run the following command to verify the value of the Enabled property. | Чтобы убедиться, все поставщики списка заблокированных IP — адресов включены или отключены, выполните следующую команду и проверьте значение свойства Enabled. |

In the subsequent dialog box, specify the IP address or address range, and then click ok. | В следующем диалоговом окне укажите IP — адрес или диапазон адресов, а затем нажмите кнопку ОК. |

Before a VoIP gateway, IP PBX, or SBC can be used to answer incoming calls and send outgoing calls for voice mail users, a UM IP gateway must be created in the directory service. | Прежде чем шлюз VoIP, IP — УАТС или пограничный контроллер сеансов можно будет использовать для ответа на входящие вызовы и отправки исходящих вызовов для пользователей голосовой почты, необходимо создать в службе каталогов шлюз IP единой системы обмена сообщениями. |

Regardless of whether you use static or dynamically assigned addresses, any IP address assigned to the DAG must be on the MAPI network. | Независимо от использования статических или динамически назначенных адресов любой IP — адрес, назначенный группе обеспечения доступности баз данных, должен находиться в сети MAPI. |

You can specify a maximum of 1273 entries, where an entry is either a single IP address or a CIDR range of IP addresses from /24 to /32. | Вы можете указать не более 1273 записей, каждая из которых — отдельный IP — адрес или диапазон CIDR IP — адресов от /24 до /32. |

You create an IP Allow list or IP Block list by editing the connection filter policy in the Exchange admin center (EAC). | Вы создаете список разрешенных или блокированных IP — адресов, изменяя политику фильтров подключения в Центре администрирования Exchange (EAC). |

The HELO and EHLO SMTP commands are intended to provide the domain name, such as Contoso. | SMTP — команды HELO и EHLO предназначены для предоставления имени домена, например Contoso.com, или IP — адреса SMTP — сервера отправителя принимающему SMTP — серверу. |

изучаем степени защиты электроники от воды и пыли [перевод] • Stereo.ru

Вы, наверное, замечали, что на наушниках, умных часах и даже на смартфонах бывают некие маркировки вида «IPXY». Бывает, что в такой шифровке вместо «X» или «Y» стоят какие-нибудь цифры, например, «IPX5». Такие обозначения, как правило, используются производителями для указания водо- и пылезащищенности продукта. Что конкретно значат все эти цифры, и как нам это может помочь в повседневной жизни? Попробуем разобраться в этом вопросе, шаг за шагом дешифруя эти весьма распространенные, но редко объясняемые маркировки.

Что такое IPX?

Обозначения IP, IPX и IPXY используются для определения рейтинга, показывающего насколько хорошо устройство защищено от мелких частиц и жидкости, которые могут навредить внутренностям прибора. Официально «IP» расшифровывается, как «International Protection» (пер. с англ. — «Международная защита»), так как этот стандарт был придуман Международной электротехнической комиссией (IEC). Несмотря на это, чаще аббревиатуру «IP» расшифровывают как «Ingress Protection» (пер. с англ. — «Защита от внешнего воздействия»). Цифры, идущие за буквами, указывают степень и вид защиты.

Официально «IP» расшифровывается, как «International Protection» (пер. с англ. — «Международная защита»), так как этот стандарт был придуман Международной электротехнической комиссией (IEC). Несмотря на это, чаще аббревиатуру «IP» расшифровывают как «Ingress Protection» (пер. с англ. — «Защита от внешнего воздействия»). Цифры, идущие за буквами, указывают степень и вид защиты.

За пылезащиту отвечает «X»: цифра от 0 до 6 обозначает степень защиты. Нулевая степень не предусматривает вообще никакой защиты, а шестая — самую высокую (пыль не попадет внутрь даже при длительном воздействии). Большинство девайсов потребительского класса вообще не предусматривают никакой защиты от пыли (предполагается, что людям она и не нужна), поэтому этот показатель чаще оставляют нетронутым. Другими словами, мы видим просто «X» после «IP». Например, рейтинг IPX5 означает, что устройство не обладает никакой протестированной степенью защиты от пыли или крупных частиц.

Теперь о значении «Y». Эта буква указывает уровень защиты (от 0 до 8) от жидкостей. Ноль, разумеется, означает отсутствие защиты, а восьмерка позволяет погрузить устройство в воду на глубину до 3 метров на 30 минут. Технически существует и девятый уровень защиты от воды, но он не используется в обычной электронике. Имейте в виду, что в мире электроники уровень защиты от жидкостей всегда имеет обозначение, даже если это «0». К примеру, маркировки «IP2X» вы не встретите, но зато можно увидеть «IP20».

Ноль, разумеется, означает отсутствие защиты, а восьмерка позволяет погрузить устройство в воду на глубину до 3 метров на 30 минут. Технически существует и девятый уровень защиты от воды, но он не используется в обычной электронике. Имейте в виду, что в мире электроники уровень защиты от жидкостей всегда имеет обозначение, даже если это «0». К примеру, маркировки «IP2X» вы не встретите, но зато можно увидеть «IP20».

Если вы уже понимаете, что самая лучшая защита от воды и пыли — это IP68, то вы уже кое в чем разобрались. Поздравляем, первый этап дешифровки пройден! Однако между условным IP00 и IP68 — очень большая пропасть, поэтому попробуем обратиться к конкретным примерам. Сосредоточимся на защите от воды. Кстати, пятый и шестой уровни защиты от пыли значат примерно одно и то же: пятая степень предполагает, что пыль может попасть внутрь устройства, но это никак не повлияет на работу; шестая степень гарантирует полную защиту от проникновения пыли.

IPX2

Степень защиты IPX2 обеспечивает небольшую устойчивость к жидкостям. Если человек вспотел, то проблем не будет, но класть IPX2-гаджет под кран нельзя. Защита IPX2 есть, например, у беспроводных наушников Samsung Galaxy Buds. Тесты показывают, что эти наушники спокойно выдерживают влажную среду: человек пробежал с ними 10 км, очень сильно вспотел, но Galaxy Buds не пострадали. Тем не менее, мыть такие устройства нельзя — их следует протирать влажной тканью.

Если человек вспотел, то проблем не будет, но класть IPX2-гаджет под кран нельзя. Защита IPX2 есть, например, у беспроводных наушников Samsung Galaxy Buds. Тесты показывают, что эти наушники спокойно выдерживают влажную среду: человек пробежал с ними 10 км, очень сильно вспотел, но Galaxy Buds не пострадали. Тем не менее, мыть такие устройства нельзя — их следует протирать влажной тканью.

IPX4

Данный уровень обеспечит защиту от прямых брызг. Например, девайс IPX4 можно взять с собой, если вы собрались бежать марафон в плохую погоду или решили усиленно потренироваться в зале. Погружать IPX4-устройство в воду нельзя. Большинству спортивных наушников (проводных и беспроводных) присваивается именно такой уровень защиты, поэтому неполадок возникнуть не должно. К примеру, наушники Bose SoundSport Free обладают именно этой IP-степенью. Опять же, не пробуйте плавать с такой моделью.

IPX6

Вот теперь речь идет о более серьезной водозащищенности. IPX6 — это возможность взять устройство с собой в душ и не бояться его испортить. С другой стороны, не нужно так делать постоянно. Техника с маркировкой IPX6 все же не рассчитана на прямой контакт с водой: с такими гаджетами нельзя купаться в ванной, плавать, а также не стоит ронять IPX6-технику в унитаз. Зато портативные колонки IPX6 можно спокойно ставить рядом с бассейном.

С другой стороны, не нужно так делать постоянно. Техника с маркировкой IPX6 все же не рассчитана на прямой контакт с водой: с такими гаджетами нельзя купаться в ванной, плавать, а также не стоит ронять IPX6-технику в унитаз. Зато портативные колонки IPX6 можно спокойно ставить рядом с бассейном.

IPX7/8

Если вы растяпа, который вечно роняет телефон, фотоаппарат и часы в воду, то вам лучше не покупать ничего с рейтингом ниже IPX7. Такая защита спасет вас от воды: гаджет выдержит погружение на один метр до 30 минут. Если хочется большего, то IPX8-устройство можно погрузить еще глубже (насколько именно — зависит от производителя) на те же полчаса.

Беспроводные колонки, рассчитанные на водную среду (например, UE Wonderboom и JBL Boombox), всегда обладают рейтингом не ниже IPX7. Таким же рейтингом могут похвастаться некоторые электронные читалки. Топовые смарфоны вроде Samsung Galaxy S9, S10 и iPhone XS/XS Max обладают полной защитой по стандарту IP68. Таким не страшна ни пыль, ни вода. Эти смартфоны можно аккуратно мыть, но необходимо делать все по инструкции.

Эти смартфоны можно аккуратно мыть, но необходимо делать все по инструкции.

Уровень IPX8 подразумевает все степени защиты от IPX1 до IPX7?

Нет. Это немного раздражает, но каждый IPX-стандарт независим. Если производитель ничего не указал дополнительно, то нет гарантии, что гаджет, который можно погружать под воду, спокойно выдержит струю воды. Например, у Sony есть наушники XBR-510AS. Эта модель промаркирована по стандарту IPX5/7. То есть эти наушники не боятся брызг и не пострадают, если их случайно уронить в воду.

Чтобы перестраховаться, всегда изучайте спецификации. Возьмем iPhone XR с рейтингом IP67, который можно погрузить в воду на 30 минут. Если почитать инструкцию, можно найти некоторые предупреждения:

iPhone XR защищен от брызг, воды и пыли. Устройство было протестировано в лаборатории и получило рейтинг IP67 по стандарту IEC 60529 (максимальная глубина — 1 м, максимальное время — 30 минут). Брызги, вода и пыль не являются нормальными условиями эксплуатации, со временем степень защиты может снизиться. Поломки, возникающие в результате контакта с жидкостью, не являются гарантийными.

Поломки, возникающие в результате контакта с жидкостью, не являются гарантийными.

В общем, рейтинг IP67 в данном случае не говорит о том, что со смартфоном нужно мыться или плавать.

Уровень IPX8 подразумевает водонепроницаемость?

Нет. Термин «водонепроницаемый» имеет мало отношения к действительности. По-настоящему водонепроницаемое устройство вообще не позволяет воде попасть внутрь ни при каких условиях. Такое бывает крайне редко. Упомянутый рейтинг IPX8 обеспечивает работоспособность устройства после случайного или допустимого контакта с водой, но это не значит, что гаджет нужно постоянно использовать под водой.

На самом деле, если вам попались водонепроницаемые гаджеты (часы, например) с соответствующими маркировками, то стопроцентной гарантии, что вещь выживет после погружения в воду еще нет. Если в спецификациях ничего не сказано, то купленный вами продукт, скорее всего, не проходил индивидуальных тестов. Производители тестируют лишь один новый экземпляр, а все остальные устройства той же конфигурации получают маркировку, указывающую на водонепроницаемость.

Если вам нужно устройство, которое рассчитано на подводное использование и дайвинг, то следует обратить внимание на специализированные продукты с рейтингом по стандарту ISO 6425. Часы с такой защитой проходят индивидуальные тесты и должны выдержать погружение на 25% глубже, чем заявлено в маркировке. Кроме того, такие часы можно использовать под водой многократно в течение длительных периодов. Перепады давления при погружениях и подъемах не должны влиять на работу устройства.

Что делать, если IP-маркировки нет?

Наверное, вы замечали, что многие устройства без проблем переживают пыль и влагу даже без рейтинга защиты. Бывало такое, что бегали с наушниками Apple AirPods (у них не указана степень защиты), а потом протирали их мокрой тканью? В общем, иногда это зависит от конструкции, а иногда просто от удачи. IP-рейтинг является единственным индикатором того, что производитель как-то позаботился об использовании своего продукта в определенных условиях.

Но не забывайте читать инструкции, чтобы знать условия гарантии. Как уже сказано выше, даже топовая защита IP67 смартфона iPhone XR не позволяет защитить гарантией повреждения от контактов с жидкостями.

Как уже сказано выше, даже топовая защита IP67 смартфона iPhone XR не позволяет защитить гарантией повреждения от контактов с жидкостями.

Оригинал: IP what? Explaining water and dust resistance for audio gear

404: Страница не найдена

СетьСтраница, которую вы пытались открыть по этому адресу, похоже, не существует. Обычно это результат плохой или устаревшей ссылки. Мы извиняемся за любые неудобства.

Что я могу сделать сейчас?

Если вы впервые посещаете TechTarget, добро пожаловать! Извините за обстоятельства, при которых мы встречаемся. Вот куда вы можете пойти отсюда:

Поиск- Узнайте последние новости.

- Наша домашняя страница содержит самую свежую информацию о работе в сети.

- Наша страница «О нас» содержит дополнительную информацию о сайте, на котором вы находитесь, Networking.

- Если вам нужно, пожалуйста, свяжитесь с нами, мы будем рады услышать от вас.

Просмотр по категории

Унифицированные коммуникации- Приложение для совместной работы Stormboard переносит искусственный интеллект на виртуальную доску

..

.. - 4 ключевые угрозы безопасности унифицированных коммуникаций, на которые следует обратить внимание

Для обеспечения безопасности вашей системы унифицированных коммуникаций требуются инструменты, специально предназначенные для голосовых и видеоприложений. Узнайте, как…

- CPaaS привносит функции облачного контакт-центра в локальную среду

- Как исправить неработающую личную точку доступа iPhone

Проблемы с подключением, неправильно настроенные параметры и человеческий фактор могут вызвать проблемы с мобильной точкой доступа. ИТ и пользователи должны знать, как …

- Как выйти из режима киоска на любой ОС

Ручной выход из режима киоска по-прежнему необходим в эпоху управления мобильными устройствами для удобства и когда пришло время.

- Начало работы в режиме киоска для предприятия

В качестве выделенной конечной точки киоск может служить нескольким целям. Понимание этих возможностей, их преимуществ и проблем …

- Понимание использования блокчейна в центрах обработки данных

Блокчейн наиболее известен своими криптовалютными приложениями, но центры обработки данных могут использовать его для различных бизнес-приложений …

- Сделайте операции мэйнфреймов эффективными с помощью этих стратегий

Мейнфреймы влияют на итоговые показатели организации. Эксперт описывает некоторые ключевые стратегии для поддержания надежности при сохранении …

- Как использовать ChatGPT для управления приложениями на мэйнфреймах

ChatGPT может помочь ИТ-администраторам управлять приложениями для мэйнфреймов путем преобразования, оптимизации и улучшения кода.

Также он может создавать…

Также он может создавать…

- 4 ключевых способа, которыми партнеры оттачивают стратегию цифровой трансформации

Поставщики ИТ-услуг используют методологии, инструменты и платформы для реализации инициатив. Их усилия направлены на предотвращение …

- Экосистема партнеров с оптимизмом смотрит на рыночные перспективы, генеративный ИИ

Поставщики услуг выражают оптимизм, несмотря на сохраняющуюся экономическую неопределенность, в ожидании новых технологий и услуг …

- Изменения в партнерской экосистеме AWS связаны с независимыми поставщиками программного обеспечения и генеративным искусственным интеллектом

Поставщик облачной платформы находит партнеров среди независимых поставщиков программного обеспечения и системных интеграторов, развивая отношения с ИИ и упрощая свою…

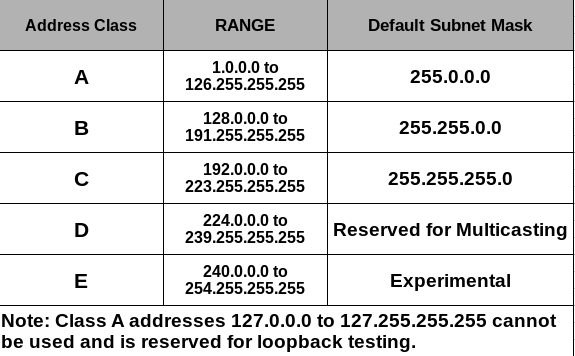

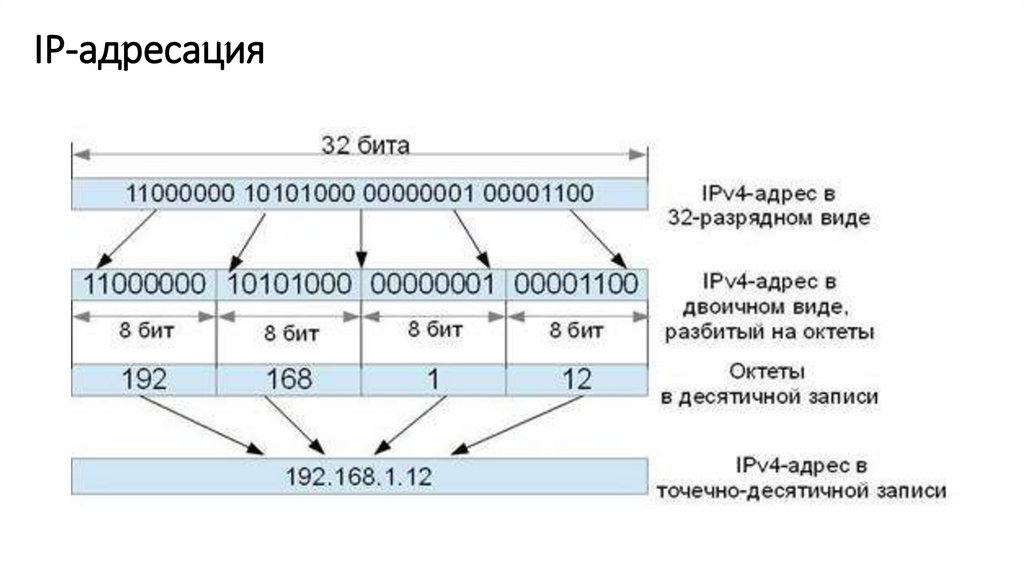

Перевод общедоступных и частных IP-адресов

Если вы планируете сдавать экзамен Security+, вы должны иметь общее представление об элементах проектирования сети, в том числе о том, как используются IP-адреса.

Например, вы можете ответить на этот вопрос?

В. В вашей организации реализована схема сети, которая позволяет внутренним компьютерам совместно использовать один общедоступный IP-адрес. Какой из следующих вариантов они НАИБОЛЕЕ вероятно реализовали?

A. PAT

B. STP

C. DNAT

D. TLS

Кроме того, знаете ли вы, почему правильный ответ является правильным, а неправильные ответы неправильными? Ответ и объяснение доступны в конце этого поста.

Практические вопросы по безопасности+ (SY0-601)

SY0-601 Практические вопросы по тестированию

Более 385 реалистичных практических тестовых вопросов по безопасности+ правильные ответы правильные,

и почему неправильные ответы неправильные.

Обновите свое резюме с помощью новой версии Security+

Несколько форматов викторин, чтобы вы могли использовать эти вопросы в зависимости от того, как вы учитесь.- Режим обучения – рандомизированный .

Просмотрите каждый из вопросов в случайном порядке. Режим обучения позволяет вам продолжать выбирать ответы, пока вы не выберете правильный ответ. Выбрав правильный ответ, вы увидите объяснение. Нажмите здесь, чтобы узнать, как работает режим обучения.

Просмотрите каждый из вопросов в случайном порядке. Режим обучения позволяет вам продолжать выбирать ответы, пока вы не выберете правильный ответ. Выбрав правильный ответ, вы увидите объяснение. Нажмите здесь, чтобы узнать, как работает режим обучения. - Тестовый режим – рандомизированный . Просмотрите каждый из вопросов в случайном порядке. В тестовом режиме вы сможете увидеть правильные ответы и пояснения только после прохождения теста. Нажмите здесь, чтобы узнать, как работает тестовый режим.

- Тестовый режим – 75 случайных вопросов . Просмотрите 75 случайных вопросов из полного банка тестов, аналогично тому, как экзамен Security+ имеет потенциальный максимум 75 вопросов с несколькими вариантами ответов.

Пропустите первый раз, когда вы возьмете его

Получите полный банк вопросов SY0-601 Практического тестирования здесь

Нажмите здесь, если вы ищете SY0-501 онлайн-пакет исследования

Преобразование адресов (NAT)

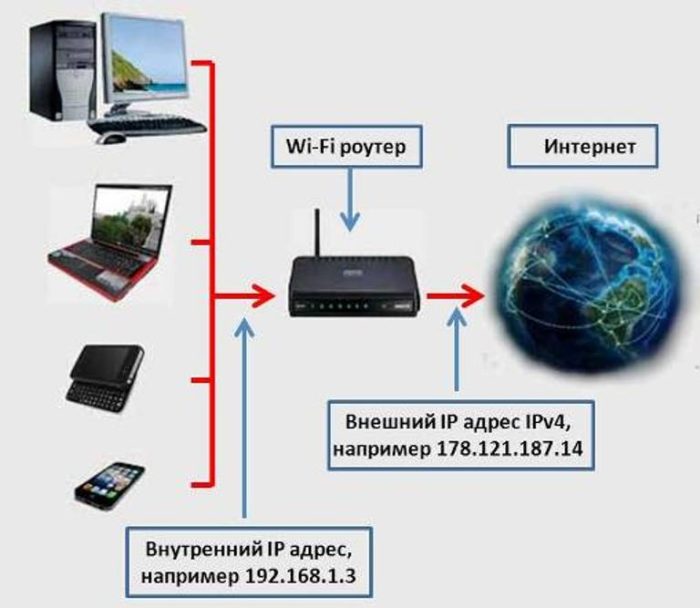

— это протокол, который преобразует общедоступные IP-адреса в частные IP-адреса и частные адреса обратно в общедоступные. Вы часто увидите, что NAT включен на брандмауэре с выходом в Интернет. Обычно используемой формой NAT является преобразование сетевых адресов и портов, обычно называемое преобразованием адресов портов (PAT).

Вы часто увидите, что NAT включен на брандмауэре с выходом в Интернет. Обычно используемой формой NAT является преобразование сетевых адресов и портов, обычно называемое преобразованием адресов портов (PAT).Если вы используете домашнюю сеть (например, беспроводную сеть), маршрутизатор, который подключается к Интернету, скорее всего, использует NAT. Вот некоторые из преимуществ NAT:

- Общедоступные IP-адреса не нужно приобретать для всех клиентов. Домашняя или корпоративная сеть может включать в себя несколько компьютеров, которые могут выходить в Интернет через один маршрутизатор с NAT. Более крупные компании, которым требуется большая пропускная способность, могут использовать более одного общедоступного IP-адреса.

- NAT скрывает внутренние компьютеры от Интернета. Компьютеры с частными IP-адресами изолированы и скрыты от Интернета. NAT обеспечивает уровень защиты этих частных компьютеров, потому что их не так легко атаковать и использовать из Интернета.

CompTIA Security+ Study Guide

CompTIA Security+: Get Certified Get Ahead: SY0-601 Study Guide — это обновление популярных учебных пособий SY0-201, SY0-301, SY0-401 и SY0-501, которые помогли тысячам читателей сдать экзамен с первого раза. Он включает в себя те же элементы, которыми читатели восхищались в предыдущих четырех версиях.Каждая из одиннадцати глав представляет темы в простой для понимания форме и включает реальные примеры принципов безопасности в действии.

Вы поймете важные и актуальные темы безопасности для экзамена Security+, не перегружаясь ненужными деталями. Кроме того, каждая глава включает в себя подробный обзорный раздел, который поможет вам сосредоточиться на том, что важно.

Более 300 реалистичных тестовых вопросов с подробными пояснениями помогут вам проверить свое понимание и готовность к экзамену. В книгу вошли:

- Предварительный тест из 75 вопросов

- Последующий тест из 75 вопросов

- Практические вопросы теста в конце каждой главы.

Каждый вопрос пробного теста содержит подробное объяснение, которое поможет вам понять содержание и аргументацию вопроса. Вы будете готовы сдать экзамен с первого раза.

Если вы планируете пройти какую-либо продвинутую сертификацию по безопасности, это руководство также поможет вам заложить прочный фундамент знаний по безопасности. Изучите этот материал, и вы будете на шаг впереди к другим экзаменам. Это учебное пособие SY0-601 предназначено для всех специалистов в области ИТ или безопасности, заинтересованных в продвижении в своей области, и обязательно к прочтению всем, кто стремится освоить основы ИТ-безопасности.

Также доступна версия Kindle.

Одним из недостатков NAT является его несовместимость с IPsec. Вы можете использовать IPsec для создания туннелей VPN и использовать его с L2TP для шифрования трафика VPN. Несмотря на то, что существуют способы обойти несовместимость NAT с IPsec, если ваш проект включает в себя IPsec, проходящий через NAT, вам необходимо внимательно изучить этот вопрос.

NAT может быть либо статическим NAT, либо динамическим NAT:

- Статический NAT. Статический NAT использует один общедоступный IP-адрес в сопоставлении один к одному. Он сопоставляет один частный IP-адрес с одним общедоступным IP-адресом.

- Динамический NAT. Dynamic NAT использует несколько общедоступных IP-адресов в сопоставлении «один ко многим». Динамический NAT решает, какой общедоступный IP-адрес использовать, в зависимости от нагрузки. Например, если несколько пользователей используют соединение на одном общедоступном IP-адресе, NAT сопоставляет следующий запрос с менее используемым общедоступным IP-адресом.

Помните об этом

NAT преобразует общедоступные IP-адреса в частные IP-адреса, а частные IP-адреса обратно в общедоступные. Распространенной формой NAT является преобразование адресов портов. Динамический NAT (DNAT) использует несколько общедоступных IP-адресов, в то время как PAT использует один общедоступный IP-адрес.

Курс «Полная безопасность+»

SY0-601 Курс «Полная безопасность+»

Помощь с первого раза

но добавляет CompTIA Security +: Get Certified Get Ahead: SY0-601 Study Guide в рамках онлайн-курса.

Проверьте свою готовность с помощью этих качественных материалов

Вот что вы получите

Весь контент из CompTIA Security+: Get Certified Get Ahead: SY0-601 Study Guide

Случайные тесты из 75 вопросов

Случайные практические тесты из всех вопросов практических тестов в CompTIA Security+: Get Certified Get Ahead: SY0-601 Учебное пособие. Все вопросы содержат пояснения, чтобы вы знали, почему правильные ответы являются правильными, а неправильные ответы — неправильными.Вопросы, основанные на успеваемости

Эти вопросы показывают, чего вы можете ожидать от живого экзамена. Они включают перетаскивание, сопоставление, сортировку и заполнение пустых вопросов.

Набор онлайн-карточек

- Онлайн-безопасность+ Запомните этот слайд из популярного CompTIA Security+: получите сертификацию Продвигайтесь вперед: SY0-601 Учебное пособие

- Онлайн-безопасность+ Карточки с вопросами и ответами, упорядоченные по доменам

- Онлайн-безопасность+ Акронимы Флэшкарточки 900 17

Аудио – SY0-601 Security+ Запомнить это аудиофайлы

Learn by Listening (загрузка MP3)Аудио – SY0-601 Security+ Аудиофайлы вопросов и ответов

Learn by Listen (загрузки в формате MP3)Бонус #1

Тот же набор вопросов, организованный по областям, включая вопросы из CompTIA Security+: Get Certified Get Ahead: SY0-601 Study Guide плюс дополнительные практические тестовые вопросы.

Бонус № 2

Аудио из конца обзоров глав из каждой главы CompTIA Security+: Get Certified Get Ahead: SY0-601 Study Guide.Бонус №3

Доступ ко всему онлайн-контенту, который предоставляется бесплатно всем, кто приобрел CompTIA Security+: Get Certified Get Ahead: SY0-601 Study Guide. Сюда входят лабораторные работы, дополнительные практические тестовые вопросы и дополнительные материалы.Бонус №4

Расширенный доступ. Получите доступ к учебным материалам в общей сложности на 60 дней, потому что иногда жизнь случается.Бонус №5

Скидка 10 % на код ваучера. Доступ к коду купона, который даст вам 10% скидку на ваучер на экзамен. При текущей цене 370 долларов США за ваучер Security+ это может сэкономить вам 37 долларов.Пройдите курс SY0-601 Full Security+ здесь

В. В вашей организации реализована схема сети, которая позволяет внутренним компьютерам совместно использовать один общедоступный IP-адрес. Какой из следующих вариантов они НАИБОЛЕЕ вероятно реализовали?

A.

com, or IP address of the sending SMTP server to the receiving SMTP server.

com, or IP address of the sending SMTP server to the receiving SMTP server. ..

..

Также он может создавать…

Также он может создавать… Просмотрите каждый из вопросов в случайном порядке. Режим обучения позволяет вам продолжать выбирать ответы, пока вы не выберете правильный ответ. Выбрав правильный ответ, вы увидите объяснение. Нажмите здесь, чтобы узнать, как работает режим обучения.

Просмотрите каждый из вопросов в случайном порядке. Режим обучения позволяет вам продолжать выбирать ответы, пока вы не выберете правильный ответ. Выбрав правильный ответ, вы увидите объяснение. Нажмите здесь, чтобы узнать, как работает режим обучения.