Шифрование и расшифровка документов — ID.ee

дома / Поддержка ID / Шифрование /

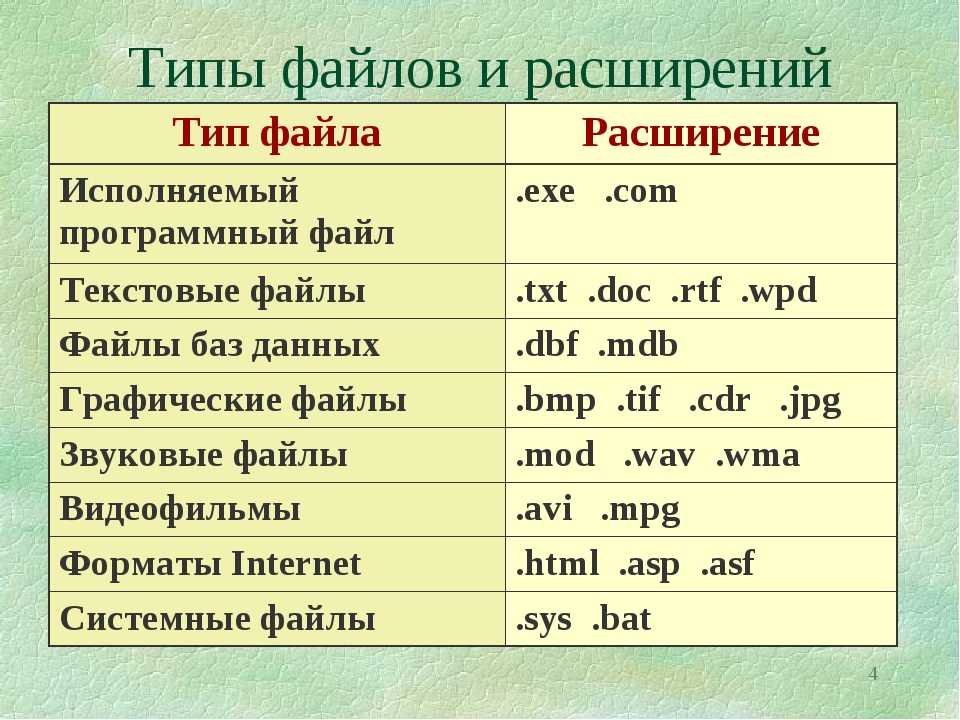

Шифрование документов помогает защитить содержимое файлов он посторонних глаз: зашифрованные документы (с расширением .cdoc) смогут открыть с помощью ID-карты только те, у кого есть на это разрешение. Для всех остальных содержание документа останется недоступным. Например, шифрование необходимо в случае, если по электронной почте отправляется конфиденциальная информация, и вы не хотите, чтобы содержание файлов было доступно третьим лицам.

Тех, кто может открывать зашифрованный документ, указывает сам отправитель:

- Для этого требуется личный код адресата, а в случае юридического лица, необходимо наименование организации или регистрационный код.

- Важно! Если вы хотите, чтобы у вас сохранилась возможность использовать шифрованные документы, обязательно добавьте и себя в число адресатов.

Шифровать можно как документы с цифровой подписью, так и без нее, то есть неподписанные документы.

Для шифрования/расшифровки вставьте свою ID-карту в считыватель и подсоедините его к компьютеру. Далее откройте программу «DigiDoc4 клиент».

Для шифрования документов, кроме их расшифровки, Вам не потребуется ID-карта.

Обратите внимание! Документы нельзя зашифровать или расшифровать с помощью Mobiil-ID или Smart-ID.

Как с помощью DigiDoc4 зашифровать документы на компьютере?Как расшифровать зашифрованные документы с помощью программы DigiDoc4 на компьютере ?Для криптования документов в клиенте DigiDoc4 выберите слева в меню «КРИПТО».

Одновременно криптуемые файлы добавляются вместе в один контейнер или в конверт с документами. Если Вы являетесь пользователем компьютера macOS, во время добавления файлов у Вас будет запрошено названия конверта. Выберите понятное и дескриптивное название, чтобы в дальнейшем поиск и использование криптованного конверта было очень удобным.

Пользователи

С помощью ссылки «Добавить еще файлы» сможете добавить в конверт ровно столько документов, сколько хотите.

- В случае с частными лицами или поименными адресатами Вам необходимо знать их личные коды.

- В случае с юридическими лицами Вам требуется регистрационный номер или наименование организации.

- Важно! Если Вы сами желаете позже открыть криптованный документ, в число адресатов Вам следует добавить и

Перед криптованием убедитесь, что все необходимые файлы и адресаты добавлены!

Если все в порядке, нажмите на кнопку «КРИПТОВАТЬ».

В случае успешного криптования документов DigiDoc4 клиент оповестит Вас об этом, также изменится название кнопки «Криптовать»: теперь это «ДЕКРИПТОВАТЬ» (чтобы при необходимости Вы могли сразу открыть конверт с документами).

Таким образом криптованный конверт с документами готов для безопасной передачи.

Важно! Криптованные документы могут открыть только указанные Вами адресаты с помощью своей ID-карты или диги-ID! Никто другой не сможет увидеть содержимое документа на своем компьютере, открыв его.

- В случае с частными лицами или поименными адресатами Вам необходимо знать их личные коды.

Для криптованных файлов используется файловое расширение .cdoc и эти файлы могут быть открыты только указанными криптовщиком адресатами с помощью своей ID-карты (или иного дигитального документа).

Важно! Документы можно криптовать без ID-карты или иного дигитального удостоверения личности. Следует знать однако, что с помощью mobiil-ID и Smart-ID нельзя открыть или декриптовать криптованные документы!

Для открытия криптованных документов подсоедините ID-карту к компьютеру, откройте DigiDoc4 и проверьте, чтобы данные Вашей ID-карты были считаны корректно. Затем нажмите два раза на криптованный конверт с документами.

Криптованные документы откроются в меню «КРИПТО» DigiDoc4. Если у Вас есть право для декриптования или открытия документов, кнопка «декриптовать» будет активной. Если кнопка «декриптовать» неактивна, у Вам не права для открытия документов (или в считывателе неправильная карта).

Если используете как ID-карту, так и диги-ID: убедитесь в том, что в считывателе правильный документ! С помощью какого документа сможете открыть криптованный файл, написано мелким шрифтом под именем адресата.

Нажмите на кнопку «ДЕКРИПТОВАТЬ С ПОМОЩЬЮ ID-КАРТЫ«.

Для снятия криптования Вам необходимо знать свой PIN1-код.

Следуйте инструкциям, появляющимся на экране и все получится. Не забывайте сохранять декриптованные документы на своем компьютере в такое место, где в дальнейшем быстро сможете их найти!

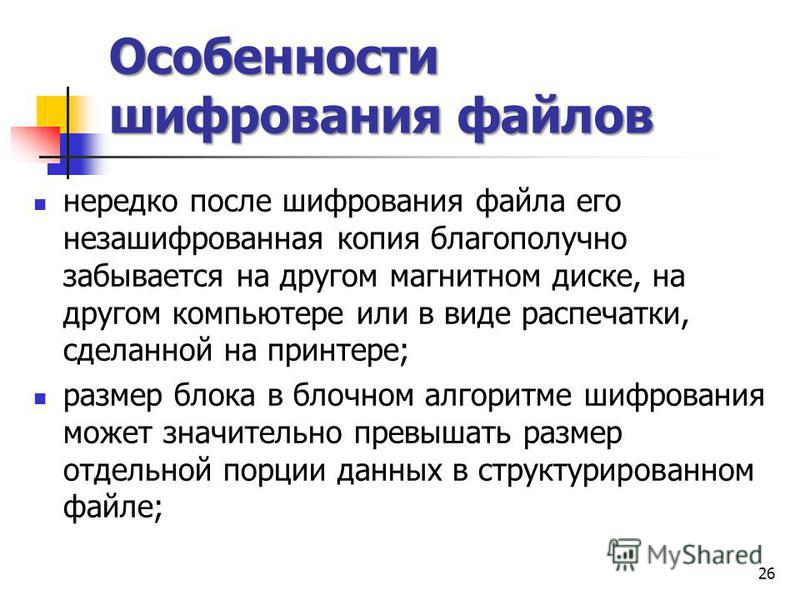

Важно! При декриптовании с содержимого контейнера безопасности криптованных файлов создается копия во временный каталог TEMP (%TMP%, Windowsis tavaliselt Windows

Содержание каталога Temp на чужой взгляд точно так же защищено, как и все остальное на Вашем компьютере: в случае, если Ваш компьютер использует несколько человек или содержимое криптованных документов было секретным (например, содержал чьи-либо деликатные личные данные, пароли и пр.

Видео-инструкция по криптованию: ), копии, возникшие в каталоге Temp обязательно следует удалить!

), копии, возникшие в каталоге Temp обязательно следует удалить!Шифрование документов не предусматривает длительного хранения файлов. Шифрование необходимо для безопасной передачи файлов: полученные файлы следует открыть и сразу после после их открытия в незашифрованном виде сохранить в безопасное и защищенное иными способами место.

Зашифрованные документы могут открыть только адресаты, у которых имеется та же ID-карта или диги-ID карта, которая участвовала в процессе шифрования этих документов (то есть, с помощью которой документы были зашифрованы).

С помощью новой ID-карты и/или обновленных сертификатов нельзя открыть ранее зашифрованные документы!

В случае, если необходим доступ к ранее зашифрованным документам и Вы больше не можете их открыть с помощью своей ID-карты, существует единственный способ это сделать: запросить открыть файл кого-либо из его адресатов.

Принимая это во внимание, необходимо во время шифрования документов добавить достаточное количество адресатов, включая и то лицо, которое зашифровывает документы.

Эта статья была полезной?

Да Частично Нет

Palun valige vastusevõimalus

Peita andmed

Please add the second name

*Пожалуйста, не вводите здесь личную информацию. В случае возникновения вопросов или опасений обращайтесь в  службу поддержки ID.

Загрузка…

Порядок использования email

Порядок использования emailБизнесу /

Клиентам /

С 25.09.2003 года в ВЭБ.РФ установлен следующий порядок передачи с использованием открытой электронной почты сети Internet рабочих материалов Контрагентам, с которыми не заключены отдельные соглашения по организации электронного взаимодействия.

- Передача информации, отнесенной в соответствии со статьей 857 Гражданского кодекса РФ и статьей 26 Федерального закона «О банках и банковской деятельности» банковской тайне, а также документов, требующих авторизации, запрещена.

- Передача в электронном почтовом сообщении информации, отнесенной к сведениям ограниченного

распространения за исключением указанной в пункте 1, разрешаетсятолько в виде закрытого на пароле

файла, оформленного как вложение в почтовое сообщение.

Почтовые сообщения, поступившие

в ВЭБ.РФ и нарушающие данное требование, должны игнорироваться.

Почтовые сообщения, поступившие

в ВЭБ.РФ и нарушающие данное требование, должны игнорироваться.

- Ответственность за выполнение настоящих требований возлагается на сотрудников ВЭБ.РФ, осуществляющих отправку и/или получение почтовых сообщений.

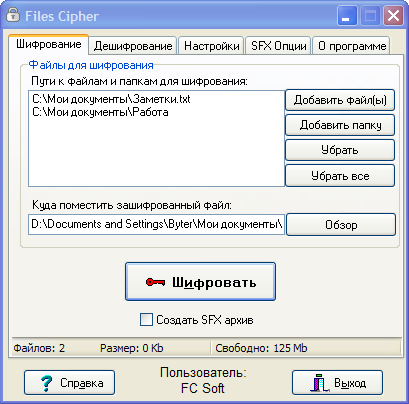

- Для закрытия файлов используется специализированная программа CryptFL, которая является свободно распространяемой и передается Контрагентам без ограничений.

- Длина пароля должна составлять не менее 6 и не превышать 32 буквенно-цифровых знаков. Не допускается указание пароля в тексте сообщения, направляемого по электронной почте.

- Пароль сообщается с использованием других каналов связи (например, по предварительной

договоренности).

Не допускается передача пароля по открытой электронной почте сети Internet.

Не допускается передача пароля по открытой электронной почте сети Internet.

- Применение для закрытия стандартных средств, реализующих парольную защиту файлов (средства MS Office, WinZip и пр.), не допускается.

- ВЭБ.РФ выражает признательность всем Контрагентам, которые с пониманием отнесутся к настоящим требованиям и присоединятся к их выполнению.

Программа закрытия Program, 230 Кб

Инструкция по работе с программой MS Word, 132 Кб

Электронный офис клиента в разработке

Закрыть

Написать письмо

Ваше имя:*

Не заполнены следующие обязательные поля: Ваше имя

Ваш e-mail:*

Не заполнены следующие обязательные поля: Ваш e-mail

Ваше сообщение:*

Не заполнены следующие обязательные поля: Ваше сообщение

Не заполнены следующие обязательные поля: CAPTCHA

Я соглашаюсь на обработку персональных данныхНе заполнены следующие обязательные поля: Я соглашаюсь на обработку персональных данных

Ваше сообщение отправлено.

Оставить отзыв

Нам важно знать ваше мнение, чтобы сделать нашу работу еще лучше

Ваше имя:*

Не заполнены следующие обязательные поля: Ваше имя

Ваша организация:*

Не заполнены следующие обязательные поля: Ваша организация

Ваш e-mail:*

Не заполнены следующие обязательные поля: Ваш e-mail

Ваше сообщение:*

Не заполнены следующие обязательные поля: Ваше сообщение

Не заполнены следующие обязательные поля: CAPTCHA

Я соглашаюсь на обработку персональных данныхНе заполнены следующие обязательные поля: Я соглашаюсь на обработку персональных данных

Ваше сообщение отправлено.

Все сайты Группы ВЭБ

Сообщение о фактах коррупции

Ваше имя:*

Не заполнены следующие обязательные поля: Ваше имя

Ваш e-mail:*

Не заполнены следующие обязательные поля: Ваш e-mail

Ваш телефон:

Не заполнены следующие обязательные поля: Ваш телефон

Ваше сообщение:*

Не заполнены следующие обязательные поля: Ваше сообщение

Я соглашаюсь на обработку персональных данныхНе заполнены следующие обязательные поля: Я соглашаюсь на обработку персональных данных

Ваше сообщение отправлено.

Для повышения удобства работы с сайтом ВЭБ.РФ использует cookies (файлы с данными о посещении сайта). Продолжая пользоваться сайтом, Вы принимаете Условия обработки пользовательских данных посетителей сайта ВЭБ.РФ и выражаете свое согласие на сбор и обработку персональных данных о Вашей активности на сайте ВЭБ.РФ в соответствии с Политикой обработки персональных данных. Вы можете запретить использование cookies в настройках Вашего браузера.

Как зашифровать любой файл, папку или диск в вашей системе

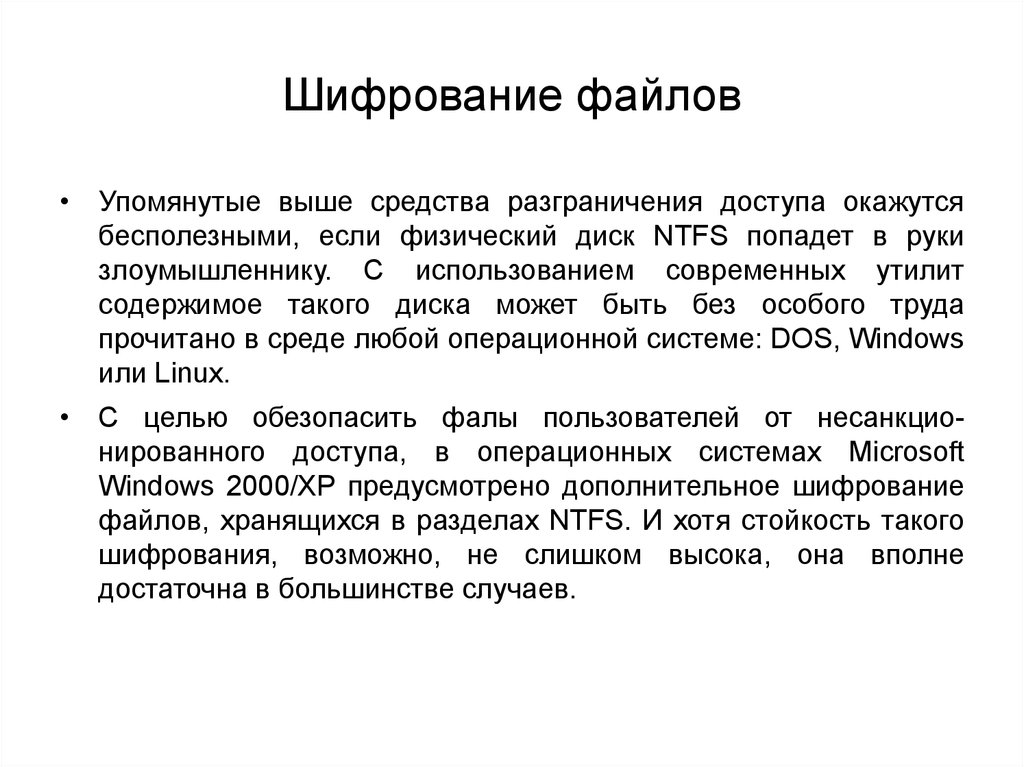

Шифрование файлов, папок и дисков на вашем компьютере означает, что никто другой не сможет понять содержащиеся в них данные без определенного ключа дешифрования, который в большинстве случаев пароль, известный только вам.

Таким образом, хотя кто-то может получить доступ к вашим файлам, если он знает ваш пароль (ключ дешифрования), он не сможет вынуть диск из вашей системы и получить доступ к тому, что на нем, или использовать второй компьютер для чтения ваших данных — все это будет тарабарщина. Это означает, что если ваш компьютер с Windows или macOS будет потерян или украден, вам не нужно беспокоиться о том, что кто-то воспользуется данными на нем.

Это означает, что если ваш компьютер с Windows или macOS будет потерян или украден, вам не нужно беспокоиться о том, что кто-то воспользуется данными на нем.

То, как самые популярные операционные системы обрабатывали шифрование, менялось с годами, и есть сторонние инструменты, которые предоставляют вам больше вариантов шифрования на выбор. Мы расскажем вам все, что вам нужно знать об этих вариантах, чтобы помочь вам выбрать правильный.

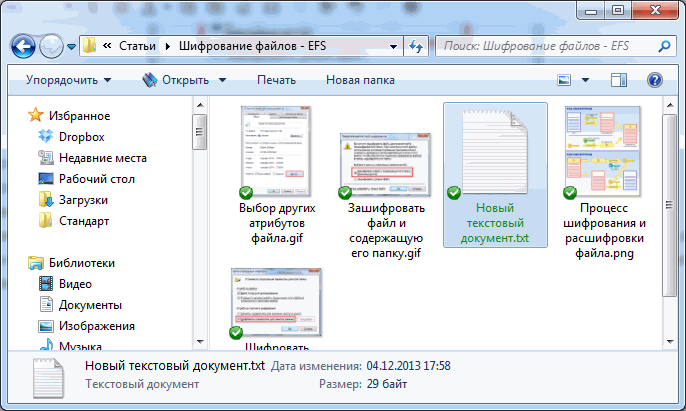

Встроенные параметры для Windows

Шифрование устройства доступно в домашних версиях Windows.

Windows через Дэвида Нилда

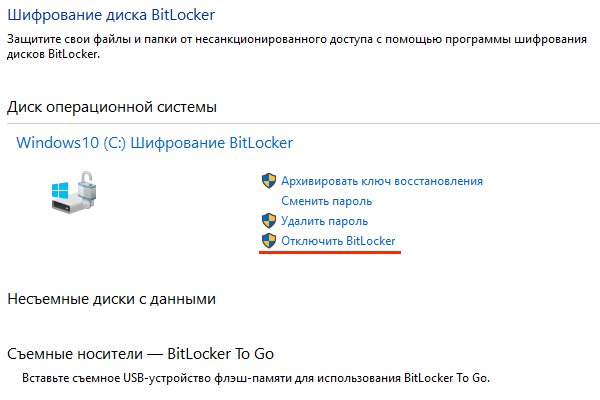

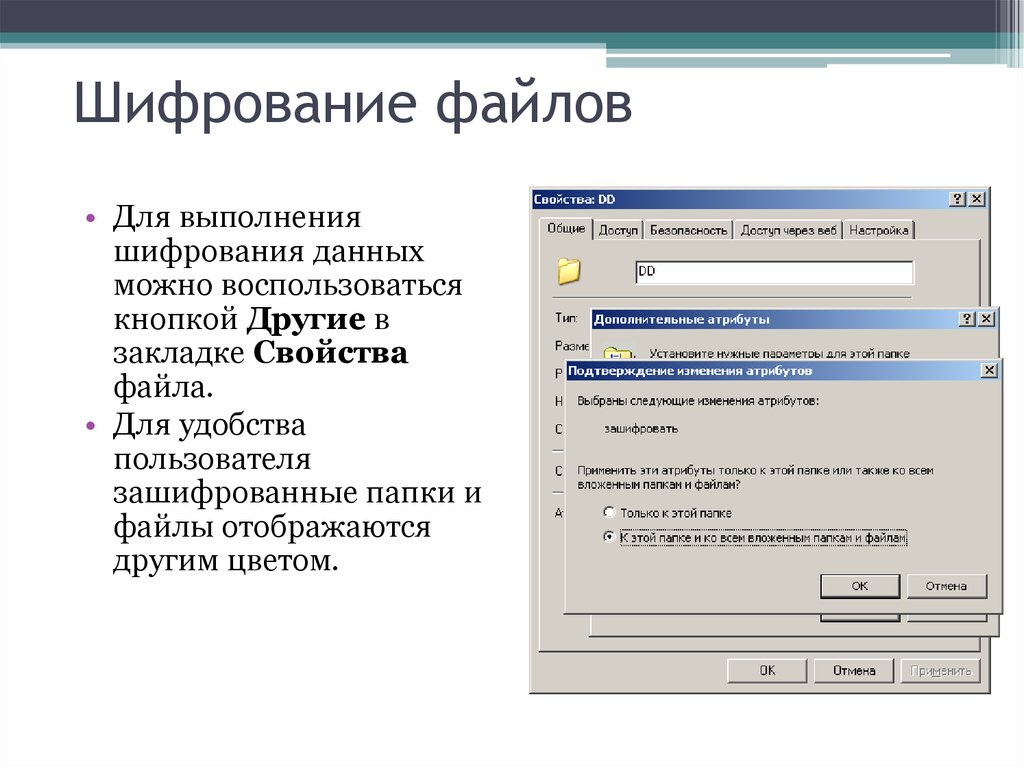

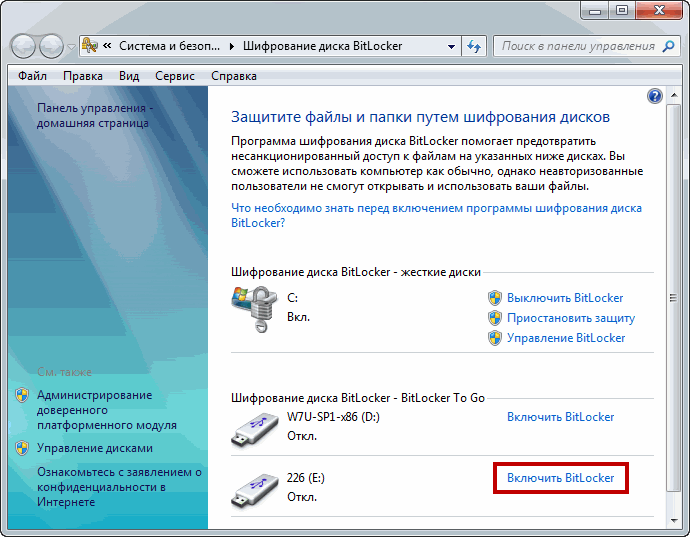

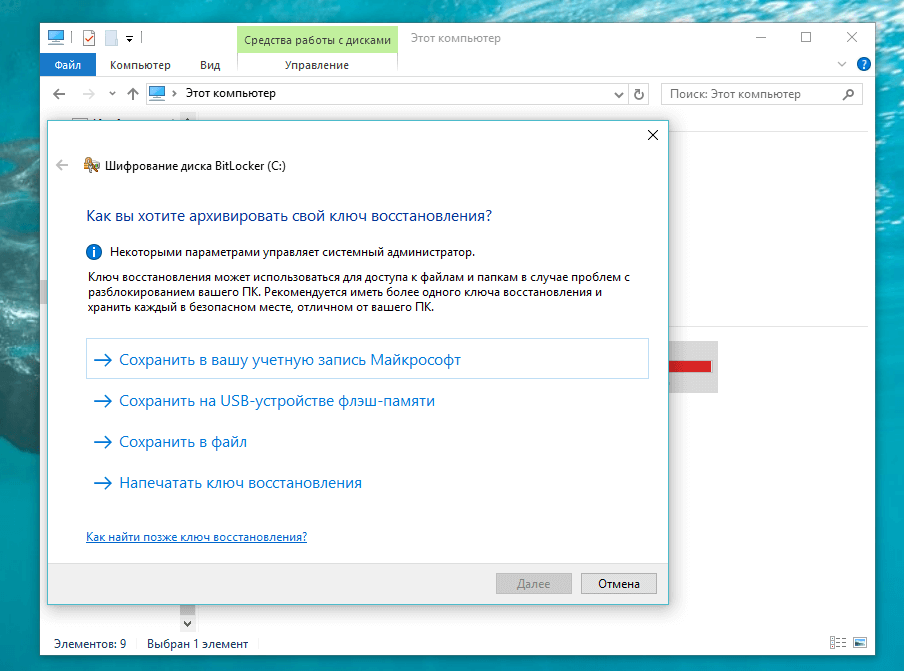

Шифрование в Windows немного сложнее, чем должно быть. Прежде всего, существуют различия между выпусками Windows Home и Windows Pro: пользователи Pro получают мощный инструмент под названием BitLocker для шифрования, но в выпуске Home есть более простая альтернатива. Это просто называется шифрованием устройства, и вы можете найти его, выбрав Конфиденциальность и безопасность , а затем Шифрование устройства на панели настроек в Windows.

Не так быстро, так как эта опция появится не у всех: она требует определенного уровня аппаратной поддержки безопасности вашего настольного или портативного компьютера. Это все довольно сложно, и у нас нет места, чтобы вдаваться во все подробности здесь, но в The Windows Club есть отличный объяснитель. Если вы выполните поиск в меню «Пуск» инструмента под названием «системная информация», а затем щелкните правой кнопкой мыши и запустите его от имени администратора, вы сможете увидеть, почему ваш компьютер поддерживает или не поддерживает эту функцию, с помощью записи «Поддержка шифрования устройства».

Предполагая, что ваше оборудование соответствует всем требованиям и запись Шифрование устройства видна, вы можете щелкнуть ее, чтобы увидеть, зашифрованы ли ваши системные диски — они должны быть по умолчанию, если вы входите в свой компьютер с учетной записью Майкрософт. Это означает, что любой, кто получит доступ к вашим жестким дискам без этой авторизации, не сможет увидеть данные на них, потому что они будут зашифрованы и защищены. Если шифрование не включено по какой-либо причине, вы можете перевести тумблер в положение 9.0015 На .

Если шифрование не включено по какой-либо причине, вы можете перевести тумблер в положение 9.0015 На .

Когда дело доходит до внешних дисков и USB-накопителей, если у вас Pro-версия Windows, вы можете использовать BitLocker: просто щелкните правой кнопкой мыши диск в проводнике, выберите Показать дополнительные параметры и Включите BitLocker и установить пароль. Однако для тех, кто использует домашнюю версию, эта опция недоступна — вам придется использовать сторонний инструмент для шифрования внешних дисков, и мы вернемся к ним позже в этой статье.

Встроенные опции для macOS

Используйте FileVault для максимальной защиты на Mac.

Apple через Дэвида Нильда

Шифрование в macOS не так запутанно, как в Windows, но все же нуждается в некотором объяснении. Если у вас есть Mac с чипом безопасности T2 или кремнием Apple внутри (например, с конца 2017 года или позже), то содержимое вашего системного диска зашифровано по умолчанию. Пароль вашей учетной записи необходим для входа в компьютер и для всех данных, защищенных на диске.

Пароль вашей учетной записи необходим для входа в компьютер и для всех данных, защищенных на диске.

Что такое шифрование файлов?

Шифрование файлов обеспечивает безопасность данных, даже когда к ним попадают хакеры. Вот как шифрование файлов поддерживает базовый уровень безопасности при подготовке организаций к развитию угроз.

В современных условиях безопасности открытые данные — это верный способ поставить под угрозу целостность и конфиденциальность всего вашего предприятия. Лучший способ обеспечить безопасность данных даже в случае взлома — убедиться, что файлы всегда зашифрованы. Подумайте об этом так: хакер может проникнуть в медицинское учреждение и получить доступ к файлу, в котором хранятся медицинские документы пациентов. Если файлы зашифрованы, хакер мало что сможет сделать с этими неразборчивыми данными и будет склонен перейти к более легкой цели.

Однако то, как выполняется шифрование файлов, определяет степень безопасности, которую оно может обеспечить. В этом руководстве мы рассмотрим, из чего состоит шифрование файлов, когда данные наиболее уязвимы, как зашифровать файл и какие типы шифрования файлов следует использовать для оптимальной защиты данных.

В этом руководстве мы рассмотрим, из чего состоит шифрование файлов, когда данные наиболее уязвимы, как зашифровать файл и какие типы шифрования файлов следует использовать для оптимальной защиты данных.

Что такое шифрование файлов?

Для чего используется шифрование файлов?

Какие файлы нужно шифровать

Когда следует шифровать файлы

Как зашифровать файл

Будущее шифрования файлов

SSH упрощает шифрование файлов в будущем

Что такое шифрование файлов?

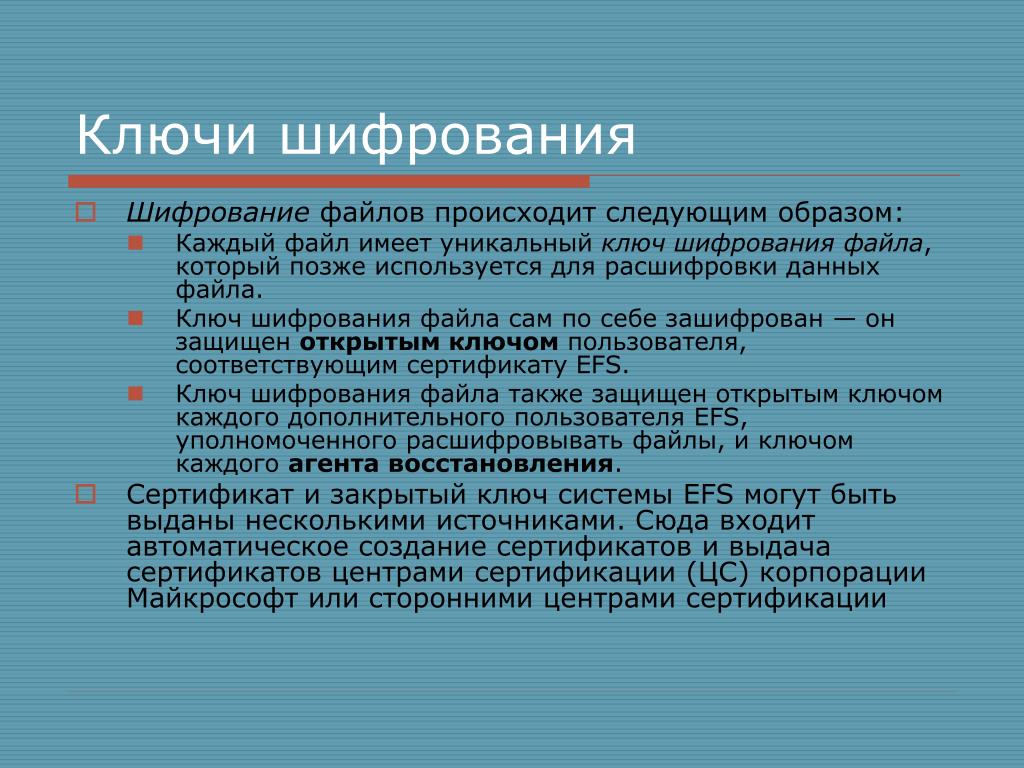

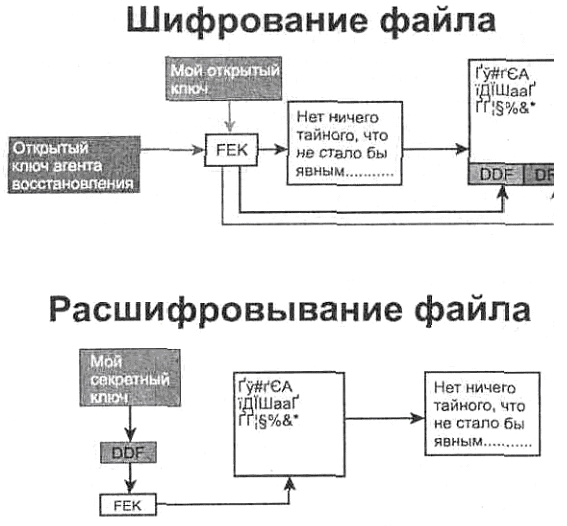

Шифрование файлов преобразует данные в код, который могут расшифровать только предполагаемые получатели, предотвращая доступ, просмотр и понимание конфиденциальной информации неавторизованными пользователями. Он часто основан на криптографии с открытым ключом, где пары ключей генерируются с помощью определенных математических алгоритмов, которые трудно взломать. Эти пары ключей выдаются только заранее определенным получателям и отправителям и никому другому, образуя механизм блокировки и ключа, который шифрует и расшифровывает данные в пути, при использовании и в состоянии покоя.

Для чего используется шифрование файлов?

Предприятия, организации, предприятия и учреждения имеют данные, нуждающиеся в защите. От медицинского учреждения, обновляющего медицинскую карту пациента, до национального банка, взаимодействующего с финансовыми данными потребителей — широкий спектр личной информации должен быть скрыт от посторонних глаз и должен быть доступен только администраторам с ограниченным привилегированным доступом.

В связи с ростом числа утечек данных и кражи личных данных шифрование файлов означает не только защиту репутации и надежности организации, но и защиту людей и их ценных активов.

Шифрование файлов также является ключевым элементом кибербезопасности, и национальные и глобальные политики требуют его использования. Калифорнийский закон о конфиденциальности потребителей от 2018 года (CCPA), Закон США о переносимости и подотчетности медицинского страхования (HIPAA), Общий регламент ЕС по защите данных (GDPR) и Канадские федеральные стандарты обработки информации (FIPS) — это лишь некоторые из множества нормативных актов, устанавливающих стандарты и рекомендации по достаточному шифрованию файлов.

Какие файлы нужно шифровать?

Все конфиденциальные или конфиденциальные файлы должны быть зашифрованы в любое время, хотя определенные типы данных требуют особой осторожности и осторожности. К ним относятся:

- Данные о бизнес-операциях: Файлы, содержащие контракты с клиентами, финансовые транзакции, истории платежей и переговоры с клиентами, должны храниться в секрете. В противном случае слабые меры безопасности данных могут поставить под угрозу отношения с клиентами и стоить предприятию потери бренда и бизнеса.

- Юридические данные: По закону все юридические данные, связанные с текущим разбирательством, должны быть зашифрованы и защищены во всех его состояниях, чтобы не поставить под угрозу исход дела. Более того, все сообщения с юристами, помощниками юристов, деловыми партнерами и всеми другими сторонами дела должны быть защищены.

- Данные отдела кадров: Работодатели обладают большим количеством личных данных о своих сотрудниках, включая их заработную плату и банковские счета, контрактные обязательства, контактную информацию, номера социального страхования, медицинскую документацию и многое другое.

Этот разнообразный массив данных делает компании главной мишенью для хакеров и внутренних злоумышленников, стремящихся использовать финансовые активы и активы, основанные на личных данных.

Этот разнообразный массив данных делает компании главной мишенью для хакеров и внутренних злоумышленников, стремящихся использовать финансовые активы и активы, основанные на личных данных.

Имейте в виду, что все приложения, которые облегчают обмен, редактирование и хранение этих данных, должны тщательно контролироваться и должным образом усилены функциями шифрования для сквозной защиты.

Когда следует шифровать файлы?

Это также имеет значение , когда данные зашифрованы, и в идеале они должны быть зашифрованы всегда. Оставить данные в простом, читаемом тексте, даже на несколько мгновений, часто бывает достаточно, чтобы злоумышленник мог неправомерно получить личные данные. В результате сквозное шифрование должно иметь приоритет — это означает, что данные должны быть зашифрованы при передаче, использовании и хранении. Это также предписано правительством США.

Данные в пути

Данные в этом состоянии находятся в пути. Он передается, отправляется и передается туда и обратно между пользователями и устройствами. Будь то сообщения электронной почты, платформы видеочата или каналы социальных сетей, незашифрованные данные могут легко попасть в чужие руки при путешествии по Интернету.

Будь то сообщения электронной почты, платформы видеочата или каналы социальных сетей, незашифрованные данные могут легко попасть в чужие руки при путешествии по Интернету.

Меры безопасности на основе периметра, такие как брандмауэры и виртуальные частные сети, помогают поддерживать безопасность данных и анонимность пользователей в сетях. Тем не менее, рекомендуется использовать дополнительные решения для обеспечения всесторонней защиты — например, программное обеспечение для управления привилегированным доступом (PAM) и системы предотвращения потери данных (DLP), которые ограничивают доступ к конфиденциальным материалам, автоматизируют задачи мониторинга и развертывают уведомления об уязвимостях.

Используемые данные

Данные, которыми манипулируют или к которым осуществляется доступ в режиме реального времени, очень уязвимы, поскольку они уже находятся в состоянии, пригодном для мгновенного использования. Например, предположим, что клиент получает доступ к своей финансовой информации через банковское приложение на своем мобильном устройстве. Здесь клиент уже вошел в систему, и его маршрутный номер, история транзакций и баланс видны.

Здесь клиент уже вошел в систему, и его маршрутный номер, история транзакций и баланс видны.

Если хакер взломает эту учетную запись в этом состоянии, он сможет действовать с теми же привилегиями, что и владелец учетной записи, по сути, выдавая себя за него, когда он незаконно снимает, отправляет и тратит деньги по своему усмотрению.

Одной из самых больших угроз для используемых данных является человеческая ошибка, что делает критически важными автоматизированные решения для шифрования. В современных гибридных локальных и облачных рабочих средах такое шифрование также должно быть интероперабельным процессом, обеспечивающим преобразование и перемещение данных по мере их использования в различных контекстах и приложениях.

Данные в состоянии покоя

В большинстве организаций есть безопасный способ архивирования конфиденциальных файлов, поэтому доступ к ним без надлежащих учетных данных невероятно сложен. Однако при этом данные остаются на виду за запертой дверью, которую хакеры и внутренние злоумышленники могут научиться обходить.

Чтобы файлы были невосстановимыми и непонятными, лучше всего зашифровать их в состоянии покоя, чтобы в случае взлома данные не были потеряны или украдены. В этом случае системы управления идентификационным доступом (IAM) и строгие политики привилегированного доступа являются ключом к защите от киберпреступников, использующих украденные учетные данные для доступа к личным файлам.

Как зашифровать файл?

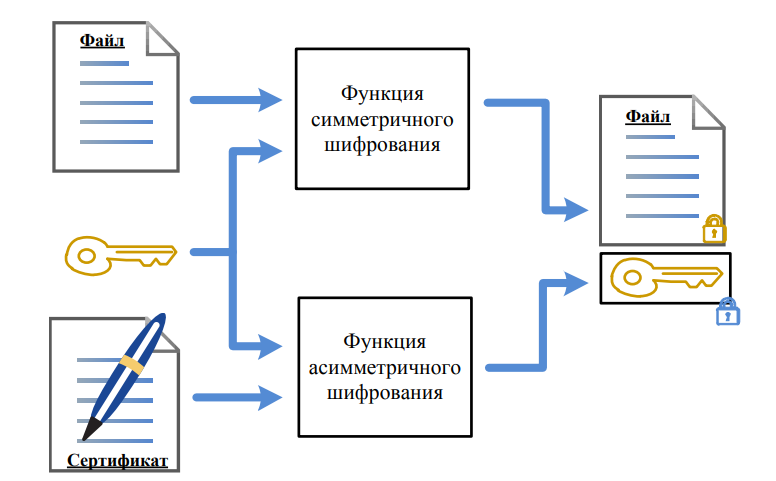

Как уже упоминалось, шифрование обычно использует криптографию с открытым ключом, но есть несколько типов, о которых следует знать, поскольку они обладают уникальными преимуществами для различных вариантов использования. Первая — это асимметричная криптография, которая состоит из открытых и закрытых ключей, назначенных пользователям для безопасного и зашифрованного взаимодействия. Открытые ключи используются для шифрования файлов, а закрытые ключи, которые различаются для каждого пользователя, расшифровывают файлы, явно предназначенные для них. Асимметричное шифрование обычно используется для действий в общедоступных сетях и интернет-соединениях, например, когда пользователь делится изображением с друзьями на платформе обмена мгновенными сообщениями, такой как WhatsApp.

С другой стороны, симметричное шифрование использует только один закрытый ключ для шифрования и расшифровки данных, которыми обмениваются пользователи. Это создает уязвимость, поскольку украденный закрытый ключ означает быстрый и безболезненный доступ к большому количеству конфиденциальных данных. Тем не менее, симметричное шифрование полезно, когда необходимо зашифровать большое количество информации одновременно, например, когда организации переносят все свои данные из одного программного приложения или устройства в другое.

Тип алгоритма, используемого для шифрования файлов, зависит от программного обеспечения, но широко используемые методы включают:

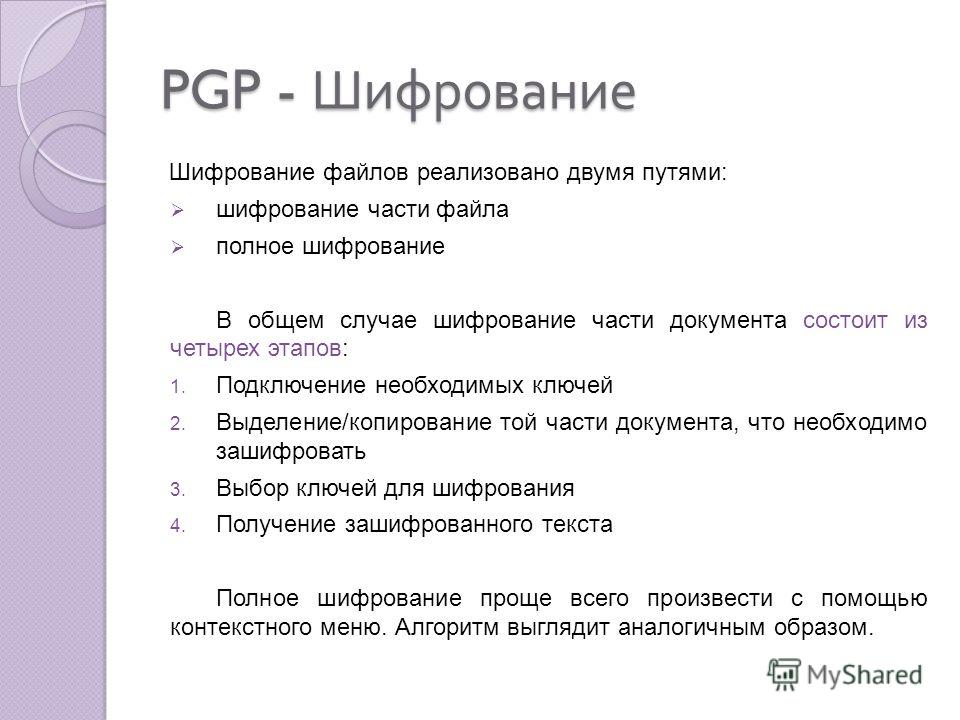

- PGP и OpenPGP: PGP означает «довольно хорошая конфиденциальность» и был разработан в 1990-х годах Филом Циммерманном как один из первых подходов к зашифрованной связи. Он работает с использованием асимметричной криптографии. Из-за патентных прав PGP доступен только по лицензии Symantec.

Чтобы сделать PGP более доступным, Zimmermann выпустил исходный код OpenPGP для всех организаций, чтобы они могли использовать и применять его для разработки собственной системы шифрования.

Чтобы сделать PGP более доступным, Zimmermann выпустил исходный код OpenPGP для всех организаций, чтобы они могли использовать и применять его для разработки собственной системы шифрования. - Протокол защищенной оболочки (SSH): SSH известен как программа ssh-keygen в формате с открытым исходным кодом. Он помогает подключать SSH-клиентов к SSH-серверам с помощью как асимметричной, так и симметричной криптографии. Асимметричная криптография используется для первоначальной идентификации и установки соединения, тогда как симметричная криптография используется для поддержания и защиты текущих коммуникаций после этого. SSH поддерживает несколько популярных алгоритмов, включая RSA, DSA, ECDSA и ED25519.

- ZIP с расширенным стандартом шифрования (AES): Вместо этого ZIP с AES использует симметричное шифрование и сжимает и шифрует файлы с помощью алгоритма сети перестановок с подстановкой (SPN). Официально одобренный Национальным институтом стандартов и технологий (NIST), SPN генерирует ключи длиной не менее 128 бит, так что злоумышленникам, использующим грубую силу, придется пройти невероятное количество комбинаций — потенциально на взлом могут уйти миллионы лет.

ZIP с AES обеспечивает один из самых надежных методов шифрования на сегодняшний день.

ZIP с AES обеспечивает один из самых надежных методов шифрования на сегодняшний день.

Будущее шифрования файлов

Помимо значительного повышения безопасности, аутентификация без пароля и без ключа дает множество других важных преимуществ. К ним относятся:

- Повышенное удобство использования. Когда статические учетные данные исключены, пользователи могут получить доступ к нужной информации, не прыгая через обручи. Традиционная аутентификация на основе пароля требует от пользователей создания сложных паролей, а затем их хранения в «безопасном месте» и запоминания при входе в систему. Кроме того, многие предприятия требуют, чтобы пользователи периодически вручную меняли пароли или ключи. Аутентификация без пароля и ключа снимает бремя управления, поэтому пользователи могут беспрепятственно получать доступ к нужным данным.

- Рентабельность операций: Управление паролями и ключами — дорогое удовольствие для ИТ-специалистов.

Для управления паролями в крупной организации может потребоваться целая группа администраторов, чтобы отвечать на вопросы клиентов, помогать сбрасывать пароли, а также менять и удалять пароли. Этот процесс может занять много времени и быть неэффективным по сравнению с подходом без пароля. Внедрение аутентификации без пароля позволяет вашему предприятию сократить расходы на управление ИТ, избегая трудоемкого процесса управления паролями. То же самое относится и к управлению ключами с одним принципиальным отличием — ключи, как известно, трудно найти. Фактически, большинство решений управления привилегированным доступом (PAM) не оборудованы для правильной обработки ключей, поэтому многие ключи остаются необнаруженными и неуправляемыми.

Для управления паролями в крупной организации может потребоваться целая группа администраторов, чтобы отвечать на вопросы клиентов, помогать сбрасывать пароли, а также менять и удалять пароли. Этот процесс может занять много времени и быть неэффективным по сравнению с подходом без пароля. Внедрение аутентификации без пароля позволяет вашему предприятию сократить расходы на управление ИТ, избегая трудоемкого процесса управления паролями. То же самое относится и к управлению ключами с одним принципиальным отличием — ключи, как известно, трудно найти. Фактически, большинство решений управления привилегированным доступом (PAM) не оборудованы для правильной обработки ключей, поэтому многие ключи остаются необнаруженными и неуправляемыми. - Улучшенная безопасность: Проверка подлинности без пароля и ключа потенциально может быть гораздо более безопасным вариантом, чем постоянное управление доступом на основе учетных данных. Пароли и ключи могут попасть не в те руки — независимо от того, как часто их меняют.

Когда используется аутентификация без пароля и ключа, нет никаких сомнений в том, что нужный пользователь получает доступ к нужной информации.

Когда используется аутентификация без пароля и ключа, нет никаких сомнений в том, что нужный пользователь получает доступ к нужной информации.

SSH обеспечивает перспективное шифрование файлов

Являясь пионером в области безопасной связи, SSH (компания) была основана для защиты данных во всех их формах и продолжает делать это для ведущих организаций по всему миру. Мы понимаем, что потребности в кибербезопасности постоянно меняются, что заставляет нас прокладывать новый путь к более безопасному будущему. Библиотека лучших в своем классе инструментов управления SSH обеспечивает беспрепятственный перенос существующих инфраструктур на надежные и ориентированные на будущее системы, от проверки подлинности без учетных данных до платформ с нулевым доверием и надежного шифрования. привилегированный доступ, SSH имеет то, что вам нужно. Свяжитесь с нами сегодня, чтобы узнать, как наши инструменты и услуги шифрования могут вывести безопасность данных вашего бизнеса на новый уровень.

), копии, возникшие в каталоге Temp обязательно следует удалить!

), копии, возникшие в каталоге Temp обязательно следует удалить!

Почтовые сообщения, поступившие

в ВЭБ.РФ и нарушающие данное требование, должны игнорироваться.

Почтовые сообщения, поступившие

в ВЭБ.РФ и нарушающие данное требование, должны игнорироваться.

Не допускается передача пароля по открытой электронной почте сети Internet.

Не допускается передача пароля по открытой электронной почте сети Internet.

Этот разнообразный массив данных делает компании главной мишенью для хакеров и внутренних злоумышленников, стремящихся использовать финансовые активы и активы, основанные на личных данных.

Этот разнообразный массив данных делает компании главной мишенью для хакеров и внутренних злоумышленников, стремящихся использовать финансовые активы и активы, основанные на личных данных. Чтобы сделать PGP более доступным, Zimmermann выпустил исходный код OpenPGP для всех организаций, чтобы они могли использовать и применять его для разработки собственной системы шифрования.

Чтобы сделать PGP более доступным, Zimmermann выпустил исходный код OpenPGP для всех организаций, чтобы они могли использовать и применять его для разработки собственной системы шифрования. ZIP с AES обеспечивает один из самых надежных методов шифрования на сегодняшний день.

ZIP с AES обеспечивает один из самых надежных методов шифрования на сегодняшний день. Для управления паролями в крупной организации может потребоваться целая группа администраторов, чтобы отвечать на вопросы клиентов, помогать сбрасывать пароли, а также менять и удалять пароли. Этот процесс может занять много времени и быть неэффективным по сравнению с подходом без пароля. Внедрение аутентификации без пароля позволяет вашему предприятию сократить расходы на управление ИТ, избегая трудоемкого процесса управления паролями. То же самое относится и к управлению ключами с одним принципиальным отличием — ключи, как известно, трудно найти. Фактически, большинство решений управления привилегированным доступом (PAM) не оборудованы для правильной обработки ключей, поэтому многие ключи остаются необнаруженными и неуправляемыми.

Для управления паролями в крупной организации может потребоваться целая группа администраторов, чтобы отвечать на вопросы клиентов, помогать сбрасывать пароли, а также менять и удалять пароли. Этот процесс может занять много времени и быть неэффективным по сравнению с подходом без пароля. Внедрение аутентификации без пароля позволяет вашему предприятию сократить расходы на управление ИТ, избегая трудоемкого процесса управления паролями. То же самое относится и к управлению ключами с одним принципиальным отличием — ключи, как известно, трудно найти. Фактически, большинство решений управления привилегированным доступом (PAM) не оборудованы для правильной обработки ключей, поэтому многие ключи остаются необнаруженными и неуправляемыми. Когда используется аутентификация без пароля и ключа, нет никаких сомнений в том, что нужный пользователь получает доступ к нужной информации.

Когда используется аутентификация без пароля и ключа, нет никаких сомнений в том, что нужный пользователь получает доступ к нужной информации.