Расшифровка MD5

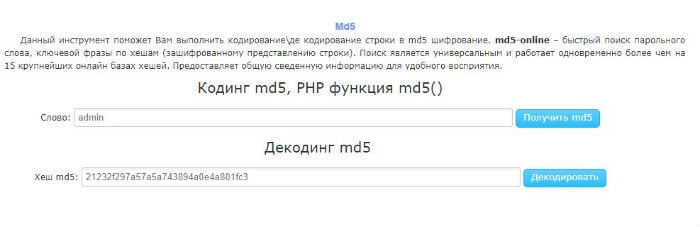

С помощью инструмента расшифровки MD5 вы можете расшифровать пароли MD5 онлайн. Если вы хотите взломать пароль MD5, введите пароль MD5 и выполните поиск в нашей огромной базе данных.

Что такое MD5?

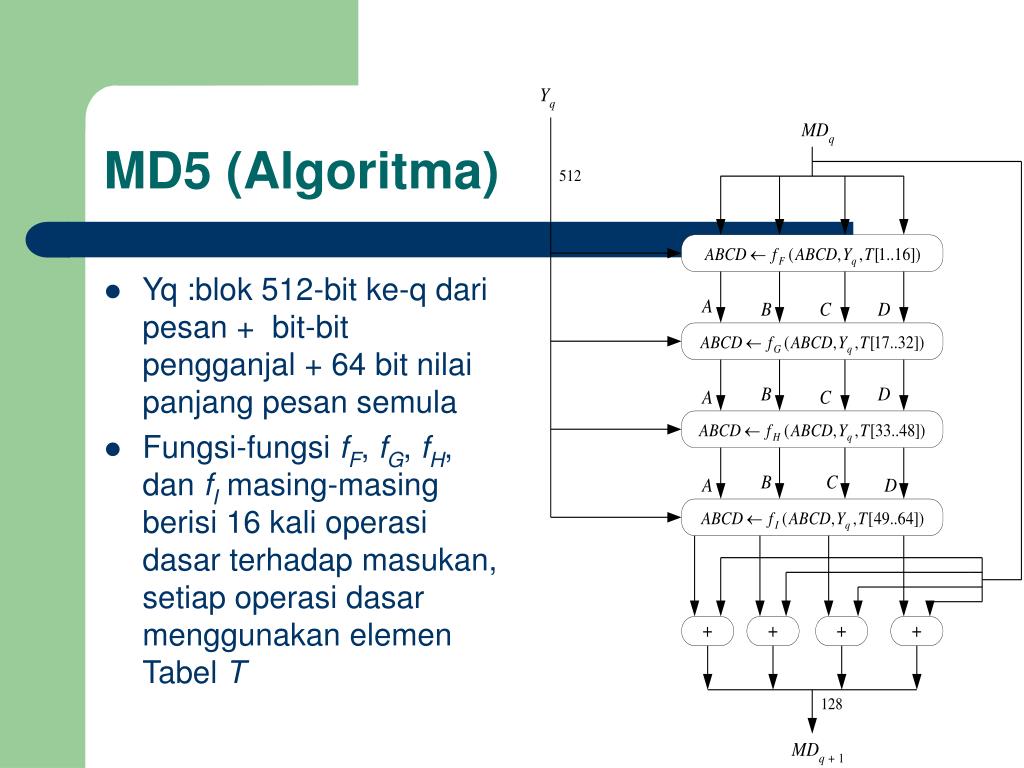

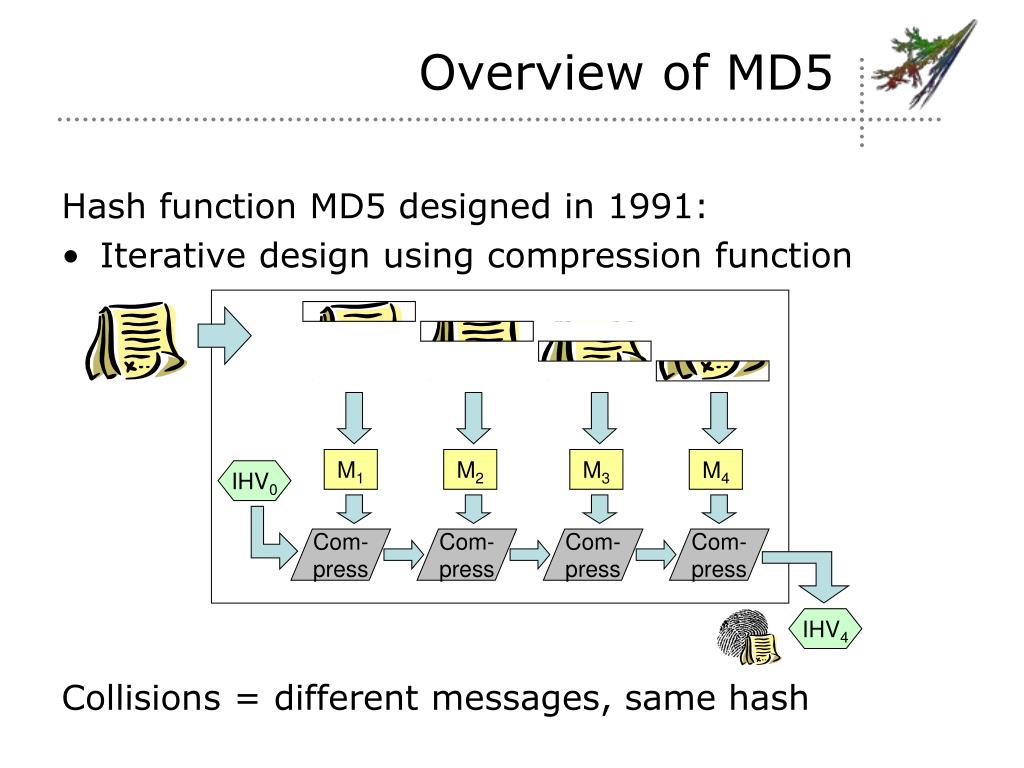

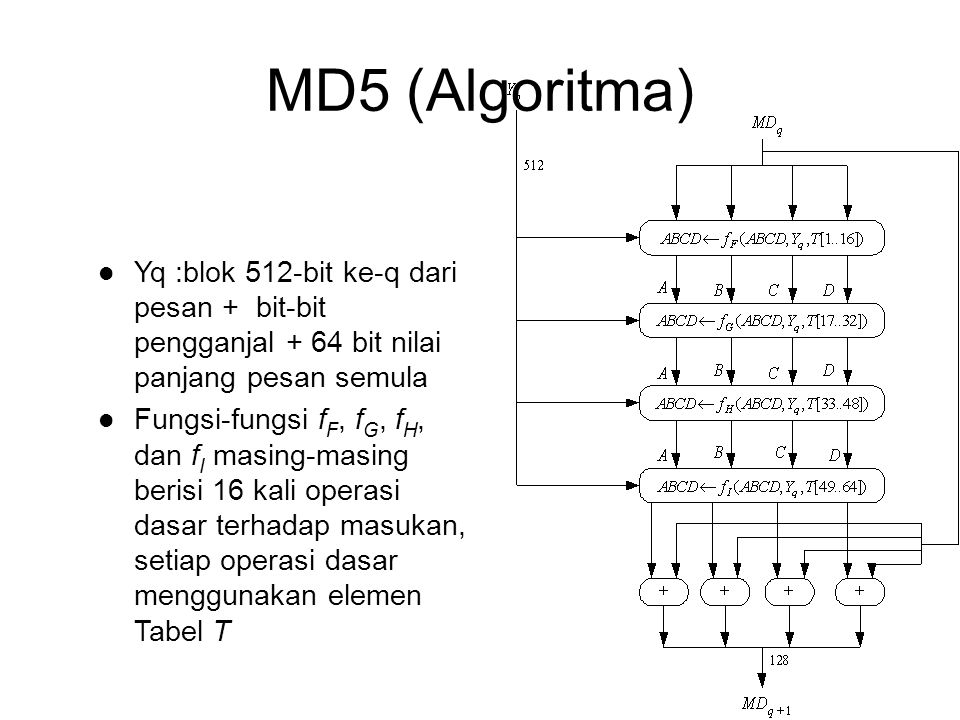

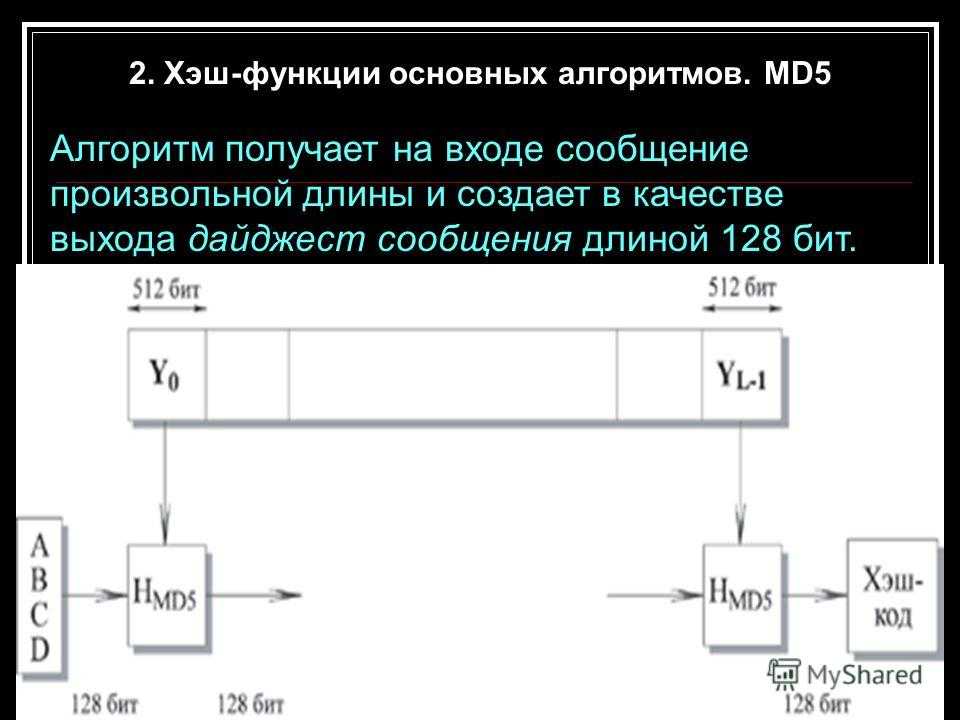

«Что такое MD5?» Люди обычно отвечают на вопрос: MD5 — это алгоритм шифрования. На самом деле они частично правы, но MD5 — это не просто алгоритм шифрования. Это метод хеширования, используемый для поддержки алгоритмов шифрования MD5. Алгоритм MD5 — это функция. Он принимает введенные вами данные и преобразует их в 128-битную 32-символьную форму.

Алгоритмы MD5 являются односторонними алгоритмами. Другими словами, вы не можете извлекать или удалять данные, которые были хешированы с помощью MD5. Так является ли MD5 нерушимым? Как взломать MD5? На самом деле, взлома MD5 не существует, MD5 — нет. Данные с хешами MD5 хранятся в различных базах данных. Если имеющийся у вас хэш MD5 совпадает с одним из хэшей MD5 в базе данных используемого вами сайта, веб-сайт предоставляет вам исходные данные соответствующего хэша MD5, то есть ввод до того, как он будет передан через алгоритм MD5, и таким образом вы его расшифровываете. Да, мы косвенно занимаемся взломом паролей MD5.

Да, мы косвенно занимаемся взломом паролей MD5.

Как расшифровать MD5?

Для расшифровки MD5 вы можете использовать инструмент Softmedal «MD5 decrypt». Используя этот инструмент, вы можете выполнять поиск в огромной базе данных Softmedal MD5. Если пароля, который у вас есть, нет в нашей базе данных, то есть если вы не можете его взломать, есть разные сайты для взлома паролей Online MD5, которые вы можете использовать. Я поделюсь здесь всеми известными мне сайтами взломщиков MD5. Мы можем порекомендовать вам взглянуть на сайты CrackStation, MD5 Decrypt и Hashkiller. Теперь давайте посмотрим на логику события взлома пароля MD5.

Веб-сайты используют таблицы md5 для декодирования предоставленных вами хэшей md5. Как я упоминал выше, они возвращают данные, соответствующие введенному вами хешу MD5, если они доступны в базах данных. Другой метод, используемый для этого процесса, — проект RainbowCrack. RainbowCrack — это огромный проект базы данных, содержащий все возможные хэши MD5. Для построения такой системы нужны терабайты памяти и очень мощные процессоры для создания радужной таблицы. В противном случае на это могут уйти месяцы или даже годы.

Для построения такой системы нужны терабайты памяти и очень мощные процессоры для создания радужной таблицы. В противном случае на это могут уйти месяцы или даже годы.

Существуют различные программы для расшифровки MD5, но большинство из них работают, стреляя с онлайн-сайта, а некоторые сайты отключили эти программы с помощью таких функций, как код подтверждения или Google ReCaptcha, чтобы избежать этого. Интернет-сайты содержат в своих базах данных миллионы слов, зашифрованных с помощью MD5. Как видно из этого предложения, каждый пароль MD5 не может быть взломан, если у нашего сайта есть взломанная версия в базе данных, сайт предлагает нам ее бесплатно.

Логика онлайн-сайтов расшифровки MD5 заключается в том, что они передали некоторые часто используемые пароли MD5 в свои базы данных, и мы заходим на сайт, чтобы взломать пароль MD5, который у нас есть, мы вставляем наш пароль в раздел «Расшифровка» и нажимаем кнопку, чтобы расшифровать его. В течение нескольких секунд мы выполняем поиск в базе данных, и если введенный нами пароль MD5 зарегистрирован в базе данных сайта, наш сайт отражает нам результат.

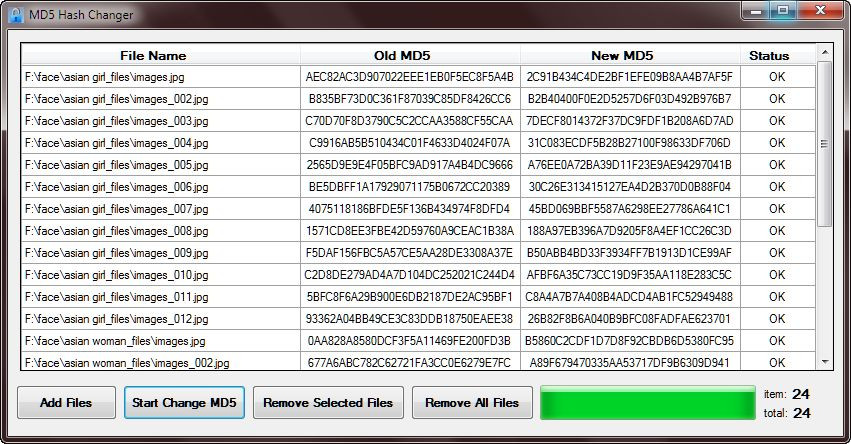

md5 crack — расшифровка md5 онлайн, сервис онлайн расшифровки md5

Мы предоставляем два вида услуг:

1) Online Service:

Данный вид сервиса позволяет в режиме реального времени искать хэш в базе данных.

Поддерживаются следующие виды расшифровки хэш кодов: md5, md5(md5($pass)), sha1, md4, mysql, mysql5, qq hash, serv-u.

Ниже приведены характеристики расшифровки md5:

MD5

| Тип содержимого | Описание | Объем |

| Комбинации символов верхнего/нижнего регистра и цифр + специальные символы (длина: 1-6 символов) | > 1400 миллиардов | |

| Комбинации символов нижнего регистра и цифр (длина: 7 символов) | 100% включено | > 783 миллиардов |

| Комбинации символов нижнего регистра (длина: 8 символов) | 100% включено | > 2082 миллиардов |

| Комбинации символов нижнего регистра и цифр (длина: 8 символов) | 100% включено | > 28000 миллиардов |

| Комбинации цифр (длина: 8-11 символов) | 100% включено | > 1000 миллиардов |

| Комбинации прочего типа (длина: 1-15 символов) | Частично включено | > 28000 миллиардов |

| Комбинации прочего типа (длина: 15-20 символов) | Уникальный словарь 900G | > 910 миллиардов |

2) Background Service:

Данный вид сервиса осуществляет расшифровку md5 и других видов хэшей используя мощь нашего вычислительного кластера, высокоскоростные алгоритмы перебора и уникальные словари. В отличие от Online Service, Background Service не гарантирует 100% успеха, но на сегодняшний день мы можем говорить о 60-80%.

В отличие от Online Service, Background Service не гарантирует 100% успеха, но на сегодняшний день мы можем говорить о 60-80%.

В том случае если в онлайн базе результат не найден, хэш автоматически отправляется на перебор в Background Service. Успешные результаты поиска Вы можете отслеживать в разделе Результаты перебора (успешные). По окончанию задания Вы также получите e-mail с результатом. После этого Вы можете как обычно открыть хэш на главной странице сервиса.

Поддерживаются следующие виды хэш кодов: md5, md5(md5($pass)), sha1, md4, mysql, mysql5, qq hash, serv-u,

md5($pass.$salt), md5($salt.$pass), md5(md5($pass).$salt), md5(md5($salt).$pass), md5($salt.$pass.$salt),

md5($salt.md5($pass)), md5(md5($pass).md5($salt)), md5(md5($salt).md5($pass)), sha1($username.$pass)

Ниже приведены характеристики перебора:

| Тип хэша | Тип перебора | Объем перебора |

| 32 бит MD5 |

Комбинации случайных символов (длина: 1-7 символов), комбинации верхнего/нижнего регистра и цифр (длина: 1-8 символов), комбинации нижнего регистра и цифр (длина: 9 символов), цифры (длина: 12 символов) |

> 1. 3*1015 3*1015 |

| 16 бит MD5 |

Комбинации символов нижнего регистра и цифр (длина: 1-9 символов), цифры (длина: 12 символов) |

> 1.1*1014 |

| Другие типы данных |

Уникальный словарь 200GB, символы нижнего регистра (длина: 1-9 символов) + цифры + случайные виды паролей |

> 1000 миллиардов |

Тарифные планы

БАЗОВЫЕ Тарифы

| 100 hash |

10000 hash |

50000 hash |

|---|---|---|

| 20$ | 100$ | 200$ |

РАСШИРЕННЫЕ Тарифы (с временным ограничением)

| 100000 hash |

1000000 hash |

10000000 hash |

|---|---|---|

| 39 $ | 199 $ | 999 $ |

| 5 дней | 10 дней | 15 дней |

Способ и порядок оплаты

Оплатить наши услуги Вы можете в автоматическом режиме с помощью системы Wеbmoney. Сделать это можно после Регистрации в разделе Пополнение счета.

Моментально после оплаты, в соответствии с выбранным Вами тарифом в разделе «Пополнение счета», Вам на баланс начисляются средства и Ваш аккаунт активируется.

Сделать это можно после Регистрации в разделе Пополнение счета.

Моментально после оплаты, в соответствии с выбранным Вами тарифом в разделе «Пополнение счета», Вам на баланс начисляются средства и Ваш аккаунт активируется.

В процессе работы денежные средства автоматически снимаются с Вашего баланса за каждый найденный хэш (для Online Service).

При использовании Online Service результат работы сервиса выдается моментально.

Online Service для некоторых видов хэшей бесплатен. Оплата не взимается для md5 следующих комбинаций:

1. Длина до 5 символов. Комбинации: [0-9a-zA-Z]

2. Длина до 6 символов. Комбинации: [a-z]

3. Длина до 8 символов. Комбинации: [0-9]

В остальных случаях действуют установленные тарифы.

Просим Вас не совершать директ-платежей на наши кошельки.

Можно ли расшифровать хэш MD5 с помощью соли?

спросил

Изменено 1 год, 10 месяцев назад

Просмотрено 50 тысяч раз

Мне нужно расшифровать этот хешированный пароль: e59dc19f2a3a569417fa183696f91604 и иметь соль: 4067. Можно ли восстановить пароль с этой информацией?

Можно ли восстановить пароль с этой информацией?

4

В своем вопросе вы упомянули слово расшифровать , поэтому я хотел сначала упомянуть, что хэши , а не являются средством шифрования. Шифрование — это двусторонний процесс шифрования и дешифрования. Это способ защиты данных при передаче или стазисе.

Хэши являются односторонним алгоритмом и не могут быть расшифрованы . Однако есть способы узнать, что было хешировано. Если вы проведете некоторое исследование Радужные таблицы , вы увидите, что вам просто нужно создать список текстов (в вашем случае с солью) и их соответствующий хэш.

Хэши и шифрование — это как хлеб и мороженое. Вы можете разогреть хлеб и получить тост, но вы не можете охладить тост, чтобы получить хлеб. Вы можете поднять мороженое, чтобы получить сливки, и вы можете снова охладить его, чтобы вернуть мороженое.

1

Нет, хеш-алгоритмы — это один из способов.

Вы можете снова хешировать исходный пароль и посмотреть, совпадает ли результат хеширования с предыдущим.

1

Есть способ расшифровать это, но это долгий и трудоемкий процесс. Это называется «грубой силой», что означает, что вы должны попробовать большое (и под большим, я имею в виду значительно большое, зависящее от длины пароля) количество входных данных. Поскольку хэш-функция является односторонней функцией, которая дает неслучайный результат, вы всегда будете сопоставлять входные данные с одними и теми же выходными данными. Таким образом, используя «грубую силу», вы буквально пробуете все возможные комбинации и смотрите, равен ли полученный хэш хэшу, хранящемуся в системе (поскольку вы уже знаете соль). Для этого есть инструменты, такие как John the Ripper (доступен в Kali Linux), но опять же, в зависимости от вашей вычислительной мощности, это может занять некоторое время.

Невозможно расшифровать. Однако вы можете взломать его, используя метод грубой силы, чтобы найти совпадающие пароли в словаре.

Лучше всего использовать инструмент hashcat.

Я пытался расшифровать хеш с помощью соли, и это работает, но только с тем же приложением или методом шифрования (я имею в виду то же самое, если вы шифруете его на веб-сайте или в приложении, вам нужно расшифровать это на то самое место).

Надеюсь поможет

1

Зарегистрируйтесь или войдите в систему

Зарегистрируйтесь с помощью Google

Зарегистрироваться через Facebook

Зарегистрируйтесь, используя адрес электронной почты и пароль

Опубликовать как гость

Электронная почта

Требуется, но никогда не отображается

Опубликовать как гость

Электронная почта

Требуется, но не отображается

есть функция расшифровки md5 в python?

спросил

Изменено 2 года, 3 месяца назад

Просмотрено 67 тысяч раз

Возможный дубликат:

Можно ли расшифровать хэши md5?

я использовал md5. ;  new()

new() md5.update("aaa") , md5.digest()

для формирования хеша md5 данных "aaa" . Как вернуть данные с помощью python?

- питон

- md5

5

Вы не можете декодировать хэш md5, так как хеширование — это процесс, который лучше всего рассматривать как одностороннее кодирование (то есть то, что хешируется, не может быть дехешировано; можно только определить, что было хешировано, либо путем изучения список известных хэшей или путем хеширования набора входных данных и сопоставления полученных хэшей с хешем, который вы пытаетесь «декодировать»).

Цитируя Википедию, ключевые особенности такого алгоритма хеширования:

невозможно найти сообщение который имеет заданный хеш,

это невозможно изменить сообщение без изменение его хэша,

невозможно найти два разных сообщения с тот же хэш.

Сегодня наиболее распространенными вариантами использования таких алгоритмов являются:

- Хранение паролей

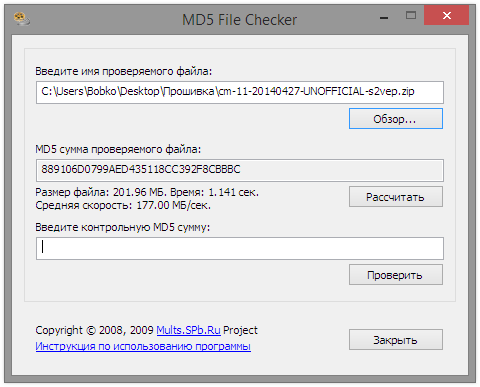

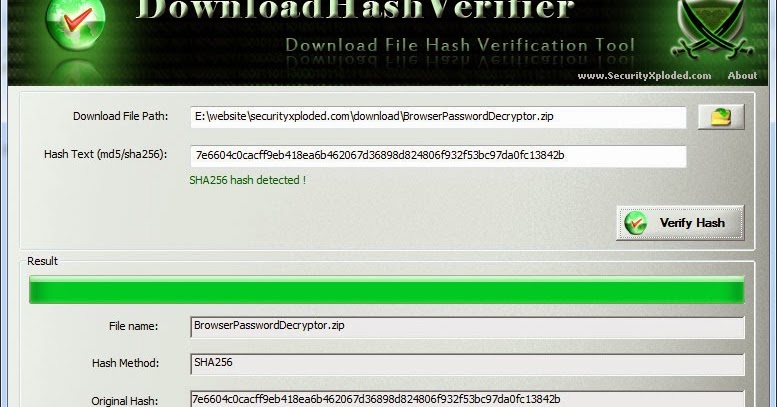

- Проверка содержимого файлов.

Если вы хотите двусторонне зашифровать данные, вам нужно посмотреть другие криптографические библиотеки для Python (как обычно, у Stackoverflow есть рекомендация).

5

Вы не можете. В том-то и дело — хэш односторонний, это не то же самое, что шифрование.

4

Не знаю насчет Python, но хеш-функции необратимы. Прежде всего, обратите внимание, что хеш-функции обеспечивают вывод постоянной длины, а это означает, что информация будет отброшена (вы можете хэшировать файл размером 3 МБ и все равно получить результат размером менее 1 КБ). Кроме того, хеш-функции созданы из-за того, что они необратимы, если вам нужно шифрование, используйте не хеширование, а шифрование — основное применение хеширования — это когда просочилась информация из базы данных (которая содержала хэши), что пароли имеют не был скомпрометирован (примеров больше, но это самый очевидный)

1

Если вы хотите сломать хэш, например хэш пароля. Тогда вам нужна очень большая таблица поиска. Джон Потрошитель обычно используется для взлома паролей с помощью словаря, это очень хороший метод, особенно если это хэш пароля с солью.

Тогда вам нужна очень большая таблица поиска. Джон Потрошитель обычно используется для взлома паролей с помощью словаря, это очень хороший метод, особенно если это хэш пароля с солью.

Другим подходом является использование радужной таблицы, однако ее создание занимает много времени. Есть бесплатные радужные таблицы, доступные онлайн.

Вот скрипт на Python для выполнения атаки md5() методом грубой силы.

Чтобы добавить ко всем остальным, MD5 является однонаправленным хэшем. Обычно используется для хеширования двух входных значений, и если хешированные значения совпадают, то вход должен быть таким же, как и . Переход от хешированного значения MD5 к хэш-вводу бессмысленен. То, что вам, вероятно, нужно, — это алгоритм симметричного шифрования — см. Алгоритм шифрования/хеширования с двусторонним ключом для хорошего обсуждения этого вопроса.

3

В целом ответы от BlueRaja и Sean правильные.