Как вручную установить IP-адрес на устройстве Интернет-видео?

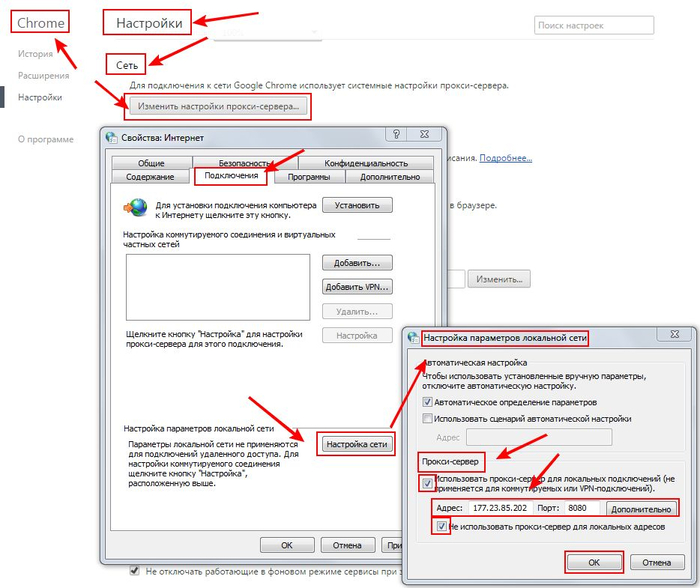

Настройка IP-адреса и параметров прокси-сервера устройства Интернет-видео зависит от конструкции или настроек маршрутизатора. Если маршрутизатор не назначает IP-адрес устройству Интернет-видео автоматически, введите IP-адрес вручную, как описано ниже.

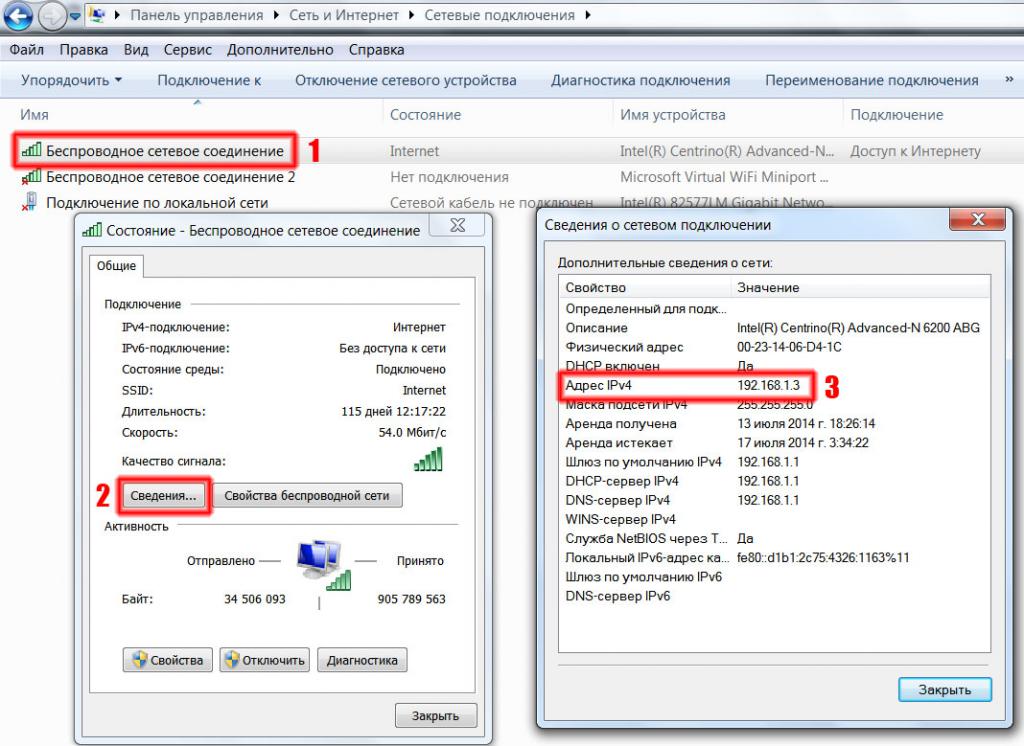

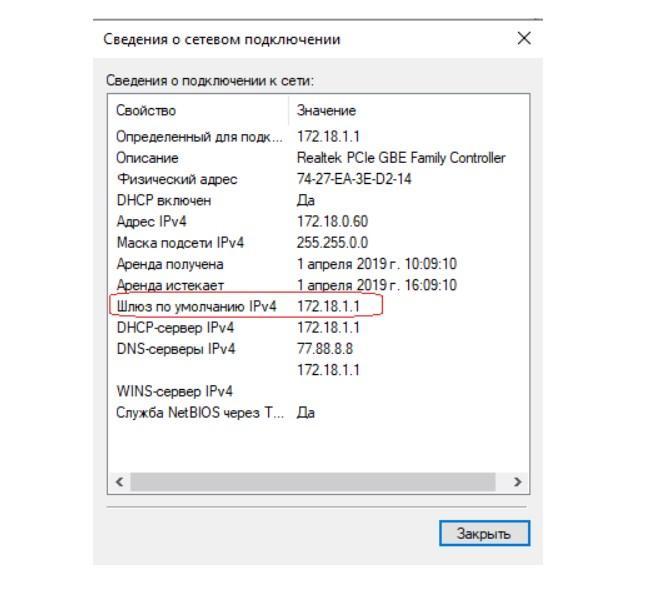

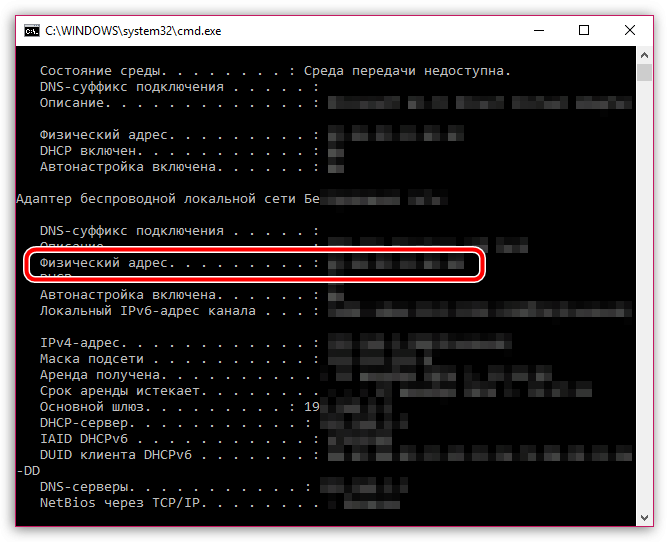

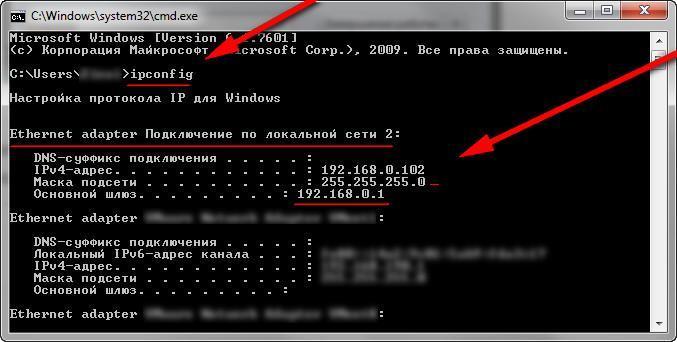

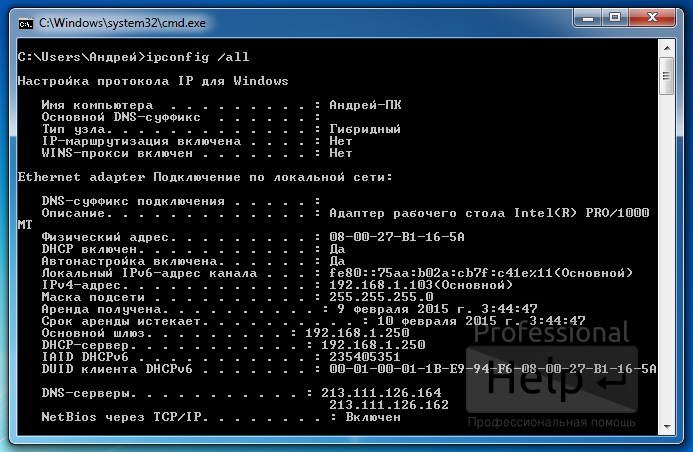

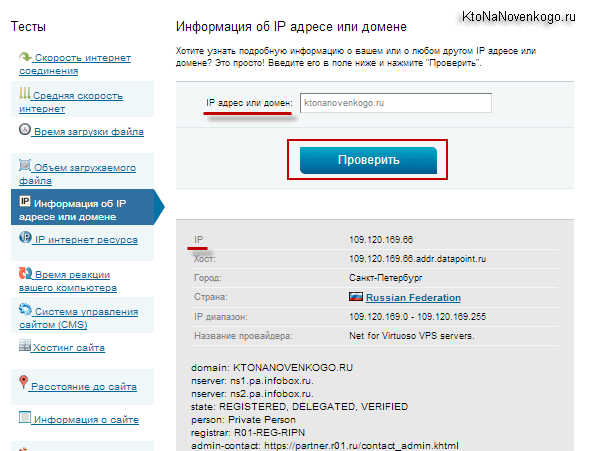

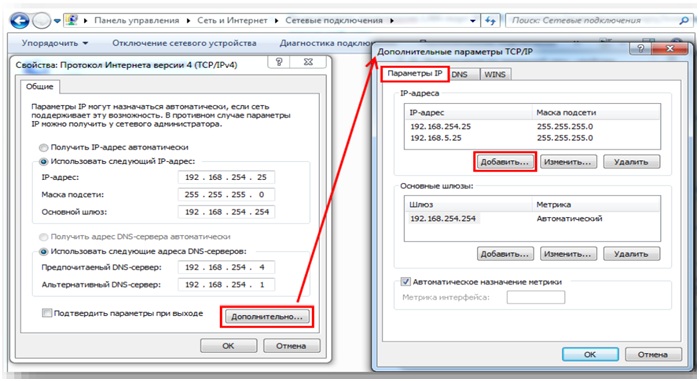

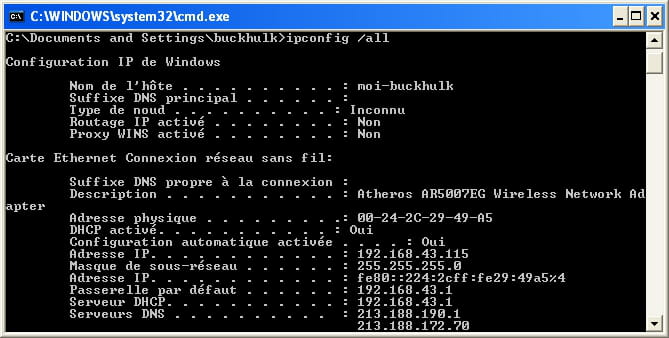

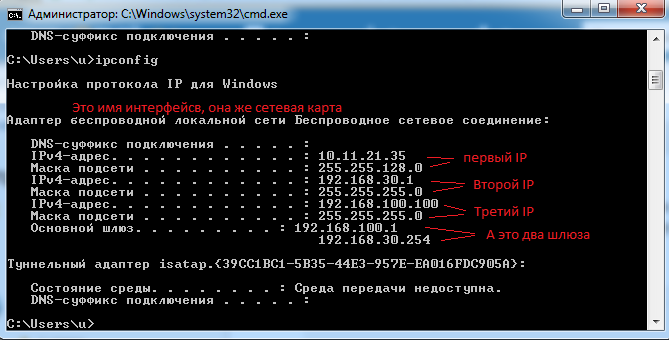

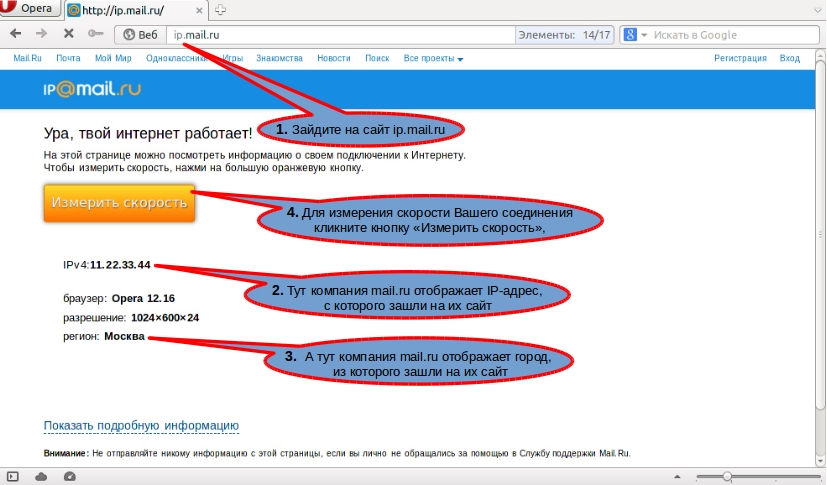

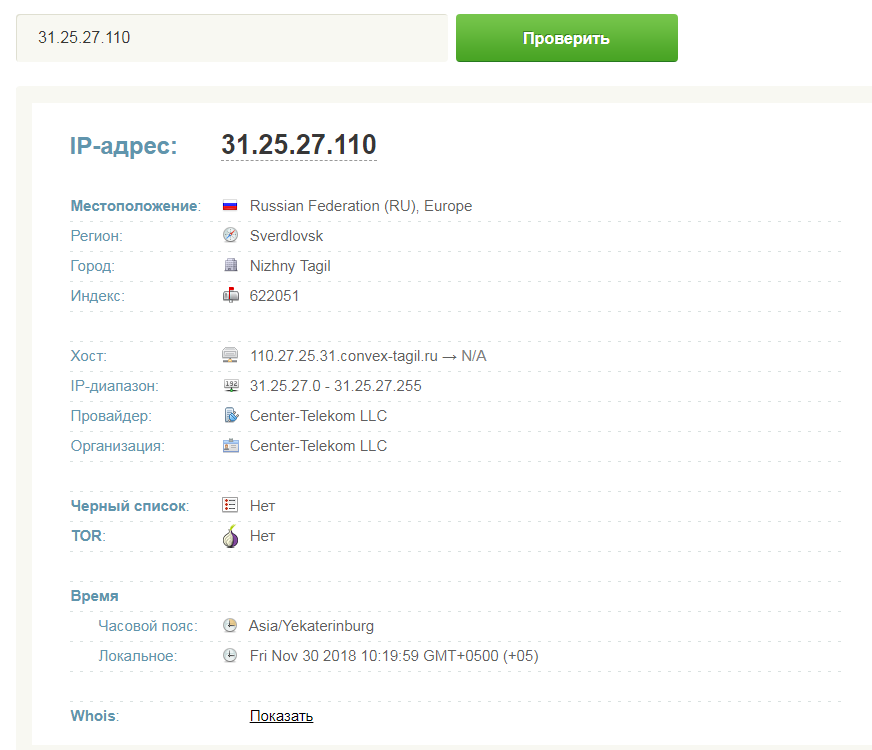

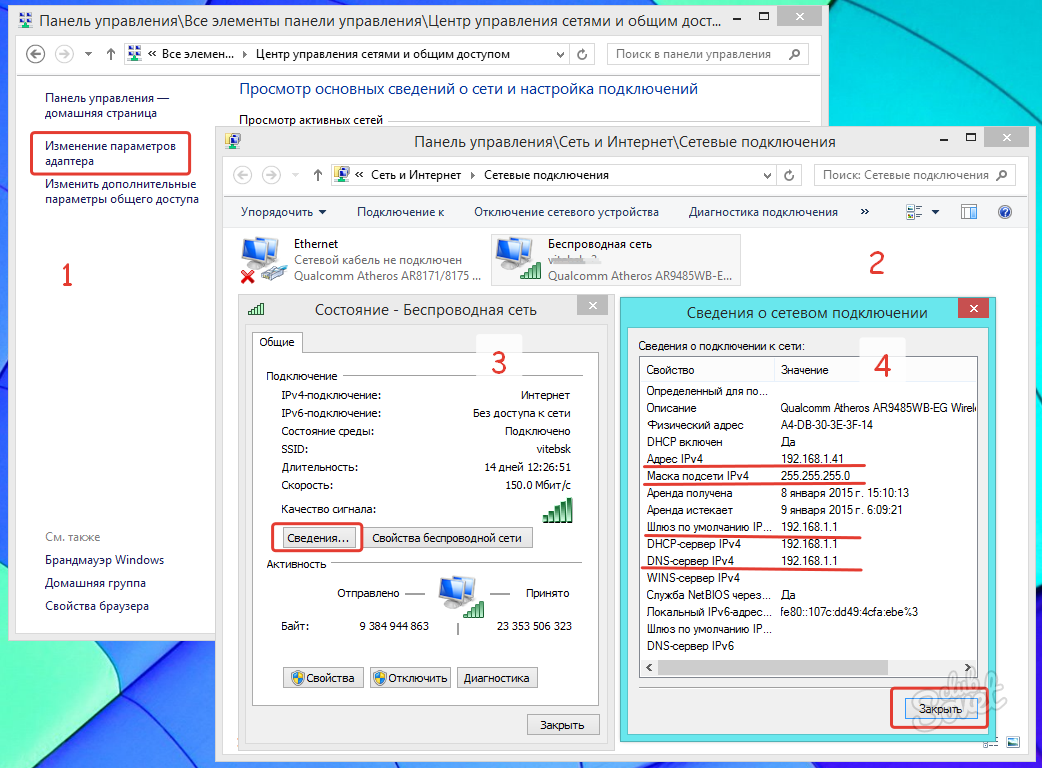

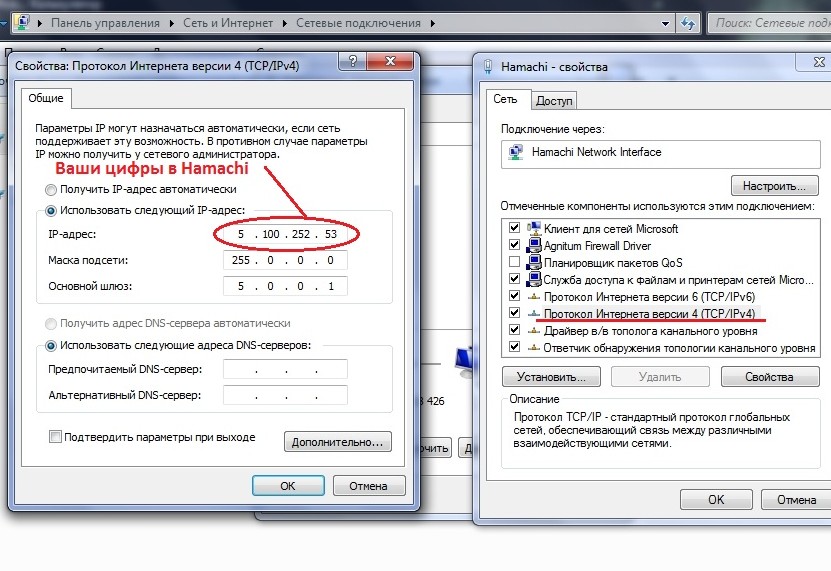

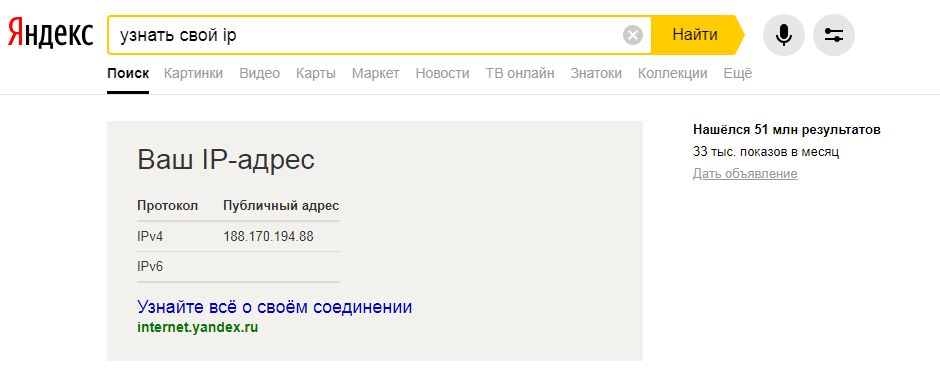

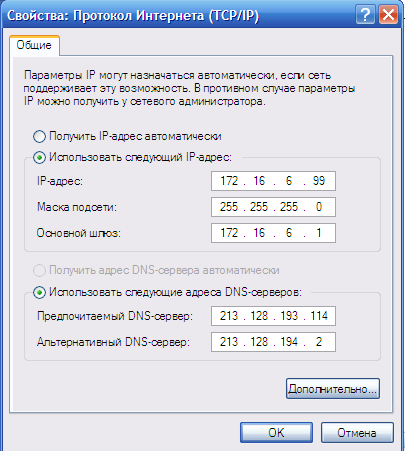

- Получение следующей IP-информации от своего компьютера.

- IP-адрес или адрес IPv4

- Маска подсети

- Шлюз по умолчанию

- Первичный DNS или DNS-сервер

- Вторичный DNS

- На пульте дистанционного управления, входящем в комплект устройства Интернет-видео, нажмите кнопку Home (главное меню) или Menu (меню).

- Выберите «Настройка» или «Настройки».

- Выберите «Сеть».

- Выберите «Настройка сети».

- В зависимости от типа соединения с Интернет выберите «Проводное соединение» или «Беспроводное соединение».

- Выберите «Вручную» или «Пользовательский».

ПРИМЕЧАНИЕ: При настройке защищенного беспроводного соединения ля получения доступа к экрану настройки IP-адреса и прокси-сервера необходимо ввести ключ безопасности сети.

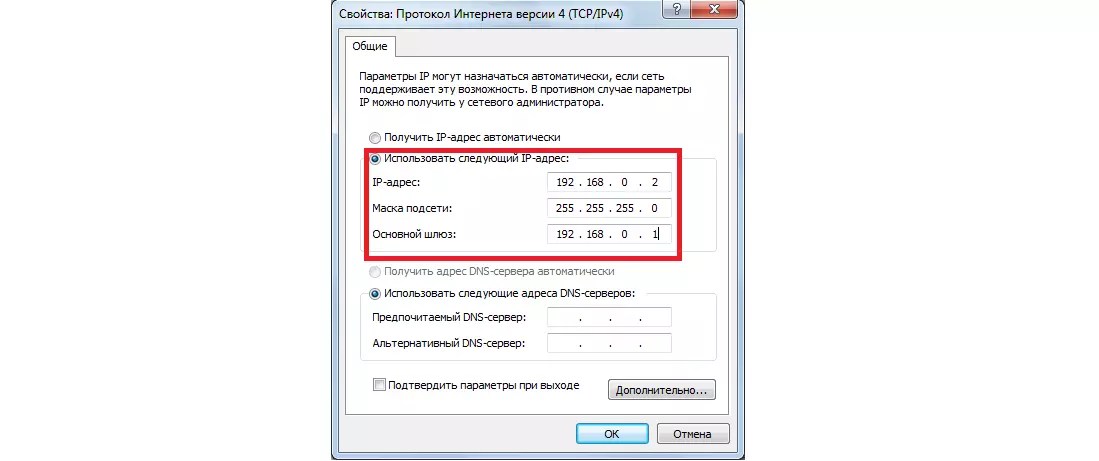

- Введите полученную в шаге 1 информацию IP для устройства Интернет-видео.

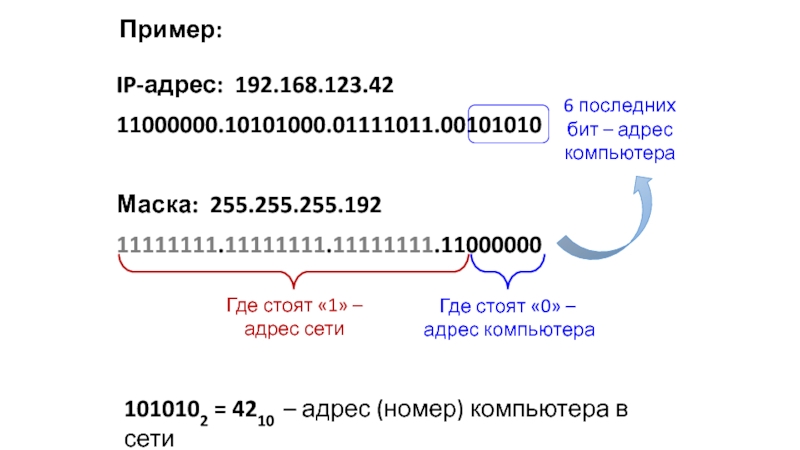

- IP-адрес: IP-адрес должен быть таким же, за исключением последнего числа в последовательности из четырех чисел. Измените последнее число на более высокое, но не превышающее 254. Например, если в компьютере показан IP-адрес 192.168.0.5, введите 192.168.0.105

- Маска подсети: Введите маску подсети точно так, как указано в компьютере.

- Шлюз по умолчанию: Введите шлюз по умолчанию точно так, как указано в компьютере.

- Первичный DNS: Введите первичный DNS или DNS-сервер, показанный в компьютере, или скопируйте шлюз по умолчанию, если этих данных нет.

- Вторичный DNS: Введите вторичный DNS, показанный в компьютере, или оставьте последовательность нулей. (0.0.0.0)

ПРИМЕЧАНИЕ: Устройства Sony® Internet Video не используют прокси-сервер. Выберите НЕТ, если будет предложено использовать прокси-сервер.

- Выберите Сохранить и подключиться, чтобы установить сетевое соединение.

| 2.7.0 (22.01.2021) (beta) | |

| 2.6.1 (10.04.2020) (beta) | — При определении города источниками MaxMind добавлен поиск соответствия населенным пунктам КЛАДР (с учетом региона).

— Исправлено запоминание выбора зарубежных городов.

— Расширен спектр значений для опции «В течение какого времени помнить о совершенном перенаправлении». |

| 2.5.6 (10.01.2020) (beta) | — Добавлена опция, отключающая показ посетителю окна «Ваш город» повторно, если он кликнул «крыжик» закрытия, или вне попапа, или нажал Esc. |

| 2.5.5 (09.12.2019) | — Исправлено распространение cookies модуля на поддомены. — Доработан показ выбранного города после окончания сессии. |

2.5.4 (20. 11.2019) 11.2019) | — Исправлена ошибка поиска местоположения в опциях модуля. — Исправлена ошибка с распаковкой баз при установке модуля. |

| 2.5.2 (31.10.2019) | — Исправлена подстановка геоданных в поле местоположения на страницах оформления заказа со старыми шаблонами. — Исправлена проверка доступности обновлений БД для серверов с отключенными обертками URL (URL wrappers). — Исправление показа кодировки строк, выдаваемых базой данных GeoLite2. |

| 2.5.0 (25.10.2019) | — Усовершенствован поиск по местоположениям Битрикс в методе GetBXLocations(), включая поиск по населенным пунктам уровня села (VILLAGE).

— Исправлен поиск по некоторым сложноименуемым регионам и относящимся к ним городам и селам.

— Добавлен поиск по почтовому индексу (zip коду) при подборе соответствующего системного местоположения для локации КЛАДР. |

| 2.4.1 (20.09.2019) | |

| 2.3.0 (09.08.2019) | — Доработана функция GetBXLocations(): добавлена поддержка районов при поиске местоположения.

— В опциях модуля добавлен вывод статистики баз данных модуля и данных, полученных в результате определения по разным источникам.

— Исправлен показ системного уведомления о наличии обновлений и соответствующая проверка в настройках модуля.

— В списке избранных городов доработан вывод значений пользовательских полей.

— Исправлено выполнение скрипта при поиске города в некоторых браузерах. |

| 2.2.0 (16.11.2018) | — Добавлена опция «Показывать вместо автоматически определенного города ближайший город из списка избранных городов» в настройки модуля. — Доработан показ городов в строке поиска города окна «Выбор города»: расширена маска включения, доработана сортировка. — Исправлено сохранение в куки при подтверждении города в окне «Ваш город». — Исправлен показ уведомлений о наличии обновлений архивов БД для местоположений. |

| 2.1.4 (30.07.2018) | — Исправлено перенаправление по ссылкам избранных городов для версии 18.0 Главного модуля. |

| 2.1.3 (12.07.2018) | — Исправлено распространение кук на другие домены для версии БУС 18.0. |

2. 1.1 (03.04.2018) 1.1 (03.04.2018) |

— Добавлен выбор цветовой схемы для компонентов выбора и подтверждения города в опциях модуля. Выбор осуществляется из предустановленных темы и схемы или вручную заданного цвета. — Небольшие правки в стилях. |

| 2.0.5 (28.07.2017) | — Исправлено распространение кук на поддомены. — Правки с выводом окна в шаблоне компонента «Выбор города», если его значение не определено. |

| 2.0.4 (03.07.2017) | — Исправлен класс источника определения города и страны, используемый модулем Веб-аналитики (statistic). — Исправлена установка таблицы MaxMind. — Небольшие исправления. |

| 2.0.3 |

— Исправлен класс источника определения города и страны, используемый модулем Веб-аналитики (statistic). — Небольшие исправления.

— Небольшие исправления. |

| 2.0.1 (23.05.2017) | — Добавлена поддержка значений пользовательских полей типов список и привязка к разделам и элементам информационных блоков, в компоненте altasib:geobase.uf.detail. |

| 2.0.0 (26.04.2017) | — Обновлен дизайн всплывающих окон компонентов «Выбор города» и «Ваш город».

— Добавлено компактное окно подтверждения в компоненте altasib:geobase.select.city: его показ задействуется, если не выбран город пользователем, а также включена опция «Режим вывода окна подтверждения города» в «Компактное окно» или установлен параметр «Показывать компактное окно подтверждения» в компоненте.

— Добавлена параметр задания строки в компактном окне.

— Скорректирован поиск доменов.

— Добавлена поддержка редиректа у доп. поля ссылки на значение по умолчанию.

— Исправлена проверка на сессию в случае многодоменной системы при выборе города. |

| 1.11.3 (07.03.2017) | — Добавлены проверки в функции перенаправления для исключения редиректов для POST-запросов, не поддерживающих Cookies браузеров, а также поисковых ботов. — Добавлена распечатка ключей массива $_SERVER для проверки на передачу сервером данных об IP-адресе посетителя. |

| 1.11.2 (09.02.2017) | — Скорректирован поиск соответствия некоторых регионов между базами ipgeobase и КЛАДР. — Исправлено сохранение выбранного посетителем региона. |

| 1.11.1 (01.01.1970) | — Добавлен профиль модуля altasib.geobase в источниках определения города и страны, поддерживаемых модулем Веб-аналитики (statistic).

— Добавлена опция «Использовать установленные пользователем данные в источнике определения модуля Статистики» для вывода в объекте CCity данных выбранного посетителем города. — При сбросе кеширования отменяется редирект по ссылке, указанной в пользовательском поле города.

— Добавлена задержка появления всплывающего окна компонента «Ваш город».

— При сбросе кеширования отменяется редирект по ссылке, указанной в пользовательском поле города.

— Добавлена задержка появления всплывающего окна компонента «Ваш город». |

| 1.11.0 (21.12.2016) | — Добавлено распространение кук пользовательского выбора (ALTASIB_GEOBASE_CODE) на все домены системы. Данную возможность можно отключить соответствующей опцией в настройках модуля. — Добавлено js-прерывание для устаревших ajax-запросов при поиске города в окне выбора. — Исправлен показ ближайшего города для избранных городов по автоопределенным данным. — Исправлено назначение кук при заходе на сайт по IP адресу. — Скорректировано определение IP-адреса, исключаются локальные адреса. — Небольшие улучшения. |

| 1.10.0 (11.11.2016) | — Добавлен показ ближайшего города для избранных городов, по координатам или региону. — Поддержка запросов на новом ядре при подстановке местоположения.

— Добавлено исправление раскладки клавиатуры при поиске города в строке компонента Выбор города.

— Добавлено сохранение ширины и долготы для данных из MaxMind базы.

— Добавлена поддержка поиска местоположений Битрикс на ядре D7, включая поиск регионов, в функции CAltasibGeoBase::GetBXLocations().

— Добавлена возможность изменения сортировки у избранных городов.

— В компоненте altasib:geobase.uf.detail добавлены новые поля вывода: округ и гео-координаты, задействован вывод ближайшего избранного города.

— Поддержка запросов на новом ядре при подстановке местоположения.

— Добавлено исправление раскладки клавиатуры при поиске города в строке компонента Выбор города.

— Добавлено сохранение ширины и долготы для данных из MaxMind базы.

— Добавлена поддержка поиска местоположений Битрикс на ядре D7, включая поиск регионов, в функции CAltasibGeoBase::GetBXLocations().

— Добавлена возможность изменения сортировки у избранных городов.

— В компоненте altasib:geobase.uf.detail добавлены новые поля вывода: округ и гео-координаты, задействован вывод ближайшего избранного города. |

| 1.9.2 (12.10.2016) | — Добавлен параметр «Подгружать окно «Выбор города» со списком городов ajax-запросом» в компоненте altasib:geobase.select.city. Содержимое окна может быть помещено в конец документа, перед закрытием тега body.

— Добавлено кеширование результата поиска городов в поисковой строке. — Добавлены классы кодов для полей в шаблоне компонента altasib:geobase.uf.detail.

— Исправлены ошибки пространства имен при использовании базы MaxMind.

— Исправлена работа функции CAltasibGeoBaseSelected::GetCurrentCityFromSelected() в обработчике событий OnAfterAutoDetectCity.

— Исправлены php предупреждения.

— Небольшие правки в коде модуля.

— Добавлены классы кодов для полей в шаблоне компонента altasib:geobase.uf.detail.

— Исправлены ошибки пространства имен при использовании базы MaxMind.

— Исправлена работа функции CAltasibGeoBaseSelected::GetCurrentCityFromSelected() в обработчике событий OnAfterAutoDetectCity.

— Исправлены php предупреждения.

— Небольшие правки в коде модуля. |

| 1.9.1 (06.09.2016) | — Добавлена поддержка подстановки местоположения в новом шаблоне обновленного компонента bitrix:sale.order.ajax. — Добавлено JavaScript-событие onBeforeYourCityOpen, позволяющее запретить вывод окна с подтверждением города, а вместо этого запустить как выбор городов вообще, так и любой другой обработчик. — В шаблоне компонента altasib:geobase.select.city скорректирован вывод надписи «Выберите город» при пустых данных. — Небольшие правки в скриптах модуля. |

1.9.0 (24. 08.2016) 08.2016) |

— Добавлено событие OnBeforeResultCitySearch, выполняющееся перед выводом пунктом списка выбора городов в компоненте altasib:geobase.select.city, с возможностью изменения данных. — Исправлена фильтрация населенных пунктов по опции «Показывать только города, крупные поселки и районные центры из населенных пунктов в поле поиска». — Мелкие исправления. |

| 1.8.10 (05.07.2016) | — Замена устаревших функций в php коде. |

| 1.8.9 (01.06.2016) | — Скорректировано взаимодействие опции «Добавлять автоматически определенный город к списку избранных городов» модуля с параметром «Выводить вместо правой надписи строки «Выберите город» город, определенный автоматически» компонента «Выбор города».

— Исправлено закрытие popup-окна «Ваш город» по нажатию клавиши «Escape». — Исправлен php код модуля, вызывавший ошибку «Лишний вывод в файлах конфигурации». Изменено кеширование избранных городов.

— Исправлены ошибки js скрипта в шаблоне компонента altasib:geobase.your.city.

— Исправлены ошибки определения кодировки и конвертации строк и файлов.

— Исправлен php код модуля, вызывавший ошибку «Лишний вывод в файлах конфигурации». Изменено кеширование избранных городов.

— Исправлены ошибки js скрипта в шаблоне компонента altasib:geobase.your.city.

— Исправлены ошибки определения кодировки и конвертации строк и файлов. |

| 1.8.8 (19.05.2016) | — Добавлено распространение cookies с данными выбранного города на все поддомены. — Добавлена возможность отключить подстановку местоположения для конкретного типа плательщика в опциях модуля (значение «не выбрано»). |

| 1.8.7 (06.05.2016) | — Добавлен выбор подключения jQuery версии 2 в опциях модуля. — Добавлена поддержка регистронезависимой константы кодировки сайта. — Мелкие правки. |

| 1.8.6 (26.04.2016) | — Исправлена работа скрипта js подстановки в заказе в браузерах Yandex. браузер и мобильных.

— Небольшие исправления в коде модуля и шаблонов. браузер и мобильных.

— Небольшие исправления в коде модуля и шаблонов. |

| 1.8.5 (20.04.2016) | — В компоненте altasib:geobase.your.city добавлен параметр «Выполнять проверку на заполненность сессии и cookies модуля» для предотвращения многократного показа окна пользователю, подтвердившему город. — Доработан скрипт js модуля, подставляющий местоположение на странице заказа. — Скорректированы js скрипты компонентов на предмет детекции локализации. — В опциях модуля сделан показ свойств типа местоположение без привязки к профилю. |

| 1.8.4 (24.03.2016) | — Добавлена опция «В течение какого времени помнить о совершенном перенаправлении» в настройки модуля.

— Скорректирована работа перенаправлений.

— Исправлена некорректная работа скрипта js с дефолтными значениями свойств заказа типа «Местоположение». |

| 1.8.3 (03.03.2016) | — Добавлен функционал редиректа на страницу с таким же относительным путем, но другим доменом (опция модуля «Осуществлять перенаправление с сохранением относительного пути»). — Добавлена опция «Показывать только города, крупные поселки и районные центры из населенных пунктов в поле поиска» для компонента выбора города. — Скорректирован вывод шаблона компонента altasib:geobase.uf.detail. — Небольшие улучшения кода. |

| 1.8.2 (20.02.2016) | — Доработка js скрипта для компонента bitrix:sale.order.ajax: исправлена работа для магазинов с одним типом плательщика, доработан обработчик ajax-событий. — Улучшена детекция ip-адреса хоста клиента. — Доработка функционала модуля, проверяющего наличие файлов на удаленном сервере. — Небольшие исправления и улучшения. |

1. 8.1 (25.01.2016) 8.1 (25.01.2016) |

— Добавлена константа NO_GEOBASE для принудительного запрета на выполнение событий модуля (необходимо для выполнения скриптов по cron). — Изменения в js скрипте для страницы оформления заказа: если поле местоположения непустое и недефолтное, подстановка отменяется. — Добавлено выполнение обработчика на ajax события в js скрипте, работающем на странице оформления заказа. — Небольшие исправления и улучшения. |

| 1.8.0 (05.01.2016) | — Исправлены шаблоны компонента altasib:geobase.select.city для показа автоопределенных городов, имеющихся в списке.

— Из названий городов исключено сокращение типа населенного пункта в компоненте выбора города.

— Добавлена поддержка протокола https, а также исправлена работа в Safari в js скрипте модуля.

— Доработаны функции поиска по местоположениям Битрикс CAltasibGeoBase::GetBXLocations() для других локализаций сайта. — Добавлена подстановка местоположения на уровне региона, если соответствующее населенному пункту местоположение не найдено.

— Исправлены ошибки при сохранении региона в качестве местоположения. — Добавлена подстановка местоположения на уровне региона, если соответствующее населенному пункту местоположение не найдено.

— Исправлены ошибки при сохранении региона в качестве местоположения. |

| 1.7.0 (23.11.2015) | — Добавлен функционал перезагрузки текущей страницы по выбору или подтверждению города, если разрешен редирект: опция «Осуществлять переход по ссылке, указанной в пользовательском поле города, при выборе этого города». — Добавлена многосайтовость в опции «Код SID сайта в системе geoip.elib.ru» модуля. — Разделены опции использования онлайн-сервисов ipgeobase.ru и geoip.elib.ru (geoip.top). — Исправлены js файлы шаблонов компонентов для работы страницы в iframe. — Частично минифицированы js файлы шаблонов, исправлена инициализация обработчиков. — Скорректированы стили css. — Исправлены файлы установщика модуля. |

| 1.6.0 (15.10.2015) | — Добавлена опция «Код сайта в системе geoip. elib.ru» для поддержки изменений в запросе к онлайн-сервису GeoIP.

— Исправлена инициализация обработчиков событий в шаблонах компонентов модуля (устранен конфликт с композитной технологией).

— Исправлены стили в шаблонах компонентов для корректного отображения ширины и высоты элементов. elib.ru» для поддержки изменений в запросе к онлайн-сервису GeoIP.

— Исправлена инициализация обработчиков событий в шаблонах компонентов модуля (устранен конфликт с композитной технологией).

— Исправлены стили в шаблонах компонентов для корректного отображения ширины и высоты элементов. |

| 1.5.0 (30.09.2015) | — Добавлено событие OnAfterAutoDetectCity по автоматическому определению города после записи в сессию (куки).

— Добавлена опция «Определять автоматически город на хитах» — запись в сессию и куки даже тогда, когда не используются компоненты модуля.

— Добавлена опция «Осуществлять перенаправление по ссылке, указанной в пользовательском поле города, при заходе на сайт посетителем, подтвердившим этот город» — выполняется редирект на указанный в избранном городе адрес, переход запоминается на сутки.

— Добавлена поддержка работы без объекта BX в файлах Javascript модуля.

— Небольшие исправления и улучшения. |

| 1.4.0 (01.09.2015) | — Добавлена поддержка регионов России в качестве местоположений. — Добавлена опция выбора режима вывода местоположений. — Оптимизация шаблонов компонентов выбора и подтверждения местоположения. — Добавлена поддержка регионов в качестве избранных местоположений. — Небольшие исправления и улучшения. |

| 1.3.1 (03.08.2015) | — Добавлена задержка выполнения скрипта на странице оформления заказа. — Исправлено сохранение уровней доступа к модулю. — Добавлено принудительное подключение скриптов главного модуля Битрикс. |

| 1.3.0 (13.07.2015) | — Добавлен выбор свойств местоположений для типов плательщиков магазина.

— Исправлен js скрипт, работающий на странице оформления заказа, добавлена поддержка старых списочных шаблонов выбора местоположения. — Исправлен функционал модуля по сохранению пользователем города, определенного автоматически.

— Сжаты картинки модуля.

— Исправлен шаблон компонента altasib:geobase.select.city.

— Незначительные изменения и улучшения. — Исправлен функционал модуля по сохранению пользователем города, определенного автоматически.

— Сжаты картинки модуля.

— Исправлен шаблон компонента altasib:geobase.select.city.

— Незначительные изменения и улучшения. |

| 1.2.1 (02.06.2015) | — Добавлен функционал пользовательских полей для избранных городов с предустановленными полями: «Телефон», «Ссылка», «Доп. информация». — Добавлен компонент вывода дополнительных полей города. — Добавлен функционал перехода по ссылке, указанной в пользовательском поле города, при выборе этого города (включается в опциях). — Коррекция js кода модуля для страницы оформления заказа. — Незначительные изменения и улучшения. |

| 1.1.8 (17.04.2015) | — Добавление опции модуля для включения автоматически определенного города в список избранных городов.

— Добавление опции модуля для включения/отключения показа городов мира в строке поиска. |

| 1.1.7 (15.04.2015) | — Исправление шаблонов компонента «Выбор города». |

| 1.1.6 (07.04.2015) | — Добавление проверки на объявление класса распаковщика zip. — Небольшие исправления. |

| 1.1.5 (07.04.2015) | — Коррекция javascript кода модуля. |

| 1.1.4 (19.03.2015) | — Замена устаревших функций в javascript коде, работающем на странице оформления заказа. |

| 1.1.3 (05.03.2015) | — Доработка javascript кода, работающего на странице оформления заказа, улучшение поддержки местоположений. — Доработка файла опций. |

1. 1.2 (30.01.2015) 1.2 (30.01.2015) |

— Исправление ошибок переопределения функций. — Небольшие доработки и улучшения кода. |

| 1.1.1 (25.12.2014) | — Обновление базы данных КЛАДР. — Небольшие доработки кода. |

| 1.1.0 (08.10.2014) | — Поддержка технологии «Композитный сайт». — Небольшие исправления и улучшения. |

| 1.0.3 (07.10.2014) | — Добавлена поддержка обработчиков событий (php и js) по изменению (выбору) города. — Изменен файл опций модуля, дополнена информация для разработчика. — Используется один шаблон в компонентах для мобильной и настольной версии. — Исправлен компонент «Получение местоположения». — Незначительные улучшения и исправления. |

1. 0.2 (16.09.2014) 0.2 (16.09.2014) |

— Добавлено кеширование избранных городов. — Добавлены проверки на существование таблиц. — Удалены метатеги из мобильных шаблонов, фиксировавшие масштабирование. — Незначительные улучшения и изменения. |

| 1.0.1 (03.10.2014) | — Добавлена поддержка определения местоположения по городам и странам мира. — Исправлены шаблоны компонентов для работы с международной базой. — Добавлен поиск по городам и странам мира. — Добавлен интерфейс обновления международной базы с сайта maxmind.com — Исправлена работа избранных городов. — Добавлена поддержка английской локализации. — Исправлены мелкие ошибки. |

Как узнать IP-адрес камеры?

Узнать адрес IP камеры видеонаблюдения можно по-разному. Но в любом случае сначала проверьте правильность подключения оборудования:

- Компьютер и устройство должны находиться в одной сети.

- Камера должна получать питание и иметь выход в сеть. К сети подключиться можно лишь двумя способами – WiFi и Ethernet.

Некоторые устройства питаются по технологии PoE. То есть электричество поступает через разъем Ethernet. Отличается только кабель, который на другом конце имеет выход для подключения в PoE инжектор. Если такую модель подключить к обычному Ethernet кабелю, то она работать не будет.

IP-адресов у всех веб-камер два – внутренний и внешний. Все представленные ниже способы помогут определить внутренний. Внешний адрес можно узнать только с помощью просмотра настроек роутера. Найти ваше устройство в огромной всемирной сети будет невозможно без этого. Но зная внутренний IP, вы с легкостью сможете узнать или настроить внешний.

Узнать IP-адрес камеры можно несколькими способами:

- для камер с поддержкой UPnP – по поиску через Ivideon Server;

- на веб-интерфейсе роутера;

- с помощью программ-сканеров сети.

Узнаем IP-адрес UPnP камеры через Ivideon Server

Веб-камера с поддержкой технологии UPnP (Universal Plug and Play) также называется «умной». Такое устройство можно попробовать найти через приложение Ivideon Server, только сначала убедитесь, что функция UPnP включена. Потом нажмите правой кнопкой мыши на пункт «IP-камеры» и выберите «Искать IP-камеры (UPnP)». Кликнув на найденное устройство, вы увидите всю информацию о нем, в том числе и IP-адреса.

Такое устройство можно попробовать найти через приложение Ivideon Server, только сначала убедитесь, что функция UPnP включена. Потом нажмите правой кнопкой мыши на пункт «IP-камеры» и выберите «Искать IP-камеры (UPnP)». Кликнув на найденное устройство, вы увидите всю информацию о нем, в том числе и IP-адреса.

Программа будет искать камеру в сети, с которой подключено устройство. Вы не сможете обнаружить камеру, которая находится в другой сети.

Данный способ самый простой. Подключив одну из таких к сервису Ivideon, можно избавить себя от дополнительных настроек. И, конечно, вы сможете хранить данные в облаке, управлять устройством через приложение на компьютере или телефоне и пользоваться другими преимуществами нашего сервиса.

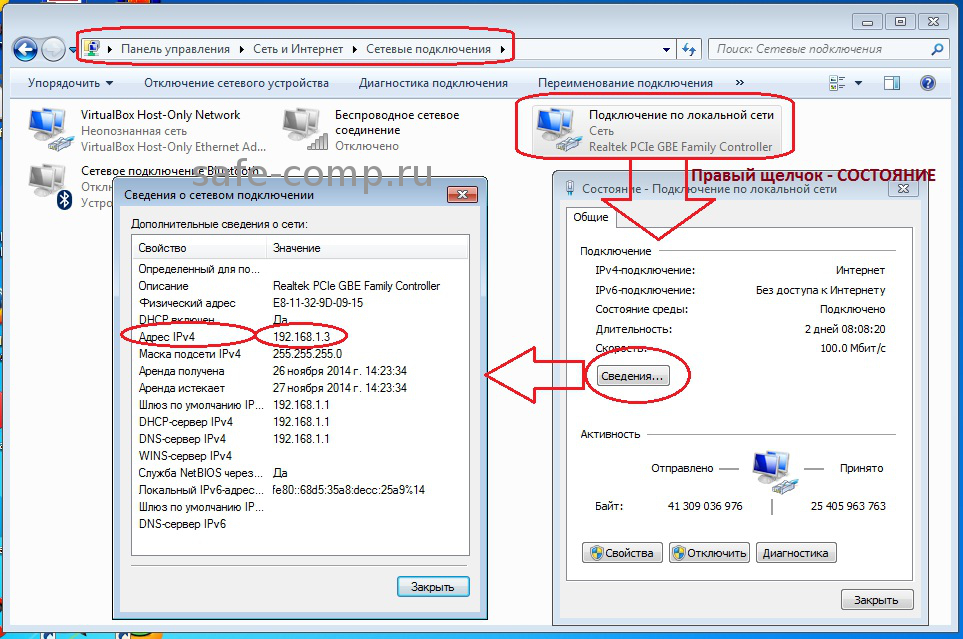

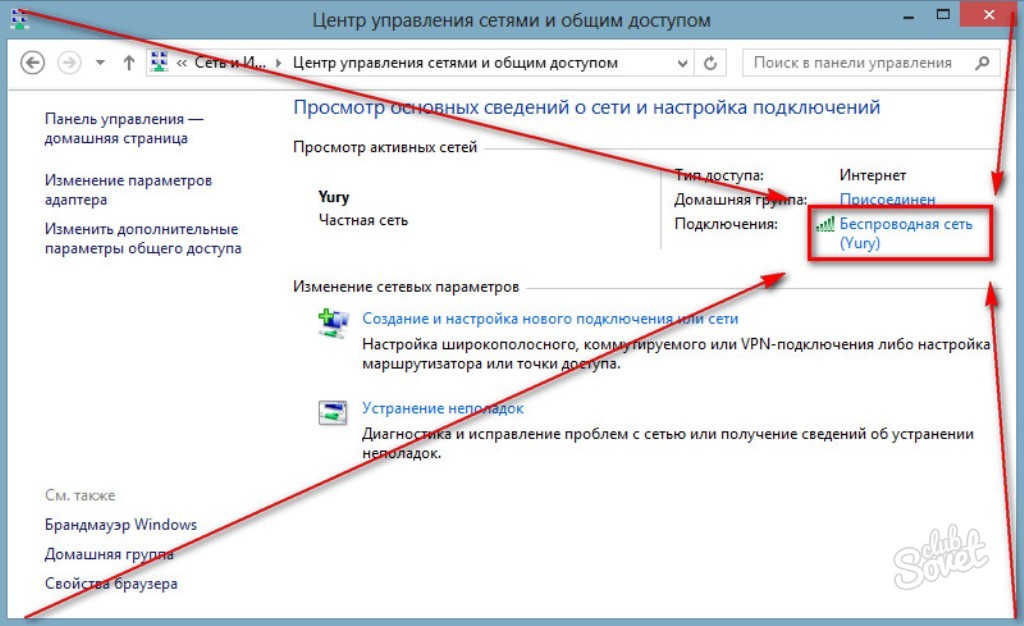

Как найти IP камеру в сети через веб интерфейс роутера

Прежде чем загружать на свой ПК лишний сторонний софт, лучше посмотреть адрес веб-камеры на роутере. Для этого вам нужно зайти в интерфейс роутера. Это делается с помощью браузера: вбейте в адресную строку 192. 168.1.1 – это стандартный адрес для большинства подобных устройств. На странице ввода логина и пароля введите слово «admin» (без кавычек) в обоих полях. Это стандартные «ключи» к роутеру. Оставлять их такими не рекомендуется, если пароль или пользователь уже сменены, то введите нужные данные.

168.1.1 – это стандартный адрес для большинства подобных устройств. На странице ввода логина и пароля введите слово «admin» (без кавычек) в обоих полях. Это стандартные «ключи» к роутеру. Оставлять их такими не рекомендуется, если пароль или пользователь уже сменены, то введите нужные данные.

Далее нас интересует пункт «Status». Если камера подключена по WiFi, то переходим в меню WLAN, если по стандартному Ethernet разъему – LAN.

Далее в подпунктах есть информационная панель с названием «LAN-Side Devices», там можно посмотреть:

- тип устройства;

- IP-адрес внутри сети;

- MAC-адрес;

- время работы данного подключения.

Пункты в меню отличаются в зависимости от производителя роутера и версии прошивки. Но суть одна и та же. Ищите похожие пункты.

Если найти нужную информацию не получается, можно уточнить у производителя роутера, в каком разделе она указана или обратиться к своему провайдеру.

Поиск IP-адреса камеры видеонаблюдения через сторонние программы

Данный способ самый сложный и нужен в редких ситуациях, которые являются исключением из правил:

- у вас нет доступа к веб-интерфейсу роутера;

- вы подключаете сразу больше сотни камер;

- вы не знаете, сколько камер подключено к сети.

Программы-сканеры обычно предоставляются компаниями производителями самих устройств. Вот список фирм, которые разработали ПО для поиска своих камер:

- Beward

- Microdigital

- RVI

- Ubiquiti Aircam

- DAHUA

- IPEYE

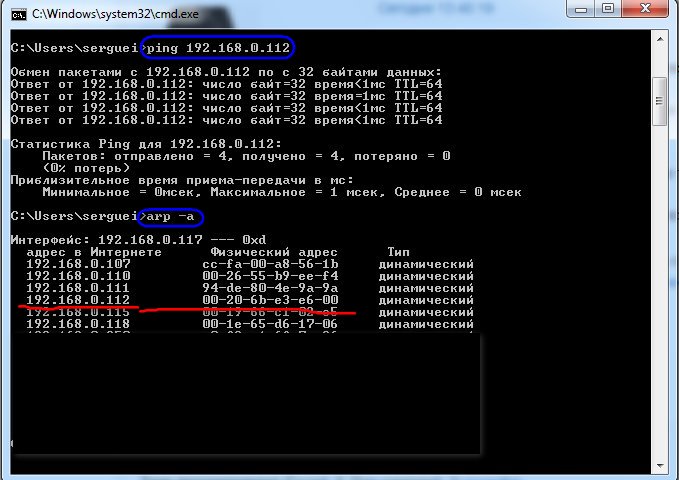

Если вы используете модель другой фирмы, то вам подойдут две бесплатные программы: Advanced IP Scanner и Angry IP Scanner. Интерфейс у них приблизительно одинаковый. Все, что нужно ввести, – это диапазон адресов для поиска. Стандартный локальный IP вашего роутера 192.168.1.1 – первые два значения неизменны для любой локальной сети, третья цифра, в нашем случае «1», – это номер подсети, а последняя – уникальный номер устройства.

Так что если адрес вашего роутера 192.168.1.1, то IP диапазоны камер видеонаблюдения будут выглядеть так: 192.168.1.1 — 192.168.1.255. Третья цифра зависит от значения вашей подсети, она может меняться, остальные – нет.

После ввода данных нажимаем кнопку «Сканировать» и в главном поле программа выведет все доступные устройства в сети с указанием пинга и IP-адреса. Процесс поиска может занять некоторое время.

Процесс поиска может занять некоторое время.

В обычной домашней сети будет достаточно просто узнать, какое устройство является камерой, – нужно применить метод исключения.

Подключение ККТ ШТРИХ-М по TCP/IP (Windows) – Служба поддержки МоегоСклада

- Скачайте с официального сайта ШТРИХ-М и установите утилиту драйвера ФР. Выберите версию не ниже 4.14.688.

- Запустите утилиту Тест драйвера ФР. Нажмите кнопку Настройка свойств.

- В открывшемся окне в поле Подключение выберите из списка Локально. Укажите нужный COM-порт и скорость. Нажмите на кнопку Проверка связи — устройство должно отобразиться.

- Нажмите кнопку Таблицы…, в открывшемся окне выберите строку 21 (Сетевые интерфейсы) и нажмите Открыть.

- В окне Сетевые интерфейсы:

- Запишите значение из строки 4 (Порт tcp-сервера) — это TCP-порт фискального регистратора.

- В строке 9 (Rndis) поменяйте значение на 1 и нажмите Enter. Так активируется возможность передачи фискальных данных в ККТ через TCP/IP.

- Запишите значение из строки 4 (Порт tcp-сервера) — это TCP-порт фискального регистратора.

- Вернитесь в окно Таблицы, выберите строку 16 (Сетевой адрес), нажмите Открыть. Запишите значения из строк Local IP (3-6). Это IP-адрес фискального регистратора, который имеет следующий вид: 192.168.137.111.

- Перезапустите фискальный регистратор, чтобы применить изменения. После перезапуска подключите фискальный регистратор к компьютеру с помощью USB-кабеля.

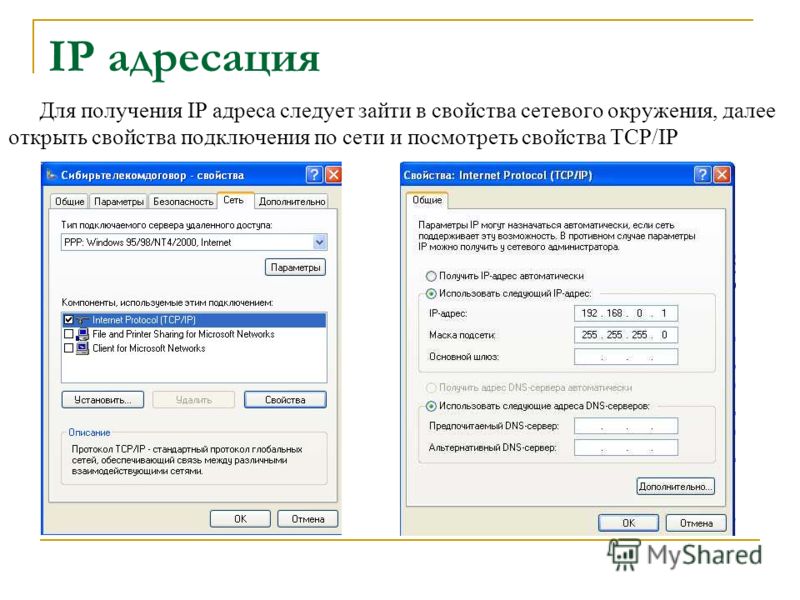

- Откройте на компьютере раздел Панель управления → Центр управления сетями и общим доступом → Изменение параметров адаптера. Должна появиться сеть RNDIS.

- Нажмите правой кнопкой мыши на сеть RNDIS, далее Свойства.

- Выберите IPv4, нажмите Свойства.

- Укажите:

IP-адрес: 192. 168.137.111

168.137.111

Маска подсети: 255.255.255.0 - Нажмите ОК.

- Откройте раздел Панель управления → Центр управления сетями и общим доступом → Изменение параметров адаптера. Выберите сеть, через которую выходите в интернет.

- Нажмите Свойства → Доступ. Поставьте флажок в пункте Разрешить другим пользователям сети использовать подключение к интернету данного компьютера.

- Нажмите ОК.

- Запустите утилиту Тест драйвера ФР. Нажмите кнопку Настройка свойств, затем — кнопку Дополнительные параметры.

- Слева выберите строку ОФД.

- Установите флажок в пункте Передавать данные ФН на сервер ОФД. Укажите сервер ОФД и порт сервера.

Данные для подключения к Первому ОФД:

Сервер ОФД — k-server.1-ofd.ru.

Порт — 7777. - Нажмите ОК.

- В окне Свойства в поле Подключение выберите из списка TCP сокет.

- Укажите IP-адрес и TCP-порт фискального регистратора, которые скопировали на шаге 5 и 6. Нажмите кнопку Проверка связи: устройство должно определиться.

- Если подключение не работает, проверьте наличие драйверов RNDIS.

- Откройте Кассу МойСклад, авторизуйтесь. Перейдите в раздел Настройки → ККТ. Нажмите на кнопку Подключить.

- В окне Подключение ФР выберите ШТРИХ-М, способ подключения — TCP/IP. Укажите IP-адрес и порт фискального регистратора, нажмите кнопку Найти.

Во время настройки подключения в Кассе МойСклад утилита Тест драйвера ККТ должна быть закрыта.

Проверка обмена данными с ОФД

- Запустите утилиту Тест драйвера ФР.

- Пройдите в раздел ФН → ОФД → Получить статус инф.

обмена. Вы увидите параметры обмена данными.

обмена. Вы увидите параметры обмена данными.

Как узнать IP-адрес основного шлюза в устройствах с ОС Android? – Keenetic

Рассмотрим ситуацию, когда устройство под управлением операционной системы Android подключено к некой беспроводной сети Wi-Fi. Пользователь знает имя беспроводной сети (SSID) и пароль для этой сети (если используется безопасный доступ к сети Wi-Fi), но не знает более никаких параметров (IP-адрес основного шлюза, маску подсети, IP-адрес DHCP- и DNS-сервера).

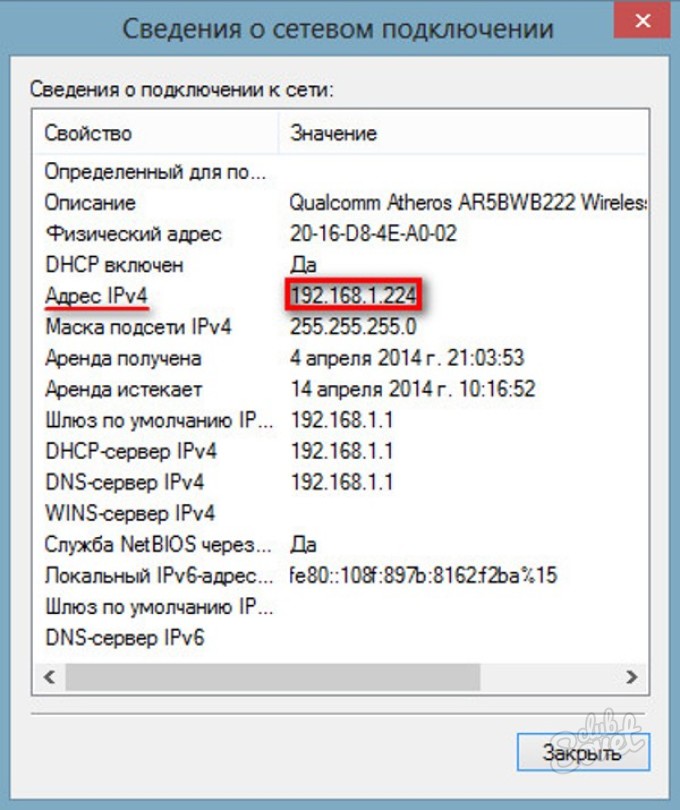

IP-адрес на устройство присваивается автоматически по DHCP. Средствами операционной системы Android возможно узнать следующую информацию о сети, к которой подключено устройство:

Пользователю доступно:

- состояние подключения

- уровень сигнала

- скорость синхронизации (подключения)

- алгоритм безопасности

- IP-адрес, который получило устройство от маршрутизатора (точки доступа)

Для того чтобы узнать IP-адрес основного шлюза и остальную информацию о сетевых интерфейсах устройства, в операционной системе Android существует несколько способов.

1. Более простой способ узнать основную информацию о сетевом интерфейсе предоставляет утилита ifconfig (https://play.google.com/store/apps/details?id=au.wsit.ifconfig.app)

Запущенная утилита сразу показывает:

- IP-адрес, который получило устройство от маршрутизатора

- Маску подcети

- IP-адрес шлюза по умолчанию (т.е. адрес маршрутизатора)

- IP-адрес DHCP-сервера

- IP-адреса DNS-серверов

- Время аренды выданного IP-адреса

- MAC-адрес действующего сетевого интерфейса

2. Можно использовать утилиту Android Terminal Emulator, которая, по сути, выполняет функции командной строки (https://play.google.com/store/apps/details?id=jackpal.androidterm).

Установив данное приложение с Google Play, нужно запустить его и ввести команду ip route show

Данная команда выводит маршрут по умолчанию. Из примера видно, что IP-адрес основного шлюза в текущий момент 192. 168.4.1 и трафик идет через интерфейс wlan0.

168.4.1 и трафик идет через интерфейс wlan0.

То есть 192.168.4.1 – это и есть адрес маршрутизатора (точки доступа), к которому подключено устройство и через которое оно выходит в Интернет.

В Android Terminal Emulator можно использовать множество команд, которые актуальны для UNIX-систем.

Так, например, команда netcfg показывает список сетевых интерфейсов на устройстве и их состояние.

Также с помощью команды ip addr show можно узнать более подробную информацию о настройках сетевых интерфейсов, например размер MTU, установленный на каждом из них.

Если есть root-доступ на устройство, команда su позволяет получить права администратора для терминала.

Приведем еще несколько команд, которые могут быть полезны.

Показать информацию о DNS-серверах:

getprop net.dns1

getprop net.dns2

Изменить IP-адреса DNS-серверов (при наличии прав root):

setprop net. dns1 8.8.8.8

dns1 8.8.8.8

setprop net.dns2 8.8.4.4

где 8.8.8.8 и 8.8.4.4 — новые IP-адреса DNS-серверов

Полный список команд можно посмотреть здесь: https://github.com/jackpal/Android-Terminal-Emulator/wiki/Android-Shell-Command-Reference

IPv4 калькулятор подсетей: 83.220.238.251/24 / shootnick.ru

| Параметр | Десятичная запись | Шестнадцатеричная запись | Двоичная запись |

| IP адрес | 83.220.238.251 | 53.DC.EE.FB | 01010011.11011100.11101110.11111011 |

|---|---|---|---|

| Префикс маски подсети | /24 | ||

| Маска подсети | 255.255.255.0 | FF.FF.FF.00 | 11111111.11111111.11111111.00000000 |

| Обратная маска подсети (wildcard mask) | 0.0.0.255 | 00.00.00.FF | 00000000.00000000.00000000.11111111 |

| IP адрес сети | 83. 220.238.0 220.238.0 | 53.DC.EE.00 | 01010011.11011100.11101110.00000000 |

| Широковещательный адрес | 83.220.238.255 | 53.DC.EE.FF | 01010011.11011100.11101110.11111111 |

| IP адрес первого хоста | 83.220.238.1 | 53.DC.EE.01 | 01010011.11011100.11101110.00000001 |

| IP адрес последнего хоста | 83.220.238.254 | 53.DC.EE.FE | 01010011.11011100.11101110.11111110 |

| Количество доступных адресов | 256 | ||

| Количество рабочих адресов для хостов | 254 | ||

Ссылка на эту страницу: shootnick.ru/ip_calc/83.220.238.251/24

Так же у нас есть IPv6 калькулятор подсетей

Познавательное о IPv4 …

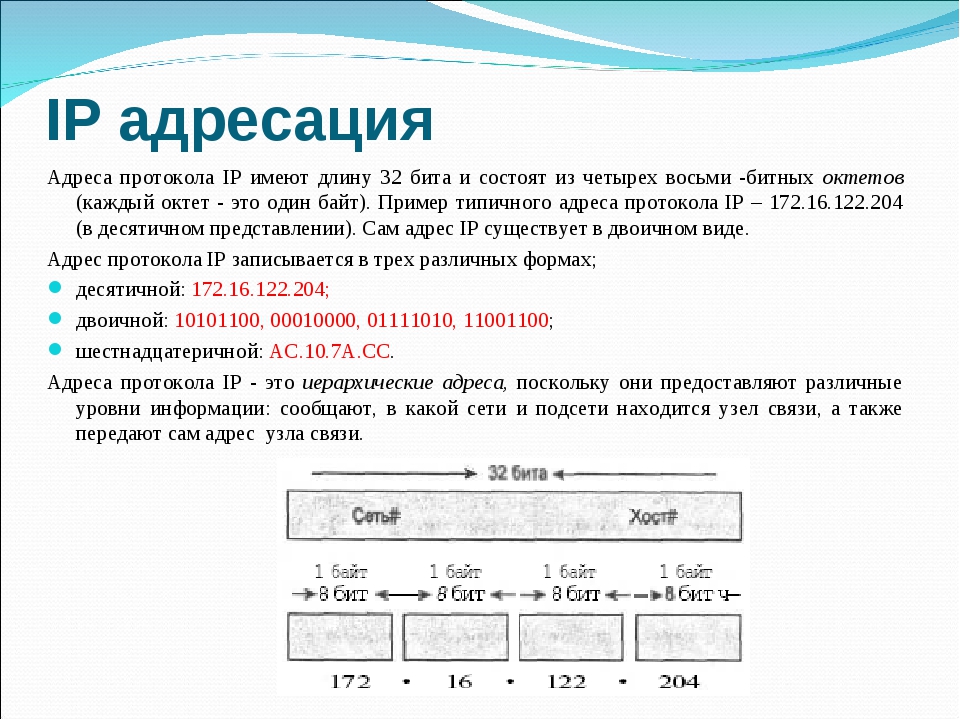

IPv4 (англ. Internet Protocol version 4) — четвёртая версия интернет протокола (IP). Первая широко используемая версия. Протокол описан в RFC 791 (сентябрь 1981 года), заменившем RFC 760 (январь 1980 года).

Протокол описан в RFC 791 (сентябрь 1981 года), заменившем RFC 760 (январь 1980 года).

IPv4 использует 32-битные (четырёхбайтные) адреса, ограничивающие адресное пространство 4 294 967 296 (232) возможными уникальными адресами.

Традиционной формой записи IPv4 адреса является запись в виде четырёх десятичных чисел (от 0 до 255), разделённых точками. Через дробь указывается длина маски подсети.

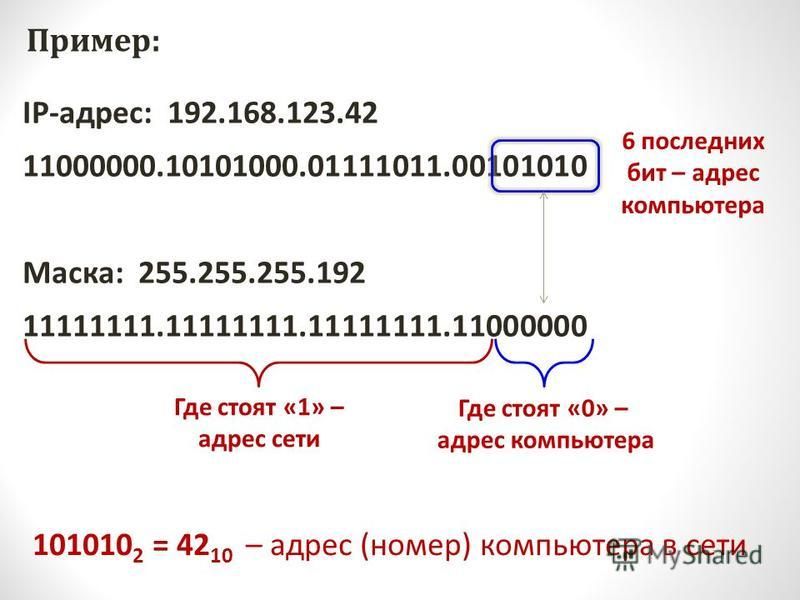

IP-адрес состоит из двух частей: номера сети и номера узла. В случае изолированной сети её адрес может быть выбран администратором из специально зарезервированных для таких сетей блоков адресов (10.0.0.0/8, 172.16.0.0/12 или 192.168.0.0/16). Если же сеть должна работать как составная часть Интернета, то адрес сети выдаётся провайдером либо региональным интернет-регистратором (Regional Internet Registry, RIR). Согласно данным на сайте IANA, существует пять RIR: ARIN, обслуживающий Северную Америку, а также Багамы, Пуэрто-Рико и Ямайку; APNIC, обслуживающий страны Южной, Восточной и Юго-Восточной Азии, а также Австралии и Океании; AfriNIC, обслуживающий страны Африки; LACNIC, обслуживающий страны Южной Америки и бассейна Карибского моря; и RIPE NCC, обслуживающий Европу, Центральную Азию, Ближний Восток. Региональные регистраторы получают номера автономных систем и большие блоки адресов у IANA, а затем выдают номера автономных систем и блоки адресов меньшего размера локальным интернет-регистраторам (Local Internet Registries, LIR), обычно являющимся крупными провайдерами. Номер узла в протоколе IP назначается независимо от локального адреса узла. Маршрутизатор по определению входит сразу в несколько сетей. Поэтому каждый порт маршрутизатора имеет собственный IP-адрес. Конечный узел также может входить в несколько IP-сетей. В этом случае компьютер должен иметь несколько IP-адресов, по числу сетевых связей. Таким образом, IP-адрес характеризует не отдельный компьютер или маршрутизатор, а одно сетевое соединение.

Региональные регистраторы получают номера автономных систем и большие блоки адресов у IANA, а затем выдают номера автономных систем и блоки адресов меньшего размера локальным интернет-регистраторам (Local Internet Registries, LIR), обычно являющимся крупными провайдерами. Номер узла в протоколе IP назначается независимо от локального адреса узла. Маршрутизатор по определению входит сразу в несколько сетей. Поэтому каждый порт маршрутизатора имеет собственный IP-адрес. Конечный узел также может входить в несколько IP-сетей. В этом случае компьютер должен иметь несколько IP-адресов, по числу сетевых связей. Таким образом, IP-адрес характеризует не отдельный компьютер или маршрутизатор, а одно сетевое соединение.

Есть два способа определения того, сколько бит отводится на маску подсети, а сколько — на IP-адрес. Изначально использовалась классовая адресация (INET), но со второй половины 90-х годов XX века она была вытеснена бесклассовой адресацией (CIDR), при которой количество адресов в сети определяется маской подсети.

Иногда встречается запись IP-адресов вида «192.168.5.0/24». Данный вид записи заменяет собой указание диапазона IP-адресов. Число после косой черты означает количество единичных разрядов в маске подсети. Для приведённого примера маска подсети будет иметь двоичный вид 11111111 11111111 11111111 00000000 или то же самое в десятичном виде: «255.255.255.0». 24 разряда IP-адреса отводятся под номер сети, а остальные 32-24=8 разрядов полного адреса — под адреса хостов этой сети, адрес этой сети и широковещательный адрес этой сети. Итого, 192.168.5.0/24 означает диапазон адресов хостов от 192.168.5.1 до 192.168.5.254, а также 192.168.5.0 — адрес сети и 192.168.5.255 — широковещательный адрес сети. Для вычисления адреса сети и широковещательного адреса сети используются формулы:

- адрес сети = IP.любого_компьютера_этой_сети AND MASK (адрес сети позволяет определить, что компьютеры в одной сети)

- широковещательный адрес сети = IP.любого_компьютера_этой_сети OR NOT(MASK) (широковещательный адрес сети воспринимается всеми компьютерами сети как дополнительный свой адрес, то есть пакет на этот адрес получат все хосты сети как адресованные лично им.

Если на сетевой интерфейс хоста, который не является маршрутизатором пакетов, попадёт пакет, адресованный не ему, то он будет отброшен).

Если на сетевой интерфейс хоста, который не является маршрутизатором пакетов, попадёт пакет, адресованный не ему, то он будет отброшен).

Запись IP-адресов с указанием через слэш маски подсети переменной длины также называют CIDR-адресом в противоположность обычной записи без указания маски, в операционных системах типа UNIX также именуемой INET-адресом.

В протоколе IP существует несколько соглашений об особой интерпретации IP-адресов: если все двоичные разряды IP-адреса равны 1, то пакет с таким адресом назначения должен рассылаться всем узлам, находящимся в той же сети, что и источник этого пакета. Такая рассылка называется ограниченным широковещательным сообщением (limited broadcast). Если в поле номера узла назначения стоят только единицы, то пакет, имеющий такой адрес, рассылается всем узлам сети с заданным номером сети. Например, в сети 192.168.5.0 с маской 255.255.255.0 пакет с адресом 192.168.5.255 доставляется всем узлам этой сети. Такая рассылка называется широковещательным сообщением (direct broadcast).

IP-адрес называют статическим (постоянным, неизменяемым), если он назначается пользователем в настройках устройства, либо назначается автоматически при подключении устройства к сети и не может быть присвоен другому устройству.

IP-адрес называют динамическим (непостоянным, изменяемым), если он назначается автоматически при подключении устройства к сети и используется в течение ограниченного промежутка времени, указанного в сервисе назначавшего IP-адрес (DHCP).

Для получения IP-адреса клиент может использовать один из следующих протоколов:

- DHCP (RFC 2131) — наиболее распространённый протокол настройки сетевых параметров.

- BOOTP (RFC 951) — простой протокол настройки сетевого адреса, обычно используется для бездисковых станций.

- IPCP (RFC 1332) в рамках протокола PPP (RFC 1661).

- Zeroconf (RFC 3927) — протокол настройки сетевого адреса, определения имени, поиск служб.

- RARP (RFC 903) Устаревший протокол, использующий обратную логику (из аппаратного адреса — в логический) популярного и поныне в широковещательных сетях протокола ARP.

Не поддерживает распространения информации о длине маски (не поддерживает VLSM).

Не поддерживает распространения информации о длине маски (не поддерживает VLSM).

Адреса, используемые в локальных сетях, относят к частным. К частным относятся IP-адреса из следующих сетей:

Также для внутреннего использования:- 127.0.0.0/8 — используется для коммуникаций внутри хоста.

- 169.254.0.0/16 — используется для автоматической настройки сетевого интерфейса в случае отсутствия DHCP (за исключением первой и последней /24 подсети).

Плюсы и минусы внешнего IP-адреса

Практически у каждого интернет-провайдера есть такая услуга: фиксированный внешний IP-адрес. Его же иногда называют «реальным IP», «белым IP» или «прямым IP». Некоторые подключают ее по принципу «чтобы было», некоторые — с вполне осознанной целью. Однако внешний IP-адрес может таить множество опасностей. Что это за услуга, кому она может понадобиться и чем вы рискуете, подключив ее, — расскажем прямо сейчас.

Что такое IP-адрес и как это все работает

Если вы хотите отправить другу открытку из путешествия, вам нужно знать его адрес. Без этого почтовая система никак не сможет узнать, где искать вашего друга. Интернет работает примерно так же: все действия в Интернете, от проверки почты до просмотра смешных видеороликов, требуют обмена данными между вашим устройством и серверами, и у каждого участника должен быть свой адрес, по которому его можно идентифицировать.

Например, чтобы открыть страницу в браузере, компьютер должен обратиться к серверу по его адресу, а тот, в свою очередь, отправит эту страницу обратно — тоже по адресу. Передача и запросов, и ответов происходит при помощи пакетов, которые, как и обычные бумажные письма, содержат адреса отправителя и получателя. Такие адреса называются IP-адресами и записываются в виде четырех чисел от 0 до 255, разделенных точками: например 92.162.36.203. Всего возможных комбинаций немногим более 4 миллиардов, а это гораздо меньше, чем устройств, подключенных к Интернету.

Поэтому IP-адреса решили экономить и придумали механизм NAT (Network address translation) — «трансляцию сетевых адресов». Работает этот механизм следующим образом: интернет-провайдер использует один внешний IP-адрес для всех своих абонентов, а самим им присваивает внутренние.

Это похоже на офисную АТС: когда вам звонят из какой-нибудь фирмы, то всегда определяется один и тот же номер, а телефоны разных сотрудников имеют дополнительные, внутренние номера. Дозвониться до конкретного человека напрямую нельзя, но можно набрать общий номер — и секретарь соединит вас с нужным абонентом.

В роли такого «секретаря» и выступает NAT: получив пакет для внешнего сервера, он запоминает, какое устройство его отправило (чтобы знать, куда передавать ответ), и подставляет вместо его адреса-номера свой, общий для всех, после чего пересылает пакет дальше. Соответственно, при получении ответного пакета, который изначально был отправлен на общий адрес, NAT подставляет в него адрес во внутренней сети провайдера, и «письмо» летит дальше, к тому устройству, которому оно в действительности адресовано.

Механизм NAT может работать по цепочке — например, ваш домашний Wi-Fi-роутер создает локальную сеть со своими IP-адресами и переадресует пакеты, направляемые в сеть провайдера и из нее. При этом он может даже не знать, что сам находится за NAT провайдера. Казалось бы, все прекрасно, зачем тогда внешний IP-адрес?

Дело в том, что с NAT все отлично работает до тех пор, пока все соединения инициируются именно из внутренней сети. То есть если это вы открываете сайты, скачиваете файлы и смотрите видео. Но если к вашему устройству нужно подключиться из Интернета, то через NAT это реализовать невозможно: все пакеты, которые поступят на IP-адрес провайдера, уйдут в никуда, потому что они не являются ответом на чей-то внутренний запрос, и кому их слать дальше — непонятно.

Поэтому для тех случаев, когда к своей сети нужен доступ извне, используют внешний IP-адрес — уникальный и неповторимый. Это примерно как телефону директора в офисе присвоить отдельный прямой городской номер, чтобы те, кто его знает, могли позвонить сразу ему, минуя секретаря.

Зачем нужен внешний IP

Дома это может пригодиться, например, если вы хотите получать доступ к файлам на домашнем компьютере с работы или, скажем, из гостей, вместо того чтобы держать их в облачных хранилищах.

Очень популярны внешние IP-адреса у геймеров: можно создать собственный сервер для многопользовательской игры со своими правилами, модами, картами и приглашать друзей играть. А еще внешний IP-адрес нужен для стриминга игр с удаленных устройств типа Xbox, Playstation или вашего игрового компьютера на ноутбук, когда вы, допустим, решили поиграть в гостях или в поездке.

Иногда внешний IP-адрес требуется для работы сервисов видеонаблюдения и прочих охранных систем, решений для «умного дома» и так далее, однако преимущественно старых. Большинство современных систем — облачные. Это значит, что вы регистрируете свои домашние устройства на специальном доверенном сервере.

После этого все команды устройствам вы отправляете не напрямую им, а на этот сервер. В свою очередь, устройства периодически обращаются к нему и спрашивают, не поступило ли для них команд. При таком подходе реальный IP не требуется — на всех этапах система NAT понимает, куда возвращать пакеты. Заодно через этот же сервер вы можете получать информацию с устройств и управлять ими из любой точки мира.

В свою очередь, устройства периодически обращаются к нему и спрашивают, не поступило ли для них команд. При таком подходе реальный IP не требуется — на всех этапах система NAT понимает, куда возвращать пакеты. Заодно через этот же сервер вы можете получать информацию с устройств и управлять ими из любой точки мира.

Чем опасен внешний IP

Главная опасность внешнего IP-адреса заключается в том же, в чем и его преимущество: он позволяет подключиться к вашему устройству напрямую из Интернета. Из любой точки мира, кому угодно — то есть и злоумышленникам тоже. Затем, используя те или иные уязвимости, киберпреступники вполне могут добраться до ваших файлов и украсть какую-нибудь конфиденциальную информацию, которую потом можно или продать, или вас же ею и шантажировать.

Кроме того, злоумышленник может изменить настройки вашего доступа в Интернет, например, заставить роутер вместо некоторых сайтов подсовывать вам их фишинговые копии — тогда у вас очень быстро украдут все логины и пароли.

Как хакеры узнают, на кого нападать? Во-первых, есть общедоступные интернет-сервисы, которые регулярно проверяют все IP-адреса подряд на предмет уязвимостей и позволяют буквально в пару кликов найти тысячи устройств, имеющих ту или иную дырку, через которую их можно взломать. Во-вторых, при желании злоумышленники могут узнать именно ваш IP — например, через запущенный Skype. Еще ваш адрес видно, когда вы просто заходите на страницы сайтов.

Кстати, по реальному IP-адресу можно не только взломать вашу домашнюю сеть, но и устроить на вас DDoS-атаку, отправляя вам одновременно множество пакетов с разных устройств и перегружая интернет-канал и роутер. У вашего интернет-провайдера от этого есть защита, а у вас? Такие атаки часто проводят против геймеров и стримеров — например, чтобы «выкинуть» сильного противника из соревнования, «подвесив» ему Интернет.

Как защититься

Лучший способ защиты — это, конечно, вообще не использовать внешний IP-адрес, особенно если вы не уверены, что он вам необходим. Не ведитесь на рекламу интернет-провайдеров, как бы убедительна она ни была.

Не ведитесь на рекламу интернет-провайдеров, как бы убедительна она ни была.

Если же уверены, что прямой IP вам нужен, то первым делом поменяйте используемый по умолчанию пароль от роутера. Это не защитит вас от хакеров, эксплуатирующих уязвимости конкретной модели устройства, но спасет от менее квалифицированных злоумышленников. Хорошей идеей будет использовать роутер той модели, в которой меньше известных и популярных среди хакеров дырок — правда, чтобы это понять, придется как следует порыться в Интернете.

Прошивку роутера желательно регулярно обновлять — в более свежих версиях прошивок, как правило, устраняют ошибки, которые были найдены в ранних версиях. И, конечно, в роутере нужно включить все имеющиеся встроенные средства защиты — в домашних моделях это не самые эффективные решения, но хоть что-то.

Кроме того, желательно использовать VPN — например, Kaspersky Secure Connection. Тогда ваш внешний IP-адрес, по крайней мере, не будет виден везде, где вы бываете в Интернете: вместо него будет отображаться адрес VPN-сервера.

Наконец, не пренебрегайте защитными решениями как на компьютерах, так и на мобильных устройствах. Сегодня они не просто ловят зловредов, но и позволяют защититься от другого рода атак вроде перенаправления на зловредные сайты или добавления вредоносной рекламы — а именно такие атаки наиболее вероятны при взломе роутера.

Обратный поиск IP, поиск хостов, разделяющих IP

Выполните обратный поиск IP-адресов , чтобы найти все A-записи , связанные с IP-адресом. По результатам можно точно определить виртуальные хосты, обслуживаемые веб-сервером. Собранная информация может быть использована для расширения поверхности атаки при выявлении уязвимостей на сервере.

Что такое обратный поиск IP-адреса?

Метод, известный как Обратный поиск IP-адресов , представляет собой способ определения имен хостов, имеющих записи DNS (A), связанные с IP-адресом.

Веб-сервер можно настроить для обслуживания нескольких виртуальных хостов с одного IP-адреса. Это распространенный метод в средах общего хостинга. Это также распространено во многих организациях и может быть отличным способом расширить поверхность атаки во время разведки веб-сервера . Если, например, ваш основной целевой веб-сайт кажется безопасным, вы можете получить доступ к базовой операционной системе, атаковав менее безопасный сайт на том же сервере.Потенциально в обход средств контроля безопасности целевого сайта.

Это распространенный метод в средах общего хостинга. Это также распространено во многих организациях и может быть отличным способом расширить поверхность атаки во время разведки веб-сервера . Если, например, ваш основной целевой веб-сайт кажется безопасным, вы можете получить доступ к базовой операционной системе, атаковав менее безопасный сайт на том же сервере.Потенциально в обход средств контроля безопасности целевого сайта.

Поиск CIDR

Вы можете не только использовать обратный поиск IP-адресов для поиска веб-хостов на одном IP-адресе, но и запросить сетевой блок CIDR. Поиск хостов по максимум 24 общедоступных IP-адресов.

Бесплатные пользователи ограничены количеством результатов. Зарегистрированные участники могут получить до 500000 результатов по одному запросу с помощью веб-формы или 6 миллионов с помощью API (см. Ниже).

Предел обратного IP

| БЕСПЛАТНЫЙ ПОЛЬЗОВАТЕЛЬ | Членство | |

| запросов / день | 20 | 500 — 20000 # по плану |

| Максимальное количество результатов | 500 | до 6 миллионов |

Имея членство, вы получите до шести миллионов результатов по одному запросу. Золотая жила данных для аналитиков безопасности, защитников сетей и других профессионалов в области кибербезопасности.

Золотая жила данных для аналитиков безопасности, защитников сетей и других профессионалов в области кибербезопасности.

Поиск обратного IP-адреса Bing

Обычно не так много причин для использования Bing, однако обратный поиск IP Bing иногда является одной из них. Из основных поисковых систем Bing — единственная служба, предлагающая поисковый запрос, который разрешает имена хостов по IP-адресу.

Несколько лет назад это был популярный метод поиска виртуальных веб-хостов по IP-адресу. Поисковый запрос прост в использовании. Вот пример.

IP: 254.32.x.x

Выполнение запроса, такого как в примере, покажет результаты от хостов, которые используют IP-адрес, соответствующий запросу.Bing использует свой поисковый индекс для выполнения обратного поиска IP-адреса , и его можно использовать и сегодня.

Популярные варианты использования обратного поиска IP

Обнаружение поверхности атаки для синих и красных команд

При атаке хоста одно из первых действий, которое вы сделаете, — это попытка определить поверхность атаки хоста. После понимания поверхности атаки следующим шагом будет перечисление используемых приложений и служб. После перечисления опытный тестер на проникновение сможет определить слабые места, где уязвимости могут стать возможностью для эксплуатации.

После понимания поверхности атаки следующим шагом будет перечисление используемых приложений и служб. После перечисления опытный тестер на проникновение сможет определить слабые места, где уязвимости могут стать возможностью для эксплуатации.

Используя метод обратного поиска IP-адресов, можно идентифицировать веб-сайты на хосте , которые могут содержать уязвимости для использования. Даже если уязвимостей нет, раскрытие информации может быть использовано для повышения уровня знаний тестировщика проникновения о цели.

Простая идентификация дополнительных имен хостов, связанных с целью, может дополнительно проинформировать цикл обнаружения информации , поскольку новые имена хостов могут иметь дополнительные записи DNS, которые могут указывать на новые целевые хосты.

На приведенной выше диаграмме обнаружения OSINT вы можете видеть, что обратный поиск IP-адреса является одной из частей процесса обнаружения информации.

Реагирование на инциденты и разведка угроз

При реагировании на инцидент, идентификации ботнета C2 или просто отслеживании шумного сканирования в Интернете обратный поиск IP может определить имена хостов, связанные с атакующей системой. Эти данные могут послужить дополнительной информацией для расследования и привести к дополнительным источникам информации.

Хостинг с превышением лимита подписки

При покупке веб-хостинга в среде общего хостинга провайдер веб-хостинга продает небольшие объемы ресурсов на сервере ряду веб-сайтов. Чтобы сократить расходы, провайдер веб-хостинга может увеличить подписку на , то есть продать больше веб-сайтов, чем может обработать сервер. Это обычное дело для более дешевых провайдеров виртуального хостинга, где на одном веб-сервере могут размещаться тысячи небольших веб-сайтов. Используя обратный поиск IP-адресов, вы можете определить, сколько сайтов вы используете совместно с этим хостом.

Репутация веб-хостинга

Хосты с плохой репутацией могут повлиять на доставку электронной почты, внесение вашего сайта в черный список и рейтинг в поисковых системах. Используйте службу обратного поиска IP-адресов для определения других сайтов на вашем хосте. Затем используйте инструменты расследования, чтобы определить, являются ли эти другие хосты плохими, возможно, даже с сайтами спама или фишинга.

Используйте службу обратного поиска IP-адресов для определения других сайтов на вашем хосте. Затем используйте инструменты расследования, чтобы определить, являются ли эти другие хосты плохими, возможно, даже с сайтами спама или фишинга.

Как запрашиваются данные DNS?

Большая часть данных для инструмента обратного поиска IP-адресов поступает из нашего обхода сайтов Alexa Top 1 Million, поисковых систем (Bing), общего сканирования, прозрачности сертификатов и превосходного сканирования.io проект. Всего записей DNS A составляет примерно 90 ГБ записей хоста в виде обычного текста . Запрос просто просматривает эти данные в наших серверных системах, чтобы найти все хосты, соответствующие введенному IP-адресу.

Обратный поиск в DNS

Обратный поиск в DNS немного отличается от обычно используемого определения для обратного поиска IP . В случае обратного поиска DNS IP-адрес проверяется DNS-сервером, чтобы узнать, есть ли запись PTR , связанная с этим IP-адресом. Эта запись

Эта запись PTR назначается владельцем блока IP-адресов.

API обратного поиска IP

Простой в использовании API для быстрого доступа к нашей внутренней базе данных. Используйте curl , python или любой веб-запрос по URL-адресу API ниже, чтобы получить результаты в текстовом формате.

https://api.hackertarget.com/reverseiplookup/?q=2.2.2.2

Требуется более 500000 результатов?

Просто используйте параметр & page = в запросе API.Будет работать до 6 миллионов результатов для одного IP-адреса ( для любого уровня членства требуется ).

https://api.hackertarget.com/reverseiplookup/?q=2.2.2.2&page=2&apikey=zzzzzzz

API прост в использовании и предназначен для использования в качестве справочного инструмента. Как и все наши инструменты IP , существует ограничение в 50 запросов в день и максимум 500 результатов для бесплатного пользователя. Снимите ограничения с полным членством ..

Снимите ограничения с полным членством ..

Для тех, кому нужно отправлять больше пакетов, обновите до HackerTarget.com Корпоративные планы.

Знай свою сеть — знай противника

Знай свою цель

Тестирование нового уровня с помощью расширенных сканеров уязвимостей.

Надежные инструменты. Размещено для легкого доступа.

Снимите ограничения с полным членством.

Оцените риск и работайте над его снижением.

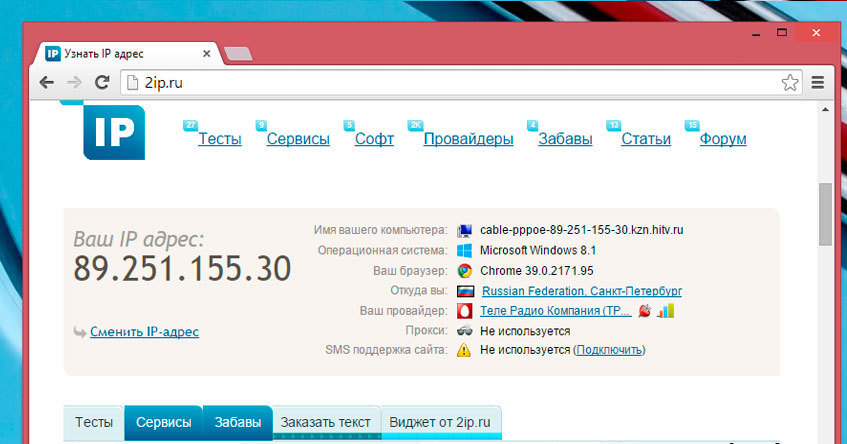

Как найти свой локальный и внешний IP-адрес

Фото: amophoto_au (Shutterstock) IP-адрес вашего устройства — это важная информация, о которой вы, вероятно, не особо задумываетесь.Иногда он понадобится вам для настройки, связанной с сетью (если вы пытаетесь пробить дыру в своей сети, чтобы получить доступ к содержимому вашего NAS-сервера, запустить веб-сервер или подключиться к своей собственной VPN, чтобы назвать несколько примеров), поэтому важно понимать, как его найти. Кроме того, у вас есть два разных. Вроде, как бы, что-то вроде.

Кроме того, у вас есть два разных. Вроде, как бы, что-то вроде.

В обычной домашней сети, в которой вы выходите в Интернет через кабельный модем, который подключен к крутому Wi-Fi-маршрутизатору, у вас есть внешний IP-адрес и внутренний IP-адрес .

Проще говоря, внешний IP-адрес позволяет устройствам в Интернете находить вас. Это все равно что позвонить в компанию, в которой кто-то работает, когда вы пытаетесь с ними связаться. В данном случае внешним IP-адресом будет номер телефона компании.

Ваш внутренний IP-адрес — это то, что ваш маршрутизатор передает всем подключенным к нему устройствам. Он обрабатывает всю «маршрутизацию», отсюда и название, пакетов данных, которые входят в вашу сеть и выходят из нее. Думайте об этом как о секретаре в указанной компании, которому приходится обрабатывать все входящие телефонные звонки.Они слышат, что вы говорите, и перенаправляют вас к конкретному человеку, с которым вы пытаетесь связаться, а также защищают этого человека — если использовать метафору — не позволяя случайным людям получить доступ к их прямым телефонным номерам.

Понял? Вроде, как бы, что-то вроде? Давай продолжим.

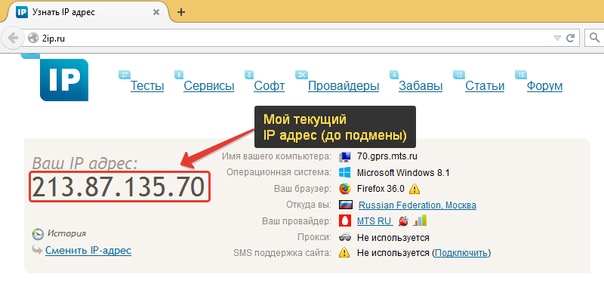

Как найти свой внешний IP-адресЭто просто. Посетите постоянно полезный веб-сайт « WhatIsMyIP.com ». Справа вверху страницы вы увидите свои внешние адреса IPv6 и IPv4.Вероятно, пока вы будете заботиться только о последнем, но (однажды) вы будете использовать первое для всех сетевых задач, которые вы делаете.

G / O Media может получить комиссию

Если вы хотите сделать еще проще, есть также ipconfig.me . Нажмите на нее, и вы увидите свой IPv4-адрес. Вот и все. Ничего больше. Простую версию этого сайта для IPv6 можно найти на удивительно названном icanhazip.com . Нет ничего проще.

Как найти свой внутренний IP-адресПолучить внутренний IP-адрес немного сложнее, чем щелкнуть гиперссылку, но это не так сложно.

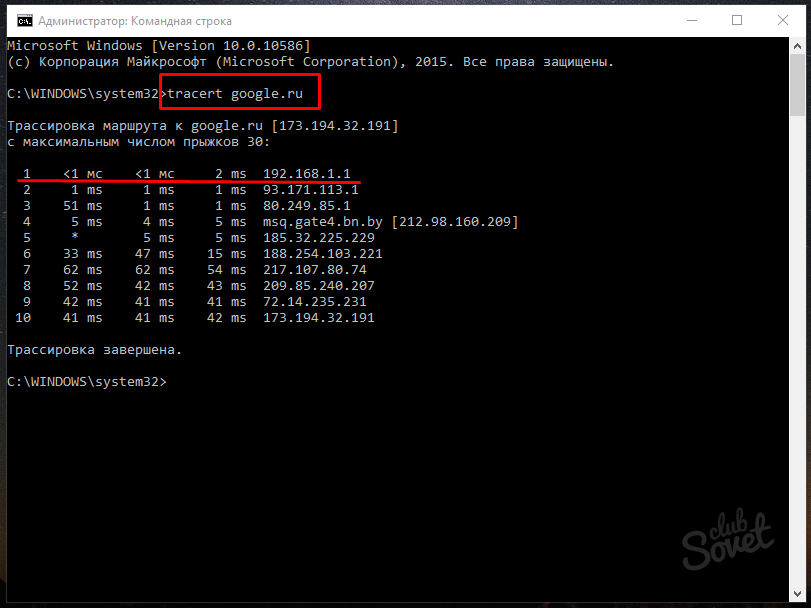

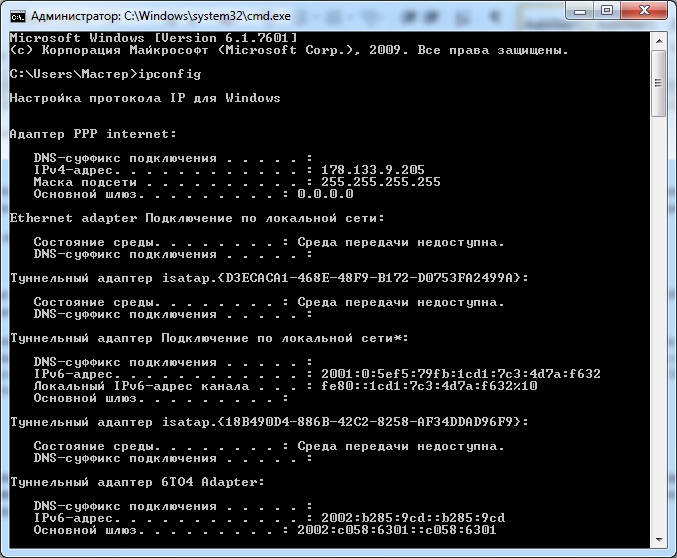

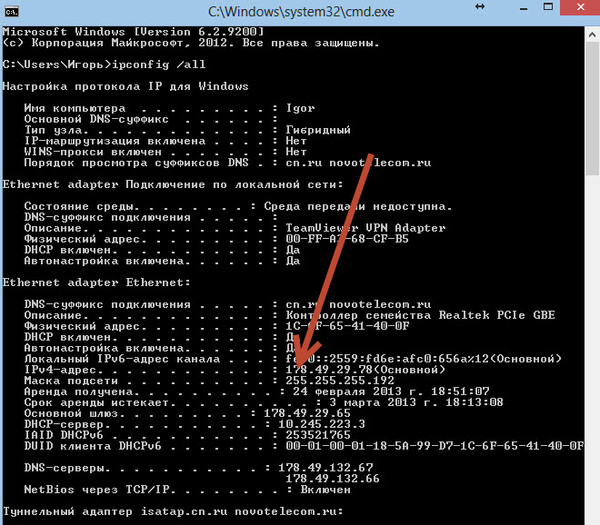

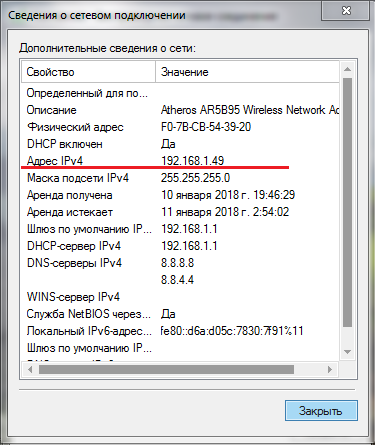

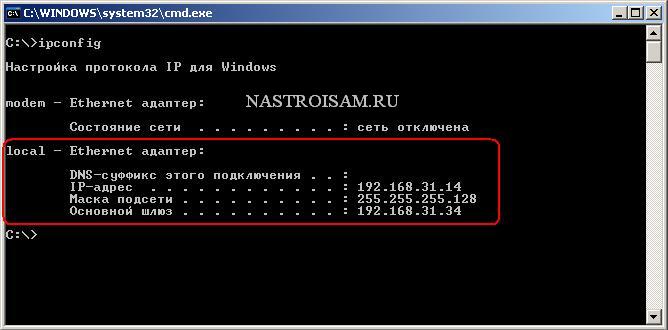

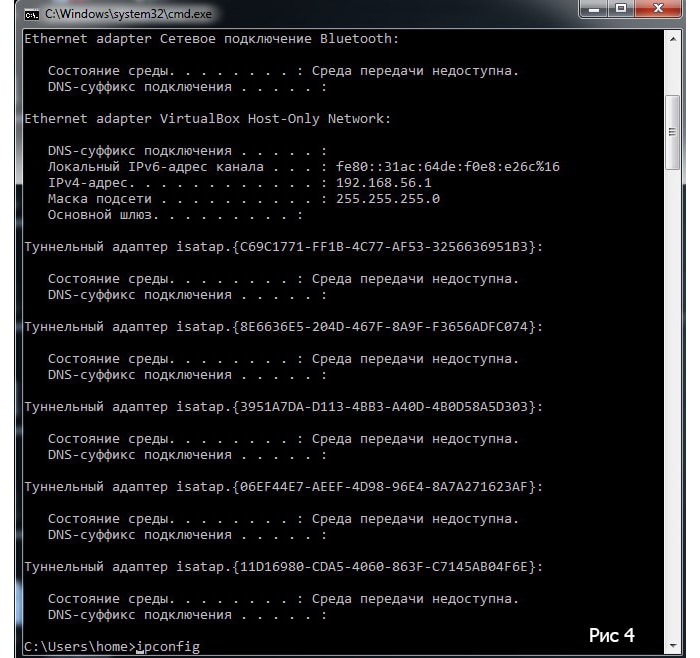

Windows Откройте командную строку через меню «Пуск» Windows. Введите « ipconfig » и нажмите Enter. Найдите строку с надписью «IPv4-адрес». Число напротив этого текста — ваш локальный IP-адрес.

Введите « ipconfig » и нажмите Enter. Найдите строку с надписью «IPv4-адрес». Число напротив этого текста — ваш локальный IP-адрес.

Вы также можете пофантазировать и использовать такую утилиту, как BgInfo , или более крупное приложение, например Rainmeter , для постоянного отображения вашего IP-адреса на рабочем столе. Скорее всего, это перебор, если вы не ИТ-специалист или сетевой администратор, но это определенно вариант.

MacСначала щелкните значок Apple в верхнем левом углу рабочего стола и откройте «Системные настройки». Затем щелкните Сеть. Найдите свой тип подключения — Wi-Fi или Ethernet — и щелкните его. (На нем должна быть зеленая точка, если он активен.)

Посмотрите направо, и вы увидите предложение, которое выглядит как «… подключен к … и имеет IP-адрес …» Следующее число — это IP-адрес вашего ноутбука.

Снимок экрана: Дэвид Мерфи Если это слишком много, вы всегда можете использовать утилиту с умным названием « IP в строке меню », чтобы сделать именно это — поместите свой IP-адрес прямо в строку меню MacOS. Опять же, нет ничего проще, чем это.

Опять же, нет ничего проще, чем это.

У меня есть Google Pixel 3 XL, поэтому я опишу инструкции по поиску IP-адреса на нем. Ваше устройство Android будет похоже, но эти инструкции могут не совпадать в зависимости от того, что вы используете.

Нажмите в приложении «Настройки» и нажмите «Сеть и Интернет». Нажмите на Wi-Fi, который, я полагаю, вы используете, раз уж кто подключает свой смартфон к Ethernet? Нажмите на значок шестеренки справа от беспроводной сети, к которой вы подключены, а затем нажмите «Дополнительно» в нижней части следующего экрана.Прокрутите немного вниз, и вы увидите IPv4-адрес своего устройства.

Снимок экрана: Дэвид Мерфи iOSНажмите в приложении «Настройки», а затем нажмите «Wi-Fi». Нажмите на букву «i» с кружком справа от сети, к которой вы подключены, и вы увидите свой IPv4-адрес прямо здесь, а ваш IPv6-адрес прямо под ним.

Снимок экрана: Дэвид Мерфи Все остальные ваши устройства Если есть сомнения, IP-адрес вашего устройства — , вероятно, указан где-то в параметрах конфигурации сети с его меню настроек — говорим ли мы о вашем Smart TV, вашем сетевое хранилище, игровая консоль или что-то еще. Если у вас не получается найти IP-адрес таким способом, вы всегда можете воспользоваться обратным подходом и работать через маршрутизатор. Где-то в настройках вашего роутера будет список всех устройств, которые к нему подключены. Предполагая, что вы можете найти имя своего устройства или знать его MAC-адрес, вы сможете найти его внутренний IP-адрес.

Если у вас не получается найти IP-адрес таким способом, вы всегда можете воспользоваться обратным подходом и работать через маршрутизатор. Где-то в настройках вашего роутера будет список всех устройств, которые к нему подключены. Предполагая, что вы можете найти имя своего устройства или знать его MAC-адрес, вы сможете найти его внутренний IP-адрес.

Изначально эта история была опубликована Адамом Дачисом в 2011 году. Он был обновлен Дэвидом Мерфи в мае 2019 года с добавлением новой информации и методов, а также 21 октября 2020 года, чтобы обновить устаревшие ссылки и привести контент в соответствие с текущим стилем Lifehacker.

Как найти настоящий IP-адрес (происхождение) веб-сайта?

Сделали ли вы все необходимое, чтобы IP-адрес вашего веб-сайта не был раскрыт?

Защита реального IP-адреса веб-сайта необходима для предотвращения DDoS-атак.

Есть несколько способов узнать IP-адрес веб-сайта, например, домен в IP или поиск записей DNS. Однако, если вы используете облачную систему безопасности, прокси или службу DNS, получить фактический IP-адрес будет довольно сложно.Но это сложно, возможно.

Однако, если вы используете облачную систему безопасности, прокси или службу DNS, получить фактический IP-адрес будет довольно сложно.Но это сложно, возможно.

Давайте узнаем…

Если ваш веб-сайт находится за Cloudflare и не может найти реальный IP-адрес, обратитесь сюда.

Censys

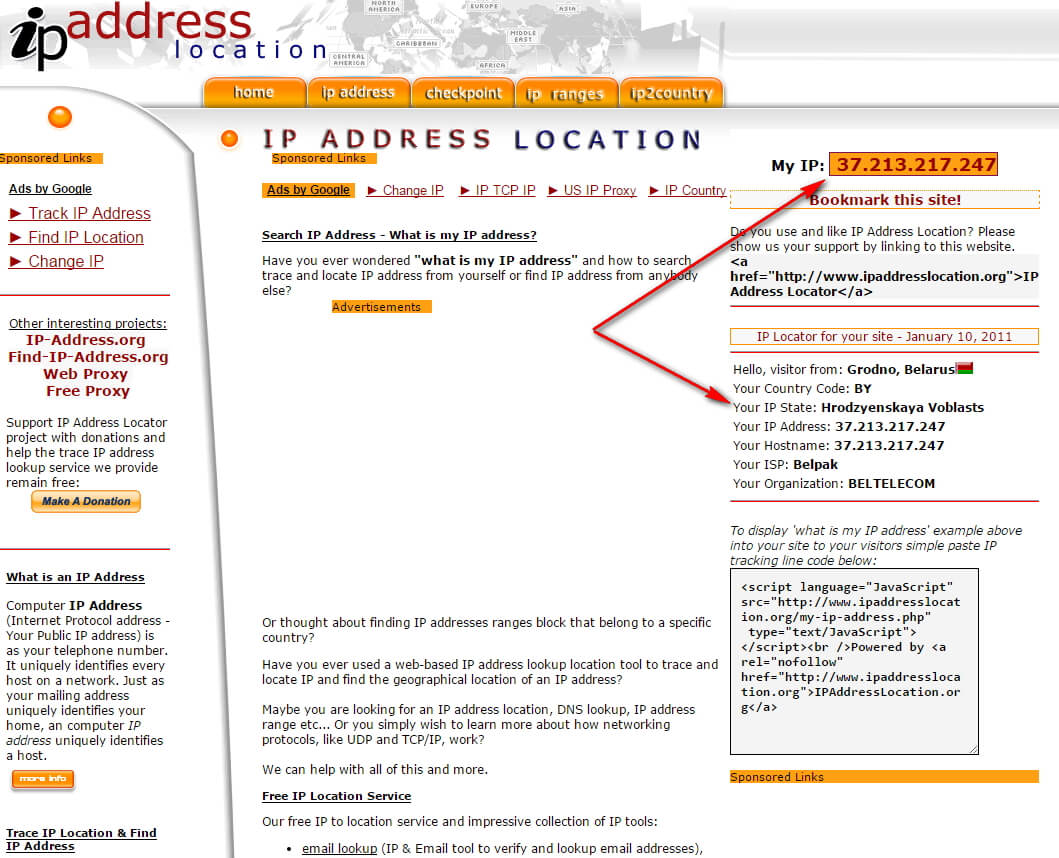

Поисковая системаCensys позволяет исследователям узнать, как развернуты веб-сайты, с возможностью раскрытия IP-адреса. Это интересный инструмент, позволяющий узнать не только IP-адрес, но и многое другое, в том числе следующее.

- IP-адрес

- Хостинг-провайдер

- Расположение сервера

- Код состояния HTTP

- Alexa рейтинг

- Общедоступные протоколы

- SSL-сертификат

Мне удалось найти настоящий IP-адрес одного из моих сайтов, который находится на виртуальном хостинге.

Shodan

Проанализируйте, как ваш сайт подключен к Интернету, и укажите IP-адрес источника. Вот быстрый результат моего лабораторного сайта, и, как вы можете видеть, IP-адрес в результате 🙂

Вот быстрый результат моего лабораторного сайта, и, как вы можете видеть, IP-адрес в результате 🙂

Shodan также может помочь владельцу бизнеса узнать, как и где используется ваш продукт. Полезно проводить исследование рынка.

IVRE

IVRE — это платформа для сетевой разведки с открытым исходным кодом. Он создается с помощью некоторых популярных инструментов, таких как Nmap, Zmap, Bro, p0f, Masscan.Docker готов помочь вам начать работу быстрее.

Результаты можно анализировать с помощью веб-интерфейса, интерфейса командной строки или Python API. Вы можете сортировать, фильтровать, чтобы получить нужную информацию. IVRE поставляется с анализом сетевого потока.

Отлично, не правда ли?

Зоомай

Поисковая система по кибербезопасности — Zoomeye использует Xmap и Wmap для идентификации услуг и сведений об IP-адресах хостинга.

Результат поиска чистый и дает много информации, подобной следующей.

- Тип сайта

- Веб-сервер за сайтом

- Порт

- HTTP-заголовок

- Транспортный поток в исходную точку

- Уязвимость

Zoomeye смог определить исходный IP-адрес сайта за Cloudflare, который размещен в Google Cloud. Удивительный!

SecurityTrails

Как следует из названия, SecurityTrails позволяет узнать текущие и исторические данные по записям A, AAAA, MX, NS, SOA и TXT. Это может быть удобно, чтобы узнать реальный IP-адрес сервера, когда веб-сайт работал непосредственно на IP-адресе сервера, а затем был перемещен в CDN или облачного поставщика безопасности.

Поиск виртуальных хостов

Find Virtual Hosts by Pentest-Tools будет полезен, когда вы хотите найти веб-сайты, настроенные на одном IP.

Они обнаруживаются с помощью общедоступной поисковой системы, разрешения DNS и поиска сертификатов SSL.

Заключение

Видите ли, есть инструменты, помогающие найти IP-адрес источника. Эти инструменты могут быть удобны для исследователя / эксперта по безопасности, чтобы спланировать защиту реального IP-адреса и предотвратить DDoS-атаки и другие уязвимости.

Эти инструменты могут быть удобны для исследователя / эксперта по безопасности, чтобы спланировать защиту реального IP-адреса и предотвратить DDoS-атаки и другие уязвимости.

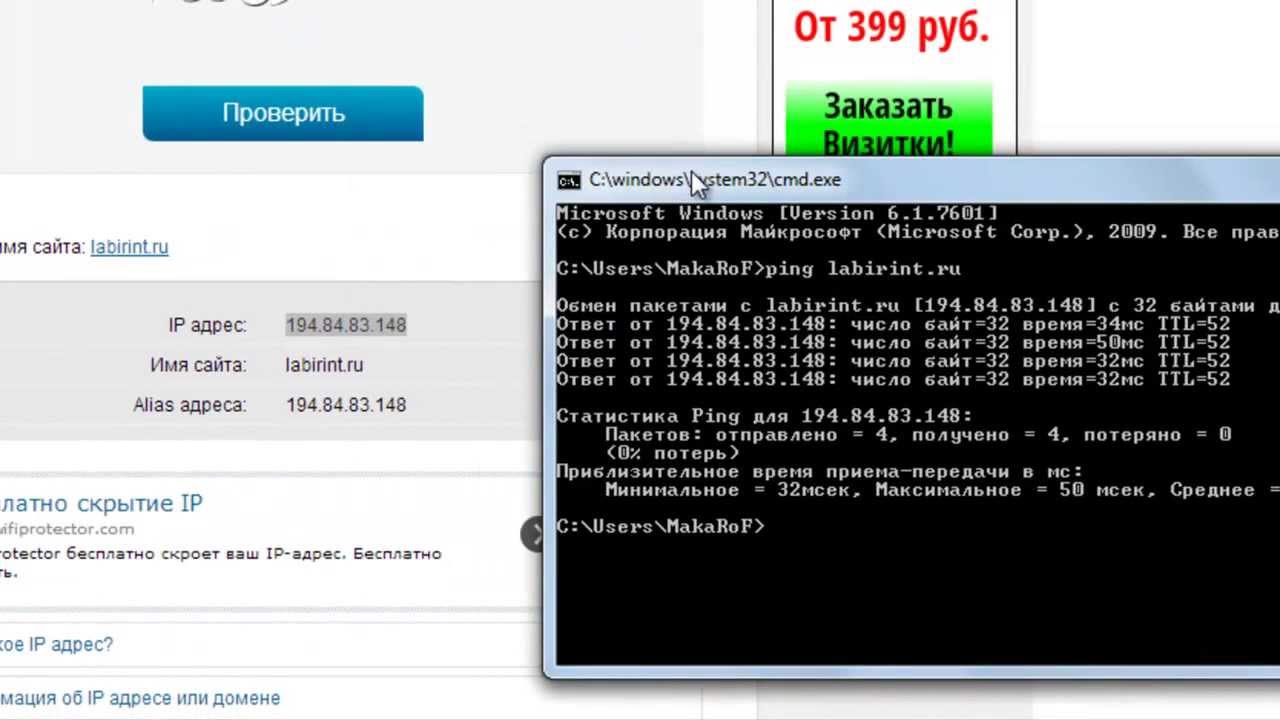

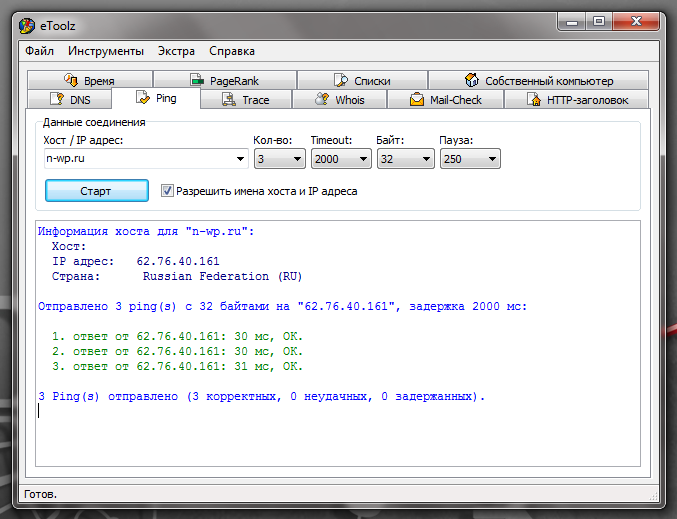

Как узнать IP-адрес любого веб-сайта всего за несколько кликов

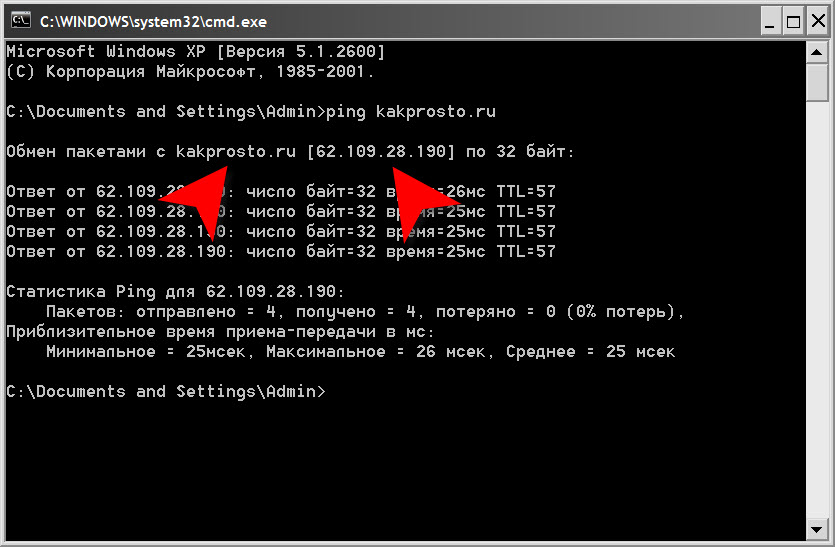

Утилита ping ищет IP-адреса веб-сайтов и других работающих сетевых устройств. Ping пытается связаться с сайтом по имени и сообщает найденный IP-адрес вместе с другой информацией о соединении.

Ping — это команда командной строки в Windows. Например, чтобы найти IP-адрес Example.com на настольном компьютере, используйте интерфейс командной строки вместо графического интерфейса и введите команду:

ping lifewire.com

Команда возвращает результат, аналогичный следующему, который содержит IP-адрес:

- Проверка связи с example.com [255.255.255.255] с 32 байтами данных:. . .

В магазинах Google Play и Apple App есть множество приложений, которые генерируют одни и те же эхо-запросы с мобильного устройства.

Многие крупные веб-сайты не возвращают информацию о подключении в ответ на команды ping в качестве меры безопасности. Однако вы все равно будете видеть IP-адрес сайта.Метод ping не работает, если веб-сайт временно недоступен или если компьютер, используемый для выполнения ping, не подключен к Интернету.

Использование системы WHOIS в Интернете

Альтернативный метод поиска IP-адресов веб-сайтов основан на системе WHOIS в Интернете. WHOIS — это база данных, которая отслеживает информацию о регистрации веб-сайтов, включая владельцев и IP-адреса.

WHOIS не всегда предоставляет информацию об IP-адресах. Вы можете сначала попробовать другой метод.

Чтобы найти IP-адреса веб-сайтов с помощью WHOIS, посетите один из общедоступных сайтов, например who.is или networkolutions.com, которые предлагают услуги запросов к базе данных WHOIS. Поиск определенного имени сайта дает результат, подобный следующему:

- Текущий регистратор: REGISTER.

COM, INC.

COM, INC. - IP-адрес: 207.241.148.80 (поиск IP-адресов ARIN и RIPE)

В методе WHOIS IP-адреса статически хранятся в базе данных и не требуют, чтобы веб-сайт был в сети или доступен через Интернет.

WhatsMyIPAddress.com

WhatsMyIPAddress.com — популярный веб-сайт, на котором вы можете узнать свой общедоступный IP-адрес. Он также имеет простой инструмент, позволяющий вам искать IP-адреса веб-сайтов. Откройте браузер и посетите сайт. Искать так же просто, как ввести название нужного сайта в поле поиска и запустить поиск. Вы сразу увидите IP-адреса, используемые вашим сайтом.

Использовать списки IP-адресов

Популярные веб-сайты публикуют информацию о своих IP-адресах, доступную через стандартный поиск в Интернете.Если вам нужен IP-адрес, например, для Facebook, вы можете найти его в Интернете с помощью простого поиска.

Спасибо, что сообщили нам!

Расскажите, почему!

Другой Недостаточно деталей Сложно понять8 основных способов поиска IP-адресов

Поиск IP-адресов , также известный как поиск IP-адресов или проверка IP-адресов, представляет собой попытку обнаружения информации, скрытой за IP-адресом, для типов IPV4 и IPV6. IP-адреса.

IP-адреса.

Когда вы выполняете поиск IP-адреса в реальном времени, вы, вероятно, будете запрашивать и тестировать базу данных ARIN (Американский реестр Интернет-номеров).В других случаях на запрос ответит пассивный сервер базы данных DNS, домена или IP. В любой ситуации ввод IP-адреса покажет вам подробную информацию об интернет-провайдере и провайдере веб-хостинга / сервера, использующего этот сетевой блок.

Чаще всего такого рода информация запрашивается техническими пользователями, системными администраторами и исследователями безопасности, выполняющими информационные расследования в отношении фишинговых доменов, рассылки спама, DNS-атак и других незаконных действий.

Сегодня мы рассмотрим самые эффективные инструменты, которые можно использовать для поиска IP-адресов с помощью команд терминала и веб-интерфейсов.

Хотя поиск IP-адресов может выполняться из операционных систем Windows, Unix и Linux часто являются идеальными платформами для запуска полного поиска IP-адресов, а также диагностики домена и сети из-за большого количества доступных инструментов и действий, которые вы можете выполнять.

А теперь давайте проанализируем самые популярные терминальные инструменты, предназначенные для выполнения быстрого поиска IP-адреса домена, а также поиска IP-адресов WHOIS.

Пинг

Инструмент Ping — это кроссплатформенная команда, доступная в большинстве современных операционных систем.Он широко используется для определения того, отвечает ли сетевая или удаленная машина на удаленные сетевые запросы — другими словами, «жива» ли она (в сети).

Команда Ping использует функцию эха ICMP (протокол управляющих сообщений Интернета RFC 792) для отправки пакетов по сети на определенное имя хоста или IP-адрес. Как только пакет будет отправлен, он будет ждать ответа удаленного пакета. Если удаленный хост включен, он вернет сетевой пакет; в противном случае это может быть признаком того, что хост недоступен, не работает или просто ответ ICMP отключен правилами брандмауэра на целевом сервере.

Эта команда также используется для измерения скорости отклика сети, потери пакетов и количества отправленных / полученных пакетов. В конечном итоге основная цель Ping — разрешить IP-адрес любого хоста, как вы видите ниже:

В конечном итоге основная цель Ping — разрешить IP-адрес любого хоста, как вы видите ниже:

пинг domain.com

Таким образом, вы можете выполнить простой поиск IP-адреса домена. Когда вы нацеливаетесь на сбалансированный домен, который прослушивает несколько IP-адресов (например, как используется в Round Robin DNS), поиск IP-адресов домена иногда разрешается на разные IP-адреса.

Зона DNS Microsoft является примером этого случая:

Команду Ping также можно использовать против IP-адресов — просто замените цель для любого IP-адреса, как показано ниже:

пинг 8.8.8.8

Таким образом, мы можем получить сводку всех данных, полученных в результате этого быстрого поиска IP-сети:

[[email protected] ~] $ ping -c4 8.8.8.8

PING 8.8.8.8 (8.8.8.8) 56 (84) байтов данных.

64 байта из 8.8.8.8: icmp_seq = 1 ttl = 117 time = 34.10 мс

64 байта из 8.8.8.8: icmp_seq = 2 ttl = 117 time = 34,9 мс

64 байта из 8. 8.8.8: icmp_seq = 3 ttl = 117 time = 34,4 мс

64 байта из 8.8.8.8: icmp_seq = 4 ttl = 117 time = 34,9 мс

--- 8.8.8.8 статистика пинга ---

4 пакета передано, 4 получено, потеря пакетов 0%, время 8 мс

rtt min / avg / max / mdev = 34,419 / 34,785 / 34,963 / 0,251 мс

8.8.8: icmp_seq = 3 ttl = 117 time = 34,4 мс

64 байта из 8.8.8.8: icmp_seq = 4 ttl = 117 time = 34,9 мс

--- 8.8.8.8 статистика пинга ---

4 пакета передано, 4 получено, потеря пакетов 0%, время 8 мс

rtt min / avg / max / mdev = 34,419 / 34,785 / 34,963 / 0,251 мс И вот оно! Это самый простой способ выполнить поиск IP-адреса домена.

Копать

Dig, известный как Domain Information Groper, является популярным инструментом домена и служебной программой DNS, используемой для запроса серверов имен DNS при выполнении поиска IP и DNS.

Чтобы запустить простой поиск IP-адресов домена с помощью Dig, используйте следующий синтаксис:

dig A domain.com

Например:

[[email protected] ~] $ dig A securitytrails.com

; << >> DiG 9.11.5-P4-RedHat-9.11.5-4.P4.fc29 << >> A securitytrails.com

;; глобальные параметры: + cmd

;; Получил ответ:

;; - >> HEADER << - код операции: QUERY, статус: NOERROR, id: 24940

;; флаги: qr rd ra; ЗАПРОС: 1, ОТВЕТ: 1, АВТОРИТЕТ: 0, ДОПОЛНИТЕЛЬНО: 1

;; ОПТИЧЕСКАЯ ПСЕВДОЗЕКЦИЯ:

; EDNS: версия: 0, флаги :; UDP: 1452

;; РАЗДЕЛ ВОПРОСА

; следы безопасности. com. В

;; РАЗДЕЛ ОТВЕТА:

securitytrails.com. 283 IN A 151.139.243.5

;; Время запроса: 28 мсек.

;; СЕРВЕР: 1.1.1.1 # 53 (1.1.1.1)

;; КОГДА: Вс 24 марта, 22:07:33 -03 2019

;; РАЗМЕР MSG rcvd: 63

com. В

;; РАЗДЕЛ ОТВЕТА:

securitytrails.com. 283 IN A 151.139.243.5

;; Время запроса: 28 мсек.

;; СЕРВЕР: 1.1.1.1 # 53 (1.1.1.1)

;; КОГДА: Вс 24 марта, 22:07:33 -03 2019

;; РАЗМЕР MSG rcvd: 63 В предыдущем примере dig запрашивал тип записи DNS A, который ответил, показывая 151.139.243.5 в качестве основного IP-адреса.

Вы можете видеть, что существует много информации, не связанной напрямую с IP-адресом, например время запроса, DNS-сервер, на который был выполнен запрос, статус запроса и другие детали.

Вот упрощенный способ добиться тех же результатов:

[[email protected] ~] $ dig + noall + answer securitytrails.com

securitytrails.com. 564 ИН А 151.139.243.5 + noall отключает статистику, комментарии и другие бесполезные вещи, а + ответ будет включать только ответ от DNS-сервера, именно ту часть, которая нам нужна.

Чтобы сделать это еще проще, используйте вариант + короткий :

[исследование @ securitytrails. com ~] $ dig securitytrails.com + short

151.139.243.5

com ~] $ dig securitytrails.com + short

151.139.243.5 nslookup

nslookup — еще один широко используемый терминальный инструмент системного и сетевого администрирования, доступный в системах Unix / Linux и Windows.

Этот инструмент в основном используется при выполнении задач диагностики сети и системного администрирования, часто для запроса DNS-серверов как способа получения IP-адреса за хостом.

Давайте проиллюстрируем, как использовать nslookup для выполнения простого поиска IP-адреса домена:

nslookup securitytrails.com

Ожидаемый результат:

[[email protected] ~] $ nslookup securitytrails.com

Сервер: 1.1.1.1

Адрес: 1.1.1.1 # 53

Неавторитетный ответ:

Имя: securitytrails.com

Адрес: 151.139.243.5 Хост

Один из способов использования команды host для выполнения поиска IP — запрос по IP-адресу. Вы также можете использовать его в двунаправленном режиме при запросе имен хостов — host может помочь исследователям в области безопасности выполнять поиск в DNS для преобразования имен хостов в IP-адреса и наоборот. Он поддерживает различные поиски различных записей DNS, таких как записи A, MX или NS.

Он поддерживает различные поиски различных записей DNS, таких как записи A, MX или NS.

Чтобы узнать IP-адрес удаленного сервера securitytrails.com, просто введите:

хост securitytrails.com

Это вернет что-то вроде:

[[email protected] ~] $ host securitytrails.com

securitytrails.com имеет адрес 151.139.243.5

Почта securitytrails.com обрабатывается 5 alt1.aspmx.l.google.com.

Почтой securitytrails.com занимается 5 alt2.aspmx.l.google.com.

Почта securitytrails.com обрабатывается 10 aspmx2.googlemail.com.

Почта securitytrails.com обрабатывается 10 aspmx3.googlemail.com.