| ‘r’ | Открывает файл только для чтения; помещает указатель в начало файла. |

| ‘r+’ | Открывает файл для чтения и записи; помещает указатель в начало файла. |

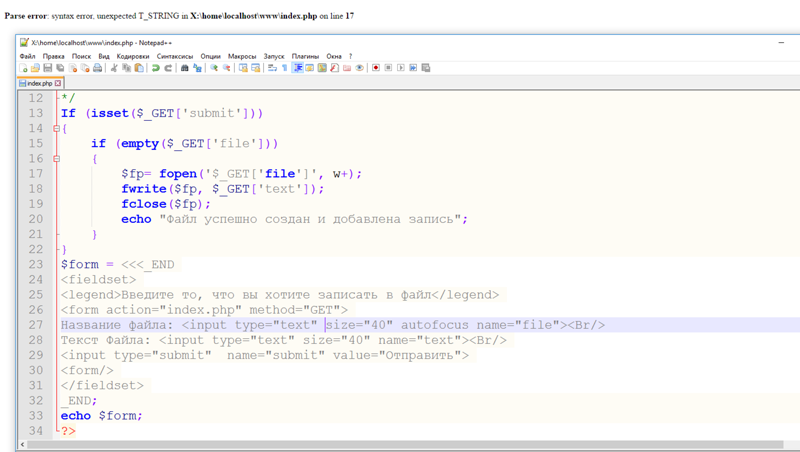

| ‘w’ | Открывает файл только для записи; помещает указатель в начало файла и обрезает файл до нулевой длины. Если файл не существует — пробует его создать. |

| ‘w+’ | Открывает файл для чтения и записи; помещает указатель в начало файла и обрезает файл до нулевой длины. Если файл не существует — пытается его создать. |

| ‘a’ | Открывает файл только для записи; помещает указатель в конец

файла. |

| ‘a+’ | Открывает файл для чтения и записи; помещает указатель в конец файла. Если файл не существует — пытается его создать. |

| ‘x’ | Создаёт и открывает только для записи; помещает указатель в

начало файла. Если файл уже существует, вызов fopen() закончится неудачей, вернёт FALSE и

выдаст ошибку уровня |

| ‘x+’ | Создаёт и открывает для чтения и записи; иначе имеет то же поведение что и‘x’. |

| ‘c’ | Открывает файл только для записи. Если файл не существует, то он создается.

Если же файл существует, то он не обрезается (в отличии от |

| ‘c+’ | Открывает файл для чтения и записи; иначе имеет то же поведение, что и |

Cross-Origin Resource Sharing (CORS) — HTTP

Cross-Origin Resource Sharing (CORS) — механизм, использующий дополнительные HTTP-заголовки, чтобы дать возможность агенту пользователя получать разрешения на доступ к выбранным ресурсам с сервера на источнике (домене), отличном от того, что сайт использует в данный момент. Говорят, что агент пользователя делает запрос с другого источника (cross-origin HTTP request), если источник текущего документа отличается от запрашиваемого ресурса доменом, протоколом или портом.

Говорят, что агент пользователя делает запрос с другого источника (cross-origin HTTP request), если источник текущего документа отличается от запрашиваемого ресурса доменом, протоколом или портом.

Пример cross-origin запроса: HTML страница, обслуживаемая сервером с http://domain-a.com, запрашивает <img> src по адресу http://domain-b.com/image.jpg. Сегодня многие страницы загружают ресурсы вроде CSS-стилей, изображений и скриптов с разных доменов, соответствующих разным сетям доставки контента (Content delivery networks, CDNs).

В целях безопасности браузеры ограничивают cross-origin запросы, инициируемые скриптами. Например, XMLHttpRequest и Fetch API следуют политике одного источника (same-origin policy). Это значит, что web-приложения, использующие такие API, могут запрашивать HTTP-ресурсы только с того домена, с которого были загружены, пока не будут использованы CORS-заголовки.

Механизм CORS поддерживает кросс-доменные запросы и передачу данных между браузером и web-серверами по защищенному соединению. Современные браузеры используют CORS в API-контейнерах, таких как

Современные браузеры используют CORS в API-контейнерах, таких как XMLHttpRequest или Fetch, чтобы снизить риски, присущие запросам с других источников.

На самом деле, все.

Конкретнее, эта статья для web-администраторов, разработчиков серверной стороны и front-end разработчиков. Современные браузеры поддерживают клиентские компоненты cross-origin обмена, включая заголовки и соблюдение правил политики. Но этот новый стандарт означает, что сервера также должны поддерживать новые заголовки запросов и ответов. Другая статья для разработчиков серверной части, описывающая перспективы сross-origin обмена на стороне сервера (с примерами кода на PHP), к дополнительному прочтению.

Этот cтандарт сross-origin обмена используется для разрешения кросс-сайтовых HTTP запросов для:

Эта статья описывает общие понятия Cross-Origin Resource Sharing и включает обсуждение необходимых HTTP заголовков.

Стандарт Cross-Origin Resource Sharing работает с помощью добавления новых HTTP-заголовков, которые позволяют серверам описывать набор источников, которым разрешено читать информацию, запрашиваемую web-браузером.

GET или для POST запросов, использующих определнные MIME-типы), спецификация требует, чтобы браузеры «предпроверяли» запрос, запрашивая поддерживающие методы с сервера с помощью метода HTTP-запроса OPTIONS и затем, поверх «подтверждения» с сервера, отсылали фактический запрос с фактическим методом HTTP-запроса. Сервера также могут оповещать клиентов должны ли «полномочия» (включая Cookies и HTTP Authentication данные) быть отправлены с запросом.Следующая секция описывает сценарии, а также предоставляет анализ использования HTTP-заголовков.

Здесь мы рассмотрим три сценария, которые иллюстрируют как Cross-Origin Resource Sharing работает. Каждый сценарий использует объект XMLHttpRequest, который может быть использован для межсайтового взаимодействия, в любом, поддерживающем данный объект, браузере.

Фрагменты JavaScript кода, включенные в эти секции (а также фрагменты кода, отвечающие за корректную обработку межсерверных запросов, которые запускаются на сервере) могут быть испытаны «в действии» на http://arunranga.com/examples/access-control/, и будут работать в браузерах, которые поддерживают

Обсуждение Cross-Origin Resource Sharing с точки зрения сервера (включая фрагменты кода на PHP) может быть найдено в статье Server-Side Access Control (CORS).

Простые запросы

Некоторые запросы не заставляют срабатывать CORS preflight. Они называются “простыми запросами” в данной статье, хотя Fetch спецификация, определяющая CORS, не использует этот термин. Запрос, для которого не срабатывает CORS preflight— так называемый “простой запросы”—это запрос, удовлетворяющий следующим условиям:

- Допустимые методы для запроса:

- Кроме заголовков, которые автоматические проставляются user-agent’ом (например,

Connection,User-Agent, или любой другой заголовок с именем, определенным в спецификации метода Fetch в секции “Запрещенные имена заголовков (которые нельзя изменить программно)”), допустимыми заголовками, которые могут быть проставлены вручную, являются те заголовки, которые определены спецификацией метода Fetch как “CORS-безопасные заголовки запроса”, такие как: - Допустимыми значениями заголовка

Content-Typeявляются:application/x-www-form-urlencodedmultipart/form-datatext/plain

- Не должны быть зарегистрированы обработчики событий на любой объект

XMLHttpRequestUploadиспользуемый в запросе; это достигается использованием свойстваXMLHttpRequest.. upload

upload - В запросе не должен использоваться объект типа

ReadableStream.

Замечание: These are the same kinds of cross-site requests that web content can already issue, and no response data is released to the requester unless the server sends an appropriate header. Therefore, sites that prevent cross-site request forgery have nothing new to fear from HTTP access control.

Accept, Accept-Language, и Content-Language. Если любой из этих заголовков имеет «нестандартное» значение, WebKit/Safari используют предварительный запрос. Значения, которые WebKit/Safari считают «нестандартными» для этих заголовков, перечислены только в следующих проблемах WebKit: Require preflight for non-standard CORS-safelisted request headers Accept, Accept-Language, and Content-Language, Allow commas in Accept, Accept-Language, and Content-Language request headers for simple CORS, и Switch to a blacklist model for restricted Accept headers in simple CORS requests. Во всех других браузерах подобных дополнительных ограничений нет, потому что они не являются частью спецификации.

Во всех других браузерах подобных дополнительных ограничений нет, потому что они не являются частью спецификации.Например, представьте, что содержимое домена http://foo.example хочет обратиться к содержимому http://bar.other. На домене foo.example может использоваться следующий Javascript код:

var invocation = new XMLHttpRequest();

var url = 'http://bar.other/resources/public-data/';

function callOtherDomain() {

if(invocation) {

invocation.open('GET', url, true);

invocation.onreadystatechange = handler;

invocation.send();

}

}

Это приведет к простому обмену запросами между клиентом и сервером, используя CORS заголовки для обработки привилегий:

Посмотрим, что браузер отправит в таком случае на сервер, а также проверим ответ сервера:

GET /resources/public-data/ HTTP/1.1

Host: bar.other

User-Agent: Mozilla/5.0 (Macintosh; U; Intel Mac OS X 10.5; en-US; rv:1.9.1b3pre) Gecko/20081130 Minefield/3. 1b3pre

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: en-us,en;q=0.5

Accept-Encoding: gzip,deflate

Accept-Charset: ISO-8859-1,utf-8;q=0.7,*;q=0.7

Connection: keep-alive

Referer: http://foo.example/examples/access-control/simpleXSInvocation.html

Origin: http://foo.example

HTTP/1.1 200 OK

Date: Mon, 01 Dec 2008 00:23:53 GMT

Server: Apache/2.0.61

Access-Control-Allow-Origin: *

Keep-Alive: timeout=2, max=100

Connection: Keep-Alive

Transfer-Encoding: chunked

Content-Type: application/xml

[XML Data]

1b3pre

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: en-us,en;q=0.5

Accept-Encoding: gzip,deflate

Accept-Charset: ISO-8859-1,utf-8;q=0.7,*;q=0.7

Connection: keep-alive

Referer: http://foo.example/examples/access-control/simpleXSInvocation.html

Origin: http://foo.example

HTTP/1.1 200 OK

Date: Mon, 01 Dec 2008 00:23:53 GMT

Server: Apache/2.0.61

Access-Control-Allow-Origin: *

Keep-Alive: timeout=2, max=100

Connection: Keep-Alive

Transfer-Encoding: chunked

Content-Type: application/xml

[XML Data]

Строчки 1 — 10 это заголовки отправленного запроса. Самим интересующим здесь для нас заголовком является Origin, указанный на 10 строке. Данный заголовок указывает, что запрос пришел из содержимого домена http://foo.example.

Строчки 13 — 22 показывают HTTP-ответ от сервера на домен http://bar.other. В ответ сервер возвращает Access-Control-Allow-Origin заголовок, указанный на 16 строке. Использование заголовков

Использование заголовков Origin header и Access-Control-Allow-Origin показывает протокол контроля доступа в простейшем виде. В этом случае, сервер отвечает с Access-Control-Allow-Origin: * что означает, что к ресурсу может получить доступ с любого домена кросс-сайтовым способом. Если владелец ресурса http://bar.other пожелал ограничить доступ к ресурсу для запросов только с http://foo.example, они отправят обратно:

Access-Control-Allow-Origin: http://foo.example

Отметьте, никакой домен, кроме http://foo.example (определен ORIGIN: заголовок в запросе, как в 10 строке выше), не может получить доступ к ресурсу кросс-сайтовым способом. Заголовок Access-Control-Allow-Origin должен содержать значение, которое было отправлено в заголовке Origin запроса.

Предварительные запросы

В отличии от “простых запросов” (обсуждено выше), «предварительные» запросы сначала отправляют HTTP-запрос методом OPTIONS к ресурсу на другом домене, чтобы определить, является ли фактический запрос безопасным для отправки. Кросс-сайтовые запросы предварительно просматриваются таким образом, так как они могут быть причастны к пользовательским данным.

Кросс-сайтовые запросы предварительно просматриваются таким образом, так как они могут быть причастны к пользовательским данным.

В частности, запрос предварительно просматривается, если выполняется любое из следующих условий:

- Если в запросе используется любой из следующих методов:

- Или если, кроме заголовков, автоматически устанавливаемых пользовательским агентом (например,

Connection,User-Agent, или любым другим заголовком с именем, определенным в спецификации Fetch как «имя запрещенного заголовка»), запрос включает любые заголовки, отличные от тех, которые спецификация Fetch определяет как «заголовок запроса CORS-безопасный заголовок запроса», а именно: - Или если заголовок

Content-Typeсодержит значение, отличное от следующих:application/x-www-form-urlencodedmultipart/form-datatext/plain

- Или если один или больше слушателей событий зарегистрированы на объекте

XMLHttpRequestUpload, который используется в запросе.

- Или если объект

ReadableStreamиспользуется в запросе.

Ниже приведен пример запроса, который будет предварительно просмотрен.

var invocation = new XMLHttpRequest();

var url = 'http://bar.other/resources/post-here/';

var body = '<?xml version="1.0"?><person><name>Arun</name></person>';

function callOtherDomain(){

if(invocation)

{

invocation.open('POST', url, true);

invocation.setRequestHeader('X-PINGOTHER', 'pingpong');

invocation.setRequestHeader('Content-Type', 'application/xml');

invocation.onreadystatechange = handler;

invocation.send(body);

}

}

......

В примере выше, 3 строка создает XML тело, чтобы отправить POST запросом на строке 8. Также, на строке 9, «кастомизированный» (не стандартный) заголовок HTTP запроса установлен (X-PINGOTHER: pingpong). Такие заголовки не являются частью протокола HTTP/1. 1, но, как правило, полезны для веб-приложений. Так как запрос использует Content-Type

1, но, как правило, полезны для веб-приложений. Так как запрос использует Content-Type application/xml, и так как установлен кастомизированный заголовок, этот запрос просматривается.

Замечнаие: как описано ниже, фактический POST запрос не включает Access-Control-Request-* заголовки; они нужны только для OPTIONS запроса.

Давайте посмотрим на полный обмен между клиентом и сервером. Первый обмен — это предварительный запрос/ответ:

OPTIONS /resources/post-here/ HTTP/1.1 Host: bar.other User-Agent: Mozilla/5.0 (Macintosh; U; Intel Mac OS X 10.5; en-US; rv:1.9.1b3pre) Gecko/20081130 Minefield/3.1b3pre Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Accept-Language: en-us,en;q=0.5 Accept-Encoding: gzip,deflate Accept-Charset: ISO-8859-1,utf-8;q=0.7,*;q=0.7 Connection: keep-alive Origin: http://foo.example Access-Control-Request-Method: POST Access-Control-Request-Headers: X-PINGOTHER, Content-Type HTTP/1.1 200 OK Date: Mon, 01 Dec 2008 01:15:39 GMT Server: Apache/2.0.61 (Unix) Access-Control-Allow-Origin: http://foo.example Access-Control-Allow-Methods: POST, GET, OPTIONS Access-Control-Allow-Headers: X-PINGOTHER, Content-Type Access-Control-Max-Age: 86400 Vary: Accept-Encoding, Origin Content-Encoding: gzip Content-Length: 0 Keep-Alive: timeout=2, max=100 Connection: Keep-Alive Content-Type: text/plain

Как только предварительный запрос завершен, отправляется настоящий запрос:

POST /resources/post-here/ HTTP/1.1 Host: bar.other User-Agent: Mozilla/5.0 (Macintosh; U; Intel Mac OS X 10.5; en-US; rv:1.9.1b3pre) Gecko/20081130 Minefield/3.1b3pre Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Accept-Language: en-us,en;q=0.5 Accept-Encoding: gzip,deflate Accept-Charset: ISO-8859-1,utf-8;q=0.7,*;q=0.7 Connection: keep-alive X-PINGOTHER: pingpong Content-Type: text/xml; charset=UTF-8 Referer: http://foo.example/examples/preflightInvocation.html Content-Length: 55 Origin: http://foo.example Pragma: no-cache Cache-Control: no-cache <?xml version="1.0"?><person><name>Arun</name></person> HTTP/1.1 200 OK Date: Mon, 01 Dec 2008 01:15:40 GMT Server: Apache/2.0.61 (Unix) Access-Control-Allow-Origin: http://foo.example Vary: Accept-Encoding, Origin Content-Encoding: gzip Content-Length: 235 Keep-Alive: timeout=2, max=99 Connection: Keep-Alive Content-Type: text/plain [Some GZIP'd payload]

Строки 1 — 12 выше представляют предварительный запрос с OPTIONS методом. Браузер определяет, что ему нужно отправить это, основываясь на параметрах запроса, которые использовались во фрагменте кода JavaScript выше, чтобы сервер мог ответить, допустимо ли отправить запрос с фактическими параметрами запроса. OPTIONS — это метод HTTP/1.1, который используется для определения дополнительной информации от серверов, и является safe методом, что означает, что его нельзя использовать для изменения ресурса. Обратите внимание, что вместе с запросом OPTIONS отправляются два других заголовка запроса (строки 10 и 11 соответственно):

Access-Control-Request-Method: POST Access-Control-Request-Headers: X-PINGOTHER, Content-Type

Заголовок Access-Control-Request-Method уведомляет сервер как часть предварительного запроса о том, что при отправке фактического запроса он будет отправлен методом запроса POST. Заголовок

Заголовок Access-Control-Request-Headers уведомляет сервер о том, что при отправке фактического запроса он будет отправлен с пользовательскими заголовками X-PINGOTHER и Content-Type. Теперь у сервера есть возможность определить, хочет ли он принять запрос в этих обстоятельствах.

Строки 14 — 26 выше — это ответ, который сервер отправляет обратно, указывая, что метод запроса (POST) и заголовки запроса (X-PINGOTHER) являются приемлемыми. В частности, давайте посмотрим на строки 17-20:

Access-Control-Allow-Origin: http://foo.example Access-Control-Allow-Methods: POST, GET, OPTIONS Access-Control-Allow-Headers: X-PINGOTHER, Content-Type Access-Control-Max-Age: 86400

Сервер отвечает с Access-Control-Allow-Methods и сообщает, что POST, GET, и OPTIONS являются жизнеспособными методами для запроса соответствующего ресурса. Обратите внимание, что этот заголовок похож на заголовок ответа Allow, но используется строго в контексте контроля доступа.

Сервер также отправляет Access-Control-Allow-Headers со значением «X-PINGOTHER, Content-Type«, подтверждая, что это разрешенные заголовки, которые будут использоваться с фактическим запросом. Как и Access-Control-Allow-Methods, Access-Control-Allow-Headers представляет собой список допустимых заголовков через запятую.

Наконец, Access-Control-Max-Age дает значение в секундах, в течение которого можно кэшировать ответ на предварительный запрос без отправки другого предварительного запроса. В этом случае, 86400 секунды — это 24 часа. Обратите внимание, что каждый браузер имеет максимальное внутреннее значение, которое имеет приоритет, когда Access-Control-Max-Age больше.

Предварительные запросы и переадресации

Большинство браузеров в настоящее время не поддерживают следующие переадресации для предварительных запросов. Если переадресация происходит для предварительного запроса, большинство современных браузеров сообщат об ошибке, такой как следующее.

Запрос был перенаправлен на ‘https://example.com/foo’, который запрещен для запросов из разных источников, требующих предварительной проверки

Запрос требует предварительной проверки, которая запрещена для перенаправления между источниками

Протокол CORS изначально требовал такого поведения, но впоследствии был изменен, чтобы больше не требовать его. Однако большинство браузеров еще не реализовали это изменение и все еще демонстрируют поведение, которое требовалось изначально.

Поэтому, пока браузеры не догонят спецификацию, вы можете обойти это ограничение, выполнив одно или оба из следующих действий:

- изменить поведение на стороне сервера, чтобы избежать предварительной проверки и/или избежать переадресации — если у вас есть контроль над сервером, к которому делается запрос

- изменить запрос так, чтобы это был простой запрос, который не вызывает предварительную проверку

Но если невозможно внести эти изменения, то возможен другой способ:

- Сделайте простой запрос для определения (используя Response.

url для Fetch API, или XHR.responseURL, чтобы определить, на каком URL завершится настоящий предварительный запрос).

url для Fetch API, или XHR.responseURL, чтобы определить, на каком URL завершится настоящий предварительный запрос). - Сделайте другой запрос (“настоящий” запрос), используя URL адрес, полученный вами из Response.url или XMLHttpRequest.responseURL на первом этапе.

Однако, если запрос инициирует предварительную проверку из-за наличия в запросе заголовка `Authorization`, вы не сможете обойти ограничение, используя описанные выше шаги. И вы вообще не сможете обойти это, если у вас нет контроля над сервером, на который делается запрос.

Запросы с учетными данными

Наиболее интересная возможность, предоставляемая как XMLHttpRequest, так и Fetch и CORS — это возможность делать «проверенные» запросы, которые осведомленны о файлах HTTP cookie и информации HTTP аутентификаци. По умолчанию, в кросс-сайтовых XMLHttpRequest или Fetch вызовах, браузеры не отправляют учетные данные. Конкретный флаг должен быть установлен для объекта XMLHttpRequest или конструктора Request при его вызове.

В этом примере контент, изначально загруженный из http://foo.example, выполняет простой GET запрос к ресурсу http://bar.other, который устанавливает файлы сookie. Содержимое на foo.example может содержать такой JavaScript:

var invocation = new XMLHttpRequest();

var url = 'http://bar.other/resources/credentialed-content/';

function callOtherDomain(){

if(invocation) {

invocation.open('GET', url, true);

invocation.withCredentials = true;

invocation.onreadystatechange = handler;

invocation.send();

}

}В строке 7 показан флаг XMLHttpRequest, который должен быть установлен для выполнения вызова с помощью файлов cookie, а именно логическое значение withCredentials. По умолчанию вызов выполняется без файлов cookie. Поскольку это простой запрос GET, он не является предварительным, но браузер отклоняет любой ответ, который не имеет заголовка Access-Control-Allow-Credentials: true, и не создает ответ, доступный для вызова веб-контента.

Вот пример обмена между клентом и сервером:

GET /resources/access-control-with-credentials/ HTTP/1.1 Host: bar.other User-Agent: Mozilla/5.0 (Macintosh; U; Intel Mac OS X 10.5; en-US; rv:1.9.1b3pre) Gecko/20081130 Minefield/3.1b3pre Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Accept-Language: en-us,en;q=0.5 Accept-Encoding: gzip,deflate Accept-Charset: ISO-8859-1,utf-8;q=0.7,*;q=0.7 Connection: keep-alive Referer: http://foo.example/examples/credential.html Origin: http://foo.example Cookie: pageAccess=2 HTTP/1.1 200 OK Date: Mon, 01 Dec 2008 01:34:52 GMT Server: Apache/2.0.61 (Unix) PHP/4.4.7 mod_ssl/2.0.61 OpenSSL/0.9.7e mod_fastcgi/2.4.2 DAV/2 SVN/1.4.2 X-Powered-By: PHP/5.2.6 Access-Control-Allow-Origin: http://foo.example Access-Control-Allow-Credentials: true Cache-Control: no-cache Pragma: no-cache Set-Cookie: pageAccess=3; expires=Wed, 31-Dec-2008 01:34:53 GMT Vary: Accept-Encoding, Origin Content-Encoding: gzip Content-Length: 106 Keep-Alive: timeout=2, max=100 Connection: Keep-Alive Content-Type: text/plain [text/plain payload]

Также в строке 11 содержится Cookie, предназначенный для контента ресурса http://bar.. В случае если  other

otherhttp://bar.other не ответит полем Access-Control-Allow-Credentials: true (строка 19), то ответ от сервера будет проигнорирован и не станет доступным для веб-контента.

Запросы с учетными данными и wildcards

В процессе ответа на запрос с учетными данными сервер обязан указать точный источник в поле заголовка Access-Control-Allow-Origin вместо спецсимвола «*«.

Из-за того что заголовки запроса в примере выше включают заголовок Cookie, запрос провалился бы, если бы значение заголовка Control-Allow-Origin было «*». Но он не провалился: потому что значение заголовка Access-Control-Allow-Origin — «http://foo.example» (действительный источник), а не спецсимвол «*«, контент, удостоверяющий полномочия, возвращается в вызывающий веб-контент.

Отметьте, что заголовок ответа Set-Cookie в примере выше также устанавливает дополнительные куки. В случае неудачи, возникает исключение, в зависимости от используемого API.

В случае неудачи, возникает исключение, в зависимости от используемого API.

Эта секция содержит список заголовков HTTP ответов, которые сервер шлет в ответ на запрос доступа, как описано в спецификации совместного использования ресурсов между разными источниками. В предыдущей секции это описано в действии.

Access-Control-Allow-Origin

Возвращаемый ресурс может иметь один заголовок Access-Control-Allow-Origin, синтаксис которого:

Access-Control-Allow-Origin: <origin> | *

Access-Control-Allow-Origin определяет либо один источник, что указывает браузеру разрешить этому источнику доступ к ресурсу; либо — для запросов без учетных данных — значение «*«, которое говорит браузеру разрешить запросы из любых источников.

Например, чтобы разрешить http://mozilla.org доступ к ресурсу, можно указать:

Access-Control-Allow-Origin: http://mozilla.org

Если сервер возвращает название хоста, вместо «*», также может быть указан заголовок Vary со значением Origin, чтобы показать клиентам, что ответы с сервера будут отличаться в зависимости от значения заголовка запроса Origin.

The Access-Control-Expose-Headers header lets a server whitelist headers that browsers are allowed to access. For example:

Access-Control-Expose-Headers: X-My-Custom-Header, X-Another-Custom-Header

This allows the X-My-Custom-Header and X-Another-Custom-Header headers to be exposed to the browser.

Access-Control-Max-Age

The Access-Control-Max-Age header indicates how long the results of a preflight request can be cached. For an example of a preflight request, see the above examples.

Access-Control-Max-Age: <delta-seconds>

The delta-seconds parameter indicates the number of seconds the results can be cached.

Access-Control-Allow-Credentials

The Access-Control-Allow-Credentials header Indicates whether or not the response to the request can be exposed when the credentials flag is true. When used as part of a response to a preflight request, this indicates whether or not the actual request can be made using credentials. Note that simple

Note that simple GET requests are not preflighted, and so if a request is made for a resource with credentials, if this header is not returned with the resource, the response is ignored by the browser and not returned to web content.

Access-Control-Allow-Credentials: true

Credentialed requests are discussed above.

Access-Control-Allow-Methods

The Access-Control-Allow-Methods header specifies the method or methods allowed when accessing the resource. This is used in response to a preflight request. The conditions under which a request is preflighted are discussed above.

Access-Control-Allow-Methods: <method>[, <method>]*

An example of a preflight request is given above, including an example which sends this header to the browser.

This section lists headers that clients may use when issuing HTTP requests in order to make use of the cross-origin sharing feature. Note that these headers are set for you when making invocations to servers. Developers using cross-site

Developers using cross-site XMLHttpRequest capability do not have to set any cross-origin sharing request headers programmatically.

Origin

The Origin header indicates the origin of the cross-site access request or preflight request.

Origin: <origin>

The origin is a URI indicating the server from which the request initiated. It does not include any path information, but only the server name.

Note: The origin can be the empty string; this is useful, for example, if the source is a data URL.

Note that in any access control request, the Origin header is always sent.

Access-Control-Request-Method

The Access-Control-Request-Method is used when issuing a preflight request to let the server know what HTTP method will be used when the actual request is made.

Access-Control-Request-Method: <method>

Examples of this usage can be found above.

The Access-Control-Request-Headers header is used when issuing a preflight request to let the server know what HTTP headers will be used when the actual request is made.

Access-Control-Request-Headers: <field-name>[, <field-name>]*

Examples of this usage can be found above.

BCD tables only load in the browser

Compatibility notes

- Internet Explorer 8 and 9 expose CORS via the

XDomainRequestobject, but have a full implementation in IE 10. - While Firefox 3.5 introduced support for cross-site XMLHttpRequests and Web Fonts, certain requests were limited until later versions. Specifically, Firefox 7 introduced the ability for cross-site HTTP requests for WebGL Textures, and Firefox 9 added support for Images drawn on a canvas using

drawImage.

10 способов как повысить безопасность сайта на Joomla — студия Палыча

Давно хотел написать статью, посвященную безопасности сайтов на Joomla. В последнее время участились взломы сайтов на Joomla, и не только на ней. Взлому подвергаются любые CMS (например: Обнаружена опасная уязвимость в кеширующих плагинах для WordPress). Методы заражения всегда однотипные: это заражения сайтов вирусами-троянцами, установка бекдоров (backdoor). С этим бороться можно, и довольно просто. Есть ряд решений по безопасности для сайтов на Joomla. Итак, обсудим.

В последнее время участились взломы сайтов на Joomla, и не только на ней. Взлому подвергаются любые CMS (например: Обнаружена опасная уязвимость в кеширующих плагинах для WordPress). Методы заражения всегда однотипные: это заражения сайтов вирусами-троянцами, установка бекдоров (backdoor). С этим бороться можно, и довольно просто. Есть ряд решений по безопасности для сайтов на Joomla. Итак, обсудим.

Безопасность сайта на Joomla стоит разделить на части:

- Настройка .htaccess.

- Настройка веб-сервера Apache.

- Права файловой системы.

- Обновление CMS Joomla.

- Удаление неиспользуемых расширений Joomla.

- Обновление расширений Joomla.

- Не используйте варезные расширения.

- Установка расширений безопасности.

-

Сложные пароли к учетной записи администраторов.

- Создание страницы 404.

Безопасная настройка сервера/хостинга

Это самая важная часть, Многие сайтостроители не задаются вопросом безопасности самого хостинга, где размещаются сайты. А это распространенное заблуждение. Это надо делать в первую очередь. Все хостинги предоставляют услугу, как есть. Только на некоторых площадках уже сделана тонкая настройка хостинга/сервера.

Используйте .htaccess

Блокировать типичные попытки эксплоита можно с помощью файла .htaccess, который должен находится в корне сайта. По умолчанию эта функция не включена на всех серверах. Используя файл .htaccess, вы сможете защитить с его помощью важные директории, например, такие, как administrator, можно блокировать доступ на сайт с определенных IP-адресов. И еще много чего можно сделать, об этом напишем чуть ниже.

Сам дистрибутив Joomla уже идет в комплекте с настроенным файлом . index2.php»>

order deny,allow

allow from all

</Filesmatch>

## Конец — Запрет на выполнение php-скриптов в корне сайта

index2.php»>

order deny,allow

allow from all

</Filesmatch>

## Конец — Запрет на выполнение php-скриптов в корне сайта

Запрет доступа к xml-файлам расширений

## Код запрета доступа к xml-файлам расширений (раскомментируйте для активации)

<Files ~ "\.xml$">

Order allow,deny

Deny from all

Satisfy all

</Files>

## Конец кода запрета доступа к xml-файлам

Блокирование прямого доступа к ядру

Данное решение закроет доступ к бекдорам, тем самым увеличивая безопасность сайта на Joomla. По личному опыту, часто сайт заражается бекдором под названием FileMan. При удаленном вызове вы получаете полный доступ к файловой системе, вы можете изменять любые файлы, при этом оставляя дату последнего изменения, а не текущих. Нашли такие бекдоры в папке modules. Примеры:

- /modules/mod_system/mod_system.php

-

/modules/mod_systems/mod_system.

php

php - /modules/mod_article/mod_system.php

- /modules/mod_articles/mod_system.php

- /modules/mod_articless/mod_system.php

Создать новый файл .htaccess. Добавить инструкцию, которая указана нижне. Она запрещает выполнение скриптов. Добавить его во все папки корня сайта.

## Блокирование прямого доступа к ядру

<Files ~ ".(php)$">

Deny from all

</Files>Настройка Apache

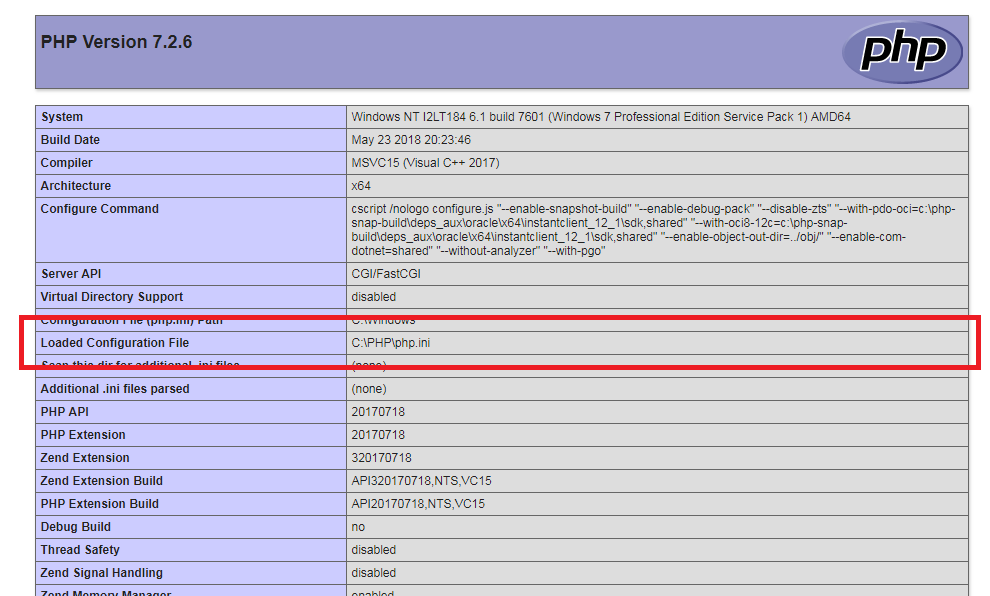

Теперь перейдем к настройке безопасности веб-сервера Apache, он обрабатывает PHP-код и возвращает браузеру HTML-код. Его тоже надо настроить. Тут может возникнуть ряд трудностей, так как не на всех серверах есть доступ к файлу php.ini (в нем хранится конфигурация Apache). Можно попробовать сконфигурировать через .htaccess.

Повышаем безопасность сайта

Для более тонкой настройки безопасности сайта и защиты от фишинга, вставляем следующий код в . htaccess или в конфигурацию Apache:

htaccess или в конфигурацию Apache:

<IfModule mod_headers.c>

#Запрещаем встраивать сайт во iframe

Header always append X-Frame-Options SAMEORIGIN

#Защищаем сайт от межсайтового скриптинга

Header set X-XSS-Protection "1; mode=block"

#Заголовок предотвращает атаки на основе mime

Header set X-Content-Type-Options nosniff

#Браузер отправляет полный URL на тот же сайт, и неполный (только название) на все остальные

Header set Referrer-Policy origin-when-cross-origin

</IfModule>Установите модуль mod_security

ModSecurity — модуль Apache, добавляющий возможности обнаружения и предотвращения вторжения на Web-сервер.

К сожалению вы сами не сможете этого сделать, советуем обратиться к администрации хостинга или к администратору выделенного/виртуального сервера. Они должны установить и сконфигурировать этот модуль.

Используйте PHP версии 5.0 и выше.

Версия 4.0 уже считается устаревшей, и некоторые функции считаются небезопасными.

Не стоит бояться включить, например, версию 5.3 для Joomla ветки 1.5. CMS будет превосходно работать.

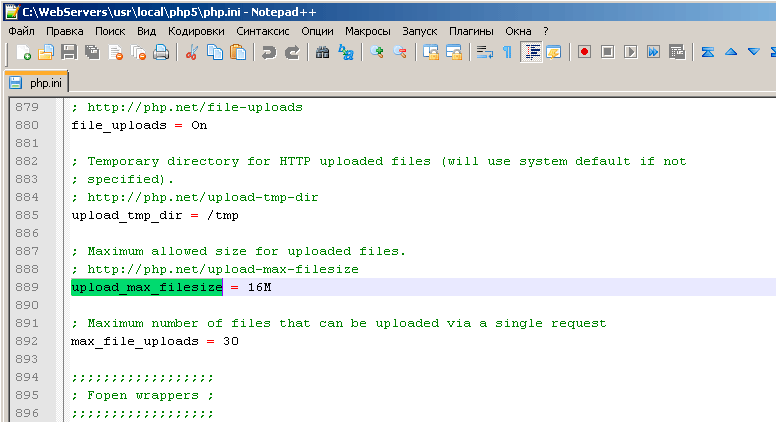

Используйте локальный php.ini

Некоторые хостинги позволяют использовать собственный файл конфигурации Apache, который находится в корне сайта. Если такая возможность есть, не упустите ее.

Настройка php.ini

Настройка простая. Вот рекомендуемые настройки безопасности Apache. Все описывать детально не буду, более подробную документацию сможете найти на сайте docs.joomla.org.

disable_functions = show_source, system, shell_exec, passthru, exec, phpinfo, popen, proc_open

open_basedir = /home/users/you/public_html:/tmp

magic_quotes_gpc = 0

safe_mode = 0

register_globals = 0

allow_url_fopen = 0

allow_url_include = 0

mail. add_x_header = 0

error_reporting = E_ERROR

add_x_header = 0

error_reporting = E_ERROR

Если нет возможности настроить php.ini, то можно попробовать прописать в .htaccess.

php_flag register_globals Off

php_flag file_uploads On

php_flag allow_url_fopen Off

php_flag magic_quotes_gpc On

php_flag magic_quotes_runtime Off

php_flag mail.add_x_header Off

php_flag error_reporting E_ERRORДиректива mail.add_x_header в каждом отправляемом письме добавляет заголовок X-PHP-Originating-Script, который содержит UID и имя скрипта отправляющего письмо. Это позволяет злоумышленнику узнать от какого пользователя работает PHP. Лучше отключим.

Директива error_reporting сообщает PHP, что в логи писать информацию только об ошибках. В некоторых CMS и расширениях для них имеют кучу notice и warning, что может привести к росту файлов логов и место на винчестере просто закончится. Это закончится тем, что сайт будет не доступен.

Права в файловой системе

Если дистрибутив Joomla установлен на веб-сервере Apache с mod_php, то все виртуальные хосты на этом сервере работают в том же контексте, что и Joomla. Если файлы принадлежат другим пользователем, например «nobody» или «wwwrun», самым безопасным решением будет сменить владельца, используя FTP-клиенты (FilleZill, Total Commander и etc) и установить правильные права доступа. Они такие:

Если файлы принадлежат другим пользователем, например «nobody» или «wwwrun», самым безопасным решением будет сменить владельца, используя FTP-клиенты (FilleZill, Total Commander и etc) и установить правильные права доступа. Они такие:

- Корневая директория 750 (например public_html)

- Файлы 644

- Директории 755 (711 если вы параноик, но не для директорий, которые должны быть перечислены, например images)

Обновление CMS Joomla

Очень важный шаг. Обновить систему надо, так как разработчики периодически закрывают дырки в ядре. Например, последний билд для 1.5 является 1.5.26. Скачать релизы обновлений можно на сайте joomla.org. Там же найдете пакеты обновления и для более новых версий.

Перед обновлением обязательно создайте резервную копию всего сайта, используя инструменты, которые предоставляет хостинг или воспользуйтесь компонентом Akeeba Backup.

Удаление неиспользуемых расширений Joomla

Многие сайтостроители ставят подряд все расширения, которые находят. По большей части все они бесполезны и имеют кучу дыр, через которые злоумышленник может получить полный доступ к сайту или заразить сайт на Joomla вирусом. Так что надо определиться, нужен ли вам виджет часов на сайте? Лучше удалить неиспользуемые расширения и оставить только действительно полезные.

Обновление расширений Joomla

Обязательно следить за релизами, особенно актуально для Joomla 3. В версии 1.6 и выше уже создана система репозиториев, которые позволят автоматически обновлять расширения. Одно из часто взламываемых расширений — это устаревший визуальный редактор. Есть более современный, удобный и бесплатный редактор JCE для всех версий Joomla.

Не используйте варезные расширения

Часто заражения сайта на Joomla происходит через расширения, скачанные с варезных сайтов. В 100% случаев вы уже там найдете вирус. Так что ищите бесплатные аналоги у авторов, либо покупайте. Расширения не всегда дорого стоят. 10-15$ вас не разорят, зато это сделает ваш сайт более безопасным, заодно получите самую последнюю версию.

В 100% случаев вы уже там найдете вирус. Так что ищите бесплатные аналоги у авторов, либо покупайте. Расширения не всегда дорого стоят. 10-15$ вас не разорят, зато это сделает ваш сайт более безопасным, заодно получите самую последнюю версию.

Установка расширений безопасности

Есть ряд полезных расширений для Joomla, который значительно повысит безопасность вашего сайта. Приведу их список.

- Admin Tools — шикарный инструмент реальной безопасности. При этом я рекомендую купить профессиональную версию (она стоит всего 20 Евро), зато вы получите почти максимальную безопасность. Сравнение версий

- jHackGuard — интересный плагин от SiteGround, позволяющий существенно повысить безопасность сайта. HackGuard обеспечивает защиту от таких видов взлома, как: SQL-инъекции, удаленные включения URL/файлов, удаленное выполнение кода, а также защиту от XSS-атак.

-

AI-Bolit — Скрипт (не расширение) для поиска вирусов и вредоносных скриптов на сайте.

Инструкция по его использованию — в коробке.

Инструкция по его использованию — в коробке. - Shell and Backdoor Script Finder — вирусный сканер сайта, у него более продвинутые базы, чем у AI-Bolit.

Сложные пароли к учетной записи администраторов

У меня есть увереность, что большинство сайтов на Joomla можно взломать с помощью пары логина admin и паролья 1234. Это недопустимая халатность. Такой пароль с логином подбирается в считанные секунды. Если вы испытываете трудности с генерацией сложных паролей, то воспользуйтесь сервисом pasw.ru. Для хранения используете сервисы, например как Roboform (при регистрации 6 месяцев бесплатно).

Создание страницы «404»

Ну, об этом я писал уже дважды: Посадочная 404 страница и Как создать 404 страницу в Joomla 1.5.xx. Вы же не хотите увидеть вот такую скучную страницу:

Вот, в принципе и все. Этих нескольких простых действий достаточно, чтобы ваш сайт жил и процветал. Безопасность сайта превыше всего.

Безопасность сайта превыше всего.

Cisco ASA 5505 межсетевой экран

Cisco ASA 5505 – современное многофункциональное устройство для защиты локальных сетей от внешних атак и вторжений. Основная функция межсетевого экрана Cisco (firewall) — защита сети от вторжений, вирусов, спама, шпионских программ, контентная фильтрация трафика пользователей. Построенные на базе аппаратной платформы сетевые экраны Cisco ASA обеспечивают высокую надежность, производительность в задаче обеспечения безопасности ЛВС от внешних атак. Любой компании, имеющей соединение внутренней корпоративной сети с публичной сетью Интернет требуется твердая уверенность в безопасности. Межсетевые экраны Cisco ASA 5500 обеспечивают высокую степень безопасности с достаточным уровнем гибкости, чтобы удовлетворять потребности растущей и изменяющейся компании.

Особенности выделяющие Cisco ASA 5505

Выделяясь среди конкурентов отличным соотношением цена-качество Cisco ASA 5505 имеет ряд технологических преимуществ для бизнеса. Многофункциональные устройства защиты Cisco ASA 5500 Series являются вашей первой и лучшей линией обороны. Обеспечение безопасности и надежности корпоративной сети означает, что сотрудники компании всегда смогут рассчитывать на ее наличие.

Многофункциональные устройства защиты Cisco ASA 5500 Series являются вашей первой и лучшей линией обороны. Обеспечение безопасности и надежности корпоративной сети означает, что сотрудники компании всегда смогут рассчитывать на ее наличие.

ОСОБЕННОСТИ |

ОПИСАНИЕ |

|

Гибкость настройки политик безопасности |

Настраивайте безопасность в соответствии со своими специфическими потребностями в доступе и бизнес-политиками в удобном WEB интерфейсе |

|

Mасштабируемость технологии |

Когда предприятие развивается и требует изменений, можно легко добавлять возможности и производить модернизацию, используя наокпленные данные по защите устройств и технолгии настройки |

|

Расширенная безопасность |

Используйте новые преимущества новейших методик обеспечения безопасности содержимого, шифрования, аутентификации, авторизации и предотвращения вторжений, удаленного VPN доступа |

|

Простота настройки |

Используйте единое устройство, которое легко устанавливать, администрировать и контролировать |

|

Расширенные сетевые возможности |

Настраивайте виртуальные частные сети (VPN), предоставляющие мобильным и удаленным сотрудникам доступ к ресурсам компании, либо создавайте сети VPN между партнерами, другими офисами и сотрудниками, основываясь на ролях |

Брандмауэр Cisco ASA 5505 — это производительный файрвол, обеспечивающий до 150 Мбит/с* транзитного трафика. Он работает на скорости до 100 Мбит/с* при организации VPN доступа. В первую очередь устройство ориентированно на обеспечение сетевой безопасности пользователей сегмента малого бизнеса в силу простоты эксплуатации и низкой цены. Помимо функций межсетевого экрана ASA 5505 выполняет NAT трансляцию для совместного доступа пользователей к сети Интернет, является IPSec VPN сервером для безопасного удаленного доступа к локальным ресурсам. Огромным преимуществом является наличие встроенного 8-и портового коммутатора, при этом 2 порта имеют поддержку PoE, что обеспечивает простоту подключения IP камеры,WI-FI точки доступа или IP телефона.

Брандмауэр Cisco ASA 5505 — это производительный файрвол, обеспечивающий до 150 Мбит/с* транзитного трафика. Он работает на скорости до 100 Мбит/с* при организации VPN доступа. В первую очередь устройство ориентированно на обеспечение сетевой безопасности пользователей сегмента малого бизнеса в силу простоты эксплуатации и низкой цены. Помимо функций межсетевого экрана ASA 5505 выполняет NAT трансляцию для совместного доступа пользователей к сети Интернет, является IPSec VPN сервером для безопасного удаленного доступа к локальным ресурсам. Огромным преимуществом является наличие встроенного 8-и портового коммутатора, при этом 2 порта имеют поддержку PoE, что обеспечивает простоту подключения IP камеры,WI-FI точки доступа или IP телефона.Функциональные возможности ASA 5505:

- поддержка двух сетей VPN для связи между офисами и партнерами, с расширением до 25 (ASA 5505) или 750 (ASA 5520) сотрудников;

- поддержка от 5 (ASA 5505) до 250 (ASA 5550) пользователей локальной сети из любой точки;

- множество вариантов высокоскоростных сетевых соединений, в зависимости от ваших потребностей в производительности;

- заранее настроенные пакеты для упрощения заказа и настройки.

Модификации межсетевого экрана Cisco ASA 5505

НАЗВАНИЕ |

ОПИСАНИЕ |

| ASA5505-K8 |

Стандартная комплектация. Cisco ASA 5505 в этой конфигурации обеспечивает обработку до 10000 одновременных сессий пользователей, позволяет создать до 10 IPSec VPN туннелей, обеспечивает защиту для 10-и пользователей, имеет возможность создания до 3-х VLAN, путем назначения нужных портов внутреннего коммутатора в нужную группу VLAN интерфейса. Не поддерживает создание 802.1Q транк порта, поддерживает механизмы шифрования AES |

| ASA5505-50-BUN-K8 |

Конфигурация брандмауэра с расширенным количеством пользователей. В этой конфигурации межсетевой экран имеет все функции стандартной версии, но обеспечивает подключения для 50-и пользователей |

|

ASA5505-SEC-BUN -K8 |

Конфигурация Security Plus c поддержкой 50-и пользователей,25 IPSec VPN подключений, до 20 VLAN 802. |

|

ASA5505-UL-BUN-K8 |

Максимальная конфигурация в этой конфигурации устройство не имеет ограничений на количеству пользователей, имеет Security Plus лицензию со всеми функциями платформы. |

|

ASA5505-50-AIP5-K8 |

Конфигурация на 50 пользователей, со встроенным модулем AIP-SSC-5, который обеспечивает аппаратное ускорение межсетевого экрана и выполнение функции IPS — защиту сети от шпионских программ, вирусов. Имеет все функции Security Plus |

|

ASA5505-SSL10-K8 |

Версия, с возможностью использования SSL для организации удаленных защищенных подключений пользователей. Основной плюс использования SSL для создания удаленных VPN подключений – поддержка протокола SSL практически всеми устройствами, отсутствие необходимости в установке отдельного клиента для IPSec. |

Cisco ASA 5505. Опции и пакеты расширения

ASA5505-SEC-PL — Security Plus лицензия, снимающая ограничение и позволяющая использовать порты встроенного коммутатора в режиме до 20 VLAN 802.1Q TRUNK, до 25-и IPSec VPN подключений, включая функцию DMZ для стандартных версий межсетевого экрана Cisco.

ASA5505-RACK-MNT — набор для монтажа межсетевого экрана ASA 5505 в стандартную телекоммуникационную стойку 19”. Комплект позволяет установить до 2-х устройств Cisco ASA 5505. Включает в себя полку размером 2U со всеми необходимыми кронштейнами и крепежом.

ASA5505-SW-10-50 — лицензия расширения количества защищаемых экраном ASA 5505 пользователей с 10 до 50 ASA5505-SW-10-UL –лицензия снятия всех ограничений количества защищаемых сетевым экраном ASA 5505. Применяется для стандартной версии межсетевого экрана Cisco.

ASA5505-SW-50-UL — лицензия снятия всех ограничений количества защищаемых экраном ASA 5505. Применяется при модернизации любой 50-и пользовательской версии ASA5505-SSL10-K8 – лицензия включения поддержки SSL VPN на 10 пользователей ASA5505-SSL25-K8 – лицензия включения поддержки SSL VPN на 25 пользователей.

Применяется при модернизации любой 50-и пользовательской версии ASA5505-SSL10-K8 – лицензия включения поддержки SSL VPN на 10 пользователей ASA5505-SSL25-K8 – лицензия включения поддержки SSL VPN на 25 пользователей.

*Суммарная производительность передачи данных. Поскольку передача данных происходит всегда в двух направлениях (исходящий и входящий трафик) то эта производительность делится пропорционально входящему и исходящему трафикам

Директивы .htaccess — Викиучебник

Перенаправление (редирект)[править]

На другой адрес[править]

Redirect /index.php http://example.com/index.php

При запросе определённых страниц[править]

Redirect /data http://www.example.com/data

Redirect /forum http://forum.example.com

По маске имени файла[править]

Следующие строки определяют, что все запросы, кроме запросов к файлам с расширениями .gif и .jpg, будут перенаправлены на файл index.php:

RewriteEngine On

RewriteRule !. www.mydomain.com$ [NC]

RewriteRule (.*) http://mydomain.com/$1 [R=301]

www.mydomain.com$ [NC]

RewriteRule (.*) http://mydomain.com/$1 [R=301]

Работает только при наличии mod_rewrite.

Индексные страницы[править]

Переопределение индексного файла[править]

DirectoryIndex index.html index.php index.shtml

Запрет на отображение содержимого каталога при отсутствии индексного файла[править]

Типы файлов[править]

Изменение обработчика по типу файла[править]

Пример переопределения HTML-файлов для обработки их с помощью PHP:

RemoveHandler .html .htm

AddType application/x-httpd-php .php .htm .html .phtml

Обработка ошибок[править]

ErrorDocument 401 /401.html ErrorDocument 403 /403.html ErrorDocument 404 /404.html ErrorDocument 500 /500.html

При этом размер конечного файла должен быть больше 515 байт, иначе некоторые браузеры могут подменить страницу своей стандартной.

Кодировка[править]

Отдаваемых файлов[править]

AddDefaultCharset windows-1251

Загружаемых файлов[править]

CharsetSourceEnc windows-1251

Отдаваемых файлов конкретного типа[править]

AddCharset windows-1251 .js

Вместо .js можно указать несколько типов файлов, разделяя их пробелами.

Управление доступом[править]

Запрет доступа к файлам[править]

Запрет доступа ко всем файлам и каталогам в текущем каталоге:

Запрет доступа к определённому файлу:

<Files config.php>

Deny from all

</Files>

Запрет доступа к файлам по маске:

<Files *.inc>

Deny from all

</Files>

Спецсимволы для определения маски:

- ? — любой одиночный символ

- * — любая последовательность символов, исключая символ / (слэш)

Запрет доступа к файлам по регулярному выражению:

<Files ~ "\.(inc|conf|cfg)$">

Deny from all

</Files>

Определение доступа по IP[править]

Order deny,allow

Deny from all

Allow from 192.168.11.1

Строка order deny, allow определяет, в каком порядке следует выполнять директивы. Сначала выполняется директива запрета доступа, а затем разрешается доступ только для IP-адреса 192.168.11.1.

Сначала выполняется директива запрета доступа, а затем разрешается доступ только для IP-адреса 192.168.11.1.

Order Allow,Deny

Allow from all

Deny from 192.140.170.219

Deny from 10.10.220.201

В этом примере наоборот запрещается доступ с определённых IP-адресов.

Закрытие каталогов паролем[править]

AuthName "Auth message"

AuthType Basic

require <valid-user | user <username1> [username2] ... [usernameN]>

AuthUserFile "/full/path/to/.htpasswd"

Пароли хранятся в файле .htpasswd.

Доступ к файлам Nextcloud с помощью WebDAV — Документация Nextcloud latest User Manual latest

Nextcloud полностью поддерживает протокол WebDAV, и вы можете подключаться и синхронизироваться с файлами Nextcloud через WebDAV. В этой главе вы узнаете, как подключить Linux, macOS, Windows и мобильные устройства к вашему серверу Nextcloud через WebDAV. Прежде чем приступить к настройке WebDAV, давайте кратко рассмотрим рекомендуемый способ подключения клиентских устройств к вашим серверам Nextcloud.

Примечание

В следующих примерах вы должны заменить example.com/nextcloud URL-адресом вашего сервера Nextcloud (пропустите часть каталога, если установка находится в корне вашего домена), а “USERNAME” — именем подключающегося пользователя.

See the WebDAV URL (bottom left in settings) on your Nextcloud.

Примечание

In the following examples, you must use an app-password for login, which you can generate in your security settings.

Nextcloud Desktop и мобильные клиенты

Рекомендуемый способ синхронизации настольного ПК с сервером Nextcloud заключается в использовании клиентов синхронизации Nextcloud/ownCloud. Вы можете настроить клиент для сохранения файлов в любом локальном каталоге и выбрать, какие каталоги на сервере Nextcloud синхронизировать. Клиент отображает текущее состояние соединения и регистрирует все действия, поэтому вы всегда знаете, какие удаленные файлы были загружены на ваш компьютер, и вы можете проверить, правильно ли синхронизированы файлы, созданные и обновленные на вашем локальном ПК, с сервером.

Рекомендуемый способ синхронизации сервера Nextcloud с устройствами Android и Apple iOS — использование мобильных приложений.

Чтобы подключить мобильное приложение к серверу Nextcloud, используйте только базовый URL и папку:

В дополнение к мобильным приложениям, предоставляемым Nextcloud или ownCloud, вы можете использовать другие приложения для подключения к Nextcloud со своего мобильного устройства с помощью WebDAV. WebDAV Navigator — хорошее (проприетарное) приложение для устройств Android и iPhone. URL для использования на них:

example.com/nextcloud/remote.php/dav/files/USERNAME/

Конфигурация WebDAV

При желании вы также можете подключить свой настольный ПК к серверу Nextcloud, используя протокол WebDAV, а не специальное клиентское приложение. Web Distributed Authoring and Versioning (WebDAV) — это расширение протокола передачи гипертекста (HTTP), которое позволяет легко создавать, читать и редактировать файлы на веб-серверах. С помощью WebDAV вы можете получать доступ к общим ресурсам Nextcloud в Linux, macOS и Windows так же, как и к любому удаленному сетевому ресурсу, и сохранять синхронизацию.

Доступ к файлам с помощью Linux

Вы можете получить доступ к файлам в операционных системах Linux, используя следующие методы.

Файловый менеджер Наутилус

When you configure your Nextcloud account in the GNOME Control Center, your files will automatically be mounted by Nautilus as a WebDAV share, unless you deselect file access.

Вы также можете смонтировать файлы Nextcloud вручную. Используйте протокол davs:// для подключения файлового менеджера Nautilus к вашей папке Nextcloud:

davs://example.com/nextcloud/remote.php/dav/files/USERNAME/

Примечание

If your server connection is not HTTPS-secured, use dav:// instead

of davs://:

Примечание

Тот же метод работает для других файловых менеджеров, которые используют GVfs, таких как Caja MATE и Nepomuk Cinnamon.

Доступ к файлам с помощью KDE и файлового менеджера Dolphin

Чтобы получить доступ к файлам Nextcloud с помощью файлового менеджера Dolphin в KDE, используйте протокол webdav://:

webdav://example.com/nextcloud/remote.php/dav/files/USERNAME/

Вы можете создать постоянную ссылку на свой сервер Nextcloud:

- Откройте Dolphin и нажмите “Сеть” в левом столбце “Места”.

- Нажмите на иконку с надписью Добавить сетевую папку. Результирующий диалог должен появиться с уже выбранным WebDAV.

- Если WebDAV не выбран, выберите его.

- Нажмите кнопку Далее.

- Введите следующие настройки:

- Имя: имя, которое вы хотите видеть в закладке Размещение, например Nextcloud.

- Пользователь: имя пользователя Nextcloud, которое вы использовали для входа, например, admin.

- Сервер: доменное имя Nextcloud, например example.com (без http:// до каталогов).

- Папка — введите путь

nextcloud/remote.php/dav/files/USERNAME/.

- (Необязательно) Установите флажок «Создать значок», чтобы закладка отображалась в столбце Метки.

- (Необязательно) Укажите любые специальные настройки или сертификат SSL в поле «Порт и шифрование».

Монтирования WebDAV в командной строке Linux

Вы можете выполнить монтирование WebDAV из командной строки Linux. Это полезно, если вы предпочитаете получать доступ к Nextcloud так же, как и к любому другому удаленному подключенному ресурсу. В следующем примере показано, как создать персональное монтирование и автоматически монтировать его при каждом входе в систему на компьютере Linux.

Установите драйвер

davfs2для файловой системы WebDAV, который позволяет вам монтировать общие ресурсы WebDAV, как и любую другую удаленную файловую систему. Используйте эту команду для установки в Debian/Ubuntu:Используйте эту команду для установки на CentOS, Fedora и openSUSE:

Добавьте себя в группу

davfs2:usermod -aG davfs2 <username>

Затем создайте каталог

nextcloudв вашем домашнем каталоге для точки монтирования и.davfs2/для вашего личного файла конфигурации:mkdir ~/nextcloud mkdir ~/.

davfs2

davfs2

Скопируйте

/etc/davfs2/secretsв~/.davfs2:cp /etc/davfs2/secrets ~/.davfs2/secrets

Установите себя в качестве владельца и сделайте права доступа для чтения и записи:

chown <linux_username>:<linux_username> ~/.davfs2/secrets chmod 600 ~/.davfs2/secrets

Добавьте свои учетные данные для входа в Nextcloud в конец файла

secrets, используя URL-адрес вашего сервера Nextcloud, а также имя пользователя и пароль для Nextcloud:https://example.com/nextcloud/remote.php/dav/files/USERNAME/ <username> <password> or $PathToMountPoint $USERNAME $PASSWORD for example /home/user/nextcloud john 1234

Добавьте информацию о монтировании в

/etc/fstab:https://example.com/nextcloud/remote.php/dav/files/USERNAME/ /home/<linux_username>/nextcloud davfs user,rw,auto 0 0

Затем проверьте, что он монтируется и аутентифицируется, выполнив следующую команду.

Если вы установите его правильно, вам не понадобятся права root:

Если вы установите его правильно, вам не понадобятся права root:Вы также должны иметь возможность размонтировать его:

Теперь каждый раз, когда вы входите в систему Linux, ваша папка Nextcloud должна автоматически монтироваться через WebDAV в вашем каталоге ~/nextcloud. Если вы предпочитаете монтировать его вручную, измените auto на noauto в /etc/fstab.

Известные проблемы

Проблема

Ресурс временно недоступен

Решение

Если при создании файла в каталоге возникают проблемы, отредактируйте файл /etc/davfs2/davfs2.conf и добавьте:

Проблема

Сертификат, предупреждения

Решение

Если вы используете самоподписанный сертификат, вы получите предупреждение. Чтобы изменить это, вам нужно настроить davfs2 для распознавания вашего сертификата. Скопируйте mycertificate.pem в /etc/davfs2/certs/. Затем отредактируйте

Затем отредактируйте /etc/davfs2/davfs2.conf` и раскомментируйте строку servercert. Теперь добавьте путь вашего сертификата, как в этом примере:

servercert /etc/davfs2/certs/mycertificate.pem

Доступ к файлам с помощью macOS

Примечание

MacOS Finder страдает от серии проблем реализации и должен использоваться, только если сервер Nextcloud работает на Apache и mod_php или Nginx 1.3.8+. Альтернативные macOS-совместимые клиенты, способные получать доступ к общим ресурсам WebDAV, включают приложения с открытым исходным кодом, такие как Cyberduck (см. Инструкции здесь) и Filezilla. Коммерческие клиенты включают в себя Mountain Duck, Forklift, Transmit и Commander One.

Чтобы получить доступ к файлам через macOS Finder:

- From the Finder’s top menu bar, choose Go > Connect to Server…:

When the Connect to Server… window opens, enter your Nextcloud server’s WebDAV address in the Server Address: field, i.

e.:

e.:https://cloud.YOURDOMAIN.com/remote.php/dav/files/USERNAME/

- Нажмите Подключить. Ваш сервер WebDAV должен появиться на рабочем столе как общий диск.

Доступ к файлам с помощью Microsoft Windows

Если вы используете Windows, вы можете сопоставить Nextcloud с новым диском. Сопоставление с диском позволяет просматривать файлы, хранящиеся на сервере Nextcloud, так же, как файлы, хранящиеся на подключенном сетевом диске.

Использование этой функции требует подключения к сети. Если вы хотите хранить ваши файлы в автономном режиме, используйте Desktop Client для синхронизации всех файлов вашего Nextcloud с одним или несколькими каталогами вашего локального жесткого диска.

Примечание

Windows 10 now defaults to allow Basic Authentication if HTTPS is

enabled prior to mapping your drive. On older versions of Windows,

you must permit the use of Basic Authentication in the Windows

Registry: launch “regedit“ and navigate to

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesWebClientParameters. Create or edit the DWORD value “BasicAuthLevel“ (Windows Vista, 7 and 8) or

“UseBasicAuth“ (Windows XP and Windows Server 2003) and set its value data

to 1 for SSL connections. Value 0 means that Basic Authentication is disabled,

a value of 2 allows both SSL and non-SSL connections (not recommended).

Then exit Registry Editor, and restart the computer.

Create or edit the DWORD value “BasicAuthLevel“ (Windows Vista, 7 and 8) or

“UseBasicAuth“ (Windows XP and Windows Server 2003) and set its value data

to 1 for SSL connections. Value 0 means that Basic Authentication is disabled,

a value of 2 allows both SSL and non-SSL connections (not recommended).

Then exit Registry Editor, and restart the computer.

Сопоставление дисков с помощью командной строки

В следующем примере показано, как подключить диск с помощью командной строки. Чтобы сопоставить диск:

Откройте командную строку Windows.

Введите следующую строку в командной строке, чтобы сопоставить диск компьютера Z:

net use Z: https://<drive_path>/remote.php/dav/files/USERNAME/ /user:youruser yourpassword

где <drive_path>находится URL вашего сервера Nextcloud.

Пример: net use Z: https://example.com/nextcloud/remote.php/dav/files/USERNAME/ /user:youruser yourpassword

Компьютер сопоставляет файлы вашей учетной записи Nextcloud с буквой диска Z.

Примечание

Хотя это и не рекомендуется, вы также можете подключить сервер Nextcloud по протоколу HTTP, оставив соединение незашифрованным. Если вы планируете использовать HTTP-соединения на устройствах в общественных местах, мы настоятельно рекомендуем использовать VPN-туннель для обеспечения необходимой безопасности.

Альтернативный синтаксис команды:

net use Z: \\example.com@ssl\nextcloud\remote.php\dav /user:youruser yourpassword

Сопоставление дисков с помощью проводника Windows

Чтобы подключить диск с помощью Microsoft Windows Explorer:

- Перейдите на свой компьютер в проводнике Windows.

- Right-click on Computer entry and select Map network drive… from the drop-down menu.

- Выберите локальный сетевой диск, к которому вы хотите подключить Nextcloud.

- Укажите адрес своего экземпляра Nextcloud, /remote.php/dav/files/USERNAME/.

Пример:

https://example.com/nextcloud/remote.php/dav/files/USERNAME/

Примечание

Для серверов, защищенных SSL, установите флажок Переподключиться при входе в систему, чтобы обеспечить постоянство сопоставления при последующих перезагрузках. Если вы хотите подключиться к серверу Nextcloud от имени другого пользователя, установите флажок Подключиться с использованием других учетных данных.

- Нажмите кнопку

Готово.

Проводник Windows отображает сетевой диск, делая ваш экземпляр Nextcloud доступным.

Доступ к файлам с помощью Cyberduck

Cyberduck — это браузер с открытым исходным кодом для FTP и SFTP, WebDAV, OpenStack Swift и Amazon S3, предназначенный для передачи файлов в macOS и Windows.

Примечание

В этом примере используется Cyberduck версии 4.2.1.

Чтобы использовать Cyberduck:

- Укажите сервер без какой-либо информации протокола.

Например:

Например:

example.com

- Specify the appropriate port. The port you choose depends on whether or not your Nextcloud server supports SSL. Cyberduck requires that you select a different connection type if you plan to use SSL. For example:

80 (для WebDAV)

443 (для WebDAV (HTTPS/SSL))

- Use the ‘More Options’ drop-down menu to add the rest of your WebDAV URL into the ‘Path’ field. For example:

remote.php/dav/files/USERNAME/

Теперь Cyberduck обеспечивает доступ к файлам на сервере Nextcloud.

Доступ к общедоступным ресурсам через WebDAV

Nextcloud предоставляет возможность доступа к общим ресурсам через WebDAV.

Чтобы получить доступ к общедоступной папке, откройте:

https://example.com/nextcloud/public.php/webdav

в клиенте WebDAV используйте токен общего доступа в качестве имени пользователя и (необязательно) пароль общего ресурса в качестве пароля.

Примечание

Settings → Administration → Sharing → Allow users on this server to send shares to other servers. This option also allows WebDAV access to public shares needs to be enabled in order to make this feature work.

Известные проблемы

Проблема

Windows не подключается с использованием HTTPS.

Решение 1

Клиент Windows WebDAV может не поддерживать Индикацию имени сервера (SNI) для зашифрованных соединений. Если вы обнаружите ошибку при монтировании экземпляра Nextcloud с шифрованием SSL, обратитесь к своему провайдеру о назначении выделенного IP-адреса для вашего сервера на основе SSL.

Решение 2

The Windows WebDAV Client might not support TLSv1.1 and TLSv1.2 connections. If

you have restricted your server config to only provide TLSv1.1 and above the

connection to your server might fail. Please refer to the WinHTTP documentation

for further information.

Проблема

Появляется следующее сообщение об ошибке: Ошибка 0x800700DF: размер файла превышает допустимый предел и не может быть сохранен.

Решение

Windows ограничивает максимальный размер файла, который может быть передан с или на общий ресурс WebDAV. Вы можете увеличить значение FileSizeLimitInBytes в HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WebClient\Parameters, нажав Изменить.

Чтобы увеличить ограничение до максимального значения 4 ГБ, выберите Десятичное число, введите значение 4294967295 и перезагрузите Windows или перезапустите службу WebClient.

Проблема

Не удается получить доступ к вашим файлам из Microsoft Office через WebDAV.

Решение

Известные проблемы и способы их решения описаны в статье KB2123563.

Проблема

Невозможно сопоставить Nextcloud как диск WebDAV в Windows, используя самоподписаный сертификат.

Решение

- Перейдите к своему экземпляру Nextcloud через ваш любимый веб-браузер.

- Нажимайте, пока не дойдете до ошибки сертификата в строке состояния браузера.

- Просмотрите сертификат, затем на вкладке «Сведения» выберите «Копировать в файл».

- Сохраните на рабочий стол с произвольным именем, например

myNextcloud.pem.- Пуск, Выполнить, MMC.

- Файл, добавить/удалить оснастку.

- Выберите «Сертификаты», нажмите «Добавить», «Моя учетная запись», «Готово» и «ОК».

- Выберете доверенные корневые центры сертификации, сертификаты.

- Щелкните правой кнопкой мыши Сертификат, выберите Все задачи, Импорт.

- Выберите Сохранить сертификат на рабочем столе.

- Select Place all Certificates in the following Store, Click Browse.

- Установите флажок «Показать физические хранилища», «Развернуть доверенные корневые центры сертификации» и выберите «Локальный компьютер», нажмите «ОК», завершите импорт.

- Проверьте список, чтобы убедиться, что он добавлен. Вам, вероятно, нужно обновить, прежде чем вы увидите это. Выйдите из MMC.

- Откройте Браузер, выберите Инструменты, Удалить историю просмотров.

- Выберите все, кроме Приватной фильтрации данных, завершите.

- Перейдите в Свойства обозревателя, Вкладка содержимого, Очистить состояние SSL.

- Закройте браузер, затем снова откройте и протестируйте.

Проблема

You cannot download more than 50 MB or upload large files when the upload takes longer than 30 minutes using Web Client in Windows 7.

Решение

Обходные пути описаны в статье KB2668751.

Доступ к файлам с помощью cURL

Поскольку WebDAV является расширением HTTP, cURL может использоваться для сценариев файловых операций.

Чтобы создать папку с текущей датой в качестве имени:

$ curl -u user:pass -X MKCOL "https://example.com/nextcloud/remote.php/dav/files/USERNAME/$(date '+%d-%b-%Y')"

Чтобы загрузить файл error. в этот каталог: log

log

$ curl -u user:pass -T error.log "https://example.com/nextcloud/remote.php/dav/files/USERNAME/$(date '+%d-%b-%Y')/error.log"

Чтобы переместить файл:

$ curl -u user:pass -X MOVE --header 'Destination: https://example.com/nextcloud/remote.php/dav/files/USERNAME/target.jpg' https://example.com/nextcloud/remote.php/dav/files/USERNAME/source.jpg

Чтобы получить свойства файлов в корневой папке:

$ curl -X PROPFIND -H "Depth: 1" -u user:pass https://example.com/nextcloud/remote.php/dav/files/USERNAME/ | xml_pp

<?xml version="1.0" encoding="utf-8"?>

<d:multistatus xmlns:d="DAV:" xmlns:oc="http://nextcloud.org/ns" xmlns:s="http://sabredav.org/ns">

<d:response>

<d:href>/nextcloud/remote.php/dav/files/USERNAME/</d:href>

<d:propstat>

<d:prop>

<d:getlastmodified>Tue, 13 Oct 2015 17:07:45 GMT</d:getlastmodified>

<d:resourcetype>

<d:collection/>

</d:resourcetype>

<d:quota-used-bytes>163</d:quota-used-bytes>

<d:quota-available-bytes>11802275840</d:quota-available-bytes>

<d:getetag>"561d3a6139d05"</d:getetag>

</d:prop>

<d:status>HTTP/1. 1 200 OK</d:status>

</d:propstat>

</d:response>

<d:response>

<d:href>/nextcloud/remote.php/dav/files/USERNAME/welcome.txt</d:href>

<d:propstat>

<d:prop>

<d:getlastmodified>Tue, 13 Oct 2015 17:07:35 GMT</d:getlastmodified>

<d:getcontentlength>163</d:getcontentlength>

<d:resourcetype/>

<d:getetag>"47465fae667b2d0fee154f5e17d1f0f1"</d:getetag>

<d:getcontenttype>text/plain</d:getcontenttype>

</d:prop>

<d:status>HTTP/1.1 200 OK</d:status>

</d:propstat>

</d:response>

</d:multistatus>

1 200 OK</d:status>

</d:propstat>

</d:response>

<d:response>

<d:href>/nextcloud/remote.php/dav/files/USERNAME/welcome.txt</d:href>

<d:propstat>

<d:prop>

<d:getlastmodified>Tue, 13 Oct 2015 17:07:35 GMT</d:getlastmodified>

<d:getcontentlength>163</d:getcontentlength>

<d:resourcetype/>

<d:getetag>"47465fae667b2d0fee154f5e17d1f0f1"</d:getetag>

<d:getcontenttype>text/plain</d:getcontenttype>

</d:prop>

<d:status>HTTP/1.1 200 OK</d:status>

</d:propstat>

</d:response>

</d:multistatus>

Доступ к Dropbox с помощью PHP

В этой статье мы рассмотрим PHP API Dropbox, создав простой клиент для доступа к файлам в учетной записи Dropbox. Клиент выполнит некоторые основные операции, такие как аутентификация, просмотр файлов, а также загрузка и выгрузка файлов.

Чтобы статья была короткой и удобочитаемой, я буду сводить включенный код к минимуму и вместо этого отсылать вас к полному коду, доступному на GitHub. Для запуска кода вам понадобится PHP с поддержкой cURL и, очевидно, аккаунт Dropbox .

Для запуска кода вам понадобится PHP с поддержкой cURL и, очевидно, аккаунт Dropbox .

Отправной точкой для всего, что связано с разработкой с Dropbox, должен стать Центр разработчиков Dropbox, где вы можете найти справочник по API вместе с его основными понятиями и лучшими практиками. Вы также можете скачать официальные SDK, но PHP не указан среди поддерживаемых языков. На Github есть ссылка на сторонний PHP SDK .

Наш клиент будет структурирован больше как официальный клиент Python, но я взял некоторые идеи и код из PHP SDK выше, особенно для части OAuth. У нас будет объект DropboxClient объект DropboxClient . Первый позаботится о сложной части: получении учетных данных и управлении ими из Dropbox. Затем клиентский объект будет использовать объект сеанса для выполнения вызовов API и получения данных. Под объектом сеанса находится объект DropboxRESTClient для выполнения HTTP-вызовов с использованием cURL.

Расскажите Dropbox о вашем приложении

Прежде всего нам необходимо зарегистрировать наше приложение в Dropbox, чтобы получить уникальную пару ключей API. Нам понадобятся эти ключи, чтобы «представить» наше приложение и запросить авторизацию.

Нам понадобятся эти ключи, чтобы «представить» наше приложение и запросить авторизацию.

Войдите в Центр разработчиков и перейдите по ссылке «MyApps», затем выберите «Создать приложение». Dropbox запросит у вас имя, описание и тип доступа для вашего приложения.

Параметр типа доступа указывает, где ваше приложение сможет читать и записывать файлы. Рекомендуемое значение — «Папка приложения», каталог песочницы, который будет создан внутри дома пользователя. Выбрав «Полный Dropbox», приложение увидит весь Dropbox пользователя.

Как только ваше приложение будет создано, появится страница параметров, где вы сможете отредактировать его данные и найти учетные данные для доступа.

Вновь созданные приложения находятся в «статусе разработки». Это позволяет нам немедленно начать разработку и позволяет до пяти другим пользователям протестировать ее. Когда приложение будет готово к выпуску, мы можем подать заявку на получение статуса продукта, и команда Dropbox проверит его, чтобы убедиться в том, что оно соответствует их условиям и рекомендациям по брендингу.

Кодирование приложения

Я поместил свой код в подкаталог моей локальной установки Apache, чтобы он был доступен по адресу http://localhost/mydropbox . Структура каталогов:

Файл bootstrap.php выполняет запуск приложения и будет включен в каждый из интерфейсных файлов, поэтому давайте начнем с обсуждения этого.

Я инициализирую глобальную переменную $config как пустой массив и затем указываю некоторые значения конфигурации. Первые три связаны с Dropbox: ключ доступа, секретный ключ и тип доступа со страницы сведений о вашем приложении. Затем я определяю некоторые другие полезные настройки: базовый корневой путь приложения, путь для сохранения некоторых данных и путь к файлу PHP, который будет содержать токен доступа для приложения.

Этот файл файла маркера доступа не существует в начале; он создается на странице authorize.php и заполняется учетными данными, предоставленными Dropbox. Это будет стандартный файл PHP, и, если он существует, он будет позже включен в этот скрипт. Содержимое файла токена будет похоже на:

Это будет стандартный файл PHP, и, если он существует, он будет позже включен в этот скрипт. Содержимое файла токена будет похоже на:

<?php $access_token = array ( "oauth_token_secret" => "abcdefghilmnopqr", "oauth_token" => "stuvwxyzabcdefgh", "uid" => "1234567" ); oauth_token и oauth_token_secret — это учетные данные для доступа, а uid — это уникальный идентификатор пользователя.

В следующем разделе файла начальной загрузки я устанавливаю поведение ошибок PHP и выполняю некоторые проверки требований; для запуска приложения каталог данных должен существовать и быть доступным для записи, а файл auth.php должен быть доступен для записи, если он существует. Это гарантирует, что приложение может выполнять свою работу свободно.

Наконец, я включаю наши библиотеки, инициализирую сеанс PHP, устанавливаю пустой $access_token (который будет заполнен позже) и, если он существует, auth. файл  php

phpauth.php .

Каждый сценарий внешнего интерфейса будет запускаться внутри основного блока try / catch . Прежде чем копаться в коде библиотеки, нам сначала нужно понять поток, поэтому я начну с цикла авторизации.

авторизация

При первом запуске нашего приложения будет выполнено следующее условие в файле index.php :

<?php if (!isset($access_token)) { header("Location: authorize.php"); exit; } Маркер доступа пуст, поэтому я перенаправляю пользователя на страницу authorize.php которая будет управлять процессом авторизации.

После фазы начальной загрузки я делаю еще одну проверку на наличие токена. Это гарантирует, что этот скрипт будет запущен, только если у нас нет токена. Чтобы избежать бесконечного цикла перенаправления, файл auth.php удаляется основным блоком catch скрипта, если возвращен код ошибки 401 (неверный токен).

Первое, что я делаю в каждом скрипте, это создаю новый объект DropboxSession с нашими ключами API. Когда мы вызываем скрипт напрямую, первое условие будет ложным, а блок else выполняется. Объект сеанса подключается к Dropbox и запрашивает временный токен. Затем токен анализируется в массив и сохраняется в переменной $_SESSION для следующего этапа.

Мы создаем URL авторизации, используя этот токен. Пользователь должен быть перенаправлен или приглашен посетить URL-адрес, по которому он решает, разрешить или запретить доступ к своим данным.

URL авторизации может содержать обратный URL в качестве необязательного параметра. Я просто oauth_token URL текущего скрипта, поэтому, если пользователь авторизует приложение, которое он перенаправляет обратно в наш скрипт, на этот раз значениями oauth_token и uid переданными строкой запроса. Первое условие теперь оценивается как истинное, поэтому мы можем продолжить и запросить маркер постоянного доступа.

Массив $token для этого запроса oauth_token с помощью этого нового oauth_token и предыдущего oauth_token_secret , затем он передается в метод obtainAccessToken() . В случае успеха у нас есть постоянный (до отзыва) токен доступа. Это должно храниться где-то; очевидный выбор — база данных, но для этого примера мы экспортируем ее как действительный код PHP, используя встроенную var_export() и запишем ее в наш файл auth.php . Затем пользователь перенаправляется на страницу индекса, которая является самым простым сценарием.

В начале нашего блока try / catch создается новый объект $access_token , на этот раз с постоянным $access_token качестве четвертого аргумента. Этот объект используется для создания объекта DropboxClient . Эти два шага являются общими для всех других сценариев.

Открытые методы клиента отображаются на соответствующие вызовы Dropbox API. Я

Я accountInfo() метод accountInfo() который возвращает массив, содержащий сведения о пользователе: уникальный идентификатор, имя, адрес электронной почты, информацию о квоте и реферальную ссылку (более подробную информацию см. В официальной документации).

За кулисами: объекты REST и Session

Теперь, когда у нас есть обзор поверхностного потока, давайте посмотрим, что происходит под капотом, наша библиотека Dropbox содержится в каталоге lib/dropbox и состоит из трех классов.

ОТДЫХ

Класс самого низкого уровня нашей библиотеки — это клиент REST (см. lib/dropbox/rest.php ). Этот класс является простой оболочкой для cURL. Он выполняет HTTP-вызовы и возвращает выходные данные в необработанном или закодированном формате или создает исключение в случае ошибки.