Проблемная ситуация в сфере информационной безопасности

Практическая работа № 1

«Анализ рисков информационной безопасности»

- Цель работы

Ознакомиться с алгоритмами оценки риска информационной безопасности.

- Краткие теоретические сведения

Риск ИБ – потенциальная возможность использования определенной угрозойуязвимостейактива или группы активов для причинения вреда организации.

Риск ИБ – потенциальная возможность использования определенной угрозойуязвимостейактива или группы активов для причинения вреда организации.

Уязвимость- слабость в системе защиты, делающая возможной реализацию угрозы.

Угроза ИБ — совокупность условий и факторов, которые могут стать причиной нарушений целостности, доступности, конфиденциальности информации.

Информационный актив – это материальный или нематериальный объект, который:

— является информацией или содержит информацию,

— служит для обработки, хранения или передачи информации,

— имеет ценность для организации.

Задание

1. Загрузите ГОСТ Р ИСО/МЭК ТО 13335-3-2007 «МЕТОДЫ И СРЕДСТВА ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ. Ч а с т ь 3 «Методы менеджмента безопасности информационных технологий»

2. Ознакомьтесь с Приложениями C, Dи Е ГОСТа.

3. Выберите три различных информационных актива организации (см. вариант).

4. Из Приложения D ГОСТа подберите три конкретных уязвимости системы защиты указанных информационных активов.

5. Пользуясь Приложением С ГОСТа напишите три угрозы, реализация которых возможна пока в системе не устранены названные в пункте 4 уязвимости.

6. Пользуясь одним из методов (см. вариант) предложенных в Приложении Е ГОСТа произведите оценку рисков информационной безопасности.

7. Оценку ценности информационного актива производить на основании возможных потерь для организации в случае реализации угрозы.

Содержание отчета

1. Титульный лист

2. Содержание

3. Задание

4. Обоснование выбора информационных активов организации

5. Оценка ценности информационных активов

6. Уязвимости системы защиты информации

7. Угрозы ИБ

8. Оценка рисков

9. Выводы

Варианты

Вариант – номер по списку в журнале.

| Номер варианта | Организация | Метод оценки риска(см. Приложение ЕГОСТа) |

| Отделение коммерческого банка | ||

| Поликлиника | ||

| Колледж | ||

| Офис страховой компании | ||

| Рекрутинговое агентство | ||

| Интернет-магазин | ||

| Центр оказания государственных услуг | ||

| Отделение полиции | ||

| Аудиторская компания | ||

| Дизайнерская фирма | ||

| Офис интернет-провайдера | ||

| Офис адвоката | ||

| Компания по разработке ПО для сторонних организаций | ||

| Агентство недвижимости | ||

| Туристическое агентство | ||

| Офис благотворительного фонда | ||

| Издательство | ||

| Консалтинговая фирма | ||

| Рекламное агентство | ||

| Отделение налоговой службы | ||

| Офис нотариуса | ||

| Бюро перевода (документов) | ||

| Научно проектное предприятие | ||

| Брачное агентство | ||

| Редакция газеты | ||

| Гостиница | ||

| Праздничное агентство | ||

| Городской архив | ||

| Диспетчерская служба такси | ||

| Железнодорожная касса |

Практическая работа № 2.

«Построение концепции информационной безопасности предприятия»

- Цель работы

Знакомство с основными принципами построения концепции ИБ предприятия, с учетом особенностей его информационной инфраструктуры.

- Краткие теоретические сведения

До начала создания систем информационной безопасности ряд отечественных нормативных документов (ГОСТ Р ИСО/МЭК 15408 ГОСТ Р ИСО/МЭК 27000 ГОСТ Р ИСО/МЭК 17799) и международных стандартов (ISO 27001/17799) прямо требуют разработки основополагающих документов – Концепции и Политики информационной безопасности. Если Концепция ИБ в общих чертах определяет, ЧТО необходимо сделать для защиты информации, то Политика детализирует положения Концепции, и говорит КАК, какими средствами и способами они должны быть реализованы.

Концепция информационной безопасности используется для:

- принятия обоснованных управленческих решений по разработке мер защиты информации;

- выработки комплекса организационно-технических и технологических мероприятий по выявлению угроз информационной безопасности и предотвращению последствий их реализации;

- координации деятельности подразделений по созданию, развитию и эксплуатации информационной системы с соблюдением требований обеспечения безопасности информации;

- и, наконец, для формирования и реализации единой политики в области обеспечения информационной безопасности.

Задание

Используя предложенные образцы, разработать концепцию информационной безопасности компании (см. вариант), содержащую следующие основные пункты (приведен примерный план, в который в случае необходимости могут быть внесены изменения):

Общие положения

Назначение Концепции по обеспечению информационной безопасности.

1.2. Цели системы информационной безопасности

1.3. Задачи системы информационной безопасности.

Проблемная ситуация в сфере информационной безопасности

2.1. Объекты информационной безопасности.

2.2. Определение вероятного нарушителя.

2.3. Описание особенностей (профиля) каждой из групп вероятных нарушителей.

2.4. Основные виды угроз информационной безопасности Предприятия.

- Классификации угроз.

- Основные непреднамеренные искусственные угрозы.

- Основные преднамеренные искусственные угрозы.

2.5. Общестатистическая информация по искусственным нарушениям информационной безопасности.

2.6. Оценка потенциального ущерба от реализации угрозы (см. Практическую работу № 1).

Статьи к прочтению:

MALINA — SITUATSIYA / Малина — Ситуация, 2010

Похожие статьи:

csaa.ru

Практическая работа. «Построение концепции информационной безопасности предприятия»

Корпоративная безопасность

Корпоративная безопасность О ФИРМЕ Sayenko Kharenko является одной из ведущих юридических фирм Украины, предоставляющей полный спектр юридических услуг по украинскому праву. Наш офис в Киеве, а также представительство

ПодробнееАктуальные вопросы обеспечения

13.02.2018 Актуальные вопросы обеспечения информационной безопасности и приоритетные меры по противодействию информационным угрозам в кредитно-финансовой сфере Скобелкин Дмитрий Германович Заместитель

Подробнее5.1 Список тестов с описанием

.1 Список тестов с описанием Папка: Общие тесты => Тесты по банковcкому делу => ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ Общие тесты Тесты по банковcкому делу Папка ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ Кол-во тестов Демонстрационные

ПодробнееИнформация о выставке

EXPO REAL 2012 сеть международного бизнеса. 8 10 октября 2012 Messe München 15-я Международная отраслевая выставка по коммерческой недвижимости и инвестициям www.exporeal.net Информация о выставке EXPO

Подробнеепр-кт Буденновский, д.76

8 (863) 226-25-93 [email protected] https://rostov-na-donu.arrpro.ru Сдам Помещение свободного назначения, 74 м². Без комиссии пр-кт Буденновский, д.76 Ростов-на-Дону, пр. Кировский 40А, офис 1101

ПодробнееРУБЦОВСКИЙ ИНСТИТУТ (ФИЛИАЛ) АлтГУ

РУБЦОВСКИЙ ИНСТИТУТ (ФИЛИАЛ) АлтГУ Рубцовский институт (филиал) Алтайского государственного университета был открыт в 1996 году (приказ 324 от 22 февраля, лицензия А 282211 от 22.04.08г.). В настоящее

ПодробнееОфициальные документы

О колледже Краевое государственное бюджетное профессиональное образовательное учреждение «Алтайский промышленноэкономический колледж» — одно из лучших учебных заведений Алтайского края и города Барнаула.

2-е издание, исправленное

2-е издание, исправленное Москва Горячая линия — Телеком 2014 УДК 004.732.056(075.8) ББК 32.973.2-018.2я73 М60 Рецензенты: кафедра защиты информации НИЯУ МИФИ (зав. кафедрой кандидат техн. наук, профессор

ПодробнееГЛАВА 1 ОБЩИЕ ПОЛОЖЕНИЯ

УТВЕРЖДЕНО Постановление Правления Национального банка Республики Беларусь 30.03.2011 112 ИНСТРУКЦИЯ об организации наличного денежного обращения в Республике Беларусь (с учетом изменений и дополнений,

Кафедра управления и сервиса

МИНИСТЕРСТВО ОБРАЗОВАНИЯ И НАУКИ РОСИЙСКОЙ ФЕДЕРАЦИИ Федеральное государственное бюджетное образовательное учреждение высшего профессионального образования «Кузбасский государственный технический университет

ПодробнееКафедра менеджмента и налогообложения

Национальный технический университет «Харьковский политехнический институт» Факультет бизнеса и финансов Кафедра менеджмента и налогообложения Специальности на английском 073 Менеджмент Менеджмент организаций

Комплексная безопасность предприятия

Комплексная безопасность предприятия На сегодняшний момент ни одна компания не застрахована от различного вида угроз, которые способны нанести бизнесу существенный урон. Система безопасности предприятия

Подробнее3. Функции Управления

2.2.3. Выявление и развитие способностей учащихся общеобразовательных и профессиональных образовательных организаций, привлечение талантливой молодежи для обучения в университете. 2.2.4. Разработка механизмов

Наименование на русском языке

Настоящие стандарты не могут быть полностью или частично воспроизведены, тиражированы и распространены в качестве официального издания без разрешения Федерального агентства по техническому регулированию

ПодробнееОАО «Первое коллекторское бюро»

Информация для СМИ ОАО «Первое коллекторское бюро» ОАО «Первое коллекторское бюро» — динамично развивающаяся компания федерального масштаба, основным направлением деятельности которой является взыскание

ПодробнееПаспорт фонда оценочных средств

Паспорт фонда оценочных средств п/п Контролируемые разделы (темы) дисциплины 1 Тема 1. Сущность и содержание консультационной деятельности 2 Тема 2. Управленческое консультирование как профессиональная

ПодробнееФакультет экономики и управления

Федеральное государственное бюджетное образовательное учреждение высшего профессионального образования «Самарский государственный университет» Факультет экономики и управления Принципы обучения Учебный

ПодробнееИНВЕСТИЦИОННЫЕ И ФИНАНСОВЫЕ ТЕХНОЛОГИИ

Вестник ННГУ. Выпуск 1(7). 2005 Серия. Экономика и финансы ИНВЕСТИЦИОННЫЕ И ФИНАНСОВЫЕ ТЕХНОЛОГИИ ИНФРАСТРУКТУРА РЫНКА КАК ФАКТОР АКТИВИЗАЦИИ ИНВЕСТИЦИОННОЙ ДЕЯТЕЛЬНОСТИ И РАЗВИТИЯ ПРОМЫШЛЕННОСТИ В РЕГИОНЕ

Подробнее25% ОБ АУТСОРСИНГЕ ПЕЧАТИ

АУТСОРСИНГ ПЕЧАТИ ОБ АУТСОРСИНГЕ ПЕЧАТИ АУТСОРСИНГ ПЕЧАТИ комплексная услуга АМТЕЛ-СЕРВИС, обеспечивающая заказчикам бесперебойную работу печатной техники и значительно снижающая затраты на печать. Экономия

Подробнеев Российской Федерации

УПРАВЛЕНИЕ ДЕЛАМИ ПРЕЗИДЕНТА РОССИЙСКОЙ ФЕДЕРАЦИИ федеральное государственное бюджетное учреждение «Консультативно Консультативно-диагностический центр с поликлиникой» Разработка и внедрение системы менеджмента

ПодробнееПРЕЗЕНТАЦИЯ КОМПАНИИ

ПРЕЗЕНТАЦИЯ КОМПАНИИ Юридическая группа «Яковлев и Партнеры» основана в 1990 году и специализируется на правовом сопровождении бизнеса. Юристы и адвокаты компании оказывают широкий спектр юридических услуг

ПодробнееНаправление подготовки Юриспруденция

Направление подготовки 40.03.01 Юриспруденция Профили: Гражданско-правовой Уголовно-правовой Вступительные испытания: Обществознание (по материалам и в форме ЕГЭ) профильный; Русский язык (по материалам

РАЗДЕЛ 1. ОРГАНИЗАЦИОННО-МЕТОДИЧЕСКИЙ

РАЗДЕЛ 1. ОРГАНИЗАЦИОННО-МЕТОДИЧЕСКИЙ 1.1. Выписка из ФГОС ВПО по направлению подготовки В соответствии с Федеральным государственным образовательным стандартом высшего профессионального образования и

ПодробнееПРОИЗВОДСТВЕННЫЙ МЕНЕДЖМЕНТ

Государственное образовательное учреждение высшего профессионального образования «Российский заочный институт текстильной и лёгкой промышленности» ПРОИЗВОДСТВЕННЫЙ МЕНЕДЖМЕНТ Программа повышения квалификации

Отчет по управлению рисками ООО «ХХХ»

Отчет по управлению ми ООО «ХХХ» Дата Настоящий документ подготовлен исключительно для создания общего представления об обсуждаемом в нем предмете и не является профессиональной консультацией.

Подробнееdocplayer.ru

Отчёт Центра мониторинга информационной безопасности за I квартал 2017 года

В отчёте мы собрали сводную статистику по зафиксированным в I квартале 2017 года нашим корпоративным Центром мониторинга событиям и инцидентам информационной безопасности.Поскольку у нас есть достаточно большой набор данных:

- 12 000 узлов на мониторинге;

- 137 873 416 событий информационной безопасности;

- 98 подтверждённых инцидентов;

то статистика будет применима для любой средней и крупной организации.

Данные в отчёте — это то, что видим мы, и вы можете «прикинуть» картину на свою систему обеспечения безопасности информации.

Центр мониторинга (ЦМ) компании «Перспективный мониторинг» — это сервис, который обрабатывает поступающие от подключённых систем события информационной безопасности, определяет, является ли инцидентом последовательность событий или нет, и помогает сотрудникам подключённой на мониторинг организации реагировать на инциденты.

Работает это примерно так:

Этим отчётом мы закрываем первый год регулярных публикаций о событиях и инцидентах информационной безопасности, обнаруженных Центром мониторинга.

За этот год поменялись правила выявления и учёта событий (некоторые события «склеиваются» в одно) и количество узлов на мониторинге, поэтому напрямую сравнивать количество событий и инцидентов сейчас и год назад будет не совсем правильно. Тем не менее, вся статистика за предыдущие периоды доступна в предыдущих отчётах (pdf с нашего сайта).

Что и как мы считаем

В рамках данного отчёта:

- Событие ИБ — идентифицированное появление определённого состояния системы, сервиса или сети, указывающего на возможное нарушение политики ИБ или отказ защитных мер, или возникновение неизвестной ранее ситуации, которая может иметь отношение к безопасности.

- Инцидент ИБ — появление одного или нескольких нежелательных или неожиданных событий ИБ, с которыми связана значительная вероятность компрометации бизнес-операций и создания угрозы ИБ.

Источниками событий выступают сетевые и хостовые IDS, сетевые устройства, сканеры защищённости, антивирусные решения и honeypot’ы.

Для внутренней обработки мы классифицируем инциденты в зависимости от затронутых ресурсов.

| Высокая критичность | Инциденты, связанные с ключевыми ресурсами серверного сегмента или с критичными ресурсами пользовательского сегмента (ресурсы, обрабатывающие критичную с точки зрения бизнеса, финансов или законодательства информацию). |

| Средняя критичность | Инциденты, связанные с некритичными ресурсами серверного сегмента. |

| Низкая критичность | Инциденты, связанные с некритичными ресурсами пользовательского сегмента (рядовой пользователь). |

Аналитик Центра мониторинга произвольно определяет степень критичности, если считает, что инцидент может привести к серьёзным негативным последствиям.

Результаты мониторинга

В период с 1 января по 31 марта 2017 года сотрудники Центра мониторинга контролировали информационные системы нескольких организаций с общим числом подключённых узлов около 12 000 (рабочие места, веб, почта, файловые хранилища, VPN и т.д.).

За три месяца сенсоры зафиксировали и проанализировали 137 873 416 событий информационной безопасности и выявили 98 инцидентов.

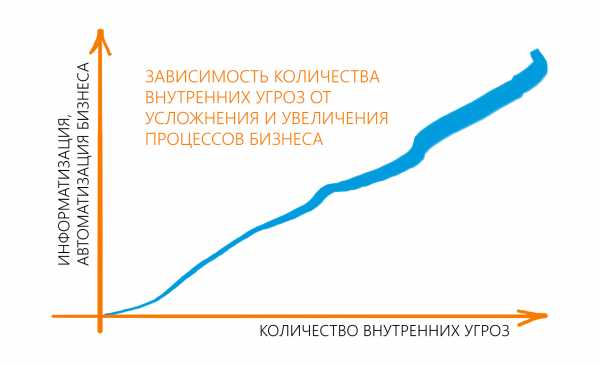

Самое значимое изменение по сравнению с предыдущим периодом — рост доли событий, связанных со сканированием информационных ресурсов и попытками подбора паролей к различным информационным системам. Также немного увеличилась активность вредоносного ПО.

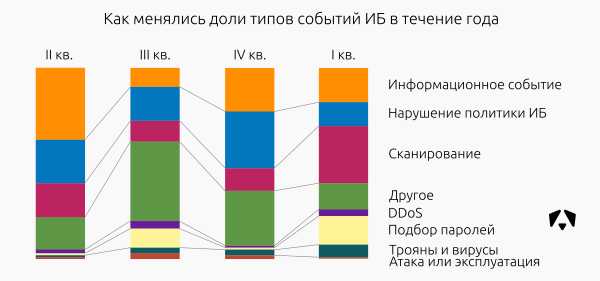

На рисунке выше показано, как изменялось соотношение типов событий ИБ. Чтобы оценить размер поступающих данных, стоит упомянуть, что «Сканирование» в I квартале 2017 года — это 30% и

41 646 524 зафиксированных события; а «Подбор паролей» — 15% и почти 21 млн. событий.

«Нарушение политики ИБ» — события, свидетельствующие о действиях, предположительно нарушающих требования Политики ИБ контролируемой организации.

«Атака или эксплуатация» — события, свидетельствующие о попытках удалённого исполнения кода или эксплуатации уязвимостей на контролируемых ресурсах.

«Сканирование» — события, свидетельствующие об исследовании сети перед попыткой атаки.

«Подбор паролей» — события, свидетельствующие о попытках получения доступа к контролируемым ресурсам путём подбора аутентификационных данных.

«Трояны и вирусы» — события, свидетельствующие о факте заражения контролируемых ресурсов вирусами или активности вредоносного ПО.

«DDoS» — события, свидетельствующие о попытках осуществления распределённых атак на отказ в обслуживании.

«Другое» — события которые по своей сути не могут быть отнесены к одному из вышеперечисленных классов.

Среди выявленных 98 инцидентов:

| Класс инцидента | Высокая критичность | Средняя критичность | Низкая критичность | Всего инцидентов | Доля инцидентов |

|---|---|---|---|---|---|

| Вредоносное ПО | 16 | 20 | 15 | 51 | 52% |

| Атака | 9 | 5 | 1 | 15 | 16% |

| Подбор паролей | 11 | 3 | 14 | 14% | |

| Нарушение политики ИБ | 2 | 4 | 3 | 9 | 9% |

| Эксплуатация уязвимостей | 3 | 3 | 6 | 6% | |

| DDoS | 3 | 3 | 3% | ||

| Всего: | 98 | 100,0% |

| Доля инцидентов, % |

||||

|---|---|---|---|---|

| Класс инцидента | IIкв. 2016 | IIIкв. 2016 | IVкв. 2016 | Iкв. 2017 |

| Вредоносное ПО | 43,5 | 42,8 | 51 | 52 |

| DDoS | 8,7 | 14,3 | 1,9 | 3 |

| Нарушение политики ИБ | 30,4 | 14,3 | 13,2 | 9 |

| Подбор паролей | 17,4 | 23,8 | 13,2 | 14 |

| Атака | 11,3 | 16 | ||

| Эксплуатация уязвимостей | 4,8 | 9,4 | 6 | |

Наиболее актуальными и критичными из выявленных являются атаки, связанные с попытками получения несанкционированного доступа к ресурсам организаций.

Одно интересное наблюдение. Сотрудники часто используют корпоративные ресурсы в своих личных целях: от распечатки доклада ребёнку в школу до доступа в личный интернет-банк. Сейчас же мы столкнулись с тем, что сотрудники майнят bitcoin и ethereum на вычислительных ресурсах организации. Такие инциденты попали в «Нарушение политики».

За предыдущий IV квартал 2016 года Центр мониторинга зафиксировал 21 788 201 событие ИБ и 53 инцидента.

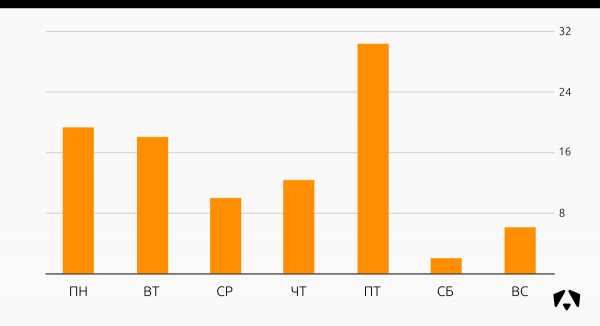

Распределение инцидентов ИБ относительно дней недели в I квартале 2017 года:

Распределение инцидентов ИБ за I квартал 2017 года:

Если внимательно посмотреть на два графика выше, то видно, что «пятничный» пик инцидентов приходится на конкретный день — 17 февраля. В этот день в наш Центр мониторинга стали поступать и обрабатываться события от сети довольно крупной организации, соответственно сразу же стала видна и была зафиксирована в статистике вредоносная активность, уже присутствовавшая в этой сети. Постепенно по мере реагирования на эти инциденты количество новых зафиксированных инцидентов снижалось.

Если исключить этот конкретный день, то большая часть инцидентов приходится на начало недели. Связаны они, в первую очередь, с активностью вредоносного программного обеспечения на рабочих местах сотрудников. Серьёзных негативных последствий для контролируемых информационных систем такие инциденты не несут, но администраторы тратят время на антивирусные проверки, а пользователи в это время не могут полноценно работать.

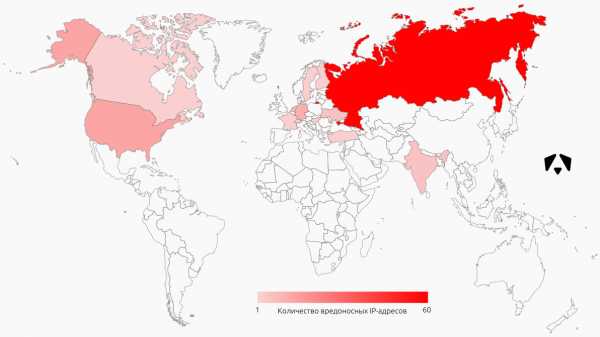

ТОП источников

Под источниками атак в данном случае понимаются IP-адреса, с которых средства сетевой безопасности зафиксировали негативные действия.

На графике отражено расположение первой сотни IP-адресов по количеству зарегистрированных событий. Большинство таких адресов расположено в России, США и Германии, хотя, конечно, нельзя утверждать, что атакующие были именно из этих стран.

Есть одна интересная особенность. Во II и III кварталах 2016 года среди лидеров по количеству IP-адресов, с которых осуществлялись атаки, был Китай. В IV квартале 2016 года и в I квартале 2017 года ситуация очень сильно изменилась — мы не зафиксировали вредоносной активности оттуда. Предполагаем, что злоумышленники перешли на российские прокси.

ТОП подверженных инцидентам сегментов

Ситуация по целям атак изменилась непринципиально: наибольшую активность злоумышленники проявляли в отношении пользовательских рабочих мест. На этот сегмент приходится больше половины всех инцидентов.

Наиболее часто используемые техники воздействия на системы, повлёкшие инцидент ИБ

| Угроза | Техника воздействия |

|---|---|

| Рекламное ПО | Заражение конечной системы, передача на командный сервер информации о пользователе, показ таргетированной рекламы. |

| Перебор паролей | Попытки подбора аутентификационной информации для доступа к сервисам и ресурсам контролируемых организаций — RDP, SSH, SMB, DB, Web. |

| Нарушение политик ИБ | Нарушение пользователями/администраторами контролируемых ресурсов требований политик ИБ в части использования устаревших версий или недоверенного ПО. Данное ПО может быть использовано злоумышленником для атаки путём эксплуатации уязвимости. Также использование ресурсов компании для получения собственной выгоды (майнинг bitcoin/ethereum). Использование торрент-трекеров. |

| Вирусное ПО | Заражение конечной системы, распространение вируса по локальной сети, отключение/блокировка служб, препятствующих распространению вируса, попытки проведения иных атак внутри сети для получения критичной информации и передачи на командные серверы. |

| DDoS с использованием ресурсов организации | DDoS Amplification — техника подмены своего адреса на адрес жертвы и генерации запросов небольшого размера к открытым сервисам. На запрос сервис возвращает ответ в несколько десятков раз большего объема на адрес «отправителя». Используя большое количество ресурсов различных организаций, злоумышленник осуществляет DDoS-атаку на жертву. |

| Попытки эксплуатации уязвимостей | Использование недостатков в системе для нарушения целостности и нарушения правильной работы системы. Уязвимость может быть результатом ошибок программирования, недостатков, допущенных при проектировании системы, ненадёжных паролей, вирусов и других вредоносных программ, скриптовых и SQL-инъекций. Некоторые уязвимости известны только теоретически, другие же активно используются и имеют известные эксплойты. |

| Deface WEB-ресурсов | Хакерская атака, при которой страницы и важная информация заменяются на другие, как правило вызывающего вида (реклама, предупреждение, угроза, пропаганда) Зачастую, доступ ко всему остальному сайту блокируется, или же прежнее содержимое удаляется. |

Благодарю Максима Baymaxx и Алину Eris за предоставленные данные для отчёта. Если они вам ответят в комментариях — им можно верить.

Другие статьи блога

→ Жизнь без SDL. Зима 2017

habr.com

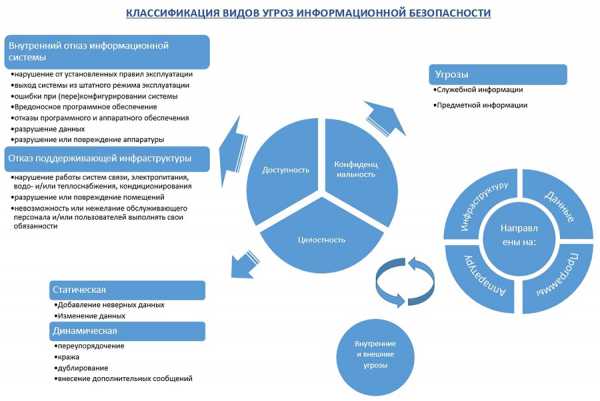

2.2 Основные угрозы информационной безопасности

Под угрозой информационной безопасности понимается случайная или преднамеренная деятельность людей или физическое явление, которые могут привести к нарушению безопасности информации. Далее рассмотрены основные виды и аспекты угроз информационной безопасности.

2.2.1 Классификация угроз информационной безопасности

Все множество потенциальных угроз информационной безопасности по природе их возникновения можно разделить на два класса (рисунок 7): естественные (объективные) и искусственные (субъективные).

Рисунок 7 — Угрозы безопасности

Естественные угрозы – это угрозы, вызванные воздействиями на автоматизированную систему и ее элементы объективных физических процессов или стихийных природных явлений, независящих от человека.

Искусственные угрозы – это угрозы информационной безопасности, вызванные деятельностью человека. Среди них, исходя из мотивации действий, можно выделить:

1. Непреднамеренные (неумышленные, случайные) угрозы, вызванные ошибками в проектировании автоматизированной системы и ее элементов, ошибками в программном обеспечении, ошибками в действиях персонала и т.п..

2. Преднамеренные (умышленные) угрозы, связанные с корыстными устремлениями людей (злоумышленников).

Источники угроз по отношению к автоматизированной системе могут быть внешними или внутренними. Внутренние угрозы реализуются компонентами самой информационной системы – аппаратно-программным обеспечением или персоналом.

К основным непреднамеренным искусственным угрозам информационной безопасности относятся действия, совершаемые людьми случайно, по незнанию, невнимательности или халатности, из любопытства, но без злого умысла:

1. Неумышленные действия, приводящие к частичному или полному отказу системы или разрушению аппаратных, программных, информационных ресурсов системы (неумышленная порча оборудования, удаление, искажение файлов с важной информацией или программ, в том числе системных и т.п.).

2. Неправомерное отключение оборудования или изменение режимов работы устройств и программ.

3. Неумышленная порча носителей информации.

4. Запуск технологических программ, способных при некомпетентном использовании вызывать потерю работоспособности системы (зависания или зацикливания) или осуществляющих необратимые изменения в системе (форматирование или реструктуризацию носителей информации, удаление данных и т.п.).

5. Нелегальное внедрение и использование неучтенных программ (игровых, обучающих, технологических и др., не являющихся необходимыми для выполнения нарушителем своих служебных обязанностей) с последующим необоснованным расходованием ресурсов (загрузка процессора, захват оперативной памяти и памяти на внешних носителях).

6. Заражение компьютера вирусами.

7. Неосторожные действия, приводящие к разглашению конфиденциальной информации, или делающие ее общедоступной.

8. Разглашение, передача или утрата атрибутов разграничения доступа (паролей, ключей шифрования, идентификационных карточек, пропусков).

9. Проектирование архитектуры системы, технологии обработки данных, разработка прикладных программ, с возможностями, представляющими опасность для работоспособности системы и безопасности информации.

10. Игнорирование организационных ограничений (установленных правил) при работе в системе.

11. Вход в систему в обход средств защиты (загрузка посторонней операционной системы со сменных магнитных носителей и т.п.).

12. Некомпетентное использование, настройка или неправомерное отключение средств защиты персоналом службы безопасности.

13. Пересылка данных по ошибочному адресу абонента (устройства).

14. Ввод ошибочных данных.

15. Неумышленное повреждение каналов связи.

К основным преднамеренным искусственным угрозам относятся:

1. Физическое разрушение системы (путем взрыва, поджога и т.п.) или вывод из строя всех или отдельных наиболее важных компонентов компьютерной системы (устройств, носителей важной системной информации, лиц из числа персонала и т.п.).

2. Отключение или вывод из строя подсистем обеспечения функционирования вычислительных систем (электропитания, охлаждения и вентиляции, линий связи и др.).

3. Действия по дезорганизации функционирования системы (изменение режимов работы устройств или программ, забастовка, саботаж персонала, постановка мощных активных радиопомех на частотах работы устройств системы и т.п.).

4. Внедрение агентов в число персонала системы (в том числе, возможно, и в административную группу, отвечающую за безопасность).

5. Вербовка (путем подкупа, шантажа и т.п.) персонала или отдельных пользователей, имеющих определенные полномочия.

6. Применение подслушивающих устройств, дистанционная фото и видеосъемка и т.п..

7. Перехват побочных электромагнитных, акустических и других излучений устройств и линий связи, а также наводок активных излучений на вспомогательные технические средства, непосредственно не участвующие в обработке информации (телефонные линии, сети питания, отопления и т.п.).

8. Перехват данных, передаваемых по каналам связи, и их анализ с целью выяснения протоколов обмена, правил вхождения в связь и авторизации пользователя и последующих попыток их имитации для проникновения в систему.

9. Хищение носителей информации (магнитных дисков, лент, микросхем памяти, запоминающих устройств и целых ПЭВМ).

10. Несанкционированное копирование носителей информации.

11. Хищение производственных отходов (распечаток, записей, списанных носителей информации и т.п.).

12. Чтение остаточной информации из оперативной памяти и с внешних запоминающих устройств.

13. Чтение информации из областей оперативной памяти, используемых операционной системой (в том числе подсистемой защиты) или другими пользователями, в асинхронном режиме используя недостатки мультизадачных операционных систем и систем программирования.

14. Незаконное получение паролей и других реквизитов разграничения доступа (агентурным путем, используя халатность пользователей, путем подбора, путем имитации интерфейса системы и т.д.) с последующей маскировкой под зарегистрированного пользователя («маскарад»).

15. Несанкционированное использование терминалов пользователей, имеющих уникальные физические характеристики, такие как номер рабочей станции в сети, физический адрес, адрес в системе связи, аппаратный блок кодирования и т.п..

16. Вскрытие шифров криптозащиты информации.

17. Внедрение аппаратных спец вложений, программных закладок и вирусов, т.е. таких участков программ, которые не нужны для осуществления заявленных функций, но позволяющих преодолевать систему защиты, скрытно и незаконно осуществлять доступ к системным ресурсам с целью регистрации и передачи критической информации или дезорганизации функционирования системы.

18. Незаконное подключение к линиям связи с целью работы «между строк», с использованием пауз в действиях законного пользователя от его имени с последующим вводом ложных сообщений или модификацией передаваемых сообщений.

19. Незаконное подключение к линиям связи с целью прямой подмены законного пользователя путем его физического отключения после входа в систему и успешной аутентификации с последующим вводом дезинформации и навязыванием ложных сообщений.

Чаще всего для достижения поставленной цели злоумышленник использует не один, а некоторую совокупность из перечисленных выше путей.

studfiles.net

Угрозы безопасности информации

Статьи и публикации

Важнейшей стороной обеспечения информационной безопасности является определение и классификация угроз. Угрозы безопасности информации — это некая совокупность факторов и условий, которые создают опасность в отношении защищаемой информации.

Для того чтобы определить угрозы, от которых необходимо обезопасить информацию, нужно определить объекты защиты. Ведь информация — это некоторые данные, носителями которых могут быть как материальные, так и нематериальные объекты. К примеру, носителями конфиденциальной информации могут быть документы, технические средства обработки и хранения информации и даже люди.

Документационными носителями информации могут быть проекты, бизнес-планы, техническая документация, контракты и договора, а также картотеки отдела кадров (персональные данные) и отдела по работе с клиентами. Отличительной их особенностью является зафиксированность данных на материальном объекте — бумаге.

Техническими средствами обработки и хранения информации являются персональные компьютеры, ноутбуки, серверы, сканеры, принтеры, а также съемные носители (переносные жесткие диски, флеш-карты, CD-диски, дискеты) и т.п. Информация в технических средствах хранится и обрабатывается в цифровом виде. Зачастую конфиденциальные данные отправляются через Интернет, например, по электронной почте. В сети они могут быть перехвачены злоумышленниками. Кроме того при работе компьютеров из-за их технических особенностей обрабатываемые данные преобразуются в электромагнитные излучения, распространяющиеся далеко за пределы помещения, которые также могут быть перехвачены и использованы в недобросовестных целях.

Люди также могут быть «носителями» информации. Например, сотрудники компании, которые имеют или могут иметь доступ к конфиденциальной информации. Таких людей называют инсайдерами. Инсайдер необязательно является злоумышленником, но в любой момент может им стать. Кроме того несанкционированный доступ к конфиденциальной информации могут получить посетители, клиенты или партнеры, а также обслуживающий персонал.

Теперь, когда мы понимаем, что нужно защищать, можно перейти непосредственно к рассмотрению угроз. Они могут заключаться как в нарушении конфиденциальности, так и в нарушении достоверности, целостности и доступности информации. Нарушением конфиденциальности является утечка данных, несанкционированный доступ или разглашение информации. Нарушение достоверности информации — это фальсификация данных или подделка документов. Искажение, ошибки при передаче информации, потери части данных являются нарушением целостности информации. А блокирование доступа к информации, выведение из строя средств связи, технических средств являются нарушением доступности.

По методам воздействия на информацию угрозы подразделяются на естественные и искусственные. В свою очередь искусственные угрозы состоят из преднамеренных и непреднамеренных.

Естественные угрозы:

- стихийные бедствия;

- пожары;

- наводнения;

- техногенные аварии;

- и другие явления, не зависящие от человека.

Искусственные преднамеренные угрозы:

- кража (копирование) документов;

- подслушивание переговоров;

- несанкционированный доступ к информации;

- перехват информации;

- внедрение (вербовка) инсайдеров;

- фальсификация, подделка документов;

- диверсии;

- хакерские атаки и т.п.

Искусственные непреднамеренные угрозы:

- ошибки пользователей;

- неосторожность;

- невнимательность;

- любопытство и т.п.

Естественно, наибольшую угрозу представляют преднамеренные действия злоумышленников, но и непреднамеренные и естественные угрозы нельзя сбрасывать со счетов, так как они в определенной степени также несут в себе серьезную опасность.

Понравилось? Расскажите друзьям:

data-sec.ru

1.4.4. Ответственность за нарушения в сфере информационной безопасности

Немаловажная роль в системе правового регулирования информационных отношений отводится ответственности субъектов за нарушения в сфере информационной безопасности.

Основными документами в этом направлении являются:

Уголовный кодекс Российской Федерации.

Кодекс Российской Федерации об административных правонарушениях.

В принятом в 1996 году Уголовном кодексе Российской Федерации, как наиболее сильнодействующем законодательном акте по предупреждению преступлений и привлечению преступников и нарушителей к уголовной ответственности, вопросам безопасности информации посвящены следующие главы и статьи:

Статья 138. Нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений.

Статья 140. Отказ в предоставлении гражданину информации.

Статья 183. Незаконное получение и разглашение сведений, составляющих коммерческую или банковскую тайну.

Статья 237. Сокрытие информации об обстоятельствах, создающих опасность для жизни и здоровья людей.

Статья 283. Разглашение государственной тайны.

Статья 284. Утрата документов, содержащих государственную тайну.

Особое внимание уделяется компьютерным преступлениям, ответственность за которые предусмотрена в специальной 28 главе кодекса «Преступления в сфере компьютерной информации». Глава 28 включает следующие статьи:

Статья 272. Неправомерный доступ к компьютерной информации.

Неправомерный доступ к охраняемой законом компьютерной информации, то есть информации на машинном носителе, в электронно-вычислительной машине (ЭВМ), системе ЭВМ или их сети, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование информации, нарушение работы ЭВМ, системы ЭВМ или их сети, – наказывается штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев, либо исправительными работами на срок от шести месяцев до одного года, либо лишением свободы на срок до двух лет.

То же деяние, совершенное группой лиц по предварительному сговору или организованной группой, либо лицом с использованием своего служебного положения, а равно имеющим доступ к ЭВМ, системе ЭВМ или их сети, – наказывается штрафом в размере от пятисот до восьмисот минимальных размеров оплаты труда или в размере заработной платы или другого дохода осужденного за период от пяти до восьми месяцев, либо исправительными работами на срок от одного года до двух лет, либо арестом на срок от трех до шести месяцев, либо лишением свободы на срок до пяти лет.

Статья 273. Создание, использование и распространение вредоносных программ для ЭВМ.

Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ или машинных носителей с такими программами, – наказывается лишением свободы на срок до трех лет со штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев.

Те же деяния, повлекшие по неосторожности тяжкие последствия, – наказываются лишением свободы на срок от трех до семи лет.

Статья 274. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети.

Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети лицом, имеющим доступ к ЭВМ, системе ЭВМ или их сети, повлекшее уничтожение, блокирование или модификацию охраняемой законом информации ЭВМ, если это деяние причинило существенный вред, – наказывается лишением права занимать определенные должности или заниматься определенной деятельностью на срок до пяти лет, либо обязательными работами на срок от ста восьмидесяти до двухсот сорока часов, либо ограничением свободы на срок до двух лет.

То же деяние, повлекшее по неосторожности тяжкие последствия, – наказывается лишением свободы на срок до четырех лет.

studfiles.net

Данные МЭР, 2012 год

Оставьте свой комментарий! Добавить комментарий

|

pro-spo.ru