Обнаружение и устранение вирусов на сайте. Что делать при заражении. Как вылечить сайт. Хостинг в деталях

Сайт — это набор файлов, размещенных на постоянно подключенном к интернету сервере. Соответственно, под «вирусами на сайтах» подразумеваются программы или вредоносные включения в файлы сайта, из-за которых сайт работает не так, как он должен работать. Что делать, если ваш сайт заражен?

Каковы причины заражения сайтов?

Основная причина заражения сайтов — это желание заработать за чужой счет. Схема обычно выглядит так: пользователь, зашедший на зараженный сайт, принудительно перенаправляется на сторонний ресурс, не имеющий к исходному никакого отношения (например, на платник партнерской программы). Злоумышленник получает деньги за трафик, перенаправляемый со взломанных сайтов.

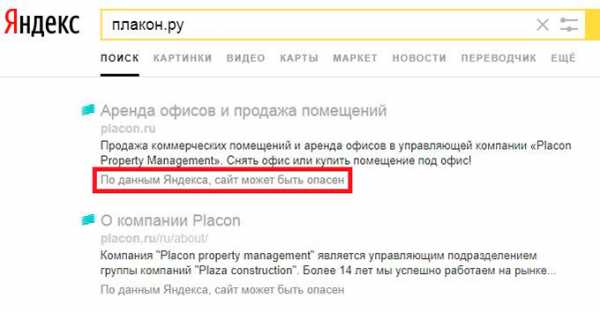

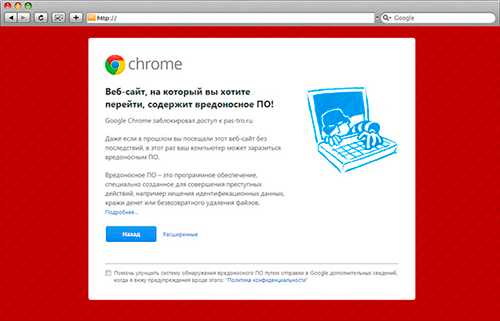

Некоторые сайты взламываются ради распространения среди пользователей классических вирусов и формирования ботнетов. Как правило, такие сайты блокируются поисковыми системами, и пользователи при обращении к подобным ресурсам видят предупреждение о том, что сайт заражен. Популярные поисковые системы предоставляют сервис почтовых извещений о заражении ваших сайтов: webmaster.yandex.ru, google.com/webmasters.

Что делать при заражении или взломе сайта? Кто виноват?

Если ваш сайт заражен, не стоит паниковать и мучать своего хостера гневными обвинениями. В 90% случаев хостер к этой проблеме не имеет никакого отношения.

Но всё-таки можно уточнить у своего провайдера, имеет ли проблема массовый характер, или возникла только на вашем сайте. Если сайт размещен на shared-хостинге с общим IP-адресом, можно найти сайты соседей, например с помощью сервиса xseo.in, и проверить, заражены ли они.

Если проблема затронула только ваши сайты, нужно исследовать, при каких обстоятельствах возникла проблема, и начать ее решение самостоятельно. Самые частые способы заражения сайта — похищение пароля FTP-доступа к хостингу с компьютера веб-мастера с помощью кейлоггера, из менеджера паролей или из взломанного почтового ящика, а также использование уязвимостей популярных систем управления сайтом (CMS) и скриптов.

Первым делом стоит обновить антивирус и выполнить полную проверку собственного компьютера на вирусы. Бесплатные программы HiJackThis, Dr.Web CureIt!, AVZ помогут найти даже ту заразу, которая не была обнаружена обычным антивирусом.

После сканирования (и лечения, если требуется) смените пароли доступа к электронной почте, аккаунту на хостинге, и удалите все сохраненные пароли из браузеров и FTP-клиентов.

Загрузите резервную копию зараженного сайта на собственный компьютер, и проверьте ее антивирусом и упомянутыми выше утилитами — иногда даже такая простая мера находит источник проблемы.

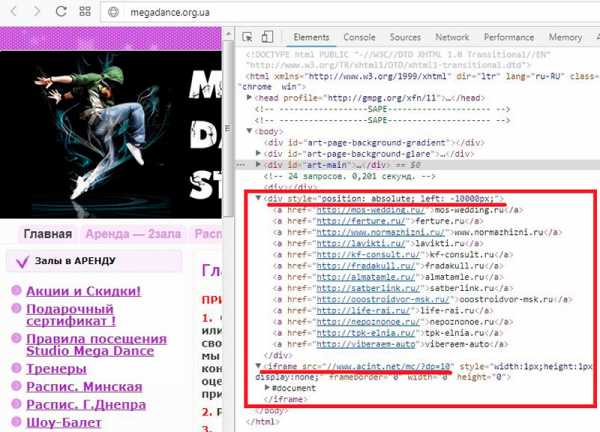

Полезным является бесплатный скрипт AI-Bolit. Он умеет искать вирусы, редиректы на сторонние сайты, дорвеи код ссылочных бирж, директории, открытые на запись для всех и др. После проверки скрипт выведет список подозрений на вредоносные включения, которые можно будет проверить и устранить вручную, отредактировав исходные коды файлов сайта.

Если сайт построен на популярной CMS (особенно DLE, WordPress и Joomla), то возможно злоумышленник воспользовался ее уязвимостью. Это значит, что нужно обновить CMS и ее модули до последних стабильных версий из официальных источников, отключить неиспользуемые или подозрительные модули, закрыть доступ к административным частям сайта с помощью .htpasswd (или с помощью панели управления хостингом), а также периодически проводить аудит безопасности сайта и менять административные пароли.

Обязательно нужно проверить логи доступа к веб-серверу на предмет посторонних запросов.

Также нужно проверить временные директории CMS, и директории, в которые разрешена загрузка файлов (tmp, cache, images, uploads, user_files и так далее) на предмет посторонних файлов, а также попросить хостера проверить общую временную директорию сервера (обычно это /tmp).

Как удалить вредоносные включения?

Для удаления вредоносных включений удобно использовать возможности консоли сервера (доступ по SSH). Большинство хостинг-провайдеров предоставляет данную возможность по умолчанию или же по обоснованному запросу.

Допустим, мы знаем, что заражены все .js файлы, и у нас есть фрагмент вредоносного кода. Значит, нужно найти все .js файлы и вырезать вредоносный код. Сделать это можно с помощью следующей несложной команды, запустить которую нужно из текущей директории сайта:

find ./ -name '*.js' -exec sed -ie 's|вредоносный_код||g' {} \;

Команда выполняет поиск всех js-файлов, и для каждого найденного файла с помощью утилиты sed заменяет вредоносный код на пустое место. Обратите внимание, что при указании вредоносного кода нужно экранировать специальные символы (` ~ ! @ # $ % ^ & * ( ) _ — [ ] { } : ; ‘ » / \ > <) с помощью обратного слеша: \ , чтобы оболочка воспринимала их именно как символы, а не как инструкции.

Многие провайдеры могут выполнить подобные действия по вашему запросу, часто даже бесплатно.

В заключение, полезные советы:

- В процессе решения проблемы взлома сайта, если нет возможности заблокировать к нему доступ посетителей, заблокируйте хотя бы запросы POST, чтобы злоумышленники не хотя бы не могли применить стандартные эксплойты.

- Не используйте устаревшие версии CMS и плагинов к ним. Следите за обновлениями.

- После определения причины заражения сайта не ограничивайтесь только одним лишь его лечением, так как добавленные злоумышленником точки проникновения могут быть хорошо скрыты. Проверьте всё, что кажется вам подозрительным.

- Лучшая схема восстановления сайта после взлома — это закрыть к нему доступ посетителей, найти причину взлома, восстановить сайт из резервной копии (этим мы исключаем любые изменения сайта, которые мог произвести злоумышленник), обновить CMS, убедившись, что уязвимый компонент также обновился, после чего снова открыть доступ к сайту.

- Регулярно проводите аудит безопасности. Даже еженедельная профилактика займет меньше времени, чем решение проблемы после ее возникновения.

hosting101.ru

методика лечения и настройка безопасности

Зараженный ресурс рассылает спам, вредит компьютерам ваших клиентов, портит выдачу в поисковых системах и т. д. Вы обязаны заботиться о его безопасности, если не хотите потерять клиентов, позиции и репутацию.

Не знаете, что и как делать? Не проблема, эта статья снимет все вопросы и поможет разобраться в диагностировании, лечении и предотвращении заражения.

Как понять, что произошло заражение сайта

Самые популярные маркеры того, что с сайтом что-то идет не так:

- ресурс заблокирован антивирусом или интернет-браузером;

- произошли резкие изменения в статистических параметрах сервера или индексации поисковых систем;

- сайт находится в черном списке Google или другой базе нежелательных адресов;

- сайт не работает должным образом, выдаются ошибки, предупреждения;

- в коде сайта есть подозрительный текст.

Однако проверить свой сайт стоит в любом случае, даже если вы ничего из вышеперечисленного не замечали. Выдохнуть спокойно можно, когда подозрения на наличие вирусов на сайте не подтвердятся. Хотя нет, только после того, как примете превентивные меры защиты.

Наиболее частые источники или причины заражения

Основных причин и факторов, по которым ваш сайт может подхватить вирус и распространять его после этого по всему Интернету, не так и много. Ниже приведен список основных и наиболее встречающихся.

- использование вирусного ПО для кражи учетных данных, доступов от FTP, хостинга или панели управления сайтом;

- уязвимые компоненты в популярных CMS-платформах, например, Joomla, WordPress, Bitrix, osCommerce;

- брутфорс – взлом пароля перебором.

Теперь мы знаем, что сайт может быть заражен как по вашей вине, так и благодаря стараниям сторонних «доброжелателей». Самое время рассмотреть, пожалуй, главное – идентификацию проблемы и ее устранение.

Что и чем проверять, и как лечить

Есть несколько подходов по выявлению причины проблемы и также несколько советов по ее излечению. Как и в других сферах, нет 100% гарантии, что проверка одним способом поможет решить все косяки. Мы советуем для надежности использовать несколько методов.

- Автоматическая проверка на вирусы средствами хостинга. Конечно, данные модули не являются панацеей, но в большинстве случаев определят заражение и укажут проблемные файлы.

- Тестирование через программу Ai-bolit от revisium.com. Наиболее современная из всех существующих программ на данный момент. Она позволяет вычислить до 90% проблем. А там уже по факту обнаружения можно подбирать и метод исправления.

- Если в коде сайта вы заметили какие-то посторонние подозрительные символы, куски кода и т. д., можно пользоваться специальными PHP-скриптами. Например, Far от Secu.ru. Они помогут найти файлы, которые содержат эту маску. После обнаружения надо провести чистку файлов от найденного мусора. Но для данного метода нужны определенные знания в области программирования и файловой структуры сайта.

- Полезно также проверить загруженную копию сайта на своём компьютере при помощи антивируса, предназначенного для локального компьютера. Современные антивирусы имеют развитый эвристический модуль, который позволяет с легкостью выявить вредоносные коды, поражающие сайты. Наиболее популярный на данный момент – rescan.pro.

- Также можно проверить сайт через вебмастер Яндекса, Mail, Bing, Google. Если на сайте будет обнаружена подозрительная активность, в панели вебмастера появится соответствующее сообщение и общие рекомендации по дальнейшим действиям.

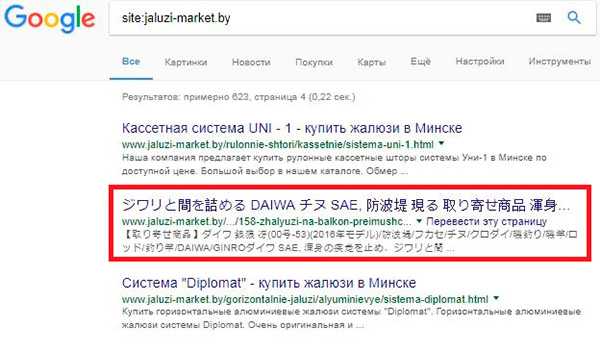

- Периодически проверяйте страницы вашего сайта в индексе поисковых систем и по сниппету смотрите на содержание (для большого сайта). Если сайт небольшой (до 50 страниц), можно посмотреть каждую из страниц в сохраненной копии. Также рекомендуем периодически проверять файл .htaccess на наличие постороннего кода, который отправляет пользователей и роботов на разные виды контента (клоакинг). По аналогичной схеме работает часть дорвеев, но только в этом случае пользователю показывается тот же контент, либо производится его 3хх редирект на нужную страницу злоумышленника. В этом случае проверьте правильный ответ сервера страницы, при необходимости устраните проблему, в результате которой отдается неверный ответ. Стоит добавить правила в robots.txt для закрытия от индексации ненужных вошедших в индекс страниц, если взлом произошел.

- Важно проверять и состав пользователей, которые зарегистрированы на сайте. В первую очередь проверяем имеющих права к редактированию сайта. Если есть посторонние пользователи, их удаляем, отключаем права на редактирование и производим поиск уязвимости, выясняя, каким образом данный пользователь был добавлен.

Когда проверили сайт, нашли проблемы и устранили их, необходимо сменить пароли ко всем аккаунтам (панели управления хостингом и CMS, FTP, SSH, и т. д.).

Как защитить сайт?

Как уже неоднократно говорилось выше, лучше предупредить заражение, чем потом его лечить и исправлять последствия. Поэтому настоятельно рекомендуем соблюдать следующие меры безопасности.

- Делайте резервные копии сайта. Желательно, чтобы период копирования был не менее 6 месяцев, т. к. при запущенной стадии заражения незатронутые вирусом файлы могут быть только в самых ранних версиях.

- Используйте криптостойкие пароли. Их желательно ежемесячно обновлять.

- Cкачивайте и устанавливайте актуальные версии ПО, регулярно их обновляйте. Своевременно устанавливайте все необходимые патчи, это поможет снизить риск атаки с использованием эксплойтов.

- Не будет лишней и установка плагинов или компонентов с защитными свойствами. Например, изменяющие адреса админки или блокирующие IP вредителей, которые пытаются подобрать пароль. Можно добавить двойную авторизацию с помощью файлов *.htpasswd, отключив стандартный модуль восстановления пароля.

- Настройте автоматическую проверку вашего сайта средствами хостинга.

- Установите надежный антивирус на все компьютеры, с которых работаете с сайтом.

- Не пересылайте пароли и запретите это делать всем сотрудникам, работающим с сайтом, любыми каналами связи (ВКонтакте, Facebook, Skype, различные мессенджеры и т.д.). Регулярно меняйте пароль от почты, с которой связан ваш сайт.

- Повысьте безопасность специальными правилами в файле *.htaccess. Например, запретите php в папках, загружаемых пользователем через сайт, закройте загрузку исполняемых файлов.

- Дополнительно можно ограничить показ сайта только в странах с вашей аудиторией. Очень часто преступники пользуются программами, шифрующими их местоположение IP других стран.

- Если не используете SSH, то лучше вообще отключите его.

Выводы

К сожалению, не существует той самой таблетки, которая избавит вас от заражения раз и навсегда. Кибер-преступники не сидят на месте и изобретают новые способы, находят новые дыры, пишут новые вирусы. Однако каждый может повысить надежность своего сайта, соблюдая основные правила безопасности, поддерживая чистоту сайта и компьютера.

Ваш сайт уже заражен, а вы не можете найти причину или не знаете, как ее устранить? Или хотите проверить ресурс и убедиться, что с ним все в полном порядке? С радостью поможем. Просто оставьте заявку на проверку.

1ps.ru

Как вылечить вирус на сайте.

В настоящее время огромное число сайтов заражено вирусами. Обычно вебмастера называют вирусами любой вредоносный код, который тем или иным образом вредит работе сайта или посетителей. Одни вирусы выполняют безобидный редирект на сайты варезных приложений, азартных игр или сайты для взрослых. Другие, используя уязвимости в браузерах или плагинах, проникают на компьютер посетителя и заражают операционную систему, выполняя разрушительные операции. Но не важно, насколько вредоносным оказывается действие конкретного вируса, любой вредоносных код необходимо убрать с сайта как можно раньше и вот почему.

Наличие вируса на сайте приводит к тому, что последний пессимизируется поисковой системой, теряет позиции в поисковой выдаче, а трафик существенно падает. Падение посещаемости может быть связано с двумя проблемами:

- сайт попал в базу поисковой системы, и маркирован как подозрительный или вредоносный

- сайт попал в базу антивируса (например, Касперского)

Итог один: сайт теряет посещаемость, лояльность пользователей и поисковых систем. Для того, чтобы восстановить позиции или удалить сайт из базы «подозрительных», придется потратить достаточно много времени и сил.

Оперативно и качественно вылечить сайт от вирусов, исключив повторное заражение, всегда помогут специалисты, которые ежедневно удаляют с сайтов вредоносный код, быстро фиксируют его видоизменения и анализируют способы хакерских атак. Профессиональная помощь в вопросе лечения и защиты веб-проектов помогает сэкономить время на неудачные эксперименты, а самое главное, избежать повторных взломов и заражений.

Быстро (до 48 часов), с гарантированным результатом и по фиксированной цене проблему безопасности сайта помогут решить специалисты компании «Ревизиум», достаточно заполнить форму заявки на лечение.

ЗаказатьСайт заражается вирусом несколькими способами:

- злоумышленник взламывает сайт через уязвимости в скриптах или на сервере, модифицирует настройки сервера, шаблоны или php скрипты для того, чтобы на странице появлялся вредоносный код на javacript, или выполнялся редирект при определенном условии на сторонний сайт.

Для того, чтобы это не произошло, нужно укреплять безопасность сайта: регулярно обновлять версию операционной системы на сервере и скриптов системы управления сайтом, грамотно выставлять привилегии для директорий, использовать безопасные настройки PHP/Perl на сервере, регулярно менять пароли от панели администратора и т.п.

- вирус на компьютере владельца сайта перехватывает пароль от FTP, отсылает его злоумышленнику или боту, который в свою очередь соединяется по FTP и заражает сайт (см. п 1)

Для того, чтобы этого не произошло, нужно использовать безопасное соединение SFTP вместо FTP, не хранить пароли в FTP-клиенте, чаще менять пароли от FTP, проверять компьютер антивирусом.

Обнаружить вирус помогают поисковые системы, браузеры, антивирусы и иногда посетители сайта. Поисковая система, обычно, присылает отчет о том, что сайт представляет угрозу для посетителей через интерфейс вебмастера. Антивирус или браузер (например, Chrome) блокирует доступ к зараженному сайту, который находится в базе инфицированных сайтов, и показывает пользователю предупреждение при заходе на такой ресурс. Владельцу сайта рекомендуется использовать инструменты вебмастера Яндекса и Гугла для того, чтобы отслеживать работоспособность своих ресурсов. Также в обнаружении вредоносного кода хорошо помогает наблюдение за трафиком: заметное снижение посещаемости сайта может быть сигналом к наличию редиректа или заражению сайта.

Многие владельцы сайтов даже не подозревают о наличии вирусов на своих ресурсах, поскольку вредоносный код может срабатывать при определенных условиях (какое-то конкретное время, количество кликов на странице, заход с определенного браузера или мобильного устройства). Такие вредоносы могут существовать на сайте месяцы, а то и годы. Для их обнаружения необходим как внешний анализ работы сайта, так и внутренний анализ состояния скриптов и сервера.

- Для внешнего анализа работы сайта подойдут браузер Chome, антивирус Касперского и две панели вебмастера (Яндекс.Вебмастер и Google Webmaster Tool). Браузер Chrome кроме богатого инструментария вебмастера (включая сетевой анализатор и сниффер трафика) имеет встроенный сервис Google Safe Browsing, который покажет, находится ли зараженный сайт в базе Google Safe Browsing.

- Для внутреннего анализа рекомендуется использовать специализированные инструменты поиска вредоносных скриптов и следов взлома сайта:

- AI-Bolit для поиска шеллов, вирусов и других вредоносных скриптов среди скриптов сайта

- Rkhunter для поиска руткитов на выделенном (VDS/VPS) сервере

- ClamAV для поиска вирусов под Unix

- Проверьте свой компьютер коммерческим антивирусом с регулярно обновляемыми базами

- Смените все пароли (доступ к хостингу, к панели администратора сайтов)

- Выполните внешний и внутренний анализ сайта, описанные в предыдущем разделе

- Удалите вредоносный код из шаблонов и скриптов

- Укрепите безопасность сервера и скриптов (советы по усилению безопасности можно посмотреть в группе «Безопасность сайтов» http://vk.com/siteprotect)

- Следуйте рекомендациям для предотвращения повторного заражения в статье «Как уберечь сайт от заражения вирусом»

Если вы достаточно уверенно администрируете сервер и являетесь опытным вебмастером, вы сможете легко справится с вредоносными скриптами на сайте.

Также вы всегда можете обратиться к профессионалам, которые помогут вам избавиться от проблем с вирусами, а также защитить сайт от взлома и повторного заражения.

Обсуждаем и комментируем

revisium.com

Лечение сайта от вирусов: чистим код вручную и автоматически

Никто не хочет, чтобы с его сайта пропали данные или ресурс стал источником заражения других устройств. Но такое случается, когда на сайт попадает вредоносный код, или, проще говоря, вирус.

Практика показывает, что в основном заражение сайта происходит через системы управления контентом (CMS) и плагины к ним. Вы либо скачиваете из неофициального источника уже зараженный файл. Либо скачиваете из официального, но продукт с ошибкой, о которой пока никто кроме хакеров не знает. Такие ошибки называют уязвимостями.

Хакеры постоянно сканируют интернет в поисках уязвимых сайтов. Когда находят — загружают в файлы сайта вредоносный код. Он-то и рассылает спам, перенаправляет пользователей на зараженные страницы или крадет данные.

Бывает и по-другому, но редко.

Как понять, что сайт заражен

Обычно о заражении сообщает браузер, настольный антивирус или панель веб-мастера. Чтобы удостовериться, проверьте с помощью бесплатных сервисов:

Что делать, если сайт заражен

Обновите программное обеспечение. Как только об уязвимостях становится известно, их исправляют и выпускают обновления. Устанавливайте обновления только с официальных сайтов: WordPress, Joomla!, Drupal.

Удалите пиратские плагины.Устанавливайте плагины только от официальных разработчиков. Если на каком-то сайте размещен бесплатный аналог платного плагина, то скорее всего он уже содержит вирус. Лучше заплатить за оригинальное ПО, чем лечить зараженный сайт.

Поменяйте пароли. Часто вирус попадает на сайт используя пароль от админских панелей FTP или CMS, которые крадет во взломанной почте или компьютере. Смените пароли доступа к панели управления сервером, FTP/SSH-аккаунтам, MySQL, CMS. Используйте сложные пароли: не менее 10 символов, заглавные и строчные буквы, цифры и специальные символы. Для быстрой генерации используйте бесплатные сервисы: 1, 2.

Настройте права доступа к файлам. Через FTP или ISPmanager установите права доступа к файлам сайта. Права определяют, кто может просматривать, записывать и исполнять код. Для файлов сайта подходит значение 644 (изменять содержимое может только администратор, читать и исполнять код — любой посетитель сайта), для директорий лучше установить 755 (администратор может читать и редактировать, все остальные — только читать содержимое).

Восстановите резервную копию. Если вы знаете, когда произошло заражение сайта, восстановите созданную до заражения резервную копию. Это избавит от необходимости «лечить» ресурс.

Заблокируйте неиспользуемые функции в файлах конфигурации PHP. В файле конфигурации PHP (php.ini) добавьте disable_functions к неиспользуемым функциям из вот этого списка: passthru, shell_exec, system, proc_open, popen, curl_exec, curl_multi_exec, parse_ini_file, show_source.

Лечим сайт вручную

Лечить сайт можно вручную и с помощью антивирусов.

Если вы умеете работать с консолью сервера, очистите код сайта вручную. Для начала найдите чужеродный код: проверьте зараженные файлы, сравните их с незараженными из резервной копии. После, используя тип файла и фрагмент кода, найдите все зараженные файлы и удалите вредоносный код.

Пример команды для поиска паттернов вирусов в файлах php* и htm* директории /var/www/*/data/www/.

grep -Rils —include=\.{php,htm*} -e ‘b=4594’ -e ‘e2aa4e’ -e ‘v58f57b98 = 0’ -e ‘forexam\@pandion.im’ -e ‘pathToDomains’ -e ‘if(navigator.userAgent.match(‘ -e ‘var vst = String.fromCharCode’ -e ‘Menu\files\/jquery.js’ -e ‘i5463 == null’ -e ‘r57.gen.tr’ -e ‘\/rsize.js’ -e ‘feelthesame.changeip.name’ -e ‘40,101,115,110,98,114,105,110’ -e ‘c99sh’ -e ‘Shell by’ -e ‘ sh_ver’ -e ‘\.tcpflood’ -e ‘c999sh’ -e ‘Array(base64_decode’ -e ‘Attacker Perl File’ -e ‘bogel = ‘ -e ‘(\!function_exists(\»getmicrotime\»))’ -e’\$d=substr’ -e ‘WSO ‘ -e ‘r57shell’ -e ‘msg=@gzinflate(@base64_decode(@str_replace’ -e ‘6POkiojiO7iY3ns1rn8’ -e ‘ mysql_safe’ -e ‘sql2_safe’ -e ‘aHR0cDovLzE3OC4yMTEu’ -e ‘php function _’ -e ‘encodeURIComponent(document.URL)’ -e ‘\; if(isset(\$_REQUEST’ -e ‘UdpFlood’ -e ‘udp\:\/\/1.1.1.1’ -e ‘\ (md5(\$_POST\[‘ -e ‘header(\»Location\: http’ -e ‘fx29sh’ -e ‘c999sh_surl’ -e ‘c99sh’ -e ‘\/request12.php’ -e ‘NlOThmMjgyODM0NjkyODdiYT’ -e ‘semi-priv8’ -e ‘JHNoX25hbWUgPSAiIj’ -e ‘$shell_name’ -e ‘UvUbjYh5eJNgF4E1fedl’ -e ‘killall \-9’ -e ‘Angel Shell’ -e ‘c100.php’ -e ‘c2007.php’ -e ‘c99 mod Captain Crunch’ -e ‘\$c99sh_updatefurl’ -e ‘C99 Modified By Psych0’ -e ‘php-backdoor’ -e ‘r577.php’ -e ‘wso shell’ -e ‘backdoor’ -e ‘eval(stripslashes(‘ -e ‘Backdoor’ -e ‘Set WSHshell’ -e ‘WSHshell.Run DropPath’ -e /var/www/*/data/www/

Лечим с помощью антивирусов

Если вы не умеете работать с консолью сервера, используйте готовые решения. Самые большие базы паттернов вирусов, распространенных в рунете, содержат два антивируса: Virusdie и AI-Bolit.

Virusdie

Платный инструмент. Автоматически находит вредоносный код и удаляет его. Помогает снять санкции браузера. С Virusdie работать просто, так как антивирус интегрирован с панелью управления веб-сервером ISPmanager.

ImunifyAV

Cканер вирусов. Проверяет сайт на взлом, вирусы и хакерские скрипты. ImunifyAV также интегрирован с ISPmanager: устанавливается по умолчанию и раз в месяц сканирует весь сайт. Чтобы лечить, нужно активировать платную версию.

Как предотвратить заражение

- Используйте программное обеспечение только из проверенных источников.

- Генерируйте сложные пароли и не храните их в браузере.

- Настройте создание резервных копий.

- Изолируете сайты друг от друга, для этого создавайте каждый сайт на отдельном пользователе.

- Используйте Virusdie постоянно.

- Используйте ISPmanager для единовременного обновления всех установленных скриптов, или модуль интеграции ISPmanager с Softaculous.

www.ispsystem.ru

Вирусы на хостинге и сайтах — как избежать заражения и удалить вирус

Одной из наиболее опасных угроз для современных сайтов являются вирусы на хостинге, которые могут привести к долгосрочному снижению посещаемости. Обнаружив вредоносный код на страницах сайта, поисковые системы добавляют к сниппету в выдаче специальную отметку, рекомендующую пользователю не переходить по ссылке.

Администратору ресурса приходится серьезно поработать, чтобы удалить вирусы и вернуть сайт в исходное состояние. Но даже после этого на восстановление посещаемости и репутации проекта требуется некоторое время. Поэтому лучше сразу приложить определенные усилия, чтобы обезопасить свой сайт от заражения.

Что представляют собой вирусы на сайтах

Чаще всего вредоносные программы внедряют в код страниц специальный блок, содержимое которого зависит от целей злоумышленника. Это могут быть рекламные блоки или вредоносные скрипты, пытающиеся проникнуть на компьютеры посетителей. А указав в данном фрейме ссылку на сайт конкурента, злоумышленник может создать бесполезную, но очень сильную нагрузку (разновидность DDoS-атаки).

Еще большими возможностями обладают вирусы на VPS, являющиеся полноценными программами. Они могут рассылать спам, участвовать во взломе других серверов с целью создания ботнетов или предоставлять злоумышленнику прокси-сервер с вашим IP-адресом (в этом случае существует даже риск возникновения проблем с правоохранительными органами).

Как избежать заражения

Сначала разберемся, откуда берутся вирусы на хостинге. Самым распространенным источником заражения является рабочий компьютер вебмастера, проникнув на который, вредоносная программа сканирует файлы настроек FTP-клиентов, чтобы найти пароль. Далее вирусу остаётся лишь внедрить свой код в исполняемые файлы на сервере. Также существуют вирусы, способные заражать сайты, когда вебмастер заходит в панель управления CMS.

- Чтобы избежать заражения, рекомендуется:

- ежедневно обновлять антивирусные базы;

- не сохранять пароли в FTP-клиентах;

- регулярно обновлять CMS и все плагины;

- отказаться от сомнительных скриптов и плагинов;

- ограничить список IP, имеющих доступ к FTP.

Пренебрегать данными советами не рекомендуется, поскольку современные вирусы приносят своим распространителям солидный доход, вследствие чего каждый сайт регулярно подвергается попыткам взлома с целью присоединения к зараженной сети.

Немного иначе проникают вирусы на VPS. Они используют 2 основных пути:

- Получение root-доступа посредством брутфорса.

- Использование уязвимостей программного обеспечения.

Первую проблему решают сложные пароли, использование программы fail2ban и запрет root-логина по SSH. А чтобы злоумышленники не могли воспользоваться уязвимостями устаревшего софта, необходимо регулярно производить обновление.

Как удалить вирус с сайта, если заражение уже произошло

Типовой алгоритм лечения сайта от вирусов выглядит следующим образом:

- Вылечить собственный персональный или рабочий компьютер.

- Сменить пароли к FTP-аккаунтам и CMS.

- Загрузить на сервер незараженную резервную копию сайта.

- Обновить CMS и все используемые плагины.

Если незараженной копии нет, сайт придётся «лечить» вручную или специальными программами, но здесь каждый случай индивидуален, поэтому лучше сразу доверить эту задачу опытному специалисту.

Когда сайт полностью вылечен, остаётся один последний и очень важный штрих: сообщить поисковым системам, что проблема устранена (посредством специальных пунктов меню в инструментах для вебмастеров). После повторного сканирования ваш сайт снова будет нормально отображаться в выдаче.

Команда AdminVPS

adminvps.ru

Вирус на сайте — что делать и наша история

19 января мы получили сообщение от Яндекса: «Яндекс обнаружил на сайте life-trip.ru вредоносный код». После чего в Яндекс.вебмастер появилась пометка: «В настоящий момент сайт выводится в результатах поиска с пометкой «Этот сайт может угрожать безопасности вашего компьютера». В течении 3-4 дней сайт так и висел помеченным, как опасный, хотя все было исправлено пару часов спустя. Некоторые бразузеры так же используют информацию от Яндекса, поэтому они тоже заблокировали наш сайт. Трафик упал в несколько раз и доход соответственно тоже. В эти минуты понимаешь, как плохо, когда завязка идет на один сайт и на поисковой трафик. Чуть что поисковикам не понравилось и все…

Но сейчас уже все в порядке!

Проверка сайта на вирусы онлайн

Немного ссылок в помощь, хотя ни один из антивирусов ничего не показал. И только те сайты, что проверяют наличия сайта в базах опасных сайтов, показали, что Яндекс нас отметил.

http://webmaster.yandex.ru — Яндекс.вебмастер показывает какие страницы заражены

https://www.google.com/webmasters/tools/ — панель вебмастера от Google (в разделе Диагностика/Вредоносные программы

https://www.virustotal.com/ — проверяет, что говорят поисковики и другие системы

http://2ip.ru/site-virus-scaner/ — тоже самое, но проверка только по Гуглу и Яндексу

https://www.stopbadware.org/clearinghouse/search — этот сервис информирует google и mozilla о вирусах

http://vms.drweb.com/online/ — антивирус доктор web, онлайн проверка

http://sitecheck.sucuri.net/scanner/# — проверка на вирусы, в отличии от предыдущего вирус показал

http://antivirus-alarm.ru/proverka/ — проверка по нескольким базам анитивирусов

http://virusscan.jotti.org/ru — проверят только файлы (можно сохранить страницу сайта как html и загрузить ее) по различным антивирусам

http://www.bertal.ru/ — можно посмотреть код страницы вашего сайта, как он видится поисковиками, полезная вещь

А лучше всего написать хостеру, у нас этот вопрос именно так решился. Самостоятельно найти вредоносный код не удалось. Руководства писать никакого не буду, вот здесь неплохо написано об этом.

Основной метод — это просмотреть код страницы на наличие там всякой ерунды, а после проверить все подгружаемые скрипты js и php файлы вашей темы, не изменилось ли внутри них чего, проще всего по размеру файлов смотреть, если добавился туда код, то размер будет больше ,чем у оригиналов. В идеале, нужно проверять вообще все файлы на хостинге, на предмет их изменения, а также появления новых левых файлов. Как вариант, скачать все файлы вашего хостинг-аккаунта себе на комп и проверить несколькими антивирусами, но не факт, что они что-то найдут.

Вирус на сайте — что делать

Вирус на сайте — что делатьНаша история с вирусом

Каким-то образом был изменен jquery.cycle.js в нашем wordpress шаблоне. После его удаления и закачки из бекапа, хостер сказал, что вредоносных кодов больше нет. Достаточно оперативно все произошло. Проблема скорее всего была не серьезная, скорее это не вирус, а просто вредительство, иначе бы пришлось бы дольше возиться. Начитался разных историй, как народ вычищает вирус, а он опять появляется.

Как это произошло с нашим блогом, осталось загадкой. Если бы я сохранял пароли для ftp Total Commander, было бы понятно откуда ноги растут, но я знаю, что этого делать нельзя.

В тот же день я сменил пароли на всех блогах, на ftp-аккаунте и хостинге, у sql- баз сайтов и прогнал ноутбук двумя антивирусами. Надеюсь, что больше не проскочит ничего. Но нужно будет еще почитать на эту тему.

Вполне может быть, что проблема была и в том, что у нас в шаблоне загрузка jquery идет с ajax.googleapis.com, даже на хабре эта тема всплыла, причем почти в тот же день, что наводит на размышления. Скачал на всякий случай jquery на хостинг, чтобы он подгружался оттуда.

Перепроверка сайта Яндексом

Подал на перепроверку в Яндекс.вебмастер: «Оставлена заявка (19.03.2012 00:00) на перепроверку сайта, она займет несколько дней.» И только на 4-й день произошла эта долгожданная перепровека. У кого-то, судя по форумам, она может и через месяц произойти, а у кого-то и через 2 часа.

Что советуют для ускорения:

— Написал в техподдержку в тот же день, но ответили они только через 4 дня, как раз вместе со снятием блокировки.

— Нужно привлечь внимание ботов, поэтому я выпустил две статьи на этой неделе.

— Еще внимание ботов можно привлечь через этот сервис http://www.imtalk.org/ или по каким-нибудь соц закладкам прогнать, но этого сделать не успел.

Вот как-то так. Надеюсь что-то из написанного поможет в борьбе с вирусами. Что-то в последнее время атаки стали более частными явлениями 🙁

Лайфхак 1 — как купить хорошую страховку

Выбрать страховку сейчас нереально сложно, поэтому в помощь всем путешественникам я составляю рейтинг. Для этого постоянно мониторю форумы, изучаю страховые договоры и сам пользуюсь страховками.

Лайфхак 2 — как найти отель на 20% дешевле

Сначала выбираем отель на Booking. У них хорошая база предложений, но вот цены НЕ лучшие! Тот же самый отель часто можно найти на 20% дешевле в других системах через сервис RoomGuru.

life-trip.ru

Как проверить сайт на вирусы онлайн? Как удалить вирус с сайта? |

Приветствую вас, уважаемые читатели блога firstprize.ru. В этой статье я наглядно покажу и расскажу вам из своего личного опыта, как проверить свой сайт на вирусный онлайн, а также как его вылечить (удалить вирусный код).

Итак, начнем с предыстории. Давно, когда я еще был достаточно неопытным вебмастером, на мой сайт, и многие другие была произведена ДОС-атака от хакеров. В тот злополучный день многие подловили вирус, который достаточно хорошо усложнил им жизнь. Кто-то позиции потерял в поисковиках, кто-то деньги, а кто-то вообще весь свой сайт. Впрочем, всего этого можно было избежать, придерживаясь хотя бы элементарных правил, о которых я не раз писал в этой статье.

Но раз таки вы уже читаете этот пост, то значит, что скорее всего вам они уже не понадобятся, и вам нужно как можно скорее вылечить свой сайт пока Яндекс не подарил ему вечный бан (а он это любит, уж поверьте). Итак, чтобы не появилась путаница, начнем по порядку, что да как нужно делать, чтобы вылечить свой сайт от вирусов.

Если у вас и правда заражен сайт вирусным кодом, то вы точно встретитесь со многими фактами изложенными ниже.

— К вам пришло письмо от Яндекса. В письме же говорится, что у вас нашли 5-10 страниц зараженных вирусом, но по правде это весь сайт заражен, просто Яндекс немного тупит в этом деле. Сразу хочу сказать, что не надо лезть на свой сайт и удалять, мол, зараженные страницы, так как скоро вам придет то же самое письмо, но только уже с другими адресами страниц.

— У вас пропала куда-то половина ваших посетителей. При просмотре статистики вы можете немного недоумевать, почему с Яндекса или Google практически нет переходов на сайт, несмотря на то, что он занимает хорошие позиции. Вся вина в этом.

Как видите из скриншота, Яндекс предупреждает пользователей о заражение сайта и не дает им на него перейти.

— При переходе на ваш сайт вы замечаете, что он стал медленнее, чем когда-то. Конечно, может это просто интернет глючит, но скорее всего, это скрипт вируса, который делает редирект (переброс посетителей на другой сайт). Вас, конечно же, никуда перебрасывать не будет, так как хакеры люди хитрые и, как правило, уже знают кто владелец сайта, ну точнее скрипт вируса знает, который анализирует все данные. Короче говоря, во вредоносном коде вируса прописано, чтобы перебрасывать всех посетителей, кроме того у кого IP компьютера, например 158.152.0.0 (то есть вашего).

— При открытие сайта ваш антивирусник и многих других ваших посетителей начинают давать тревогу. В конечном счете, вы начинаете получать гору комментариев или писем, где многие недовольно начинают отписываться в ваш адрес за попытку заразить их компьютер.

Конечно, есть еще и другие мелкие факторы, но это самые основные, которые вы вряд ли пропустите. Ну а если вы все еще сомневаетесь в заражении своего сайта, то рекомендую проверить его дополнительно на различных онлайн сервисах.

Как проверить сайт на вирусы онлайн?

В интернете существует достаточно много онлайн сервисов, которые только и могут сказать, что ваш сайт заражен вредоносным кодом, но в то же время они не способны его вылечить, а многие даже показать, что за вирус и в каких файлах. В прочем 90% из тех сайтов, что приведены чуть ниже абсолютно бесполезны кроме последнего. Если хотите знать, почему я так думаю, то читайте чуть ниже под заголовком «Моя история как я вылечил свой сайт на движке WordPress от вирусного кода.».

А вот сами сервисы: taghosting.ru, antivirus-alarm.ru, vms.drweb.com, virustotal.com, error-bank.com, urlvoid.com, 2ip.ru, xseo.in, sitecheck.sucuri.net

Как удалить вирусный код с зараженного сайта?

Внимание! Перед тем как что-либо предпринять из того, что написано чуть ниже, прочитайте статью полностью во избежание ошибок.

1) Первое, что вам нужно предпринять — это зайти в панель сайта вашего хостера и поменять пароли от FTP клиента, базы данных MySQL. Если не знаете, как это сделать просто напишите вашему хостеру и они сделают все это за вас (если вежливо попросить). Вы наверняка думаите сейчас: зачем мне менять все эти данные? Мне же вирус надо удалить с сайта, а не в настройках ковыряться.

Все верно, но дело в том, что если вы даже и удалите вирус, он через 5 минут вернется обратно, так как хакеры знают пароли к вашему FTP соединению с сайтом и в автоматическом режиме до бесконечности загружают вирус на ваш сайт. Вся суть в том, что сколько бы вы не удаляли вирус, все это будет напрасно.

2) Также рекомендую поменять пароли от адмики вашего сайта и почты, куда могут приходить данные от сайта. Впрочем эта процедура не обязательна и она никак не связана с лечением сайта от вируса, но в любом случае после заражения сайта вредоносным кодом он мог передать нужные данные хакерам, которые впоследствии могут в будущем зайти на ваш сайт, как к себе в родной дом.

2) Также рекомендую поменять пароли от адмики вашего сайта и почты, куда могут приходить данные от сайта. Впрочем эта процедура не обязательна и она никак не связана с лечением сайта от вируса, но в любом случае после заражения сайта вредоносным кодом он мог передать нужные данные хакерам, которые впоследствии могут в будущем зайти на ваш сайт, как к себе в родной дом.

3) После проделанной процедуры выше рекомендую сразу же проверить свой компьютер любым антивирусником а лучше двумя. Самой лучшей программой в этом деле считается Dr.Web ,скачать можете здесь. Ок, затем тем же антивирусником проверьте и ваш сайт через FTP клиент.

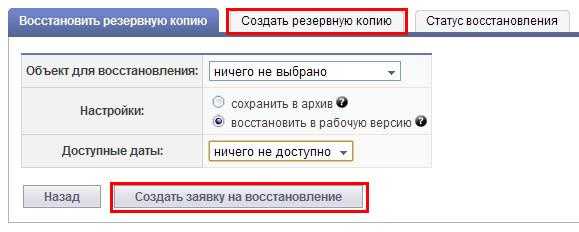

4) Если вы проверили весь свой сайт, но так и не смогли найти вирус, рекомендую просто перезалить бэкап сайта (старая копия сайта), если он у вас есть. Если же нет, то вам надо просто обратиться к вашему хостеру с просьбой откатить сайт (перезаписать старую версию сайта на новую). Если у вас хороший хостинг, то они обязаны делать резервную копию сайта каждый месяц. Кстати, если у вас такой же хостинг, что и меня mchost.ru, то вам надо просто зайти в левом нижнем меню в «управление услугами» в «резервные копии» и нажать на «создать заявку на восстановление». Кстати, заметьте, что в этой же вкладке вы можете сделать бэкап сайта, на тот случай, если с вашим сайтом что-нибудь случится.

Тут хочу вас еще кое о чем предупредить. Как вы поняли, ваш сайт просто перезапишут и все те изменения, которые вы делали до этого, исчезнут. То есть сам вирус, но так же и те статьи, которые вы опубликовали, файлы которые закачали и т.д. так что будьте осторожны и сначала сделайте бэкап зараженного сайта, чтобы потом из него достать все то, что может пропасть при перезаписи.

Также после этого у вас может перестать открываться сайт. Это связано не по той причине, что вы его угробили, а с тем, что вы ранее поменяли пароли от FTP клиента, базы данных MySQL, но в старой версии сайта, которую вам перезалили, указаны старые данные. Чтобы сайт снова заработал вам надо просто поменять старые данные в файлах сайта на новые.

5) Если же вы боитесь делать бэкап сайта, то можно поступить немного по-другому. По сути, если у вас сайт работает на каком-нибудь движке: WordPress, Joomla, Drupal, то можно скачать заново свой движок и все плагины, которые стоят у вас, и перезалить их поверх старых в том же FTP клиенте. Но тут также нужно знать, что те файлы, которые вы меняли в движке, когда-то поменяются и вам снова их придется вправлять. Если вы не уверены, что все пройдет гладко и что-нибудь не полетит, лучше оставьте это дело.

6) Ок, а теперь я расскажу вам наверно самый легкий, но немного муторный способ, как избавиться от вируса на сайте за 5 минут. Для начала надо понять, где вирусный код может прятаться. Чаще всего это будут файлы index.php, htaccess, которые лежат в корне вашего сайта (через FTP в папке httpdocs или public_html , www, domains). Открыв их, проверьте, что в конце их не прописан вот примерно такой вот скрипт вируса, начинающегося с тега <iframe> или <script>.

Пример: <iframe src=»http://******/» width=1 height=1 iframe <\iframe>

Также этот код может быть зашифрован в кодировке base64_decode и выглядеть примерно вот так.

Если вы просмотрели эти файлы, но не нашли ничего подобного, то также проверьте несколько других файлов вашего сайта с разрешением php и JS. Как найдете вирусный код — удалите его, затем проделайте, ту же процедуру со всеми файлами того же разрешения, в котором и был обнаружен вирус.

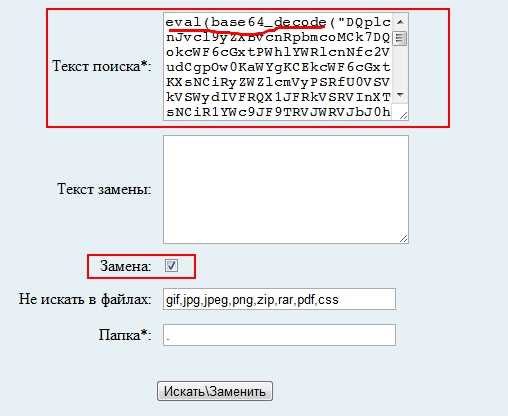

Тут некоторые могут воскликнуть: легко сказать, у меня таких вот файлов под несколько тысяч на сайте и все вручную удалять просто скука смертная. Да полностью с вами согласен, поэтом скачаем этот вот архив, распаковываем его, заливаем файл скрипта в корень сайт (через FTP в папке httpdocs или public_html , www, domains) и в браузере вводим такую вот строчку http://имя сайта/replace.php?pas=joomla.

Перед вами появится форма скрипта куда нужно будет вставить ранее найденный вредоносный код и просто нажать на кнопку искать заменить. Заметьте, что во вторую форму мы ничего не прописывали, поэтому код вируса будет меняться не на что, то есть удаляться. Кстати, если что, данный скрипт работает на всех известных движках и сайтах, а не только на Joomla.

7) Что делать, если вирус вернулся снова? Бывает такая ситуация что вирус перезаписывается не через FTP клиент от которого мы поменяли пароли, а от скрипта, который их генерирует. Чтобы его найти, придется очень постараться. Рекомендую начать с папки images, где хранятся все ваши картинки сайта. Злоумышленники наверняка знали, что их файл могут найти, поэтому закачали вирус именно в то место, где его, скорее всего, не будут искать.

8) Гуд, вот мы и подошли к финалу. Думаю, вы уже удалил вирус и вас больше не беспокоит эта проблема, но с чего вы взяли, что она не появится снова? Чтобы такое больше не повторилось, запомните раз и навсегда, что пароли подключения к сайту в FTP клиенте нельзя сохранять! Также и пароли в браузере тоже. Всегда эти данные вводите вручную, как бы лень вам не было.

В заключение, на всякий пожарный, можете еще ограничить доступ к своему FTP клиенту через файл ftpaccess, который лежит в корне вашего сайта. В нем надо будет прописать свой IP компьютера. Пример:

Allow from xx.xx.xx.xx

Allow from xx.xx.xx.xx

Deny from all.

Где xx.xx.xx.xx — где это ваш IP компьютера, с которого разрешено соединение по FTP. Также, если у вас динамические адреса (IP), то можно указать диапазон адресов, из которого выдаются IP-адреса вашим интернет-провайдером.

Пример:

Allow 212.32.5.0/26

Allow 158.152.0.0/16

Deny from all.

Это достаточно хорошо сузит доступ к вашему FTP клиенту с других IP, которые не попадают в данный отрезок адресов.

Моя история как я вылечил свой сайт на движке WordPress от вирусного кода.

Данная неприятная новость для меня произошла в далеком 2012г. Тогда я вообще не знал, что такие вирусы бывают и как их можно удалить с блога. Помню, тогда сразу же поменял пароли от всего, чего только можно было, и пошел на один из самых раскрученных SEO-форумов, и создал там тему по данной проблеме. Мне быстро подсказали хороший онлайн сервис sitecheck.sucuri.net, который в отличие от других показывает в каких файлах находится вредоносный код.

Начал я короче вручную все это чистить, где-то по 400 файлам прошелся с разрешением JS, где в каждом был в конце странный кодированный код на целый километр в одной строчке. После этого пошел я снова проверять свой сайт на том же онлайн сервисе, выдал он мне, что блог до сих пор заражен.

Посмотрев на данные, понял, что пропустил один зараженный файл, нашел его и почистил, снова проверил, на этом все и закончилось. Вот так я избавился от вируса. После этого сразу же написал в службу поддержки Яндекс, чтобы они там не тормозили и сняли это предупреждение с моего сайта.

Что же теперь-то вы как и я тоже знаете как проверить и удалить вирус со своего сайта, так что вы вряд ли когда-нибудь снова столкнетесь с этой проблемой.

Рубрика: Вебмастеру в помощь Метки: Вебмастеру на заметку, Полезные сервисы, Скрипты

firstprize.ru