Опасен ли теневой интернет, и что вам нужно о нем знать

Определение теневого интернета

Теневой интернет, или даркнет, – это скрытая группа веб-сайтов, доступная только через специализированные браузеры. Они используются для сохранения анонимности и приватности действий, совершаемых в интернете, – как законных, так и не очень. В то время как одни пользователи с помощью таких браузеров посещают интернет-ресурсы, заблокированные правительством, другие занимаются деятельностью, которую никак нельзя назвать законной.

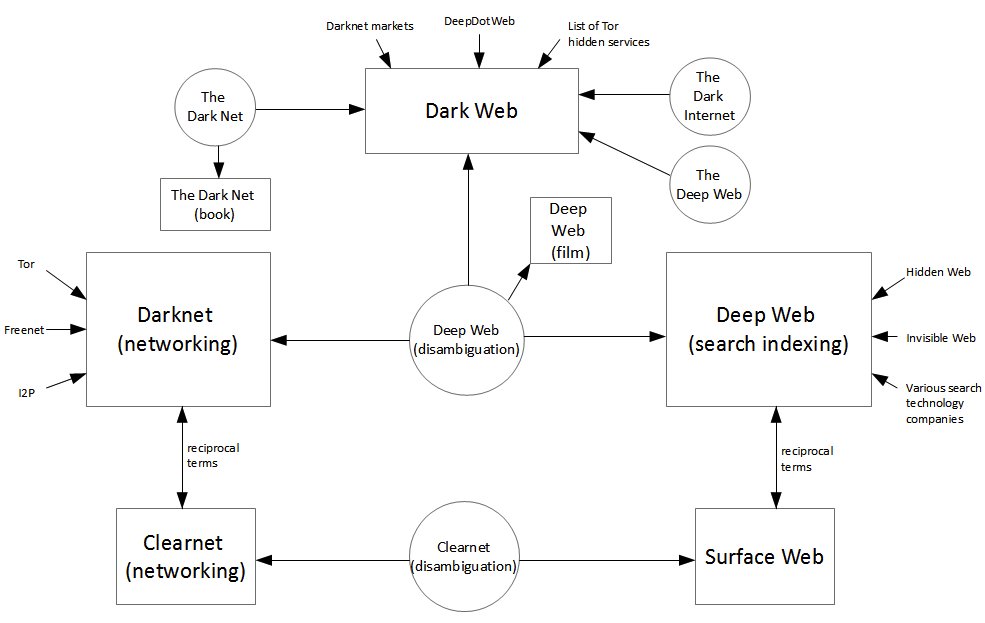

Чем отличаются теневой, глубокий и общедоступный интернет?

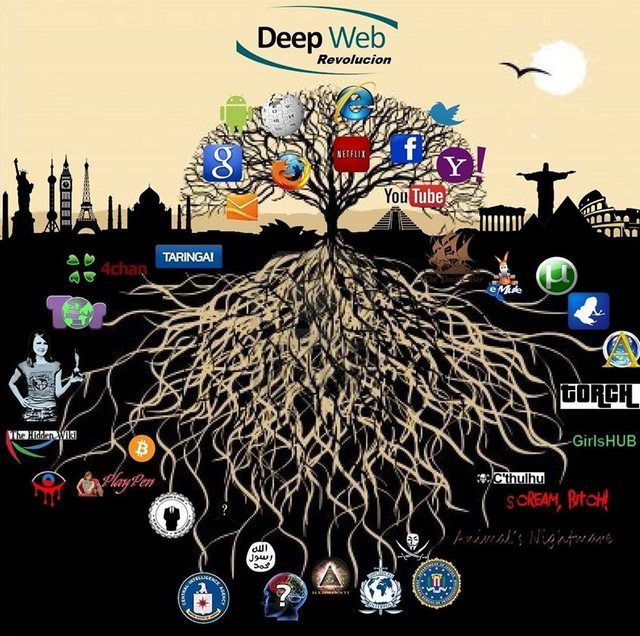

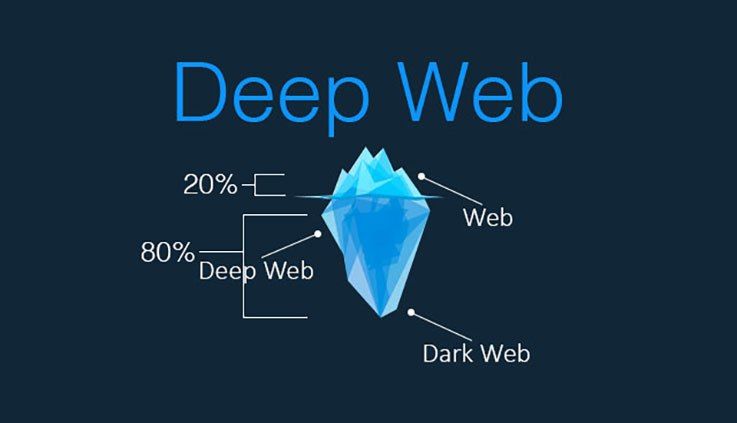

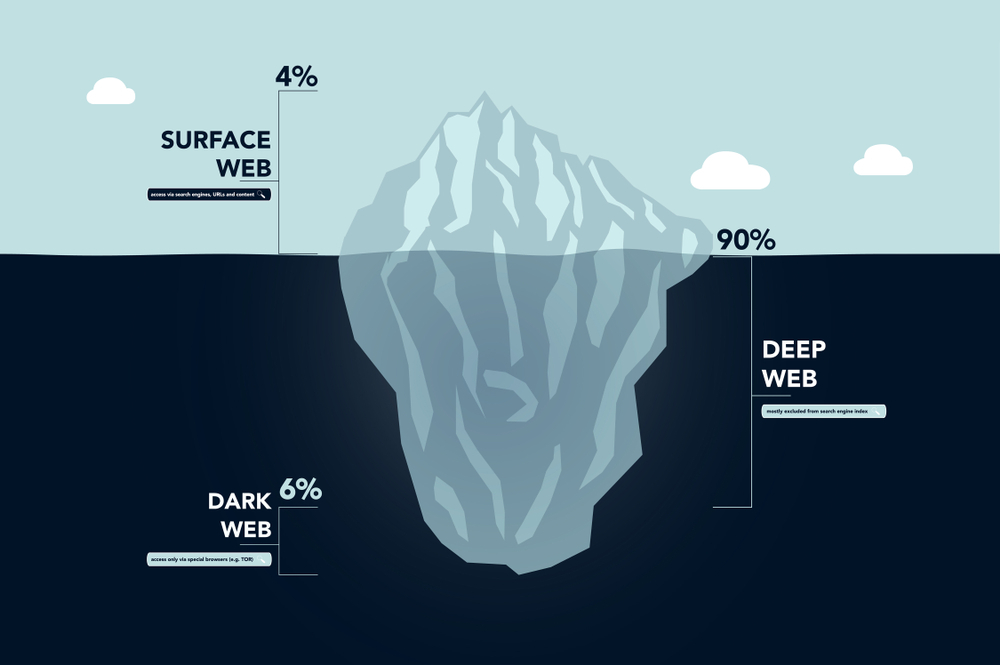

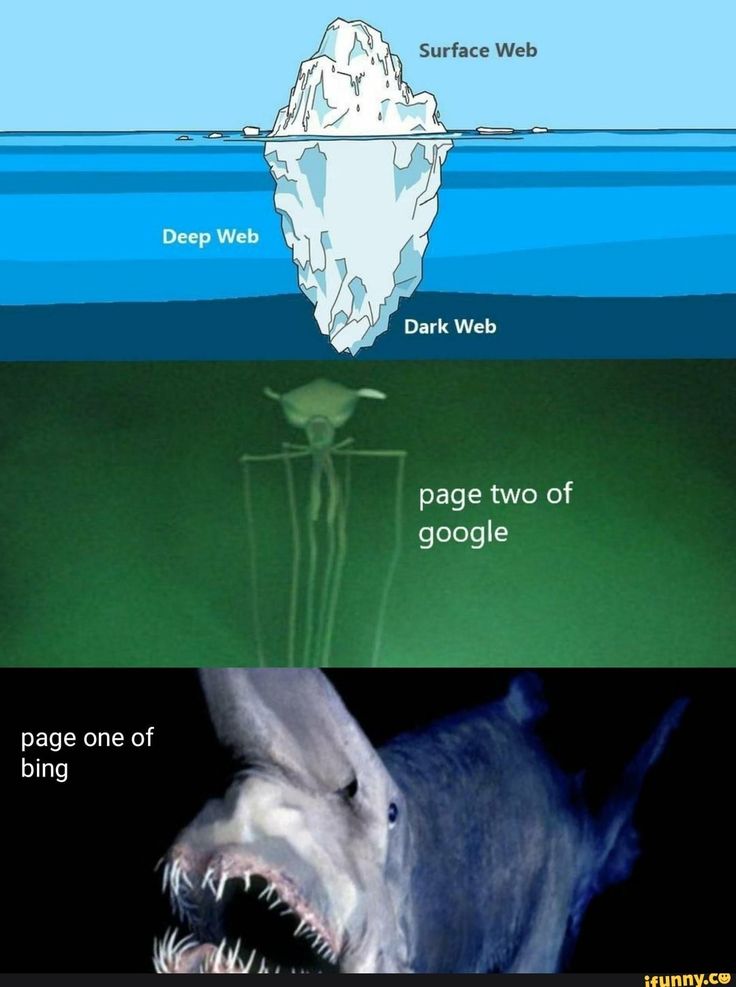

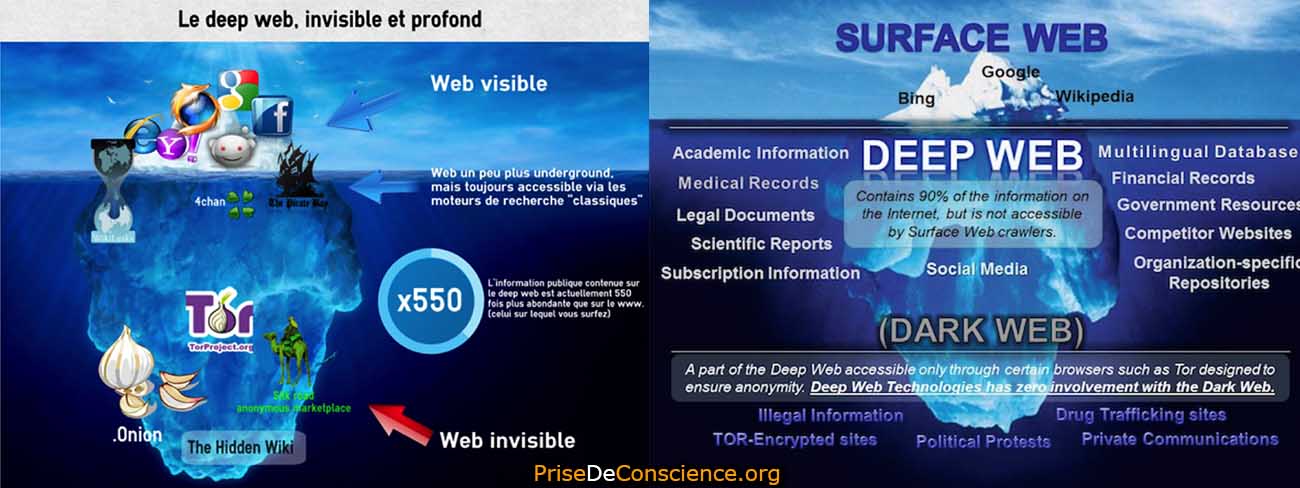

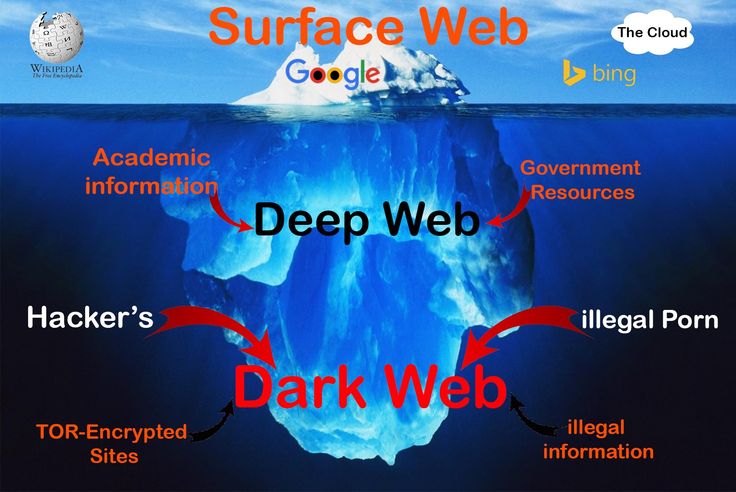

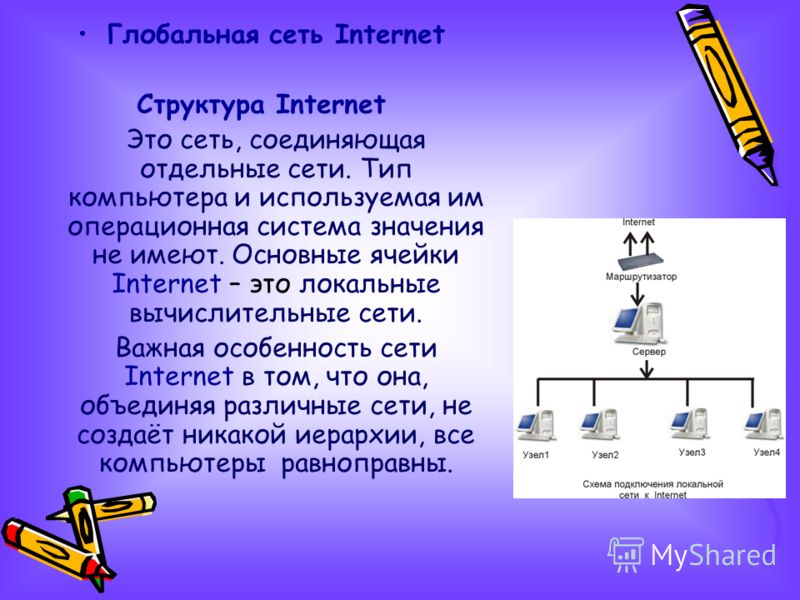

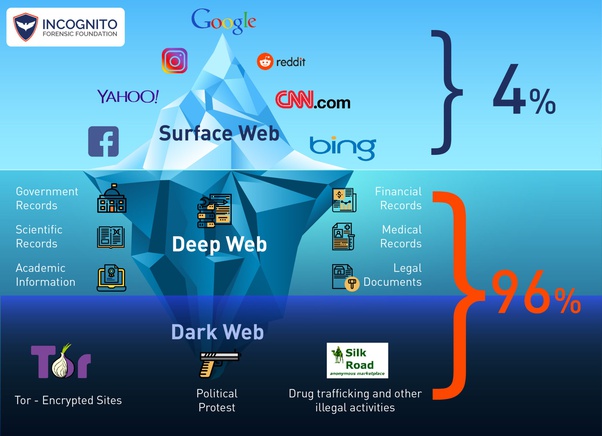

Интернет – пространство, объединяющее миллионы веб-страниц, баз данных и серверов, работающих без перерыва. Так называемый видимый интернет (общедоступный, или открытый, интернет) включает веб-сайты, которые индексируются поисковыми системами, например Google и Yahoo, – но это лишь вершина айсберга.

Под ней скрывается невидимый интернет, который, в свою очередь, делится на несколько областей. И если вы собираетесь исследовать одну из них, стоит узнать, чем они отличаются друг от друга.

Общедоступный, или открытый, интернет

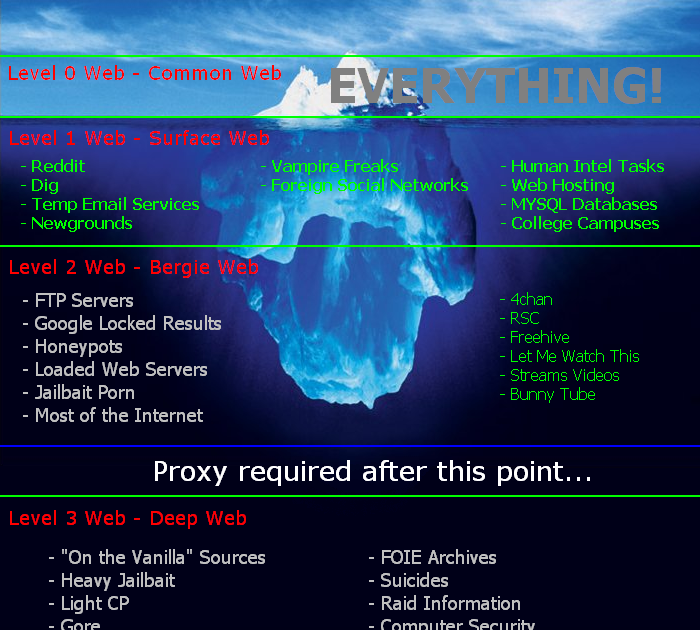

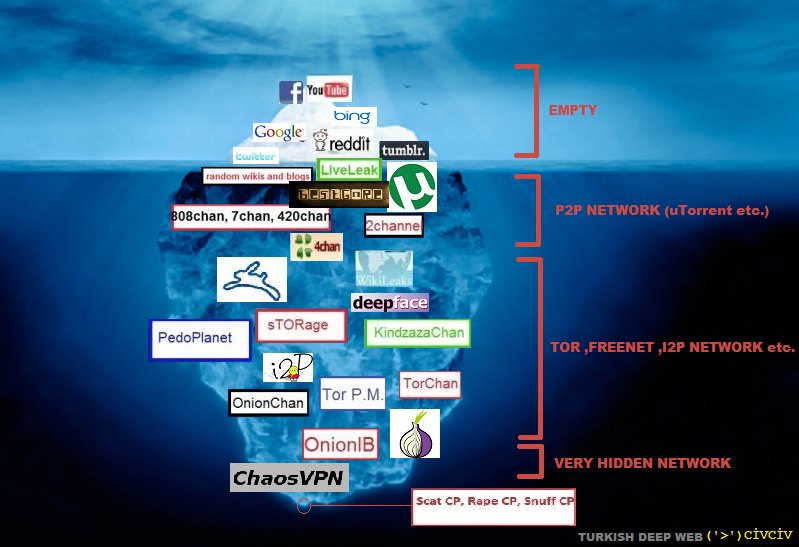

Открытый, или общедоступный, интернет – это видимый слой на поверхности Всемирной Сети. Если мы представим весь интернет в виде айсберга, то его верхняя часть, находящаяся над водой, и будет представлять собой открытый интернет. По статистике, веб-сайты и содержащиеся в нем данные составляют менее 5% всех интернет-ресурсов.

Здесь находятся все популярные общедоступные веб-сайты, которые можно посетить через обычные браузеры, такие как Google Chrome, Internet Explorer и Firefox. Эти веб-сайты чаще всего имеют домены .com и .org и легко ищутся через популярные поисковые системы.

Обнаружение таких сайтов возможно благодаря способности поисковых систем индексировать интернет-ресурсы при помощи видимых ссылок. Этот процесс предполагает сканирование веб-сайтов поисковыми роботами.

Глубокий интернет

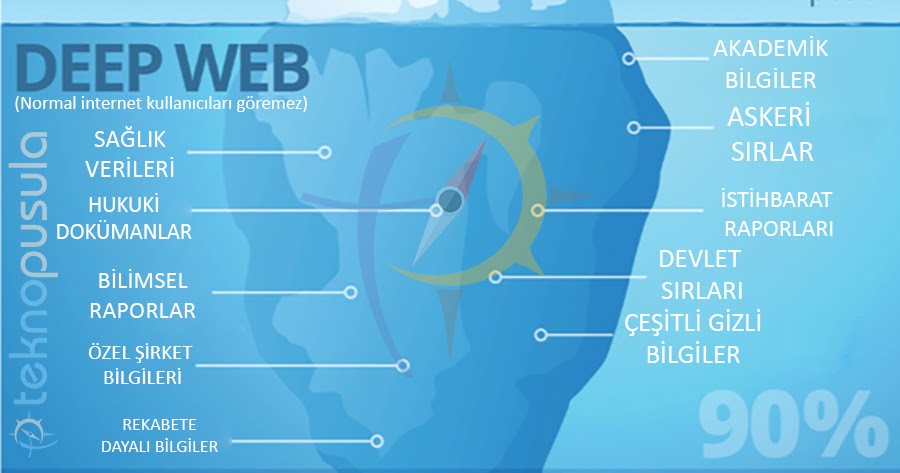

Глубокий интернет раскинулся под общедоступным пространством Сети и включает около 90% всех веб-сайтов. Эта часть айсберга находится под водой и намного превосходит по размерам общедоступный интернет. По сути, эта скрытая часть настолько велика, что невозможно точно установить, какое количество веб-страниц или сайтов в ней активно в тот или иной момент времени.

Возвращаясь к нашей аналогии, крупные поисковые системы можно сравнить с рыболовными лодками, которые могут поймать только веб-сайты, близкие к поверхности. Все остальное, от научных журналов до закрытых баз данных и нелегального контента, нашим рыболовам недоступно. Глубокий интернет включает и так называемый теневой интернет.

Глубокий интернет включает и так называемый теневой интернет.

В новостях часто используют термины «глубокий интернет» и «теневой интернет» как взаимозаменяемые, однако подавляющая часть ресурсов глубокого интернета совершенно законна и безопасна. Рассмотрим его крупнейшие составляющие.

- Базы данных: как общедоступные, так и закрытые от пользователей наборы файлов, не связанные с другими областями интернета. Поиск по ним осуществляется только внутри самой базы данных.

- Сети интранет: внутренние сети крупных предприятий, правительственных и образовательных учреждений, используемые для внутреннего общения их пользователей и управления активами соответствующих организаций в обособленной среде.

Захотелось узнать, как можно попасть в глубокий интернет? Скорее всего, вы и так сталкиваетесь с ним ежедневно.

Спрятанный от посторонних глаз контент глубокого интернета преимущественно не является запрещенным и не представляет опасности. Самые разнообразные ресурсы – от черновиков публикаций для разных блогов и неутвержденных макетов веб-сайтов до страниц, предназначенных для совершения финансовых операций, – находятся на просторах глубокого интернета. Кроме того, такой контент не несет угрозы для вашего компьютера или безопасности в целом. Многие из этих страниц скрыты от общего доступа для защиты конфиденциальности пользователей и перечисленных ниже сведений.

- Учетные записи сервисов интернет-банкинга и пенсионные счета

- Учетные записи электронной почты и мессенджеров

- Закрытые базы данных крупных предприятий

- Конфиденциальная информация, подпадающая под Закон о преемственности страхования и отчетности в области здравоохранения (HIPPA), например медицинские записи

- Файлы с юридическими делами

А на самой глубине можно обнаружить еще более опасные ресурсы и больший простор для нелегальной деятельности. Эта часть глубокого интернета, или теневой интернет, содержит веб-сайты, доступ к которым требует установки анонимного браузера Tor.

Для рядовых пользователей вопрос защиты их активности в глубоком интернете более актуален, чем в теневом: они могут наткнуться на опасные ресурсы совершенно случайно, ведь доступ ко многим областям глубокого интернета возможен через обычные браузеры.

Теневой интернет

К теневому интернету относятся веб-сайты, которые не индексируются и доступны только через специализированные браузеры. Эта часть глубокого интернета еще меньше, чем общедоступная Сеть, которая, как мы помним, составляет небольшую долю от Всемирной Паутины. В нашей аналогии с океаном и айсбергом теневой интернет был бы нижней точкой подводной части айсберга.

Теневой интернет, однако, очень хорошо спрятан, поэтому воспользоваться его ресурсами или даже натолкнуться на них смогут лишь немногие. Другими словами, глубокий интернет охватывает все ресурсы, скрытые под видимой частью Сети и включающие теневой интернет, а доступ к ним возможен через специальное ПО.

Можно выделить ряд характеристик теневого интернета, которые делают его идеальным пристанищем для пользователей, желающих сохранить анонимность.

- Отсутствие индексации страниц

- Туннелирование трафика при помощи инфраструктуры случайно сгенерированных сетей.

- Недоступность для обычных браузеров благодаря уникальным доменам. Кроме того, теневые ресурсы спрятаны еще и при помощи таких мер сетевой безопасности, как сетевые экраны и шифрование.

Теневой интернет заслужил репутацию площадки для ведения преступной деятельности и размещения незаконного контента, а также торговли запрещенными товарами или услугами.

При этом опасности, подстерегающие пользователя в глубоком интернете, заметно отличаются от опасностей даркнета. Угроза случайно столкнуться с киберпреступниками (вероятность чего не так велика) не так опасна, как если бы пользователь искал их намеренно. Перед тем как более подробно ознакомиться с опасностями теневого интернета, давайте рассмотрим, как и зачем пользователи посещают такие сайты.

Как попасть в теневой интернет

Когда-то теневой интернет был населен исключительно хакерами, сотрудниками правоохранительных органов и киберпреступниками. Теперь же при помощи таких технологий шифрования и анонимизации, как браузер Tor, каждый любопытный пользователь может заглянуть в самые темные уголки интернета.

Сетевой браузер Tor (проект «луковой маршрутизации») позволяет пользователям получать доступ к веб-сайтам с доменом . onion. Этот сервис изначально был разработан в конце 90-х годов Военно-морской Научно-исследовательской лабораторией США.

onion. Этот сервис изначально был разработан в конце 90-х годов Военно-морской Научно-исследовательской лабораторией США.

Учитывая, что природа интернета изначально не подразумевала сохранение конфиденциальности, ранняя версия Tor была создана для защиты переговоров между агентами спецслужб. В конце концов назначение этой технологии было переосмыслено, в результате чего мы получили общедоступный браузер, который сейчас у всех на слуху. И любой пользователь может бесплатно скачать его.

Tor можно рассматривать в качестве обычного браузера, такого как Google Chrome или Firefox. Но вместо построения кратчайшего маршрута между вашим компьютером и глубоким интернетом, Tor использует случайный путь через зашифрованные серверы, так называемые узлы. В результате пользователи могут погрузиться в глубокий интернет, не опасаясь, что их действия или история просмотров кем-то отслеживаются.

Законно ли заходить в теневой интернет?

Если в двух словах, то использование ресурсов даркнета закон не нарушает. Фактически некоторые сценарии его использования совершенно законны и лишь подтверждают ценность существования теневого интернета. Можно выделить три его конкретных преимущества, которые могут быть интересны пользователям:

- Анонимность

- Доступ к сайтам и услугам, которые практически невозможно отследить

- Возможность совершать незаконные действия как для пользователей, так и для поставщиков услуг

Все это и привлекает в теневой интернет пользователей, которым крайне важно сохранять анонимность в целях своей безопасности. Среди них часто встречаются жертвы насилия и преследований, осведомители и политические диссиденты. Но этими преимуществами могут воспользоваться и преступники в своей противозаконной деятельности.

Среди них часто встречаются жертвы насилия и преследований, осведомители и политические диссиденты. Но этими преимуществами могут воспользоваться и преступники в своей противозаконной деятельности.

Вывод из сказанного такой: законность теневого интернета зависит только от действий его пользователей. При этом они могут и немного отклониться от строгого следования закону, балансируя на грани, если вопрос касается защиты личной свободы. Кто-то может прибегнуть к незаконным мерам и в ситуации, когда безопасность другого человека оказалась под угрозой. Рассмотрим использование браузера Tor и ресурсов теневого интернета в контексте обоих случаев.

Законно ли использовать Tor?

Что касается самого программного обеспечения, использование Tor и других анонимных браузеров не считается полностью незаконным. Эти инструменты могут применяться не только для получения доступа в даркнет. Многие пользователи используют Tor для безопасного просмотра общедоступных сайтов и отдельных ресурсов глубокого интернета.

Многие пользователи используют Tor для безопасного просмотра общедоступных сайтов и отдельных ресурсов глубокого интернета.

Tor позволяет нам сохранить конфиденциальность в Сети. В наш цифровой век невозможно переоценить эту возможность. Современные корпорации и правительственные органы отслеживают действия пользователей онлайн без законных на то оснований. Некоторые пользователи просто не хотят, чтобы правительство или даже их интернет-провайдеры знали, чем они занимаются на просторах интернета, а у кого-то может не быть другого выхода. Жители стран, в которых действует строгое законодательство в области использования интернет-ресурсов или в которых доступ к ним ограничен, могут заходить на общедоступные сайты только через клиенты Tor и виртуальные частные сети (VPN).

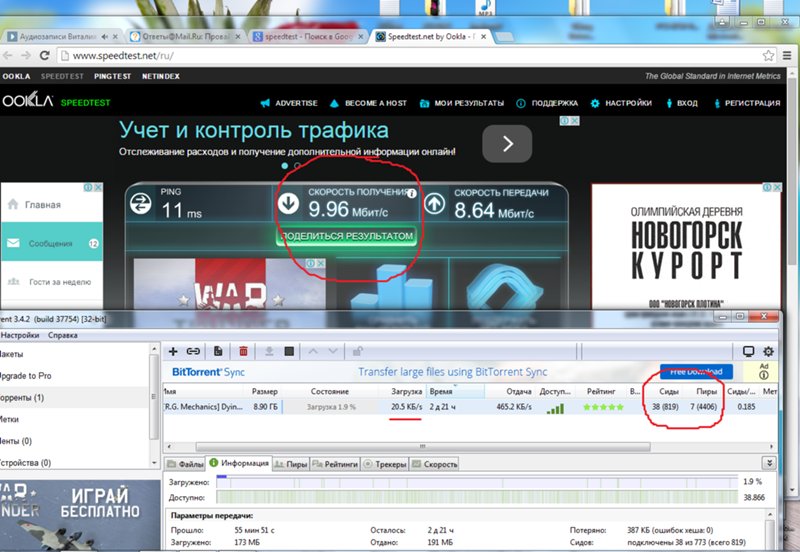

И, несмотря на то что сам браузер не запрещен законом, с его помощью вы можете совершить незаконные действия и тем самым привлечь к себе внимание правоохранительных органов. При помощи Tor вы вполне можете незаконно скачивать в глубоком интернете контент, защищенный авторским правом, распространять запрещенную порнографию или примкнуть к сообществу кибертеррористов. Использование браузера, разрешенного законом, не гарантирует правомерность ваших действий.

При помощи Tor вы вполне можете незаконно скачивать в глубоком интернете контент, защищенный авторским правом, распространять запрещенную порнографию или примкнуть к сообществу кибертеррористов. Использование браузера, разрешенного законом, не гарантирует правомерность ваших действий.

Законно ли пользоваться сайтами теневого интернета и посещать их?

Теневой интернет по-прежнему остается серой зоной сетевого пространства. Пользователь, обращающийся к теневому интернету, по-видимому, не хочет выставлять свои действия в нем напоказ.

Политические оппозиционеры и открытые сторонники идей, ненавистных правящим силам, могут крайне трепетно относиться к сохранению своей онлайн-анонимности, ведь в противном случае их безопасность может оказаться под угрозой. А жертвы насилия вряд ли хотели бы делиться со своими агрессорами содержанием личных переписок, в которых они рассказывают о факте абьюза. Если законы, действующие в вашей стране, запрещают ту или иную деятельность, занятие ею будет считаться преступлением.

Если законы, действующие в вашей стране, запрещают ту или иную деятельность, занятие ею будет считаться преступлением.

При этом у анонимности есть и оборотная сторона, поскольку преступники и хакеры тоже предпочитают оставаться в тени. Например, киберпреступники и контрабандисты знают о вероятных последствиях их незаконной деятельности. Именно по этой причине они и прячутся на анонимных просторах даркнета.

Просмотр теневых ресурсов, по сути, не нарушает закон, но может сослужить вам плохую службу. Да, эти действия не запрещены законом, но в своем путешествии по даркнету вы можете оказаться в опасной близости к весьма сомнительной деятельности. Чтобы избежать лишнего риска, следует соблюдать осторожность или разбираться в таких вопросах на достаточно высоком уровне. Итак, для какой незаконной деятельности используется теневой интернет?

Виды угроз в теневом интернете

w3.org/1999/xhtml»>Если вы намереваетесь прибегнуть к возможностям даркнета для защиты своей конфиденциальности, вас, должно быть, интересует, насколько опасно там появляться. К сожалению, теневой интернет остается достаточно опасным местом. Ниже перечислены некоторые распространенные угрозы, с которыми вы можете там столкнуться.Вредоносные программы

Теневой интернет просто кишит вредоносными программами (зловредами). Нередко определенные порталы предлагают их злоумышленникам для осуществления кибератак. Но помимо этого, вредоносные программы прячутся во всех уголках даркнета и могут заражать компьютеры ничего не подозревающих пользователей точно так же, как и в общедоступном интернете.

В теневом интернете владельцы веб-сайтов не особо заботятся о безопасности пользователей, в отличие от остального интернета. Поэтому пользователи даркнета крайне уязвимы перед такими видами вредоносного ПО, как:

Решившись воспользоваться ресурсами теневого интернета, вы неизбежно рискуете стать целью хакерских атак или чего-нибудь похуже. Ваша программа для защиты рабочих мест может спасти вас от большинства киберугроз.

Заражение компьютера или вашей сети может сулить вам проблемы не только в цифровом пространстве, но и в реальной жизни. Tor и особенности теневого интернета, несомненно, помогают сохранить анонимность, но вас все равно можно отследить. Любая деятельность в Сети оставляет виртуальные следы, по которым злоумышленник, обладая необходимыми навыками, сможет раскрыть вашу личность.

Государственный контроль

Нередки случаи, когда полиция выходила на Tor-сайты по всему миру, так что существует реальная опасность привлечь внимание государственных органов, просто посетив сайт в теневом интернете.

Известны случаи перехвата полицией нелегальных площадок по продаже наркотиков, таких как Silk Road. Используя специальное программное обеспечение для проникновения на такие сайты и анализа их активности, блюстители порядка могут устанавливать личности как постоянных клиентов, так и сторонних наблюдателей. Даже если вы никогда ничего не покупали, за вами могут наблюдать. Это может всплыть впоследствии в самый неподходящий момент.

Посещая такие сайты, вы рискуете привлечь внимание и к другим своим действиям. Обход правительственных ограничений с целью изучения оппозиционной идеологии в некоторых странах может грозить тюремным заключением. Китай использует свой «Великий файрвол» для ограничения доступа к популярным веб-сайтам именно по этой причине. Просмотр запрещенного контента в этой стране сопряжен с риском попасть в санкционный список или прямиком в тюрьму.

Мошенничество

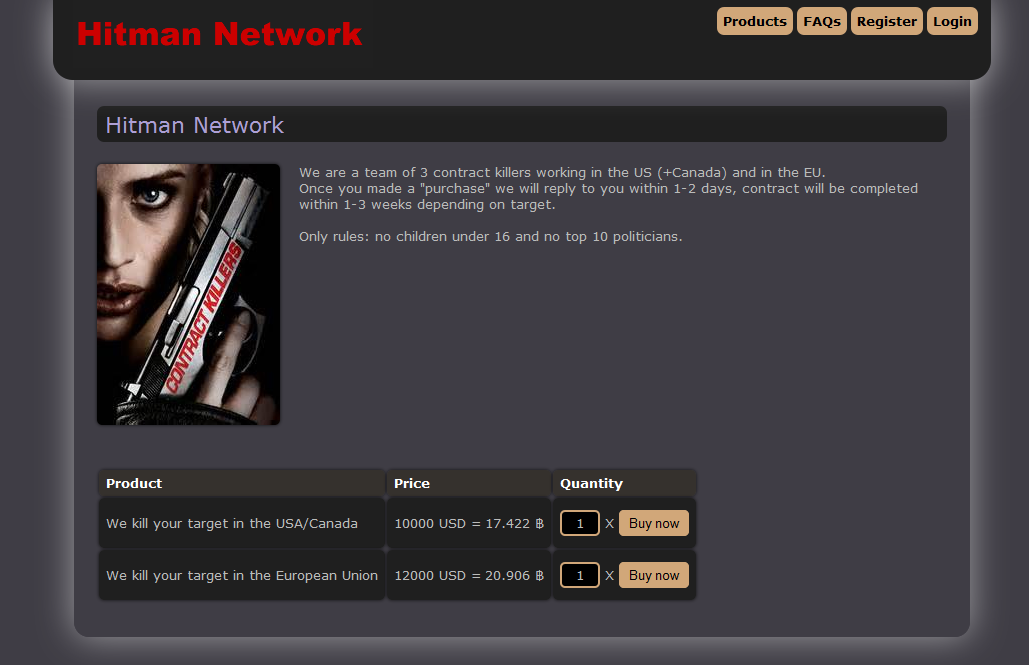

w3.org/1999/xhtml»>Некоторые предлагаемые услуги, например профессиональных «киллеров», могут на деле оказаться мошенническими схемами для обмана клиентов. Согласно отчетам, даркнет предлагает множество незаконных услуг, от заказных убийств до торговли секс-услугами и оружием.Некоторые поставщики подобных услуг давно укоренились в даркнете и поэтому хорошо известны своей аудитории. Другие же могут просто пользоваться славой теневого интернета, чтобы выманивать у пользователей крупные суммы. Кроме того, некоторые обитатели теневого интернета могут попытаться завладеть вашими личными данными с помощью фишинга, чтобы в дальнейшем шантажировать вас

Защита конечных пользователей от опасностей теневого интернета

Любой пользователь Сети, будь то владелец бизнеса или обеспокоенный родитель, должен принимать меры для защиты своей личной информации и частной жизни от угроз теневого интернета.

Отслеживание попыток кражи личности крайне важно, если вы хотите защитить свою личную информацию от мошенников. В интернете злоумышленники выставляют на продажу самые разнообразные персональные данные пользователей. Торговые площадки даркнета в любое время предлагают своим покупателям украденные пароли, физические адреса, номера банковских счетов и договоров социального страхования. Возможно, вы и так знаете, что злоумышленники могут использовать эти данные, чтобы подорвать ваш авторитет, украсть ваши деньги или проникнуть в другие ваши учетные записи. Ваша личная информация также может попасть в руки желающих навредить вашей репутации с помощью методов социальной инженерии.

Средства защиты от вредоносного ПО и вирусов в равной степени важны для предотвращения использования вашей информации злоумышленниками. Теневой интернет знает множество случаев кражи информации пользователей, чьи компьютеры были заражены вредоносным ПО. Преступники могут использовать для сбора ваших данных такие инструменты, как клавиатурные шпионы, чтобы затем получить доступ к вашим учетным записям из любой точки мира. Такие программы для защиты рабочих мест, как Kaspersky Security Cloud, способны защитить вас как от кражи личных данных, так и от вирусов.

Преступники могут использовать для сбора ваших данных такие инструменты, как клавиатурные шпионы, чтобы затем получить доступ к вашим учетным записям из любой точки мира. Такие программы для защиты рабочих мест, как Kaspersky Security Cloud, способны защитить вас как от кражи личных данных, так и от вирусов.

Безопасный доступ к теневому интернету

Если вы не планируете нарушать закон или у вас есть веские причины использовать ресурсы даркнета, следует сперва позаботиться о своей безопасности.

7 советов по безопасному использованию теневого интернета

- Доверяйте своей интуиции. Чтобы не попасться на удочку мошенникам, нужно быть осмотрительным. Первое впечатление может быть обманчиво. Сохраняйте бдительность при общении и посещении ресурсов. Не стоит продолжать разговор, если действия или слова собеседника кажутся вам подозрительными.

- Не используйте данные, по которым вас можно отследить. Ваше имя пользователя, адрес электронной почты, «настоящее имя», пароль и даже кредитная карта не должны больше нигде использоваться. Если необходимо, создавайте новые одноразовые учетные записи и идентификаторы. Заводите предоплаченные неотслеживаемые дебетовые карты для совершения любых покупок. Не используйте ничего, что могло бы помочь идентифицировать вашу личность – как в Сети, так и за ее пределами.

- Используйте инструменты для защиты личных и финансовых данных. Сегодня многие онлайн-сервисы предлагают защиту личных данных. По возможности используйте эти инструменты.

- Никогда не скачивайте неизвестные файлы из теневого интернета. В беззаконном пространстве даркнета гораздо проще подхватить вредоносное ПО. Антивирус с функцией сканирования в режиме реального времени поможет вам убедиться в безопасности скачиваемого файла, если вы все же решитесь на этот шаг.

- Отключите ActiveX и Java во всех настройках сети. Эти службы хорошо известны злоумышленникам как лазейки для получения доступа к вашему устройству. Раз уж вы оказались в таком опасном месте, кишащем всеми этими угрозами, стоит принять меры во избежание риска.

- Используйте дополнительную локальную учетную запись пользователя без прав администратора для повседневных действий в Сети. На большинстве компьютеров по умолчанию используется учетная запись с правами администратора. Многим вредоносным программам для работы необходим доступ к такой учетной записи. А значит, ограничив права используемой учетной записи, вы сможете замедлить действия мошенников или предотвратить использование вашего компьютера вредоносным ПО.

- Держите своих близких подальше от устройств, с которых вы выходите в даркнет. Оградите своих детей и других членов семьи от опасного контента: заходите в глубокий интернет, если вам угодно, но детям это ни к чему.

Статьи по теме:

- Что такое клавиатурный шпион?

- Что такое ботнет?

- Как хакеры нарушают вашу приватность в Сети

- Как обнаружить шпионское ПО и защитить свою приватность

Что такое Dark Web и для чего он нужен?

Загадочная, невероятно интересная сторона Интернета, которую часто называют Dark Web, манит своими тайнами. Сегодня мы попробуем немного заглянуть в этот скрытый мир.

Среднестатистический интернет-пользователь, путешествующий по Всемирной паутине, на самом деле перемещается по небольшой его части, напоминающей верхушку айсберга. Основная часть трафика преобладает в так называемой глубокой Сети (Deep Web), которая, в свою очередь, содержит в себе темную Сеть, более известную, как Dark Web. Она является самым темным уголком Интернета, к которому, однако, имеет доступ практически любой желающий. Более того, доступ и путешествия по Dark Web не являются какими-то преступными деяниями, ни одна страна мира не запрещает посещение данных ресурсов.

1. Аудиоверсия статьи

2. Чем Глубокая Сеть (Deep Web) отличается от Темной Сети (Dark Web)?

3. Добро пожаловать в Dark Web

4. А где взять адреса сайтов Dark Web?

5. Темная паутина: на что обратить внимание?

Аудиоверсия статьи

Любишь слушать? У нас для тебя отличное предложение! Не упусти возможность подписаться на аудиостатьи Root Nation в Soundcloud или любом подкаст-клиенте через RSS.

Root Nation · Что такое Dark Web и для чего он нужен? (RootStream 06)

Чем Глубокая Сеть (Deep Web) отличается от Темной Сети (Dark Web)?

Перемещаясь по Интернету, мы видим только его небольшой фрагмент. От наших глаз прячется так называемая «глубокая сеть» с проходящими через нее огромными массивами информации, где происходит обмен и хранение зашифрованных, конфиденциальных данных. Например, банковские операции, пароли в Интернете или данные об электронных транзакциях, проводимых в сети. В глубокой паутине нет ничего пугающего. Это просто скрытая часть Интернета, где среди прочего также можно найти такие материалы, как научные труды, медицинские документы, информацию о налогах, подписки PayPal, армейские коммюнике и многое другое. Хотя Deep Web и скрывается за HTTPS-формами, к этому содержимому можно получить доступ, если вы знаете, что ищете и, главное, как искать.

Например, банковские операции, пароли в Интернете или данные об электронных транзакциях, проводимых в сети. В глубокой паутине нет ничего пугающего. Это просто скрытая часть Интернета, где среди прочего также можно найти такие материалы, как научные труды, медицинские документы, информацию о налогах, подписки PayPal, армейские коммюнике и многое другое. Хотя Deep Web и скрывается за HTTPS-формами, к этому содержимому можно получить доступ, если вы знаете, что ищете и, главное, как искать.

Темная сеть (в дальнейшем все же буду ее называть Dark Web) — еще более скрытая часть глубокой сети. Это, безусловно, самый темный уголок глобальной информационной Сети, в которую вход открыт всем, но она скрывает в себе много тайн и неприятных сюрпризов. Dark Web используется ворами, мошенниками, торговцами наркотиками и оружием, террористами и множеством других преступников, которые извлекают выгоду из предоставленной им анонимности. Именно анонимность и полное отсутствие правил, охватывающие этот уголок Всемирной паутины, является его главной приманкой. И хотя мы в основном связываем это явление с преступной деятельностью, стоит отметить, что Dark Web также является местом обхода цензуры «нормального» интернета в некоторых странах или каналом для безопасного общения и обмена информацией между журналистами и их информаторами. Практически любой желающий может получить доступ к темной сети. Но перед тем, как решиться переступить порог

И хотя мы в основном связываем это явление с преступной деятельностью, стоит отметить, что Dark Web также является местом обхода цензуры «нормального» интернета в некоторых странах или каналом для безопасного общения и обмена информацией между журналистами и их информаторами. Практически любой желающий может получить доступ к темной сети. Но перед тем, как решиться переступить порог темной комнаты темной части Интернета, подумайте, готовы ли вы к опасностям и зачастую неприятным сюрпризам? Иногда ареол загадочности может сменится растерянностью и страхом. Если готовы, то продолжим.

Добро пожаловать в Dark Web

Если думаете, что попасть на темную сторону Интернета очень сложно и для этого нужен какой-то код или особый вид пригласительного билета, то вы глубоко заблуждаетесь.

Вход в Dark Web очень прост, хотя для этого требуется специальный веб-браузер. Безусловно, самым популярным инструментом для этой цели является браузер Tor, который позволяет анонимно просматривать страницы обычного Белого Интернета, а также получать доступ к темной сети. Да, его можно использовать и в качестве обычного браузера. Tor необычный, но способен открывать привычные нам социальные сети, веб-сайты и так далее. Но все же его предназначение немного в другом, как считает большинство пользователей, да и сами разработчики браузера. Миллионы людей по всему миру используют Tor, создавая распределенную сеть ретрансляторов, благодаря которой мы используем эту программу, чтобы не оставлять следов на посещаемых нами страницах. Короче говоря, это практически идеальный доступ в Dark Web.

Да, его можно использовать и в качестве обычного браузера. Tor необычный, но способен открывать привычные нам социальные сети, веб-сайты и так далее. Но все же его предназначение немного в другом, как считает большинство пользователей, да и сами разработчики браузера. Миллионы людей по всему миру используют Tor, создавая распределенную сеть ретрансляторов, благодаря которой мы используем эту программу, чтобы не оставлять следов на посещаемых нами страницах. Короче говоря, это практически идеальный доступ в Dark Web.

Если еще не передумали попутешествовать по темной стороне Интернета, то можете скачать этот браузер:

- Скачать браузер Tor для ПК

- Скачать браузер Tor для Mac

- Скачать браузер Tor для Linux

- Скачать Tor Browser для Android

Установка и настройка браузера Tor довольно проста и понятна. Даже пользователи с начальным уровнем знаний сумеют все сделать. Пару минут и новый браузер уже есть в вашем арсенале.

Если вы хотите скрыть свое путешествие в темную сеть, вам также следует использовать некоторые дополнительные инструменты. Среди них, конечно же, одним из главных является VPN — технология, которая замаскирует присутствие вашего компьютера в любой части Интернета. Просто не забудьте сначала запустить VPN, а затем начать использовать Tor. Также убедитесь, что в вашем браузере отключены скрипты и плагины, такие как Flash.

Среди них, конечно же, одним из главных является VPN — технология, которая замаскирует присутствие вашего компьютера в любой части Интернета. Просто не забудьте сначала запустить VPN, а затем начать использовать Tor. Также убедитесь, что в вашем браузере отключены скрипты и плагины, такие как Flash.

Также стоит понимать, что Tor Browser — не единственное приложение, которое позволяет вам заходить в Dark Web. Вы также можете использовать следующие программы:

- Matrix

- Globus Secure Browser

- Comodo IceDragon

- FreeNet

Кстати, я чаще всего использую FreeNet, хотя у него и много недостатков. К тому же и настройка не настолько легкая, как у браузера Tor. В любом случае считаю, что о существовании таких приложений стоит упомянуть.

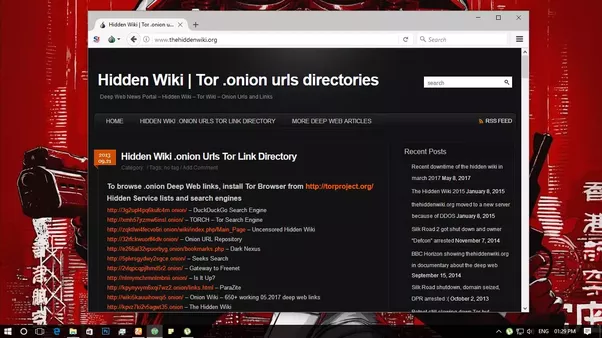

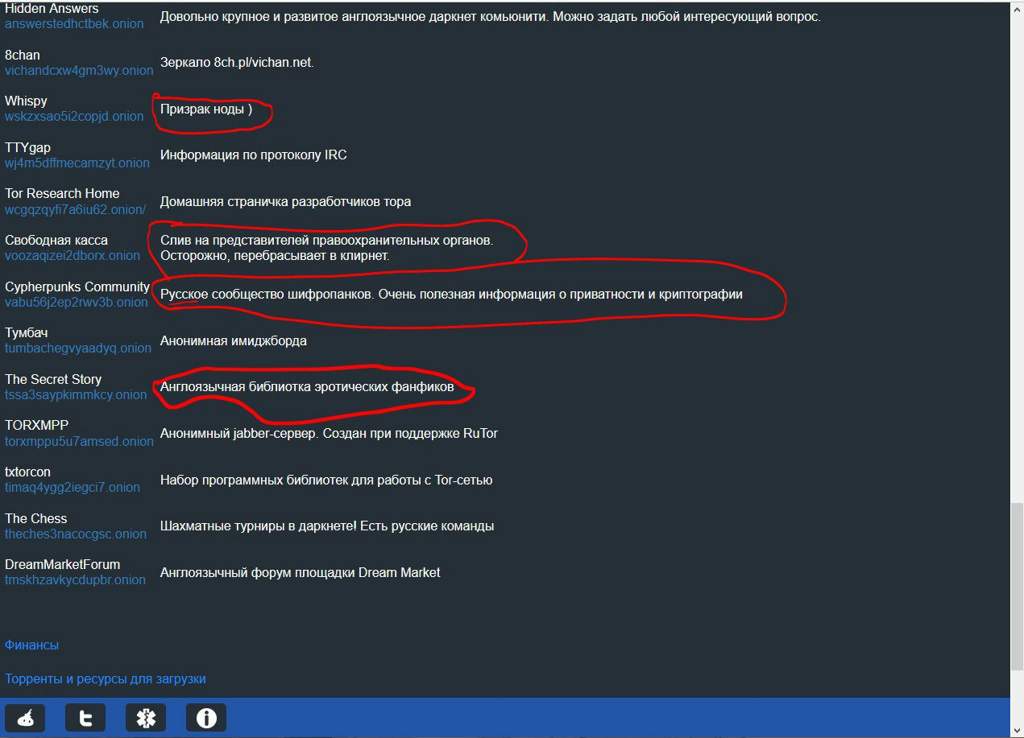

А где взять адреса сайтов Dark Web?

Хотя добраться до темной сети не представляет особых трудностей, навигация вокруг будет вызывать больше проблем, чем в обычном интернете. Прежде всего, страницы в темной сети не имеют классического адреса, такого как, например, www. facebook.com. Дело в том, что при использовании Tor адрес отдельных страниц представляет собой случайную строку с окончанием .onion, например, http://secrdrop5wyphb5x.onion/. Во-вторых, сама идея Dark Web, защищающая нашу конфиденциальность и каким-то образом скрывающая ее содержимое, означает, что адреса страниц, доступных здесь, можно найти в основном в различных редактируемых вручную каталогах и получить от других людей, просматривающих темную сеть. Правда, всегда необходимо с особой осторожностью относится к такому способу получению адресов сайтов. Иногда можно нарваться и на мошенников, ведь в Dark Web — это привычное дело.

facebook.com. Дело в том, что при использовании Tor адрес отдельных страниц представляет собой случайную строку с окончанием .onion, например, http://secrdrop5wyphb5x.onion/. Во-вторых, сама идея Dark Web, защищающая нашу конфиденциальность и каким-то образом скрывающая ее содержимое, означает, что адреса страниц, доступных здесь, можно найти в основном в различных редактируемых вручную каталогах и получить от других людей, просматривающих темную сеть. Правда, всегда необходимо с особой осторожностью относится к такому способу получению адресов сайтов. Иногда можно нарваться и на мошенников, ведь в Dark Web — это привычное дело.

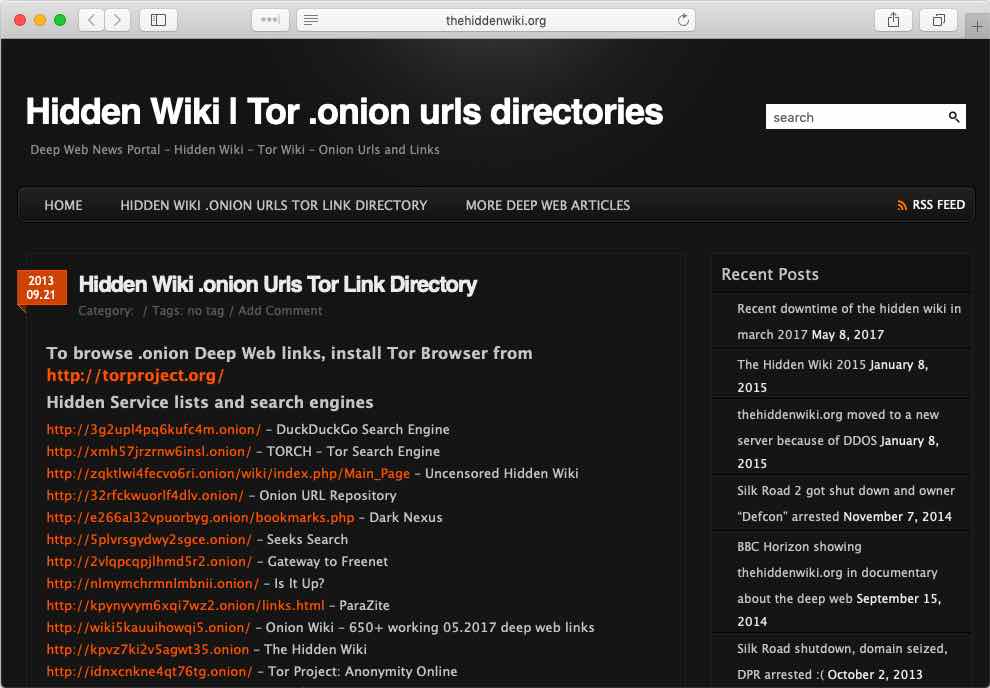

Самым известным каталогом страниц темной стороны Всемирной паутины, безусловно, является The Hidden Wiki — «плохой» младший брат Википедии. Это ресурс, содержащий ссылки на многие другие страницы и каталоги, которые уведут вас еще глубже в темные уголки сети. К сожалению, то, что The Hidden Wiki является самой известной, не означает автоматически, что это лучший источник ссылок в Dark Web. Там вы можете найти ссылки на нелегальные и опасные сайты или сайты, которые просто больше не работают.

Там вы можете найти ссылки на нелегальные и опасные сайты или сайты, которые просто больше не работают.

Особое внимание стоит обратить на поисковые службы, работающие в Dark Web. Например, в том же Tor Browser по умолчанию поисковой службой установлена DuckDuckGo. Обычно поисковые службы тоже помогут вам, хотя и не ожидайте, что результаты поиска будут такими же обширными, как в случае с Google. Страницы в темной сети не индексируются классическим способом, но если вы хотите использовать этот метод поиска в темной сети, попробуйте использовать один из этих порталов:

- Tor Search

- Tor Find

- TORCH

- Grams

- DuckDuckGo

Помните, что эти порталы можно открыть только в Dark Web, так как их адреса видоизменены и имеют окончание .onion. Ни один привычный браузер, типа Google Chrome, Firefox, Microsoft Edge или Opera, его не откроет.

Стоит также упомянуть другие интересные сайты, которые следует добавить в избранное при просмотре, находясь в Dark Web. Они помогут вам более свободно гулять по темной стороне Интернета и находить нужную информацию. Я напишу несколько сайтов, на которые стоит обратить внимание. Оговорюсь сразу, что это мой личный выбор. Возможно, у вас есть свой подобный список, которым вы поделитесь в комментариях. Вот сайты, которые я использую:

Они помогут вам более свободно гулять по темной стороне Интернета и находить нужную информацию. Я напишу несколько сайтов, на которые стоит обратить внимание. Оговорюсь сразу, что это мой личный выбор. Возможно, у вас есть свой подобный список, которым вы поделитесь в комментариях. Вот сайты, которые я использую:

- Daniel — список из нескольких тысяч страниц в Dark Web, разделенный на категории и имеющий встроенный инструмент, показывающий, активен ли данный сайт вообще

- ProPublica — портал, посвященный темам, связанным с журналистскими расследованиями, различными инсайдами, а иногда очень полезной информацией о политике, экономике, технологиях, ИИ и т.д.

- SecureDrop — весьма интересный и достойный инструмент для обмена файлами и списком информационных страниц, доступных в темных сетях. Один существенный недостаток этого ресурса, что, хоть и редко, но иногда случаются утечки файлов. В Dark Web, внезапно, тоже полно людей, нечистых на руку.

На первых порах вам вполне достаточно этих ресурсов, чтобы приобщится к таинственному миру Dark Web. Но все же я бы на вашем месте больше прислушивался к советам друзей и знакомых, которые уже знают тот или иной ресурс, чтобы не попасть в лапы мошенников и преступников.

Но все же я бы на вашем месте больше прислушивался к советам друзей и знакомых, которые уже знают тот или иной ресурс, чтобы не попасть в лапы мошенников и преступников.

Темная паутина: на что обратить внимание?

Темная сторона Всемирной паутины — это место, где вы должны двигаться очень медленно и осторожно, не делая резких движений и не совершая необдуманных поступков. Это сродни темному переулку, из которого в любой момент может вынырнуть верзила и ограбить, обмануть. Здесь лучше всего применять правило «никому не доверять». Этот уголок сети напоминает настоящее минное поле, заполненное сайтами, которые питаются неосведомленными пользователями.

Никто здесь не удивляется наличию сайтов с противоправным контентом (от детской порнографии до наркотиков и продажи оружия) или веб-сайтов, которые хотят побудить нас загрузить вредоносное ПО различными способами. Иногда это происходит даже не по вашей воле. Еще существуют «магазины», которые просто занимаются мошенничеством. Вам будут предлагать товары по очень хорошей цене, попросят оплатить какую-то часть, а потом просто исчезнут. А вы просто потеряете деньги. Поверьте, в Dark Web ошиваются мошенники высшей пробы. Это не те дилетанты, которые занимаются рассылкой «писем счастья» или предлагают смартфон, а потом присылают пустышку. Здесь такие методы относятся к средней группе детского сада.

Вам будут предлагать товары по очень хорошей цене, попросят оплатить какую-то часть, а потом просто исчезнут. А вы просто потеряете деньги. Поверьте, в Dark Web ошиваются мошенники высшей пробы. Это не те дилетанты, которые занимаются рассылкой «писем счастья» или предлагают смартфон, а потом присылают пустышку. Здесь такие методы относятся к средней группе детского сада.

Поэтому, если вы действительно хотите углубиться в этот закоулок сети, хорошей идеей будет использовать отдельный компьютер, предназначенный только для такой цели. Желательно, чтобы в нем у вас не было никакой конфиденциальной информации, которая может попасть в чужие руки. В таких случаях осторожности никогда не бывает слишком много.

При навигации по темной паутине следует учитывать несколько важных, я бы сказал, первостепенных правил:

- Ни в коем случае никому не предоставляйте ваши личные данные или реальный адрес электронной почты;

- никогда не платите кредитными картами. Для этих целей лучше всего использовать криптовалюту; однако, трижды подумайте, прежде чем использовать магазин, работающий в темной сети.

Дело в том, что в этих магазинах отсутствует какое-либо регулирование или правила. Иными словами, нет никакой гарантии, что в действительности приобретенный вами товар попадет в ваши руки;

Дело в том, что в этих магазинах отсутствует какое-либо регулирование или правила. Иными словами, нет никакой гарантии, что в действительности приобретенный вами товар попадет в ваши руки; - хотя сама темная сеть не является незаконной и пребывание в ней не преступление, но большинство веб-сайтов и доступный на них контент уже находятся на другой стороне права. Иными словами, если вы скачиваете незаконный контент из Dark Web, это является противоправным действием. Я уже не говорю про его коммерческое использование или продажу;

- Dark Web постоянно мониторится и контролируется службами безопасности из разных стран. Они особенно внимательно отслеживают поток продаж наркотиков, оружия, распространение детской порнографии и т.д. Иными словами, не исключено, что вы попадете на крючок спецслужб, если вас заинтересует подобный товар.

Нельзя отрицать, что Dark Web — это увлекательный, самый загадочный и легендарный уголок Интернета. Стоит ли заглянуть ради любопытства? Наверное, стоит ради исследования, так как вы увидите, что глобальный Интернет очень обширный и многоликий и поймете, что Всемирная паутина никак не ограничивается YouTube, Instagram, Facebook или Steam с его играми. Уж поверьте, это только вершина огромного айсберга, имя которому Интернет. Но прежде всего, вы должны ответить на этот вопрос для себя самостоятельно. И решение принять тоже самостоятельно. Главное — помните, что Dark Web самое опасное место в Cети, где вы должны быть очень осторожны! Стоит ли в него входить, решать вам и только вам.

Уж поверьте, это только вершина огромного айсберга, имя которому Интернет. Но прежде всего, вы должны ответить на этот вопрос для себя самостоятельно. И решение принять тоже самостоятельно. Главное — помните, что Dark Web самое опасное место в Cети, где вы должны быть очень осторожны! Стоит ли в него входить, решать вам и только вам.

Читайте также: Какие веб-сайты и сервисы заблокированы в России и из-за чего?

Темный интернет: территория скрытых услуг

Согласно Internet Live Stats, в 2014 году всемирная сеть превысила эталонный показатель в один миллиард сайтов и продолжает колебаться вокруг этой отметки. Владельцы этого миллиарда сайтов соревнуются за востребованность в поисковых системах и внимание приблизительно 3,6 миллиардов интернет-пользователей. Но существует и другая часть интернета, где владельцы и посетители посещают сайты и совершают деловые операции втайне. Это Dark Web («темный интернет») – территория скрытых услуг, где отсутствие следов и сохранение анонимности ценятся выше рейтинга в поисковых системах и персонализации веб-интерфейса.

Dark Web

Dark Web – важная часть экосистемы интернета. Здесь можно публиковать сайты и распространять информацию, не раскрывая личность или месторасположение автора. Dark Web доступен только через такие средства как Tor. Многие пользуются Tor или аналогичными услугами для того, чтобы пользоваться свободой слова и собраний, иметь доступ к информации и реализовывать право на невмешательство в личную жизнь.

Deep Web

Deep Web – это ряд сайтов, которые поисковики не индексируют. На некоторых сайтах deep web размещаются нетрадиционные рынки, на которых предлагается на продажу устрашающий ассортимент изделий и услуг. Здесь можно купить или выступить посредником в покупке незаконных наркотических средств, оружия, контрафактной продукции, украденных кредитных карт или незаконно полученных данных, криптовалюты, вредоносного ПО, удостоверений личности или паспортов. Можно заказать цифровые или нелегальные услуги – от кампаний по рассылке спама до атак типа «отказ в обслуживании» (DDoS). Начинающие пользователи даже могут приобрести электронные книги, в которых объясняется, как атаковать сайт, украсть личность или иным способом извлечь выгоду из незаконной деятельности.

Начинающие пользователи даже могут приобрести электронные книги, в которых объясняется, как атаковать сайт, украсть личность или иным способом извлечь выгоду из незаконной деятельности.

При этом к Dark Web также можно прибегать для того, чтобы анонимно делиться информацией с такими средствами массовой информации как New York Times, Washington Post, The Intercept и другими; в ней также можно использовать поисковые системы, не раскрывая свои личные данные, или платформы законной электронной коммерции, такой как, например, OpenBazaar.

Без следа: шифрование и уклонение для Dark Web

Многие интернет-пользователи используют шифрование – например, виртуальные частные сети (VPN) – чтобы сохранить в тайне свои действия в интернете. Как правило, соединения VPN придерживаются традиционной линии поведения маршрутизации в интернете для (1) определения сквозного тракта от компьютера пользователя к серверу, на котором расположен необходимый пользователю контент, а также для (2) двусторонней передачи запросов и ответного трафика по этому тракту. Но традиционная маршрутизация чувствительна к анализу трафика – технологии наблюдения, которая способна раскрыть источники трафика, адресатов и количество передач третьим сторонам. Анализ трафика связан со сбором метаданных, эту тему мы обсуждали в предыдущей публикации.

Но традиционная маршрутизация чувствительна к анализу трафика – технологии наблюдения, которая способна раскрыть источники трафика, адресатов и количество передач третьим сторонам. Анализ трафика связан со сбором метаданных, эту тему мы обсуждали в предыдущей публикации.

Сети Tor – популярное решение для сохранения анонимности и конфиденциальности, а также для борьбы с анализом трафика. Кто использует Tor? Журналисты, граждане, бьющие тревогу, диссиденты и в принципе, все интернет-пользователи, не желающие, чтобы их поведение или интересы отслеживались третьими сторонами. Tor используется для множества благородных целей, но при этом также привлекает и пользователей Dark Web, которые хотят, чтобы их деятельность или торговые площадки оставались в тайне, и чтобы их нельзя было отследить.

Как и VPN, сети Tor используют виртуальные туннели, но в отличие от VPN эти туннели не подключают клиентов непосредственно к серверам. Вместо этого, клиенты Tor создают сети туннелей через точки переключения – «узлов» в сети Tor. Сети Tor обладают тремя важными характеристиками.

Сети Tor обладают тремя важными характеристиками.

- Ни одному из узлов не известен весь путь между вводным и конечным узлом сети туннелей.

- Каждое соединение между узлами сети шифруется индивидуально.

- Все соединения краткосрочны, чтобы не допустить наблюдения за поведением трафика в течение продолжительного периода.

Благодаря этим характеристикам, частные сетевые маршруты Tor делают невозможным анализ трафика и позволяют публиковать контент, не раскрывая личности или местоположения.

Домены для сайтов Dark Web

В отличие от удобных для восприятия человеком доменных имен, которые мы привыкли использовать при навигации по интернету, сайты Dark Web используют имена скрытых услуг Tor. Домену верхнего уровня .onion всегда предшествуют значения из 16 символов. Любой компьютер с программным обеспечением Tor использоваться в качестве платформы для размещения скрытой (например, онлайн-) услуги. Пользователи Dark Web находят имена через внешние каналы, например, из веб-приложения Pastebin или списков рынков Dark Web.

Программное обеспечение Tor, работающее на хосте Tor, создает локальную файловую директорию, присваивает номер порта для услуги и создает пару открытых/закрытых ключей при конфигурации скрытой услуги. Программное обеспечение Tor создает имя хоста, состоящее из 16 символов, следующим образом: сначала оно вычисляет хэш открытого ключа этой пары, а затем конвертирует первые 80 битов в этот хэш из бинарного значения в ASCII, чтобы эти 16 символов соответствовали требованию «буква-цифра-дефис» протокола системы доменных имен (DNS).

Пользователи Dark Web не используют открытые DNS для разрешения .onion в адреса интернет-протокола (IP) – напротив, разрешение происходит при использовании полностью самостоятельного протокола скрытых услуг Tor. Этот протокол позволяет услугам оповещать клиентов об их существовании и помогает клиентам находить услуги, одновременно сохраняя анонимность и местоположение (IP-адрес) как клиента, так и услуги. Как клиент, так и главный узел скрытой услуги играют активную роль в этом процессе.

Сначала главный узел Tor «рекламирует» скрытую услугу, создавая и публикуя описание услуги в распределенном справочнике услуг. Это описание содержит открытый ключ скрытой услуги и перечень узлов Tor, которые будут служить в качестве точек знакомства, надежных посредников для скрытой услуги. Затем главный узел Tor создает соединения с перечисленными точками знакомства. Любой клиент Tor, желающий подключиться к скрытой услуге, теперь может это сделать через эти точки знакомства.

Чтобы подключиться к скрытой услуге, клиент Tor направляет в службу каталога запрос на описание услуги. Точка знакомства выбирается произвольным образом из перечня в описании услуги. Затем клиент Tor произвольным образом выбирает «точку рандеву» в сети Tor, анонимно подключается к выбранной точке знакомства через точку рандеву и передает сообщение скрытой услуге через точку знакомства. Это сообщение содержит идентификационные данные точки рандеву, зашифрованные с помощью открытого ключа скрытой услуги, а также материалы, необходимые для инициации криптографического «рукопожатия». Скрытая услуга также создает обратное соединение с выбранной точкой рандеву и отправляет сообщение, которое завершает это криптографическое рукопожатие. На этом этапе клиент и скрытая услуга создали маршрут частной сети, который невозможно отследить — и теперь они могут обмениваться данными с сохранением анонимности и конфиденциальности.

Скрытая услуга также создает обратное соединение с выбранной точкой рандеву и отправляет сообщение, которое завершает это криптографическое рукопожатие. На этом этапе клиент и скрытая услуга создали маршрут частной сети, который невозможно отследить — и теперь они могут обмениваться данными с сохранением анонимности и конфиденциальности.

Почему все сайты Dark Web находятся в домене верхнего уровня .onion?

Домен верхнего уровня .onion зарезервирован для имен скрытых услуг. Вопреки широко распространенному заблуждению, ICANN не делегировала .onion из открытого корня DNS. Инженерная проектная группа Интернета (IETF) определила .onion как домен верхнего уровня специального назначения (см. RFC 7686), подлежащий использованию при реализации анонимных услуг с высоким уровнем конфиденциальности, который считается «необходимым новым функционалом» (см. RFC 6761).

А я могу посетить Dark Web? Стоит ли?

Может так сложиться, что вы захотите применить Tor для того, чтобы воспользоваться некоторыми из товаров и свойств торговых площадок Dark Web. Хотя повышенный уровень анонимности в Dark Web может оказаться полезным, это никак не может служить обоснованием для ведения незаконной деятельности.

Хотя повышенный уровень анонимности в Dark Web может оказаться полезным, это никак не может служить обоснованием для ведения незаконной деятельности.

В следующей публикации я объясню, как подготовиться к навигации по Dark Web. Мы рассмотрим риски, с которыми вы можете столкнуться, и обсудим обязательные меры самозащиты.

Секретный интернет: что такое Даркнет и что там происходит?

20.08.2021

Каждый пользователь интернета хоть раз слышал о Даркнете и темных делах, которые там происходят. Но так ли страшна эта сторона сети и кто ее использует? Давайте разбираться.

Интернет условно можно разделить на три слоя:

— Видимая сеть (индексируемая сеть, индексируемый веб) — часть сети на поверхности: сайты можно найти по запросу в поисковой системе, они открыты для всех людей и имеют простые понятные адреса;

— Глубокая сеть (Deep Web, Глубокий интернет, Невидимая сеть) — часть интернет-ресурсов скрытых от поисковых машин. Владельцы таких сайтов отказываются от индексации поисковыми системами, запароливают доступ к сайту или не связывают гиперссылками страницы. Робот поисковой системы не может индексировать сайты и страницы;

Робот поисковой системы не может индексировать сайты и страницы;

— Даркнет (Dark Net, Тёмная сеть, Скрытая сеть) — часть скрытого интернета, которая не видна поисковым машинам и обычным пользователям. Сеть создана анонимной для отсутствия цензуры и запретов.

Даркнет имеет много разных названий — «Тёмный веб», «Теневая сеть», «Скрытый веб» и другие. Отчасти эти названия отражают суть этого понятия, ведь на сайты Даркнета нельзя попасть через обычный браузер или найти через поисковик Google. Не стоит путать Даркнет и Глубокую сеть — на сайты Глубокой сети можно зайти через обычный браузер по паролю или специальной ссылке.

Смысл Тёмной сети в анонимности, но сама по себе сеть не гарантирует анонимности, а только дает инструменты. Пользователь точно так же, как и в обычном сегменте интернета, может скачать вирус, открыть данные о себе. Важно помнить, что анонимность и безопасность в Даркнете — ложное ощущение. От киберпреступлений на темной стороне интернета вас никто не защитит.

Как устроен и работает Даркнет?

В 1995 году Военно-морские силы США начали разработку технологии для анонимной передачи зашифрованных данных. Так появилась технология «луковой маршрутизации» (The Onion Router). Данные «оборачивают» в слои шифрования, которые проходят через узлы передачи данных. Каждый узел «снимает» слой шифрования и узнает, куда дальше отправить данные.

В 2000 году исходный код выложили в свободный доступ, и в течение нескольких лет разворачивали узлы. В 2008 году впервые появился браузер Tor с встроенной «луковой маршрутизацией» второго поколения. Технология реализована через систему прокси-серверов, устанавливающих анонимное сетевое соединение.

Большинство сайтов Даркнета находятся на псевдо-домене .onion и имеют длинный адрес состоящий из набора букв и цифр. Некоторые имеют зашифрованное название компании или ресурса, как зеркала Facebook и BBC.

В Дарквебе есть свои поисковые системы, не отслеживающие трафик. Есть также своя «википедия», которая называется Hidden Wiki. Это не энциклопедия, а скорее каталог ссылок на различные сайты. Дело в том, что сайты в Даркнете размещают на виртуальных хостингах и часто меняют их для анонимности. Поэтому, чтобы посетить определенный сайт, придется иметь точный адрес. Тут и помогают подобные сайты-каталоги.

Это не энциклопедия, а скорее каталог ссылок на различные сайты. Дело в том, что сайты в Даркнете размещают на виртуальных хостингах и часто меняют их для анонимности. Поэтому, чтобы посетить определенный сайт, придется иметь точный адрес. Тут и помогают подобные сайты-каталоги.

Кто и для чего использует Даркнет?

Даркнет заработал себе славу сети для преступников. Однако, Даркнет всего лишь пространство для данных и общения без «зоркого глаза» правительственных структур. Преступления совершают конкретные люди, скрытые за никами и аватарками.

Изначально в Тёмной сети общались журналисты и информаторы, а также преследуемые властями люди, которые пытались избежать политических репрессий. Здесь также функционируют сайты, поддавшиеся цензуре в некоторых странах. Например, в зеркало сайта международной новостной службы BBC, созданный для обхода цензуры в таких странах как Иран, Китай, Вьетнам и другие. В Даркнете можно найти вполне законные и легальные произведения искусства, фотографии и другие вещи, которые попали под цензуру.

Основной массив сайтов в Даркнете условно можно разделить на два типа: сайты, форумы без цензуры и интернет-магазины, которые чаще всего продают незаконные товары: наркотики, оружие, детскую порнографию, программы для кибершпионажа. С развитием Биткоина и криптовалют, пользователям стало проще рассчитываться между собой, поскольку такие операции анонимны. Незаконные сделки стали проще и безопасней.

В Даркнете не действует авторское право, так что там часто распространяют фильмы, книги, программное обеспечение и другие объекты авторского права без согласия правообладателя. Компания Microsoft утверждает, что Даркнет стал основной помехой на пути становления и разработки DRM-технологий, которые программным методом контролируют или ограничивают действия с контентом.

Опасности Даркнета

— Высокая анонимность в Даркнете часто дает чувство безнаказанности.

В Даркнете нет цензуры и правил, но если пользователь нарушает закон страны, в которой живет, — это подпадает под административный или уголовный кодекс. Если такого пользователя поймают, то он предстанет перед судом, как за преступления в офлайне. Важно помнить, что таких преступников тоже ловят: в 2017 году поймали создателя крупнейшего сайта с детской порнографией Elysium, а в 2013 — создателя крупнейшего интернет-магазина наркотиков Silk Road.

Если такого пользователя поймают, то он предстанет перед судом, как за преступления в офлайне. Важно помнить, что таких преступников тоже ловят: в 2017 году поймали создателя крупнейшего сайта с детской порнографией Elysium, а в 2013 — создателя крупнейшего интернет-магазина наркотиков Silk Road.

— В Даркнете можно стать жертвой хакера.

В этой сети продают данные: личные данные людей, номера карт, доступы к сервисам, номера страховок и другое. При этом, можно стать жертвой предприимчивых хакеров: вас могут взломать и нанести вред компьютеру, украсть данные. С помощью данных легко получить доступ к счетам, и украсть деньги быстро и незаметно.

— Покупать что-то в Даркнете не то же самое, что покупать в обычном интернет-магазине

Большинство вещей, которые продаются в Даркнете незаконны, а продавцы скрываются под ником и аватаром. Можно просто перевести деньги и не получить ничего, кроме потерянного времени и средств. Продавцы в таких ситуациях просто пропадают. Конечно, можно пожаловаться на продавца модератору ресурса, но вряд ли, это даст хоть какие-то плоды.

Конечно, можно пожаловаться на продавца модератору ресурса, но вряд ли, это даст хоть какие-то плоды.

— Если вы «забредёте» не туда, велика вероятность получить дозу шокирующего контента

В скрытой сети не существует цензуры: там можно найти видео и фото убийств, изнасилований, пыток или их подробные описания. Зрителям доступны извращения на любой вкус. Пользователь может увидеть подобный контент, посетив сайт или ветку форума по ошибке или просто из любопытства.

— В Даркнете можно стать жертвой психопата

Отсутствие цензуры и ощущение вседозволенности привлекают многих психически нездоровых людей. В Даркнете легко можно наткнуться на психопатов и социопатов, которые ищут себе легких жертв. Поскольку общение анонимное, можно стать жертвой психологического насилия. Особенно чувствительных пользователей могут довести до самоубийства.

Коротко о даркнете. Почему его не стоит считать чем-то плохим / Хабр

Взломы — это печальная реальность для бизнеса и обычных пользователей. Часто утёкшие данные продаются злоумышленниками всех мастей: хакерами, кардерами, фишерами и пр. И делается это через Dark Web (даркнет). Поэтому многие воспринимают его как что-то однозначно плохое и вредное, хотя это и не так.

Часто утёкшие данные продаются злоумышленниками всех мастей: хакерами, кардерами, фишерами и пр. И делается это через Dark Web (даркнет). Поэтому многие воспринимают его как что-то однозначно плохое и вредное, хотя это и не так.

Да, злоумышленники и в самом деле активно использую шифрованную часть интернета для продажи украденных данных, наркотиков, оружия. Но тот же Facebook и даже ООН используют даркнет для защиты диссидентов и журналистов. Давайте разберёмся, что же такое Dark Web, что в нём есть и какие инструменты для безопасного сёрфинга можно использовать.

Что такое даркнет

Как мы уже сказали, это аналог обычного интернета, но со своими особенностями. Этот сегмент скрыт из общего доступа, но пользоваться им можно любому человеку. Соединение в даркнете устанавливается между доверенными пирами в зашифрованном виде, с использованием нестандартных портов и протоколов. В этой сети используются собственные DNS, то есть домены, и адресное пространство.

Сайты в даркнете имеют домен верхнего уровня . onion и чаще всего представляют собой непрозрачные немнемонические буквенно-цифровые строки, которые автоматически генерируются на основе открытого ключа при настройке Tor. Этот браузер с открытым исходным кодом ориентирован на безопасность и используется чаще других. Из аналогов можно вспомнить SRWare Iron, Comodo IceDragon.

onion и чаще всего представляют собой непрозрачные немнемонические буквенно-цифровые строки, которые автоматически генерируются на основе открытого ключа при настройке Tor. Этот браузер с открытым исходным кодом ориентирован на безопасность и используется чаще других. Из аналогов можно вспомнить SRWare Iron, Comodo IceDragon.

Для обозначения того, что домен указывает на зашифрованный сайт, URL-адреса сайтов в даркнете заканчиваются суффиксом .onion и недоступны для традиционных браузеров, в которых отсутствуют надлежащие плагины безопасности.

Для дополнительной безопасности продвинутые пользователи и специалисты также используют операционные системы, защищающие анонимность, такие как Tails. Tails — это портативная и одноразовая операционная система на базе Linux, которая добавляет ещё один уровень безопасности при работе в даркнете. Операционная система устанавливается на флэш-накопитель примерно за 20 минут, и её можно запустить практически на любом компьютере. Tails поставляется с предварительно настроенной Tor и предлагает множество других функций безопасности.

Насколько велик даркнет? Он не такой уж большой. Сайты появляются и исчезают. Иногда сами, иногда — с помощью органов власти по причине нарушения законодательства. Можно сказать, что активных сайтов насчитывается от десяти до ста тысяч.

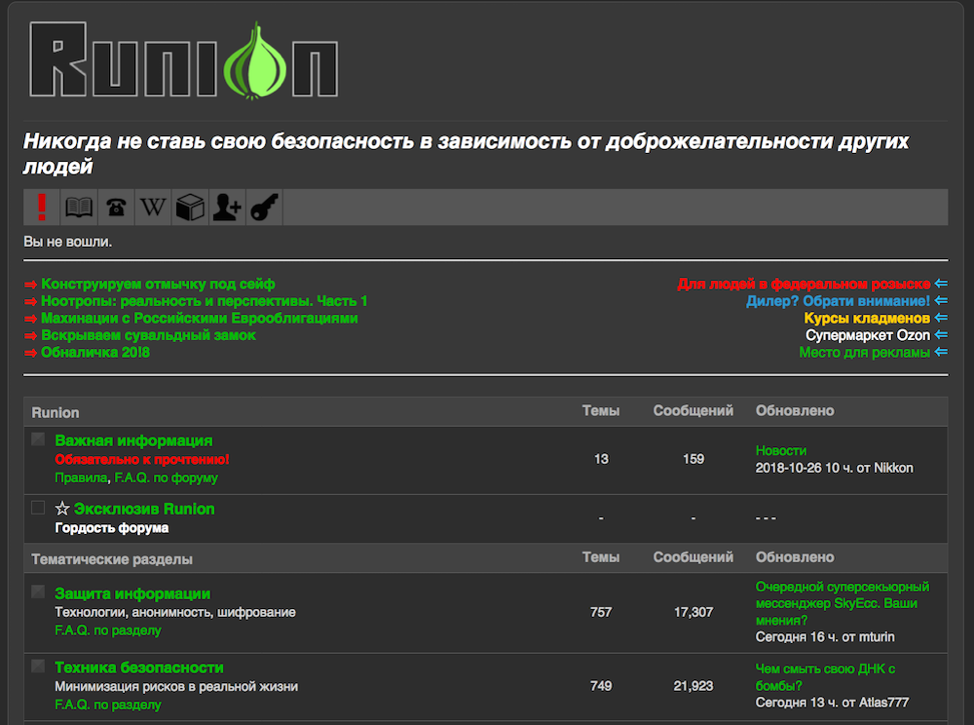

Несмотря на анонимность и закрытость даркнета, там есть свои поисковые системы. DuckDuckGo, NotEvil, Torch. Появляются и другие системы. Так что искать какую-то информацию можно. Но множество популярных форумов никак не индексируются, поэтому через поисковик их не найдёшь. Как вариант — воспользоваться каталогами сайтов типа Годнотаба, но ссылки в них быстро устаревают. Среди русскоязычных ресурсов популярен сайт Runion.

Поскольку инструменты, необходимые для доступа к теневым сайтам, помогают защитить анонимность пользователей и серверов, за последнее десятилетие Dark Web стал магнитом для преступной деятельности. Похожий на eBay ресурс Silk Road, ставший крупным рынком наркотиков и оружия, помог сформироваться незаконной торговле. Расследование ФБР в 2013, наделавшее много шума, реальной пользы не принесло — у переставшего работать Silk Road появилось множество последователей. Сегодня в даркнете продаются наркотики, оружие, вредоносное ПО, а также огромное количество личных и корпоративных данных.

Сегодня в даркнете продаются наркотики, оружие, вредоносное ПО, а также огромное количество личных и корпоративных данных.

Но Dark Web — это не только преступники и незаконная торговля. Например, ProPublica, уважаемая новостная организация, занимающаяся расследованиями, тоже имеет свой *.onion-сайт который обеспечивает безопасное общение с ценными источниками информации. Одно из подразделений ООН мониторит даркнет и обменивается данными с общественностью и глобальными полицейскими организациями. Даже у Facebook, крупнейшей социальной сети в мире, есть свой сайт в даркнете, которым пользуется более миллиона человек ежемесячно.

Технологии шифрования электронной почты (например, PGP), нельзя назвать частью даркнета. Хотя PGP часто используется для сокрытия коммуникации, позволяя администраторам и пользователям сайтов в даркнете общаться анонимно.

Существует ещё и глубокий интернет (Deep Web), который часто путают с даркнетом. К Deep Web относятся страницы, которые недоступны для публики и не индексируются поисковыми системами.:strip_icc():format(jpeg)/kly-media-production/medias/1584069/original/050034300_1493874160-darknet.jpg) Для доступа к нему не нужны специальные инструменты — достаточно работающего подключения. Примерами «глубоких» сайтов являются корпоративные страницы интрасети и вики, защищенные банковские страницы и личные аккаунты в социальных сетях.

Для доступа к нему не нужны специальные инструменты — достаточно работающего подключения. Примерами «глубоких» сайтов являются корпоративные страницы интрасети и вики, защищенные банковские страницы и личные аккаунты в социальных сетях.

Есть связь между биткоинами и даркнетом. Да, биткоины по своей сути не анонимны. Но определить источник полученного биткоина — нетривиальная задача. Поэтому биткоинами активно расплачиваются в даркнете, это самая распространённая валюта там.

Короткое резюме

Что такое Dark Web? Как и привычный всем интернет, даркнет представляет собой сеть сайтов, форумов и средств связи (например, email). Принципиальное отличие его от обычной сети заключается в том, что пользователям приходится использовать определённый набор инструментов для анонимизации трафика.

Почему даркнет имеет значение? Ответом могут послужить два слова: идеология и практичность. Есть масса пользователей, которые хотят сохранить анонимность (свою или чужую).

А для этого им требуется шифрование и другие инструменты, скрывающие личность и передаваемые данные.

А для этого им требуется шифрование и другие инструменты, скрывающие личность и передаваемые данные.Кого касается даркнет? Пожалуй, каждого пользователя интернета. Если ваши данные хотя бы раз компрометировались, их наверняка можно найти в Dark Web.

Как попасть в даркнет? Чаще всего подключаются с помощью Tor и ОС Tails, способной загружаться с флешки. Технология доступна каждому.

В Dark Web нет гарантии конфиденциальности. Недавно Tor предупредил пользователей, что не следует ожидать полной непрерывной конфиденциальности при использовании сети. Поэтому мы рекомендуем проявлять осторожность при работе в даркнете. Пользуйтесь им на свой страх и риск и никогда не нарушайте закон.

Что ещё интересного есть в блоге Cloud4Y

→ Изучаем своё железо: сброс паролей BIOS на ноутбуках

→ Музыкальная машинная ярость: настоящий металл, созданный компьютером

→ Клавиатуры, которые постигла неудача

→ Мониторинг СУБД VMware Cloud Director и vCenter Server Appliance с помощью Zabbix

→ Из кузова грузовика в сумочку: самые известные портативные компьютеры

Подписывайтесь на наш Telegram-канал, чтобы не пропустить очередную статью. Пишем не чаще двух раз в неделю и только по делу.

Пишем не чаще двух раз в неделю и только по делу.

черная дыра правового интернет-регулирования — Право на vc.ru

Даркнет, как следует уже из самого его названия — это «темная” сторона интернета. Традиционно всемирная сеть делится на три сегмента: чистую, или »поверхностную” сеть (Surface Web), глубокую сеть (Deep Web) и темную сеть (Dark Net). Граница между ними проходит по уровню доступа к той или иной информации.

416 просмотров

“Поверхностная” сеть — это то, что мы ежедневно серфим в наших браузерах: Сhrome, Safari, Edge, Opera и др. В глубокой сети, находятся страницы неиндексируемые популярными, общеизвестными поисковиками, из-за чего их содержимое остается незамеченным большинством. Но в принципе, кардинальных отличий от “чистой” сети не так уж много. Пользуясь терминологией всем известных книг Лукьяненко, Deep Web представляет собой что-то вроде второго слоя Сумрака.

А вот даркнет, или теневой интернет — это скрытая сеть внутри интернета, которая не видна обычными способами. Она работает на принципах, аналогичных TOR-сети, так что попасть в нее можно только через TOR или аналогичный браузер. Даркнет специально создавался скрытым и анонимным, чтобы никто не смог установить цензуру или ограничить деятельность участников. Именно в анонимности и заключается главное преимущество даркнета.

Она работает на принципах, аналогичных TOR-сети, так что попасть в нее можно только через TOR или аналогичный браузер. Даркнет специально создавался скрытым и анонимным, чтобы никто не смог установить цензуру или ограничить деятельность участников. Именно в анонимности и заключается главное преимущество даркнета.

Такая технология сохранения конфиденциальности пользователей сама по себе нейтральна, но может использоваться как во благо — для развития креативных форм общения, так и для общественно опасных деяний — торговля наркотическими средствами, размещение порнографического контента, продажа оружия, поиск убийц по найму, виртуальная неотслеживаемая валюта и др.

Но на самом деле эта анонимность — кажущаяся. Следы каждого человека находятся даже на нижних слоях цифрового Сумрака. С 2013 по 2020 годы в даркнет утекло более 9,7 миллиардов записей данных, и это число постоянно растет.

«В даркнете владельцы своих ресурсов не особо заботятся о безопасности пользователей, в отличие от обычного интернета, поэтому пользователи даркнета более уязвимы перед фишинговым софтом, программами-вымогателями и различными шифровальщиками, которыми наполнены ресурсы даркнета», — предупреждает директор по специальным проектам Angara Security Александр Дворянский.

Можно выделить ряд характеристик теневого интернета, которые делают его идеальным пристанищем для пользователей, желающих сохранить анонимность:

Отсутствие индексации страниц общедоступными поисковыми системами. Google и другие распространенные поисковые системы не отображают выдачу по запросу на ресурсы даркнета и даже не могут зафиксировать их;

Туннелирование трафика при помощи инфраструктуры случайно сгенерированных сетей.

Недоступность для обычных браузеров благодаря уникальным доменам. Кроме того, теневые ресурсы спрятаны еще и при помощи таких мер сетевой безопасности, как сетевые экраны и шифрование.

Возникновение даркнета связывают с прообразом современного Интернета образца 70-х, arpanet, не имевшего массового распространения, так как был лишь опытной разработкой военных и ученых США. В 2002 г. термин «Даркнет» был использован впервые в книге сотрудников Microsoft «Даркнет и будущее распространения информации», в которой авторы выступили за идею свободы и конфиденциальности в Интернете.

Специалисты в области информационной безопасности дают следующие советы о работе в теневом сегменте всемирной сети:

- Не используйте данные, по которым вас можно отследить. Ваше имя пользователя, адрес электронной почты, «настоящее имя», пароль и даже кредитная карта не должны больше нигде использоваться. Если необходимо, создавайте новые одноразовые учетные записи и идентификаторы. Заводите предоплаченные неотслеживаемые дебетовые карты для совершения любых покупок. Не используйте ничего, что могло бы помочь идентифицировать вашу личность – как в Сети, так и за ее пределами.

- Используйте инструменты для защиты личных и финансовых данных. Сегодня многие онлайн-сервисы предлагают защиту личных данных. По возможности используйте эти инструменты.

- Никогда не скачивайте неизвестные файлы из теневого интернета. В беззаконном пространстве даркнета гораздо проще подхватить вредоносное ПО. Антивирус с функцией сканирования в режиме реального времени поможет вам убедиться в безопасности скачиваемого файла, если вы все же решитесь на этот шаг.

- Отключите ActiveX и Java во всех настройках сети. Эти службы хорошо известны злоумышленникам как лазейки для получения доступа к вашему устройству. Раз уж вы оказались в таком опасном месте, кишащем всеми этими угрозами, стоит принять меры во избежание риска.

- Используйте дополнительную локальную учетную запись пользователя без прав администратора для повседневных действий в Сети. На большинстве компьютеров по умолчанию используется учетная запись с правами администратора. Многим вредоносным программам для работы необходим доступ к такой учетной записи. А значит, ограничив права используемой учетной записи, вы сможете замедлить действия мошенников или предотвратить использование вашего компьютера вредоносным ПО.

Даркнет в глазах как обывателей, так и правоохранителей заслужил репутацию исключительно лишь площадки для ведения преступной деятельности и размещения незаконного контента, а также торговли запрещенными товарами или услугами. Тем не менее законопослушные граждане тоже могут использовать предоставляемые им возможности. Как справедливо утверждают А. А. Васильев и Ж. И. Ибрагимов, преступными следует считать не технологии, а цели, для достижения которых они могут быть использованы.

Тем не менее законопослушные граждане тоже могут использовать предоставляемые им возможности. Как справедливо утверждают А. А. Васильев и Ж. И. Ибрагимов, преступными следует считать не технологии, а цели, для достижения которых они могут быть использованы.

«Есть ли российский сегмент даркнета? Есть, но он условный, то есть деление на сегменты условное. Оно и в обычном-то интернете условное, у нас есть национальная доменная зона, но это не значит, что любой сайт в зоне. ru или. рф будет ориентирован на россиян. В подавляющем большинстве случаев да, но это ничего не гарантирует. <…> Зачастую в чужой доменной зоне и на зарубежных площадях создаются сайты, направленные именно на российских граждан. По территориальному признаку они не у нас, но при этом его можно смело относить к российскому сегменту сети. Если так оценивать ситуацию, то да, в даркнете есть национальный сегмент», — объясняет интернет-эксперт по информбезопасности, Александр Вураско, бывший представитель Управления «К» МВД России (подразделения, ведущего борьбу с преступлениями в сфере информационных технологий и кибермошенничеством).

10 сентября 2019 года компания Trend Micro опубликовала исследование «Uncovering IoT Threats in the Cybercrime Underground», в котором описывается, как киберкриминальные группировки используют устройства IoT в своих целях и какие угрозы это создает. Аналитики Trend Micro исследовали даркнет, выясняя, какие уязвимости IoT наиболее популярны среди киберпреступников, а также на каких языках говорят участники киберподполья. В ходе исследования выяснилось, что русский язык вошел в пятерку наиболее популярных в даркнете. Кроме русского в топ-5 языков даркнета присутствуют английский, португальский, испанский и арабский. Таким образом, язык для даркнета оказался более важным объединяющим фактором, чем географическое положение.

Вообще, внутри даркнета не действуют законы каких-либо стран. Однако на каждой площадке администрация устанавливает собственные внутренние правила поведения и взаимодействия участников: за их соблюдением следят модераторы (как и на обычных форумах), добавляет руководитель Департамента исследований высокотехнологичных преступлений компании Group-IB Андрей Колмаков. Для того чтобы сохранить анонимность участников какой-либо сделки, на площадках действует институт гарантов (третье лицо, авторитетный представитель площадки), споры в даркнете разрешаются в рамках арбитражных разбирательств, добавил эксперт.

Для того чтобы сохранить анонимность участников какой-либо сделки, на площадках действует институт гарантов (третье лицо, авторитетный представитель площадки), споры в даркнете разрешаются в рамках арбитражных разбирательств, добавил эксперт.

На сегодняшний момент, само по себе использование ресурсов даркнета законы РФ не нарушает. Фактически некоторые сценарии его использования совершенно законны и лишь подтверждают ценность существования теневого интернета.

Даркнет – это важная часть всемирной паутины, о которой должен знать каждый. Как и обычный поверхностная сеть, он является всего лишь инструментом, предназначенным для людей. Как его применять – зависит исключительно от самого пользователя. Для тех, кто ставит перед собой благие цели, он может стать незаменимым помощником, потенциал которого сложно переоценить. Но для этого необходимо придерживаться определенных правил – всегда заботиться о своей безопасности, использовать правильные инструменты (VPN и браузер TOR — абсолютная необходимость) и ответственно подходить ко всему, что вы можете найти в этом скрытом сегменте мировой паутины.

Правоохранители всего мира пытаются бороться с пользователями Даркнета, расширяя методы борьбы и свои возможности по отслеживанию кибер-преступников, но победить окончательно систему, которая шифрует данные по несколько раз и распространяет их через бесконечное число серверов, каждый раз заметая за собой следы — невероятно сложно.

По сути, даркнет — это своеобразная черная дыра в регулировании интернет-пространства (и не только российского, но и международного). Единственное, что юридически важно — это незаконность действий, в каком бы сегменте Всемирной паутины они не происходили, а также правовой инструментарий: конкретные статьи Уголовного, Административного, Гражданского кодексов РФ, закона об информации и защите информации, и т. д.

«Сама борьба с даркнетом – бесперспективное занятие. Его сделали, чтобы предоставить пользователям возможность оставаться анонимными. Это неплохо. Бороться надо не с даркнетом, а людьми, которые его используют в противоправных целях. Иначе так можно и до борьбы с интернетом дойти. В будущем даркнет останется даркнетом, а злоумышленники по-прежнему будут использовать его и другие средства анонимизации». Эти слова эксперт компании Group-IB Дмитрий Волков произнес еще в 2016 году. С тех пор борьбы с интернетом в России стало, как мы все знаем, на порядки больше, а даркнет… остался даркнетом, как и было предсказано.

В будущем даркнет останется даркнетом, а злоумышленники по-прежнему будут использовать его и другие средства анонимизации». Эти слова эксперт компании Group-IB Дмитрий Волков произнес еще в 2016 году. С тех пор борьбы с интернетом в России стало, как мы все знаем, на порядки больше, а даркнет… остался даркнетом, как и было предсказано.

И до тех пор, пока человек будет стремиться к свободе информации и уходу от всевидения Большого Брата, теневой интернет будет не только жить, но и расцветать. А значит, попытки создать какое-либо специальное его правовое регулирование заранее будут обречены на провал. Такова уж природа и человека, и цифрового мира.

Публикация подготовлена при поддержке юристов DRC.

Telegram-канал.

Что такое даркнет? Как получить к нему доступ и что вы найдете

Состояние кибербезопасности

Даррен Гуччионе, Автор, ОГО |

В центре внимания ОГО: Даркнет

Даркнет – это часть Интернета, невидимая для поисковых систем, для доступа к которой требуется использование анонимного браузера под названием Tor.

Томас Бетдж / Croc80 / Getty Images

Томас Бетдж / Croc80 / Getty ImagesВ центре внимания ОГО: даркнет

- Что такое темная сеть? Как получить к нему доступ…

- 10 вещей, которые вы должны знать о темноте…

- Быстро развивающаяся гиг-экономика даркнета — это…

- Состояние даркнета: выводы…

- Ваши данные продаются в темноте…

Показать больше

Определение темной сети

Темная сеть — это часть Интернета, которая не индексируется поисковыми системами. Вы, несомненно, слышали разговоры о «темной сети» как о очаге преступной деятельности — и это так. Исследователи Дэниел Мур и Томас Рид из Королевского колледжа в Лондоне классифицировали содержимое 2723 активных темных веб-сайтов за пятинедельный период в 2015 году и обнаружили, что 57% содержат незаконные материалы.

Исследование Into the Web of Profit, проведенное в 2019 году доктором Майклом Макгуайресом из Университета Суррея, показывает, что дела обстоят хуже. Количество объявлений в даркнете, которые могут нанести вред предприятию, выросло на 20 % с 2016 года. Из всех объявлений (за исключением тех, которые продают наркотики) 60 % потенциально могут нанести вред предприятиям.

Количество объявлений в даркнете, которые могут нанести вред предприятию, выросло на 20 % с 2016 года. Из всех объявлений (за исключением тех, которые продают наркотики) 60 % потенциально могут нанести вред предприятиям.

Вы можете купить номера кредитных карт, всевозможные наркотики, оружие, фальшивые деньги, украденные учетные данные подписки, взломанные учетные записи Netflix и программное обеспечение, которое поможет вам взломать чужие компьютеры. Купите учетные данные для входа в счет Bank of America на 50 000 долларов, поддельные 20-долларовые купюры, предоплаченные дебетовые карты или «пожизненный» премиум-аккаунт Netflix. Вы можете нанять хакеров для атаки на ваши компьютеры. Вы можете купить логины и пароли.

Не все незаконно, у темной сети есть и законная сторона. Например, вы можете присоединиться к шахматному клубу или BlackBook, социальной сети, которую называют «Фейсбуком Tor».

Примечание. Этот пост содержит ссылки на темные веб-сайты, доступ к которым возможен только с помощью браузера Tor, который можно бесплатно загрузить по адресу https://www. torproject.org.

torproject.org.

Глубокая сеть и темная сеть: в чем разница?

Термины «глубокая сеть» и «темная сеть» иногда используются взаимозаменяемо, но это не одно и то же. Глубокая сеть относится ко всему в Интернете, что не индексируется и, следовательно, недоступно через поисковую систему, такую как Google. Глубокий веб-контент включает в себя все, что находится за платным доступом или требует учетных данных для входа. Сюда также входит любой контент, который его владельцы заблокировали от индексации поисковыми роботами.

Медицинские записи, платный контент, членские веб-сайты и конфиденциальные корпоративные веб-страницы — вот лишь несколько примеров того, что представляет собой глубокая сеть. По оценкам, размер глубокой сети составляет от 96% до 99% Интернета. Только небольшая часть Интернета доступна через стандартный веб-браузер, обычно известный как «чистая сеть».

Темная сеть — это часть глубокой сети, которая намеренно скрыта, и для доступа к ней требуется определенный браузер — Tor, как описано ниже. Никто на самом деле не знает размер даркнета, но по большинству оценок он составляет около 5% всего интернета. Опять же, не весь даркнет используется в незаконных целях, несмотря на его зловещее название.

Никто на самом деле не знает размер даркнета, но по большинству оценок он составляет около 5% всего интернета. Опять же, не весь даркнет используется в незаконных целях, несмотря на его зловещее название.

Инструменты и службы даркнета

В отчете Into the Web of Profit определены 12 категорий инструментов или служб, которые могут представлять риск в виде взлома сети или компрометации данных:

- Заражение или атаки, включая вредоносные программы, распространяемые отказ в обслуживании (DDoS) и ботнеты

- Доступ, включая трояны удаленного доступа (RAT), кейлоггеры и эксплойты

- Шпионаж, включая услуги, настройку и нацеливание

- Вспомогательные услуги, такие как учебные пособия

- Учетные данные

- Фишинг

- Возврат

- Данные клиента

- Эксплуатационные данные

- Финансовые данные

- Интеллектуальная собственность/коммерческая тайна

- Другие возникающие угрозы

В отчете также указаны три переменных риска для каждой категории:

- Обесценивание предприятия, которое может включать подрыв доверия к бренду, ущерб репутации или уступку позиций конкуренту

- Нарушение работы предприятия, что может включать DDoS-атаки или другие вредоносные программы, влияющие на бизнес-операции

- Мошенничество с предприятием, которое может включать кражу интеллектуальной собственности или шпионаж, что снижает конкурентоспособность компании или приводит к прямым финансовым потерям