Наличие и проверка IP в спам базах

Зачем использовать проверку айпи в спам базах

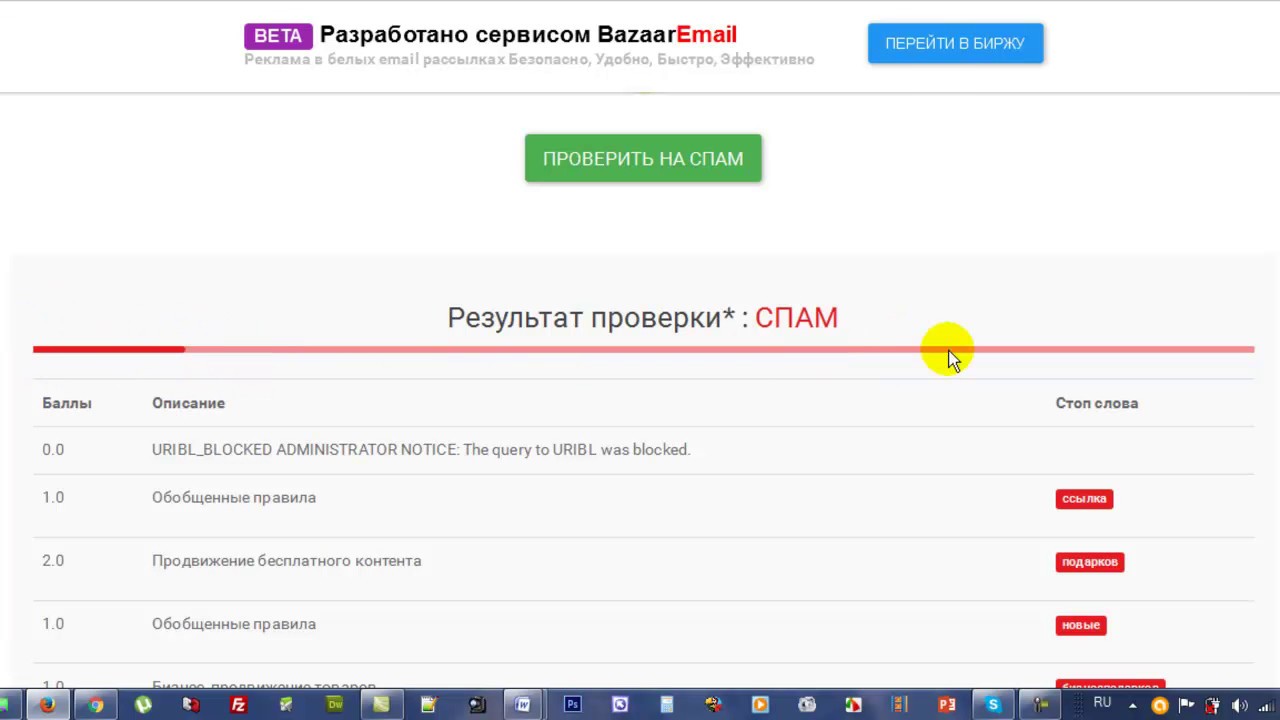

Чтобы проверить, входят ли определенные IP-адресы в спам-базы не нужно ничего скачивать, устанавливать на свой компьютер, а также подолгу разбираться в инструкциях. Без специальных знаний и навыков можно проверить IP на спам при помощи нашего онлайн-сервиса. Чтобы решить эту задачу, вам потребуется только доступ к интернету и компьютер.

Быстрая и простая проверка ip в спам базах через наш сервис возможна за счет того, чтобы мы создали специальное программное обеспечение, помогающее узнать о наличии того или иного IP в нескольких десятках наиболее активных спам базах. Готовое ПО мы разместили на удобной онлайн-платформе, за счет чего за пару нажатий пользователь может получить информацию, которой интересовался.

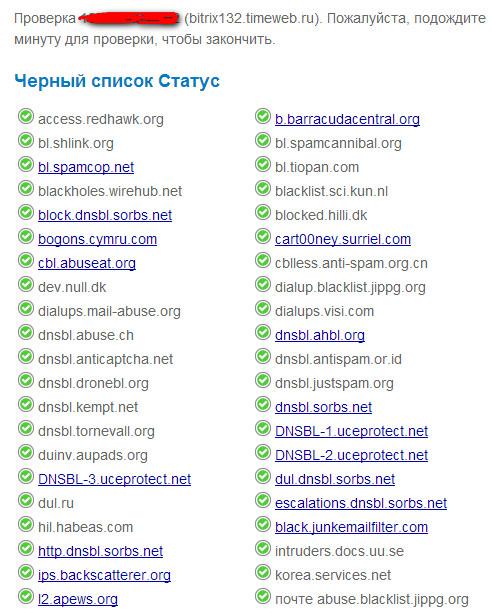

Онлайн-сервис удобен и прост в использовании. Для проверки ip в спам базах необходимо ввести корректный IP-адрес. Через несколько секунд уже можно получить подробный отчет о количестве проверок, проверенных спам-баз и наличии таковых в «черном списке».

Как проверить ip на черный список

Работать с нашим онлайн-сервисом предельно просто.

Чтобы проверить айпи на спам, нужно пройти 3 шага:

- Пролистните эту веб-страницу до интерфейса онлайн-сервиса.

- Введите IP в соответствующее поле или нажмите «Вставить мой IP-адрес», если хотите продиагностировать тот компьютер, который используете прямо сейчас.

- Нажмите на кнопку «Проверка».

Понадобится всего несколько секунд, чтобы проверить айпишник на предмет вхождения в различные спамбазы. Проверку можно выполнить абсолютно бесплатно в неограниченном количестве.

Преимущества проверки IP в спам базах

Среди преимуществ проверки IP-адреса в спам-базах можно выделить следующие:

- удобство и легкость использования;

- бесплатно;

- круглосуточный доступ;

- возможность пользоваться онлайн-услугой неограниченное количество раз;

- своевременное определение попадания IP в блэклист поможет как можно раньше справить ситуацию.

Онлайн-проверка на нашем сайте поможет вам быстро, легко и бесплатно получить нужную информацию о наличии или отсутствии IP в спам-базах.

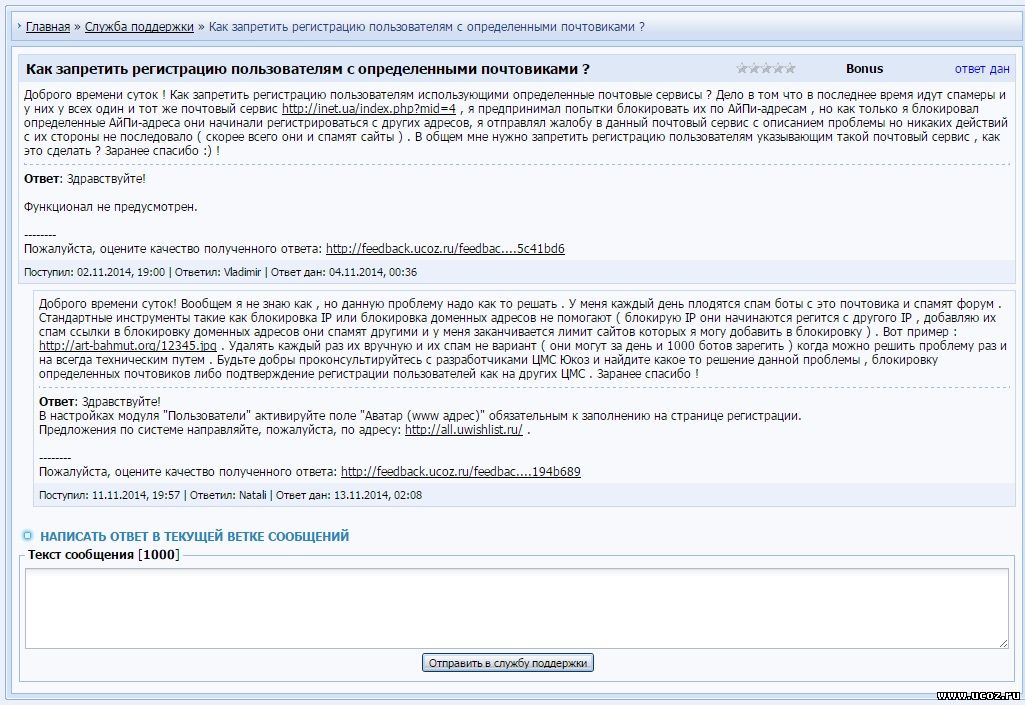

Учимся устранять проблему с репутацией IP-адреса

Плохая репутация IP-адреса – довольно серьезная проблема, от которой сложно избавиться. Однако не стоит терять надежду, так как шансы все-таки есть. Сегодняшнее руководство посвящено тому, как вернуть репутацию адресу и проверить IP на спам:

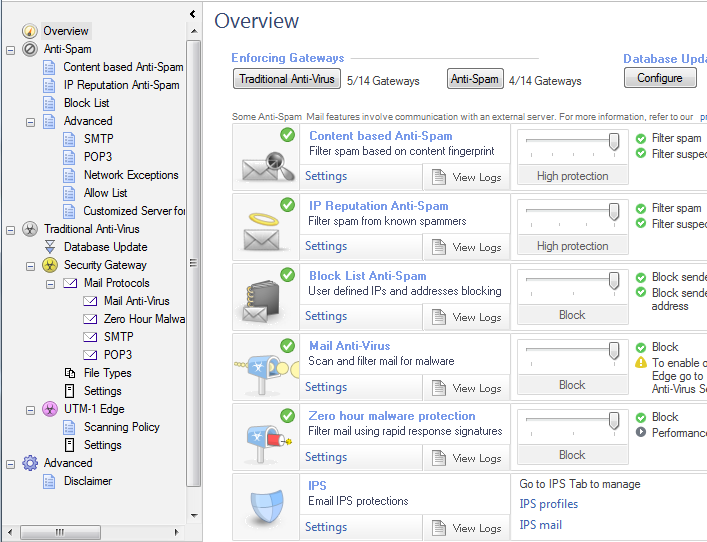

Это происходит тогда, как за вашим сервером фиксируется чрезмерная рассылка спама. В большинстве случаев, чтобы попасть в черные списки, нужно рассылать ОЧЕНЬ МНОГО спама. Если вы обнаружили свой IP-адрес в черных списках, то стоит изучить логи почтового ящика сервера. Возможно, что один из ваших аккаунтов был взломан, и теперь используется для рассылки спама. Если это так, то в первую очередь нужно обезопасить взломанный профиль.

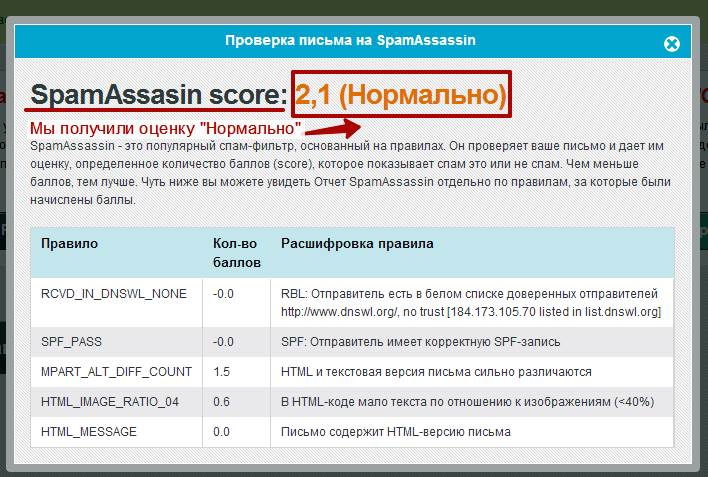

Черные списки IP-адресов легче всего анализировать при помощи инструмента Blacklist Checker от MXToolbox. Введите свой IP в поле поиска и запустите сканирование. Обращайте внимание на элементы, помеченные статусом ОК. Стоит отметить, что в MXToolbox представлены не все данные. Здесь можно найти лишь списки Microsoft Outlook/Live/Hotmail. Ниже мы поговорим подробнее о проверке IP в спам базах.

Введите свой IP в поле поиска и запустите сканирование. Обращайте внимание на элементы, помеченные статусом ОК. Стоит отметить, что в MXToolbox представлены не все данные. Здесь можно найти лишь списки Microsoft Outlook/Live/Hotmail. Ниже мы поговорим подробнее о проверке IP в спам базах.

Большинство специализированных сервисов предлагает опцию, которая позволяет сделать запрос на удаление из списка. Но сначала нужно исправить проблемы, которые привели к внесению в черный список. Запрос может быть отклонен, если сервер продолжает рассылать большие объемы спама.

Основные черные списки и ссылки на форму запроса на удаление из них:

- Barracuda Central: http://www.barracudacentral.org/rbl/removal-request;

- Spamhaus: http://www.spamhaus.org/lookup/;

- LashBack: http://blacklist.lashback.com/;

- Invaluement: http://www.invaluement.com/removal/;

- DNSBL: http://www.dnsbl.manitu.net/.

Скорее всего, вам придется объяснить, почему вы создали запрос на удаление, и какие шаги предприняли, чтобы обезопасить свой сервер. Будьте честными и попытайтесь доказать, что это больше не повторится.

Будьте честными и попытайтесь доказать, что это больше не повторится.

У Microsoft имеется свой черный список для пользователей Outlook/Live/Hotmail. Самое сложное – это выйти из него.

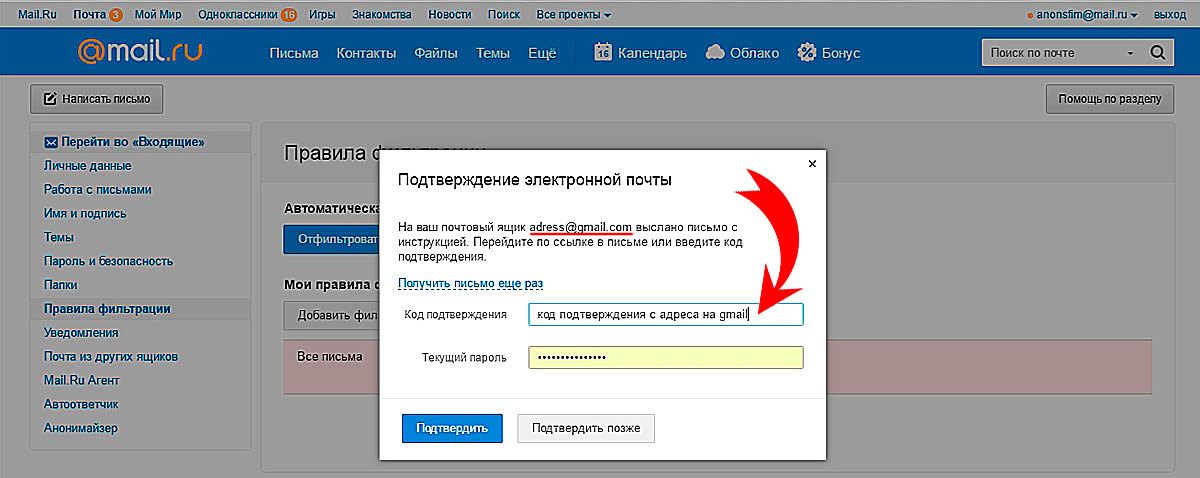

Сначала нужно проверить IP на наличие в спам базах. Чтобы сделать это, зарегистрируйтесь в Smart Network Data Services. Сервис позволяет добавлять IP-адреса и отслеживать их состояние. Это позволит не только отследить попадание IP в черный список, но и воспользоваться специальными инструментами.

После этого зарегистрируйтесь в Junk Mail Reporting Program, который Outlook.com создал специально для email-рассылок. Сервис позволяет использовать особые списки, в которые попадают копии писем, отмеченных пользователями Outlook.com как спам.

В завершение, зарегистрируйтесь на Sender Score. Sender Score – это индикатор доверия к IP-адресу отправителя письма. Он используется почтовыми сервисами и фильтрами для дополнительной защиты электронных ящиков.

После этого смело отправляйте Microsoft запрос на удаление из списка. На момент написания этой статьи, все известные URL-адреса формы подачи заявления на удаление были недоступны. Поэтому я рекомендую вам послать письмо на [email protected]. Если предварительно не зарегистрироваться во всех перечисленных сервисах, то ваш запрос могут проигнорировать.

На момент написания этой статьи, все известные URL-адреса формы подачи заявления на удаление были недоступны. Поэтому я рекомендую вам послать письмо на [email protected]. Если предварительно не зарегистрироваться во всех перечисленных сервисах, то ваш запрос могут проигнорировать.

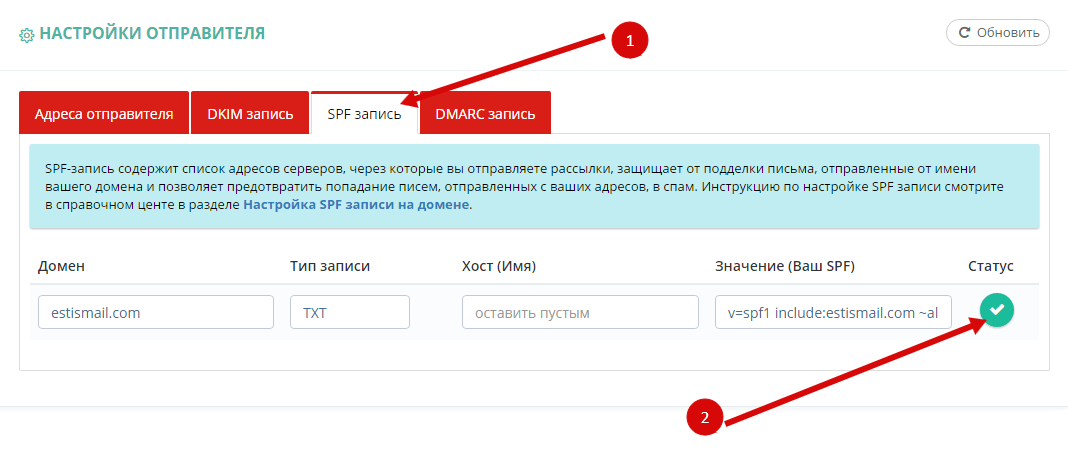

После того, как проверите IP адрес на спам, не забудьте воспользоваться DomainKeys Identified Mail, который берет на себя ответственность за электронные письма, проходящие транзитом. Сервис проверяет их независимо от того, является ли он его отправителем или только посредником в цепочке перенаправлений. Технически, DKIM предлагает метод валидации доменного имени отправителя электронного письма.

Данная публикация является переводом статьи «How To Resolve IP Reputation Issues» , подготовленная редакцией проекта.

Мониторинг IP в блэклистах с помощью Zabbix / Хабр

Немного теории

Публичные спам-базы или «черные списки» IP адресов содержат информацию об IP, которые по каким-либо причинам были признаны недружественными по отношению к пользователям.

Суть проблемы

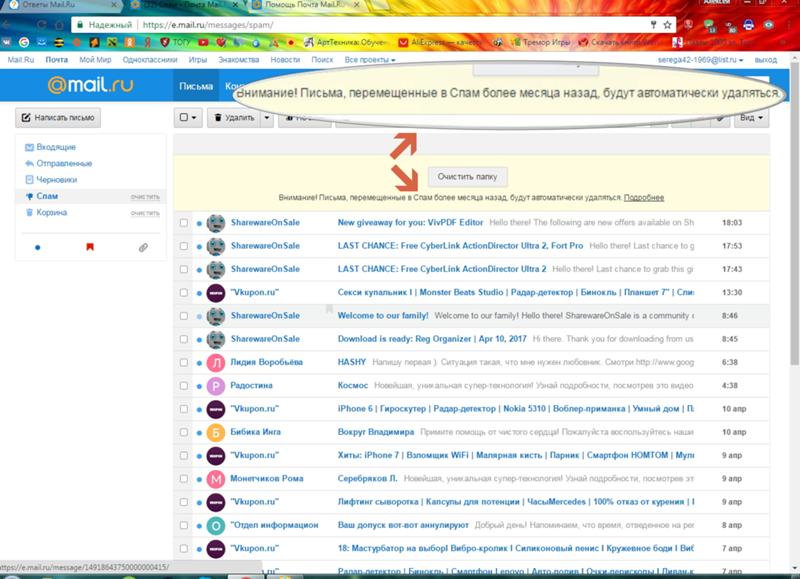

Если ваш IP адрес попал в черный список – адресаты не будут получать ваши электронные письма.

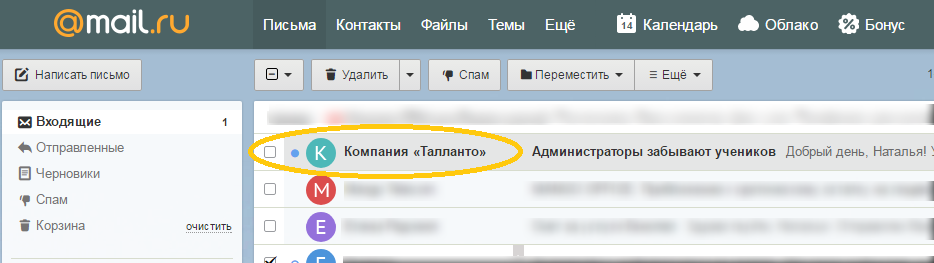

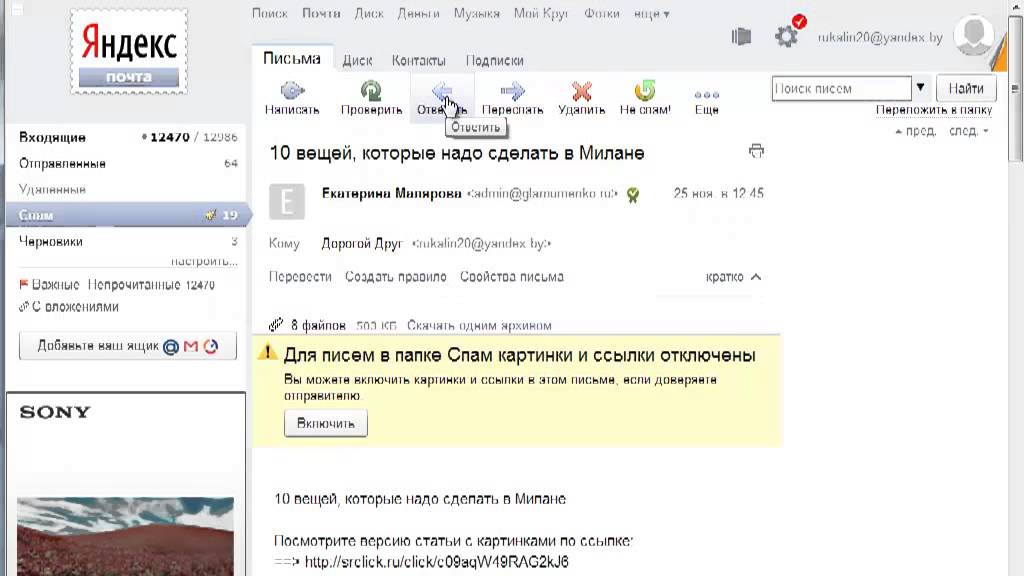

Попадание IP в публичные спам-базы грозит наступлением корпоративного почтового коллапса. Это неприятно, даже если e-mail адресов на домене всего 5 и всех пользователей можно временно «пересадить» на «обычную» почту на Яндексе или Mail.ru. Но, когда к внутреннему почтовому серверу «приколочены» более 50 ящиков, интегрированных с CRM-системой, проблема приобретает катастрофический характер.

Решение

«Знать, чтобы предвидеть; предвидеть, чтобы управлять». О. Конт

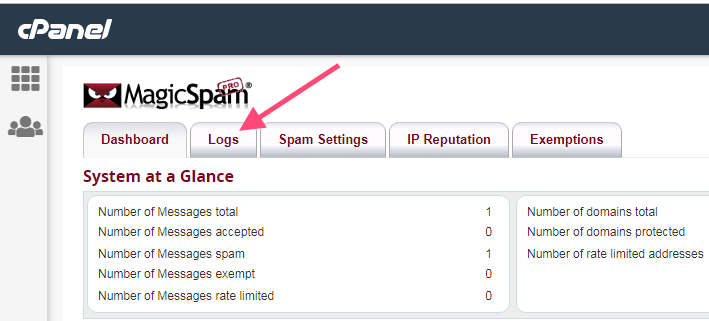

Вычислить надвигающуюся угрозу можно и нужно до того, как клиент ощутит на себе карательные меры почтовых серверов, а отдел продаж в панике совершит коллективное линчевание местного админа. Для этого мы создали скрипт автоматического мониторинга IP, оповещающий пользователя о возможных проблемах. В качестве платформы мониторинга выбрали Powershell, а для оповещения использовали zabbix 2.4.

Для этого мы создали скрипт автоматического мониторинга IP, оповещающий пользователя о возможных проблемах. В качестве платформы мониторинга выбрали Powershell, а для оповещения использовали zabbix 2.4.

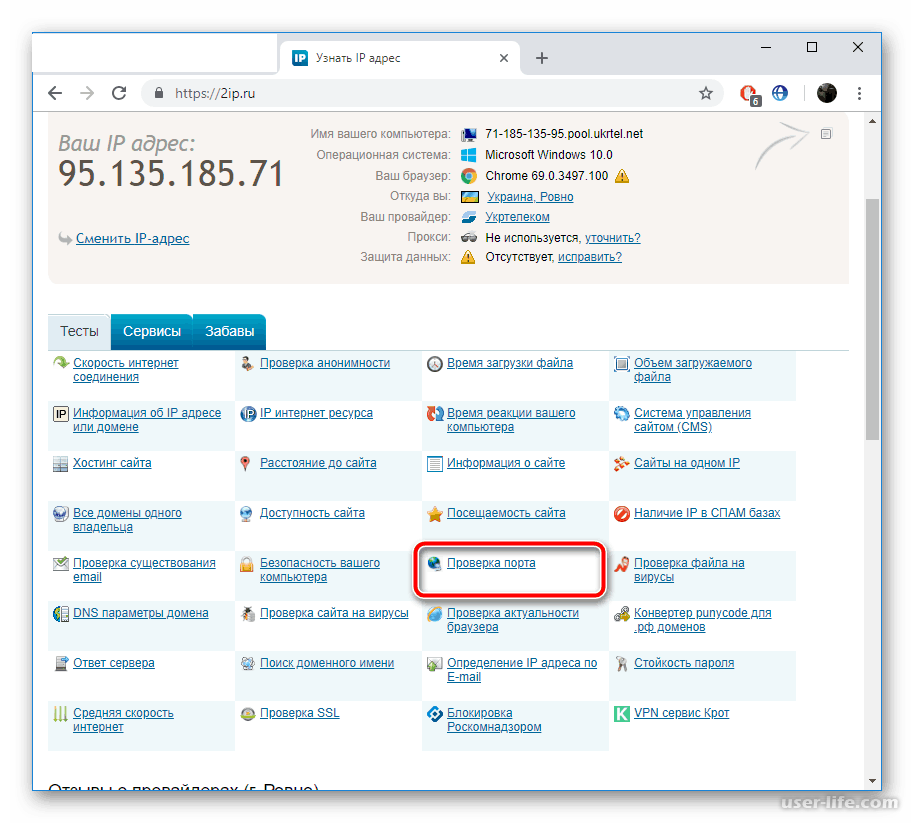

Немного о создании скрипта

Наиболее очевидным вариантом казался парсинг веб страниц известных поисковых систем IP в базах mxtoolbox и 2ip.ru. Для решения этой задачи – использовались технологии .NET и XPATH – наиболее эффективное средство для парсинга XML и WEB, особенно для ненавистников регулярных выражений. Первый блин, в некотором роде, получился комом и после долгого и изнурительного тестирования мы решили отказаться от этого решения. Причиной послужила, прежде всего, зависимость от стороннего сервиса: если создатели площадки поменяют структуру кода, то в лучшем случае нужно будет заново тестировать ПО, в худшем – переписывать код.

0, которое будет самостоятельно проверять наличие IP в публичных спам-базах.

0, которое будет самостоятельно проверять наличие IP в публичных спам-базах.Как работает?

Проверка IP адреса на факт наличия в черном списке (DNSBL) проводится следующим образом: указывается проверяемый IP в нотации DNS PTR (то есть наоборот «спереди назад») и добавляется имя домена DNSBL сервера. Если ответ от сервера получен, то проверяемый адрес заблокирован: то есть IP замечен в одном или нескольких черных списках. Вне зависимости от специфики ответа (он может быть любым), сам его факт говорит о том, что IP находится в спам-базе.

<# Функция zabbix для отправки данных. Данная функция принимает на вход параметры: Key - имя ключа, который создается в элементе данных zabbix Также необходимо задать переменные $Zabbix_send = указать где находится утилита zabbix_sender $zabbix_port = порт zabbix сервера $zabbix_server = адрес zabbix сервера $zabbix_host = Имя созданого узла сети в zabbix (чувствителен к регистру) #> Function Send_Zabbix { param ( [parameter(mandatory=$true)] $key, [parameter(mandatory=$true)] [int64]$value ) $Zabbix_send = "C:\zabbix_sender.exe" $zabbix_port = "10051" $zabbix_server = "10.0.33.31" $zabbix_host = "Blacklistcheck" echo "$key : $value" $cmd = "$Zabbix_send -z $zabbix_server -p $zabbix_port -s $zabbix_host -k `"$key`" -o $value" echo "$cmd" Invoke-Expression $cmd } # Место хранения списка адресов для проверки, в формате name,ip $FilePath = "D:\powershell\blacklist.csv" # импортируем список в текстовый массив $iparr = Import-Csv $FilePath foreach ($ipaddr in $iparr) { [string]$IP = $ipaddr.adress [string]$organization = $ipaddr.organization $reversedIP = ($IP -split '\.')[3..0] -join '.' # заготовленый список спамбаз, по которым будет проходить проверка $blacklistServers = @( "b.barracudacentral.org"; "bl.deadbeef.com"; "bl.emailbasura.org"; "bl.spamcannibal.org"; "bl.spamcop.net"; "blackholes.five-ten-sg.com"; "blacklist.woody.ch"; "bogons.cymru.com"; "cbl.abuseat.org"; "cdl.anti-spam.org.cn"; "combined.abuse.ch"; "combined.rbl.msrbl.net"; "db. wpbl.info"; "dnsbl-1.uceprotect.net"; "dnsbl-2.uceprotect.net"; "dnsbl-3.uceprotect.net"; "dnsbl.cyberlogic.net"; "dnsbl.inps.de"; "dnsbl.njabl.org"; "dnsbl.sorbs.net"; "drone.abuse.ch"; "drone.abuse.ch"; "duinv.aupads.org"; "dul.dnsbl.sorbs.net"; "dul.ru"; "dyna.spamrats.com"; "dynip.rothen.com"; "http.dnsbl.sorbs.net"; "images.rbl.msrbl.net"; "ips.backscatterer.org"; "ix.dnsbl.manitu.net"; "korea.services.net"; "misc.dnsbl.sorbs.net"; "noptr.spamrats.com"; "ohps.dnsbl.net.au"; "omrs.dnsbl.net.au"; "orvedb.aupads.org"; "osps.dnsbl.net.au"; "osrs.dnsbl.net.au"; "owfs.dnsbl.net.au"; "owps.dnsbl.net.au"; "pbl.spamhaus.org"; "phishing.rbl.msrbl.net"; "probes.dnsbl.net.au"; "proxy.bl.gweep.ca"; "proxy.block.transip.nl"; "psbl.surriel.com"; "rbl.interserver.net"; "rdts.dnsbl.net.au"; "relays.bl.gweep.ca"; "relays.bl.kundenserver.de"; "relays.nether.net"; "residential.block.transip.nl"; "ricn.dnsbl.net.au"; "rmst.dnsbl.net.au"; "sbl.spamhaus.org"; "short.rbl.jp"; "smtp.dnsbl.sorbs.net"; "socks. dnsbl.sorbs.net"; "spam.abuse.ch"; "spam.dnsbl.sorbs.net"; "spam.rbl.msrbl.net"; "spam.spamrats.com"; "spamlist.or.kr"; "spamrbl.imp.ch"; "t3direct.dnsbl.net.au"; "tor.dnsbl.sectoor.de"; "torserver.tor.dnsbl.sectoor.de"; "ubl.lashback.com"; "ubl.unsubscore.com"; "virbl.bit.nl"; "virus.rbl.jp"; "virus.rbl.msrbl.net"; "web.dnsbl.sorbs.net"; "wormrbl.imp.ch"; "xbl.spamhaus.org"; "zen.spamhaus.org"; "zombie.dnsbl.sorbs.net" ) $blacklistedOn = @() foreach ($server in $blacklistServers) { $fqdn = "$reversedIP.$server" try { $null = [System.Net.Dns]::GetHostEntry($fqdn) $blacklistedOn += $server } catch { } } if ($blacklistedOn.Count -gt 0) { Write-Host "$organization is blacklisted on the following servers: $($blacklistedOn -join ', ')" send_zabbix -key $organization -value 1 } else { Write-Host "$organization is not currently blacklisted on any server." send_zabbix -key $organization -value 0 } }

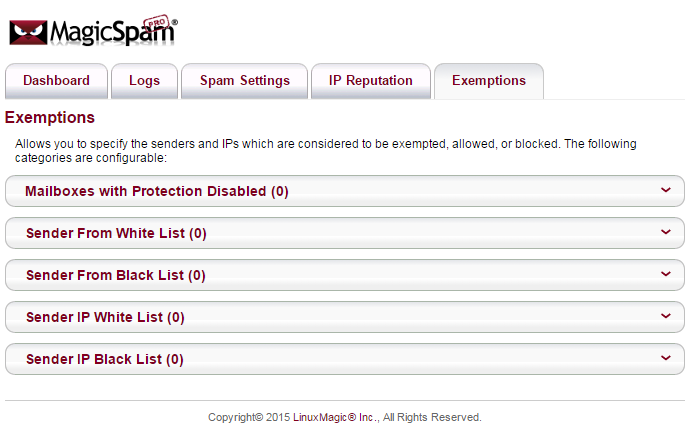

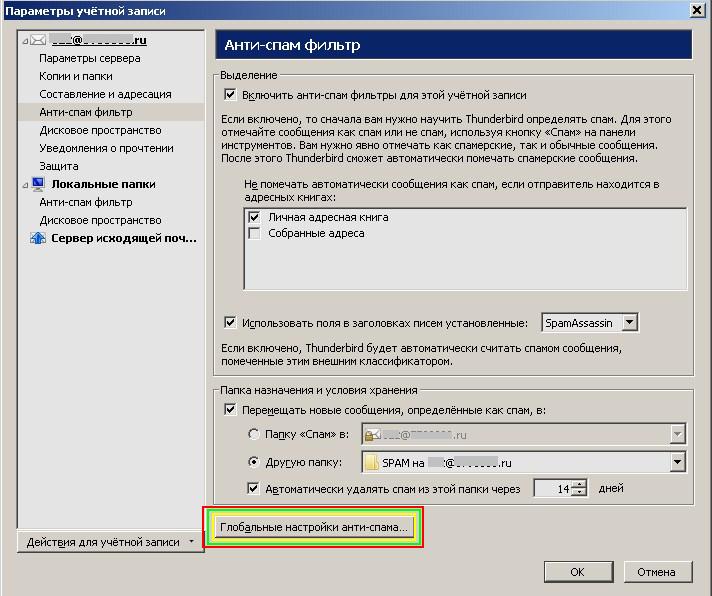

В zabbix данные передаются через траппер.

Для использования элемента данных траппера мы должны:

Для использования элемента данных траппера мы должны:— отправлять данные в Zabbix.

Создадим хост blacklistcheck:

Теперь необходимо настроить траппер:

Создаем элемент данных.

Имя – может быть любым

Ключ – основной элемент при создании траппера, данный элемент имеет зависимость от регистра. Ключ KEY и key это два разных ключа.

Тип информации: есть 3 варианта, подходящие под нашу задачу: число, символ или текст. Но, поскольку мы исключили регулярные выражения, то текстовым массивам предпочли целочисленное значение.

Тип данных – логический; нам важно 2 значения IP: присутствует (1), либо не присутствует в спам-листах (0).

Отображение значений можно оставить как есть, а можно создать свое преобразование, примерно следующего содержания: 1= ip is listing, 0 = ip isn`t listing – на работу скрипта данные значения не влияют, зато визуализация информации в zabbix получается интересной.

После этого элемент данных готов принимать значения. Можно выполнить проверку через программу zabbix_sender.

В случае корректной работы будет получен подобный результат:

Результат zabbix senderC:\>zabbix_sender.exe -z 10.0.33.31 -p 10051 -s Blacklistcheck -k fn -o 1 -vv

zabbix_sender.exe [14276]: DEBUG: answer [{«response»:«success»,«info»:«processe

d: 1; failed: 0; total: 1; seconds spent: 0.000066»}]

info from server: «processed: 1; failed: 0; total: 1; seconds spent: 0.000066»

sent: 1; skipped: 0; total: 1

Для просмотра диагностических данных используется параметр –vv.

Скорость проверки одного IP составляет не более 3-х минут.

Далее необходимо настроить триггер для оповещения.

Имя можно задать любое. Выражение соответствует изменению состояния элемента данных с 0 на 1. В случае срабатывания триггера в основной панели zabbix появится оповещение.

Практика использования

Мы создали компактный, хорошо работающий скрипт, который автоматически оповещает клиента о возможных проблемах в работе почтовой системы.

Согласитесь, что профилактика этого вопроса куда приятнее и спокойнее по сравнению с необходимостью решать задачу «отвалившейся» почты в условиях цейтнота.

Согласитесь, что профилактика этого вопроса куда приятнее и спокойнее по сравнению с необходимостью решать задачу «отвалившейся» почты в условиях цейтнота.Мы внедрили данное решение у наших клиентов, и оно хорошо себя показывает – особенно в компаниях, где отдел продаж работает через рассылку коммерческих. Данный скрипт позволяет быстро локализовать проблему, вызвавшую попадание IP в спам-базу, и без ущерба продолжить работу.

Желаем, чтобы количество взлётов электронных писем совпадало с количеством приземлений!

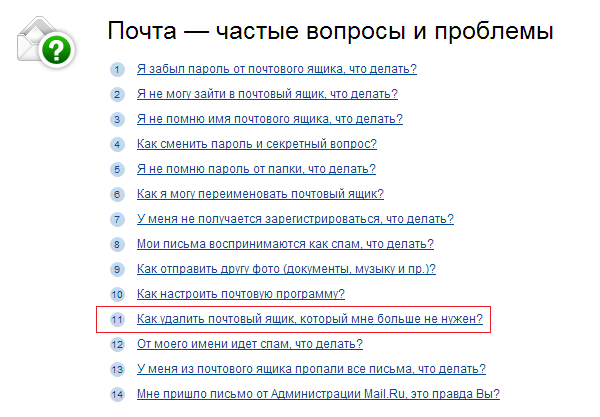

Как удалить IP-адрес из черного списка с помощью Spamhaus

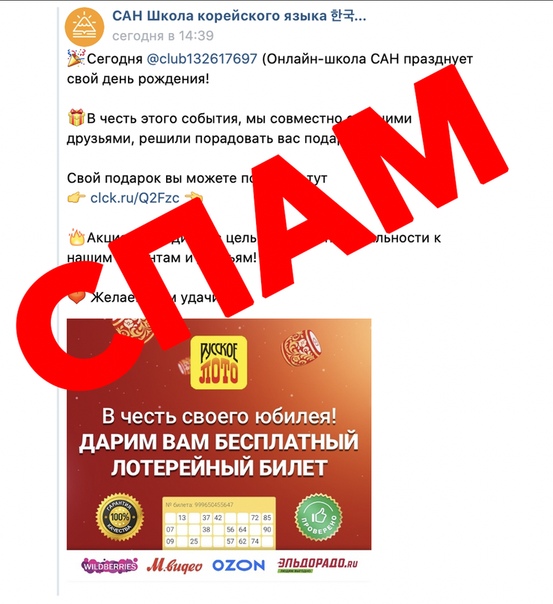

Если вы вдруг обнаружили, что отправленные вами письма не доходят до адресатов – скорее всего, используемый вами IP-адрес попал в одну из спам-баз или, как их иначе называют, blacklist’ов.

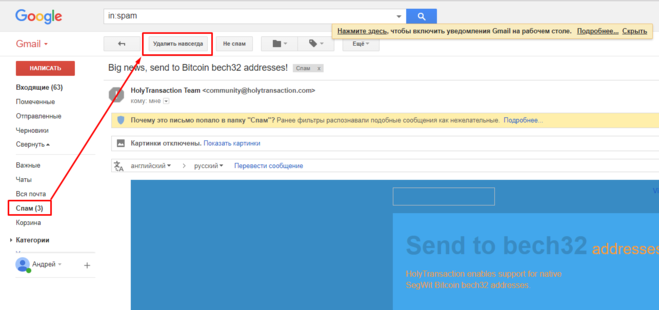

Если это так и вы не можете просто сменить IP – надо найти, в каком из блэклистов ваш IP и удалить его из базы. Это несложно, и в данной статье, мы рассмотрим, как удалить IP из одной из самых известных баз – Spamhaus. Есть сведения, что именно этой базой пользуется почта gmail, когда определяет, письма кого из отправителей нужно отправлять в спам.

Есть сведения, что именно этой базой пользуется почта gmail, когда определяет, письма кого из отправителей нужно отправлять в спам.

Как проверить наличие IP в черных списках

Прежде всего, чтобы понять, попал ли ваш IP в спам лист, вам необходимо зайти на один из известных чекеров IP, к примеру на Главную страницу Whoer.net. Если в параметре «Blacklist» стоит отметка ДА/YES, это значит, ваш IP-адрес находится в каком-то блек листе.

Используемый нами адрес, как видите, чист. Если у вас иначе – нужно поискать, в какую базу он попал.

Какие спам базы существуют

Наиболее известные открытые блэклисты:

- SpamCop

- The Spamhaus Project

- URIBL.

- SURBL.

Проверить, попали ли вы в черный список, можно и по айпи и по домену.

В некоторых блэклистах IP просто остается некоторое время (обычно пару недель, но с каждым попаданием это время все дольше), в другие он попадает “навечно” и только ваши активные действия помогут вызволить адрес из спам базы. Для начала желательно, конечно, разобраться с причиной попадания IP в блэклист и, по возможности, ее устранить.

Для начала желательно, конечно, разобраться с причиной попадания IP в блэклист и, по возможности, ее устранить.

Почему IP попал в blacklist

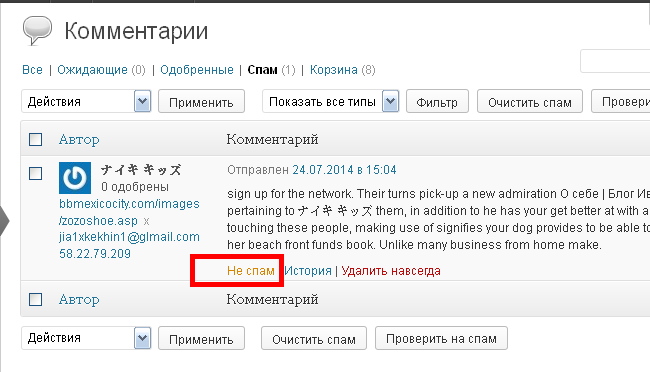

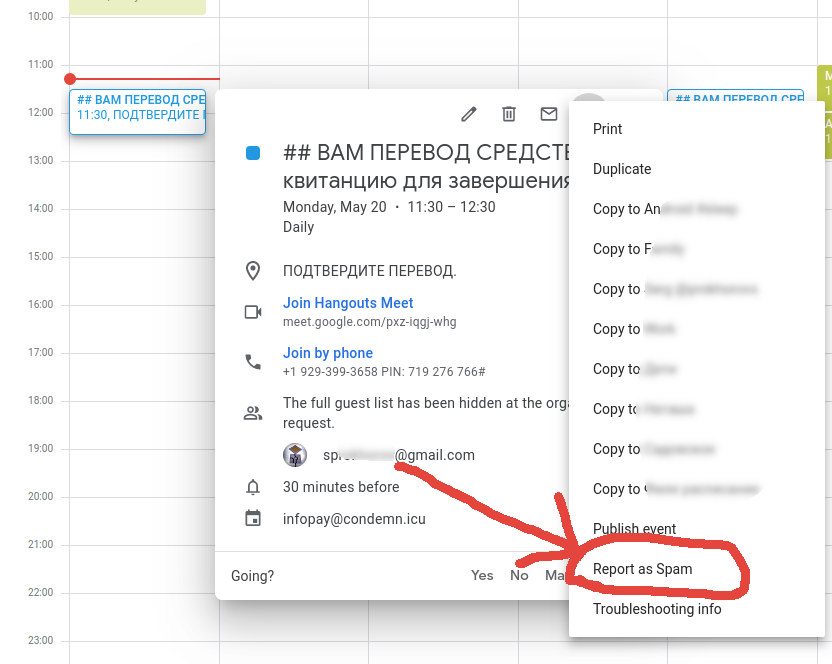

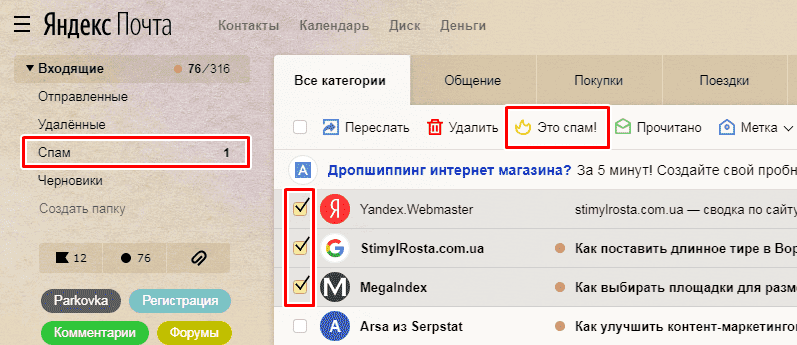

Самой частой причиной попадания вашего IP в спам являются действия получателей писем. Если несколько адресатов отметили письма, полученные с вашего адреса как спам-рассылку – IP отправляется в “черный список”

Но иногда вы не делали ничего, а адрес все равно в блэклисте. Все потому, что у некоторых провайдеров и у всех поставщиков впн-услуг IP может использоваться несколькими юзерами. Похоже, что кто-то из тех, с кем вы вынуждены делить IP-адрес, занимался массовыми рассылками. Хорошие впн-провайдеры обычно осведомлены о подобной деятельности и периодически проверяют адреса на присутствие в спам базах, направляя запросы, чтобы очистить принадлежащие им IP. Однако на это требуется некоторое время, так что вы можете сами ускорить процесс, отправив запрос на исключение IP из черного списка.

Как это сделать, мы расскажем далее в нашей статье.

Проверить наличие IP в черном списке Spamhaus

Spamhaus.org – один из самых распространенных сетевых инструментов для удаления IP-адресов из черных списков.

Перейдите на сайт Spamhaus.org. Если ваш IP-адрес находится в черных списках, они будут выделены красным цветом, при этом для справки будет дана ссылка с дополнительной информацией о причинах блокирования:

Как удалить IP из черного списка

Нажмите на эту ссылку, и на открывшейся странице нажмите кнопку «Remove an IP…»:

Поставьте галочку на пункте «Я прочел и понял эту страницу»:

Теперь вы увидите форму для удаления адреса из черного списка. Введите по очереди:

- IP Address to remove — IP адрес, который надо удалить из черного списка

- Your Email Address — Ваш адрес электронной почты

- This IP is in Country — Страна к которой относится IP адрес

- This IP Address is — Тип IP адреса (Dinamic — Динамический, Static — Статический)

- This IP Belongs to — К чему принадлежит IP адрес (A Personal computer — К персональному компьютеру, A Mail server — К серверу почты).

Если вам необходимо удалить IP-адрес домена, введите по очереди: IP-адрес, свою страну, электронный адрес домена. Важно: этот адрес должен иметь такой же домен, что и удаляемый сайт. Например, если вы хотите удалить из черного списка сайт pupkin.ru, то электронный адрес должен иметь вид [email protected]. В противном случае процедура не сработает.

Введя все данные и не забыв про «капчу» внизу, нажмите кнопку «Submit». Стоит подождать несколько часов, чтобы все данные обработались и обновились. В случае успешной процедуры повторная проверка на Whoer.net должна дать положительный результат.

Принципы работы черных списков и как в них не попадать

По данным Statista, среди общего трафика электронной почты в январе 2018 года, спам составлял 54,5%, и чтобы защитить от него клиентов, почтовые сервисы используют спам-фильтры и черные списки. Если вы делаете активные рассылки и замечаете, что показатели доставки в инбокс резко стали ухудшаться — возможно ваш домен или IP-адрес попал в черные списки. В этой статье расскажем, что это такое и как в них не попасть, а если уже попали — объясним, как выбраться.

В этой статье расскажем, что это такое и как в них не попасть, а если уже попали — объясним, как выбраться.

Что такое черный список

Черный список (англ. black list) — это список IP-адресов и доменов, которые были заблокированы из-за подозрения в рассылке спама. Цель черных списков — снизить процент отправки нежелательных рассылок пользователям.

Выделяют два типа черных списков:

- На основе домена отправителя.

- На основе IP-адреса отправителя.

Если домен или IP-адрес находится в черном списке, рассылки не будут доставлены вообще или пройдут через дополнительные фильтры спама.

Черные списки используют разные алгоритмы идентификации спама. К примеру, если рассылка собирает много жалоб на спам, тогда процент доставки писем во входящие снижается к нулю.

Самые популярные черные списки

- BRBL — это бесплатный черный список IP-адресов, которых пользователи отправляют спам.

- DNSBL — список IP-адресов и доменов, которых уличили в рассылке спама.

- MultiRBL — этот бесплатный черный список DNS перекрестно ссылается на другие черные списки по IPV4, IPV6 или домену.

- Spamcop — список IP-адресов, которые пользователями были отмечены как отправители спама.

- Spamhaus — поддерживает несколько черных списков DNS (DNSBL), в связке с которыми он отслеживает и выявляет источники нежелательных рассылок, обеспечивает защиту от спама.

- SURBL — это списки сайтов, на которые вели ссылки в нежелательных письмах.

Как работают черные списки

Черные списки используют спам-ловушки и сведения о жалобах на спам для идентификации IP-адресов и доменов, отправляющих нежелательные рассылки. Спам-ловушки — это локальные email адреса, которые разбросаны на разных сайтах и форумах с целью выявления отправителей спама.

Спам-ловушки делятся на две категории:

- Преобразованные email адреса — это адреса, которые неактивны больше года, из-за чего почтовые сервисы сделали из них спам-ловушки.

- Классические ловушки — это специально созданные email адреса. Их размещают на популярных ресурсах, где можно спарсить базу адресов для дальнейшей продажи или рассылки по ней спама.

У всех черных списков разные способы вычисления спамеров. Но почти все они применяют некоторую комбинацию спам-ловушек и данных о жалобах на спам.

Операторы черных списков имеют большую сеть спам-ловушек. Они оставляют специальные email адреса на популярных сайтах и форумах, отслеживают их и вносят в черный список любые IP-адреса или домены, которые незаконно парсят ловушки и делают по ним рассылки.

Оператор черного списка может инициировать добавление в черный список IP-адреса, если на него идет чрезмерный поток жалоб за рассылку спама. Чтобы избежать черных списков, нужно обеспечить отправление рассылок на валидные и активные адреса, собранные самостоятельно.

Как проверить наличие IP-адреса и домена в черном списке

Для проверки доменов и IP-адресов отправляющего сервера почтовые сервисы ссылаются на авторитетные черные списки, такие как Spamhouse, Spamcop и SORBS. Они запрашивают информацию о том, жаловались ли пользователи на спам.

Они запрашивают информацию о том, жаловались ли пользователи на спам.

Проверить наличие IP-адреса и домена можно на сайте MXToolbox, для этого достаточно:

- ввести домен или IP и нажать на кнопку «Blacklist Check»

- проанализировать результаты проверки. Зеленая галочка означает, что в списке ваш сервер не обнаружен.

Как снизить риск попадания в черный список

Организуйте подписку новых пользователей через double opt-in

При подписке double opt-in, пользователю сначала отправляется письмо со ссылкой для дополнительного подтверждения. Таким образом в адресный список не попадают спам-ловушки, увеличивается уровень открытий и кликов в письме, сокращаются отписки и жалобі на спам, повысится ROI за одно отправленное сообщение.

Проводите периодическую чистку базы от невалидных адресов

Подписчики могут потерять интерес к вашим рассылкам, это нормально. Если вы видите, что часть аудитории не проявляет никакой активности или жалуется на спам — проведите кампанию по реактивации подписчиков. Тех пользователей, которые и дальше не открывают рассылки, нужно удалить из базы, иначе со временем они могут плохо повлиять на доставляемость.

Тех пользователей, которые и дальше не открывают рассылки, нужно удалить из базы, иначе со временем они могут плохо повлиять на доставляемость.

Выделите отдельные IP-адреса и домены для разных видов рассылки

Не отправляйте все рассылки с одного домена или IP-адреса, ведь если они попадут в черный список, то доставляемость всех рассылок серьезно ухудшится. Лучше всего использовать для разных целей отдельные сервера. Например, можно делать промо рассылки с одного IP-адреса, а отсылать транзакционные письма с другого.

Обеспечьте возможность быстро отписаться от рассылки

Чтобы сократить число жалоб на спам, дайте подписчикам возможность отписаться от рассылки, без лишних действий и поисков ссылки на отписку.

Что делать, если IP-адрес или домен уже в черном списке

Шаг первый: определите причину

Проверьте показатели открываемости, отписок и жалоб на спам, почистите адресный список от неактивных подписчиков. Также, у каждого черного списка есть FAQ, в котором прописаны возможные причины блокировки. Ознакомьтесь с ними и устраните все потенциальные проблемы.

Ознакомьтесь с ними и устраните все потенциальные проблемы.

Шаг второй: напишите в саппорт

Обратитесь в техподдержку черного списка, когда устраните причины попадания в него. Напишите, что устранили проблему и попросите удалить ваш IP-адрес или домен. Но навстречу идут не все черные списки, об этом стоит помнить.

Заключение

Чтобы сохранять высокую репутацию отправителя рекомендуем регулярно проверять черные списки и анализировать показатели рассылок. При использовании нашего сервиса рекомендуем следовать правилам антиспам-политики SendPulse, чтобы ваши рассылки попадали во входящие.

Делайте уклон на качество контента, следите за техническими настройками писем и используйте сервис SendPulse для проведения эффективных кампаний email маркетинга.

[Всего: 0 Средний: 0/5]Что такое черные списки IP-адресов и какие могут быть последствия, если IP-адрес попадет в черный список.

Представьте себя на минутку почтальоном, разносящим почту по квартирам вашего района. Из тысячи квартир в пяти квартирах живут агрессивные наркоманы, которые регулярно нападают на почтальонов; пару раз порядочно получив там, вы начинаете обходить эти квартиры стороной.

Из тысячи квартир в пяти квартирах живут агрессивные наркоманы, которые регулярно нападают на почтальонов; пару раз порядочно получив там, вы начинаете обходить эти квартиры стороной.

Этой информацией вы делитесь со своими коллегами почтальонами, а также с другими службами, в чьи задачи входит обход квартир. Например, если специалисты, отвечающие за проверку счетчиков, пойдут по квартирам без вашего черного списка, то наверняка надолго запомнят встречу с наркоманами. А если они воспользуются вашим черным списком, то обойдут стороной все «опасные» квартиры.

Аналогичная ситуация и с IP-адресами: есть компании, которые отслеживают IP-адреса, осуществляющие DDoS-атаки, мошеннические действия, рассылающие спам, и добавляют эти адреса в свои черные списки (black list). А затем другие компании, в основном почтовые сервисы, интернет-провайдеры, платежные системы, банки, интернет-магазины, покупают проверку IP-адресов своих посетителей по этим базам.

Например, покупатель интернет-магазина при оплате товара ввел данные кредитной карточки, магазин проверяет, не находится ли пользователь в черных списках. Если IP-адрес есть в черном списке, ему с высокой долей вероятности откажут или отправят на дополнительную проверку. Делается это из-за расплачивающихся крадеными банковскими картами мошенников, жертвами которых становятся магазины.

Если IP-адрес есть в черном списке, ему с высокой долей вероятности откажут или отправят на дополнительную проверку. Делается это из-за расплачивающихся крадеными банковскими картами мошенников, жертвами которых становятся магазины.

Хочу заметить, в случае с проверкой и оценкой пользователя современными антифрод системами все несколько сложнее, нежели простая проверка IP-адреса в блэк-листах, и наличие IP-адреса в черном списке – лишь один из показателей, которые формируют конечную оценку пользователя. Потому попадание IP-адреса в черный список безусловно плохо, но «не критично».

Особое неудобство пользователям «грязных» IP-адресов может доставить постоянное введение капчи, например при использовании поиска Google и Яндекс, прохождение проверок со стороны и anti-DDoS систем вроде CloudFlare.

Особенно часто страдают от этого пользователи VPN. IP-адреса публичных VPN-сервисов регулярно попадают в черные списки ввиду того, что к услугам VPN-сервисов прибегают киберпреступники. Если IP-адрес VPN-сервера попал в черный список, то проблемы возникнут у всех пользователей, подключенных к данному серверу VPN.

Если IP-адрес VPN-сервера попал в черный список, то проблемы возникнут у всех пользователей, подключенных к данному серверу VPN.

Расскажу довольно интересный случай, произошедший с моим знакомым экспертом в сфере IT-безопасности еще в середине двухтысячных. Однажды он консультировал пользователя, обратившегося с необычной просьбой: клиент утверждал, что его компьютер взломали, и просил найти доказательства этого. Но предоставленный клиентом компьютер не имел каких-либо признаков взлома, и мой знакомый поинтересовался, откуда у пользователя такая уверенность во взломе.

Оказалось, одна из локальных платежных систем заблокировала ему кошелек с деньгами, обвинив его ни много ни мало в осуществлении атак на кошельки других пользователей системы. Деньги у него были заблокированы немалые, но это были еще цветочки, так как представители платежной системы планировали заявить о случившемся в полицию для возбуждения в отношении пользователя уголовного дела.

Мой знакомый долго разбирался в ситуации, общаясь и со службой безопасности платежной системы, и с пользователем, — и в конце концов докопался до правды. Его клиент пользовался публичным proxy-сервисом, где сидел на одном сервере со злоумышленником, взламывавшим аккаунты платежной системы. Именно потому их IP-адреса совпадали.

Его клиент пользовался публичным proxy-сервисом, где сидел на одном сервере со злоумышленником, взламывавшим аккаунты платежной системы. Именно потому их IP-адреса совпадали.

Вы, естественно, не сможете никак проверить, не совершал ли кто-то ранее какие-либо преступления с полученного вами IP-адреса, а вот проверить наличие IP-адреса в черных списках может каждый.

Совет

Если вы когда-нибудь решите воспользоваться публичным сервисом VPN или прокси, до начала использования проверьте IP-адрес на наличие в черных списках.Это касается и персонального VPN или прокси, так как хостинг может предоставить вам сервер c «грязным» IP-адресом. В этом случае вам надо обратиться к хостинг-провайдеру и попросить замену.

Помните, что черные списки не статичны и постоянно обновляются. Если вашим IP-адресом пользуется кто-то еще, IP-адрес может оказаться в черном списке в любое время. Сегодня он еще может быть белым и чистым, а завтра оказаться во всех популярных черных списках.

Еще одна особенность черных списков, на которую я бы хотел обратить внимание, ‒ актуальность данных. IP-адрес, с которого происходит противоправная активность, почти моментально оказывается в списке. А если противоправные действия прекратились, то IP-адрес исключается из black list спустя некоторое время, обычно через 15-45 дней.

Как проверить наличие IP-адреса в черных списках?

Компаний, составляющих подобные списки, немало, но самая крупная и авторитетная – Spamhaus. Потому ее мы разберем отдельно, а как проверить свой IP-адрес во всех остальных списках, расскажем в конце статьи.

Полное название Spamhaus – The Spamhaus Project, это созданная в 1998 году Стивом Линфордом некоммерческая организация, базирующаяся в Лондоне и Женеве. Организация занимается отслеживанием спама и определением его источников.

The Spamhaus Project прославился своим списком IP-адресов, которые замечены в рассылке спама и иной вредоносной активности. Данной базой пользуется множество интернет-провайдеров и email-провайдеров для ограничения спама и иной вредоносной активности. Черных списков IP-адресов у Spamhaus несколько, но нам интересны два из них:

Черных списков IP-адресов у Spamhaus несколько, но нам интересны два из них:

- The Spamhaus Block List (SBL) — в этот список попадают IP-адреса, замеченные в рассылке спама.

- The Exploits Block List (XBL) — в этот список попадают IP-адреса, замеченные в распространении вредоносного ПО, атаках на компьютерные сети, а также зараженные компьютеры и сервера. В этот список попадают и публичные прокси-сервера, которые могут быть использованы для атак.

Эти два списка объединены в одну базу, известную как ZEN. Списки Spamhaus бесплатны только для частных лиц и некоммерческих организаций, а вот компаниям за пользование базой придется заплатить порядочную комиссию.

Пользователи могут проверять наличие IP-адреса в списках Spamhaus абсолютно бесплатно по этой ссылке. Предварительно вы можете узнать свой IP-адрес тут.

Помимо Spamhaus, есть много других черных списков IP-адресов, однако они не получили такого распространения и влияния. Проверить IP-адрес по другим спискам можно на сайте MXtoolbox. Если ваш IP-адрес окажется в каком-либо из списков, кроме Spamhaus, нет никаких причин для беспокойства – это вряд ли окажет серьезное влияния на вашу работу.

Проверить IP-адрес по другим спискам можно на сайте MXtoolbox. Если ваш IP-адрес окажется в каком-либо из списков, кроме Spamhaus, нет никаких причин для беспокойства – это вряд ли окажет серьезное влияния на вашу работу.

Что делать, если ваш IP-адрес оказался в черном списке

Вернемся к нашим наркоманам, с которых мы начали данную главу; одна из семей наркоманов покинула свое жилье, и туда въехали вы. Вскоре вы замечаете, что вам не приходит корреспонденция, и идете на почту узнать, что же произошло. Там выясняется, что ваша квартира в черном списке, и вы просите вычеркнуть вас. Почтальон говорит: «Хорошо» и вычеркивает, квартира пропадает из черного списка – и вы снова получаете почту.

Подобным образом работают черные списки, и IP-адрес всегда можно удалить из него по обращению к модератору списка. Однако это не всегда просто, когда речь, например, идет об IP-адресе VPN или прокси, потому мы рекомендуем просто менять IP-адрес.

Если речь идет об IP-адресе, предоставленном интернет-провайдером, то иногда для его смены достаточно выключить на некоторое время Wi-Fi роутер или выдернуть кабель. Если это не помогло, обратитесь к вашему интернет-провайдеру с просьбой о смене IP-адреса.

Если это не помогло, обратитесь к вашему интернет-провайдеру с просьбой о смене IP-адреса.

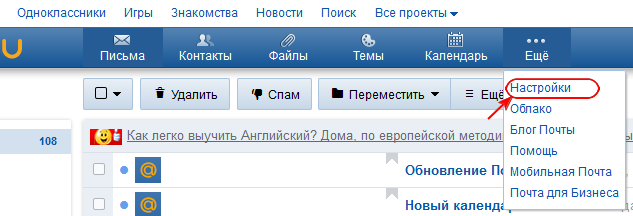

Удаление IP-адреса из спам-списка (black-листа) почтовых служб

Почтовые серверы, работающие в интернете (google.com, mail.ru и др.), создают так называемые спам-списки или black-листы. В них хранятся IP-адреса, с которых когда-либо отправлялся спам. Перед тем как доставить почту, почтовый сервер проверяет, не отправлена ли она с такого спам-IP. Сервер обращается к своему спам-списку, просматривает его на наличие IP отправителя и, в случае положительного результата, блокирует доставку сообщения. Отправитель уведомляется о том, что его IP-адрес обнаружен в black-листе письмом примерно такого содержания:

Если вы никогда не делали рассылку спама, но тем не менее попали в black-лист, то возможно, что вы получили IP-адрес, с которого ранее отправлялся спам. Удалите свой IP из black-листа почтового сервера одним из следующих способов.

Gmail.com

Сообщение об ошибке, которое вы получили:

Для отмены блокировки вашего IP перейдите по ссылке.

Заполните поля формы: укажите свой email, который хотите разблокировать, отметьте проблему “Ваши сообщения ошибочно классифицируются как спам”, кратко опишите вашу проблему (как она возникла, какие письма отправляли, какие действия предпринимали). В последнее поле вставьте текст ошибки, который вы получили на почту.

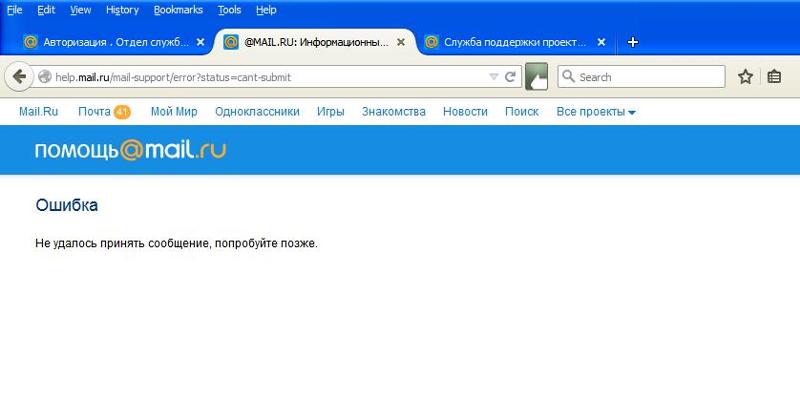

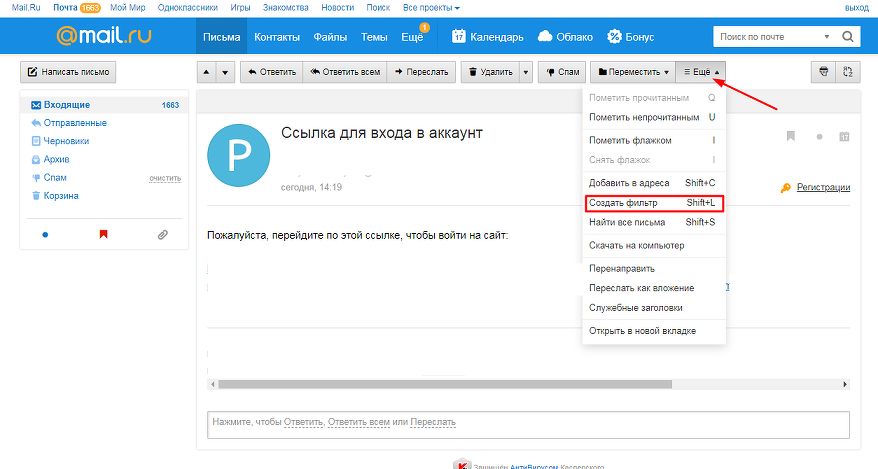

Mail.ru

Сообщение об ошибке, которое вы получили:

Напишите электронное письмо на email [email protected], в котором кратко опишите проблему, укажите заблокированный IP-адрес и вставьте сообщение об ошибке, которое вы получили.

Hotmail.com

Сообщение об ошибке, которое вы получили:

Напишите в техническую поддержку Microsoft, перейдя по ссылке https://support.microsoft.com/ru-ru/contactus/. Опишите кратко возникшую проблему, укажите IP-адрес, который заблокирован, скопируйте сообщение об ошибке.

Rambler.ru

Сообщение об ошибке, которое вы получили:

Host imxl.rambler.ru[81.19.66.235] said: 554 5.7.1 Spam message rejected; If this message is not spam contact abuse at rambler-co.ru

Напишите электронное письмо на email [email protected], в котором кратко опишите проблему, укажите заблокированный IP-адрес и вставьте сообщение об ошибке, которое вы получили.

Проверка базы данных веб-спама и черного списка IP-адресов

CleanTalk предоставляет списки активных IP-адресов и адресов электронной почты, которые были замечены службой в рассылке спама на веб-сайтах, а также списки доменов, которые продвигаются с помощью спама. Часто многие спам-боты рассылают сообщения, замаскированные под обычные сообщения, и бывает очень сложно определить, что такое спам. Вы можете проверить IP / адрес электронной почты сомнительных пользователей в наших списках, чтобы узнать их спам-активность.

Проверить IP и электронную почту на предмет спама

Активный IP-адрес Spam может участвовать не только в рассылке спама, но и участвовать в других типах атак, таких как мошенничество, DoS, DDoS, инъекции SQL и PHP и т. Д.и адреса электронной почты могут использоваться для рассылки спама по электронной почте.

Д.и адреса электронной почты могут использоваться для рассылки спама по электронной почте.

Черный SEO

- Это будет полезно при определении спама в сообщениях, если в текстовых сообщениях есть ссылка с доменом из списка, то с большой вероятностью это сообщение является спамом.

- Также вы можете проверить свой домен, чтобы убедиться, что он не перемещается с использованием черного SEO. Некоторые SEO-компании могут использовать черный SEO для продвижения сайта и размещения ссылок с помощью спама. В результате вы получите отчет о наличии тысячи ссылок, но тогда вы можете потерять доверие и получить штрафы от поисковых систем.

- При покупке домена также будет полезно проверить историю и репутацию домена. Вполне возможно, что до продажи домена продвижение домена осуществлялось путем размещения ссылок в спамерских комментариях.

Методы, которые можно использовать при работе с CleanTalk

- Плагины и модули автоматической защиты от спама для самых популярных CMS помогают незаметно предотвращать спам-атаки.

Включая WordPress, Joomla, Drupal и др.

Включая WordPress, Joomla, Drupal и др. - API — для автоматической проверки мы предлагаем несколько простых методов API с примерами кода.Этот метод позволяет использовать шифрование данных.

- Мы также можем предоставлять ежедневные обновления автономной базы данных черного списка. CleanTalk получает информацию о спам-атаках с 40-60 тысяч IP-адресов в день. Напишите нам, чтобы узнать подробности и цену. Свяжитесь с нами по адресу [email protected].

Как работает база данных спама IP и электронной почты CleanTalk

IP-адреса, адреса электронной почты и домены, внесенные в черный список, автоматически помещаются в базу данных на основе спам-активности любого, кто публикует что-либо в Интернете.Записи базы данных создаются в режиме реального времени.

Службы защиты от спама и защиты CleanTalk анализируют данные об активности IP и почтовых адресов, и если они имеют такую спам-активность на нескольких веб-сайтах в течение определенного времени, то после достижения критического порога активности IP / адрес электронной почты будет занесен в черный список.

Сервис получает данные об активности с более чем 320 000 сайтов в режиме реального времени. Это позволяет нам обнаруживать новые IP-адреса и электронные письма со спамом за короткие промежутки времени и поддерживать высокую актуальность данных для уже обнаруженных IP-адресов / писем со спамом.

Каждый адрес электронной почты проверяется на наличие. Это позволяет заносить в черный список поддельные электронные письма в течение нескольких часов после получения первого запроса проверки на спам.

Информация о записях в черном списке очень точна, так как данные о спам-активности были получены с разных сайтов одновременно.

Чем это полезно для хостинговых компаний

Хостинговые компании отслеживают активность веб-сайтов своих клиентов с целью предотвращения рассылки спама, но не все хостинги отслеживают спам, который направляется на другие веб-сайты в виде спам-комментариев и спам-сообщений и данные контактной формы для рассылки спама.Если другие веб-сайты рассылаются спамом, это происходит по двум причинам:

- Сервер был куплен спамерами за спамерскую активность.

- На веб-сайте или сервере клиента установлено вредоносное ПО, рассылающее спам.

Обнаружить такое поведение довольно сложно, поскольку вам нужно отслеживать все входящие запросы POST и GET с веб-сайта или сервера и исследовать их, чтобы понять, является ли это спамом или результатом работы веб-приложения.

Какой самый простой способ обнаружить спам-активность на веб-сайте или на сервере? Проверяйте IP-адреса через черные списки.

Чем это полезно для услуг электронного маркетинга

Клиенты предоставляют списки электронных писем подписчиков своих веб-сайтов, но некоторые из них являются спамерами. При этом спамеры часто используют почтовые базы реальных клиентов или несуществующие письма. Компания, которая не проверяла электронные письма из такого списка, рискует, что ее IP-адрес попадет в черный список или письма будут сочтены спамом.Но можно проверить списки адресов электронной почты через базу данных CleanTalk, и если некоторые электронные письма содержат спам, это означает, что, скорее всего, подписчик был спамером, и такие электронные письма следует удалить.

Проверить IP-адрес или адрес электронной почты через CleanTalk DataBase на наличие спама или их занесение в черный список. Это будет полезно для предотвращения злонамеренных действий и мошенничества.

Проверка черного списка спама — Проверка черного списка IP-адресов домена электронной почты

Что такое черный список спама?Черный список спама или черный список DNS — это база данных IP-адресов, которые являются известными источниками спама, которые используются администраторами электронной почты для блокировки нежелательных писем.Настроив почтовые серверы для проверки спама и черного списка веб-сайтов перед приемом писем, вы можете заблокировать большой процент входящего спама.

Что такое проверка черного списка спама?Проверки черного списка спама подтверждают, что почтовые серверы перечислены в одной из баз данных черного списка спама.

Важно, чтобы ваш домен электронной почты не попал в черный список, так как это может свидетельствовать о значительном подрыве репутации вашего домена. Знание того, что проблема существует, является ключом к обнаружению первопричины и устранению проблемы.

Знание того, что проблема существует, является ключом к обнаружению первопричины и устранению проблемы.

Черные списки электронной почты — это базы данных, содержащие доменные имена, IP-адреса и учетные записи электронной почты, связанные с распространением спама. Большинство почтовых серверов и решений для фильтрации используют решения для мониторинга черного списка, чтобы изолировать спам-материалы до того, как они попадут в ваш почтовый ящик или браузер.

Вы можете быть добавлены в черные списки адресов электронной почты по нескольким причинам, в том числе:

- Учетная запись взломана. Наиболее частая причина того, что законные сообщения и пользователи электронной почты попадают в черный список, заключается в том, что их учетная запись была взломана и используется для рассылки спама без ведома пользователя.

- Учетная запись отправляет слишком много исходящих сообщений.

Внезапный всплеск исходящих электронных писем привлечет внимание поставщиков услуг, что может привести к попаданию учетной записи в черный список до завершения процесса удаления.

Внезапный всплеск исходящих электронных писем привлечет внимание поставщиков услуг, что может привести к попаданию учетной записи в черный список до завершения процесса удаления. - На аккаунт поступает слишком много жалоб. Если учетная запись, IP-адрес или домен отправляют электронные письма получателям, которые не выполнили формальный процесс подписки, или если источник создает слишком много сообщений, помеченных как спам или немедленно удаленных без открытия, может увеличиться количество жалоб. привести в черный список.

Базы данных антиспама содержат регулярно обновляемые списки IP-адресов, связанных с устройствами, открытыми прокси-серверами и спам-ботами, которые, как известно, являются источниками спама.Мониторинг IP-адресов на предмет совпадения с этими черными списками может помочь защитить сети от злоумышленников и злонамеренных действий, обеспечивая детализацию на уровне устройства для решений безопасности фильтрации электронной почты.

Аналогичным образом, мониторинг черных списков IP-адресов для адресов, связанных с вашими устройствами, может помочь вам выявить серьезную проблему, требующую немедленного внимания. Например, почтовые серверы, внесенные в черный список, могут вообще не доставлять сообщения.

Что такое DNSBL?DNSBL означает «черные списки системы доменных имен», которые относятся к различным спискам администраторов веб-сайтов и их инструментам для блокировки спама.Эти черные списки основаны на структуре DNS Интернета (которая преобразует числовые IP-адреса в имена доменов URL, которые легче анализировать) и позволяют властям при необходимости запрещать домены, генерирующие спам.

Основная функция черных списков DNS — блокировать и выявлять вредоносные или потенциально опасные действия по электронной почте с помощью средств защиты и фильтрации электронной почты. Черные списки DNS состоят из трех основных частей: доменного имени, хост-сервера и веб-адресов, на которых публикуются списки.

За годы, прошедшие с момента создания первого черного списка DNS, было создано множество других, которые могут использоваться для блокировки нежелательной электронной почты. Однако, поскольку каждый черный список ведется и управляется разными организациями, критерии того, что квалифицируется как спам, могут различаться в разных списках. В некоторых черных списках, например, более строгие фильтры, что потенциально может привести к увеличению количества законных сообщений электронной почты, помеченных как спам. С другой стороны, более мягкие черные списки могут иногда пропускать больше спама, но, скорее всего, это приведет к тому, что меньшее количество легитимных сообщений будет помечено системой безопасности.Объем черных списков DNS также варьируется. Некоторые обновляются автоматически, некоторые обновляются вручную, некоторые блокируют только отдельные IP-адреса, а некоторые могут блокировать всех поставщиков услуг.

Как работает проверка черного списка спама в ETS? Инструмент «Черный список спама», входящий в состав Engineer’s Toolset (ETS), может позволить вам проверить, не отображаются ли имена доменов и IP-адреса, связанные с вашими почтовыми серверами, ни в одном из подключенных черных списков DNS или баз данных защиты от спама.

«Черный список спама» помогает отслеживать состояние ваших IP-адресов, доменных имен и учетных записей электронной почты путем мониторинга черных списков DNS и баз данных защиты от спама. Черный список спама, созданный таким образом, чтобы быть простым и легким в использовании, может проверять исходные IP-адреса, связанные с недавними спам-сообщениями, чтобы помочь вам определить, какие черные списки DNS обеспечат наиболее идеальную защиту для ваших корпоративных серверов. Он также может показать, какие черные списки (если есть) блокируют IP-адреса, связанные с почтовыми серверами, с которыми вы взаимодействуете.Черный список спама также включает в себя возможности создания отчетов, что упрощает документирование и экспорт результатов проверок черного списка спама.

Черный список спама — это один из более чем 60 инструментов, включенных в ETS, поэтому помимо мощного и доступного решения для мониторинга черного списка вы получаете доступ к другим полезным инструментам управления сетью на единой панели управления.

Как уберечь свою учетную запись электронной почты от черного списка электронной почты

Статья впервые опубликована в марте 2018 г., обновлена в июле 2019 г.

Отправка рассылки по электронной почте может означать для вас часы работы.Например, вы должны написать копию, исходные изображения, отформатировать сообщение в вашем провайдере услуг электронной почты (ESP), выбрать сегменты и, наконец, отправить электронное письмо.

При всей этой работе, вложенной в кампанию, прискорбно помнить, что некоторые электронные письма даже не попадают во входящие, что сводит на нет всю проделанную работу. Плохой адрес электронной почты или переполненный почтовый ящик могут привести к его отказу, опечатка может отправить его не тому человеку, или черный список может помешать ему вообще попасть в почтовый ящик.

Случайные опечатки или неверный адрес электронной почты могут случиться с кем угодно, и их легко исправить. Однако попасть в черный список — это серьезно. Это также не совсем понятно большинству маркетологов.

Это также не совсем понятно большинству маркетологов.

Если вы пользуетесь услугами ESP с хорошей репутацией, велика вероятность, что вас не занесли ни в один из этих списков. Например, Campaign Monitor сохраняет свои IP-адреса в чистоте, поэтому вы увидите высокую скорость доставки ваших писем. Тем не менее, понимание того, как работают черные списки, может помочь вам понять, как работает электронная почта — и чего вам следует остерегаться.

В этом посте мы расскажем о черных списках и о том, что можно сделать, чтобы их избежать.

Что такое черный список адресов электронной почты?

Черный список — это список в реальном времени, в котором указаны IP-адреса или домены, которые, как известно, рассылают спам. Они используются такими организациями, как поставщики интернет-услуг (ISP), поставщики бесплатных почтовых ящиков и поставщики средств защиты от спама, чтобы предотвратить попадание спама в их системы. Человек или ESP могут найти свой IP-адрес или домен (-а) в одном или нескольких черных списках в зависимости от количества и качества писем и списков, на которые они отправили.

Хотя может показаться раздражающим, что письма, которые вы тщательно обрабатываете, отклоняются еще до того, как они доходят до ваших подписчиков, черные списки на самом деле весьма полезны. Почти 85% писем, отправляемых ежедневно, считается спамом, поэтому существуют черные списки, чтобы не допустить попадания огромного количества нежелательных сообщений в почтовые ящики людей. Очень крупные интернет-провайдеры имеют свои собственные внутренние черные списки, но многие используют общедоступные списки компаний, специализирующихся в этой области.

Что такое спам Имейте в виду, что спам у разных людей определяется по-разному.Спамом является электронная почта, которая предназначена для вредоносных или вредоносных действий, пытаясь добавить вирус на ваш компьютер или заставить вас сделать что-то, чего вы не должны. Многие люди считают спамом любое электронное письмо, на которое они не хотели или не подписывались, но которое не вредит ни им, ни их компьютеру.

Spamhaus, операторы одного из крупнейших черных списков, создали графику, чтобы облегчить понимание того, как и когда черный список взаимодействует с электронной почтой. Ваше электронное письмо пройдет несколько тестов, чтобы определить, следует ли его отправлять во входящие или отфильтровывать как спам.

Источник: Spamhaus

Короче говоря, вы отправляете свое электронное письмо (отправитель), и его получает интернет-провайдер (получатель), который затем решает, выглядит ли ваше электронное письмо законным. Если интернет-провайдер использует черный список, IP-адрес электронной почты сравнивается со списком. Затем он проходит через спам-фильтры интернет-провайдера, чтобы проверить все, что они не разрешают. Если письмо проходит эти тесты, оно отправляется во входящие.

Фактический отказ от электронного письма будет зависеть от политики интернет-провайдера, поскольку черный список — это лишь один из инструментов, используемых для определения того, является ли электронное письмо законным или нет.

На графике вы можете видеть, что электронное письмо может быть отклонено, доставлено или помечено как сомнительное на основе информации из черного списка и политик интернет-провайдера.

Компании, составляющие и поддерживающие черные списки

Самые популярные черные списки ведутся компаниями, специализирующимися на этом. Хотя в Интернете есть много списков, это одни из наиболее широко используемых:

- Spamhaus — Spamhaus управляет многочисленными списками, которые используются компаниями и интернет-провайдерами по всему миру — черный список SBL Spamhaus, черный список эксплойтов XBL, черный список доменов DBL и черный список политик PBL.SBL — это то, с чем чаще всего сталкиваются люди, занимаясь обычным почтовым маркетингом и отправляя интернет-провайдерам. Они используют известные адреса и IP-адреса спамеров, а также адреса спам-ловушек для создания своих списков. Адреса их спам-ловушек обычно можно найти в купленных списках.

- Spamcop — Spamcop использует адреса спам-ловушек и отчеты о спаме для создания своих списков.

Они также применяют балльную систему, основанную на жалобах на спам, перед добавлением любого адреса.

Они также применяют балльную систему, основанную на жалобах на спам, перед добавлением любого адреса. - Invalument — Invalument использует комбинацию из 3 черных списков, которыми они управляют; ivmURI, ivmSIP, ivmSIP / 24.Как и в Spamhaus, каждый список отслеживает разную информацию, но между ними IP и домены находятся в их списках.

- Barracuda — список Barracuda от компании, которая продает данные, онлайн-программное обеспечение и оборудование для защиты электронной почты, и в основном состоит из адресов, которые рассылают спам в их системе.

Поскольку списки, поддерживаемые этими компаниями, используются провайдерами электронной почты и крупными предприятиями по всему миру, вы должны быть уверены, что ваш IP-адрес не указан в них, иначе доставка вашей электронной почты сильно пострадает.

Как компании попадают в черные списки

Хотя занесение вашего IP-адреса в черный список может показаться невероятно техническим или даже произвольным, это ни то, ни другое. Жалобы на спам и плохие списки адресов электронной почты — это все, что нужно для добавления IP-адреса в черный список. Вот некоторые вещи, которые могут привести к занесению в черный список:

Жалобы на спам и плохие списки адресов электронной почты — это все, что нужно для добавления IP-адреса в черный список. Вот некоторые вещи, которые могут привести к занесению в черный список:

- Жалобы на спам — если люди, получающие ваше электронное письмо, нажимают кнопку «Спам», это заставляет интернет-провайдеров думать, что ваше электронное письмо или гигиеничность списка являются плохими. Это может происходить даже в чистых и включенных списках, но это все равно считается жалобой на спам.Чем больше жалоб, тем больше вероятность того, что IP-адрес попадет в черный список.

- Плохие списки или адреса. Многие возвращенные адреса электронной почты являются подсказкой для интернет-провайдеров, что ваш список может быть не выбран или не актуален. В некоторых черных списках для поиска спамеров используются адреса спам-ловушек. Спамоловка — это адрес электронной почты, который никем не используется, но может быть найден в открытом доступе и собран для списков. Любое электронное письмо, отправленное на него, не будет из списков включенных и часто находится в очень старых или приобретенных списках.

- Резкое увеличение размера списка. Хороший список рассылки по электронной почте будет со временем расти по мере того, как новые клиенты или потенциальные клиенты подписываются на получение электронных писем.Если размер списка адресов электронной почты значительно увеличится за короткий промежуток времени, большинство интернет-провайдеров (и поставщиков услуг электронной почты) заподозрят, что список был приобретен.

Если вы отправляете почту через ESP, велика вероятность, что они свяжутся с вами, если возникнут проблемы с любым из ваших электронных писем или адресов. Их дело — убедиться, что они могут отправлять большое количество электронных писем через интернет-провайдеров, чтобы они сами снимали любые блокировки со своих IP-адресов. Но если виновата ваша электронная почта, у них будет к вам много вопросов о том, что вы отправляете и откуда пришел ваш список.

Что делать, если вы в черном списке

Первое, что нужно сделать: не паниковать. В мире существуют сотни черных списков, и велика вероятность, что ваш IP-адрес находится хотя бы в одном из них. По большей части это не слишком сильно повлияет на вашу способность обращаться к клиентам. Меньшие черные списки с меньшей вероятностью будут использоваться крупными интернет-провайдерами, и ваш адрес, вероятно, исчезнет довольно быстро.

Однако, если вы попали в черный список, это может быть признаком того, что с вашим почтовым маркетингом что-то не так.Более крупные списки, используемые интернет-провайдерами, могут иметь большее влияние на доставку ваших писем и, в свою очередь, на ваш бизнес.

Если ваш личный IP-адрес помечен и добавлен в черный список, вам нужно будет связаться с ним по поводу удаления. Каждая из крупных компаний, занесенных в черный список, имеет на своих сайтах информацию о том, как быть удаленными из их списков. Обычно процесс довольно простой и понятный, просто делайте то, что они просят, чтобы очистить свои электронные письма и списки. Для небольших списков, если вы продолжаете отправлять почту и не сталкиваетесь с большим количеством жалоб на спам, IP-адрес должен исчезнуть сам по себе.Чтобы проверить, находится ли IP-адрес в черном списке, перейдите в MX Toolbox.

Если вы отправляете рассылку через поставщика услуг электронной почты, они сообщат вам, что вам нужно сделать, чтобы решить проблему в вашей электронной почте и в списках. Они свяжутся с людьми, которые составляют черные списки, чтобы удалить их IP-адреса и продолжить отправку. Но вы можете обнаружить, что ваша учетная запись заблокирована, пока не очистите свои списки.

Как избежать черных списков?

Лучшее, что вы можете сделать для своего электронного маркетинга, — это в первую очередь избегать черного списка.Как мы видели выше, содержимое электронной почты и списки являются основной причиной внесения в черный список. Вот как не попасть в черные списки:

- Содержимое электронной почты — то, что вы отправляете своим подписчикам электронной почты, заставляет их интересоваться и вовлекать в ваши электронные письма. Если вы рассылаете общие электронные письма всем в своем списке, вы можете получить жалобы на спам. Убедитесь, что вы отправляете то, что ожидают от вас подписчики, и сохраняйте интересный для них контент, персонализируя электронные письма и контент. Помимо контента, помните, как часто вы отправляете электронные письма.Если вы вдруг начнете рассылку по большим спискам или увеличите частоту, вы можете увидеть некоторые проблемы с доставкой.

- Следите за статистикой рассылки по электронной почте. Вы, вероятно, следите за открытием и кликами, но также следите за открытием домена. Если вы видите, что количество открытий значительно падает в определенном домене, вам следует проверить статус своего черного списка.

- Хорошие списки — Никогда и никогда не покупайте список рассылки. Адреса как минимум устаревшие, а в худшем — спам-ловушки. У вас будет больше жалоб на спам и проблем с доставкой, чем у вас, так что не делайте этого.Кроме того, держите свои списки в чистоте, удаляя все адреса, которые были возвращены или старые и не работают. Если кто-то давно не открывал вашу электронную почту, вы можете удалить его из списка.

- Сегментируйте ваши списки. Чтобы ваши подписчики по электронной почте получали то, что им нужно, от вашего электронного маркетинга, разбейте списки на сегменты. Это может означать наличие списков, основанных на том, где живут ваши клиенты, какие типы продуктов они покупают или каковы их интересы. Это значительно упростит отправку правильного электронного письма каждому из ваших подписчиков.

Дизайн для помолвки

Один из лучших способов избежать попадания в черный список электронной почты — предоставить вашим клиентам полезную и актуальную электронную почту. С меньшей вероятностью вас сочтут спамом, если ваши контакты будут использовать ваши электронные письма. Кроме того, вы получите резкий скачок в показателях электронной почты.

Предполагая, что ваши списки чистые, ваши контакты сегментированы должным образом, а ваша доставляемость высока, вы должны следовать основным методам электронной почты и разрабатывать лучшие методы, чтобы поддерживать вашу вовлеченность.

1. Выберите тему

Даже когда покупатель ожидает письма, он не обязательно откроет его. Тема вашего электронного письма является основным фактором, определяющим, будут ли ваши сообщения открыты или проигнорированы. Вам нужно продать ценность вашего электронного письма, но для этого у вас есть всего около 50 символов.

Ваша лучшая тактика для создания успешной темы — использовать персонализацию. Открываемость тематических строк с персонализацией на 26% выше.

2. Используйте перевернутую пирамиду, чтобы подчеркнуть свой CTA

Даже после открытия вашей электронной почты клиенты, скорее всего, будут только просматривать ваш контент.У вас есть всего несколько секунд, чтобы привлечь их внимание, поэтому используйте конструкцию перевернутой пирамиды.

Этот стиль дизайна естественным образом привлекает вашу аудиторию от большого изображения заголовка или заголовка к краткой копии и вплоть до четкого и отчетливого CTA. Этот формат легко сканировать и помогает повысить вовлеченность.

3. Сначала подумайте о мобильных устройствах

Ваши электронные письма созданы на компьютере. Однако есть вероятность, что ваши клиенты будут читать их на своих мобильных телефонах.Почти 70% почтовых кампаний сейчас открываются на мобильных устройствах, поэтому один из способов избежать попадания в черный список спама — это сначала подумать о мобильных устройствах.

Лучшие кампании по электронной почте либо имеют адаптивный дизайн, либо созданы так, чтобы выглядеть на компьютерах и телефонах иначе. Возьмите этот пример информационного бюллетеня из Apartment Guide, просматриваемого на компьютере:

Источник: Путеводитель по квартире

Теперь взгляните на то же письмо на iPhone:

Источник: Путеводитель по квартире

Вы заметите, что между двумя версиями не так много визуальных различий, поэтому компания хорошо поработала над оптимизацией своей кампании для мобильной аудитории.

Электронные письма, которые неправильно отформатированы в мобильном телефоне, с большей вероятностью будут удалены или отправлены в папку нежелательной почты. Если вас беспокоит внешний вид сообщений электронной почты на мобильных устройствах, рассмотрите возможность отправки текстовой версии. Помните, простое форматирование лучше, чем неправильное форматирование.

Как сделать так, чтобы моя электронная почта не попала в черный список?

Даже после внедрения этих рекомендаций по электронной почте и дизайну не существует волшебной формулы, которая гарантировала бы защиту от попадания в черные списки спама.В конце концов, ваши контакты во многом зависят от того, попадают ли ваши электронные письма во входящие или блокируются.

Сосредоточьтесь на предоставлении релевантного, полезного и разработанного таким образом контента, который удобен для всех, кто их открывает. Чем больше ваша аудитория взаимодействует с вашими кампаниями, тем выше ваши шансы избежать попадания в черный список адресов электронной почты.

Заключение

Репутация вашей электронной почты — это то, что помогает доставлять ваши электронные письма в почтовые ящики подписчиков, поэтому внимательно относитесь к содержанию электронной почты и составлению списков.

Отслеживайте статистику каждой рассылки, которую вы отправляете, чтобы не только узнать, что вашим клиентам нравится и не нравится в ваших письмах, но и выявить любые проблемы с доставкой.

Если вы следуете хорошим, базовым правилам электронного маркетинга, у вас не должно возникнуть проблем с доставкой, но если вы обнаружите, что попали в черный список, очистите свои списки, следите за содержанием электронной почты и работайте, чтобы лучше всего использовать электронный маркетинг методы для предоставления лучшего контента.

Примите меры сегодня, чтобы уберечь свои аккаунты от черного списка электронной почты.Посмотрите нашу демонстрацию, чтобы увидеть, как наши инструменты электронной почты, такие как сегментация, могут помочь улучшить ваши списки и повысить вовлеченность.

Почему мой IP-адрес был заблокирован Spamhaus?

Когда IP-адрес явно рассылает спам, они заносятся в черные списки, также известные как DNSBL. Эти черные списки защищают пользователей электронной почты от открытия потенциально опасного спама, отправляемого с IP-адресов, отображающих подозрительную активность.

Чтобы узнать больше о черных списках и о том, как они работают, прочитайте нашу запись в блоге «Как ваш почтовый сервер может избежать черных списков IP-адресов».

Без надлежащей защиты, такой как MailChannels Outbound, сети веб-хостов часто взламываются и используются для рассылки сотен и тысяч спама. В результате нарушающие IP-адреса попадают в черный список.

Здесь мы исследуем, почему и как возникает блокировка, как веб-хосты могут удалить эти IP-адреса из списка и как избежать этого в будущем.

Шаг 1. В вашем списке рассылки есть адрес для ловушки спама.

Спамеры по своей природе используют огромные списки адресов электронной почты; многие из них взяты с веб-сайтов.Например, ссылка [email protected] на вашем веб-сайте, вероятно, находится в десятках баз данных спама. Адреса также покупаются и продаются на подпольном рынке — иногда у недобросовестных маркетологов по электронной почте, стремящихся заработать несколько дополнительных долларов.

Компании по борьбе со спамом и операторы списков блокировок, такие как Spamhaus, SORBS и UCEPROTECT, поддерживают свои собственные специальные секретные адреса электронной почты, известные как «ловушки для спама». Антиспамеры целенаправленно рекламируют свои адреса спам-ловушек (например, на веб-сайтах), чтобы спамеры могли включить их в свои адресные книги.

Шаг 2. Отправьте на адрес ловушки спама

.После того, как адрес спам-ловушки включен в список рассылки спамера, следующим шагом будет рассылка ему спама. На диаграмме ниже спамер скомпрометировал компьютер пользователя с помощью вредоносного ПО для рассылки спама. Адрес спам-ловушки «[email protected]» включен в список рассылки спамера, и вредоносная программа для рассылки спама пытается доставить на этот адрес.

Шаг 3: Включение в список

Перед тем, как вредоносная программа, рассылающая спам, доставит тело спам-сообщения (на языке компьютерных фанатов, во время фазы «RCPT» SMTP-диалога), она должна сначала сообщить почтовому серверу ловушки спама адрес электронной почты, на который она хочет доставить.Как только сервер ловушки спама получает адрес ловушки, IP-адрес компьютера скомпрометированного пользователя заносится в черный список.

Всего за три шага IP был указан.

У меня нет вредоносных программ для рассылки спама. Почему мой IP указан в Spamhaus?В большинстве сетей ISP — и во многих сетях облачного хостинга, таких как Amazon Web Services — IP-адреса назначаются в некоторой степени «динамически». Это означает, что один и тот же адрес может использоваться компьютерами разных людей в течение нескольких дней или недель.

В некоторых сетях (особенно в мобильных сетях) проблема еще хуже: несколько пользователей в конечном итоге используют один общедоступный IP-адрес через процесс, называемый NAT. Если вы в настоящее время делитесь (или недавно делили) IP-адресом с пользователем, чья машина отправляла спам, возможно, IP-адрес был заблокирован.

Ответ на этот вопрос зависит от того, какой вы пользователь и какой у вас IP-адрес. Итак, разберемся. Первый шаг, если ваш IP-адрес указан в списке, — это определить, рассылает ли спам ваша машина или машина, использующая ваш IP-адрес, которая находится под вашим контролем.

Если вы абсолютно уверены, что ничто под вашим контролем не рассылает спам, вы можете посетить страницы удаления черного списка, предоставляемые большинством операторов черных списков IP, и запросить удаление своего адреса. Вот несколько ссылок на инструменты удаления, предоставляемые некоторыми из наиболее популярных списков блокировки IP-адресов:

** Мы не можем не подчеркнуть, насколько важно убедиться, что вы на самом деле не рассылаете спам **

In Во многих, многих случаях, когда чей-то IP-адрес был заблокирован, причиной является компьютер или телефон в их собственной домашней или офисной сети, которые были взломаны и рассылают спам.Если вы не устраните проблему с рассылкой спама, то любая попытка перейти на новый IP-адрес или исключить ваше объявление из списка быстро потерпит неудачу и может привести к более серьезным спискам.

Для интернет-провайдеров и хостинговых компаний фильтрация исходящего спама — отличный способ помочь клиентам определить, отправляют ли они спам.

Если вы не можете удалить свой IP-адрес из черного списка, или если черный список определенно является результатом чьего-то плохого поведения, то лучший вариант — найти новый IP-адрес или адресное пространство (т.е. подсеть). В зависимости от того, какой вы интернет-пользователь, новые IP-адреса можно получить разными способами.

Что нужно знать о занесении IP-адресов в черный список

Попадание вашего IP-адреса в так называемый «черный список» может быть неприятным занятием, особенно когда этого не ожидают. В большинстве случаев это признак того, что что-то не так на серверах, которые вы арендуете или владеете, или что, возможно, один из конечных пользователей не выполнил инструкции по отправке электронной почты. Этот пост посвящен тем, кто хочет узнать больше о репутации IP-адресов и о том, что можно сделать для решения проблем, выявленных другими сторонами.

Постоянная борьба со спамом

Как мы уже объясняли в блогах о спаме (I и II), спам в электронной почте продолжает оставаться проблемой. Из-за постоянно растущей проблемы электронного спама есть понятная необходимость в мерах по борьбе с этим. За прошедшие годы было предпринято несколько попыток предотвратить попадание нежелательных писем в почтовые ящики с помощью множества средств. Многие из этих предложенных решений имеют многообещающие технические официальные документы, но лишь немногие из них фактически привели к реализации, которая является масштабируемой, надежной или и тем, и другим.

Что такое черный список (или DNSBL)?

В настоящее время, практически говоря, наиболее полезными идентификаторами, помогающими остановить массовую рассылку спама, являются IP-адреса серверов, отправляющих нежелательные сообщения. Таким образом, механизм предотвращения, наиболее часто используемый администраторами почтовых серверов, представляет собой простую блокировку этих «плохих» IP-адресов. Чтобы повысить эффективность этого процесса, была продвинута идея краудсорсинга и централизации этих данных, и родились «черные списки на основе DNS» (DNSBL).

DNSBL— это своего рода интернет-полиция, можно сказать, «интернет-шерифы». Если IP-адрес связан с чем-то, что операторы DNSBL не одобряют, и они узнают об этом, они могут решить включить этот IP-адрес в свой список.

Как IP-адреса попадают в DNSBL?

Особенность DNSBL заключается в том, что каждый из них работает в рамках своего собственного набора правил и фокусируется на определенной категории злоупотреблений. Самой распространенной категорией злоупотреблений среди этих списков, очевидно, является спам, но есть также черные списки, в которых основное внимание уделяется взлому, вредоносному ПО, ботнетам или даже узлам выхода Tor.Различные DNSBL используют самые разные методы для сбора этих IP-адресов, включая почтовые ловушки, приманки, анализ ботнетов и данные краудсорсинга от участвующих почтовых клиентов.

Как работает поиск IP-адресов?

Как уже упоминалось, каждый DNSBL имеет свои собственные критерии определения IP-адреса как имеющего плохую репутацию. Эта репутация публикуется с помощью DNS-записи, и DNS-серверы, управляемые администраторами DNSBL, открыты для общественности для выполнения поиска IP-адресов.Первоначально DNS предназначался для поиска доменных имен, но де-факто стал методом распределения репутации IP-адресов из-за низких накладных расходов и высокой масштабируемости.

С технической точки зрения поиск выполняется с помощью следующих шагов:

- Изменить IP-адрес

- Добавить домен DNSBL

- Выполните поиск в DNS полученного «домена»

Это либо приведет к ответу «NXDOMAIN / Несуществующий домен», либо вернет IP-адрес (обычно в формате 127.Диапазон 0,0.x). Когда возвращается IP-адрес, он отображается в «списке». Ниже вы найдете примеры каждого из них:

IP-адрес в черном списке (1.54.110.152):

Имя: 152.110.54.1.zen.spamhaus.org

Адрес: 127.0.0.10

«Чистый» IP-адрес (8.8.4.4):

Имя: 4.4.8.8.zen.spamhaus.org

*** сервер не может найти 4.4.8.8.zen.spamhaus.org: Несуществующий домен

У большинства DNSBL есть инструкции по использованию ответов от их DNS-сервера.В общем, перед блокировкой электронной почты рекомендуется использовать данные из нескольких источников. Однако многие почтовые серверы сознательно или неосознанно настроены так, чтобы отклонять электронные письма с любого IP-адреса, который есть хотя бы на одном DNSBL. Хотя это и не идеально и часто не соответствует руководящим принципам, это реальность, с которой должны жить отправители электронной почты; один, потенциально ложноположительный список может иметь катастрофические последствия для доставки электронной почты.

Включено в список, что теперь?

Как только IP-адрес указан в DNSBL, по какой-либо причине есть вероятность, что это повлияет на доставку электронной почты.Это проблема, которую необходимо решить. К счастью, большинство списков допускают исключение из списка после того, как оператор IP-адреса подтвердит решение проблемы или инцидента, вызвавшего внесение в список. Пример формы запроса об исключении из списка можно найти на веб-сайте Barracuda Central. Так же, как критерии для включения IP-адреса в список отличаются от DNSBL до DNSBL, требования для исключения из списка также зависят от списка. Однако в большинстве случаев запросы на исключение из списка обрабатываются в течение 24 часов.

У большинства DNSBL есть одна общая черта: способ обработки запросов на удаление, в то время как источник проблемы НЕ принимается во внимание.Часто это затрудняет удаление списка из будущих запросов. Хотя устранения причины изначально было достаточно, чтобы исключить IP-адрес из списка, после недействительных запросов на удаление DNSBL теперь может потребовать от вас предоставить дополнительные доказательства решения. Таким образом, разумно запрашивать исключение из списка только в том случае, если вы уверены, что проблема действительно решена.

А как насчет Hotmail / Microsoft?

Если у вас есть проблемы с доставкой почты в управляемые домены Microsoft, это может быть связано с тем, что Microsoft пересылает ваши электронные письма, в этом случае вы получите следующий ответ от почтового сервера назначения:

«хост mx4.hotmail.com [xx.xx.xx.xx] сказал: 550 SC-001 Почта отклонена Windows Live Hotmail по политическим причинам. Причины отклонения могут быть связаны с контентом со спамоподобными характеристиками или проблемами репутации IP / домена. Если вы не являетесь администратором электронной почты / сети, обратитесь за помощью к своему поставщику услуг электронной почты / Интернета. Администраторы электронной почты / сети, пожалуйста, посетите MSN Postmaster для получения информации о доставке электронной почты и поддержки (в ответ на команду MAIL FROM) »

Microsoft использует другой подход к предотвращению спама.Приведенное выше сообщение не обязательно означает, что ваш конкретный IP-адрес находится в «черном списке». В последнее время по умолчанию «перечисляются» все больше и больше диапазонов. Хотя вышеупомянутый отказ может указывать на иное, Microsoft фактически применила подход «белого списка» для доставки электронной почты из определенных диапазонов на свою платформу. Проще говоря, Microsoft хочет знать, какой тип электронной почты вы отправляете, прежде чем отправлять электронную почту в их управляемые почтовые ящики. Запрос на включение в белый список можно сделать на этой странице.

Хотя список Microsoft не является общедоступным, вы можете запросить доступ к статусу вашего IP-адреса через службу Microsoft Smart Network Data Service.

А Leaseweb?

Поскольку Leaseweb предлагает нефильтрованный доступ к Интернету, как и любой другой крупный неуправляемый хостинг-провайдер, он не всегда может предотвратить негативное влияние на репутацию сети из-за преднамеренной и непреднамеренной незапрашиваемой или даже злонамеренной сетевой активности. Чтобы смягчить эти проблемы, помимо активного мониторинга репутации нашей сети, мы также прилагаем усилия по обучению наших клиентов, потому что, в конце концов, мы можем создать более безопасный Интернет только в сотрудничестве с нашими клиентами.

Когда мы выявляем новые проблемы в нашей сети, мы делаем все возможное, чтобы устранить их как можно быстрее. Чтобы облегчить это, мы используем все доступные источники информации. Чтобы поддержать сообщество DNSBL, мы включили несколько из них в нашу программу по работе с сообществом, одна из которых — Spamhaus.

Если вы используете DNSBL среднего или большого размера, мы также будем рады помочь вам, предоставив бесплатные серверы для дополнительных зеркал!

Dyn Информация о блокировке спама в электронной почте