Можно ли найти человека по ip адресу? 2023

Можно ли определить местоположение человека по IP-адресу? Нет, нельзя. Не верьте тем, кто это обещает. Дело в том, что адрес IP, под которым вас знает интернет, это, на самом деле, адрес DNS-сервера вашего провайдера, который тихо-мирно шуршит у него в дата-центре.

Как найти владельца по IP адресу?

Как узнать владельца сайта по IP — адресу? Если вы хотите определить, кому принадлежит IP — адрес определённого веб-ресурса, воспользуйтесь сервисом Whois. С его помощью вы сможете узнать, чей это IP — адрес и кому принадлежит сайт. Однако учтите, что эта информация может быть защищена настройками приватности.

Как узнать имя человека по IP адресу?

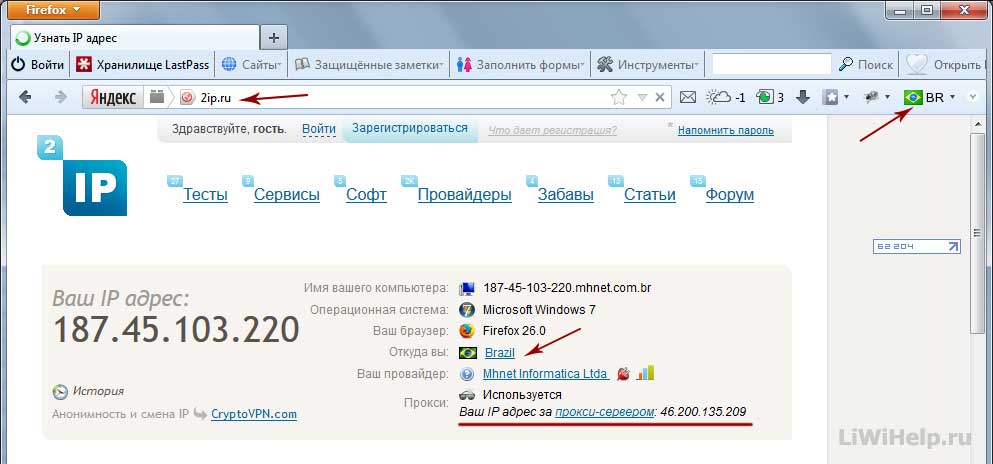

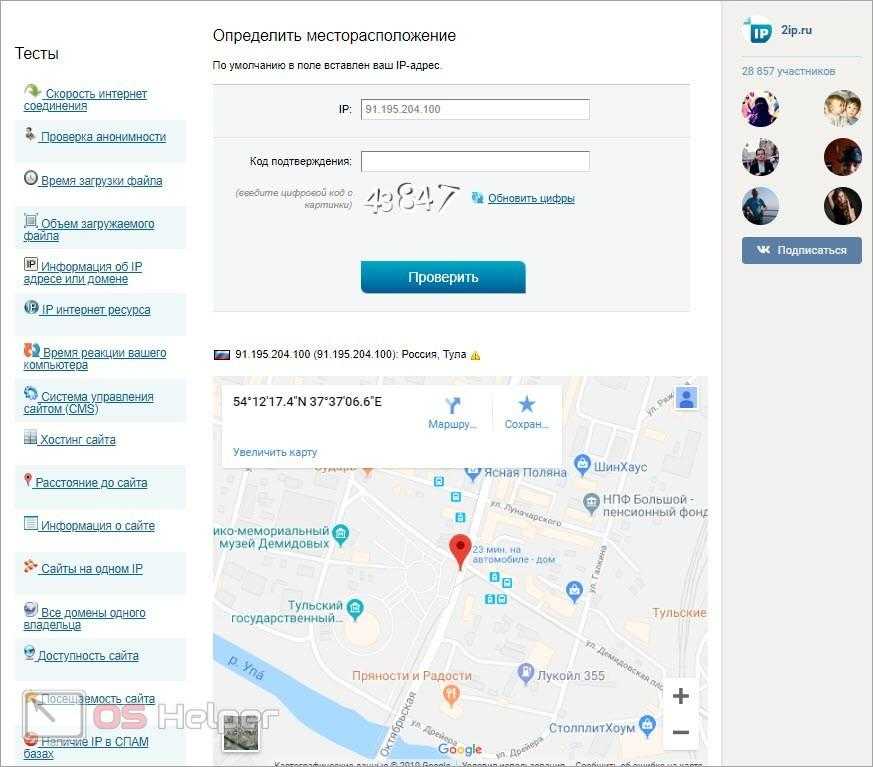

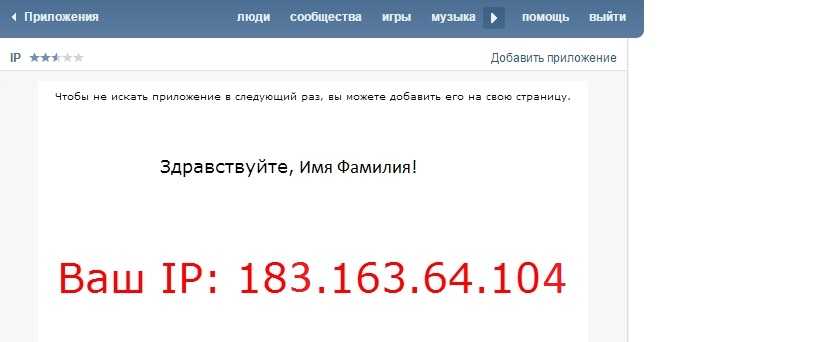

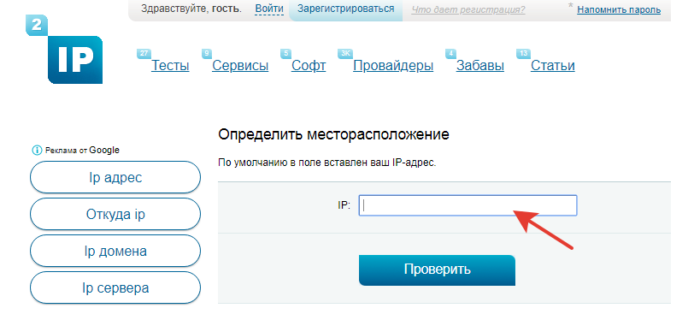

Для этого нужно воспользоваться нашим сервисом https://2ip.ru/whois/ Введите IP адрес и смотрите результаты. Если IP адрес принадлежит какой-либо хостинговой компании, имеет имя вида XX.XXX.XX.XXX.site.ru или принадлежит какой-то известной компании, то скорее всего это адрес анонимайзера или прокси сервера.

Что можно узнать о человеке по IP адресу?

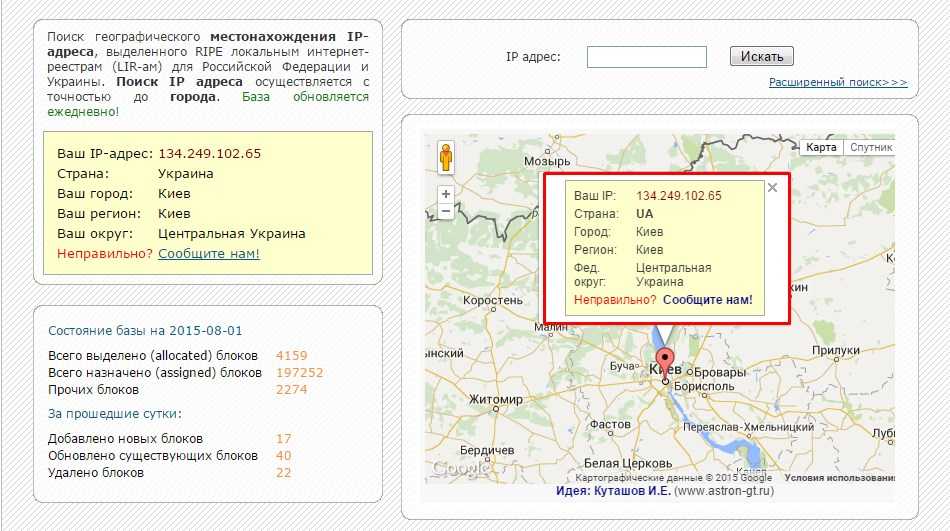

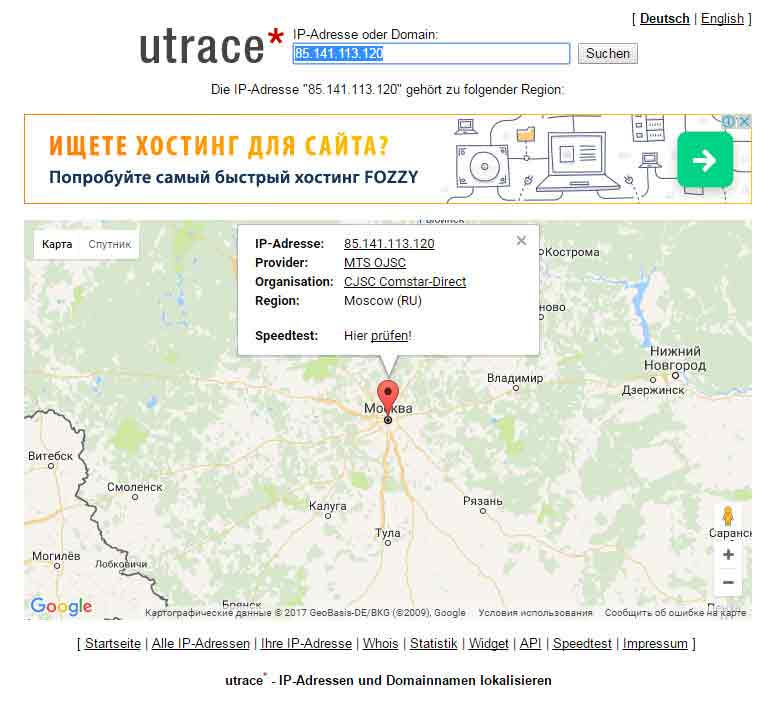

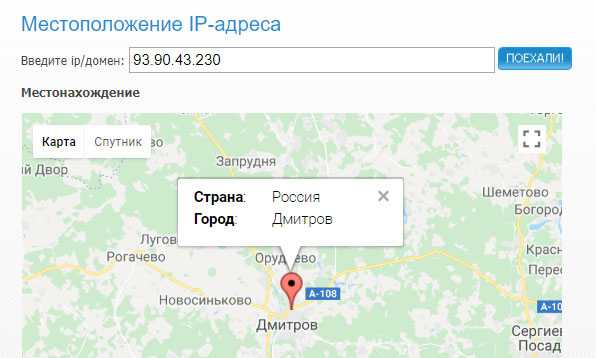

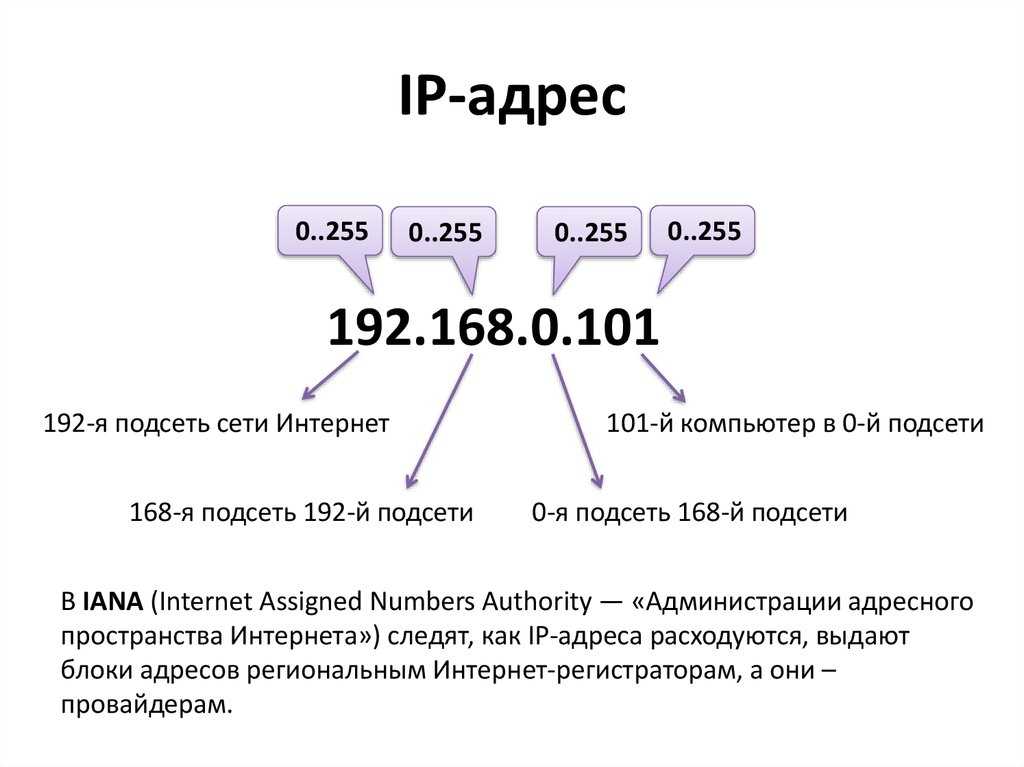

По IP ‑адресу можно определить провайдера, которому он принадлежит, а также страну и максимум город, откуда выходили в интернет. Так, популярный сервис 2ip способен показать примерное местоположение на уровне населённого пункта. Правда, далеко не факт, что геолокация окажется правильной.

Можно ли найти телефон по IP адресу?

Местоположение умного телефона — смартфона, как и компьютера, можно установить посредством установления и анализа его IP — адреса. Выявить IP — адрес устройства поможет сниффер, а проверить полученные данные — сервисы по проверке доменов и IP -адресов.

Что можно сделать с IP человека?

Подытожим Довольно много — можно использовать его для получения приблизительных сведений о вашем местоположении (страна, город, почтовый индекс, интернет-провайдер), ограничить доступ к определенным сайтам или игровым серверам, а также натравить на вас раздражающих рекламодателей.

Как определить адрес человека?

Вот почему, узнав чужой IP- адрес пользователя, можно узнать и его местоположение. Проверить это можно на сайте whoer.net через раздел WHOIS. Нужно всего лишь ввести данные, которые вы ищите, и кликнуть по кнопке «Проверить». Местоположение устройства, с которого человек зашёл в Интернет, показывается под IP.

Проверить это можно на сайте whoer.net через раздел WHOIS. Нужно всего лишь ввести данные, которые вы ищите, и кликнуть по кнопке «Проверить». Местоположение устройства, с которого человек зашёл в Интернет, показывается под IP.

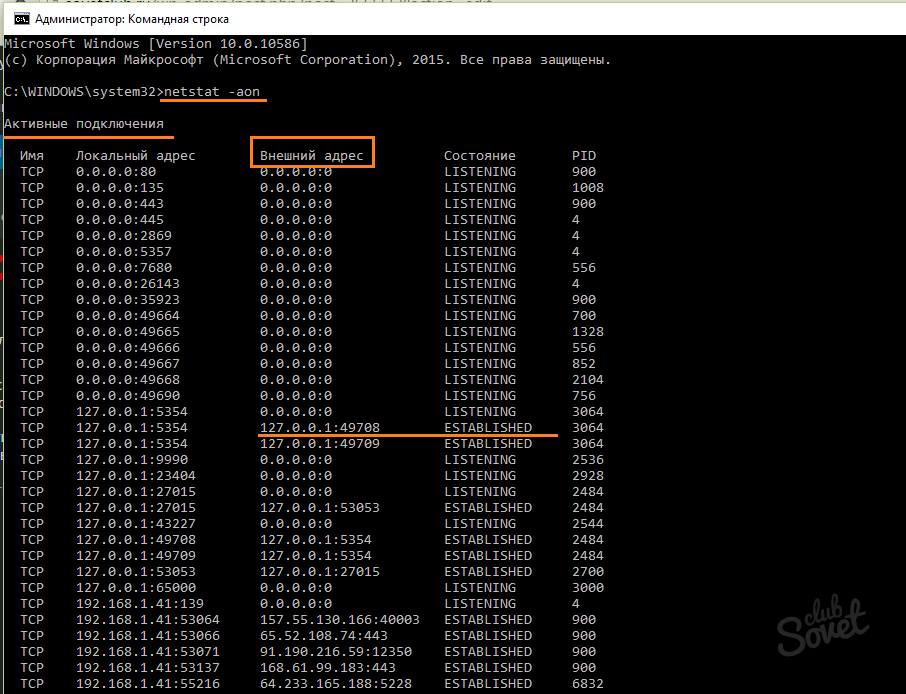

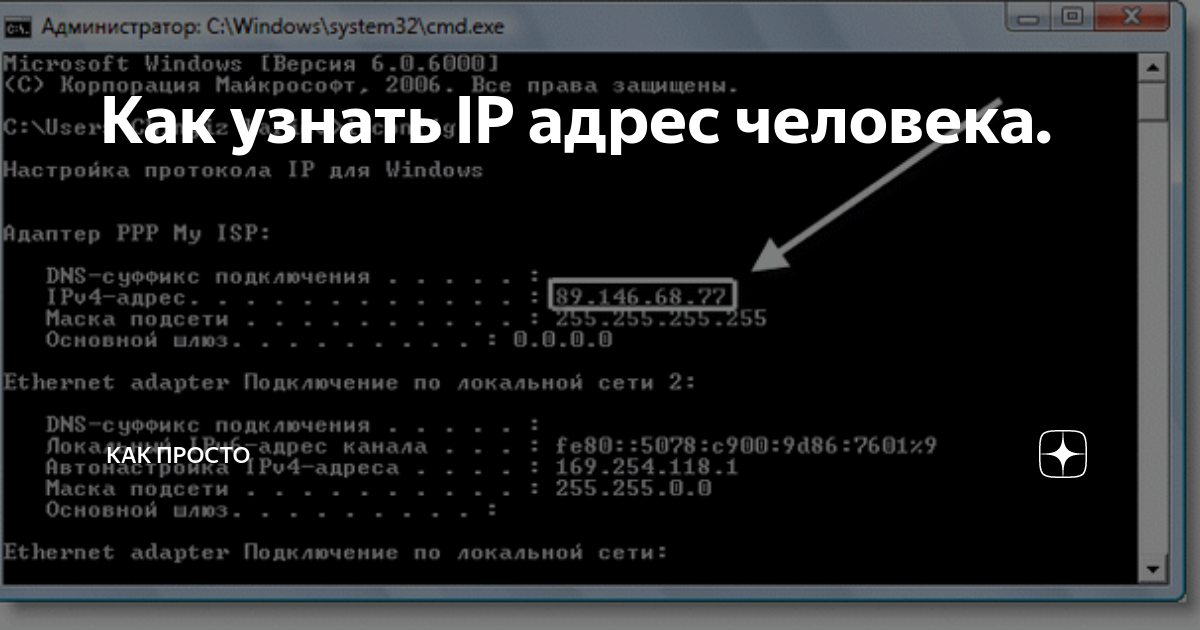

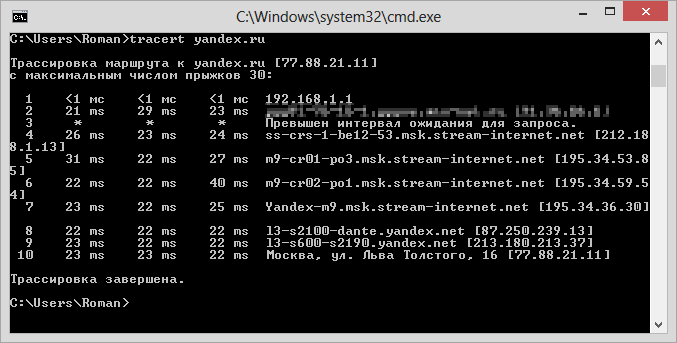

Как можно вычислить IP адрес?

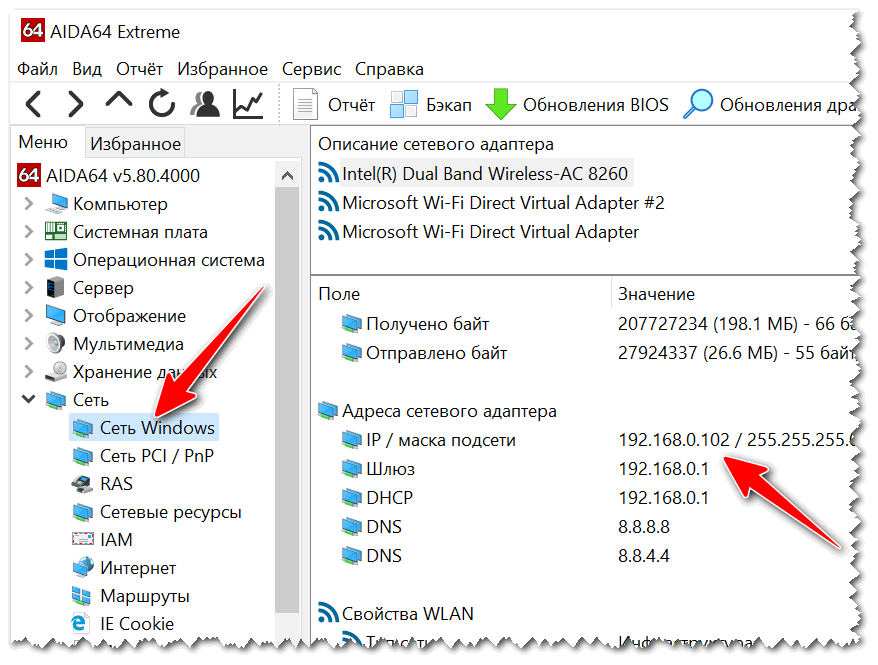

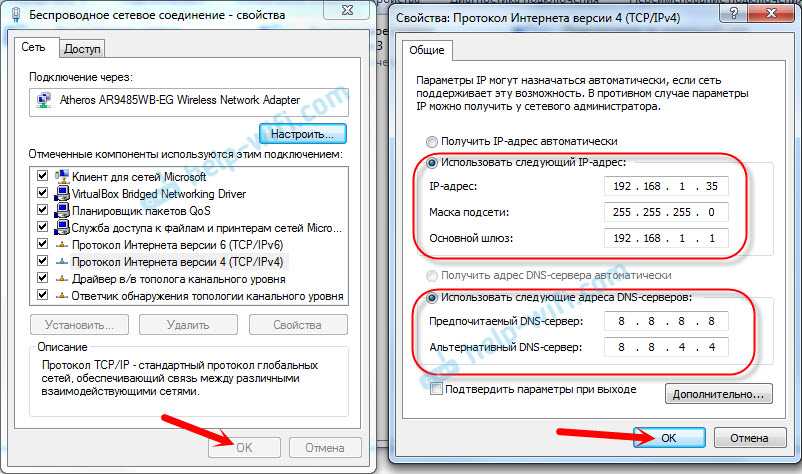

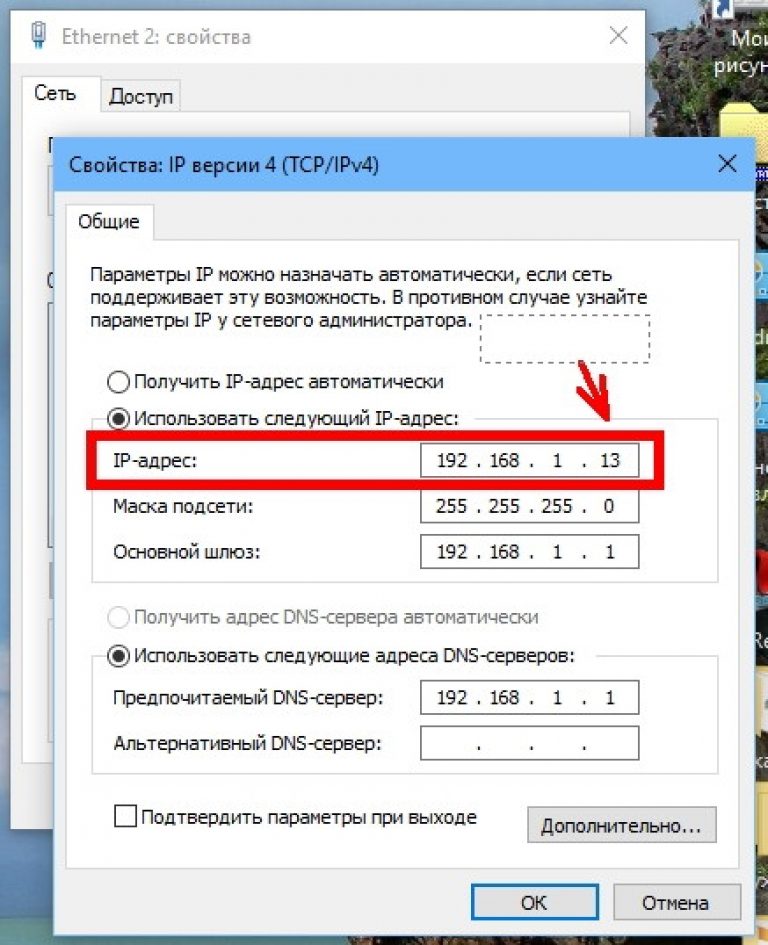

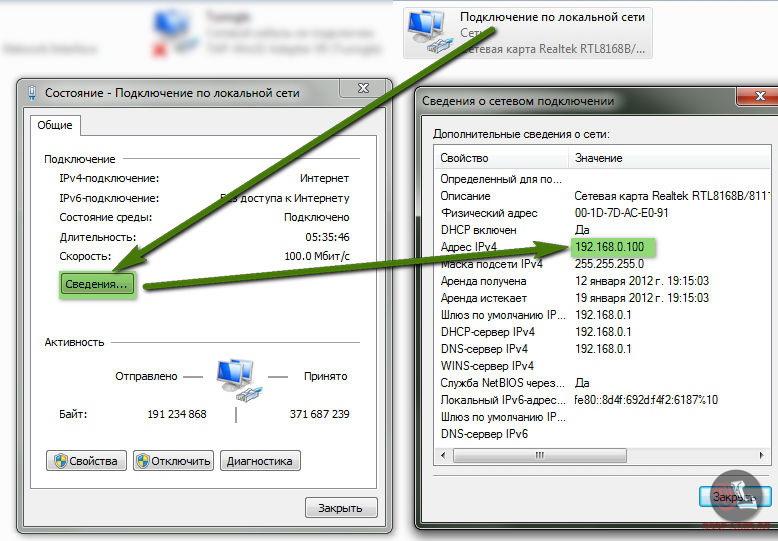

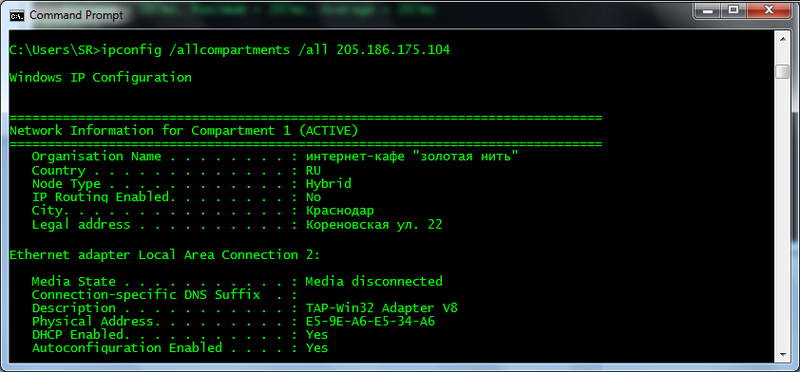

Откройте CMD: для этого одновременно нажмите +. В появившемся окне введите «cmd» и подтвердите выбор, нажав на «OK». Теперь введите «ipconfig» в командной строке. Ваш IP — адрес можно найти в поле «IPv4- адрес ».

Как скрыть свой IP адрес?

Три способа скрыть или изменить свой IP — адрес для анонимного просмотра Интернета: Использование VPN. Использовать прокси-сервер Используйте браузер Tor.

Что может дать IP адрес?

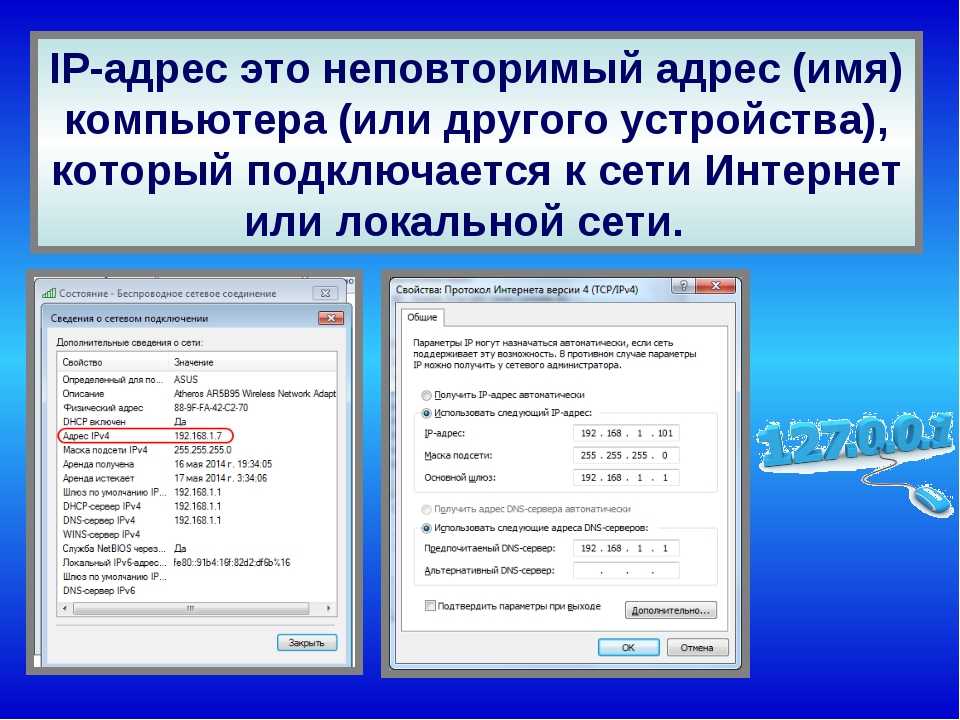

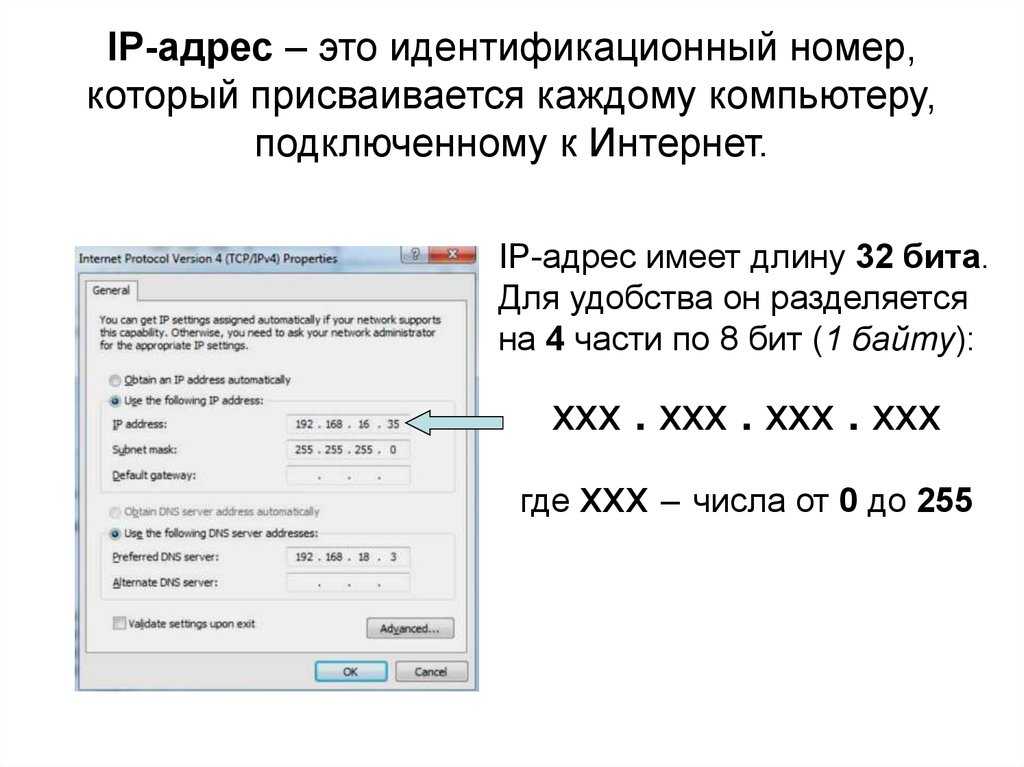

IP означает «Интернет-протокол» – набор правил, регулирующих формат данных, отправляемых через интернет или локальную сеть. По сути, IP — адрес – это идентификатор, позволяющий передавать информацию между устройствами в сети: он содержит информацию о местоположении устройства и обеспечивает его доступность для связи.

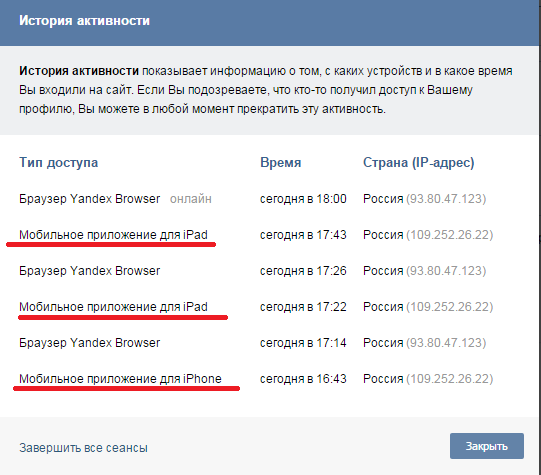

Можно ли по IP узнать историю?

Конечно, если пользователь заходил в Интернет напрямую, сервер зафиксирует это посещение в журнале событий, указав действительный ІР-адрес. Но если визит был совершен с использованием анонимайзера, прокси-сервера, то в истории поселений отразится подстановочный сетевой адрес, который не будет совпадать с реальным.

Как долго хранятся IP адреса?

Нет. Информация может храниться неограниченно долго — в архивах, кэшах, базах данных.

Как найти человека по номеру телефона без его согласия?

Узнать точные координаты человека через номер телефона не получится. Оператор связи может пеленговать сигнал, но это сложный процесс и никто обычному абоненту не раскроет координаты нужного номера. Реально работает только отслеживание через сервисную услугу оператора, мессенджеры или отслеживающие приложения.

Как узнать где находится телефон если он выключен?

Если телефон выключен Когда потерянный Android- телефон выключен, его можно отследить с помощью карты Google: в левой верхней вкладке нужно нажать «Хронология» — и выбрать период поиска. Важно: опция работает, только если в настройках Google-карт активны «История местоположений» и «Отправка геоданных».

Важно: опция работает, только если в настройках Google-карт активны «История местоположений» и «Отправка геоданных».

Как узнать чужой IP адрес?

Поиск чужого IP — адреса В строке поиска меню «Пуск» введите «cmd» и подтвердите действие, нажав. Кроме того, вы также можете открыть CMD так, как описано выше. Введите «ping example.com». Замените «example.com» на адрес, IP которого вы хотите узнать, и нажмите.

Что такое ip адрес, для чего он нужен и можно ли вычислить по нему человека — Советы по работе с Cisco

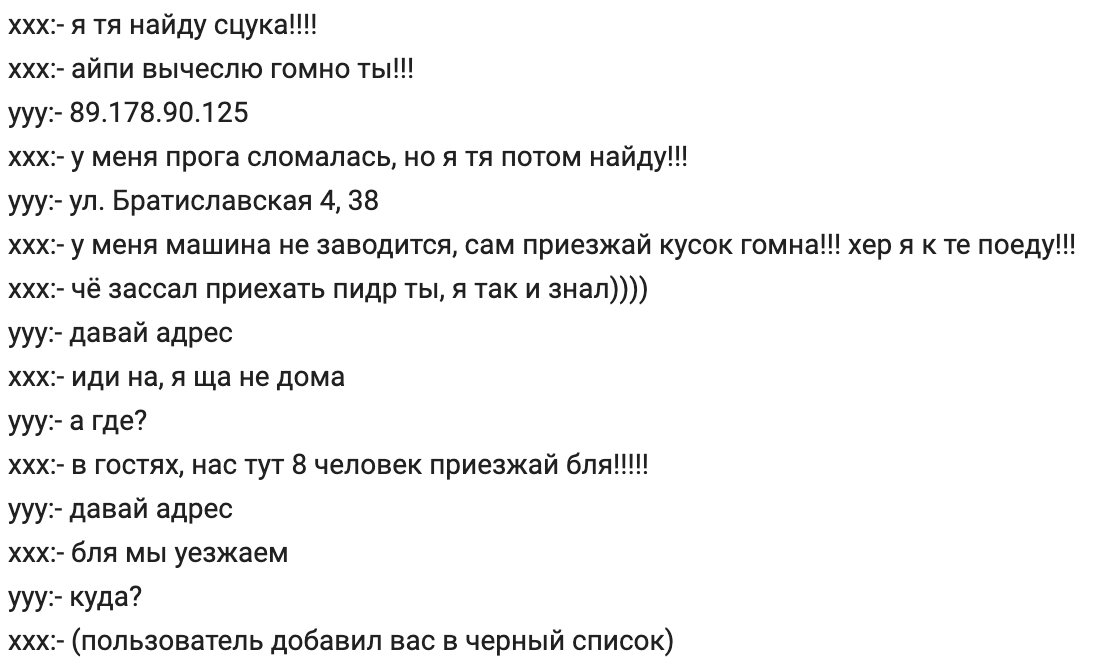

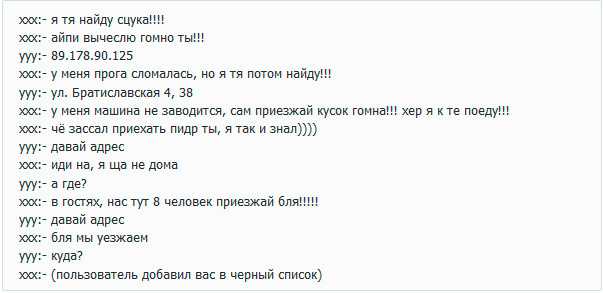

Пользователи интернета проводят в сети очень много времени. Активно участвуя в общении довольно часто сталкиваются с грубостью или даже угрозами вида:

«я вычислю тебя по ip адресу»

Конечно, для участников диалога, мало знакомых с компьютерными технологиями такая угроза может прозвучать весьма убедительно и изрядно испортить настроение.

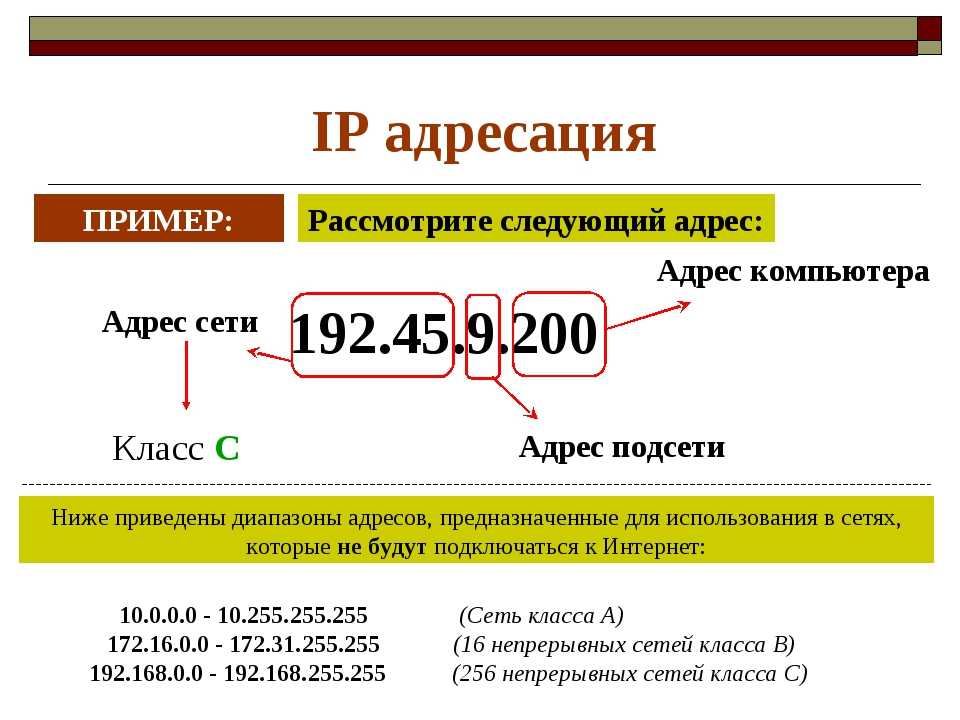

Начать следует с понимания того, что такое ip адрес и для чего он нужен.

Фактически это набор цифр, который присваивается каждому компьютеру в локальной или глобальной сети либо автоматически специальным сервисом, либо администратором локальной сети. Сам по себе этот адрес не значит практически ничего, хотя и может содержать довольно условную региональную привязку. Главной характеристикой IP адреса является его уникальность, поэтому в одной сети в один момент времени не может быть зарегистрировано двух компьютеров с одинаковым сетевым адресом.

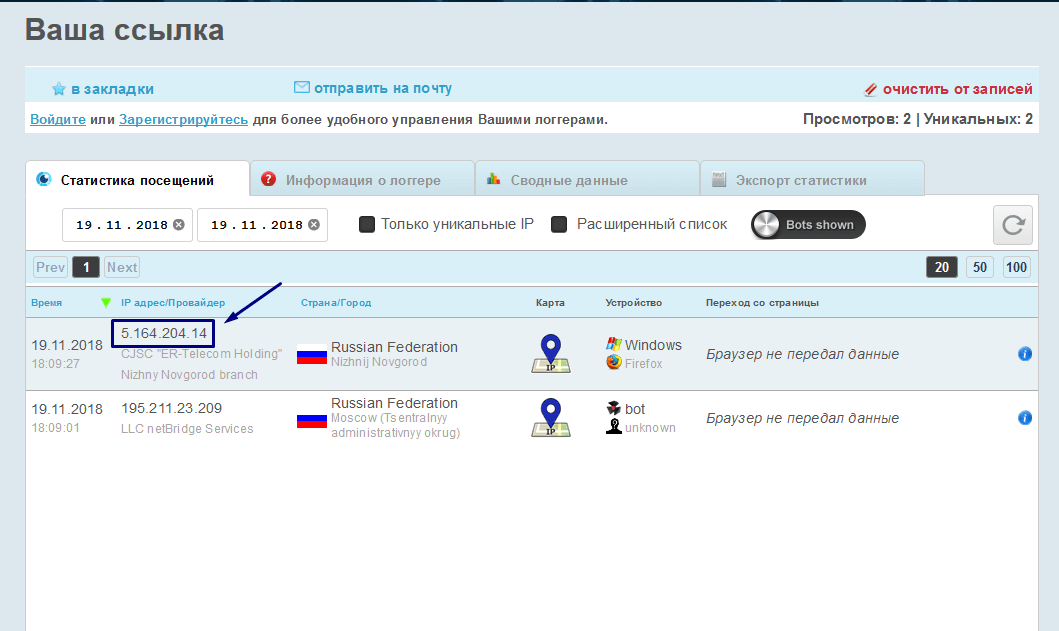

Вывод когда владелец компьютера включает его и заходит в сеть Интернет, он получает от провайдера уникальный IP адрес, по которому технически его можно вычислить. В реальности это далеко не так просто, как может показаться на первый взгляд. Поэтому, прежде чем отвечать, возможно ли и как вычислить человека по ip, стоит рассмотреть, как обычно осуществляется присвоение адреса и где находится информация о конкретном пользователе сети, с чем может помочь разобраться эта статья. Фактически, чтобы даже определить IP адрес в сети Интернет не достаточно общаться с человеком, например, в чате. Для этого следует, например, убедить его оставить комментарий на сайте, доступ в административную панель которого есть у вас.

Фактически, чтобы даже определить IP адрес в сети Интернет не достаточно общаться с человеком, например, в чате. Для этого следует, например, убедить его оставить комментарий на сайте, доступ в административную панель которого есть у вас.

Как правило, большинство провайдеров назначают сетевой адрес динамически, и он будет другим уже при следующем включении компьютера.

Даже если злоумышленнику удастся получить ваш текущий IP, чтобы узнать, где вы проживаете, ему придется взломать базу данных провайдера, а это непростая задача и решать ее только для того, чтобы доставить вам какие-то неприятности, никто не будет. Но вы должны сами осознавать, что вас могут найти по такой схеме, когда вы сами будете нарушать общепринятые правила поведения в сети. То есть, правоохранительным органам не составит труда узнать ваш адрес через вашего провайдера, у которого хранятся протоколы выхода в сеть с вашего компьютера и, естественно, ваши данные, которые могут быть предоставлены по запросу.

Поэтому не стоит серьезно воспринимать подобные угрозы от интернет-хулиганов и людей, которые просто не умеют себя вести во время общения на различных ресурсах. В то же время вы должны понимать, что совершение противоправных действий с вашего компьютера может привести к тому, что за них придется отвечать перед законом. И поможет найти злоумышленника в этом случае именно его интернет-адрес.

Просмотров: 2 534

Как заблокировать IP-адрес | Domain.com

Из всех метафор, используемых для описания Интернета, одной из наиболее подходящих может быть «Дикий Запад». Дикий Запад, как и Интернет, был обширным и трудно поддающимся регулированию, и был полон бандитов и мародеров, которые могли воспользоваться кем-то, не моргнув глазом.

Несмотря на то, что технический прогресс укрепил интернет-безопасность, на самом деле у злоумышленников все еще есть много способов проникнуть на веб-сайт компании или человека, в электронную почту или онлайн-личность, чтобы нанести ущерб.

Как и на Диком Западе, важно научиться защищаться от внешних угроз. Базовая безопасность, предлагаемая интернет-серверами, может отразить некоторые попытки проникновения, но часто хитрые преступники ускользают.

Научиться определять и блокировать IP-адрес интернет-вредителя, пожалуй, лучший способ повысить свою безопасность в Интернете.

Все начинается с отличного домена. Получите свой на Domain.com.

Что такое IP-адрес?

Блокировка IP-адресов может быть наиболее эффективным способом повысить вашу интернет-безопасность, но что хорошего в этих знаниях, если вы не знаете, что такое IP-адрес?

Лучший способ понять IP-адрес — сравнить его с уличным адресом. Подумайте о своем месте жительства — вы получаете счета, посылки и ведете друзей к себе домой, давая им комбинацию цифр и букв. Эта комбинация — ваш адрес — используется для выделения вашего местоположения по отношению ко всем другим возможным местоположениям.

IP-адреса работают точно так же.

- Каждому устройству, подключенному к Интернету, назначается уникальный IP-адрес.

- IP-адрес устройства позволяет устройству взаимодействовать, получать информацию и иным образом связываться с другими устройствами и сетями в Интернете.

Проще говоря, IP-адрес помещает пользователей Интернета в сетку. Без него они не смогли бы общаться с другими сетями.

Как выглядят IP-адреса?

Несмотря на то, что большинство интернет-пользователей ежедневно подключаются к Интернету с помощью IP-адреса, подавляющее большинство людей не знает, как выглядит IP-адрес.

Существуют две формы IP-адреса. Первый — это IPv4, что означает «Интернет-протокол версии 4». Второй — IPv6, что означает — вы можете догадаться? — «Интернет-протокол версии 6».

IPv4 Изобретенный еще в 70-х годах, IPv4 был первой волной IP-адресов. Большинство устройств по-прежнему подключены к Интернету с помощью адреса IPv4, но ситуация начала меняться в 2011 году с выпуском IPv6.

- Адреса IPv4 состоят из четырех чисел от 0 до 255, разделенных точками или точками.

- Адрес IPv4 может выглядеть так: 99.31.235.187.

С момента появления Интернета IP-адреса предоставлялись с использованием модели IPv4. Однако все доступные адреса IPv4 были выделены, что потребовало перехода на IPv6.

IPv66 июня 2012 г. IPv6 был запущен такими организациями, как Internet Society и другими. В IPv6-адресах используется шестнадцатеричная система цифр, группы разделяются двоеточиями и могут содержать буквы.

- Количество мыслимых адресов IPv6 огромно и не иссякнет в ближайшее время.

- Адрес IPv6 может выглядеть так: 2001:0db8:85a3:0000:0000:8a2e:0370:7334.

Сложность адреса IPv6 означает, что в будущем Интернет будет готов принять еще большее количество подключенных устройств.

Зачем блокировать IP-адрес?

Существует несколько причин, по которым компания, образовательное учреждение или пользователь Интернета могут попытаться заблокировать IP-адрес. В целом, наиболее распространенными причинами являются:

В целом, наиболее распространенными причинами являются:

- Блокировка ботов, спамеров и хакеров: Когда боты, спамеры и хакеры пытаются проникнуть на ваш веб-сайт, это может привести к существенной нагрузке на вашу пропускную способность и снизить скорость, с которой вы и другие пользователи можете получить доступ к вашему веб-сайту. Если вы ведете бизнес в Интернете, это может нанести ущерб продажам.

- Ограничение доступа к веб-сайтам: Многие учебные заведения и предприятия используют блокировку IP-адресов, чтобы ограничить доступ к веб-сайтам, которые могут посещать студенты или сотрудники. Обычно цель состоит в том, чтобы повысить производительность за счет ограничения отвлекающих факторов.

- Защита данных: Хакеры часто пытаются проникнуть на веб-сайты, чтобы украсть данные или другую важную информацию. Эта информация может быть использована для шантажа или иного подрыва компании.

- Сохранение конфиденциальности: Многие академические учреждения и компании, которые хранят конфиденциальные записи, такие как стенограммы, медицинские карты и т.

д., регулярно становятся жертвами хакеров. Выявление угрожающих IP-адресов и внесение их в черный список является важным шагом для обеспечения безопасности и конфиденциальности этих записей.

д., регулярно становятся жертвами хакеров. Выявление угрожающих IP-адресов и внесение их в черный список является важным шагом для обеспечения безопасности и конфиденциальности этих записей.

Этот список следует рассматривать только как верхушку айсберга. Существует множество причин, по которым отдельные лица или организации могут захотеть заблокировать определенные IP-адреса, и не следует недооценивать степень злонамеренности некоторых интернет-хакеров.

Как заблокировать IP-адрес

В конечном счете, блокировка IP-адреса позволяет администраторам и владельцам веб-сайтов контролировать трафик веб-сайта. Процесс блокировки одного или нескольких IP-адресов зависит от используемой операционной системы.

Хотя существует несколько различных операционных систем, наиболее распространенными являются Windows и Mac. Мы рассмотрим шаги по блокировке IP-адреса с использованием обеих этих систем, которые достигают одной и той же цели с помощью немного разных средств.

Блокировка IP-адреса для пользователей Mac

Чтобы заблокировать IP-адрес на вашем компьютере Mac, вам потребуется доступ к вашему беспроводному маршрутизатору (или маршрутизатору локальной сети, который подключается к Интернету с помощью кабеля Ethernet). Очень важно знать пароль, который часто можно найти напечатанным или наклеенным снаружи модема.

- Системные настройки: Найдите меню Apple, представленное в виде логотипа Apple в верхнем левом углу экрана компьютера. Откройте раскрывающееся меню и выберите «Системные настройки». Когда появится меню «Системные настройки», найдите значок с надписью «Сеть». Затем нажмите панель «Дополнительно…» в нижней части экрана. Перейдите на вкладку TCP/IP, где вы должны найти свой адрес IPv4 или IPv6.

- Доступ к маршрутизатору: Далее вам необходимо войти в свой маршрутизатор. Опять же, информацию о пароле обычно можно найти снаружи маршрутизатора, но если у вас возникли проблемы, вы всегда можете обратиться к своему сетевому администратору.

- Ограничить доступ: После того, как вы вошли в свой маршрутизатор, должен появиться список включенных и отключенных IP-адресов. Оттуда большинство маршрутизаторов предоставят вам возможность запретить доступ к уникальным IP-адресам или всему диапазону адресов. У вас также должна быть возможность заблокировать веб-сайт. После блокировки IP-адреса ваша сеть будет защищена от этого адреса.

Блокировка IP-адреса для пользователей Windows

Для блокировки IP-адреса на компьютере с Windows необходимо пройти через «брандмауэр Windows». С технической точки зрения, брандмауэр — это компонент, который позволяет вашему компьютеру блокировать доступ к вашей сети, не препятствуя вашей способности общаться с внешними сетями.

В этом руководстве объясняется, как найти и заблокировать IP-адрес веб-сайта. Брандмауэр Windows делает этот процесс относительно простым. Если вы уже знаете IP-адрес, который хотите заблокировать, начните с шага 3.

- 1 – Найдите веб-сайт для блокировки: Откройте интернет-браузер и найдите веб-сайт, который хотите заблокировать.

Выделите и скопируйте все, что идет после «www» в веб-адресе.

Выделите и скопируйте все, что идет после «www» в веб-адресе. - 2 – Открыть командную строку: Перейдите в меню «Пуск» и откройте «Командная строка (администратор)». Вставьте веб-адрес веб-сайта в первую строку кода. Командная строка должна ответить, сгенерировав несколько строк кода, которые должны раскрыть IP-адрес веб-сайта. Выделите и скопируйте адрес IPv4 или IPv6. Вернитесь в свой интернет-браузер, вставьте его в строку поиска и нажмите Enter. Подтвердите, что вы вернетесь на сайт.

- 3 – Откройте брандмауэр Windows: Откройте меню «Пуск». Найдите «Панель управления». Оттуда найдите «Брандмауэр Windows». Открой это.

- 4 — Дополнительные настройки + Правила для входящих подключений Windows: При открытом брандмауэре Windows найдите и щелкните «Дополнительные настройки» в левой части экрана. Затем найдите «Правила для входящих подключений», которые также должны быть в левом верхнем углу экрана.

Это должно изменить параметры меню. В правой части окна найдите и нажмите «Новое правило…»

Это должно изменить параметры меню. В правой части окна найдите и нажмите «Новое правило…» - 5 — Новое правило: . Открыв вкладку «Новое правило», выберите параметр «Пользовательский» и нажмите «Далее». Продвигайтесь вперед, нажимая «Далее» еще два раза, пока не появится окно с вопросом «К каким удаленным IP-адресам применяется это правило?» Нажмите на опцию «Эти IP-адреса».

- 6 – Добавить IP-адреса: Нажмите кнопку «Добавить…». Оттуда вы можете вставить IP-адрес веб-сайта (или любой другой IP-адрес) в поле с надписью «Этот IP-адрес или подсеть:». Повторите этот процесс, добавив все IP-адреса, которые вы хотите заблокировать. Как только они будут добавлены, нажмите «Далее» в нижней части экрана.

- 7 – Блок: На следующей странице должны появиться три варианта. Нижняя опция будет гласить «Блокировать соединение». Нажмите на нее и перейдите на страницу, которая предложит вам «Имя», заблокированные IP-адреса.

После того, как вы назвали его, нажимайте «Далее», пока не появится панель «Готово». Нажмите Готово.

После того, как вы назвали его, нажимайте «Далее», пока не появится панель «Готово». Нажмите Готово. - 8 – Повторите процесс с «Правилами для исходящих подключений»: Вернитесь в окно «Дополнительные параметры» и повторите процесс, который вы выполнили в разделе «Правила для входящих подключений» с «Правилами для исходящих подключений».

После выполнения шагов 1–8 изолированный IP-адрес или адреса будут заблокированы в вашей сети.

Почему меня заблокировали?

Если вы попытались посетить веб-сайт и обнаружили, что вы были заблокированы или вам было отказано в доступе по какой-либо иной причине, существует несколько возможных причин.

К наиболее распространенным относятся:

- Вирусы на вашем устройстве

- Программные расширения

- История незаконных действий

Вирусы на вашем устройстве удаленный сервер обнаруживает вирус, содержащийся в вашем IP-адресе. Часто бывает так, что интернет-пользователи даже не знают, что подхватили вирус.

После того, как вы удалили вирус из своей сети, не стесняйтесь обращаться к веб-сайту, к которому вы пытались получить доступ, и объяснять, почему вы должны быть удалены из черного списка.

Программные расширения

Существует множество способов настройки вашего интернет-браузера. Некоторые расширения, которые вы можете добавить, удалят всплывающую рекламу с веб-сайтов или попытаются обнаружить вирусы, которые могут скрываться на веб-сайте.

Хотя в добавлении расширений в браузер нет ничего противозаконного, некоторые веб-сайты будут блокировать пользователей, использующих блокировщики рекламы. Они могут расценить это как нарушение потока своих доходов.

История незаконных действий

Если у вас есть история незаконной деятельности в Интернете, многие администраторы веб-сайтов заблокируют ваш IP-адрес в качестве превентивной меры, посчитав вас ненадежным. Незаконная деятельность в Интернете может включать незаконную торговлю, деятельность в даркнете или киберпреступления.

Неприемлемый контент веб-сайта

Если вы управляете веб-сайтом, который содержит потенциально оскорбительный контент, такой как порнографические материалы или незаконная торговля, вы, вероятно, будете занесены в черный список многих веб-сайтов на том основании, что ваш контент субъективно неприемлем.

Хотя вы можете не согласиться с решением другого администратора внести ваш веб-сайт в черный список, часто нет другого способа обойти черный список, кроме прямого обращения к администратору.

Все начинается с отличного домена. Получите свой на Domain.com.

Повторяем, как заблокировать IP-адрес

Напомним, что IP-адреса используются для подключения устройств к Интернету в целом. Они помогают найти подключенное устройство относительно всех других устройств. Обнаружив IP-адрес устройства или веб-сайта, который вызывает проблемы у пользователя Интернета, этот пользователь может заблокировать адрес, используя довольно простой процесс.

Процесс блокировки IP-адреса может меняться в зависимости от операционной системы, используемой устройством, подключенным к Интернету. Хотя для пользователей ПК требуется больше шагов, процесс столь же прост и, возможно, даже проще, чем процесс, требуемый пользователями Mac.

Если ваш IP-адрес был заблокирован, есть несколько возможных причин. Первая и наиболее распространенная причина заключается в том, что ваш IP-адрес связан с вирусом — обычно с вирусом, который вы подхватили случайно. Используя антивирусное программное обеспечение, вы можете очистить свой компьютер от этого вируса, а затем обратиться к администратору веб-сайта с просьбой удалить вас из черного списка IP-адресов.

Обнаружение многопользовательского IP-адреса

Загрузка…

15 октября 2021 г. 14:01

Алекс Чен

Нейт Продажи

Cloudflare предоставляет нашим клиентам инструменты безопасности, которые помогают им защитить свои интернет-приложения от вредоносного или нежелательного трафика.

Мы знаем, что некоторые из наших клиентов полагаются на IP-адреса, чтобы различать трафик законных пользователей и потенциально злонамеренных пользователей. Однако во многих случаях IP-адрес запроса не соответствует конкретному пользователю или даже устройству. Кроме того, Cloudflare считает, что в долгосрочной перспективе IP-адрес будет еще более ненадежным сигналом для определения источника запроса. Мы предвидим день, когда ИС будет полностью не связана с личностью. Имея это в виду, обнаружение многопользовательского IP-адреса представляет собой наш первый шаг: указание на ситуации, когда IP-адрес запроса не может считаться адресом одного пользователя.

Однако эта аналогия ошибочна и может представлять проблему для безопасности. На практике IP-адреса больше похожи на почтовые адреса, потому что ими могут совместно пользоваться несколько человек одновременно (а из-за NAT и CG-NAT количество людей, использующих один и тот же IP-адрес, может быть очень большим!).

Например, если несколько человек в одном многоквартирном доме получают доступ к одному и тому же сайту, возможно, все их запросы будут направляться через промежуточный блок, управляемый их интернет-провайдером, который имеет только один IP-адрес. Но эта внезапная серия запросов с одного и того же IP-адреса может очень напоминать поведение бота. В этом случае наши клиенты не могут использовать IP-адреса, чтобы отличить эту деятельность от реальной угрозы, что приводит к тому, что они ошибочно блокируют или оспаривают своих законных посетителей сайта.

Добавив многопользовательское обнаружение IP-адресов в продукты Cloudflare, мы повышаем качество наших методов обнаружения и сокращаем количество ложных срабатываний для наших клиентов.

Примеры многопользовательских IP-адресов

Многопользовательские IP-адреса бывают разных форм. Например, когда ваша компания использует корпоративную VPN, сотрудники могут использовать один и тот же IP-адрес при доступе к внешним веб-сайтам. Другие типы VPN и прокси также размещают нескольких пользователей за одним IP-адресом.

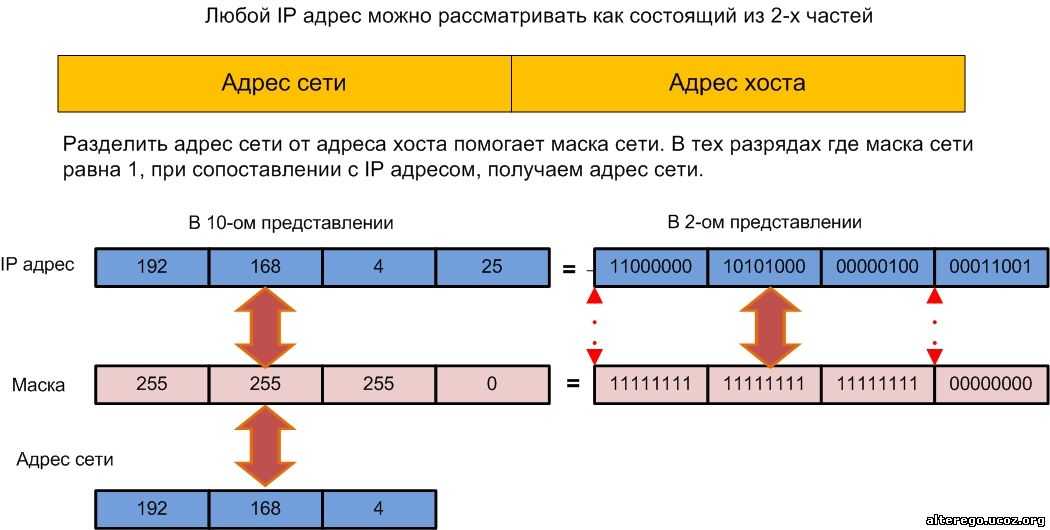

Другой тип многопользовательского IP-адреса, созданный на основе основного протокола связи Интернета. IPv4 был разработан в 1980-х годах. Протокол использует 32-битное адресное пространство, что позволяет использовать более четырех миллиардов уникальных адресов. Однако сегодня устройств во много раз больше, чем адресов IPv4, а это означает, что не каждое устройство может иметь уникальный IP-адрес. Хотя IPv6 (протокол-преемник IPv4) решает проблему со 128-битными адресами (поддерживает 2 128 уникальных адресов), IPv4 по-прежнему направляет большую часть интернет-трафика (76% трафика, предназначенного только для людей, приходится на IPv4, как показано на Cloudflare Radar). .

.

Чтобы решить эту проблему, многие устройства в одной и той же локальной сети (LAN) могут совместно использовать один IP-адрес с адресацией в Интернете для связи с общедоступным Интернетом, используя при этом частные интернет-адреса для связи внутри локальной сети. Поскольку частные адреса должны использоваться только внутри локальной сети, разные локальные сети могут нумеровать свои хосты, используя одно и то же пространство частных IP-адресов. Интернет-шлюз локальной сети выполняет преобразование сетевых адресов (NAT), а именно принимает сообщения, поступающие на этот единственный общедоступный IP-адрес, и перенаправляет их на частный IP-адрес соответствующего устройства в их локальной сети. По сути, это похоже на то, как все в офисном здании используют один и тот же почтовый адрес, а работник стойки регистрации отвечает за сортировку почты, предназначенной для какого человека.

В то время как NAT позволяет нескольким устройствам за одним интернет-шлюзом использовать один и тот же общедоступный IP-адрес, взрывной рост населения Интернета потребовал дальнейшего повторного использования ограниченного адресного пространства IPv4. Интернет-провайдеры (ISP) требовали, чтобы пользователи в разных локальных сетях использовали один и тот же IP-адрес для масштабирования своих услуг. Преобразование сетевых адресов операторского класса (CG-NAT) стало еще одним решением для повторного использования адресного пространства. Сетевые операторы могут использовать промежуточные блоки CG-NAT для преобразования сотен или тысяч частных IPv4-адресов в один (или пул) общедоступных IPv4-адресов. Однако такое совместное использование не лишено побочных эффектов. CG-NAT приводит к тому, что IP-адреса не могут быть привязаны к отдельным устройствам, пользователям или подпискам на широкополосную связь, что создает проблемы для продуктов безопасности, использующих IP-адрес как способ различать запросы от разных пользователей.

Интернет-провайдеры (ISP) требовали, чтобы пользователи в разных локальных сетях использовали один и тот же IP-адрес для масштабирования своих услуг. Преобразование сетевых адресов операторского класса (CG-NAT) стало еще одним решением для повторного использования адресного пространства. Сетевые операторы могут использовать промежуточные блоки CG-NAT для преобразования сотен или тысяч частных IPv4-адресов в один (или пул) общедоступных IPv4-адресов. Однако такое совместное использование не лишено побочных эффектов. CG-NAT приводит к тому, что IP-адреса не могут быть привязаны к отдельным устройствам, пользователям или подпискам на широкополосную связь, что создает проблемы для продуктов безопасности, использующих IP-адрес как способ различать запросы от разных пользователей.

Что мы создали

Мы создали инструмент, помогающий нашим клиентам определять, когда префикс IP /24 (набор IP-адресов с одинаковыми первыми 24 битами) может содержать многопользовательские IP-адреса, чтобы они могли более точно настроить правила безопасности, которые защищают их веб-сайты. Для идентификации многопользовательских IP-префиксов мы используем как внутренние данные, так и общедоступные источники данных. В рамках этих данных мы рассмотрим несколько ключевых параметров.

Для идентификации многопользовательских IP-префиксов мы используем как внутренние данные, так и общедоступные источники данных. В рамках этих данных мы рассмотрим несколько ключевых параметров.

Когда пользователь Интернета посещает веб-сайт, базовый стек TCP открывает несколько соединений для отправки и получения данных с удаленных серверов. Каждое соединение идентифицируется четырьмя кортежами (IP-адрес источника, порт источника, IP-адрес назначения, порт назначения). Повторяющиеся запросы от одного и того же веб-клиента, скорее всего, будут сопоставлены с одним и тем же исходным портом, поэтому количество различных исходных портов может служить хорошим индикатором количества различных клиентских приложений. Подсчитав количество портов с открытым исходным кодом для данного IP-адреса, вы можете оценить, используется ли этот адрес несколькими пользователями.

Пользовательские агенты предоставляют сообщаемую устройством информацию о себе, такую как версии браузера и операционной системы. Для обнаружения многопользовательского IP-адреса вы можете подсчитать количество различных пользовательских агентов в запросах с данного IP-адреса. Чтобы избежать пересчета веб-клиентов на устройство, вы можете исключить запросы, идентифицированные как инициированные ботами, и мы учитываем только запросы от пользовательских агентов, которые используются веб-браузерами. У этого подхода есть некоторые компромиссы: некоторые пользователи могут использовать несколько веб-браузеров, а некоторые другие пользователи могут иметь точно такой же пользовательский агент. Тем не менее, прошлые исследования показали, что количество уникальных пользовательских агентов веб-браузера является лучшим компромиссом для наиболее точного определения использования CG-NAT.

Mozilla/5.0 (X11; Linux x86_64; rv:92.0) Gecko/20100101 Firefox/92.0

Для наших выводов мы группируем IP-адреса по соответствующему IP-префиксу /24. На рисунке ниже показано распределение пользовательских агентов браузера по IP-префиксу /24 на основе данных, накопленных за сутки. Около 35% префиксов имеют за собой более 100 различных браузерных клиентов.

На рисунке ниже показано распределение пользовательских агентов браузера по IP-префиксу /24 на основе данных, накопленных за сутки. Около 35% префиксов имеют за собой более 100 различных браузерных клиентов.

Наша служба также использует другие общедоступные источники данных для дальнейшего повышения точности нашей идентификации и классификации типа многопользовательского IP-адреса. Например, мы собираем данные из PeeringDB, базы данных, в которой сетевые операторы самостоятельно определяют тип своей сети, уровни трафика, точки подключения и политику пиринга. Эти данные охватывают лишь часть автономных систем Интернета (АС). Чтобы обойти это ограничение, мы используем эти данные и наши собственные данные (количество запросов на AS, количество веб-сайтов в каждой AS) для определения типа AS. Мы также используем внешние источники данных, такие как IRR, для идентификации запросов от VPN и прокси-серверов.

Эти сведения (особенно тип AS) могут предоставить дополнительную информацию о типе многопользовательского IP-адреса. Например, системы CG-NAT развернуты почти исключительно провайдерами широкополосного доступа, поэтому, определяя тип AS (ISP, CDN, Enterprise и т. д.), мы можем более уверенно определить тип каждого многопользовательского IP-адреса. Запланированное задание периодически выполняет код для извлечения данных из этих источников, их обработки и записи списка многопользовательских IP-адресов в базу данных. Затем эти информационные данные IP передаются другой системе, которая развертывает их на границе Cloudflare, позволяя нашим продуктам безопасности обнаруживать потенциальные угрозы с минимальной задержкой.

Например, системы CG-NAT развернуты почти исключительно провайдерами широкополосного доступа, поэтому, определяя тип AS (ISP, CDN, Enterprise и т. д.), мы можем более уверенно определить тип каждого многопользовательского IP-адреса. Запланированное задание периодически выполняет код для извлечения данных из этих источников, их обработки и записи списка многопользовательских IP-адресов в базу данных. Затем эти информационные данные IP передаются другой системе, которая развертывает их на границе Cloudflare, позволяя нашим продуктам безопасности обнаруживать потенциальные угрозы с минимальной задержкой.

Чтобы подтвердить наши выводы о том, какие IP-адреса являются многопользовательскими, мы создали набор данных, основанный на отдельных данных и измерениях, которые, по нашему мнению, являются более надежными индикаторами. Один из методов, который мы использовали, заключался в выполнении запросов traceroute через RIPE Atlas от каждого зонда RIPE Atlas к общедоступному IP-адресу зонда. Изучив переходы трассировки, мы можем определить, находится ли IP-адрес за CG-NAT или другим промежуточным устройством. Например, если IP-адрес не находится за CG-NAT, трассировка должна завершиться немедленно или иметь только один переход (вероятно, домашний NAT). С другой стороны, если путь трассировки включает адреса в RFC 6598 префикс CGNAT или другие переходы в частном или общем адресном пространстве, скорее всего, соответствующий зонд находится за CG-NAT.

Изучив переходы трассировки, мы можем определить, находится ли IP-адрес за CG-NAT или другим промежуточным устройством. Например, если IP-адрес не находится за CG-NAT, трассировка должна завершиться немедленно или иметь только один переход (вероятно, домашний NAT). С другой стороны, если путь трассировки включает адреса в RFC 6598 префикс CGNAT или другие переходы в частном или общем адресном пространстве, скорее всего, соответствующий зонд находится за CG-NAT.

Чтобы еще больше улучшить наши наборы данных проверки, мы также обращаемся к нашим партнерам-провайдерам, чтобы подтвердить известные IP-адреса CG-NAT. По мере того, как мы уточняем наши проверочные данные, мы можем более точно настраивать параметры вывода многопользовательских IP-адресов и предоставлять клиентам интернет-провайдеров лучший опыт на сайтах, защищенных продуктами безопасности Cloudflare.

Служба обнаружения многопользовательских IP-адресов в настоящее время распознает около 500 000 уникальных многопользовательских IP-адресов и настраивается для дальнейшего повышения точности обнаружения. Следите за предстоящим техническим сообщением в блоге, где мы более подробно рассмотрим созданную нами систему и показатели, собранные после запуска этого сервиса в течение более длительного периода времени.

Следите за предстоящим техническим сообщением в блоге, где мы более подробно рассмотрим созданную нами систему и показатели, собранные после запуска этого сервиса в течение более длительного периода времени.

Как это повлияет на управление ботами и ограничение скорости для клиентов?

Наш первоначальный запуск будет включать обнаружение многопользовательских IP-адресов в наши продукты для управления ботами и ограничения скорости.

Продукт Cloudflare Bot Management имеет пять механизмов обнаружения. Интеграция улучшит три из пяти: механизм обнаружения машинного обучения (ML), механизм эвристики и модели поведенческого анализа. Многопользовательские IP-адреса и их типы будут служить дополнительными функциями для обучения нашей модели машинного обучения. Кроме того, будет добавлена логика, чтобы многопользовательские IP-адреса обрабатывались по-разному в других наших механизмах обнаружения. Например, наш механизм обнаружения поведенческого анализа не должен обрабатывать серию запросов с многопользовательского IP-адреса так же, как серию запросов с однопользовательского IP-адреса. Не будет никаких новых способов увидеть эту функцию или взаимодействовать с ней, но вы должны ожидать уменьшения количества ложных срабатываний ботов, связанных с многопользовательскими IP-адресами.

Не будет никаких новых способов увидеть эту функцию или взаимодействовать с ней, но вы должны ожидать уменьшения количества ложных срабатываний ботов, связанных с многопользовательскими IP-адресами.

Интеграция с ограничением скорости позволит увеличить установленный порог ограничения скорости при получении запросов, поступающих с многопользовательских IP-адресов. Фактор, на который мы увеличиваем порог, будет консервативным, чтобы не обойти ограничение скорости полностью. Однако повышенный порог должен значительно уменьшить количество случаев, когда законные пользователи, использующие многопользовательские IP-адреса, блокируются или оспариваются.

Заглядывая вперед

Мы планируем дальнейшую интеграцию со всеми продуктами Cloudflare, которые полагаются на IP-адреса как меру уникальности, включая, помимо прочего, защиту от DDoS, Cloudflare One Intel и брандмауэр веб-приложений.

Мы также продолжим улучшать нашу многопользовательскую систему обнаружения IP-адресов, чтобы включить дополнительные источники данных и повысить точность.

Как упоминалось выше, с помощью наших партнеров-провайдеров мы надеемся улучшить наборы данных проверки, которые мы используем для проверки и уточнения точности наших выводов. Кроме того, наша интеграция с Bot Management также откроет возможность создать цикл обратной связи, который дополнительно проверяет наши наборы данных. Коэффициент решения задач (CSR) — это показатель, созданный Bot Management, который указывает долю запросов, которые были оспорены и решены (и, таким образом, предполагается, что они были человеческими). Изучение запросов как с высоким, так и с низким CSR позволит нам проверить, действительно ли многопользовательские IP-адреса, которые мы изначально определили, представляют собой в основном законный человеческий трафик, который наши клиенты не должны блокировать.

Дальнейшее внедрение IPv6 может когда-нибудь сделать CG-NAT и другие технологии совместного использования IPv4 бесполезными, поскольку адресное пространство больше не будет ограничено. Это может снизить распространенность многопользовательских IP-адресов. Однако с развитием новых сетевых технологий, которые запутывают IP-адреса для обеспечения конфиденциальности пользователей (например, рандомизированное назначение адресов IPv6), маловероятно, что станет легче привязать IP-адрес к одному пользователю. Cloudflare твердо верит, что в конечном итоге IP полностью перестанет ассоциироваться с идентификацией.

Тем не менее, в краткосрочной перспективе мы понимаем, что IP-адреса по-прежнему играют ключевую роль в обеспечении безопасности наших клиентов. Интегрируя эту возможность многопользовательского определения IP-адресов в наши продукты, мы стремимся предоставить более свободный и гибкий опыт для всех, кто пользуется Интернетом.

Мы защищаем

целые корпоративные сети,

помочь клиентам построить

Интернет-приложения эффективно,

ускорить любой

Веб-сайт

или Интернет-приложение,

защититься от DDoS-атак

атаки, держать

хакеры в

залив,

и может помочь вам в

ваш путь к нулевому доверию.

Посетите 1.1.1.1 с любого устройства, чтобы начать работу наше бесплатное приложение, которое делает ваш Интернет быстрее и безопаснее.

Чтобы узнать больше о нашей миссии по улучшению Интернета, начните здесь. Если вы ищете новое направление карьеры, ознакомьтесь с нашими открытыми позиции.

Новости о продуктах Исследовать Лучший Интернет Безопасность устройства БотыПохожие сообщения

28 сентября 2018 г. 20:40

Подведение итогов дня рождения: каждый день — день запуска Cloudflare

Наши клиенты привыкли к тому, что мы лихорадочно запускаем новые сервисы, функции и функции, но в последнее время мы особенно активны. На этой неделе мы отпраздновали нашу восьмую неделю рождения, объявив о новых предложениях, которые принесут пользу нашим клиентам и глобальному интернет-сообществу. …

…

- К

Джейк Андерсон

Неделя дня рождения , Новости о продуктах , Регистратор , Рабочие Cloudflare , Рабочие Cloudflare KV

7 января 2022 г. 15:57

Недели инноваций Cloudflare 2021

Приступая к планированию Недель инноваций 2022 года, мы вспоминаем основные моменты каждой из этих недель…

- К

Рейган Рассел

, Джон Грэм-Камминг

, Вал Веса

Неделя дня рождения , Неделя ИТ-директоров , Неделя разработчиков , Неделя полного стека , Ударная неделя

18 ноября 2022 г. 21:13

21:13

ICYMI: анонсы недели разработчиков 2022

На этой неделе мы сделали более 30 объявлений, если вы что-то пропустили, вот краткий обзор….

- К

Рассвет Парзич

Неделя разработчиков , Разработчики , Бессерверный , Новости о продуктах , Супероблако

19 сентября 2022 г. 15:00

Представляем расширенные предупреждения DDoS

Расширенные оповещения о DDoS-атаки Cloudflare предоставляют индивидуальные и действенные уведомления в режиме реального времени.

д., регулярно становятся жертвами хакеров. Выявление угрожающих IP-адресов и внесение их в черный список является важным шагом для обеспечения безопасности и конфиденциальности этих записей.

д., регулярно становятся жертвами хакеров. Выявление угрожающих IP-адресов и внесение их в черный список является важным шагом для обеспечения безопасности и конфиденциальности этих записей.

Выделите и скопируйте все, что идет после «www» в веб-адресе.

Выделите и скопируйте все, что идет после «www» в веб-адресе. Это должно изменить параметры меню. В правой части окна найдите и нажмите «Новое правило…»

Это должно изменить параметры меню. В правой части окна найдите и нажмите «Новое правило…» После того, как вы назвали его, нажимайте «Далее», пока не появится панель «Готово». Нажмите Готово.

После того, как вы назвали его, нажимайте «Далее», пока не появится панель «Готово». Нажмите Готово.