Что можно узнать по IP?

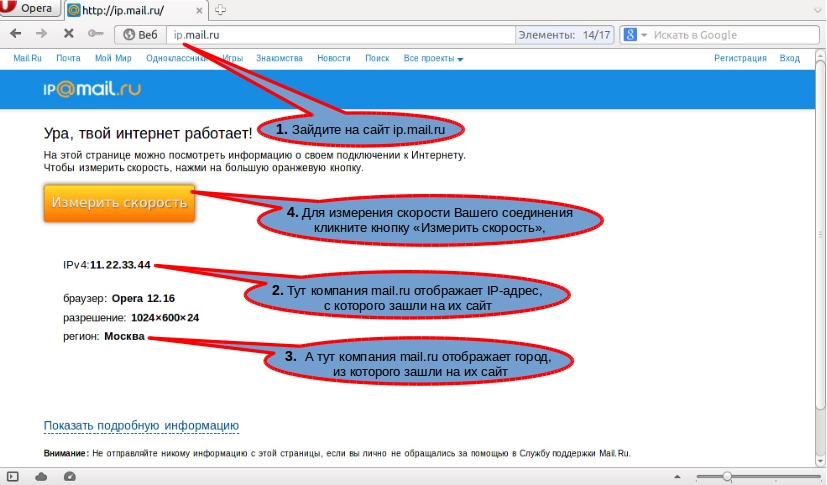

Фраза «Я тебя по IP вычислю» ассоциируется с детьми и подростками, которые дают понять другому человеку (зачастую незнакомому), что с ними лучше не связываться. Причем это происходит в ярко выраженной экспрессивной форме. С другой стороны, если углубиться в суть вопроса, и вправду приходится задуматься о том, что можно узнать по IP адресу человека на практике?

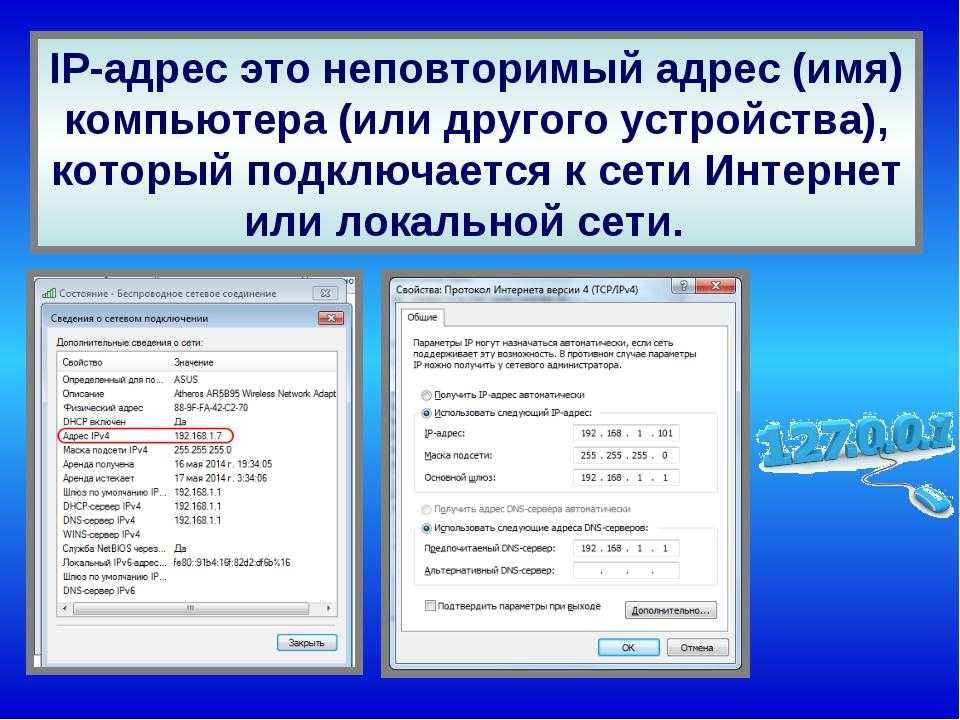

- Что можно узнать по IP адресу?

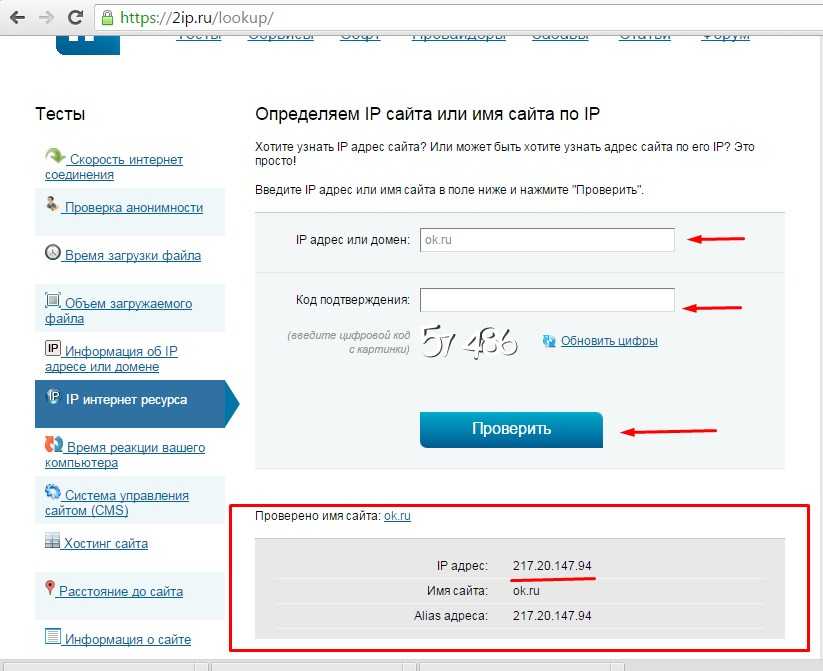

- Что можно узнать по IP – обзор существующих сервисов

- Сервис iknow

- Сервис ipqualityscore

- Сервис htmlweb

- Полезные советы

Рассмотрим простой пример. Его не стоит расценивать как единственный возможный вариант, так как на практике есть множество ситуаций, когда получение IP-адреса несет в себе реальную пользу.

К примеру, человек имеет собственный форум или тематический сайт. В один «прекрасный» момент на него заходит рандомный посетитель, более-менее разбирающийся в принципах функционирования исходного кода, и начинает всячески издеваться. Например, получает доступ к скрытому меню из панели администрирования.

Первое, что приходит в голову – попробовать заблокировать ему доступ. Но это не выход, потому что истинному владельцу придется регулярно восстанавливать данные и искать дыры в исходном коде. Да и прямая блокировка, как таковая, невозможна – первый попавшийся под руку VPN-плагин сделает все старания напрасными.

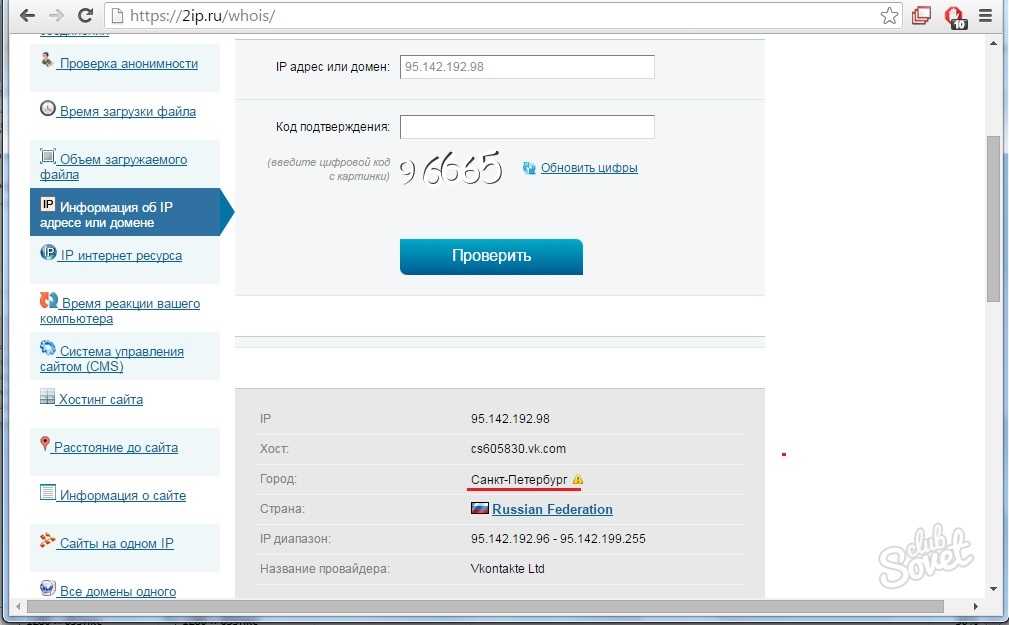

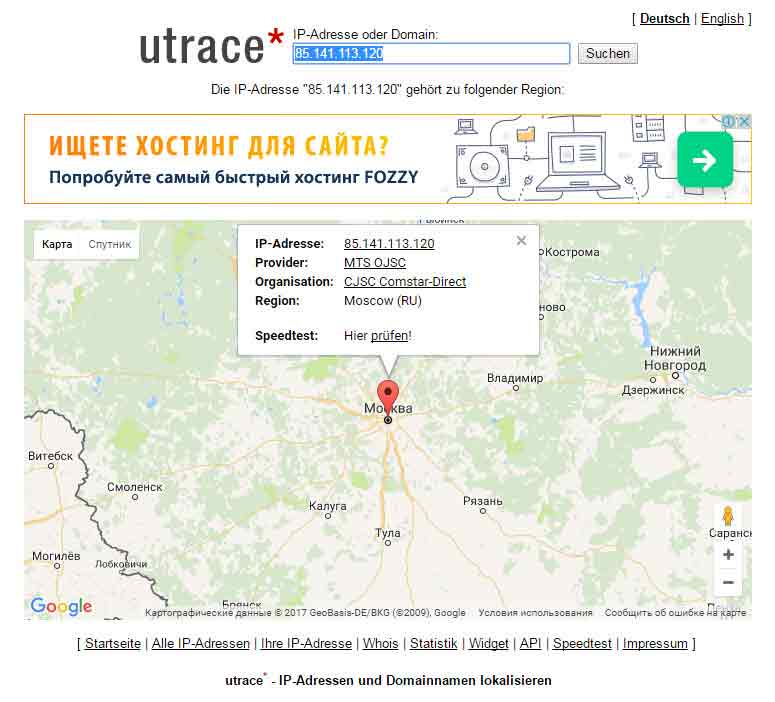

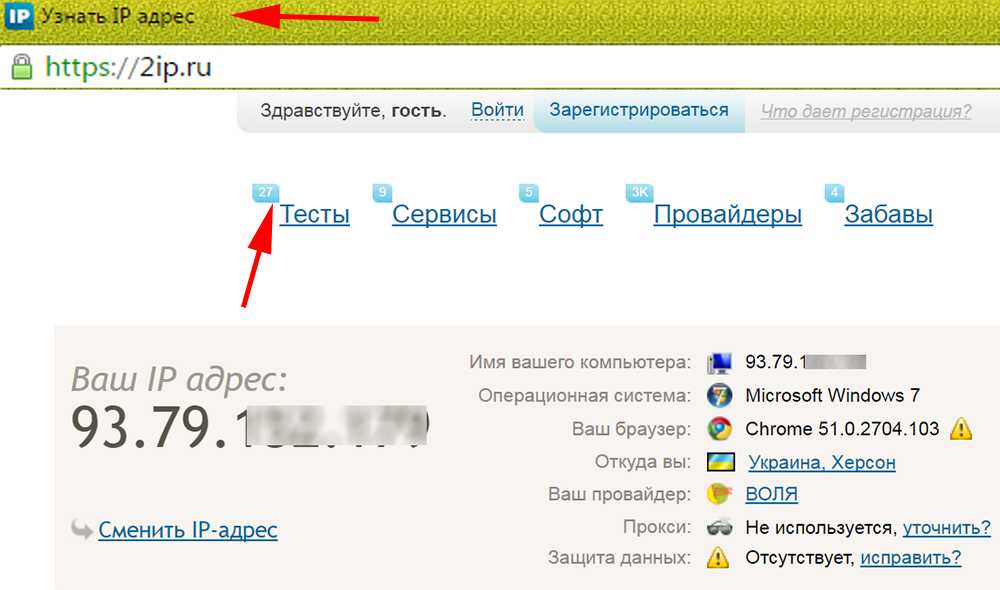

С помощью специальных сервисов можно определить hostname или IP провайдера, с которого «кулхацкер» входит на ресурс. Что это дает? На самом деле, многое – к примеру, текущее местоположение, номер телефона, а если постараться – еще и данные людей, которые проживают по адресу, зарегистрированному системой.

Обратите внимание! Упростить определение IP-адреса поможет счетчик посетителей, а при использовании продвинутого хостинга – внутренняя статистика аккаунта в панели администратора.

В интернете доступны десятки специальных сайтов, позволяющих получить массу полезной информации о пользователе, введя его IP-адрес. По мнению опытных сисадминов, самыми удобными можно назвать следующую тройку:

- iknow;

- ipqualityscore;

- htmlweb;

Портал «iknowwhatyoudownload» (далее – «iknow») разработан для отслеживания публичных раздач. Он позволяет сформировать список торрент-раздач, которые когда-либо использовались для загрузки.

Для чего это нужно? Если IP-адрес статический, этот сайт поможет собрать информацию о списке загрузок. Собранную информацию можно будет использовать, чтобы отпугнуть «кулхацкера», отбив у него желание дальше манипулировать вашим интернет-ресурсом.

Все достаточно просто – в поисковое поле вставляется IP-адрес, и система автоматически выведет всю имеющуюся историю загрузок. Этот сервис подходит и для публичных сетей при анализе собственного IP-адреса, как показано на скриншоте, приведенном ниже:

Данный интернет-портал работает в круглосуточном режиме. Ежедневно используемая им база данных пополняется 800 миллионами хостов.

Ежедневно используемая им база данных пополняется 800 миллионами хостов.

Работа портала ipqualityscore ориентирована в первую очередь на системных администраторов. При вводе конкретного IP-адреса пользователь поймет, кем на самом деле является посетитель – обычным человеком или ботом.

Еще одно достоинство этого онлайн-сервиса – возможность оценки риска адресов электронной почты. Можно узнать, является ли адрес электронной почты действительным, способен ли он получать письма. Как правило, боты используют сложные комбинации логинов для своих электронных почтовых ящиков, и если есть подозрения – лучше всего внести их в черный список. Можно узнать, использует ли человек прокси, VPN или TOR.

Обратите внимание! Для использования всех возможностей данного онлайн-сервиса необходимо зарегистрировать аккаунт. Русская локализация отсутствует, весь пользовательский интерфейс доступен только на английском языке.

Портал htmlweb – это один из наиболее мощных инструментов анализа IP-адреса. Сам портал является справочником веб-технологий, но в его функционале предусмотрены следующие возможности:

Сам портал является справочником веб-технологий, но в его функционале предусмотрены следующие возможности:

- анализ геолокации;

- вывод временной зоны, автомобильного кода региона;

- проверка основной информации по введенному IP-адресу;

- при использовании мобильного интернета – название оператора связи;

- проверка на предмет присутствия в черных списках IP-адресов, с которых ранее совершался брутфорс и другие атаки.

Однако у всех подобных сервисов есть и свои недостатки. Например, полученная информация не всегда является на 100% правдивой, особенно при проверке IP-адресов пользователей мобильного интернета. На данные, получаемые с помощью htmlweb, whois, ipgeobase, db-ip, ipstack, ipinfo и Black List распространяется ограничение проверок в количестве 20 штук. Причем если проанализировать информацию с первой вкладки, при переходе на следующую количество доступных проверок составит уже 19.

Несмотря на то, что во всемирной паутине доступно большое количество сайтов, позволяющих получить информацию по IP-адресу человека, не стоит пользоваться этими сведениями в мошеннических целях, в частности, для осуществления шантажа. За это предусмотрена как административная, так и уголовная ответственность.

За это предусмотрена как административная, так и уголовная ответственность.

Собранную статистику можно использовать для предупреждения посетителей интернет-ресурса о возможных последствиях, связанных с неправомерными действиями, осуществляемыми на сайте. Как показывает практика, даже базовых сведений будет более чем достаточно для убедительной аргументации своей позиции.

Что и зачем можно найти по IP-адресу человека? На самом деле, многое. Главное – пользоваться собранной статистикой только в благих целях, либо же для ознакомления.

Пожалуйста, оставляйте свои мнения по текущей теме материала. За комментарии, отклики, подписки, лайки, дизлайки огромное вам спасибо!

АРАлина Рыбакавтор

Указание сетевого адреса сервера (зеркальное отображение базы данных) — SQL Server Database Mirroring

Twitter LinkedIn Facebook Адрес электронной почты

- Статья

- Чтение занимает 3 мин

Область применения: SQL Server (все поддерживаемые версии)

При настройке сеанса зеркального отображения базы данных для каждого экземпляра сервера необходим сетевой адрес. Он должен однозначно определять экземпляр по адресу и номеру порта, который прослушивается данным экземпляром.

Он должен однозначно определять экземпляр по адресу и номеру порта, который прослушивается данным экземпляром.

Определение порта в сетевом адресе сервера возможно при наличии конечной точки зеркального отображения базы данных в экземпляре сервера. Дополнительные сведения см. в статье Создание конечной точки зеркального отображения базы данных с проверкой подлинности Windows (Transact-SQL).

Синтаксис сетевого адреса сервера

Сетевой адрес сервера имеет следующий синтаксис:

TCP://<адрес_системы>:<номер_порта>

где

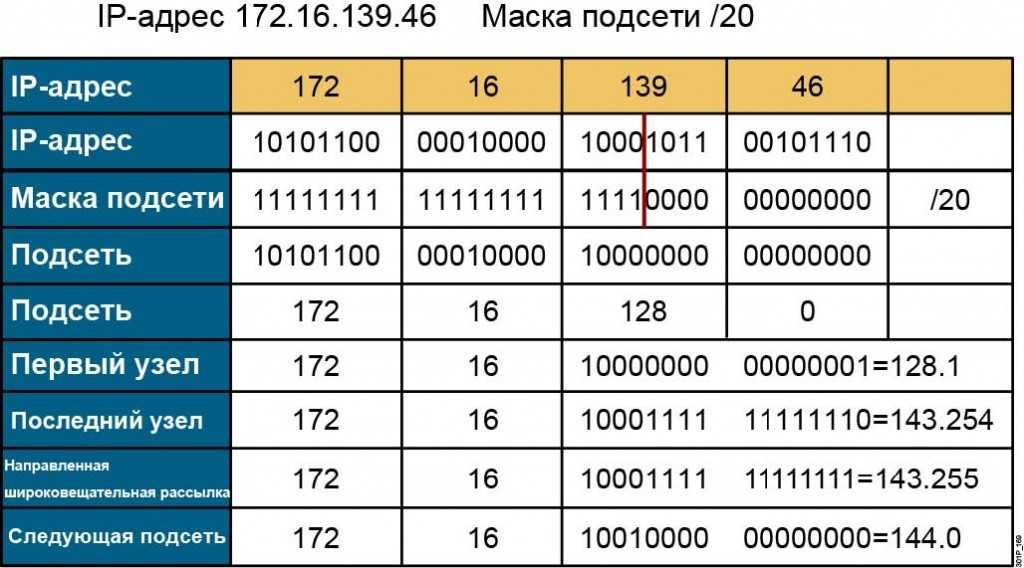

<адрес_системы> — строка, однозначно определяющая целевой компьютер. Обычно сетевой адрес представляет собой системное имя (если компьютеры входят в один домен), полное доменное имя или IP-адрес.

Если компьютеры входят в один домен, можно указать имя компьютера (например

SYSTEM46).Если указывается IP-адрес, то он должен быть уникальным в используемой среде.

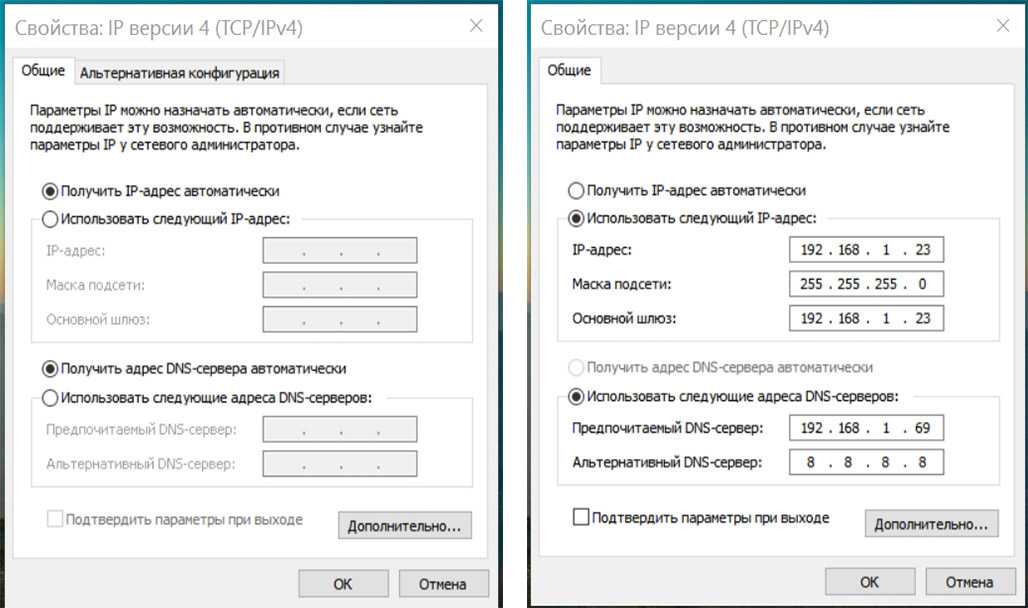

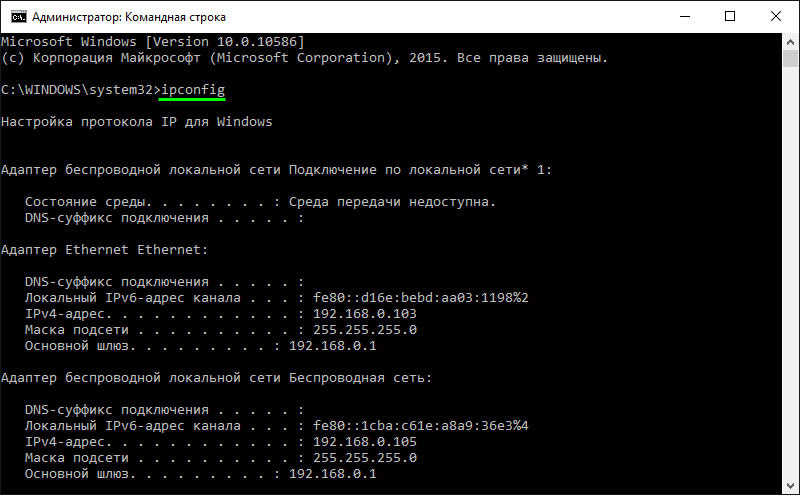

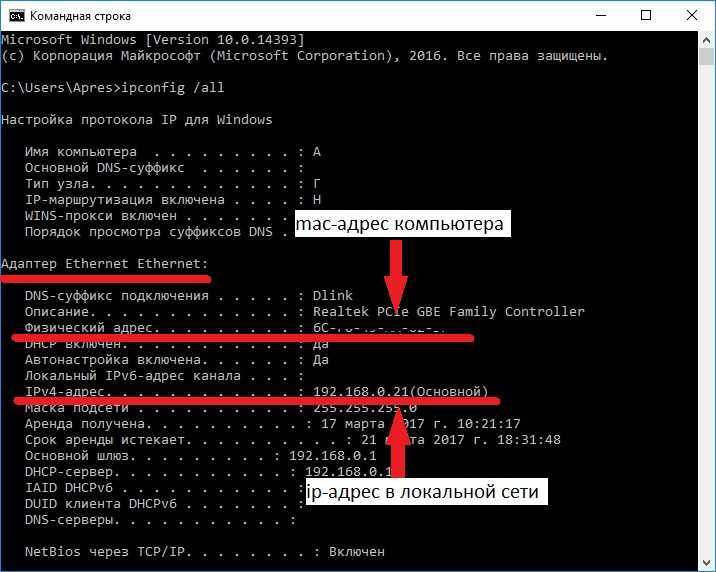

Чтобы определить IP-адрес системы, в командной строке Windows введите команду ipconfig .

При указании полного доменного имени гарантируется правильная работа. Это локально определенная строка адреса, которая имеет различную форму в разных местах. Часто, но не всегда полное доменное имя представляет собой составное имя, состоящее из имени компьютера и нескольких компонентов доменов, разделенных точками, в следующем виде:

имя_компьютера.сегмент_домена[….сегмент_домена]

где имя_компьютера— сетевое имя компьютера, на котором запущен экземпляр сервера, а сегмент_домена[… .сегмент_домена] — остальные сведения о домене для сервера, например

localinfo.. corp.Adventure-Works.com

corp.Adventure-Works.comСодержание и количество доменных сегментов определяется компанией или организацией. Полное доменное имя сервера можно узнать у системного администратора.

Примечание

Дополнительные сведения об определении полного доменного имени см. в подразделе «Определение полного доменного имени» далее в этом разделе.

<номер_порта> — порт, используемый конечной точкой зеркального отображения экземпляра сервера-участника. Сведения об определении конечной точки см. в разделе Создание конечной точки зеркального отображения базы данных с проверкой подлинности Windows (Transact-SQL).

Конечная точка зеркального отображения базы данных может использовать любой доступный порт. Номер каждого порта в компьютерной системе должен быть связан только с одной конечной точкой, а каждая конечная точка должна быть связана только с одним экземпляром сервера; таким образом, разные экземпляры сервера на одном и том же сервере прослушивают различные конечные точки через различные порты.

Лишь номер порта в сетевом адресе сервера, указанный для экземпляра сервера и связанный с конечной точкой зеркального отображения, отличает этот экземпляр от других экземпляров, имеющихся на данном компьютере. На следующем рисунке показаны сетевые адреса двух экземпляров серверов, имеющихся на одном компьютере. Экземпляр по умолчанию использует порт

7033. Сетевым адресом сервера для этих двух экземпляров сервера будут соответственноTCP://MYSYSTEM.Adventure-works.MyDomain.com:7022иTCP://MYSYSTEM.Adventure-works.MyDomain.com:7033. Обратите внимание, что имя экземпляра сервера в адресе не указывается.Чтобы определить, какой порт в текущий момент связан с конечной точкой зеркального отображения базы данных экземпляра сервера, воспользуйтесь следующей инструкцией Transact-SQL:

SELECT type_desc, port FROM sys.

Найдите строку параметра type_desc , имеющую значение «DATABASE_MIRRORING», и используйте соответствующий номер порта.

Примеры

A. Использование имени системы

В следующем сетевом адресе сервера определено системное имя SYSTEM46и порт 7022.

ALTER DATABASE AdventureWorks SET PARTNER ='tcp://SYSTEM46:7022';

Б. Использование полного доменного имени

В следующем сетевом адресе сервера определено полное доменное имя DBSERVER8.manufacturing.Adventure-Works.comи порт 7024.

ALTER DATABASE AdventureWorks SET PARTNER ='tcp://DBSERVER8.manufacturing.Adventure-Works.com:7024';

В. Использование IPv4

В следующем сетевом адресе сервера определены адрес IPv4 10.193.9.134и порт 7023.

ALTER DATABASE AdventureWorks SET PARTNER ='tcp://10.193.9.134:7023';

Г. Использование IPv6

В следующем сетевом адресе сервера определен адрес IPv6 2001:4898:23:1002:20f:1fff:feff:b3a3и порт 7022.

ALTER DATABASE AdventureWorks SET PARTNER ='tcp://[2001:4898:23:1002:20f:1fff:feff:b3a3]:7022';

Определение полного доменного имени

Чтобы определить полное доменное имя системы, введите следующую команду в командной строке Windows:

IPCONFIG /ALL

Чтобы сформировать полное доменное имя, следует сцепить значения *<имя_узла>* и <основной_DNS_суффикс> следующим образом:

< имя_узла>.<основной_DNS_суффикс>

Например, следующая конфигурация IP:

Host Name . . . . . . : MYSERVER

Primary Dns Suffix . . . : mydomain.Adventure-Works.com

соответствует следующему полному доменному имени:

MYSERVER.mydomain.Adventure-Works.com

Примеры

В следующем примере показан сетевой адрес сервера для экземпляра сервера на компьютере с именем REMOTESYSTEM3

NORTHWEST. ADVENTURE-WORKS.COM

ADVENTURE-WORKS.COM, порт конечной точки зеркального отображения базы данных — 7025. Для приведенных примеров компонентов сетевой адрес сервера выглядит следующим образом:TCP://REMOTESYSTEM3.NORTHWEST.ADVENTURE-WORKS.COM:7025

В следующем примере показан сетевой адрес сервера для экземпляра сервера на компьютере с именем DBSERVER1. Данный компьютер включен в локальный домен и однозначно определяется своим системным именем. Порт конечной точки зеркального отображения базы данных —

TCP://DBSERVER1:7022

- Создание конечной точки зеркального отображения базы данных с проверкой подлинности Windows (Transact-SQL)

См. также:

Зеркальное отображение базы данных (SQL Server)

Конечная точка зеркального отображения базы данных (SQL Server)

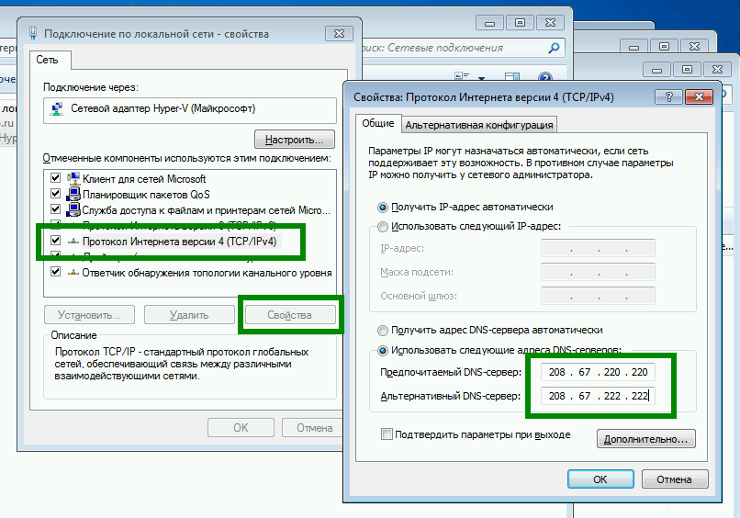

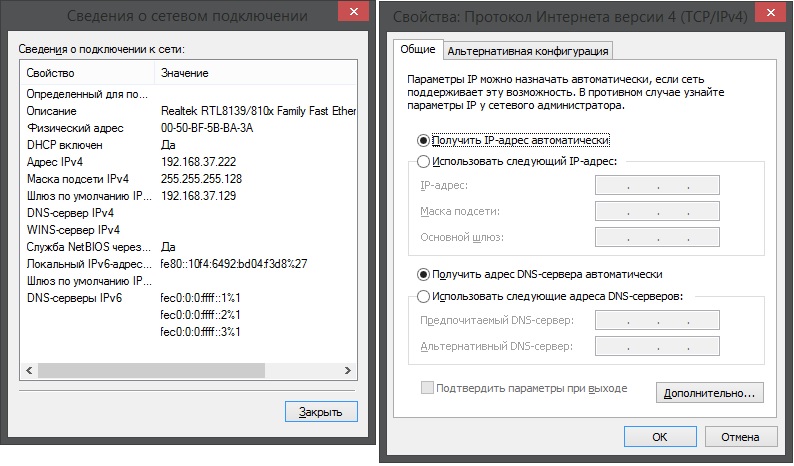

Как узнать IP-адрес любого веб-сайта?

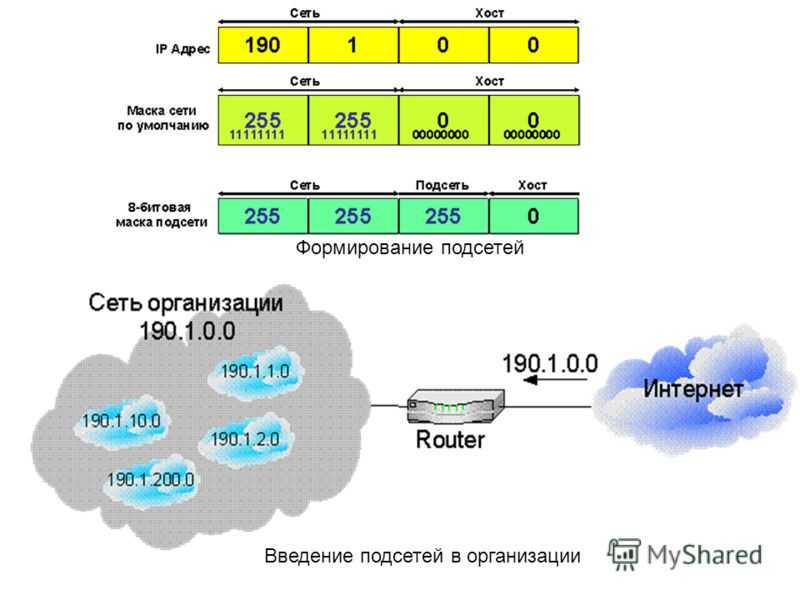

Каждый веб-сайт в сети связан с числовым IP-адресом. Адрес веб-сайта преобразуется в IP-адрес, чтобы найти правильные данные, хранящиеся на веб-сервере. Каждый раз, когда вы открываете веб-сайт в своем браузере, сеть подключенных серверов, называемая системой доменных имен (DNS), помогает найти и вернуть IP-адрес браузеру. После получения IP-адреса браузер отправит запрос на веб-сервер, на котором размещен IP-адрес, и получит необходимые данные.

Адрес веб-сайта преобразуется в IP-адрес, чтобы найти правильные данные, хранящиеся на веб-сервере. Каждый раз, когда вы открываете веб-сайт в своем браузере, сеть подключенных серверов, называемая системой доменных имен (DNS), помогает найти и вернуть IP-адрес браузеру. После получения IP-адреса браузер отправит запрос на веб-сервер, на котором размещен IP-адрес, и получит необходимые данные.

Доман в представительство IP

Сайты работают сложно; однако вы можете рассматривать всю систему как физическую библиотеку.

- Каждому веб-сайту необходимо доменное имя (адрес сайта), эквивалентное названию книги.

- Страницы веб-сайта — это что-то вроде страниц книги.

- IP-адрес аналогичен коду местоположения или коду ISBN, который нужен библиотекарю, чтобы найти книгу среди тысяч книг в библиотеке.

- Система доменных имен (DNS) — это каталог, используемый для поиска IP, как библиотекарь использует каталог или систему, чтобы найти местоположение книги, ссылаясь на ее правильный код.

Если вы знаете только название книги, будет бесполезно искать ее местонахождение в большой библиотеке. Чтобы найти книгу в системе, вам потребуется точный код местоположения или код ISBN. Точно так же, хотя вы вводите адрес веб-сайта в адресной строке браузера, он должен быть сопоставлен с IP-адресом с помощью настройки DNS, чтобы определить его местоположение. Например, вы можете ввести 172.253.119.104, чтобы открыть веб-сайт Google, вместо использования https://www.google.com/. Воспоминание, У Google много IP-адресов как в формате IPv4, так и в формате IP6 для доступа к сайту.

Зачем искать IP-адрес любого веб-сайта?

Как видно, буквенно-цифровое доменное имя легко запомнить. Однако по разным причинам он не всегда разрешает правильный IP-адрес.

- Вы получаете ошибку сервера, которая представляет собой код состояния HTTP, содержащий 3 цифры, начинающиеся с 5. Например, вы увидите ошибку тайм-аута шлюза 504, когда один из вышестоящих серверов в настройке DNS не смог разрешить имя домена и тайм-аут.

- Иногда ваш интернет-провайдер (ISP) повредил DNS, который локально блокирует определенные веб-сайты, пока он доступен в другой части мира.

- Владелец веб-сайта изменил URL-адрес страницы, которую вы ранее добавили в закладки, и не настроил правильное перенаправление на правильную страницу.

Во всех таких случаях вы можете просто получить доступ к веб-сайтам, напрямую введя IP-адрес веб-сайта вместо имени домена. Вы также можете использовать IP-адрес для различных сетевых целей, например для проверки связи с сервером хостинга.

Найти любой IP-адрес веб-сайта

Теперь у вас возникает вопрос: как мне узнать IP-адрес веб-сайта? Для этого необходимо понимание того, как настроить веб-сайт. Вам нужны подписчики, чтобы разместить в Интернете веб-сайт, который будет общедоступным для всех во всем мире.

- Доменное имя — вы должны зарегистрировать доменное имя (например, webnots.com) у любого регистратора доменных имен. Они создадут запись о владении доменом, называемую записью WHOIS, и позволят вам настроить записи DNS для сохранения IP-адреса.

- Место на сервере хостинга — приобретите место для хранения контента веб-сайта вместе с уникальным или общим IP-адресом.

- Подключение домена и хостинга — привяжите IP-адрес к своему доменному имени в записях DNS. Эти записи DNS будут распространяться по всему миру с помощью сети DNS-серверов.

В этой настройке доменное имя является фиксированным и не может быть изменено. Однако владелец веб-сайта может изменить хостинг-сервер и IP-адрес. Точно так же несколько веб-сайтов могут использовать один IP-адрес сервера, который называется сервером общего хостинга.

Инструменты для поиска IP-адреса

Вы можете использовать сведения о сервере хостинга и записи DNS домена, чтобы найти IP-адрес любого веб-сайта, общедоступного в Интернете. Существуют различные сторонние инструменты, которые вы можете использовать для этой цели.

- Поиск домена по IP

- Поиск DNS

- Проверка сервера хостинга

1. Инструмент преобразования домена в IP

Это простой способ найти IP-адрес, связанный с доменом. Зайдите в инструмент, введите доменное имя и нажмите кнопку «Отправить».

Зайдите в инструмент, введите доменное имя и нажмите кнопку «Отправить».

Вход для проверки IP домена

Этот инструмент получит IP-адрес вместе с данными интернет-провайдера.

Выходные данные средства проверки IP-адресов домена

2. Инструмент поиска DNS

Второй вариант — проверить записи DNS домена, IP-адрес которого вы хотите найти. Перейдите в инструмент поиска DNS, введите домен и нажмите кнопку «Отправить».

Вы получите полную информацию о DNS и найдете правильный IP-адрес.

Вывод средства поиска DNS

3. Проверка сервера хостинга

Как уже упоминалось, сервер хостинга должен быть связан с доменным именем с помощью записей DNS. Таким образом, вы можете получить IP-адрес домена, просто проверив данные хостинг-сервера. Перейдите к инструменту проверки сервера хостинга и получите IP-адрес одним щелчком мыши.

Проверка сервера хостинга доменов

Примечание: Запись WHOIS содержит номер телефона, имя и адрес владельца домена. Многие владельцы используют инструменты конфиденциальности, чтобы скрыть эту информацию во избежание спама. Однако он не будет содержать IP-адрес, назначенный домену.

Многие владельцы используют инструменты конфиденциальности, чтобы скрыть эту информацию во избежание спама. Однако он не будет содержать IP-адрес, назначенный домену.

Почему IP отличается от IP сервера?

Есть несколько сценариев, когда вышеуказанные инструменты покажут вам неправильный IP-адрес или вы не сможете использовать IP-адрес для доступа к веб-сайту.

- Веб-сайт использует CDN или использует брандмауэр с настройкой DNS прокси. Например, если веб-сайт использует настройку Cloudflare CDN, вы увидите IP-адрес Cloudflare, а не IP-адрес исходного веб-сервера. Использование IP-адреса CDN в браузере не позволит вам сделать следующее:

Ошибка Cloudflare CDN

- Веб-сайт размещен на общем сервере и использует общий IP-адрес. В этом случае вы можете использовать инструмент обратного поиска IP-адресов домена, чтобы найти все веб-сайты, использующие один и тот же IP-адрес. Однако вы не можете получить доступ к определенному веб-сайту, используя общий IP-адрес сервера.

- Владелец сайта сменил хостинг-сервер или IP-адрес. Для завершения распространения DNS потребуется до 72 часов, и новый IP-адрес будет доступен пользователям по всему миру. При попытке получить доступ к новому IP-адресу в браузере вы увидите сообщение, подобное приведенному ниже.

Ошибка распространения DNS

- Также возможно, что владелец веб-сайта w приобрел домен, но не присвоил ему IP-адрес. В этом случае веб-сайт не будет общедоступным, и вы не сможете найти IP-адрес при использовании вышеупомянутых инструментов.

Вы не столкнетесь с этими проблемами с более крупными веб-сайтами, такими как CNN, Facebook, Twitter, Google и т. Д. Для небольших веб-сайтов вам придется подождать, пока вы не сможете получить доступ к сайту, без каких-либо других вариантов.

Похожие записи

Какова роль отслеживания IP-адресов в Google Analytics?

Какое место в мире Google Analytics занимают IP-адреса? Ответ на этот вопрос одновременно сложен и прост.

Google собирает IP-адреса посетителей вашего веб-сайта всякий раз, когда вы отправляете обращение в их системы (вспомните каждый раз, когда страница завершает загрузку). Это означает, что каждое обращение Google Analytics из ваших тегов привязано к IP-адресу.

Но Google усекает эти данные, прежде чем они попадут в ваши аналитические отчеты. Так что это не то, к чему вы можете получить доступ через интерфейс отчетности.

Чтобы получить четкое представление о том, как работает отслеживание IP-адресов в GA, давайте рассмотрим, как Google обрабатывает ваши аналитические данные. Если отслеживание IP-адресов необходимо для вас, мы также поделимся некоторыми инструментами, которые вы можете использовать, которые не отфильтровывают данные об IP-адресах из своих отчетов.

Вопрос студента курса аналитики

Кейт из нашего курса аналитики задала одну из самых распространенных проблем, связанных с отслеживанием IP-адресов в нашей частной группе Facebook. Она хочет знать, видит ли она данные IP в своих отчетах Google Analytics. Вопрос Кейт — идеальная тема для видео, потому что в Google Analytics часто возникает путаница с отслеживанием IP-адресов.

Она хочет знать, видит ли она данные IP в своих отчетах Google Analytics. Вопрос Кейт — идеальная тема для видео, потому что в Google Analytics часто возникает путаница с отслеживанием IP-адресов.

Чтобы ответить на вопрос Кейт, давайте посмотрим, как Google собирает и обрабатывает Данные об IP.

В Google Analytics есть четыре компонента обработки данных.

- Коллекция

- Обработка

- Конфигурация

- Отчетность

Большинство из нас думают только о компоненте отчетов Google Analytics, потому что именно там мы выполняем свою работу.

Но к тому времени, когда наши данные переходят на стадию отчетности, они уже очищены и обработаны Google.

На этапе сбора Google собирает IP-адреса. Адреса подхватываются javascript, встроенным в ваш код отслеживания Google Analytics.

Существует множество способов установить код отслеживания Google Analytics на свой сайт. Диспетчер тегов Google — это, вероятно, самый простой способ добавить код отслеживания. Вы также можете использовать gtag.js, analytics.js или ga.js. Если вы очень старая школа, вы даже можете использовать urchin.js. (Пожалуйста! Не используйте urchin.js. Это был мой способ пошутить об аналитике!)

Вы также можете использовать gtag.js, analytics.js или ga.js. Если вы очень старая школа, вы даже можете использовать urchin.js. (Пожалуйста! Не используйте urchin.js. Это был мой способ пошутить об аналитике!)

Каждое из этих решений для отслеживания собирает IP-адреса. Сбор IP-адресов является необходимым компонентом сбора данных.

Анонимизировать IP-адреса

Вы можете анонимизировать IP-адреса, поступающие на ваш сайт в момент сбора. Некоторым пользователям Analytics приходится анонимизировать IP-адреса из-за правил отслеживания в их регионе.

Вы анонимизируете IP-адреса, добавляя в свой код отслеживания функцию, которая запрещает Google отслеживать IP-данные на вашем сайте.

Конфигурация данных Google Analytics

После сбора IP-адреса попадают на этапы настройки и обработки Google Analytics. На этих этапах вы применяете фильтры для IP-адресов.

IP-фильтры Google Analytics

Большинство пользователей отфильтровывают свой домашний/офисный IP-адрес из данных отчетов. Этот фильтр не позволяет внутреннему трафику разбавлять их отчеты.

Этот фильтр не позволяет внутреннему трафику разбавлять их отчеты.

Вот пример внутреннего фильтра IP-адресов.

Этот фильтр исключения удаляет трафик, созданный отфильтрованным IP-адресом, из ваших отчетов.

Обработка данных Google Analytics

На этапе обработки Google передает данные в базу данных отчетов, которая попутно удаляет IP-адреса. Любые IP-данные, которые еще не были анонимизированы или отфильтрованы, на этом этапе очищаются. Хотя в ваших отчетах видны данные от поставщика услуг (ISP) каждого пользователя, их IP-адреса — нет.

IP-адреса недоступны в ваших отчетах Google Analytics

Таким образом, хотя Google собирает IP-адреса, Google не предоставляет эти данные конечным пользователям. Суть в том, что вы не можете видеть IP-адреса нигде в своих отчетах Google Analytics.

Вы даже не можете проверить свои фильтры исключения, потому что Google полностью удаляет все данные IP до того, как они попадут в ваши отчеты.

Почему Google Analytics не передает данные об IP-адресах?

Существуют проблемы конфиденциальности при сборе и обмене информацией об IP-адресах. Google давно решил, что не будет хранить эту информацию, и, учитывая изменения в правилах конфиденциальности в Интернете, эта позиция вряд ли изменится.

Инструменты, которые могут отслеживать и сообщать об IP-адресах

Если вам абсолютно необходимо собирать и хранить данные об IP-адресах, вот несколько мест, на которые вы можете обратить внимание.

Инструменты для целевых страниц

Большинство инструментов для целевых страниц показывают данные об IP-адресах посетителей. Эти инструменты часто позволяют увидеть, с какого IP-адреса посещали ваш сайт. Вы также можете просматривать события, связанные с этими IP-адресами, такие как отправка форм или подписка по электронной почте.

Инструменты автоматизации маркетинга

Многие инструменты автоматизации маркетинга используют код отслеживания JavaScript, как и Google Analytics, для сбора пользовательских данных. Многие из этих инструментов также позволяют просматривать данные об IP-адресах пользователей, посещающих ваш сайт.

Многие из этих инструментов также позволяют просматривать данные об IP-адресах пользователей, посещающих ваш сайт.

Я пользуюсь Капельным. Как вы можете видеть в примере ниже, мой инструмент целевой страницы Thrive собирает IP-адрес. И Drip отслеживает IP-адрес с данными моего пользователя.

Инструменты CRM (управление взаимоотношениями с клиентами)

Многие инструменты CRM способны отслеживать IP-адреса. CRM-системы отслеживают IP-адреса, чтобы узнать, посещал ли потенциальный клиент ваш сайт, и отслеживают его активность в базе данных продаж.

Такие инструменты, как Drip, также будут «оценивать» ваших подписчиков электронной почты на основе посещений вашего сайта, связанных с их IP-адресом.

Средства пользовательской аналитики

Kissmetrics, Mixpanel и другие подобные системы покажут вам IP-данные, которые вы собираете о пользователях. Эти инструменты предназначены для отслеживания пользователей и, возможно, являются хорошей альтернативой или дополнением к тому, что вы можете собирать в Google Analytics.

Веб-хостинг и журналы

Инструменты веб-хостинга отслеживают и сохраняют IP-адреса в своих журналах сервера. Ваш веб-хост отслеживает IP-адреса, чтобы помочь вам защитить ваш веб-сайт и позволить вам управлять безопасностью вашего сайта.

Итак, у вас есть варианты отслеживания IP-адресов за пределами Google Analytics.

Но будьте осторожны с тем, что вы отслеживаете!

То, что вы можете, не означает, что вы должны. То, как и кого вы решите отслеживать, станет предметом более тщательного изучения.

Общий регламент Европейского Союза по защите данных (GDPR) вступил в силу в мае 2018 года. GDPR повышает конфиденциальность пользователей в Интернете. Но это также оказывает огромное влияние на отслеживание в интернет-маркетинге.

Вы можете узнать больше о том, применим ли GDPR к вашему бизнесу, здесь — https://www.eugdpr.org/

Отслеживание IP-адресов может многое рассказать вам о посетителях вашего сайта. Но убедитесь, что вы соблюдаете правила конфиденциальности в Интернете. То, что ваш маркетинговый инструмент позволяет отслеживать IP-адреса, не означает, что это хорошая идея!

То, что ваш маркетинговый инструмент позволяет отслеживать IP-адреса, не означает, что это хорошая идея!

Аналитика IP-адресов

Что такое аналитика IP-адресов?

Анализ IP-адресов — это процесс извлечения ценных данных компании (называемых фирмографикой) из IP-адреса посетителя веб-сайта. Используя технологии анализа IP-адресов, маркетологи B2B могут идентифицировать реальные компании, стоящие за анонимным трафиком веб-сайтов, и лучше понять, какие именно учетные записи посещают и взаимодействуют с их цифровым контентом.

Как работает анализ IP-адресов?

Процесс сбора сведений об IP-адресе включает два отдельных этапа. Во-первых, поставщик IP-адресов использует запатентованную технологию (например, KickFire TWIN Caching™) для систематического анализа каждого существующего IP-адреса. Затем эти IP-адреса связываются с фирмографическими данными (название компании, отрасль, местоположение, количество сотрудников и т. д.) и сохраняются в базе данных для последующего использования.

Затем на веб-сайте размещается интеллектуальный тег IP-адреса для определения IP-адреса каждого посетителя веб-сайта. Эти IP-адреса затем используются для запроса базы данных поставщиков IP-адресов и фирмографии и возвращают список компаний, посещающих веб-сайт и взаимодействующих с ним. Этот интеллект можно использовать для реализации широкого спектра маркетинговых стратегий на основе учетных записей, включая персонализацию контента на странице, целевые рекламные кампании, атрибуцию веб-сайтов и многое другое.

Общие варианты использования B2B для анализа IP-адресов:

Улучшение веб-аналитики

Такие платформы, как Google Analytics или Adobe Analytics, являются отличными инструментами веб-аналитики, но у них есть свои ограничения. Когда дело доходит до трафика B2B, эти платформы могут сообщать вам только общее количество сеансов или показов, которые получают ваши страницы, но не имеют более глубокого понимания, которое делает возможным маркетинг на основе учетной записи. Однако интеграция аналитики IP-адресов в вашу текущую платформу аналитики веб-сайтов может изменить это.

Однако интеграция аналитики IP-адресов в вашу текущую платформу аналитики веб-сайтов может изменить это.

Используя аналитику IP-адресов на платформах Google или Adobe, вы можете увидеть подробную информацию о компаниях, посещающих ваш веб-сайт, а также ценные фирмографические данные, включая:

- Название компании

- Промышленность

- Диапазон доходов

- Количество сотрудников

- Расположение штаб-квартиры

- И многое другое!

Эти данные превратят вашу аналитическую платформу веб-сайта в мощный центр ABM и приведут к большему количеству конверсий. Чтобы увидеть это в действии, ознакомьтесь с нашим руководством «3 шага по сокращению рекламных отходов в Google Analytics и Google Ads».

Создание списка целевых учетных записей

Составление списка целей ABM может быть сложной задачей, так много компаний, как вы сузите его, чтобы создать обмен сообщениями 1: 1?

Подробное изучение фирмографической разбивки трафика вашего веб-сайта может дать вам ценную информацию о компаниях, которые активно взаимодействуют с вашим контентом и находятся на рынке для покупки. Это компании, на которые вы хотите ориентироваться.

Это компании, на которые вы хотите ориентироваться.

Рассматривая такие вещи, как отрасль, диапазон доходов, геолокация и т. д., вы можете создавать гораздо более эффективные списки целей, на основе которых можно создавать более эффективные маркетинговые кампании по продажам. Для получения дополнительных советов ознакомьтесь с нашим сообщением в блоге о создании списка целей ABM с помощью Firmographics.

Персонализация содержимого веб-сайта

Персонализация содержимого веб-сайта включает в себя отображение персонализированного содержимого веб-сайта на основе данных о посетителях для обеспечения лучшего и более привлекательного взаимодействия с пользователем. Использование персонализированного контента на вашем веб-сайте — один из наиболее эффективных способов масштабного маркетинга 1:1 и повышения коэффициента конверсии веб-сайта. Интеллект IP-адресов позволяет маркетологам B2B использовать фирмографические данные для настройки всего, от простого баннера или изображения до уникальной навигации и контента для ценных целевых аудиторий.

Вот как работает персонализация веб-сайта: технологии анализа IP-адресов определяют, из какой компании пришел посетитель, и предоставляют фирмографическую информацию (отрасль, доход, местоположение и т. д.) за время, необходимое для загрузки веб-страницы. Затем эти данные используются такими платформами, как Google Optimize и Adobe Target, для персонализации вашего веб-сайта, показывая посетителю соответствующий контент на основе его фирмографического профиля.

Создание пользовательских продаж и маркетинговых мероприятий

Если ABM и научил нас чему-то, так это тому, что универсальный обмен сообщениями не работает.

У разных компаний могут быть самые разные цели, бюджеты, потребности и т. д., которые необходимо учитывать, если мы хотим создать контент, который резонирует с ними.

Глядя на фирмографическую разбивку посетителей вашего веб-сайта, вы можете увидеть, какие отрасли, размеры компаний и т. д. демонстрируют наибольшую заинтересованность в покупке ваших решений. Это даст вам хорошее представление о том, для кого вы должны создавать свои сообщения, чтобы максимизировать влияние ваших продаж и маркетинговых кампаний.

Это даст вам хорошее представление о том, для кого вы должны создавать свои сообщения, чтобы максимизировать влияние ваших продаж и маркетинговых кампаний.

Ретаргетинг ценных посетителей веб-сайта

В среднем только около 2% трафика вашего веб-сайта преобразуется в потенциальных клиентов через контактную форму, прямую электронную почту и т. д. Ретаргетинговая реклама очень эффективна для повторного взаимодействия с учетными записями, которые посетили ваш веб-сайт, но ушел, не связавшись. Аналитика IP-адресов может собирать информацию о посетителях веб-сайта, включая их IP-адреса, которые затем используются для показа рекламы непосредственно на те IP-адреса, которые связаны с учетными записями, посетившими ваш сайт. Чтобы увидеть ретаргетинг в действии, ознакомьтесь с нашей статьей «5 способов уменьшить рекламные отходы».

Мониторинг атрибуции веб-сайта

Подобно тому, как данные об IP-адресах можно использовать для выявления новых потенциальных покупателей на рынке, их также можно использовать для обеспечения того, чтобы ваши маркетинговые кампании привлекали нужный трафик. Как мы обсуждаем в нашей статье «Последний рубеж маркетинговой атрибуции ABM», глядя на фирмографическую разбивку компаний, посещающих ваш веб-сайт, вы можете увидеть влияние ваших маркетинговых усилий в реальном времени.

Как мы обсуждаем в нашей статье «Последний рубеж маркетинговой атрибуции ABM», глядя на фирмографическую разбивку компаний, посещающих ваш веб-сайт, вы можете увидеть влияние ваших маркетинговых усилий в реальном времени.

Обнаружение и предотвращение мошенничества с веб-сайтами

Мошенничество с веб-сайтами может принимать различные формы, включая фишинг, мошенничество с кредитными картами, мошенничество с рекламой и многое другое. Анализ IP-адресов можно использовать для обнаружения мошеннических действий на вашем сайте, раскрывая IP-адреса трафика вашего сайта и позволяя вам устанавливать защитные меры против онлайн-мошенников. Подробнее об этом в нашей статье IP-геолокации.

В чем отличие интеллектуальных данных IP-адресов KickFire?

Аналитика веб-сайта Аналитика веб-сайта относится к практике отслеживания различных действий посетителей веб-сайта, включая трафик, путь перехода, коэффициент конверсии, атрибуцию и многое другое.

Возможно, вы знакомы с платформами Google Analytics или Adobe Analytics. Это фантастические инструменты для получения информации об объеме трафика веб-сайта, но они имеют свои ограничения. Для эффективного маркетинга на основе учетных записей маркетологам B2B необходимо точно знать, какие компании посещают их веб-сайт. Интегрируя данные обратного поиска IP-адресов в платформу аналитики вашего веб-сайта, вы можете не только увидеть объем трафика, но и глубже погрузиться в свой трафик, чтобы точно увидеть, кто посещает ваш сайт. Чтобы узнать больше о том, как анализ IP-адресов может улучшить Google Analytics, ознакомьтесь с нашей статьей о сокращении рекламных отходов.

Это фантастические инструменты для получения информации об объеме трафика веб-сайта, но они имеют свои ограничения. Для эффективного маркетинга на основе учетных записей маркетологам B2B необходимо точно знать, какие компании посещают их веб-сайт. Интегрируя данные обратного поиска IP-адресов в платформу аналитики вашего веб-сайта, вы можете не только увидеть объем трафика, но и глубже погрузиться в свой трафик, чтобы точно увидеть, кто посещает ваш сайт. Чтобы узнать больше о том, как анализ IP-адресов может улучшить Google Analytics, ознакомьтесь с нашей статьей о сокращении рекламных отходов.

Целостность данных

Если вы читали другую нашу статью о том, как работает кэширование TWIN, то вы, вероятно, уже знаете, что оно не работает само по себе. Для этого требуется квалифицированная команда специалистов по целостности данных, постоянно работающих над обновлением, обслуживанием и нормализацией данных. Вот лишь некоторые из многих факторов, влияющих на наш процесс обеспечения целостности данных.

Нормализация данных

Если бы мы попросили 1000 разных людей ввести «Соединенные Штаты», в большинстве случаев все было бы нормально, но, несомненно, мы бы увидели по крайней мере несколько таких:

- США

- США

- США

- США

- СОЕДИНЕННЫЕ ШТАТЫ

- Соединенные Штаты Америки

- США

Список можно продолжать, но дело в том, что если бы мы просто предоставили каждому человеку возможность напечатать его самостоятельно, у нас были бы проблемы. То же самое касается данных компании. Если бы мы просто принимали все данные компании за чистую монету, не проверяя их чистоту, точность и нормализованность, это было бы беспорядочно и почти бесполезно для наших клиентов. Тем не менее, наша команда специалистов по целостности данных следует строгим стандартам, установленным ISO (Международная организация по стандартизации), чтобы гарантировать, что каждое название компании, адрес, код SIC/NAICS, номер телефона и т. д. можно использовать прямо из коробки. Это значительно упрощает жизнь разработчикам, которые в противном случае могли бы потратить часы на очистку, организацию и нормализацию данных.

д. можно использовать прямо из коробки. Это значительно упрощает жизнь разработчикам, которые в противном случае могли бы потратить часы на очистку, организацию и нормализацию данных.

Итак, если вы хотите, например, чтобы названия компаний посетителей вашего веб-сайта загружались в вашу CRM, вам не нужно просматривать тысячи записей одну за другой, чтобы убедиться, что все они написаны правильно. Вместо этого ваша команда разработчиков может просто скопировать и вставить их, зная, что они будут точными и актуальными.

Искусственный интеллект против человеческого интеллекта

Хотя нам нравятся наши алгоритмы машинного обучения, есть лишь некоторые элементы процессов анализа IP, которые требуют участия человека. Например, чтобы правильно выполнять свою работу, алгоритмам машинного обучения требуются огромные объемы данных, которые они потребляют, чтобы научиться тому, что искать. Этот процесс обучения должен контролироваться группой экспертов по данным, чья работа состоит в том, чтобы гарантировать, что данные, на которых обучаются наши алгоритмы, хороши и приведут к тому, что алгоритм действительно обучается.

Когда алгоритм работает сам по себе, он неизбежно сталкивается с чем-то, чего раньше не видел. Когда это происходит, наши эксперты по данным вмешиваются, чтобы проанализировать и обучить алгоритм новым данным. Это помогает улучшить алгоритм, а также гарантирует, что мы передаем нашим клиентам только точные данные.

Анализ в реальном времени

Мир никогда не перестает меняться, поэтому мы никогда не перестаем слушать. Согласно нашему исследованию, примерно 7-10% IP-адресов меняют владельца каждый месяц, поскольку компании покупаются, продаются, приобретаются, закрываются и меняют названия каждый день. Все эти события влияют на данные, которые мы предоставляем нашим клиентам. Поскольку мы сообщаем о более чем 26 различных точках данных компании, мы должны постоянно слушать и сообщать о том, что происходит в корпоративном мире 24/7.

Оценка достоверности

В нашем офисе вы услышите эту фразу во всех залах: «нет плохих данных, но плохие данные еще хуже». В KickFire мы не будем предоставлять неверные данные. Мы передаем только данные IP, в которых мы уверены. У нас есть сложная система, которая дает оценку достоверности, которая измеряет, насколько мы уверены в том, что определенный IP-адрес используется конкретной компанией.

В KickFire мы не будем предоставлять неверные данные. Мы передаем только данные IP, в которых мы уверены. У нас есть сложная система, которая дает оценку достоверности, которая измеряет, насколько мы уверены в том, что определенный IP-адрес используется конкретной компанией.

Выход за рамки данных общедоступных IP-адресов и повышение уровня бизнес-аналитики может значительно повысить эффективность ваших кампаний и увеличить доход на всех этапах воронки. Однако при выборе поставщика IP-данных правильный выбор может означать разницу между успехом и неудачей.

Если вы хотите узнать больше о собственной технологии разведки IP-адресов KickFire, ознакомьтесь с нашим руководством!

Диапазоны IP-адресов AWS — общий справочник AWS

Amazon Web Services (AWS) публикует свои текущие диапазоны IP-адресов в формате JSON. Чтобы просмотреть

текущие диапазоны, загрузите файл .json . Для сохранения истории сохраните

последовательные версии файла . в вашей системе. Чтобы определить

были ли изменения с момента последнего сохранения файла, проверьте

время публикации в текущем файле и сравнить его со временем публикации в последнем файле

что ты спас. json

json

Диапазоны IP-адресов, которые вы вводите в AWS с помощью собственных IP-адресов (BYOIP)

не включены в файл .json .

Содержание

- Скачать

- Синтаксис

- Фильтрация файла JSON

- Реализация Egress Control

- AWS IP-адрес .

Если вы обращаетесь к этому файлу программно, вы обязаны убедиться, что приложение загружает файл только после успешной проверки сертификата TLS представленный сервером.

Синтаксис

Синтаксис

ip-ranges.jsonследующий.{ "syncToken": "0123456789", "createDate": "гггг-мм-дд-чч-мм-сс", "префиксы": [ { "ip_prefix": "cidr", "регион": "регион", "network_border_group": "network_border_group", "сервис": "подмножество" } ], "ipv6_prefixes": [ { "ipv6_prefix": "сидр", "регион": "регион", "network_border_group": "network_border_group", "сервис": "подмножество" } ] }- syncToken

Время публикации в формате времени эпохи Unix.

Тип: Строка

Пример:

"syncToken": "1416435608"- дата создания

Дата и время публикации в формате UTC ГГ-ММ-ДД-чч-мм-сс.

Тип: Строка

Пример:

"createDate": "2014-11-19-23-29-02"- префиксы

Префиксы IP для диапазонов адресов IPv4.

Тип: Массив

- ipv6_префиксы

Префиксы IP для диапазонов адресов IPv6.

Тип: Массив

- ip_prefix

Диапазон общедоступных адресов IPv4 в нотации CIDR.

Обратите внимание, что AWS может

рекламировать префикс в более конкретных диапазонах. Например, префикс

96.127.0.0/17 в файле может объявляться как 96.127.0.0/21, 96.127.8.0/21,

96.127.32.0/19 и 96.127.64.0/18.

Обратите внимание, что AWS может

рекламировать префикс в более конкретных диапазонах. Например, префикс

96.127.0.0/17 в файле может объявляться как 96.127.0.0/21, 96.127.8.0/21,

96.127.32.0/19 и 96.127.64.0/18.Тип: Строка

Пример:

"ip_prefix": "198.51.100.2/24"- ipv6_prefix

Диапазон общедоступных адресов IPv6 в нотации CIDR. Обратите внимание, что AWS может рекламировать префикс в более конкретных диапазонах.

Тип: Строка

Пример:

"ipv6_prefix": "2001:db8:1234::/64"- network_border_group

Имя пограничной группы сети, которая является уникальным набором доступности Зоны или локальные зоны, из которых AWS объявляет IP-адреса.

Тип: Строка

Пример:

"network_border_group": "us-west-2-lax-1"- область

Регион AWS или

GLOBALдля периферийных местоположений. СерииCLOUDFRONTиROUTE53ГЛОБАЛЬНЫЙ.Тип: Строка

Допустимые значения:

ap-east-1|ап-северо-восток-1|ап-северо-восток-2|ап-северо-восток-3|ап-юг-1|ап-юго-восток-1|ап-юго-восток-2|ca-центральный-1|сп-север-1|сп-северо-запад-1|центральный-1|ес-север-1|ес-запад-1|ес-запад-2|ес-запад-3|центральный-1|я-юг-1|са-восток-1|сша-восток-1|сша-восток-2|us-gov-east-1|us-gov-west-1|сша-запад-1|сша-запад-2|ГЛОБАЛЬНЫЙПример:

"регион": "us-east-1"- служба

Подмножество диапазонов IP-адресов.

Адреса, перечисленные для

Адреса, перечисленные для API_GATEWAY, являются только исходящими. УкажитеAMAZON, чтобы получить все диапазоны IP-адресов (что означает что каждое подмножество также входит в подмножествоAMAZON). Однако некоторые диапазоны IP-адресов находятся только вАМАЗОНподмножество (это означает, что они также недоступны в другом подмножестве).Тип: Строка

Допустимые значения:

AMAZON|AMAZON_APPFLOW|AMAZON_CONNECT|API_GATEWAY|CHIME_MEETINGS|ГОЛОСОВОЙ_КОННЕКТОР|ОБЛАКО9|ОБЛАЧНАЯ ПЕРЕГОРОДКА|CLOUDFRONT_ORIGIN_FACING|СБОРКА КОДА|ДИНАМОДБ|ЭБС|EC2|EC2_INSTANCE_CONNECT|ГЛОБАЛАКСЕЛЕРАТОР|KINESIS_VIDEO_STREAMS|МАРШРУТ53|ROUTE53_HEALTHCHECKS|ROUTE53_HEALTHCHECKS_PUBLISHING|ROUTE53_RESOLVER|S3|РАБОЧИЕ ОБЛАСТИ_ШЛЮЗЫПример:

"сервис": "AMAZON"

Фильтрация файла JSON

Вы можете загрузить инструмент командной строки, который поможет вам отфильтровать информацию до того, что ты ищешь.

Windows

Инструменты AWS для Windows PowerShell включают командлет

Get-AWSPublicIpAddressRange, для анализа этого файла JSON. Следующие примеры демонстрируют его использование. Дополнительные сведения см. в разделе Запрос диапазонов общедоступных IP-адресов для AWS и Get-AWSPublicIpAddressRange.Пример 1. Получить дату создания

PS C:\>Get-AWSPublicIpAddressRange -OutputPublicationDate22 августа 2018 г., среда, 21:22:35Пример 2. Получение информации для определенного региона

PS C:\>Get-AWSPublicIpAddressRange -Region us-east-19 9 Служба NetworkBorderGroup региона IpPrefix -------- ------ ------- ------- 23.20.0.0/14 сша-восток-1 сша-восток-1 АМАЗОН 50.16.0.0/15 сша-восток-1 сша-восток-1 АМАЗОН 50.19.0.0/16 США-Восток-1 США-Восток-1 AMAZON . ..

.. Пример 3. Получить все IP-адреса

PS C:\>(Get-AWSPublicIpAddressRange).IpPrefix23.20.0.0/14 27.0.0.0/22 43.250.192.0/24 ... 2406:da00:ff00::/64 2600:1fff:6000::/40 2a01:578:3::/64 2600:9000::/28Пример 4. Получить все адреса IPv4

PS C:\>Get-AWSPublicIpAddressRange | где {$_.IpAddressFormat -eq "IPv4"} | выберите IpPrefixIPпрефикс -------- 23.20.0.0/14 27.0.0.0/22 43.250.192.0/24 ...Пример 5. Получить все адреса IPv6

PS C:\>Get-AWSPublicIpAddressRange | где {$_.IpAddressFormat -eq "Ipv6"} | выберите IpPrefixIPпрефикс -------- 2a05:d07c:2000::/40 2a05:d000:8000::/40 2406:дафе:2000::/40 ...Пример 6. Получить все IP-адреса для конкретной службы

PS C:\>Get-AWSPublicIpAddressRange -ServiceKey CODEBUILD | выберите IpPrefixIPпрефикс -------- 52. 47.73.72/29

13.55.255.216/29

52.15.247.208/29

...

47.73.72/29

13.55.255.216/29

52.15.247.208/29

... Linux

В следующих примерах команд используется jq для анализа локальной копии файла JSON.

Пример 1. Получить дату создания

$jq .createDate < ip-ranges.json"2016-02-18-17-22-15"Пример 2. Получить информацию по конкретному региону

$jq '.prefixes[] | select(.region=="us-east-1")' < ip-ranges.json{ "ip_prefix": "23.20.0.0/14", "регион": "сша-восток-1", "network_border_group": "США-Восток-1", "сервис": "АМАЗОН" }, { "ip_prefix": "50.16.0.0/15", "регион": "сша-восток-1", "network_border_group": "США-Восток-1", "сервис": "АМАЗОН" }, { "ip_prefix": "50.19.0.0/16", "регион": "сша-восток-1", "network_border_group": "США-Восток-1", "сервис": "АМАЗОН" }, ...Пример 3.

Получить все адреса IPv4

Получить все адреса IPv4 $jq -r 'префиксы | .[].ip_prefix' < ip-ranges.json23.20.0.0/14 27.0.0.0/22 43.250.192.0/24 ...Пример 4. Получить все адреса IPv6

$jq -r '.ipv6_prefixes | .[].ipv6_prefix' < ip-ranges.json2a05:d07c:2000::/40 2a05:d000:8000::/40 2406:дафе:2000::/40 ...Пример 5. Получить все адреса IPv4 для конкретной службы

$jq -r '.prefixes[] | выберите (.service=="CODEBUILD") | .ip_prefix '< ip-ranges.json52.47.73.72/29 13.55.255.216/29 52.15.247.208/29 ...Пример 6. Получить все адреса IPv4 для определенной службы в определенном регионе

$jq -r '.prefixes[] | select(.region=="us-east-1") | выберите (.service=="CODEBUILD") | . ip_prefix '< ip-ranges.json

ip_prefix '< ip-ranges.json 34.228.4.208/28Пример 7. Получение информации для определенной пограничной группы сети

$jq -r '.prefixes[] | выберите(.region=="us-west-2") | select(.network_border_group=="us-west-2-lax-1") | .ip_prefix '< ip-ranges.json70.224.192.0/18 52.95.230.0/24 15.253.0.0/16 ...Внедрение контроля выхода

Чтобы разрешить экземпляру доступ только к сервисам AWS, создайте группу безопасности с правилами которые разрешают исходящий трафик к блокам CIDR в списке

AMAZON, минус блоки CIDR, которые также находятся вСписок EC2. IP-адреса вСписок EC2может быть назначен экземплярам EC2.Windows PowerShell

В следующем примере PowerShell показано, как получить IP-адреса, находящиеся в список

AMAZON, но не списокEC2. Скопируйте скрипт и

сохраните его в файле с именем

Скопируйте скрипт и

сохраните его в файле с именем Select_address.ps1.$ amazon_addresses = Get-AWSPublicIpAddressRange -ServiceKey Amazon $ec2_addresses = Get-AWSPublicIpAddressRange -ServiceKey ec2 ForEach (адрес $ в $ amazon_addresses) { если($ec2_addresses.IpPrefix - не содержит $address.IpPrefix) { ($адрес).IpPrefix } }Вы можете запустить этот скрипт следующим образом:

PS C:\>.\Select_address.ps113.32.0.0/15 13.35.0.0/16 13.248.0.0/20 13.248.16.0/21 13.248.24.0/22 13.248.28.0/22 27.0.0.0/22 43.250.192.0/24 43.250.193.0/24 ...jq

В следующем примере показано, как получить IP-адреса, которые находятся в

Список AMAZON, но не списокEC2, для всех Регионы:jq -r '[.prefixes[] | select(.service=="AMAZON").ip_prefix] - [. prefixes[] | select(.service=="EC2").ip_prefix] | .[]' < ip-ranges.json

prefixes[] | select(.service=="EC2").ip_prefix] | .[]' < ip-ranges.json 52.94.22.0/24 52.94.17.0/24 52.95.154.0/23 52.95.212.0/22 54.239.0.240/28 54.239.54.0/23 52.119.224.0/21 ...В следующем примере показано, как отфильтровать результаты по одному региону:

jq -r '[.prefixes[] | select(.region=="us-east-1" and .service=="AMAZON").ip_prefix] - [.prefixes[] | select(.region=="us-east-1" and .service=="EC2").ip_prefix] | .[]' < ip-ranges.jsonPython

Следующий скрипт Python показывает, как получить IP-адреса, которые находятся в список

AMAZON, но не списокEC2. Скопируйте скрипт и сохраните его в файле с именемget_ips.py.#!/usr/bin/env Python запросы на импорт ip_ranges = request.get('https://ip-ranges.amazonaws.com/ip-ranges.json').json()['префиксы'] amazon_ips = [item['ip_prefix'] для элемента в ip_ranges, если item["service"] == "AMAZON"] ec2_ips = [item['ip_prefix'] для элемента в ip_ranges, если item["service"] == "EC2"] amazon_ips_less_ec2=[] для ip в amazon_ips: если ip не в ec2_ips: amazon_ips_less_ec2. append(ip)

для ip в amazon_ips_less_ec2: print(str(ip))

append(ip)

для ip в amazon_ips_less_ec2: print(str(ip)) Вы можете запустить этот скрипт следующим образом:

$python ./get_ips.py13.32.0.0/15 13.35.0.0/16 13.248.0.0/20 13.248.16.0/21 13.248.24.0/22 13.248.28.0/22 27.0.0.0/22 43.250.192.0/24 43.250.193.0/24 ...Уведомления о диапазонах IP-адресов AWS

При каждом изменении диапазонов IP-адресов AWS мы отправляем уведомления на подписчики темы

AmazonIpSpaceChanged. Полезная нагрузка содержит информация в следующем формате:{ "create-time":"гггг-мм-ддTчч:мм:сс+00:00", «синтокен»: «0123456789», "md5": "6a45316e8bc9463c9e926d5d37836d33", "url":"https://ip-ranges.amazonaws.com/ip-ranges.json" }- время создания

Дата и время создания.

Уведомления могут доставляться не по порядку. Поэтому мы рекомендуем что вы проверяете метки времени, чтобы обеспечить правильный порядок.

- синтокен

Время публикации в формате времени эпохи Unix.

- мд5

Криптографическое хеш-значение

ip-ranges.jsonфайл. Вы можете использовать это значение, чтобы проверить, является ли загруженный файл поврежден.- адрес

Местоположение файла

ip-ranges.json.

Если вы хотите получать уведомления при изменении диапазонов IP-адресов AWS, вы можете подписаться следующим образом, чтобы получать уведомления с помощью Amazon SNS.

Чтобы подписаться на уведомления диапазона IP-адресов AWS

Откройте консоль Amazon SNS по адресу https://console.aws.amazon.com/sns/v3/home.

В панели навигации измените регион на Восток США (Северная Вирджиния) , при необходимости. Вы должны выбрать это регион, потому что уведомления SNS, на которые вы подписаны, были созданы в этот Регион.

На панели навигации выберите Подписки .

Выберите Создать подписку .

В диалоговом окне Создать подписку выполните далее:

Для темы ARN скопируйте следующий ресурс Amazon Имя (АРН):

arn:aws:sns:us-east-1:80619

81:AmazonIpSpaceChanged

Для Протокол выберите используемый протокол (для например,

Электронная почта).

Для Конечная точка введите конечную точку для получения уведомление (например, ваш адрес электронной почты).

Выберите Создать подписку .

С вами свяжутся на указанной вами конечной точке и попросят подтвердить ваша подписка. Например, если вы указали адрес электронной почты, вы получить сообщение электронной почты с темой

Уведомление AWS — Подтверждение подписки. Следуйте инструкциям, чтобы подтвердить подписка.

Уведомления зависят от доступности конечной точки. Поэтому вы можете хотите периодически проверять файл JSON, чтобы убедиться, что у вас есть последние диапазоны. Дополнительные сведения о надежности Amazon SNS см.

на странице https://aws.amazon.com/sns/faqs/#Reliability.

на странице https://aws.amazon.com/sns/faqs/#Reliability.Если вы больше не хотите получать эти уведомления, используйте следующую процедуру, чтобы отписаться.

Отказ от подписки на уведомления о диапазонах IP-адресов AWS

Откройте консоль Amazon SNS по адресу https://console.aws.amazon.com/sns/v3/home.

На панели навигации выберите Подписки .

Установите флажок для подписки.

Выбрать Действия , Удалить подписки .

При запросе подтверждения выберите Удалить .

Для получения дополнительной информации об Amazon SNS см. Руководство разработчика Amazon Simple Notification Service .

Примечания к выпуску

В следующей таблице описаны обновления диапазонов IP-адресов AWS.

Мы также добавляем новые коды регионов

с каждым запуском региона.

Мы также добавляем новые коды регионов

с каждым запуском региона.Описание Дата выпуска Добавлен сервисный код CLOUDFRONT_ORIGIN_FACING.12 октября 2021 г. Добавлен сервисный код ROUTE53_RESOLVER.24 июня 2021 г. Добавлен сервисный код EBS.12 мая 2021 г. Добавлено KINESIS_VIDEO_STREAMSсервисный код.19 ноября 2020 г. Добавлены сервисные коды CHIME_MEETINGSиCHIME_VOICECONNECTOR.19 июня 2020 г. Добавлен сервисный код AMAZON_APPFLOW.

9 июня 2020 г. Добавлена поддержка группы границ сети. 7 апреля 2020 г. Добавлен сервисный код WORKSPACES_GATEWAYS.30 марта 2020 г. Добавлен сервисный код ROUTE53_HEALTHCHECK_PUBLISHING.30 января 2020 г. Добавлен сервисный код API_GATEWAY.26 сентября 2019 г. Добавлен сервисный код EC2_INSTANCE_CONNECT.26 июня 2019 г. Добавлен сервисный код DYNAMODB.25 апреля 2019 г. Добавлен сервисный код GLOBALACCELERATOR.

20 декабря 2018 г. Добавлен сервисный код AMAZON_CONNECT.20 июня 2018 г. Добавлен сервисный код CLOUD9.20 июня 2018 г. Добавлен сервисный код CODEBUILD.19 апреля 2018 г. Добавлен сервисный код S3.28 февраля 2017 г. Добавлена поддержка диапазонов адресов IPv6. 22 августа 2016 г. Первый выпуск 19 ноября 2014 г. Подробнее

Javascript отключен или недоступен в вашем браузере.

corp.Adventure-Works.com

corp.Adventure-Works.com

ADVENTURE-WORKS.COM

ADVENTURE-WORKS.COM

Обратите внимание, что AWS может

рекламировать префикс в более конкретных диапазонах. Например, префикс

96.127.0.0/17 в файле может объявляться как 96.127.0.0/21, 96.127.8.0/21,

96.127.32.0/19 и 96.127.64.0/18.

Обратите внимание, что AWS может

рекламировать префикс в более конкретных диапазонах. Например, префикс

96.127.0.0/17 в файле может объявляться как 96.127.0.0/21, 96.127.8.0/21,

96.127.32.0/19 и 96.127.64.0/18.

Адреса, перечисленные для

Адреса, перечисленные для

..

..  47.73.72/29

13.55.255.216/29

52.15.247.208/29

...

47.73.72/29

13.55.255.216/29

52.15.247.208/29

...  Получить все адреса IPv4

Получить все адреса IPv4  ip_prefix '< ip-ranges.json

ip_prefix '< ip-ranges.json  Скопируйте скрипт и

сохраните его в файле с именем

Скопируйте скрипт и

сохраните его в файле с именем  prefixes[] | select(.service=="EC2").ip_prefix] | .[]' < ip-ranges.json

prefixes[] | select(.service=="EC2").ip_prefix] | .[]' < ip-ranges.json  append(ip)

для ip в amazon_ips_less_ec2: print(str(ip))

append(ip)

для ip в amazon_ips_less_ec2: print(str(ip))

на странице https://aws.amazon.com/sns/faqs/#Reliability.

на странице https://aws.amazon.com/sns/faqs/#Reliability. Мы также добавляем новые коды регионов

с каждым запуском региона.

Мы также добавляем новые коды регионов

с каждым запуском региона.