PRP-терапия при болях в суставах

PRP-терапия — новая услуга для лечения суставов в Medicīnas centrs ARS. Это терапия фактором роста или обогащенной тромбоцитами плазмой.

Травматолог-ортопед Medicīnas centrs ARS Др. Янис ДОБЕЛНИЕКС знакомит с новыми возможностями.

Какие можно облегчить боли в суставе?

К сожалению, с течением времени наша костно-суставная система стареет, изнашивается и деформируется в коленных, тазобедренных суставах, что очень часто заканчивается протезированием сустава или инвалидностью. Изменения в суставах ограничивают диапазон движений, нашу активность и снижают качество жизни. Поэтому очень важно, чтобы суставы хорошо двигались — свободно и без боли.

Чаще всего проблемы с суставами начинаются с изменений в суставных хрящах. Визуально они больше не выглядят как яйцо, сваренное вкрутую и красиво очищенное. Они стали мягкими, неровными, шершавыми, поэтому они больше не скользят. Также начинают ослабевать суставные сухожилия и возникает целый ряд проблем.

Решения

Для уменьшения боли и дискомфорта в коленном суставе имеется несколько вариантов решений:

- Хондропротекторы, например, глюкозамин и другие препараты, которые улучшают обмен веществ в хрящах. Некоторым помогает очень хорошо, некоторым — совсем не помогает. Это природные пищевые добавки, безвредные для организма.

- При сильных болях — можно сделать блокаду сустава, ввести кортикостероиды или гормональные препараты. Они быстро снимают боль и отёк, но не лечат причину. За один курс не рекомендуется делать более 3-4 инъекций.

- Инъекции гиалуроновой кислоты. Гиалуроновая кислота выполняет роль лубриканта и одновременно вызывает в суставах положительные изменения. Она покрывает поверхность хрящей, таким образом снижая трение и облегчая выполнение движений. Для устойчивого эффекта инъекцию надо повторять раз в год. Однако это только временно улучшает состояние, но не лечит.

- Инъекции фактора роста или обогащенной тромбоцитами плазмой — PRP-терапия.

Что такое

PRP-терапия?PRP—терапия (Patelet Rich Plasma) — это использование плазмы, выделенной из крови пациента, для инъекций в больной сустав. Плазма содержит повышенное количество тромбоцитов, которые выделяют фактор роста, таким образом локально воздействуя на ткани организма и способствуя процессу заживления, регенерации и восстановления.

Клинические исследования последних лет подтвердили практическую эффективность этого метода, поэтому его всё чаще используют в различных отраслях медицины — в микрохирургии, ортопедии, травматологии, гинекологии, урологии, эстетической медицине и пр.

Безвредная альтернатива

Инъекции плазмы не наносят вреда организму и не вызывают аллергических реакций, так как используется собственная кровь пациента. Этот метод позволяет естесственным образом стимулировать способность организма к самовосстановлению, снижать или полостью ликвидировать боли без хирургического вмешательства, без использования гормональных, химических препаратов или сильных лекарств. Локальные инъекции фактора роста способны найти именно то место, где образовалось воспаление или повреждение ткани. Они активизируют образование новых клеток и стимулируют восстановительные процессы в тканях.

Этот метод позволяет естесственным образом стимулировать способность организма к самовосстановлению, снижать или полостью ликвидировать боли без хирургического вмешательства, без использования гормональных, химических препаратов или сильных лекарств. Локальные инъекции фактора роста способны найти именно то место, где образовалось воспаление или повреждение ткани. Они активизируют образование новых клеток и стимулируют восстановительные процессы в тканях.

Для информации:

PRP содержит примерно в 5-10 раз больший объём фактора роста, чем простая кровь.

Выполнение процедуры

Процедура длится примерно 20 минут. Это очень простая процедура — из вены пациента берут 20 мл крови и помещают в специальную центрифугу. В течении восьми минут центробежные силы отделяют плазму — желтоватую жидкость, в составе которой большое количество тромбоцитов, которые выделяют различные факторы роста. В шприц набирают плазму и сразу же делают инъекцию в сустав. Всё это выполняется за один приём и не требует от пациента длительного ожидания подготовки крови.

Требуется ли предварительная подготовка?

Особой предварительной подготовки не требуется. Процедуру не стоит выполнять при обострении болезни, если имеются какие-либо воспалительные процессы, плохое самочувствие или температура. Стоит знать, что PRP инъекция не заменит собой обезболивающие препараты — её выполняют только тогда, когда устранены острые боли.

Перед процедурой желательно правильно распланировать своё время. Нежелательно делать инъекцию, если сразу после этого предусмотрена интенсивная нагрузка, например, длительный переход, поездка на велосипеде и т.п.

На следующий день после процедуры нежелательно прогреваться или выполнять другие манипуляции, которые могут повлиять на результат инъекции.

Одну неделю после инъекции следует соблюдать бережный режим жизни, воздерживаясь от спортивной активности, которая нагружает больной сустав.

Когда появляются результаты?

После процедуры не может стать хуже, она только помогает! Многие пациенты почувствовали облегчение и положительные изменения уже через несколько дней, так как уменьшилось воспаление и боль. Но в основном это зависит от степени и объёма повреждения сустава. В любом случае ощущения другие, так как деформация может быть или в начальной стадии, или в средней или очень выраженной. Обычно состояние улучшается примерно в течении месяца.

Но в основном это зависит от степени и объёма повреждения сустава. В любом случае ощущения другие, так как деформация может быть или в начальной стадии, или в средней или очень выраженной. Обычно состояние улучшается примерно в течении месяца.

Достаточно ли одной инъекции?

Обычно — да. Однако, некоторым пациентам рекомендуется сделать повторную инъекцию через 2-3 недели. Для устойчивого эффекта её можно делать один раз в год.

Эту процедуру можно делать и в профилактических целях. Например, пациенту выполняют операцию на суставе для устранения какой-либо другой проблемы и врач видит, что суставные хрящи повреждены, поэтому он может рекомендовать сделать PRP инъекцию. Повреждения хряща также выявляются при выполнении рентгена и исследований магнитного резонанса, когда из-за боли проводится расширенная диагностика сустава.

Для информации:

PRP инъекции можно делать в плечевой, коленный, голеностопный, тазобедренный сустав или в суставы пальцев. Это помогает уменьшить боли при воспалении ахиллова сухожилия, при локте теннисиста или гольфиста и пр. Инъекция фактора роста иногда является хорошим решением в борьбе с хронической болью, когда испробованы все медикаменты и ничего не помогает.

Инъекция фактора роста иногда является хорошим решением в борьбе с хронической болью, когда испробованы все медикаменты и ничего не помогает.

Болезненная ли процедура?

Нет, так как в месте укола используется локальная анестезия. В полости сустава обезболивание не требуется, но чтобы попасть туда, иголке надо пройти сквозь кожу, жировой слой и суставную капсулу. Чтобы процедура не вызывала боли или дискомфорта, сначала в кожу вкалывают обезболивающие медикаменты и затем, сменив шприц, через ту же самую иглу вводят в сустав подготовленную плазму. Таким образом не требуется совершение нескольких уколов — желаемую цель можно достичь одним уколом.

Процедура не рекомендуется:

- беременным;

- пациентам с сахарным диабетом;

- при серьёзных заболеваниях иммунной системы.

Прейскурант

RRN платежа, код авторизации и другие параметры карточной операции — Возможности PayKeeper

RRN платежа.

RRN (Reference Retrieval Number) – это уникальный идентификатор банковской транзакции, который назначается банком Эквайрером при инициализации платежа. RRN принимает цифробуквенное значение, состоящее из 12 символов (цифры и буквы латинского алфавита). RRN может быть запрошен при необходимости Торгово-сервисным предприятием (ТСП) у банка Эквайрера. Также этот параметр, помимо прочих, можно найти в свойствах платежа в личном кабинете PayKeeper, перейдя на вкладку «Параметры операции» или «Параметры запроса».

RRN принимает цифробуквенное значение, состоящее из 12 символов (цифры и буквы латинского алфавита). RRN может быть запрошен при необходимости Торгово-сервисным предприятием (ТСП) у банка Эквайрера. Также этот параметр, помимо прочих, можно найти в свойствах платежа в личном кабинете PayKeeper, перейдя на вкладку «Параметры операции» или «Параметры запроса».

RRN может потребоваться, например, для уточнения корректности произведенной транзакции по платежу – в этом случае организация делает запрос в банк, указывая идентификатор транзакции. Также RRN удобно использовать для поиска платежа в личном кабинете PayKeeper.

Код авторизации.

При проведении карточной операции ей присваивается код авторизации. Последний назначается банком Эмитентом, является результатом успешно пройденной процедуры авторизации и может служить, в том числе, идентификатором проведенного платежа.

Код авторизации представляет собой строку, состоящую из 6 цифр и букв латинского алфавита. Пример кода авторизации: 95F69T. Код авторизации, в большинстве случаев, может быть найден в личном кабинете интернет-банкинга плательщика среди параметров платежа. Также код авторизации может быть запрошен в банке Эмитенте.

Пример кода авторизации: 95F69T. Код авторизации, в большинстве случаев, может быть найден в личном кабинете интернет-банкинга плательщика среди параметров платежа. Также код авторизации может быть запрошен в банке Эмитенте.

В личном кабинете PayKeeper код авторизации можно найти на вкладке «Параметры операции». В открывшемся окне среди прочих параметров платежа код авторизации может обозначаться по-разному, в зависимости от того, каким образом он транслируется в инфраструктуре Эквайрера: AuthCode (Промсвязьбанк, Московский Кредитный банк), APPROVAL_CODE (Русский стандарт), APPROVAL (ВТБ24), approvalCode (Cбербанк, РосЕвроБанк, Банк Открытие).

В общем случае, два вышеописанных параметра – RRN транзакции и код авторизации платежа – позволяют однозначно идентифицировать карточную операцию в инфраструктурах Эмитента и Эквайрера. Один из распространенных случаев, когда могут понадобиться RRN и Код авторизации – уточнение в банке Эмитенте статуса возврата денежных средств по произведенному платежу. Операции возврата также могут назначаются оба параметра. Плательщик имеет возможность предоставить в банк, выпустивший его карту, данные RRN и Кода аторизации возврата и получить по последнему точную информацию.

Операции возврата также могут назначаются оба параметра. Плательщик имеет возможность предоставить в банк, выпустивший его карту, данные RRN и Кода аторизации возврата и получить по последнему точную информацию.

Результат авторизации 3D-Secure.

В некоторых случаях частью проведения карточной операции может являться процедура проверки кода 3D-Secure. Последняя является дополнительно мерой безопасности, созданная для того, чтобы исключить возможность мошеннических операций с картами.

Результатом проверки 3D-Secure могут быть следующие ответы Эмитента:

NOT PARTICIPATED – данный статус означает, что банковская карта не участвует в программе 3D-Secure. В основном, такими картами в настоящее время являются карты иностранных банков Эмитентов, выпускавших свои карты еще до введения 3D-Secure авторизации (например, некоторые карты AmericanExpress). В настоящее время поддержка 3D-Secure картами, выпущенными на территории РФ, является обязательной.

ATTEMPTED – данный статус присваивается результату проверки в том случае, если карта включена в программу 3D-Secure только номинально. По факту же операция проверки кода 3D-Secure в этом случае лишь эмулируется. Подобные карты могут выпускаться банками Эмитентами для того, чтобы они соответствовали современным стандартам безопасности интернет-эквайринга. В большинстве случаев эмиссия таких карт означает, что в банке Эмитенте только частично реализована поддержка 3D-Secure, или некоторые аспекты реализации программы 3D-Secure находятся в тестовом режиме.

По факту же операция проверки кода 3D-Secure в этом случае лишь эмулируется. Подобные карты могут выпускаться банками Эмитентами для того, чтобы они соответствовали современным стандартам безопасности интернет-эквайринга. В большинстве случаев эмиссия таких карт означает, что в банке Эмитенте только частично реализована поддержка 3D-Secure, или некоторые аспекты реализации программы 3D-Secure находятся в тестовом режиме.

AUTHENTICATED – статус присваивается результату проверки кода 3D-Secure, если авторизация прошла успешно.

DECLINED – статус означает, что авторизация 3D-Secure прошла неуспешно. Например, был неверно введен код авторизации либо плательщик отменил операцию проверки принудительно, нажав на ссылку отмены или закрыв страницу ACS (Access Control Server) банка Эмитента.

В личном кабинете PayKeeper результат авторизации 3D-Secure отображается на вкладке «Параметры операции» и отмечен тегом «3DSECURE».

Номер карты, имя держателя, срок действия.

Информация о карточной операции обязательно включает в себя основные характеристики самой карты, с помощью которой эта операция производится: номер карты, имя держателя карты и срок действия. Перечисленные параметры и код CVN/CVC (Card Verification Number/Card Verification Code) обычно требуется указать на платежной странице банка. Указанная плательщиком информация в дальнейшем сохраняется в качестве свойств карточной операции после завершения процедуры оплаты.

В личном кабинете PayKeeper эту информацию можно найти на вкладках «Параметры операции» и «Параметры запроса».

Например, если банком Эквайрером является Сбербанк, то срок действия карты будет отображаться на вкладке «Параметры запроса» под названием «CardAuthInfo/expiration». Первые четыре цифры будут относиться к году, последние две – к месяцу.

Если торговая точка проводит свои платежи через ВТБ24, то имя держателя карты, по которой была произведена банковская операция, можно найти на вкладке «Параметры операции» под тегом «CARD_HOLDER».

Номер карты в личном кабинете PayKeeper также отображается на вкладке «Параметры операции» под тегом «CARD_NUMBER»

Язык программирования PHP в 2022 году: обзор версий, основы

Автор Сергей Тимофеев На чтение 9 мин Просмотров 101 Опубликовано Обновлено

В статье разбираем язык программирования PHP: что это такое и для чего его используют. Делаем обзор разных версий языка программирования. Разберемся, насколько этот язык востребован и какие у него перспективы на рынке.

Появившийся в 1994 году язык программирования PHP до сих пор некоторые ит-специалисты считают очень странным явлением, которые никак нельзя относить к полноценным языкам. Достаточно сказать, что создатель этого творения Расмус Лердорф изначально писал набор скриптов для учета посетителей его резюме в интернете.

Содержание

- Что такое PHP

- Синтаксис PHP

- Обзор версий: между первой и седьмой

- Версия 2

- Версия 3

- Версия 4

- Версия 5

- Версия 6: проект, который не появился

- Версия 7 и 8

- Стоит ли учить PHP: его возможности и сферы применения

- Недостатки

- Достоинства

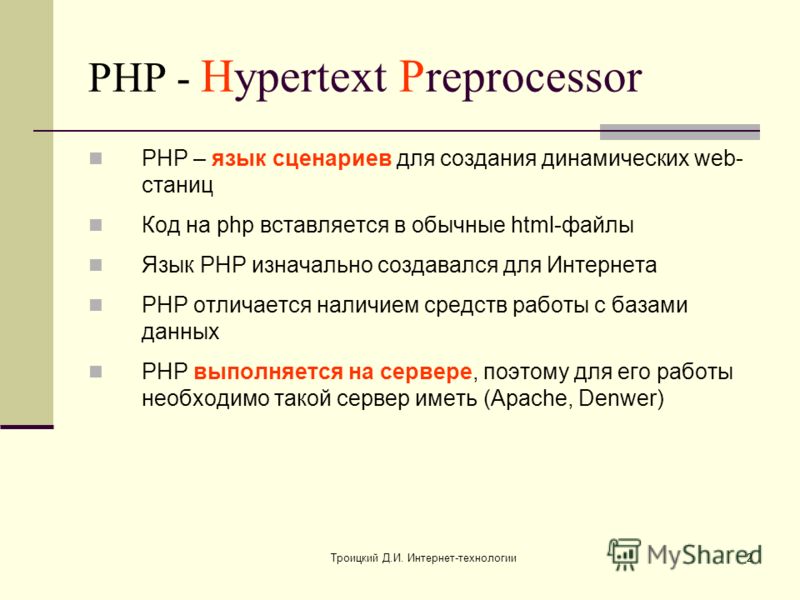

Что такое PHP

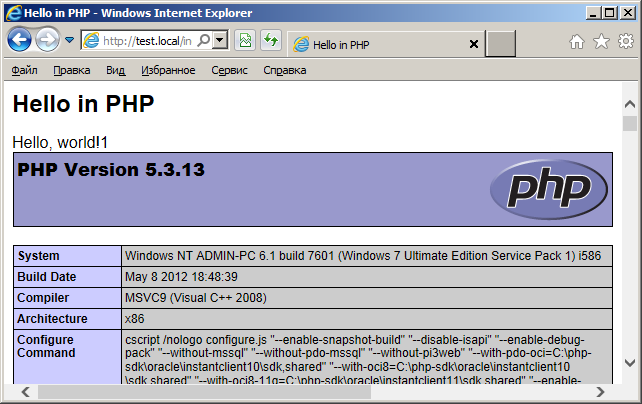

По исследованию сервиса GitHub среди сотен языков программирования этот странный PHP уверенно занимает 6 место. Он не интерпретатор и не компилятор, в то же время разработчики говорят о нем как о «два в одном». В рейтинге TIOBE Software он находится в первой десятке, а в 2004 году был признан победителем.

Поэтому сложно согласиться с теми, кто считает язык PHP неполноценным. Впрочем, сами разработчики называют его высокоуровневым языком сценариев. Разница по сравнению с неким эталонным языком программирования несколько размыта, так что эти обвинения безосновательны. Он способен:

Разница по сравнению с неким эталонным языком программирования несколько размыта, так что эти обвинения безосновательны. Он способен:

- генерировать динамическое содержимое страницы;

- создавать, открывать, читать, записывать, удалять и закрывать файлы на сервере;

- собирать данные формы;

- отправлять и получать файлы cookie;

- добавлять, удалять, изменять данные в вашей базе данных;

- управлять доступом пользователей;

- шифровать данные;

Язык программирования PHP специально был создан для веб-разработок, и его код можно внедрять непосредственно в HTML, то есть страницу сайта. Скрипты получают команды от пользователя, обрабатываются на сайте, и обратно присылают новый вариант HTML-страницы. Задача кажется простой, и появление для ее решения целого языка программирования представляется излишним. Возможно это и так, если речь идет об одностраничном лендинге с тремя посетителями в день.

Но если это достаточно масштабный проект, и необходимо обеспечить быструю связь пользователя с базами данных, оперативную передачу гигантских массивов информации? Facebook и Yahoo были написаны с использованием РНР, что до сих пор пользуется его сторонниками как очень весомый аргумент.

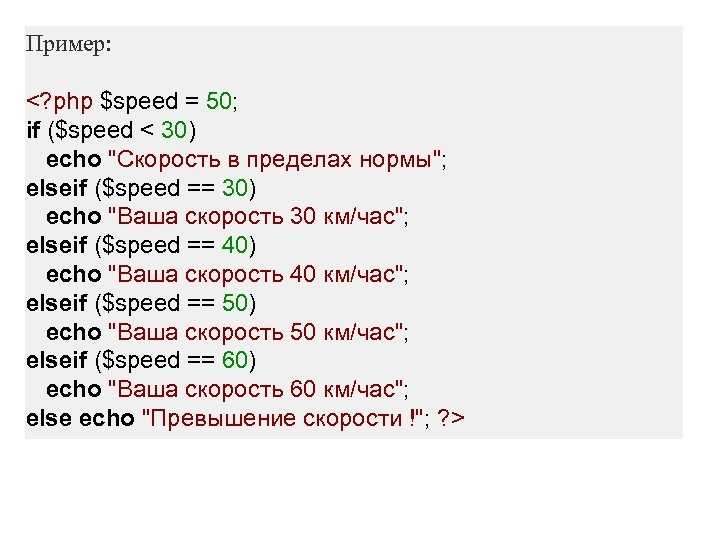

В первую очередь PHP является инструментом разработчика веб-ресурсов, по данным агентства w3techs.com на осень 2021 года 78,3 процента всех сайтов в мире были написаны с его помощью. На втором месте с огромным отставанием идет ASP.NET, всего 8,2%. Третье занимает Ruby, у него 5,7%. Цифры показывают, что в своем узком сегменте этот язык программирования находится вне конкуренции.

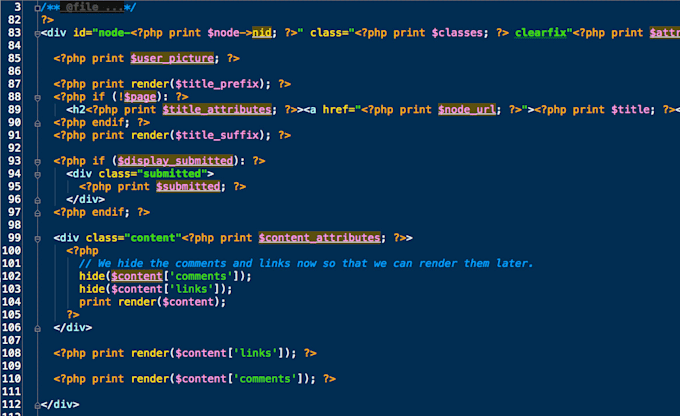

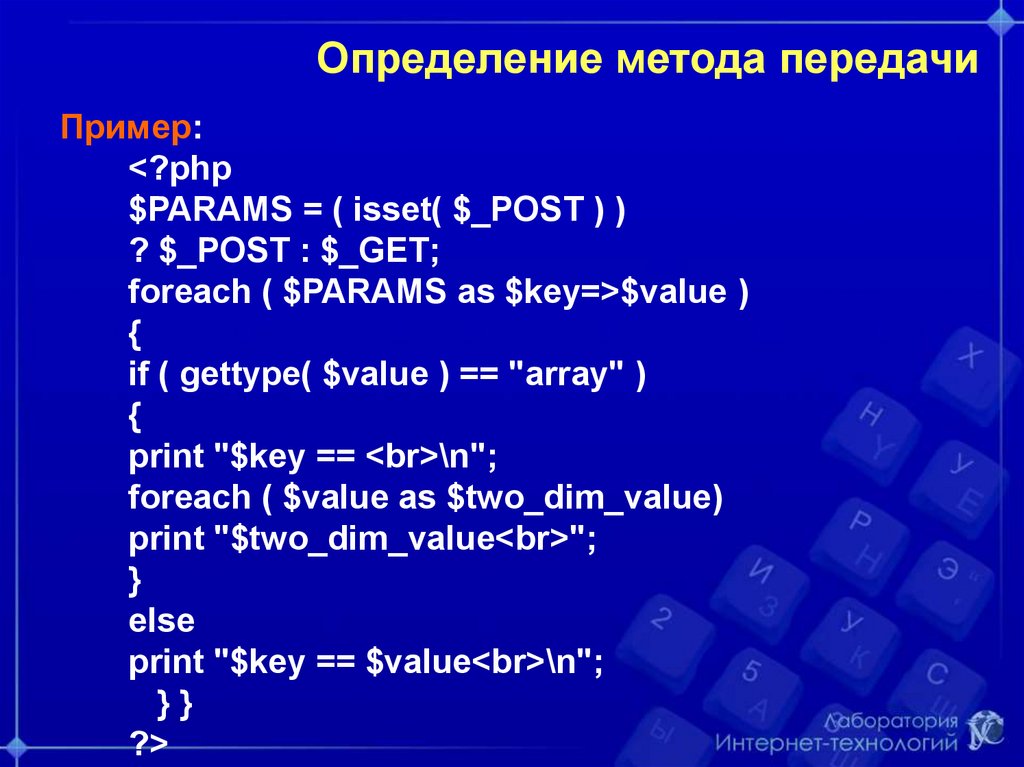

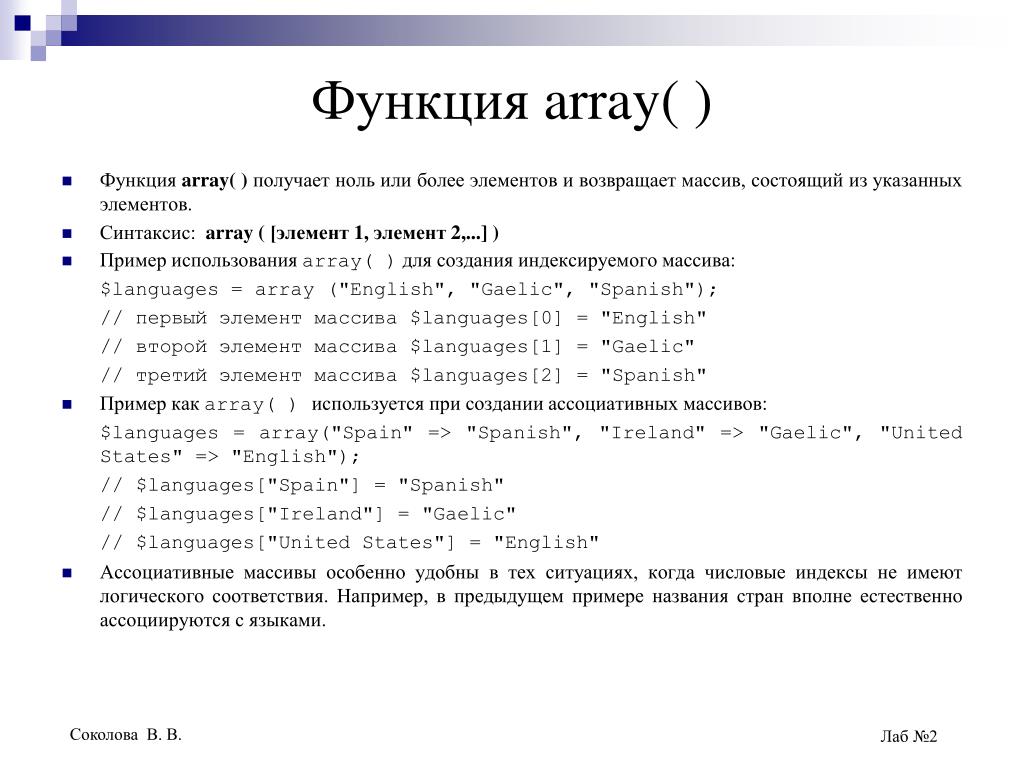

Синтаксис PHP

Разработчики не стали изобретать велосипед, принципы и интерфейс написания программы на PHP очень похожи на Си. Для развития своего проекта Расмус Лердорф сделал все возможное, чтобы новичок и опытный программист без труда освоили новый продукт. Каждый скрипт начинается с тега «<?php» и заканчивается тегом «?>», каждый оператор заканчивается точкой с запятой «;».

При желании совсем не сложно разобраться с синтаксисом, в РНР он один из простейшихВнутри PHP-файла программист может писать HTML точно так же, как на обычных страницах. Если начать строку с двух косых линий «//» или знака решетка «#», то она будет считаться комментарием, и не станет исполняться.

Примечательно, что имена переменных полностью чувствительны к регистру. В тоже время имена ключевых слов, функций и классов могут писаться без учета регистра.

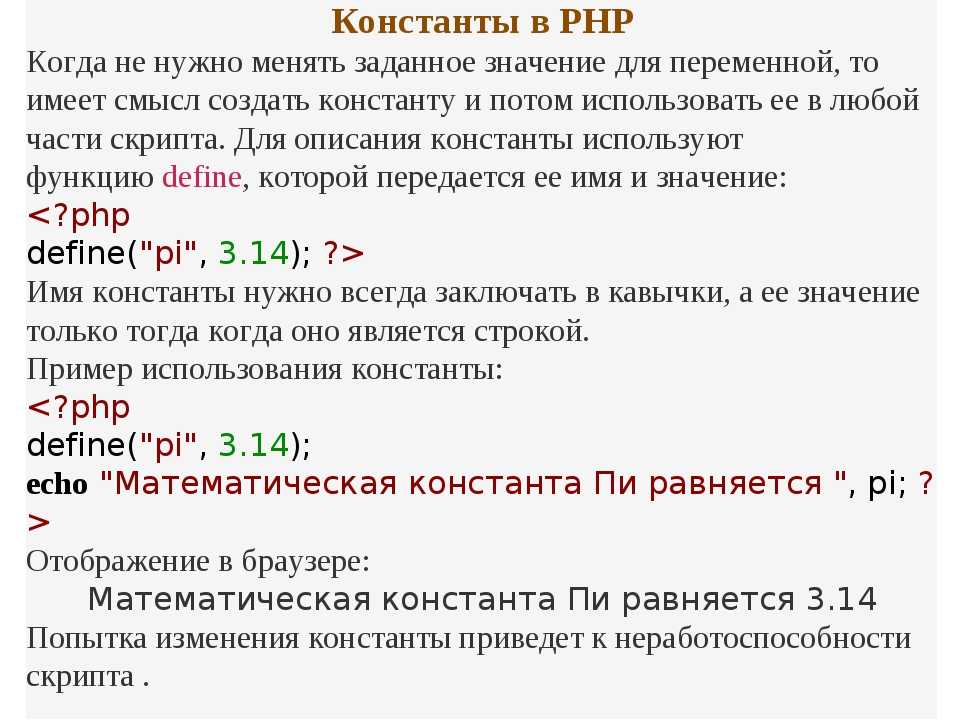

Все переменные обязательно начинаются со значка «$», после чего должна идти буква или символ подчеркивания «_». Имя переменной не может содержать пробелов. Обычные константы даются один раз, имеют свое название и значение. Их значение нельзя переназначить.

Сообщество активно приглашает к себе каждого желающего, php.netНо еще здесь есть магические константы, значение которых зависит от расположения или сценария. Например «__LINE__», который возвращает номер текущей строки кода, или «__FILE__», возвращающий полный путь и имя исполняющегося файла PHP. Для вывода информации на экран может использоваться как привычная команда «print», так и уникальная для этого языка «echo». Эти операторы печати имеют небольшие отличия, которые помогают оптимизировать программу.

Благодаря относительно простому синтаксису php и обширным библиотекам программирование на нем не вызывает больших трудностей даже у начинающих разработчиков.

Обзор версий: между первой и седьмой

Самую раннюю версию, то есть PHP1, не стоит рассматривать как полноценный язык программирования это была игрушка Расмуса, которая совершенно неожиданно оказалась нужной и очень полезной. Она работала исключительно с UNIX и POSIX, только планировалось в будущем сделать совместимость с Windows. Практическая история PHP начинается в 1996 года, когда была представлена PHP/FI.

Версия 2

Только PHP2, или PHP/FI, действительно стала превращать разрозненный набор инструментов в полноценный язык программирования. Появилась поддержка баз данных DBM, mSQL и Postgres95, файлы cookie, пользовательские функции. В 1998 году порядка 60000 сайтов уже использовали новый на тот момент язык программирования. Это был примерно 1% от всех доменов в мире. Несмотря на столь активное применение, продукт еще был откровенно сырой. Просто у разработчиков не было никакой достойной альтернативы, и они использовали РНР.

До сих пор в сети можно найти руководство по PHP/FIВерсия 3

PHP 3. 0 был первым, который более-менее напоминал действующую сейчас версию. Его самой сильной стороной считается предоставление конечным пользователям интерфейса для баз данных, протоколов и API. Появилась поддержка объектно-ориентированного программирования, улучшился синтаксис. Именно на этом этапе, в 1997-98 годах, к разработке подключилась большое сообщество независимых программистов.

0 был первым, который более-менее напоминал действующую сейчас версию. Его самой сильной стороной считается предоставление конечным пользователям интерфейса для баз данных, протоколов и API. Появилась поддержка объектно-ориентированного программирования, улучшился синтаксис. Именно на этом этапе, в 1997-98 годах, к разработке подключилась большое сообщество независимых программистов.

Версия 4

PHP 4.0 был представлен в середине 1999 года. Его основой стал новый движок Zend Engine, который разработали израильские программисты Энди Гутманс и Зеев Сураски. Они полностью изменили ядро, что позволило повысить производительность сложных приложений и улучшить модульность кода.

Увеличилось количество сторонних баз данных и API, веб-серверов, HTTP-сеансов, буферизация вывода, появились более безопасные способы обработки пользовательского ввода и несколько специальных языковых конструкций.

В сети сохранилось множество древних презентаций по 4 версииВерсия 5

В июле 2004 года, после долгого тестирования, широкой публике представили PHP 5. 0, на обновленном ядре Zend Engine 2.0. Ее основным преимуществом стала оптимизация технологии работы с памятью, поскольку в предыдущих версиях объекты обрабатывать как примитивный списки, то есть через копирование. Новый менеджер памяти ускорил обработку многопоточных сред, что по некоторым тестам дало до 40% прибавки производительности. Здесь же появились новые директивы и механизм работы с потоками, добавлены десятки новых функций. Значительные изменения коснулись библиотек. Наконец-то появилась встроенная libxml2. Что позволяет избежать конфликтов гарантировать более стабильную работу.

0, на обновленном ядре Zend Engine 2.0. Ее основным преимуществом стала оптимизация технологии работы с памятью, поскольку в предыдущих версиях объекты обрабатывать как примитивный списки, то есть через копирование. Новый менеджер памяти ускорил обработку многопоточных сред, что по некоторым тестам дало до 40% прибавки производительности. Здесь же появились новые директивы и механизм работы с потоками, добавлены десятки новых функций. Значительные изменения коснулись библиотек. Наконец-то появилась встроенная libxml2. Что позволяет избежать конфликтов гарантировать более стабильную работу.

Версия 6: проект, который не появился

Дальше в РНР расшифровка версий абсолютно запуталась. В ноябре 2005 года разработчики встретились в Париже, чтобы лично обсудить развитие этого проекта. Обсуждение было бурным и захватывающим, планы казались очень серьезными. Вот только реальная работа затормозилась. Причем настолько, что в марте 2010 было принято решение об отмене запуска. Все наработки были перенесены в PHP 5. 4.

4.

Основная причина показалось в том, что изначально планировалось ввести поддержку unicode-символов на уровне ядра, выбор пал на интеграцию с UTF-16. Но по факту оказалось, что это крайне сложная техническая задача. Которую морально делать тяжело, поскольку не без этого код прекрасно работает. Решено не портить то, что и так отлично функционирует.

Версия 7 и 8

Только в 2015 появился php7. Его ценность заключается в улучшенной производительности. Добавлен рефакторинг внутренних структур данных и дополнительный этап перед компиляцией кода в виде абстрактного синтаксического дерева. Тесты на реальных приложениях показали рост быстродействия более чем в два раза, и снижение на 50% требования к ресурсам памяти во время обработки запросов. Появился «синтаксический сахар», что для изучающих php с полного нуля оказалось приятным подарком.

Наглядная демонстрация того, как обновления облегчают жизнь программисту26 ноября 2020 года группа программистов во главе со Лердорформом выпустила PHP 8. Объем изменений оказался очень большой, но самым важным из них эксперты называют появление JIT-компилятора. С его помощью можно переводить код программы в машинный код в режиме реального времени. Опять же, была добавлена новая порция «синтаксического сахара», появился ряд новых операторов и функций, например, Nullsafe. Значительно упрощена работа с именованными аргументами и атрибутами, объявление свойств в конструкторе остановится более простой и доступной задачей.

Объем изменений оказался очень большой, но самым важным из них эксперты называют появление JIT-компилятора. С его помощью можно переводить код программы в машинный код в режиме реального времени. Опять же, была добавлена новая порция «синтаксического сахара», появился ряд новых операторов и функций, например, Nullsafe. Значительно упрощена работа с именованными аргументами и атрибутами, объявление свойств в конструкторе остановится более простой и доступной задачей.

Стоит ли учить PHP: его возможности и сферы применения

Если вы еще не брали язык программирования php или Java уроки, мучаетесь выбором между Python и С++, стоит обратить внимание именно на первый вариант. Впрочем, у этой точки зрения есть противники. Посмотрим поближе на все плюсы и минусы этого языка сценариев.

PHP так и не имеет официального логотипа, это только один из вариантовНедостатки

Критики свое время говорили о том, что язык программирования PHP ужасно медленно обрабатывает информацию. И это действительно так, но не будем торопиться с выводами. Если вы собираетесь писать научные алгоритмы или работать в Big Data, этот язык программирования вам точно не подойдет. Но вместе с тем PHP является самым быстрым из языков сценариев, существующих на данный момент. Как показало тестирование, он давно вышел на новый уровень.

И это действительно так, но не будем торопиться с выводами. Если вы собираетесь писать научные алгоритмы или работать в Big Data, этот язык программирования вам точно не подойдет. Но вместе с тем PHP является самым быстрым из языков сценариев, существующих на данный момент. Как показало тестирование, он давно вышел на новый уровень.

Основной поток критики касается узкой специализации. Действительно, PHP предназначен исключительно для интернета, на нем бессмысленно писать СУБД или программу управления контроллером. Но в своем направлении он не знает равных.

На php.net есть подробная документация по каждому вопросу, причем на русском языкеДостоинства

Самым важным преимуществом PHP можно считать легкость его освоения. Если отсутствует фундаментальное образование, но есть большое желание войти в мир интернет технологий, это станет самым удачным выбором. Есть достаточно курсов для начинающих, имеется отличное документация от разработчиков. Причем язык активно развивается, и нет никаких сомнений в его будущем. К его преимуществам также относят:

К его преимуществам также относят:

- высокий уровень безопасности;

- строгую типизацию;

- достаточный набор функций;

- множество библиотек;

- востребованность среди заказчиков.

По своей сути PHP8 ничем не похож на тот продукт, который Расмус Лердорф создал для контроля за своим резюме. Более того, он на порядок превзошел все версии, до пятой включительно. Сейчас он стал полноценным инструментом разработчика, который способен решать очень сложные задачи в своем направлении.

Шифрование— Как шифруются и дешифруются данные из базы данных с помощью PHP Sodium

Asked

Изменено 2 года, 4 месяца назад

Просмотрено 562 раза

Я веб-разработчик PHP, который пытался узнать и понять, как шифровать и защищать данные, хранящиеся в базе данных, с помощью PHP Sodium.

Что касается знаний о безопасности, я очень новичок в этой области, кроме применения базового password_hash/password_verify с bycrypt для паролей и активного использования PDO при обработке данных, в противном случае я практически не понимаю, как шифровать/дешифровать, например. сообщения, файлы или другую конфиденциальную информацию.

Что я пытаюсь понять

- Как шифровать и хранить данные с помощью PHP Sodium в базе данных. «Нужно ли хранить уникальные ключи с каждым фрагментом данных или каждой строкой данных?»

- Что следует и не следует шифровать. «только конфиденциальные данные? или все данные?»

- Как искать зашифрованные данные базы данных «по поиску пользователя или по запросу сайта/приложения».

- Как расшифровать данные, хранящиеся в базе данных, с помощью PHP натрия.

Пример

Если статья с именем «StackExchange» зашифрована, а затем сохранена в базе данных, например. «TO+/ve+/vUTvv73v…».

«TO+/ve+/vUTvv73v…».

Как можно найти/загрузить эту зашифрованную информацию и вернуть ее в текстовом формате либо путем просмотра общедоступной страницы, либо путем доступа к ней с авторизованной учетной записью пользователя?

Цели

- Изучить основы/узнать, где искать ресурсы «в связи с вышеизложенным»

- Понимание того, как PHP Sodium работает с шифрованием и дешифрованием для баз данных, «в основном использующих mysql/postgresql»

- Дешифрование зашифрованных данных было правильным.

- шифрование

- php

- дешифрование

Если у вас есть информация, которая зашифрована, вы не можете искать внутри нее, не расшифровав ее сначала.

Если информация, которую вы используете для поиска чего-либо, не является конфиденциальной, например идентификатор пользователя, идентификатор сообщения или иным образом лишь косвенно связана с вашей конфиденциальной информацией, используйте эту информацию в качестве индекса для ваших зашифрованных данных.

Если информация, которую вы используете для поиска, является конфиденциальной, то ваш индекс должен быть реализован с помощью криптографической хэш-функции. Имейте в виду, что хотя коллизии хэшей случаются редко, тот факт, что несвязанные открытые тексты будут иметь коллизии хэшей, является важной особенностью криптографических хеш-функций. После того, как вы нашли строку-кандидат, вам необходимо проверить ее.

Вы определенно , а не сможете выполнять полнотекстовый поиск зашифрованных данных без расшифровки каждой строки. Создавайте свои индексы с умом.

1

Вообще говоря, вы не хотите пытаться реализовать что-либо из этого самостоятельно. Шифрование базы данных уже является сложной темой, и шифрование базы данных с возможностью поиска очень сложно разработать безопасным образом.

Одной из причин, по которой это сложно, например, является небольшое пространство для открытого текста, которое вы часто получаете в своем приложении. Чтобы позаимствовать пример у Скотта Арцишевски, представьте, что у вас есть база данных пациентов в больнице, в которой указан их ВИЧ-статус. Это очень конфиденциальная часть информации, поэтому, естественно, вы хотите зашифровать ее. Но вам также необходимо иметь возможность поиска по этому столбцу, чтобы выполнять запросы, которые показывают только ВИЧ-позитивных пациентов. Вы можете сделать это, зашифровав значение детерминированным образом, затем зашифровав значение, которое вы хотите найти, и вернув строки, соответствующие этому значению. Проблема в том, что для таких полей, где пространство открытого текста очень мало (просто правда или ложь), злоумышленник может узнать ВИЧ-статус каждого пациента, просто угадывая, какое зашифрованное значение является истинным, а какое ложным, что тривиально. потому что положительных людей будет меньше, чем отрицательных.

Чтобы позаимствовать пример у Скотта Арцишевски, представьте, что у вас есть база данных пациентов в больнице, в которой указан их ВИЧ-статус. Это очень конфиденциальная часть информации, поэтому, естественно, вы хотите зашифровать ее. Но вам также необходимо иметь возможность поиска по этому столбцу, чтобы выполнять запросы, которые показывают только ВИЧ-позитивных пациентов. Вы можете сделать это, зашифровав значение детерминированным образом, затем зашифровав значение, которое вы хотите найти, и вернув строки, соответствующие этому значению. Проблема в том, что для таких полей, где пространство открытого текста очень мало (просто правда или ложь), злоумышленник может узнать ВИЧ-статус каждого пациента, просто угадывая, какое зашифрованное значение является истинным, а какое ложным, что тривиально. потому что положительных людей будет меньше, чем отрицательных.

Это лишь одна из проблем с шифрованием с возможностью поиска, еще до того, как мы перейдем к таким вещам, как индексация и производительность при случайном шифровании.

Я настоятельно рекомендую обратить внимание на CipherSweet, которая является исчерпывающей библиотекой для выполнения таких операций в PHP. Связанный пост в блоге содержит большинство деталей того, что вам нужно сделать, чтобы запустить его, и какие соображения безопасности вам нужно учитывать при проектировании вашей базы данных. Также есть еще одна запись в блоге, в которой рассматриваются соображения дизайна, которые вошли в библиотеку, и то, как шифрование работает под капотом.

Твой ответ

Зарегистрируйтесь или войдите в систему

Зарегистрируйтесь с помощью Google

Зарегистрироваться через Facebook

Зарегистрируйтесь, используя электронную почту и пароль

Опубликовать как гость

Электронная почта

Требуется, но никогда не отображается

Опубликовать как гость

Электронная почта

Требуется, но не отображается

Нажимая «Опубликовать свой ответ», вы соглашаетесь с нашими условиями обслуживания, политикой конфиденциальности и политикой использования файлов cookie

.

Онлайн-инструмент для шифрования и дешифрования AES

Следовать @devglan

Расширенный стандарт шифрования (AES) — это симметричное шифрование.

алгоритм. На данный момент AES является отраслевым стандартом, так как он поддерживает 128-битные, 192-битные и 256-битные форматы.

битовое шифрование. Симметричное шифрование очень быстрое по сравнению с асимметричным шифрованием.

и используются в таких системах, как система баз данных. Ниже приведен онлайн-инструмент для создания AES.

зашифрованный пароль и расшифровать зашифрованный пароль AES. Обеспечивает два режима

шифрование и дешифрование

ЕЦБ

и режим CBC. Для получения дополнительной информации о шифровании AES посетите это объяснение

по шифрованию AES.

Кроме того, вы можете найти скриншот примера использования ниже:

Любой ввод или вывод простого текста, который вы вводите или генерируете, не сохраняется на этот сайт, этот инструмент предоставляется через URL-адрес HTTPS, чтобы гарантировать, что текст не может быть украден.

Онлайн-шифрование AES

Введите текст для шифрования

ИЛИ

Выберите режим шифрования шифрования ECBCBC

Размер ключа в битах 128192256

Введите IV (необязательно)

Введите секретный ключ

Формат выходного текста: Base64 ШестнадцатеричныйЗашифрованный вывод AES:

Онлайн-расшифровка AES

Введите текст для расшифровки

Формат ввода текста: Base64 ШестнадцатеричныйВыберите режим шифрования для расшифровки ECBCBC

Введите IV, используемый во время шифрования (необязательно)

Размер ключа в битах 128192256

Введите секретный ключ, используемый для шифрования

Расшифрованный вывод AES (Base64) :

Если вам нравится этот инструмент, вы можете рассмотреть:

- Мы благодарны за вашу бесконечную поддержку.

Руководство по использованию шифрования AES

Для шифрования можно ввести обычный текст, пароль, файл изображения или .txt файл, который вы хотите зашифровать. Теперь выберите режим блочного шифрования.

Различные режимы шифрования AES

AES предлагает 2 различных режима шифрования — режимы ECB и CBC.

ECB (электронная кодовая книга) — самый простой режим шифрования, не требующий IV для шифрования. Вводимый обычный текст будет разделен на блоки, и каждый блок будет зашифрованы с помощью предоставленного ключа и, следовательно, идентичные блоки обычного текста зашифрованы в одинаковые блоки зашифрованного текста.

Настоятельно рекомендуется использовать режим CBC (Cipher Block Chaining), который представляет собой расширенную форму блочного шифрования.

Требуется IV, чтобы сделать каждое сообщение уникальным, т. е. идентичным

блоки обычного текста шифруются в блоки разнородного зашифрованного текста. Следовательно, он обеспечивает более надежное шифрование по сравнению с режимом ECB.

но это немного медленнее по сравнению с режимом ECB. Если IV не введен, то для режима CBC здесь будет использоваться значение по умолчанию, которое по умолчанию равно

байт на основе нуля[16].

Требуется IV, чтобы сделать каждое сообщение уникальным, т. е. идентичным

блоки обычного текста шифруются в блоки разнородного зашифрованного текста. Следовательно, он обеспечивает более надежное шифрование по сравнению с режимом ECB.

но это немного медленнее по сравнению с режимом ECB. Если IV не введен, то для режима CBC здесь будет использоваться значение по умолчанию, которое по умолчанию равно

байт на основе нуля[16].

Размер ключа AES

Алгоритм AES имеет 128-битный размер блока, независимо от длины ключа. 256, 192 или 128 бит. Когда режим симметричного шифрования требует IV, длина IV должна быть равным размеру блока шифра. Следовательно, вы всегда должны использовать IV из 128 бит (16 байт) с помощью AES.

Секретный ключ AES

AES обеспечивает 128 бит, 192-битный и 256-битный размер секретного ключа для шифрования. Если вы выбираете 128 бит для шифрования, тогда секретный ключ должен иметь длину 16 бит и 24 и 32 бита для шифрования.

192 и 256 бит размера ключа соответственно. Например, если размер ключа равен 128, то действительный секретный ключ должен состоять из 16 символов, т.е. 16*8=128 бит

Если вы выбираете 128 бит для шифрования, тогда секретный ключ должен иметь длину 16 бит и 24 и 32 бита для шифрования.

192 и 256 бит размера ключа соответственно. Например, если размер ключа равен 128, то действительный секретный ключ должен состоять из 16 символов, т.е. 16*8=128 бит

Теперь вы можете ввести секретный ключ соответственно. По умолчанию зашифрованный текст будет закодирован в base64. но у вас также есть возможность выбрать выходной формат как HEX.

Аналогично, для изображения и файла .txt зашифрованная форма будет закодирована в Base64.

Ниже приведен снимок экрана, на котором показан пример использования этого онлайн-инструмента шифрования AES.

Руководство по использованию расшифровки AES

Расшифровка AES также имеет тот же процесс. По умолчанию предполагается, что введенный текст находится в

База64. Входные данные могут быть в кодировке Base64 или в шестнадцатеричном формате, а также в файле . txt. И

окончательный расшифрованный вывод будет строкой Base64.

txt. И

окончательный расшифрованный вывод будет строкой Base64.

Если предполагаемый вывод представляет собой обычный текст, то он может быть декодирован в обычный текст на месте.

Но если предполагаемый вывод представляет собой изображение или файл .txt, вы можете использовать это инструмент для преобразования вывода в кодировке base64 в изображение.

- Каталожные номера

- Вики AES

- Шифрование AES

- АЕС IV

Включите JavaScript для просмотра комментариев на платформе Disqus.

Аналогичные бесплатные инструменты

- Онлайн шифрование текста Расшифровка

- Онлайн-шифрование RSA Расшифровка

- Онлайн-хэширование Bcrypt

- Онлайн шифрование DES Расшифровка

- Jasypt Online Зашифровать Расшифровать

- Онлайн-шифрование AES Расшифровка

- Онлайн-инструмент HMAC-SHA256

- Онлайн-конвертер Xml в Json

Расшифровка C2 L0rdix RAT — Security Boulevard

Сеть блоггеров по безопасности

Алекс Холланд 1 августа 2019 г.

В моем предыдущем сообщении в блоге о L0rdix RAT я рассмотрел его компоненты панели и конструктора, которые в последнее время циркулируют на подпольных форумах. В рамках этого анализа я определил ключ, 3sc3RLrpd17 , встроенный в одну из страниц PHP в панели L0rdix. Для этого ключа вычисляется хэш SHA-256, который используется в качестве ключа AES для шифрования и дешифрования сообщений управления и контроля (C2) L0rdix. Когда сэмпл генерируется с помощью компоновщика L0rdix, оператор может выбрать этот ключ.

В этом посте я более подробно рассмотрю функции шифрования и дешифрования L0rdix C2 и расскажу, как автоматизировать задачу идентификации, дешифрования и извлечения трафика L0rdix C2 из PCAP с помощью Python.

Спонсорство доступно

Структура конфигурации L0rdix

Конфигурация L0rdix содержит 10 полей, которые зашифрованы и отправляются в виде строк URL-запроса в запросе HTTP POST на страницу config. php панели. Параметры конфигурации развернутых ботов обновляются путем отправки аналогичных POST-запросов ботам из панели.

php панели. Параметры конфигурации развернутых ботов обновляются путем отправки аналогичных POST-запросов ботам из панели.

| Query String | Configuration Field |

| h= | Hardware ID |

| o= | Operating system |

| c= | CPU |

| g= | GPU |

| w= | Установленный антивирус |

| p= | Привилегии текущего пользователя |

| Hash rate 8 902 r=0258 | |

| f= | L0rdix profile in use |

| rm= | RAM |

| d= | Drives |

L0rdix C2 encryption and decryption steps

L0rdix encrypts its Связь C2 с использованием следующих шагов:

- Шифрует открытый текст с помощью AES в режиме цепочки блоков шифрования (CBC) с 256-битным ключом и 16-байтовым вектором инициализации (IV).

- Base64 кодирует зашифрованный текст.

- Заменяет знак плюс (+) на тильду (~).

- URL кодирует зашифрованный текст.

Рис. 1. Функция шифрования C# L0rdix RAT.

. buNpZksa9PSEshjHiM9XNI84ku2X6Zy2Syr7zdzvxMM= (After URL decoding)

Default key or single operator

After analysing more L0rdix samples в дикой природе выяснилось, что многие из них используют ключ, найденный в утекшей панели, для шифрования своих каналов C2. Есть две реальные возможности повторного появления этого ключа:

- 3sc3RLrpd17 — ключ по умолчанию, которым RAT-панель поставляется от автора, и несколько покупателей не меняли его.

- Образцы L0rdix, использующие этот ключ, являются ботами, управляемыми одним оператором.

Основываясь на реализации функций шифрования и дешифрования, каждый оператор панели L0rdix должен использовать один и тот же ключ для каждого бота, которым он управляет.

Основываясь на реализации функций шифрования и дешифрования, каждый оператор панели L0rdix должен использовать один и тот же ключ для каждого бота, которым он управляет.

Есть веские доказательства того, что первый вариант верен. Например, ключ упоминается в руководстве по программированию о том, как шифровать и расшифровывать данные с помощью AES в C# и PHP. Функции шифрования и дешифрования на стороне сервера L0rdix очень похожи на те, что описаны в руководстве, с общим методом (AES-CBC 256), IV (16 нулевых байтов), ключом (3sc3RLrpd17) и используемыми языками программирования (C# и PHP). Автор L0rdix, возможно, скопировал реализацию шифрования из руководства и решил не менять ключ.

Рисунок 2. Функция расшифровки PHP панели L0rdix, включая предполагаемый ключ оператора по умолчанию.

Рисунок 3. Учебное пособие по кодированию и дешифрованию AES-256 в PHP.

Автоматизация дешифрования L0rdix C2 с помощью decrypt_l0rdix_c2. py

py

Поскольку L0rdix использует шифрование с симметричным ключом, можно было написать скрипт Python (decrypt_l0rdix_c2.py) для анализа PCAP, содержащего трафик L0rdix C2, и его расшифровки. Сценарий сначала идентифицирует трафик L0rdix на основе его ожидаемой структуры, анализируя PCAP с помощью библиотеки Pyshark. Например, поскольку L0rdix имеет 10 полей в своей конфигурации, в URL-адресе L0rdix C2 должно быть не менее 10 строк запроса. Строки запроса идентифицируются и декодируются в зашифрованный текст перед запуском через функцию дешифрования AES с использованием библиотеки Pycryptodome.

Сценарий также извлекает скриншоты зараженных систем, которые L0rdix RAT периодически делает. Трафик расшифровывается с использованием предполагаемого ключа оператора по умолчанию (3sc3RLrpd17) или ключа, предоставленного пользователем с использованием необязательного аргумента -k. Вы можете извлечь ключ оператора из бота L0rdix с помощью статического анализа. Если оператор L0rdix не изменил ключ оператора по сравнению с ключом по умолчанию, любой захваченный C2-трафик между его ботами и панелью администратора можно расшифровать с помощью decrypt_l0rdix_c2.

Требуется IV, чтобы сделать каждое сообщение уникальным, т. е. идентичным

блоки обычного текста шифруются в блоки разнородного зашифрованного текста. Следовательно, он обеспечивает более надежное шифрование по сравнению с режимом ECB.

но это немного медленнее по сравнению с режимом ECB. Если IV не введен, то для режима CBC здесь будет использоваться значение по умолчанию, которое по умолчанию равно

байт на основе нуля[16].

Требуется IV, чтобы сделать каждое сообщение уникальным, т. е. идентичным

блоки обычного текста шифруются в блоки разнородного зашифрованного текста. Следовательно, он обеспечивает более надежное шифрование по сравнению с режимом ECB.

но это немного медленнее по сравнению с режимом ECB. Если IV не введен, то для режима CBC здесь будет использоваться значение по умолчанию, которое по умолчанию равно

байт на основе нуля[16].

Основываясь на реализации функций шифрования и дешифрования, каждый оператор панели L0rdix должен использовать один и тот же ключ для каждого бота, которым он управляет.

Основываясь на реализации функций шифрования и дешифрования, каждый оператор панели L0rdix должен использовать один и тот же ключ для каждого бота, которым он управляет.