Как получить сертификат от Яндекс.Директ | | Infopro54

Онлайн-маркетинг — одна из самых быстрорастущих сфер, где требуются новые, хорошо подготовленные специалисты. Из-за нехватки хорошо обученных кадров у предпринимателей часто возникают проблемы с поиском и выбором сотрудников на эту должность. Профессия «интернет-маркетолог» в высших учебных заведениях вообще появилась менее 10 лет назад! Итак, с одной стороны, все хорошие и опытные маркетологи уже заняты в дорогих проектах, с другой — за низкий прайс готовы работать преимущественно самоучки с очень слабой базой, а чего-то среднего как будто и не существует. Чтобы и маркетологам, и их нанимателям стало проще найти друг друга, Яндекс ввел интересное решение — собственную сертификацию.

Что такое сертификат Яндекс.Директа

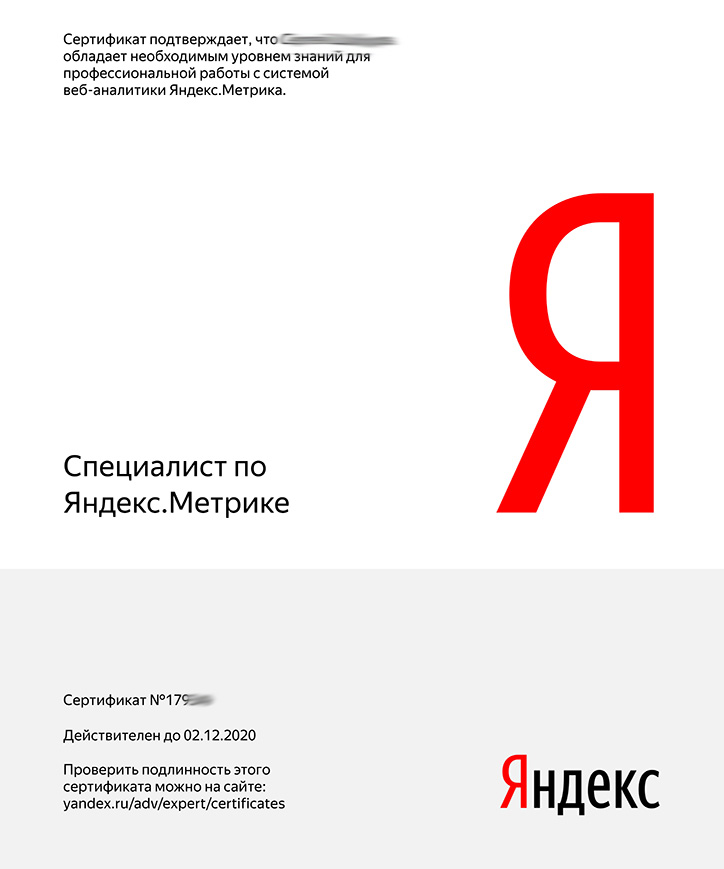

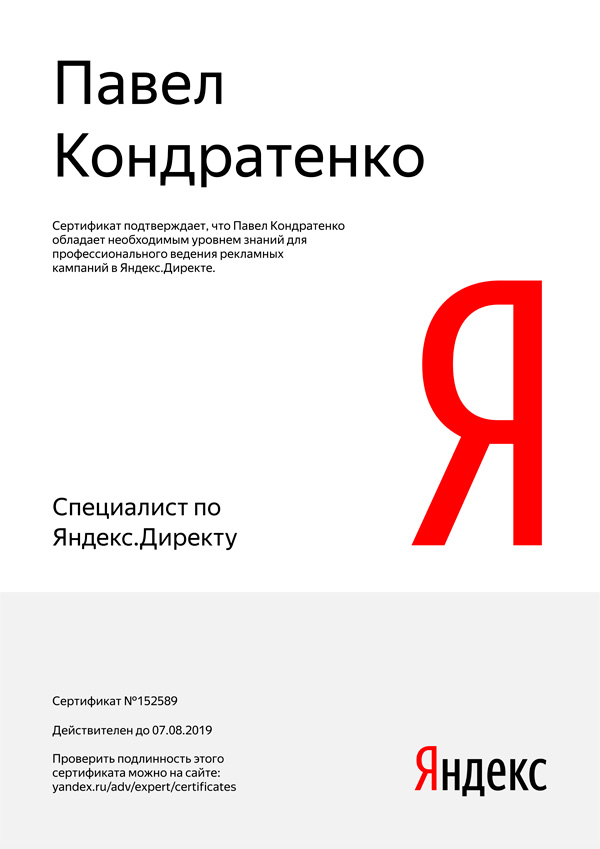

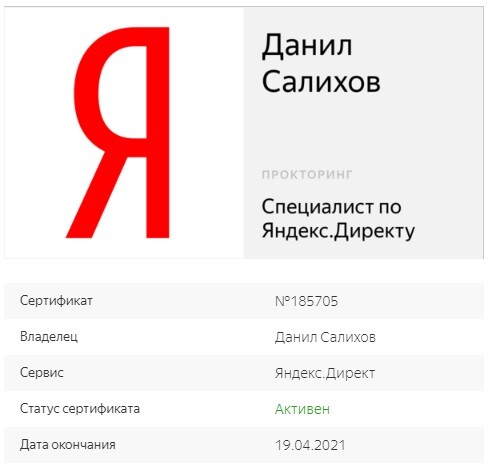

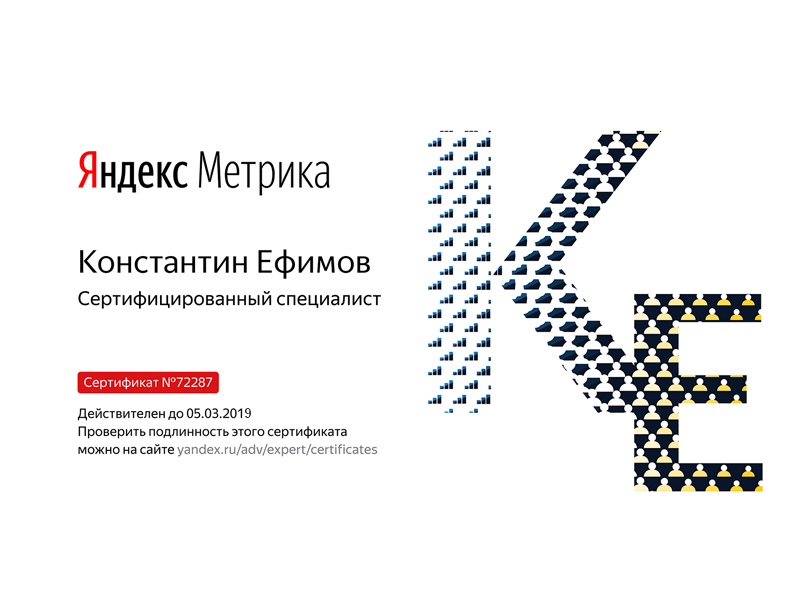

Сертификат — это документ, подтверждающий ваше владение профессией на определенном уровне. Сертификат от Яндекс.Директа способен подтвердить, что соискатель действительно освоил профессию интернет-маркетолога на приемлемом для большинства уровне.

Чтобы получить сертификат, специалисту нужно пройти тестирование. Яндекс предлагает два варианта тестов — базовый и продвинутый. За базовое испытание сертификат тоже положен, но он не котируется работодателями — это своего рода подготовка к продвинутому тесту. Когда вы справитесь с расширенным тестированием, вы получите настоящий действующий сертификат. Подробнее о тестах вы можете почитать здесь.

На сайте Яндекса есть подробные инструкции для тех, кто хочет пройти тестирование, а также правила сертификации.

Сертификат выдается человеку на один год. Чтобы снова его получить, нужно заново пройти тест — вопросы, скорее всего, будут уже другими.

Обратите внимание, что Яндекс будет выписывать сертификат на паспортные данные, указанные в учетке Яндекса. Если у вас там другие имя или фамилия — например, вы записаны как «Миша», а не «Михаил», то сертификат будет аннулирован. Но получить его снова вы сможете не ранее, чем после окончания срока действия аннулированного сертификата — то есть через год после прохождения первого теста. Поэтому сотрудники ROMI center настоятельно рекомендуют внимательно относиться к заполнению личных данных на страничке в Яндексе.

Поэтому сотрудники ROMI center настоятельно рекомендуют внимательно относиться к заполнению личных данных на страничке в Яндексе.

Достаточно ли сертификата

Разумеется, нет. Как и в любой другой профессии, работодатель в первую очередь смотрит не на документы, а на опыт и кейсы. Если вы получите сертификат от Яндекса, это не избавит вас от вопросов на собеседовании, от описания своего профессионального опыта.

С другой стороны, если за одно место сражаются два специалиста с примерно одинаковым опытом, но у одного есть сертификат, а у другого его нет — работодатель скорее предпочтет сертифицированного маркетолога.

Сертификат Яндекса — это, конечно, не панацея для всех без исключения. Но его наличие уже создаст определенный уровень доверия со стороны работодателя. Обязательно работайте не только над получением бумаг и сертификатов, но и над наработкой собственного опыта.

Protect: защита от недоверенных сертификатов

В рамках комплексной защиты Protect Браузер проверяет сертификаты сайтов. Если из-за проблем с сертификатом сайт не может обеспечить безопасное шифрование ваших данных, Яндекс Браузер предупреждает об этом.

Если из-за проблем с сертификатом сайт не может обеспечить безопасное шифрование ваших данных, Яндекс Браузер предупреждает об этом.

- Зачем нужен сертификат сайта

- Чем опасен недоверенный сертификат

- Блокировка сайтов с недоверенными сертификатами

- Возможные причины блокировки

- Если автор сертификата неизвестен

- Если сертификат установлен программой

- Пожаловаться на фишинговый сайт

Ваши личные или платежные данные при отправке на сайт должны быть защищены. В интернете сайты используют для безопасного соединения протокол HTTPS. Он включает асимметричный алгоритм шифрования, когда данные зашифровываются с помощью открытого ключа и расшифровываются с помощью закрытого ключа. Для каждого сеанса связи Браузер заново генерирует закрытый ключ и передает его на сайт с мерами предосторожности, исключающими кражу.

Однако, если вы попадете на фишинговый сайт, он может получить закрытый ключ и затем расшифровать ваши данные. Для защиты от фишинга сайты используют цифровые сертификаты, выданные специальными удостоверяющими центрами. Сертификат гарантирует, что ключи действительно принадлежат владельцу сайта.

Сертификат гарантирует, что ключи действительно принадлежат владельцу сайта.

Вы можете оказаться на фишинговом сайте или ваши данные окажутся без должной защиты на оригинальном сайте (например, если у сайта истек срок действия сертификата). В результате злоумышленники могут:

Перехватить или подменить ваши личные данные, а также прочитать переписку.

Получить ваши платежные данные (номер карты, имя владельца, срок действия и CVV2) и использовать их для кражи денег с вашего счета.

Если из-за проблем с сертификатом сайт не может обеспечить безопасное шифрование, в В адресную строку можно вводить поисковые запросы — Браузер сам поймет, что вам нужно.

«}}»> появляется значок , а вместо страницы сайта — предупреждение о невозможности установить безопасное соединение. В этом случае вы можете либо отказаться от посещения сайта, либо внести сертификат в список надежных.

Внимание. Делайте это, только если вы полностью уверены в надежности сертификата. Иначе злоумышленники могут получить доступ к вашим личным данным и электронным платежам.

Иначе злоумышленники могут получить доступ к вашим личным данным и электронным платежам.

Примечание. Если вы не можете установить безопасное соединение на сервисах Яндекса из-за ошибки ERR_CERT_AUTHORITY_INVALID или ERR_CERT_DATE_INVALID, это означает, что в операционной системе не хватает сертификата. Обновите Windows или импортируйте сертификаты вручную. Подробнее читайте в статьях Ошибка ERR_CERT_AUTHORITY_INVALID и Ошибка ERR_CERT_DATE_INVALID.

Браузер блокирует сайты, у которых есть следующие проблемы с сертификатами:

Автор сертификата неизвестен

Вы увидите сообщение «Невозможно установить безопасное соединение. Злоумышленники могут пытаться похитить ваши данные (например, пароли, сообщения или номер банковской карты)».

Подробнее см. раздел Если автор сертификата неизвестен.

Сертификат установлен специальной программой

Вы увидите сообщение «Вы попытались перейти на сайт example. com, сертификату безопасности которого не следует доверять. Сертификат был выдан неизвестным Яндексу центром сертификации, однако операционная система считает его надёжным…».

com, сертификату безопасности которого не следует доверять. Сертификат был выдан неизвестным Яндексу центром сертификации, однако операционная система считает его надёжным…».

Подробнее см. раздел Если сертификат установлен программой.

Неверный адрес сайта

Вы увидите сообщение «Не удалось подтвердить, что это сервер example.com. Его сертификат безопасности относится к example1.com. Возможно, сервер настроен неправильно или кто-то пытается перехватить ваши данные».

Значит, сертификат безопасности, хранящийся на сервере, относится не к тому сайту, который вы открываете. Есть вероятность, что вы попали на фишинговый сайт. В этом случае злоумышленники могут перехватить ваши данные.

Самозаверенный сертификат

Вы увидите сообщение «Не удалось подтвердить, что это сервер example.com. Операционная система компьютера не доверяет его сертификату безопасности. Возможно, сервер настроен неправильно или кто-то пытается перехватить ваши данные».

Значит, сайт выдал сертификат сам себе. Это вредоносное ПО или злоумышленники могут перехватить ваши данные. Подробнее см. статью Самозаверенный сертификат.

Недоверенный корневой сертификат

Вы увидите сообщение «Не удалось подтвердить, что это сервер example.com. Операционная система компьютера не доверяет его сертификату безопасности. Возможно, сервер настроен неправильно или кто-то пытается перехватить ваши данные».

Значит, центр, подписавший сертификат, не является доверенным и не может гарантировать подлинность сайта. Это вредоносное ПО или злоумышленники могут перехватить ваши данные. Подробнее о корневом сертификате см. статью Цепочка доверия.

Истек срок действия сертификата

Вы увидите сообщение «Не удалось подтвердить, что это сервер example.com. Срок действия его сертификата безопасности истек <…> дней назад. Возможно, сервер настроен неправильно или кто-то пытается перехватить ваши данные. Обратите внимание, что на компьютере установлено <текущее время>. Если оно неправильное, измените его и обновите страницу».

Обратите внимание, что на компьютере установлено <текущее время>. Если оно неправильное, измените его и обновите страницу».

Если сертификат просрочен, передаваемые данные не будут шифроваться, и злоумышленники могут их перехватить.

Сертификат отозван

Вы увидите сообщение «Обычно сайт example.com использует шифрование для защиты ваших данных. Однако в этот раз он прислал на запрос Браузера подозрительный ответ. Возможно, другой сайт пытается выдать себя за example.com либо оборвалось подключение к сети Wi-Fi. Ваши данные по-прежнему в безопасности: на всякий случай Браузер разорвал соединение до обмена информацией. Перейти на сайт example.com невозможно, так как его сертификат отозван. Это могло произойти из-за ошибки сети или атаки на сайт. Скорее всего, он заработает через некоторое время».

Значит, сертификат сайта был скомпрометирован и отозван. В этом случае передаваемые данные не будут шифроваться, и злоумышленники могут их перехватить.

Устаревшее шифрование

Вы увидите сообщение «Вы пытаетесь обратиться к серверу в домене example.com, но его сертификат подписан с помощью ненадежного алгоритма (SHA-1 и т. п.). Это значит, что учетные данные безопасности и сам сервер могут быть поддельными. Возможно, вы имеете дело со злоумышленниками».

Если сервер использует устаревший ненадежный алгоритм шифрования, злоумышленники могут перехватить ваши данные. Возрастает вероятность того, что вы попали на фишинговый сайт.

Шифры не поддерживаются

Вы увидите сообщение «Сайт example.com отправил некорректный ответ».

Значит, Браузер не может установить соединение HTTPS, потому что сайт использует шифры, которые Браузер не поддерживает. В этом случае передаваемые данные не будут шифроваться, и злоумышленники могут их перехватить.

Ключ сертификата не совпадает с закрепленным ключом

Вы увидите сообщение «Обычно сайт example. com использует шифрование для защиты ваших данных. Однако в этот раз он прислал на запрос Браузера подозрительный ответ. Возможно, другой сайт пытается выдать себя за example.com либо оборвалось подключение к сети Wi-Fi. Ваши данные по-прежнему в безопасности: на всякий случай Браузер разорвал соединение до обмена информацией. Перейти на сайт example.com невозможно, так как он использует закрепление сертификата. Это могло произойти из-за ошибки сети или атаки на сайт. Скорее всего, он заработает через некоторое время».

com использует шифрование для защиты ваших данных. Однако в этот раз он прислал на запрос Браузера подозрительный ответ. Возможно, другой сайт пытается выдать себя за example.com либо оборвалось подключение к сети Wi-Fi. Ваши данные по-прежнему в безопасности: на всякий случай Браузер разорвал соединение до обмена информацией. Перейти на сайт example.com невозможно, так как он использует закрепление сертификата. Это могло произойти из-за ошибки сети или атаки на сайт. Скорее всего, он заработает через некоторое время».

Значит, ключ корневого сертификата не совпадает с ключом, закрепленным на сайте. Возможно, злоумышленники пытаются подменить корневой сертификат. В этом случае они могут перехватить ваши данные. Подробнее о закреплении (привязывании) ключа см. статью HTTP Public Key Pinning.

Не удалось включить шифрование при соединении HSTS

Вы увидите сообщение «Обычно сайт example.com использует шифрование для защиты ваших данных. Однако в этот раз он прислал на запрос Браузера подозрительный ответ. Возможно, другой сайт пытается выдать себя за example.com либо оборвалось подключение к сети Wi-Fi. Ваши данные по-прежнему в безопасности: на всякий случай Браузер разорвал соединение до обмена информацией. Перейти на сайт example.com невозможно, так как он использует HSTS-протокол. Это могло произойти из-за ошибки сети или атаки на сайт. Скорее всего, он заработает через некоторое время».

Возможно, другой сайт пытается выдать себя за example.com либо оборвалось подключение к сети Wi-Fi. Ваши данные по-прежнему в безопасности: на всякий случай Браузер разорвал соединение до обмена информацией. Перейти на сайт example.com невозможно, так как он использует HSTS-протокол. Это могло произойти из-за ошибки сети или атаки на сайт. Скорее всего, он заработает через некоторое время».

Значит, Браузер не смог включить шифрование и разорвал соединение. Сервер, на котором расположен сайт, обычно использует шифрование, так как на нем включен HSTS-протокол. Отсутствие шифрования может быть признаком хакерской атаки. В этом случае злоумышленники или вредоносное ПО могут перехватить ваши данные.

В этом случае либо администратор сети, либо неизвестное лицо установили сертификат. Вы увидите предупреждение:

Вы можете либо отказаться от посещения сайта, либо внести сертификат в список надежных, нажав в диалоге Подробности, а затем Сделать исключение для этого сайта. В списке надежных сертификат будет находиться в течение 30 дней, после чего вам придется снова сделать для него исключение.

В списке надежных сертификат будет находиться в течение 30 дней, после чего вам придется снова сделать для него исключение.

Внимание. Нажимайте кнопку Сделать исключение для этого сайта, только если вы уверены в надежности сертификата. Иначе злоумышленники могут получить доступ к вашим личным данным.

Если вы не уверены в надежности сертификата, а посетить сайт вам очень нужно, примите следующие меры безопасности:

Для домашнего компьютера. Обновите антивирус и просканируйте компьютер, чтобы обнаружить вредоносное ПО. Если антивирус найдет и удалит установленный злоумышленником сертификат, предупреждение в Браузере больше появляться не будет. Если антивирус не удалит подозрительный сертификат, вы можете избавиться от него сами.

Внимание. Будьте осторожны — если сертификат был установлен не вредоносным ПО, а полезной программой, его удаление может привести к нарушению работы системы.

Для служебного компьютера.

Для удаления подозрительного сертификата обратитесь к системному администратору. Если он не устанавливал этот сертификат, он его удалит. Если сертификат был установлен администратором, можете нажимать Перейти на сайт. Но учтите, что после этого администратор сможет просматривать ваши личные данные и электронные платежи.

Для удаления подозрительного сертификата обратитесь к системному администратору. Если он не устанавливал этот сертификат, он его удалит. Если сертификат был установлен администратором, можете нажимать Перейти на сайт. Но учтите, что после этого администратор сможет просматривать ваши личные данные и электронные платежи.

Антивирусы, блокировщики рекламы, программы для мониторинга сети и другие программы могут заменять сертификаты сайта своими. Чтобы расшифровывать трафик, они создают собственный корневой сертификат и устанавливают его в операционную систему, помечая как надежный.

Однако сертификат, установленный специальной программой, не может считаться надежным, потому что не принадлежит доверенному центру сертификации. Возникают следующие опасности:

Ваши данные могут оказаться в распоряжении неизвестных вам людей — разработчиков специальных программ.

Сертификат может быть установлен вредоносным ПО, притворяющимся специальной программой.

Сегодня браузеры не умеют проверять подлинность таких сертификатов.

Сегодня браузеры не умеют проверять подлинность таких сертификатов.

Браузер предупреждает о таких проблемах:

Чтобы посетить сайт:

Выясните, какая программа заменила сертификат. Для этого нажмите на странице предупреждения соответствующую ссылку.

Решите, готовы ли вы доверить свои личные данные изготовителю сертификата:

Если готовы, нажмите Перейти на сайт.

Если не готовы, отключите в программе проверку соединений HTTPS. Вы можете воспользоваться инструкциями для программ:

Антивирус Касперского

ESET NOD32

Dr.Web

AdGuard (помимо программы AdGuard существует одноименное расширение, которое не создает своих сертификатов, поэтому для него проверку отключать не нужно).

Внимание. Отключив проверку HTTPS, вы не останетесь без защиты. Браузер самостоятельно проверяет безопасность загружаемых файлов, блокирует вредоносные страницы и баннеры, использует дополнительную защиту для страниц банков и платежных систем.

Если после отключения проверки HTTPS Браузер продолжает предупреждать о подозрительном сертификате, а программа, установившая сертификат, вам не нужна, попробуйте временно закрыть эту программу.

Если вы столкнулись с подозрительным сайтом, напишите нам о нем через форму.

Написать в службу поддержки

Защита: Защита от недоверенных сертификатов

Мобильный Яндекс.Браузер проверяет сертификаты сайта. Браузер предупреждает вас, если есть проблемы с сертификатом безопасности веб-сайта, и он не может обеспечить безопасное шифрование данных.

- Зачем веб-сайтам нужен сертификат

- Чем опасен ненадежный сертификат

- Заблокированные веб-сайты с ненадежными сертификатами

- Причины блокировки

Ваши личные данные и платежная информация должны быть защищены, когда вы отправляете их на веб-сайт. Веб-сайты используют протокол HTTPS для безопасного соединения. Протокол активирует алгоритм асимметричного шифрования, при котором данные шифруются с помощью открытого ключа и расшифровываются с помощью закрытого ключа. Для каждого сеанса браузер повторно генерирует закрытый ключ и передает его на веб-сайт с соблюдением необходимых мер предосторожности для предотвращения кражи.

Для каждого сеанса браузер повторно генерирует закрытый ключ и передает его на веб-сайт с соблюдением необходимых мер предосторожности для предотвращения кражи.

Однако, если вы окажетесь на фишинговом веб-сайте, он может получить закрытый ключ и затем расшифровать ваши данные. Для защиты от фишинга сайты используют цифровые сертификаты, выданные специальными удостоверяющими центрами. Сертификат гарантирует, что ключи шифрования действительно принадлежат владельцу сайта.

Вы можете оказаться на фишинговом сайте, либо ваши данные не получат необходимой защиты на оригинальном сайте (например, если срок действия сертификата сайта истек). В результате хакеры могут:

Перехватить или заменить ваши личные данные и прочитать вашу переписку.

Получите ваши платежные данные (номер карты, имя владельца карты, срок действия и CVV2) и используйте их для кражи денег с вашего счета.

Если веб-сайт не может гарантировать безопасное шифрование данных из-за проблем с сертификатом, вы увидите значок (в SmartBox) или значок (на панели инструментов «Защита», которая открывается через → О сайте). Сайт не загружается, а на странице отображается сообщение о том, что не удалось установить безопасное соединение. В этом случае вы можете решить либо не посещать сайт, либо добавить сертификат в свой список доверенных.

Сайт не загружается, а на странице отображается сообщение о том, что не удалось установить безопасное соединение. В этом случае вы можете решить либо не посещать сайт, либо добавить сертификат в свой список доверенных.

Нажмите «Подробнее» → Сделать исключение для этого сайта. Сертификат останется в списке доверенных на 30 дней, после чего вам снова придется делать исключение.

Внимание. Сделайте это, если вы абсолютно уверены, что сертификат заслуживает доверия. В противном случае хакеры могут получить доступ к вашим личным данным и онлайн-платежам.

Яндекс.Браузер блокирует сайты, имеющие следующие проблемы с сертификатом:

Ваши данные могут стать доступными для неизвестных разработчиков приложений.

Сертификат может быть установлен вредоносным ПО, выдающим себя за приложение. Браузеры не имеют возможности проверять подлинность сертификатов, установленных специальными приложениями.

Центр сертификации неизвестен

Возможно, сертификат был установлен хакером или специальной программой. Блокировщики рекламы и подобные приложения могут заменять сертификаты веб-сайтов своими собственными сертификатами. Если сертификат был установлен приложением, нужно его найти и отключить в нем проверку HTTPS.

Вы также можете доверить свои данные такому сертификату, но помните о двух потенциальных опасностях:

Неверный адрес сайта

Сертификат безопасности сайта принадлежит другому сайту. Сервер может быть просто неправильно настроен, но не исключено, что вы попали на фишинговый сайт. В этом случае хакеры могут перехватить ваши данные.

Самозаверяющий сертификат

Сертификат сайта выдается самим сайтом, а не центром сертификации. Дополнительные сведения см. в разделе Самозаверяющий сертификат. Вредоносное ПО или хакеры могут перехватить ваши данные.

Ненадежный корневой сертификат

Центр, подписавший сертификат, не является доверенным. Вредоносное ПО или хакеры могут перехватить ваши данные. Дополнительные сведения о корневых сертификатах см. в разделе Корневой сертификат.

Вредоносное ПО или хакеры могут перехватить ваши данные. Дополнительные сведения о корневых сертификатах см. в разделе Корневой сертификат.

Срок действия сертификата истек

Отправляемые данные не будут зашифрованы, а это значит, что их могут перехватить хакеры.

Сертификат отозван

Сертификат сайта был скомпрометирован и отозван. Отправляемые данные не будут зашифрованы, а значит, хакеры смогут их перехватить.

Устаревшее шифрование

Сервер использует устаревший, ненадежный алгоритм шифрования. Хакеры могут перехватить ваши данные.

Шифры не поддерживаются

Невозможно установить HTTPS-соединение, поскольку веб-сайт использует шифры, не поддерживаемые браузером. Отправляемые данные не будут зашифрованы, а значит, хакеры смогут их перехватить.

Ключ сертификата не соответствует закрепленному ключу

Ключ сертификата не соответствует закрепленному ключу веб-сайта. Хакеры могут попытаться заменить корневой сертификат. Тогда они могут перехватить ваши данные. Дополнительные сведения о закреплении (связывании) ключа см. в разделе Закрепление открытого ключа HTTP.

Хакеры могут попытаться заменить корневой сертификат. Тогда они могут перехватить ваши данные. Дополнительные сведения о закреплении (связывании) ключа см. в разделе Закрепление открытого ключа HTTP.

Не удалось зашифровать данные через HSTS

Браузер не смог включить шифрование и разорвал соединение. Сервер, на котором расположен сайт, обычно использует шифрование, так как на нем включен протокол HSTS. Отсутствие шифрования может быть признаком хакерской атаки. В этом случае хакеры или вредоносные программы могут перехватить ваши данные.

Если вы не можете найти нужную информацию в справке или у вас возникли проблемы с Яндекс.Браузером для мобильных устройств, опишите свои действия пошагово. Если есть возможность, сделайте скриншот. Это поможет нашим специалистам службы поддержки быстро найти решение проблемы, с которой вы столкнулись.

Примечание. Для решения проблем с сервисами Яндекса обращайтесь в службу поддержки этих сервисов:

Яндекс. Браузер для ПК

Браузер для ПК

Если у вас возникли проблемы с использованием десктопной версии Яндекс.Браузера, вы можете связаться с нами прямо из браузера: перейдите в → Дополнительно → Сообщить проблему или заполните форму.

Главная страница Яндекса

Если ваш вопрос касается главной страницы Яндекса (например, вы хотите изменить тему, настроить блоки или иконки для сервисов или найти YooMoney), свяжитесь с нами, используя эту форму. Выберите вариант Вопрос о главной странице Яндекса.

Яндекс Почта

Если у вас есть вопросы по Яндекс Почте (например, как отключить рекламу, импортировать сообщения из других почтовых ящиков, восстановить удаленные письма или найти сообщения в папке «Спам»), воспользуйтесь этой формой.

Поиск Яндекса и результаты поиска

Если у вас есть вопросы о Поиске Яндекса и результатах поиска (например, о рейтинге сайта или недействительных результатах поиска), свяжитесь с нами, используя эту форму.

яндекс-касса-выплата · PyPI

Русский | English

Клиент для работы по Mass Payment Protocol

Возможности

С помощью этого SDK можно:

- Сгенерировать сертификат для взаимодействия с Яндекс.Кассой.

- Перевод денег физическим лицам на кошельки в Яндекс.Деньги, номера мобильных телефонов, Банковские карты и счета (makeDeposition).

- Для проверки возможности перевода денежных переводов на кошельки в Яндекс.Деньги (testDeposition).

- Следить за платежным балансом (остатком).

- Получать уведомления о статусе неудачных переводов на банковский счет, карту или мобильный телефон (errorDepositionNotification).

Требования

- Python 3.5 (Прошивка)

- пунктов

Установка

Под консолью с помощью pip

- Установить pip.

- В консоли выполните следующую команду:

пункт установить yandex_checkout_payout

Под консолью с помощью easy_install

- Установить easy_install.

- В консоли выполните следующую команду:

easy_install --upgrade yandex_checkout_payout

Вручную

- В консоли выполните следующую команду:

wget https://github.com/yandex-money/yandex-checkout-payout-sdk-python/archive/master.zip

tar zxf yandex_checkout-master.tar.gz

cd yandex_checkout-мастер

установка python setup.py

Получение сертификата для аутентификации запросов

Для взаимодействия с Яндекс.Кассиру необходимо получить сертификат. Для этого:

- Создайте закрытый ключ и запрос сертификата (CSR).

- Заполните форму заявки на получение сертификата.

- Обмен данными с Яндекс.Деньгами.

Шаг 1. Создание закрытого ключа и CSR

Использование метода SDK

- Импорт классов для создания CSR

от yandex_checkout_payout.domain.models.organization Организация импорта

из yandex_checkout_payout. payout импортировать выплату

payout импортировать выплату

- Создайте экземпляр класса

Organizationс данными для создания запроса. Все данные необходимо вводить латиницей.

орг = Организация({

"org_name": "Яндекс Деньги", # Название организации (латиница)

"common_name": "/business/yandexmoney", # Общее имя, например название вашей организации; должен начинаться с «/бизнес/В»

"email": "[email protected]" # Электронная почта

})

- Создайте CSR и закрытый ключ.

# Укажите место, где должны быть сохранены файлы и пароль для закрытого ключа (при необходимости)

Payout.get_csr(org, './files/output', '12345')

В результате SDK сгенерирует закрытый ключ, CSR и текстовый файл с электронной подписью (необходим для дальнейших действий).

Через консоль

- В консоли перейдите в папку вашего проекта.

cd '<папка вашего проекта> '

- Выполните команду:

ym-payout -getcsr

- Введите данные для сертификата, следуя инструкциям на экране.

Текст необходимо вводить латинскими буквами.

В результате SDK сгенерирует закрытый ключ, CSR и текстовый файл с электронной подписью (необходимой для дальнейших действий).

Текст необходимо вводить латинскими буквами.

В результате SDK сгенерирует закрытый ключ, CSR и текстовый файл с электронной подписью (необходимой для дальнейших действий).

Шаг 2. Заполнение заявления на получение сертификата

Скачать заявление на получение сертификата, заполнить его и распечатать. Подпишите и скрепите документ. Сканировать.

| Параметр | |

|---|---|

| Китайский | Должно совпадать со значением параметра Common Name (например, ВАШЕ имя). Например, /бизнес/предприятие . |

| Электронная подпись запроса сертификата | Текстовое представление, полученное на предыдущем шаге. |

| Название организации латинскими буквами | Должно совпадать со значением параметра Название организации (например, компания) Internet Widgits Pty Ltd . |

| Причина запроса | Возможные варианты:

|

| Контактное лицо (ФИО, телефон, e-mail) | Обратитесь к специалисту, который свяжется с вами, если у вас возникнут вопросы по выданному сертификату. |

Шаг 3. Обмен данными с Яндекс.Деньгами

Отправьте файл запроса сертификата (request.csr) и скан запроса по электронной почте в Ваш Яндекс Менеджер.Бокс.

В ответ на запрос Менеджер вышлет файл с сертификатом в течение 2-х рабочих дней. Сертификат действителен в течение 1 года.

Начало работы

- Определите, какие виды платежей вам нужны и хотите ли вы проверить свой баланс.

- Импорт обязательных классов

из yandex_checkout_payout.domain.common.keychain импорт KeyChain

из yandex_checkout_payout.configuration импорт Конфигурация

из yandex_checkout_payout.payout импортировать выплату

- Импортируйте классы, необходимые для решения ваших задач.

- Создайте экземпляр класса

KeyChain, передав путь к открытому ключу, путь к закрытому ключу и, при необходимости, пароль для закрытого ключа.

keychain = KeyChain('publicCert.cer', 'privateCert.pem', 'пароль')

- Создать экземпляр класса

Clientи передать идентификатор шлюза из профиля продавца Яндекс.Деньги и экземпляр классаKeyChain.

Configuration.

configure('000000', связка ключей)

- Вызовите соответствующий метод. Подробнее о совершении платежей

Пример оплаты на банковский счет

# Импорт классов

из yandex_checkout_payout.configuration импорт Конфигурация

из yandex_checkout_payout.payout импортировать выплату

из yandex_checkout_payout.domain.common.keychain импортировать KeyChain

из yandex_checkout_payout.domain.models.recipients.bank_account_recipient импортировать BankAccountRecipient

# Создание экономки и сохранение настроек

keychain = KeyChain('./files/250000.cer', './files/privateKey.pem', '12345')

Configuration.configure(250000, брелок)

# Получение текущего баланса

баланс = Payout.get_balance()

# Сбор данных о бенефициаре

получатель = BankAccountRecipient()

получатель.pof_offer_accepted = Истина

получатель.bank_name = 'Барклайс'

получатель.bank_city = 'Лондон'

получатель.bank_cor_account = '30101810400000000225'

получатель.customer_account = '40817810255030943620'

получатель.

Для удаления подозрительного сертификата обратитесь к системному администратору. Если он не устанавливал этот сертификат, он его удалит. Если сертификат был установлен администратором, можете нажимать Перейти на сайт. Но учтите, что после этого администратор сможет просматривать ваши личные данные и электронные платежи.

Для удаления подозрительного сертификата обратитесь к системному администратору. Если он не устанавливал этот сертификат, он его удалит. Если сертификат был установлен администратором, можете нажимать Перейти на сайт. Но учтите, что после этого администратор сможет просматривать ваши личные данные и электронные платежи. Сегодня браузеры не умеют проверять подлинность таких сертификатов.

Сегодня браузеры не умеют проверять подлинность таких сертификатов.

payout импортировать выплату

payout импортировать выплату

Текст необходимо вводить латинскими буквами.

В результате SDK сгенерирует закрытый ключ, CSR и текстовый файл с электронной подписью (необходимой для дальнейших действий).

Текст необходимо вводить латинскими буквами.

В результате SDK сгенерирует закрытый ключ, CSR и текстовый файл с электронной подписью (необходимой для дальнейших действий).