Что такое трафик в интернете простыми словами

Трафик в интернете — данные, передаваемые через компьютерную сеть за любой период времени.

С помощью водящего и исходящего трафика можно сделать определенные выводы об эффективности размещенной информации. Цифры отображают реальный интерес к ресурсу и определяют его поисковую актуальность. Пользователь платит за трафик ежемесячно, он предоставляется ему в определенном объеме.

Интернет трафик что это такое

Взаимообмен информацией в процессе работы в Интернете происходит автоматически. При переходах с ресурса на ресурс входящий и исходящий потоки данных расходуют определенное количество мегабайтов памяти. В подобных единицах измеряется трафик входящей и исходящей информации. Чем мощнее устройство, тем больше оно будет затрачивать памяти для работы во всемирной паутине. Мобильные устройства обладают большей портативностью и расходуют меньшее количество памяти при загрузке видео из сети.

Что входит в Интернет трафик

Для расчета показателя учитывается количество посетителей, обратившихся на ресурс в определенный момент времени. Кроме того, для подсчета может использоваться любой другой временной промежуток – сутки, неделя или месяц. Бизнес проекту и Интернет-магазину важно нарастить количество клиентов и активных покупателей, обратившихся на сайт через сеть. Они стремятся распространить рекламную информацию о товаре и выгодных условиях предстоящей покупки. Растет трафик – а с ними поднимаются продажи, такова современная реальность.

Что означает трафик в интернете

При работе в сети информация перемещается в одну и другую сторону. Поэтому направления действия трафика можно условно разделить на две группы:

- исходящий трафик – отправляемые вами сообщения с использованием социальных сетей – фото, сообщения, письма и документация;

- входящие данные – получаемый поток информации из сети.

Если появляются разные вирусы на устройстве возможно увеличение потока трафика. В этом случае информация с личного компьютера не защищена и увеличивается поток исходящих данных. Сегодня очень сложно определить реальные показатели объемы движений памяти в Интернете, разделить внешний или внутренний поток. Современные технологии развиваются в таком направлении, что найти их в быстром потоке данных практически невозможно. Гораздо проще определить тип устройства. Скорость мобильного Интернета на телефоне будет медленнее и ограниченней. Стационарные компьютеры работают намного быстрее. Как только уменьшается размер допустимой памяти, скорость работы сети падет. На помощь приходят ночные тарифы и предложения, действующие в определенные часы.

В этом случае информация с личного компьютера не защищена и увеличивается поток исходящих данных. Сегодня очень сложно определить реальные показатели объемы движений памяти в Интернете, разделить внешний или внутренний поток. Современные технологии развиваются в таком направлении, что найти их в быстром потоке данных практически невозможно. Гораздо проще определить тип устройства. Скорость мобильного Интернета на телефоне будет медленнее и ограниченней. Стационарные компьютеры работают намного быстрее. Как только уменьшается размер допустимой памяти, скорость работы сети падет. На помощь приходят ночные тарифы и предложения, действующие в определенные часы.

Читайте также:

Что такое органический трафик и зачем он вам

#SEO продвижение #Новичкам #Трафик

Что значит интернет трафик для простого пользователя и аналитика

Для профессионала, работающего веб-аналитиком, эффективность посещаемости сайта определяет его продвижение и популярность.

- целевая аудитория нацелена на предоставляемую информацию и посещающая ресурс целенаправленно;

- нецелевой поток, попавший на ресурс случайно;

- коммерческий и реферальный трафик, обеспеченный размещаемой рекламой и перекрестными ссылками;

- пользователи из социальных сетей, перешедшие на ресурс благодаря рекламе;

- читатели, попавшие на сайт из поисковых систем.

Предварительные прогнозы

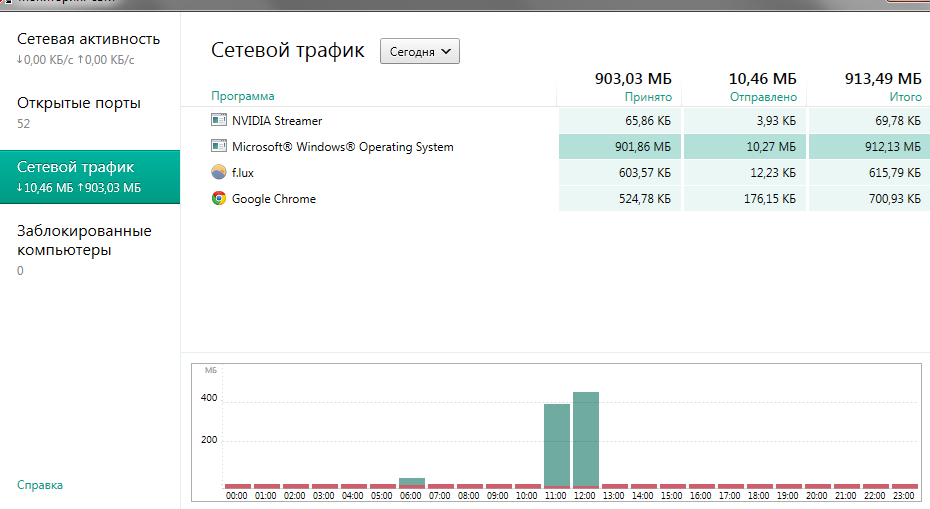

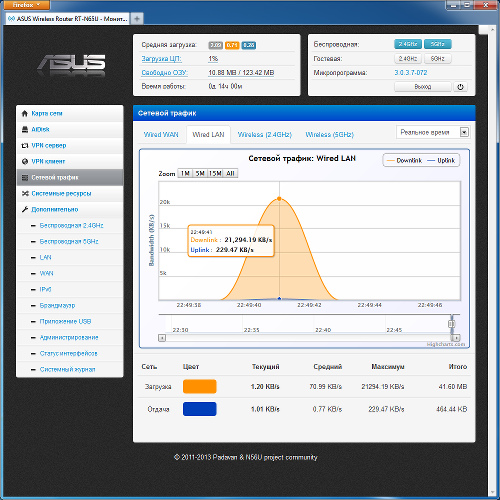

Встроенные функции устройства позволяют вести точный подсчет потребляемого трафика. Андроид и другие системы активно следят за расходованием мегабайтов, и не позволяет потерять соединение. Как посчитать трафик – нужно настроить специальный счетчик на компьютере или установить приложение на портативном устройстве. Статистические параметры предоставляются за счет бесплатных утилит со стандартными функциями. Многие инструменты в виде приложений дают возможность отследить скорость предоставляемого выхода в Интернет и исходящего и входящего трафика. Есть возможность настроить единицы измерения, тип печатного шрифта и его расположение. Часть приложений имеет встроенный антивирус и автоматически распределяет память между приложениями. Умные системы позволяют избежать нежелательных процессов и ограничивают вредоносные загрузки.

Многие инструменты в виде приложений дают возможность отследить скорость предоставляемого выхода в Интернет и исходящего и входящего трафика. Есть возможность настроить единицы измерения, тип печатного шрифта и его расположение. Часть приложений имеет встроенный антивирус и автоматически распределяет память между приложениями. Умные системы позволяют избежать нежелательных процессов и ограничивают вредоносные загрузки.

О чем может сообщить показатель трафика

Посещаемость страниц является относительным показателем популярности ресурса. Параметры могут говорить о следующем:

- число уникальных посетителей за сутки;

- количество прочитанных и ознакомительных страниц;

- типовой путь просматривания ресурса;

- усредненный период нахождения на сайте;

- временной период, когда сайт максимально загружен;

- самые востребованные и непопулярные страницы ресурса.

Анализируя показатели трафика, специалист делает вывод о том, как действовать дальше для улучшения работы сайта. Есть возможность определить эффективность контекстной рекламы и финансовую отдачу от ее применения. В соответствии с этими показателями совершенствуется работа рекламных каналов. Поисковые системы-лидеры предоставляют профессионалам эффективные инструменты для повышения качества работы – Яндекс.Метрика и Google Analytics. С их помощью можно получать подробные отчеты по работе сайта и своевременно улучшать его работу.

Есть возможность определить эффективность контекстной рекламы и финансовую отдачу от ее применения. В соответствии с этими показателями совершенствуется работа рекламных каналов. Поисковые системы-лидеры предоставляют профессионалам эффективные инструменты для повышения качества работы – Яндекс.Метрика и Google Analytics. С их помощью можно получать подробные отчеты по работе сайта и своевременно улучшать его работу.

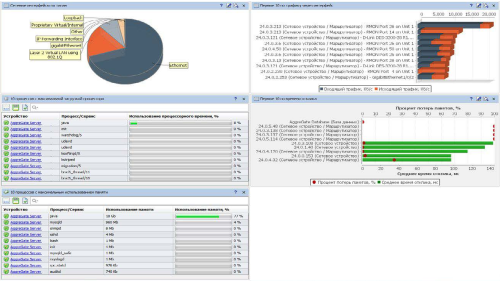

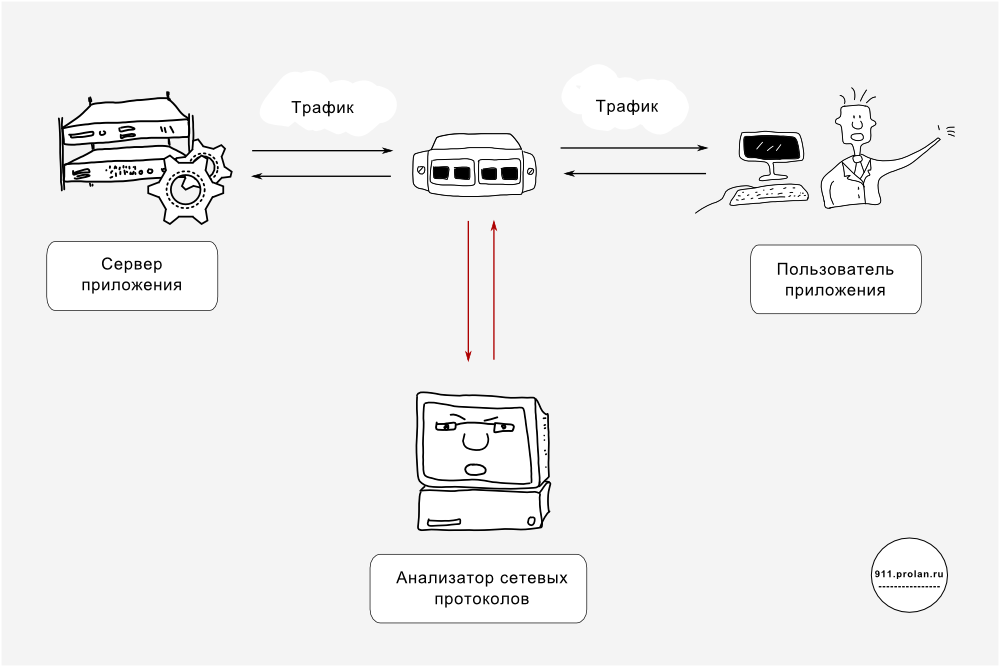

Мониторинг сетевого трафика: зачем сетевым администраторам нужен анализатор сетевого трафика?

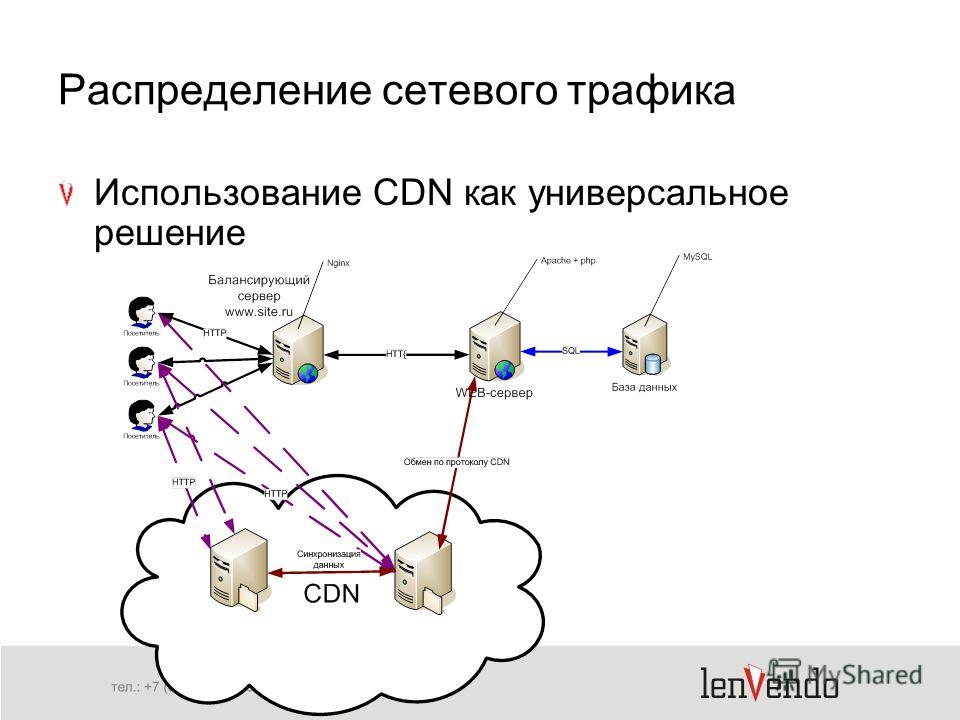

Когда сети становятся более загруженными, очень часто общая скорость этих сетей снижается. В ИТ-инфраструктуре становится популярным множество различных тенденций, таких как увеличение использования облачных серверов, видео, VOIP и т. д. Все эти тенденции оказывают огромное давление на ресурсы ИТ-инфраструктуры. Когда нагрузка на любую сеть увеличивается, компании очень часто отслеживают сетевой трафик с помощью программного обеспечения для мониторинга сети.

В ИТ-инфраструктуре становится популярным множество различных тенденций, таких как увеличение использования облачных серверов, видео, VOIP и т. д. Все эти тенденции оказывают огромное давление на ресурсы ИТ-инфраструктуры. Когда нагрузка на любую сеть увеличивается, компании очень часто отслеживают сетевой трафик с помощью программного обеспечения для мониторинга сети.

Процесс не только дорогостоящий, но и эффективный в течение очень короткого периода времени. Когда вы предоставляете больше ресурсов ИТ-инфраструктуры для сети, но не пытаетесь снизить нагрузку, в конце концов инфраструктура снова столкнется с аналогичными проблемами, с которыми она сталкивалась перед обновлением.

Лучший способ определить тип сетевого трафика и его источник — это анализаторы Netflow. В общих чертах, Netflow — это функция, которая впервые была представлена в устройствах Cisco. Он может собирать сетевой трафик на основе IP, отслеживая приток и отток данных. Это помогает администратору контролировать источник и назначение трафика, класс обслуживания и причины перегрузки.

Рекомендованные: Система управления сетью: как разработать эффективную стратегию

Есть несколько веских причин для мониторинга общего трафика в сети. Информация, полученная с помощью инструментов мониторинга сетевого трафика, может использоваться во многих сценариях использования ИТ и безопасности. Например — для выявления уязвимостей безопасности, а также для устранения проблем, связанных с сетью, и анализа влияния новых приложений на всю сеть.

Однако важное замечание в этой связи — не все инструменты для мониторинга сетевого трафика одинаковы. Обычно их можно разделить на два основных типа — инструменты глубокой проверки пакетов и инструменты на основе потоков. В рамках этих двух типов у вас есть выбор инструментов, которым не нужны программные агенты, инструменты.

#1. Видимость внутренней сети

Программное обеспечение для мониторинга сетевого потока, которое поддерживает протоколы, такие как Netflow, IPFix, JFlow, sFlow и т. Д., Может обеспечить полную видимость внутреннего сетевого трафика. С помощью Motadata ИТ-отдел может создавать подробные отчеты о следующих типах и видах трафика.

Трафик для топовых приложений | Трафик для Топовых разговоров | Направления трафика с Host IP | Топ источников трафика с IP-адресом | Лучшие приемники трафика с IP | IP к IP-трафику | Протокол трафика | Портовое движение | Трафик приложения

#2. Выявление медленных приложений

Скорость или производительность играет важную роль в пользовательском опыте. Один из наиболее востребованных билетов службы поддержки — о том, что приложение (веб-приложение, Go-to-Meeting, Skype и т. Д.) Работает медленно или не работает. Могут быть 100 по причинам, из которых только одна или две будут релевантными в любой конкретный момент времени. Выявление причины не только трудоемко, но и дорого. Программное обеспечение Netflow следующего поколения может фильтровать и сообщать точную причину. Комбинируя отчеты о внутренних данных с внешними ресурсами, системный администратор может многое узнать о системе и неисправной сети.

Д.) Работает медленно или не работает. Могут быть 100 по причинам, из которых только одна или две будут релевантными в любой конкретный момент времени. Выявление причины не только трудоемко, но и дорого. Программное обеспечение Netflow следующего поколения может фильтровать и сообщать точную причину. Комбинируя отчеты о внутренних данных с внешними ресурсами, системный администратор может многое узнать о системе и неисправной сети.

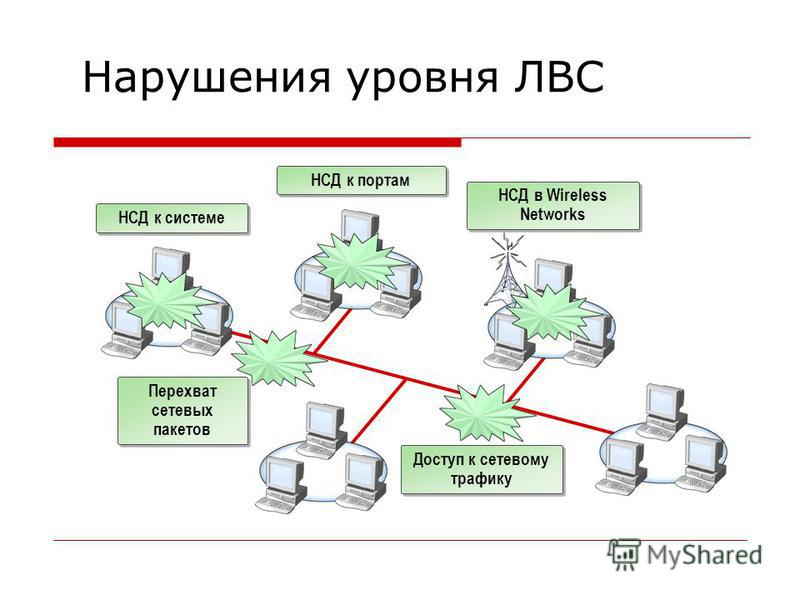

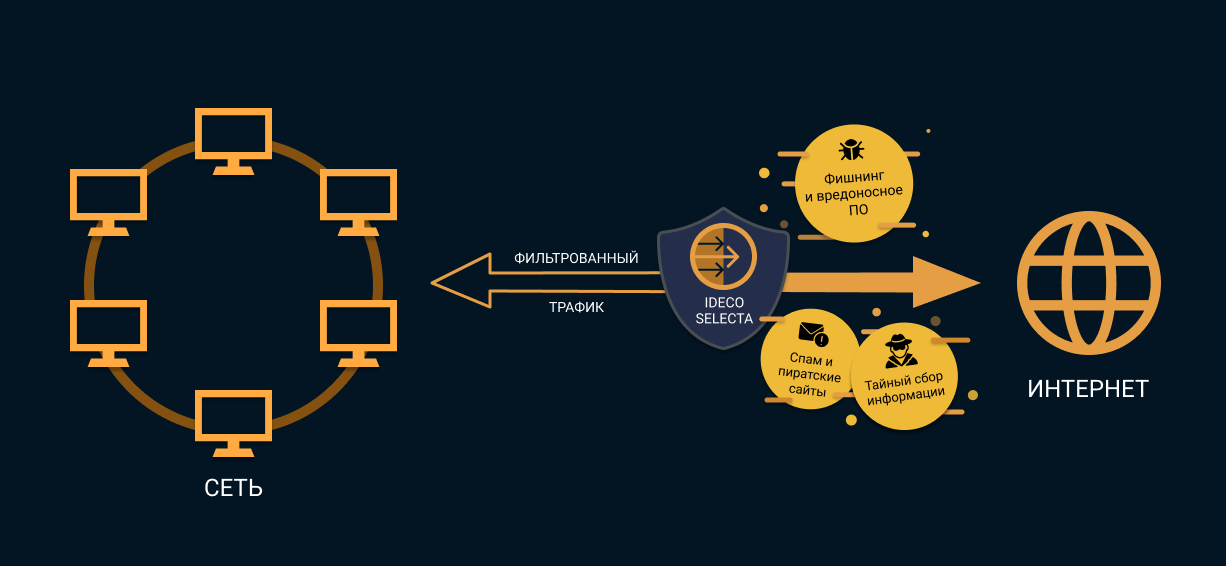

#3. Обнаружение шпионских программ и других взломов

Когда эти черви атакуют вашу сеть, они образуют очень необычный поток данных. С помощью Netflow эти необычные шаблоны легко обнаружить. Если вы не используете какой-либо анализатор данных, эти шаблоны часто остаются непроверенными из-за того, что они предназначены для обмана администратора.

Большинство из этих червей часто вызывают нефинансовые проблемы, создавая плохой имидж для компании. Тем не менее, в некоторых случаях влияние этих червей может включать в себя высокие показатели финансовых потерь.

#4. Обнаружение утечки личной информации клиентов

Этот пункт особенно применим к компаниям, которые имеют дело с платежными шлюзами или индустрией платежных карт. Хороший платежный шлюз никогда не позволяет утечке личной информации клиента из его системы. При конкретном взломе такая информация может начать вытекать, о чем немедленно сообщает программное обеспечение Netflow.

#5. Ведомственная пропускная способность

Если вас беспокоит общее использование сети и вы не можете определить, какой отдел использует поток данных в огромных объемах, вам может пригодиться Netflow. Он может отслеживать и указывать IP-адреса и устройства, которые используют сетевые ресурсы. Администрация может принять надлежащие меры для снижения нагрузки на сеть.

Заключение

Netflow — популярный и широко поддерживаемый протокол, платформа Motadata поддерживает Netflow (версии: v5, v9), IPFix, sFlow и JFlow. Вы должны попробовать Motadata Инструмент анализатора сетевого трафика сегодня и посмотрите, как это работает. Пытаться! Это бесплатно в течение 30 дней!

Вы должны попробовать Motadata Инструмент анализатора сетевого трафика сегодня и посмотрите, как это работает. Пытаться! Это бесплатно в течение 30 дней!

Исследование сетевого трафика / Хабр

Специально для будущих студентов курса «Network engineer. Basic» наш эксперт — Александр Колесников подготовил интересный авторский материал.

Также приглашаем принять участие в открытом онлайн-уроке на тему «STP. Что? Зачем? Почему?». Участники урока вместе с экспертом рассмотрят протокол STP, разберут логику его работы, разберут его преимущества и недостатки.

Статья расскажет, как можно работать с сетевым трафиком. На примере нескольких дампов сетевого трафика будет разобрана работа нескольких полезных инструментов, показаны подходы к извлечению и сборке информации из трафика.

Инструментарий и методика исследования

Для разбора трафиков будем использовать следующее программное обеспечение:

wireshark;

tshark;

Все инструменты не нуждаются в особенно развернутом представлении, так как являются единственными в своем роде бесплатными решениями для работы с трафиком. Первые два

Первые два tshark и wireshark вообще предоставляются в составе одного и того же решения. Оба инструмента позволяют выполнять запись и разбор трафика с точки зрения статистики, передаваемых данных и структурах протокола.

Попробуем использовать эти инструменты на записанных сетевых трафиках. Все трафики взяты из различных ресурсов и собраны вот здесь, поэтому читатель при желании может самостоятельно провести их анализ по инструкциям из статьи.

Disclamer: Все файлы трафиков взяты из различных соревнований CTF, все права на задания принадлежат их авторам.

Для исследования трафиков будем придерживаться минимальной стратегии:

Определить количество участников сети;

Определить стек используемых протоколов;

На основании пункта 2 принять решение искать данные по убыванию популярности использования трафика;

Если выясняется, что данные, которые передаются в трафике, не были обработаны дополнительным кодированием, то применять фильтр по тексту.

Примеры разбора трафика

Первое задание для разбора:

1.pcap(9cd84b46fee506dae818ecdca76607d1). Задача — найти данные, которые будут содержать информацию видаFLAG-???????????. Приступим к разбору. Пройдемся по методике, которую описали в прошлом пункте:

Количество участников в сети очень просто определить при помощи WireShark (Всё, что описано для этого инструмента, можно повторить и на tshark. Автор использует WireShark для наглядности). В опциях WireShrak выбираем «Statistics->Endpoints»:

Итого у нас 8 уникальных IP адресов, которые участвовали во взаимодействии. Определим стек протоколов. Сделать это можно в том же самом меню «Statistics->Protocol Hierarchy»:

Итак, самый популярный протокол взаимодействия — http. Этот протокол внутри файла pcap хранится в текстовом представлении поэтому можно попробовать показать все данные из body пересылаемых данных и отфильтровать данные по формату искомой строки. Попробуем это сделать с помощью

Попробуем это сделать с помощью tshark. Команда для фильтра будет выглядеть так:

tshark -r ./1.pcap -Y http -Tfields -e http.file_data | grep "FLAG"

В результате получаем результат:

Второй файл для исследования — 2.pcap (9a67e1fb9e529b7acfc6e91db6e1b092). Проведем этапы исследования. Количество участников взаимодействия:

В этом случае участников 13 — задание усложняется. Какие протоколы используются:

К сожалению, в этот раз всё не так просто с используемыми протоколами для передачи данных. Среди информации пересылаемой через tcp протокол ничего интересного для нашего задания не встретилось. В udp же попалось кое-что интересное:

tshark -r ./2.pcap -Y 'dns'

Однако, если обратить внимание на резолв локальных адресов через dns, то мы можем обнаружить вот такую картину:

Странная часть ip адреса, которая очень похожа на какие-то кодированные шестнадцатеричные символы. Попробуем их провести через кодировку:

tshark -r ./2.pcap -Y '!icmp.code && dns.qry.name contains 192.168' -Tfields -e dns.qry.name | tr '.' ' ' |awk '{print $1}' |xxd -r

Полученная строка очень похожа на base64 кодировку, раскодируем:

base64 -D <<< "VGhpcyBpcyBhIHNlY3JldCB0Y3JldCB0cmFuc21pdHRlZCB0aHJvdWdoaHJvdWdoIGRucyBxdWVyeSA6KSBGTEFHKSBGTEFHLUZUNDdjTVgyNnBXeUZTSTZSeUZTSTZSUFdhU3I1WVJ3"

В итоге:

В качестве целевого сетевого трафика будем использовать 3.pcap(0e66830db52ad51971d40c77fa5b02c0). Проанализируем количество участников взаимодействия и статистику используемых протоколов:

Похоже, что в этот раз протоколов меньше, но вариантов куда спрятать данные — больше. Попробуем отфильтровать данные по протоколу http.

tshark -r ./3.pcap -Y http

Самые интересные строки находятся в конце записанного трафика, это запросы http к файлам «flag.zip» и «secret.txt». Сдампим их через Wireshark и попробуем открыть:

Попробуем сдампить файл, который называется flag. через WireShark. Стандартным интерфейсом это сделать не получится, поэтому придется сделать небольшой хак — сохранить данные в Raw формате: zip

zip

Открываем с уже найденным паролем:

Похоже, что файл поврежден в нем нет части, которая содержит необходимую нам информацию. Спустя время, если отфильтровать по потокам, которые есть в tcp, можно натолкнуться на части фрагменты архивов:

Сохраним дамп этого потока и вырежем с помощью простой программы фрагмент архива:

python

data = []

with open('dump') as f:

data = f.read()

with open('tesst.zip','w') as w:

w.write(data[1010788:])Пробуем распаковать:

7z x ./test.zip

Похоже, что часть данных недоступна, но мы смогли восстановить файл flag.txt

Описанная методика может позволить извлекать информацию из записанных сетевых данных. В качестве закрепления материала, предлагаем читателю найти данные в трафике 4.pcap(604bbac867a6e197972230019fb34b2e).

Узнать подробнее о курсе «Network engineer.

Basic».

Зарегистрироваться на вебинар по теме «STP. Что? Зачем? Почему?».

Сокеты в ОС Linux

Что такое сетевой трафик? — Определение из WhatIs.com

По

- Александр С. Гиллис, Технический писатель и редактор

Сетевой трафик — это объем данных, которые перемещаются по сети в любое заданное время. Сетевой трафик также может называться трафиком данных или просто трафиком 9.0021 .

В поисковой оптимизации (SEO) трафик в сеть можно охарактеризовать как прямой, органический или платный. Прямой трафик возникает, когда кто-то вводит унифицированный указатель ресурса (URL) веб-сайта в браузере. Органический трафик — это прямой результат того, что кто-то использует поисковую систему для поиска контента, а платный трафик означает, что кто-то нажал на спонсируемую рекламу.

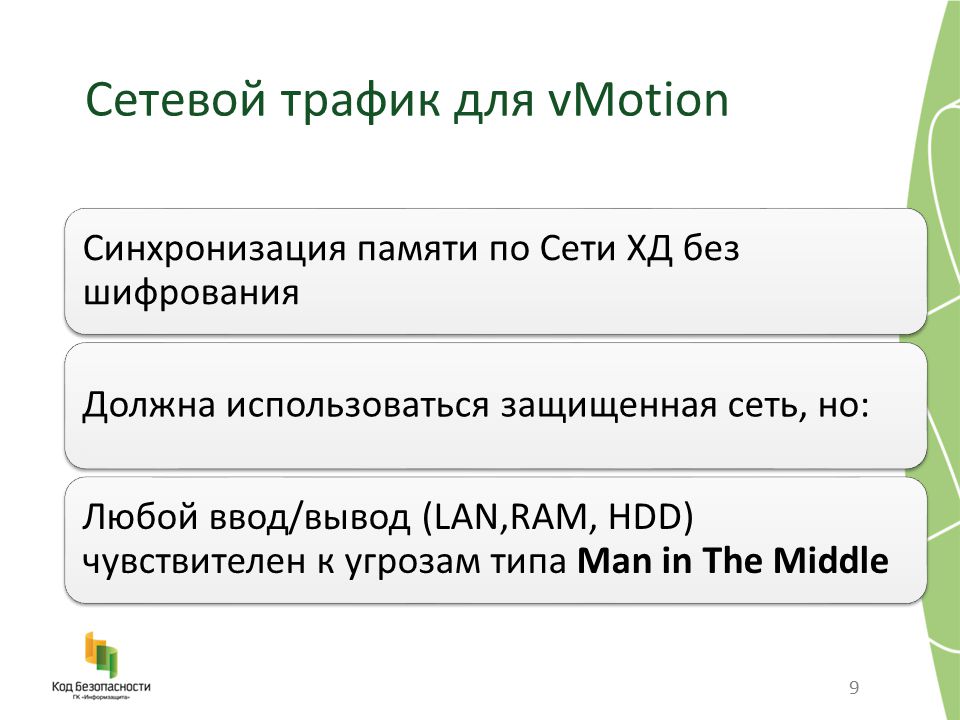

В администрировании центра обработки данных сетевой трафик можно охарактеризовать как направление север-юг или восток-запад. Север-юг описывает трафик между клиентом и сервером, который перемещается между центром обработки данных и местоположением за пределами сети. Трафик с севера на юг обычно изображается вертикально, чтобы проиллюстрировать трафик, входящий и исходящий из центра обработки данных. На заре Интернета большая часть сетевого трафика шла с севера на юг.

Напротив, сетевой трафик восток-запад характеризует пакеты данных, которые перемещаются с сервера на сервер в центре обработки данных. Термин восток-запад был вдохновлен сетевыми диаграммами, которые отображают трафик локальной сети (LAN) по горизонтали. Аппаратная виртуализация и Интернет вещей (IoT) — две концепции, которые стимулировали рост сетевого трафика между востоком и западом.

Проблемы с сетевым трафиком и обеспечение качества Администраторы могут контролировать сетевой трафик, управляя или расставляя приоритеты. данные

и может отслеживать сетевой трафик, измеряя количество и типы трафика. Сетевой трафик инкапсулируется в пакеты, которые представляют собой единицы данных, обеспечивающие нагрузку в сети. Например, посетив веб-страницу, пользователь получит серию пакетов. Типичный пакет будет содержать до 1000-5000 байт.

данные

и может отслеживать сетевой трафик, измеряя количество и типы трафика. Сетевой трафик инкапсулируется в пакеты, которые представляют собой единицы данных, обеспечивающие нагрузку в сети. Например, посетив веб-страницу, пользователь получит серию пакетов. Типичный пакет будет содержать до 1000-5000 байт.

Общие проблемы с сетевым трафиком включают сбои компонентов, например сервер , сбои маршрутизатора или брандмауэра или сбои трафика, такие как узкие места и высокая задержка. Узкие места могут возникать, когда не хватает мощности обработки данных для обработки текущего объема трафика. Задержка, или задержка между входом в систему и ее выходом, может быть вызвана тем, что компоненты в центре обработки данных передают информацию друг другу, увеличивая сетевой трафик. Высокая задержка чаще возникает при восточно-западном трафике.

Чтобы обеспечить качество сети, сетевые администраторы должны анализировать, отслеживать и защищать сетевой трафик. Мониторинг сети позволит контролировать компьютерную сеть на предмет сбоев и недостатков, чтобы обеспечить постоянную производительность сети. Инструменты, созданные для помощи в мониторинге сети, также обычно уведомляют пользователей о каких-либо значительных или проблемных изменениях в производительности сети. Мониторинг сети позволяет администраторам и ИТ-специалистам быстро реагировать на любые сетевые проблемы.

Мониторинг сети позволит контролировать компьютерную сеть на предмет сбоев и недостатков, чтобы обеспечить постоянную производительность сети. Инструменты, созданные для помощи в мониторинге сети, также обычно уведомляют пользователей о каких-либо значительных или проблемных изменениях в производительности сети. Мониторинг сети позволяет администраторам и ИТ-специалистам быстро реагировать на любые сетевые проблемы.

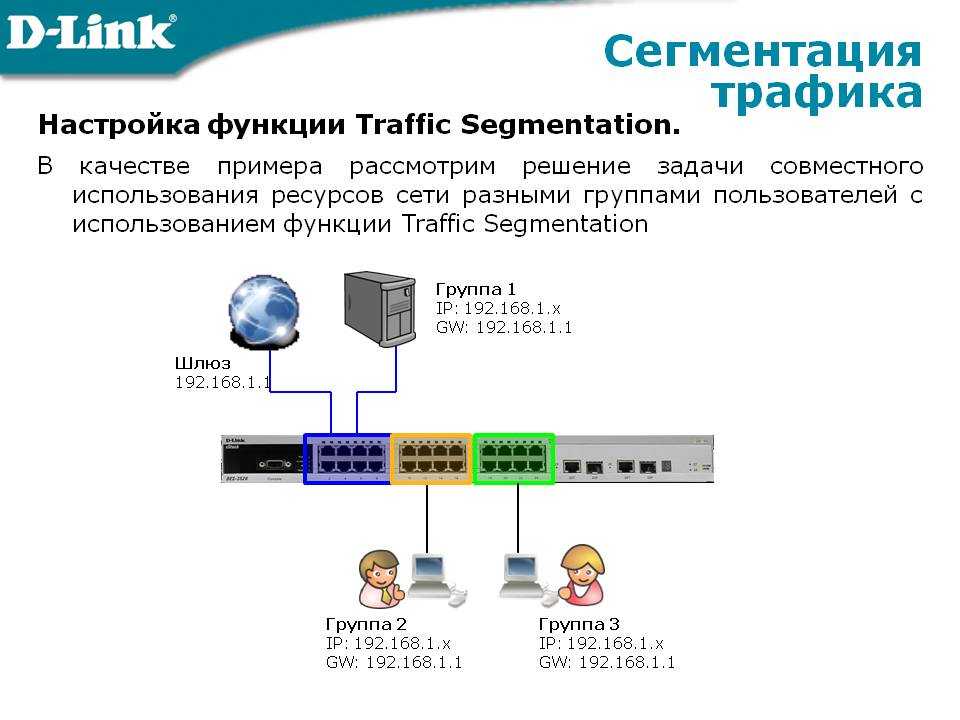

Для защиты сетевого трафика можно использовать инструменты сетевой безопасности, такие как Nagios или Splunk. Другие методы, такие как включение брандмауэров, также повысят безопасность сети. Для движения восток-запад, микросегментация может уменьшить поверхность атаки приложения. Микросегментация разделяет центр обработки данных на логические единицы, что позволяет администраторам центра обработки данных настраивать уникальные политики безопасности для каждой единицы.

Последнее обновление: март 2019 г.

Продолжить чтение О сетевом трафике- Изменения схемы сетевого трафика отражают изменения, связанные с COVID-19

- Анализ сетевого трафика в виртуализированной среде

- Понимание анализа потоков сетевого трафика

- Пример топологии центра обработки данных «листья-позвоночник»

Новый центр обработки данных требует изменить доставку корпоративных приложений

Автор: Эндрю Фрелих

Корешковый лист (архитектура корешкового листа)

Автор: Александр Гиллис

северный интерфейс/южный интерфейс

Автор: Гэвин Райт

Понимание роста архитектуры листьев и позвоночника

Автор: Джулия Борджини

ПоискЕдиные Коммуникации

- Настольное оборудование для видеоконференций теперь создано для гибридной работы

Настольное видеооборудование предлагает организациям преимущества гибридной работы, включая высококачественное видео для домашних работников и упрощение ИТ.

..

.. - Передовые методы асинхронной работы требуют надежных политик

Гибридная работа становится нормой, но она создает трудности для совместной работы распределенных команд над выполнением проектов. Новое поколение …

- Как использовать корпоративное социальное программное обеспечение для гибридной работы

Корпоративное социальное программное обеспечение может помочь организациям создавать сообщества для поддержки участия сотрудников в гибридном рабочем месте. Но…

ПоискMobileComputing

- Вопросы и ответы Jamf: как упрощенная регистрация BYOD помогает ИТ-специалистам и пользователям

Руководители Jamf на JNUC 2022 делятся своим видением будущего с упрощенной регистрацией BYOD и ролью iPhone в …

- Jamf приобретет ZecOps для повышения безопасности iOS

Jamf заплатит нераскрытую сумму за ZecOps, который регистрирует активность на устройствах iOS для выявления потенциальных атак.

Компании ожидают …

Компании ожидают … - Apple преследует растущий премиальный рынок с iPhone 14

Apple переключила свое внимание на смартфоны премиум-класса в новейшей линейке iPhone 14 с такими функциями, как режим блокировки, который IT …

SearchDataCenter

- Как использовать отчеты файлового сервера в FSRM

Отчеты файлового сервера в диспетчере ресурсов файлового сервера могут помочь администраторам выявлять проблемы, а затем устранять неполадки серверов Windows…

- Intel расширяет Developer Cloud, обновляет GPU, CPU

Администраторы, которые управляют многими пользователями, могут сделать еще один шаг к оптимизации назначения лицензий, воспользовавшись преимуществами нового…

- Платформа ServiceNow Now «Токио» обеспечивает искусственный интеллект и автоматизацию

ServiceNow удвоила свое стремление упростить проекты цифровой трансформации, выпустив новую версию своей.

..

..

SearchITChannel

- Партнерские программы развиваются в условиях цифровой трансформации

Серия перезапусков партнерских программ, которые продлятся до начала 2023 года, отражают изменение бизнес-результатов, различных …

- Новая стратегия выхода на рынок — ключ к продажам HPE GreenLake

Узнайте о новаторском путешествии канадского поставщика услуг с аппаратной и программной платформой как услуга — и …

- Slack и Workday создают партнерские экосистемы для отраслевых облаков

Поставщики облачных услуг привлекают консультантов и интеграторов — и их знание вертикального рынка — для запуска цифровой трансформации…

Что такое сетевой трафик? Определение и как его контролировать

Сетевой трафик — это объем данных, перемещающихся по компьютерной сети в любой момент времени. Сетевой трафик, также называемый трафиком данных, разбивается на пакеты данных и отправляется по сети перед повторной сборкой принимающим устройством или компьютером.

Сетевой трафик имеет два направления: север-юг и восток-запад. Трафик влияет на качество сети, так как необычно большой объем трафика может означать низкую скорость загрузки или нестабильное соединение с передачей голоса по Интернет-протоколу (VoIP). Трафик также связан с безопасностью, поскольку необычно большой объем трафика может быть признаком атаки.

Пакеты данных

Когда данные передаются по сети или через Интернет, их необходимо сначала разбить на более мелкие пакеты, чтобы можно было эффективно передавать большие файлы. Сеть разбивает, упорядочивает и объединяет данные в пакеты данных , чтобы их можно было надежно отправлять по сети, а затем открывать и читать другим пользователем в сети. Каждый пакет использует наилучший маршрут для равномерного распределения сетевого трафика.

Север-юг трафика

Трафик север-юг относится к трафику между клиентом и сервером, который перемещается между центром обработки данных и остальной частью сети (т. е. расположением за пределами центра обработки данных).

е. расположением за пределами центра обработки данных).

Движение Восток-Запад

Трафик с востока на запад относится к трафику внутри центра обработки данных, также известному как трафик между серверами.

Чтобы лучше управлять пропускной способностью, сетевые администраторы решают, как определенные типы трафика должны обрабатываться сетевыми устройствами, такими как маршрутизаторы и коммутаторы. Существует две основные категории сетевого трафика: в реальном времени и не в реальном времени.

Трафик в реальном времени

Трафик, который считается важным или критическим для бизнес-операций, должен доставляться вовремя и с максимально возможным качеством. Примеры сетевого трафика в реальном времени включают VoIP, видеоконференции и просмотр веб-страниц.

Трафик не в реальном времени

Трафик не в реальном времени, также известный как трафик с максимальной эффективностью, — это трафик, который сетевые администраторы считают менее важным, чем трафик в реальном времени. Примеры включают протокол передачи файлов (FTP) для веб-публикаций и приложений электронной почты.

Примеры включают протокол передачи файлов (FTP) для веб-публикаций и приложений электронной почты.

Анализ сетевого трафика (NTA) — это метод, используемый сетевыми администраторами для изучения сетевой активности, управления доступностью и выявления необычной активности. NTA также позволяет администраторам определить, существуют ли какие-либо проблемы с безопасностью или эксплуатацией — или могут возникнуть в будущем — в текущих условиях. Решение таких проблем по мере их возникновения не только оптимизирует ресурсы организации, но и снижает вероятность атаки. Таким образом, NTA привязан к усиленной безопасности.

- Выявление узких мест : Узкие места могут возникать в результате резкого увеличения числа пользователей в одном географическом местоположении.

- Устранение неполадок с пропускной способностью : Медленное соединение может быть связано с тем, что сеть не рассчитана на увеличение числа пользователей или объема активности.

- Улучшите видимость устройств в вашей сети : Повышение осведомленности о конечных точках может помочь администраторам прогнозировать сетевой трафик и при необходимости вносить коррективы.

- Обнаружение проблем с безопасностью и более быстрое их устранение : NTA работает в режиме реального времени, предупреждая администраторов об аномалиях трафика или возможных нарушениях.

Правильное программное обеспечение для мониторинга сети помогает организациям получить представление обо всех устройствах и приложениях, работающих в сети. Важно знать, какие устройства используют наибольшую пропускную способность, чтобы при необходимости перенастроить сеть или внести изменения в типы фильтруемого контента, чтобы предотвратить доступ к определенным веб-сайтам или службам (например, YouTube и Netflix).

SD WAN

Программно определяемая глобальная сеть (SD-WAN) использует программное обеспечение для управления подключениями между центрами обработки данных организации и ее удаленными местоположениями. SD-WAN поддерживает несколько типов подключения, таких как многопротокольная коммутация по меткам (MPLS) и долгосрочное развитие (LTE). Он также может автоматически сегментировать трафик на основе определенных критериев.

Он также может автоматически сегментировать трафик на основе определенных критериев.

Решение Fortinet SD-WAN определяет наилучший путь для трафика в глобальной сети (WAN), что оптимизирует производительность и повышает продуктивность всей организации. Решение Fortinet Secure SD-WAN — это лидер в отчете Gartner Magic Quadrant за 2020 год .

Брандмауэр следующего поколения (NGFW)

Брандмауэр нового поколения (NGFW) проверяет и фильтрует трафик до того, как он попадет в сеть. NGFW выявляют и блокируют потенциальные угрозы, защищая организации от атак. Fortinet NGFW, FortiGate, обеспечивает проверку на уровне защищенных сокетов (SSL), контроль приложений, обнаружение и предотвращение вторжений, а также надежное отслеживание всех конечных точек и приложений, обеспечивая безопасность сети без ущерба для ее производительности.

Что такое сетевой трафик и как его контролировать?

«Сетевой трафик» — это термин, описывающий приток и отток сетевых пакетов в сети организации. Понимание и мониторинг этого трафика — важный шаг в защите здоровья организации. В этом сообщении блога обсуждается, что такое сетевой трафик, его различные типы и способы его мониторинга.

Понимание и мониторинг этого трафика — важный шаг в защите здоровья организации. В этом сообщении блога обсуждается, что такое сетевой трафик, его различные типы и способы его мониторинга.

Вот что вы можете узнать из этого поста:

- Основы понимания работы сети

- Что такое сетевой трафик?

- Типы сетевого трафика

- Мониторинг сетевого трафика

Прежде чем мы углубимся в детали сетевого трафика, позвольте мне дать вам некоторую справочную информацию, чтобы освежить вашу память. Если вы уже знакомы с основами, вы можете перейти к разделу о сетевом трафике.

Некоторые сведения об узлах и сетях

Сеть — это, по сути, сеть взаимосвязанных компьютеров или серверов, которые взаимодействуют друг с другом для совместного использования ресурсов. Вообще говоря, организации имеют свои собственные внутренние сети, через которые можно получить доступ ко всем коммуникациям, обмену документами, инструментам и приложениям.

Более широким примером сети является Интернет, который вы используете для просмотра своей ленты в социальных сетях. Интернет — это сеть, состоящая из сетей, которые соединяют миллионы узлов (модемы, серверы, компьютеры, принтеры) для совместного использования и обмена данными в виде изображений, текстов, документов, видео, электронных писем и многого другого.

Общие сведения о сетевых пакетах

Данные или информация, которая постоянно перемещается между различными узлами, разбиваются на более мелкие биты данных, называемые сетевыми пакетами или пакетами данных. Это делается для того, чтобы все компьютеры в сети могли эффективно использовать среду межсоединений.

Каждый сетевой пакет содержит информацию, состоящую из двух частей: заголовка пакета и полезной нагрузки. Заголовок пакета содержит важную информацию о содержимом, адресе хоста и адресе назначения. С другой стороны, полезная нагрузка содержит фактические отправляемые данные.

Сетевые пакеты распространяются по сети с помощью протоколов связи. Эти протоколы облегчают передачу и совместное использование данных через обширную взаимосвязанную сеть узлов. Интернет-протокол (IP) — это коммуникационный протокол, который использует набор рекомендаций для регулирования потока пакетов данных к различным узлам сети и от них.

Эти протоколы облегчают передачу и совместное использование данных через обширную взаимосвязанную сеть узлов. Интернет-протокол (IP) — это коммуникационный протокол, который использует набор рекомендаций для регулирования потока пакетов данных к различным узлам сети и от них.

Организации обычно используют протокол управления передачей (TCP) поверх IP для обеспечения доставки и прибытия пакетов данных на правильные адреса узлов. Некоторые протоколы связи также добавляют к пакетам данных нижний колонтитул, который, как и заголовки пакетов, хранит дополнительную информацию о пакете.

Предыстории достаточно, так что давайте перейдем к сетевому трафику.

Что такое сетевой трафик?

Сетевой трафик описывает количество сетевых пакетов, пытающихся пройти через взаимосвязанную сеть в данный момент времени. Плавный поток пакетов данных позволяет нам просматривать веб-страницы или обмениваться информацией без каких-либо проблем, а также поддерживает синхронизацию узлов для дальнейшего обмена данными.

Однако, если вы не будете эффективно контролировать сеть, пакеты могут быть потеряны. Кроме того, в зависимости от типа трафика сеть организации подвержена вредоносным кибератакам. Поэтому важно определить величину и тип трафика, чтобы управлять им.

Типы сетевого трафика

Сетевой трафик в целом подразделяется на трафик север-юг и трафик восток-запад. Эта классификация основана на маршруте транспортного потока.

Движение Восток-Запад

Движение Восток-Запад носит внутренний характер. Пакеты данных, которые перемещаются внутри сети организации, как правило, проходят в стенах центра обработки данных. Например, когда клиенты запрашивают доступ к приложению, они запрашивают ресурс, который находится в центре обработки данных организации.

Большинство компаний размещают данные в частном порядке на внутренней облачной платформе. Благодаря этому трафик с востока на запад растет с каждым днем. Необходимо спроектировать топологию сети таким образом, чтобы можно было эффективно контролировать и отслеживать трафик.

Трафик север-юг

С другой стороны, трафик север-юг возникает при передаче данных между внутренним центром обработки данных и внешним клиентом, который физически присутствует за пределами сети организации. Направление север-юг подразумевает, что данные входят и выходят из внутренней системы.

Хотя трафик с севера на юг обеспечивает эффективную передачу данных и доступ к внешнему миру и из него, он также делает сеть более уязвимой для угроз безопасности. Однако это не означает, что трафик восток-запад также безопасен.

Киберугрозы могут возникать и в стенах организации. Чтобы предотвратить такие злонамеренные атаки, очень важно внимательно следить за входящим трафиком и выявлять любую ненормальную активность. В следующем разделе обсуждаются несколько ключевых советов по мониторингу сетевого трафика.

Мониторинг сетевого трафика

В нынешнюю эпоху больших данных мониторинг сетевых данных является сложной задачей. Организации производят тонны данных в своих частных сетях, а также по внешним каналам связи. Крайне важно следовать стратегии выявления и мониторинга сетевого трафика, чтобы обеспечить защиту от злонамеренных кибератак.

Крайне важно следовать стратегии выявления и мониторинга сетевого трафика, чтобы обеспечить защиту от злонамеренных кибератак.

Вот несколько советов, о которых следует помнить при мониторинге сетевого трафика:

- Узнайте, откуда исходит трафик. Точное определение источников вашего сетевого трафика и их отслеживание поможет определить любой ненормальный поток битов данных. Помимо сетевых пакетов, основными источниками данных являются данные WiFi, данные с подключенных устройств и другие сетевые приложения.

- В центре обработки данных вашей организации размещено множество приложений и инструментов, к которым можно получить доступ в сети организации. Мониторинг данных, входящих и исходящих из этих приложений, может помочь в анализе ключевых показателей сетевого трафика.

- Составление топологии сети является решающим фактором для понимания поведения вашей сети в целом. Использование инструментов мониторинга для отслеживания точек отправления и назначения может помочь вам определить величину трафика, входящего или исходящего из каждого узла.

- Создание регулярных отчетов о мониторинге сетевого трафика является ключом к отслеживанию жизни вашей сети. Можно делать отчеты в реальном времени, используя множество инструментов, доступных на рынке. Очень важно инвестировать в такие приложения, потому что они могут оценить безопасность вашей сети.

- Попробуйте инструменты графического мониторинга. Иногда визуализация сетевого трафика может сделать вещи более очевидными. Инструменты графического мониторинга предоставляют интерактивную панель мониторинга, которая помогает вам составить представление о том, как проходят пакеты в вашей сети.

Подведение итогов

Помимо вышеупомянутых советов, организациям следует изучить несколько доступных инструментов мониторинга трафика, которые предоставляют оперативные данные, интерактивные информационные панели и оборудование для составления отчетов. Кроме того, обычно сетевая инфраструктура является внешней по своей природе. Компании часто используют облачные платформы поставщика услуг для размещения своей сети, например AWS.

/2.pcap -Y '!icmp.code && dns.qry.name contains 192.168' -Tfields -e

dns.qry.name | tr '.' ' ' |awk '{print $1}' |xxd -r

/2.pcap -Y '!icmp.code && dns.qry.name contains 192.168' -Tfields -e

dns.qry.name | tr '.' ' ' |awk '{print $1}' |xxd -r Basic».

Basic». ..

.. Компании ожидают …

Компании ожидают … ..

..