Расшифровать бесплатно MD5, SHA1, MySQL, NTLM, SHA256, SHA512, WordPress, Bcrypt хеши

Введите ваши хеши здесь и мы попытаемся расшифровать их бесплатно.

Хеши (макс. 25 строк,формат «хеш[:соль]» (Массовый Поиск)

Показать пароли и соли в хекс(шестнадцатеричном) формате

Показать алгоритм найденного

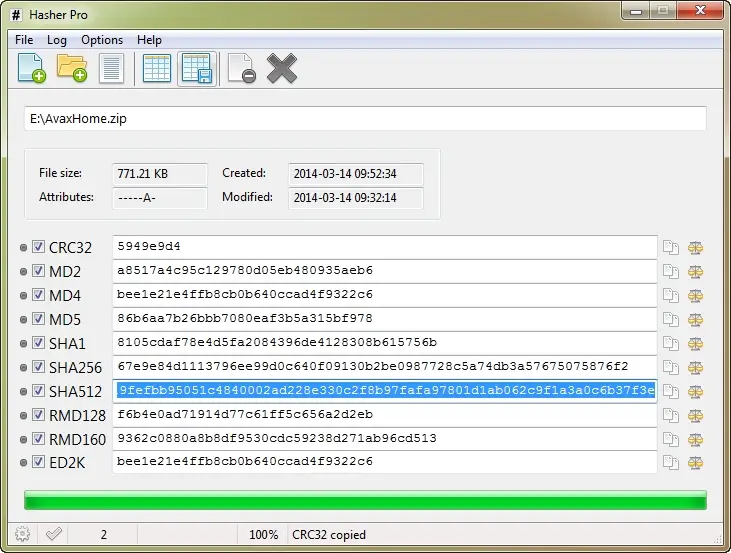

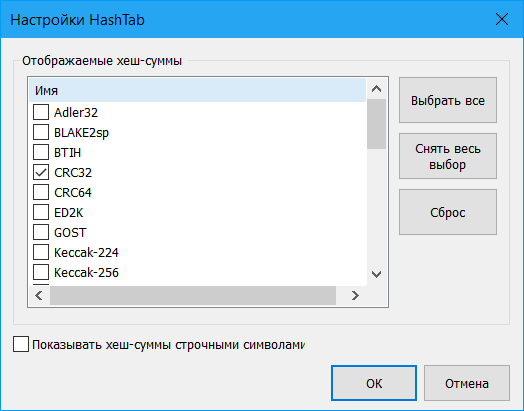

Hashes.com — сервис поиска хешей. Это позволяет вам вводить хеши различных алгоритмов: MD5, SHA-1, Vbulletin, Invision Power Board(IPB), MyBB, Bcrypt, WordPress, SHA-256, SHA-512, MYSQL5 и т.д. И искать соответствующий хешам незахешированный текст(«найдено») в нашей базе данных уже найденных до этого хешей.

Как будто вы имеете собственный массивный кластер для поиска хешей — но с немедленными результатами!

Мы строим нашу базу данных хешей с августа 2007 года.

Мы не расшифровываем ваш хеш в режиме реального времени — мы просто кэшируем тяжелую работу многих энтузиастов на протяжении многих лет.

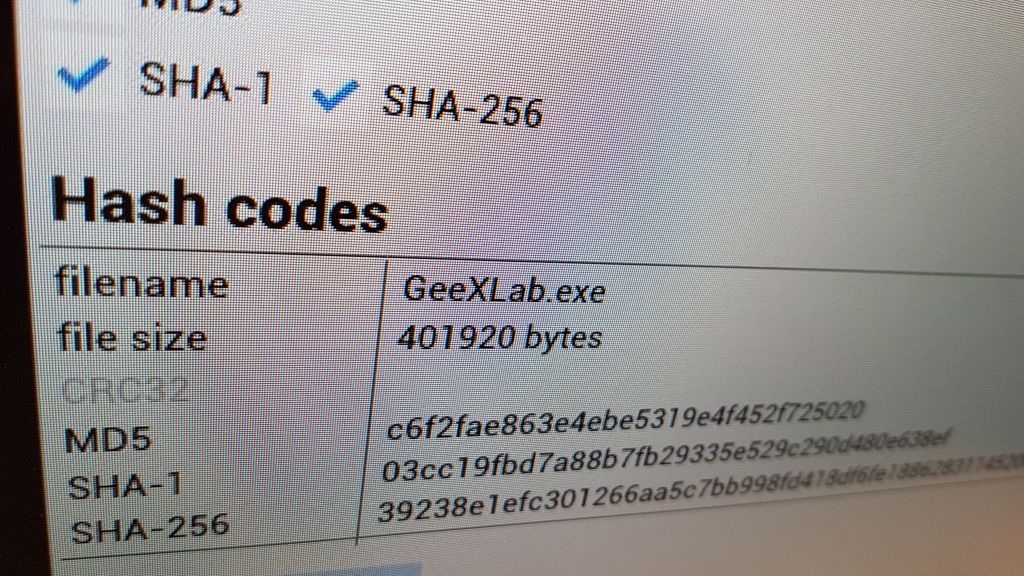

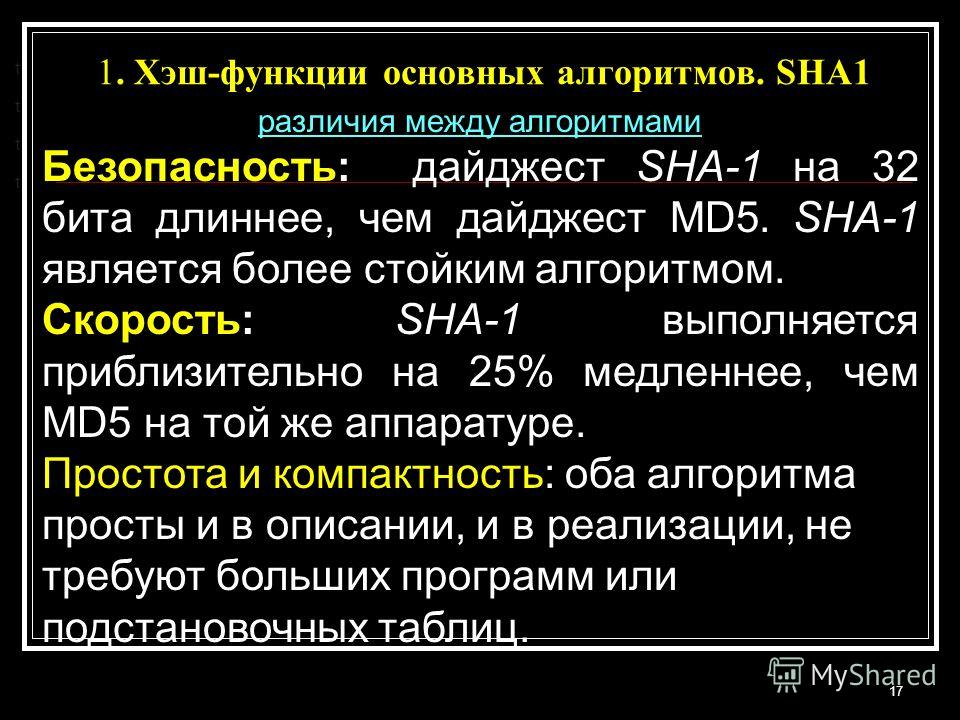

Алгоритм дайджеста сообщений MD5 — это широко используемый 128-битный алгоритм хеширования. Хотя MD5 изначально предназначался для использования в качестве криптографической хеш-функции,было обнаружено,что он страдает от обширного количества уязвимостей. Его все еще можно использовать в качестве контрольной суммы для проверки целостности данных, но только от непреднамеренного повреждения данных.Он остается пригодным для других не криптографических целей, например, для определения раздела для конкретного ключа в разделённой базе данных. Слабые стороны MD5 были использованы в этой сфере, например, печально известным вредоносным ПО Flame в 2012 году.Институт разработки программного обеспечения CMU считает MD5 по существу криптографически взломанным и непригодным для дальнейшего использования. MD5 Расшифровка.

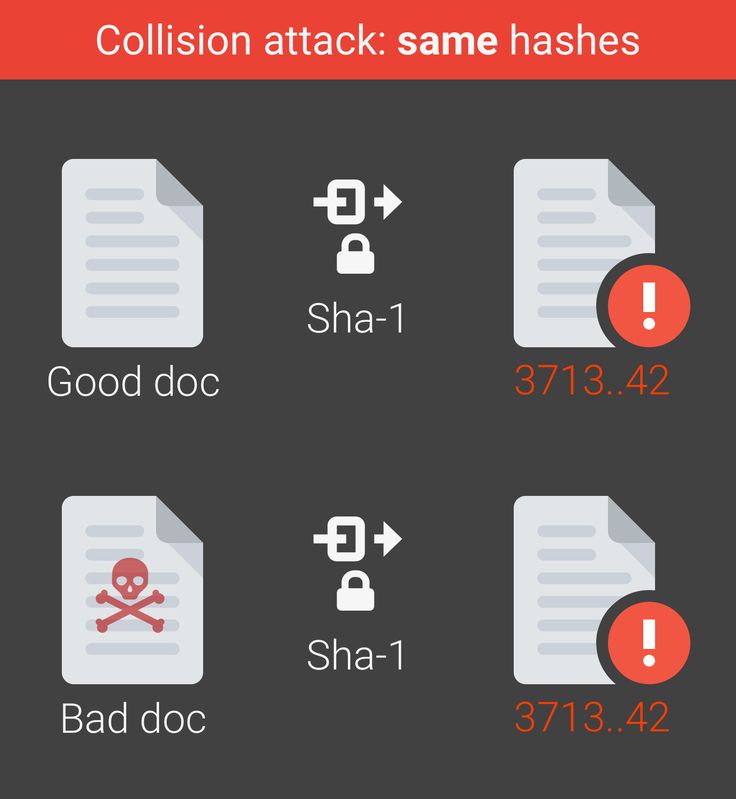

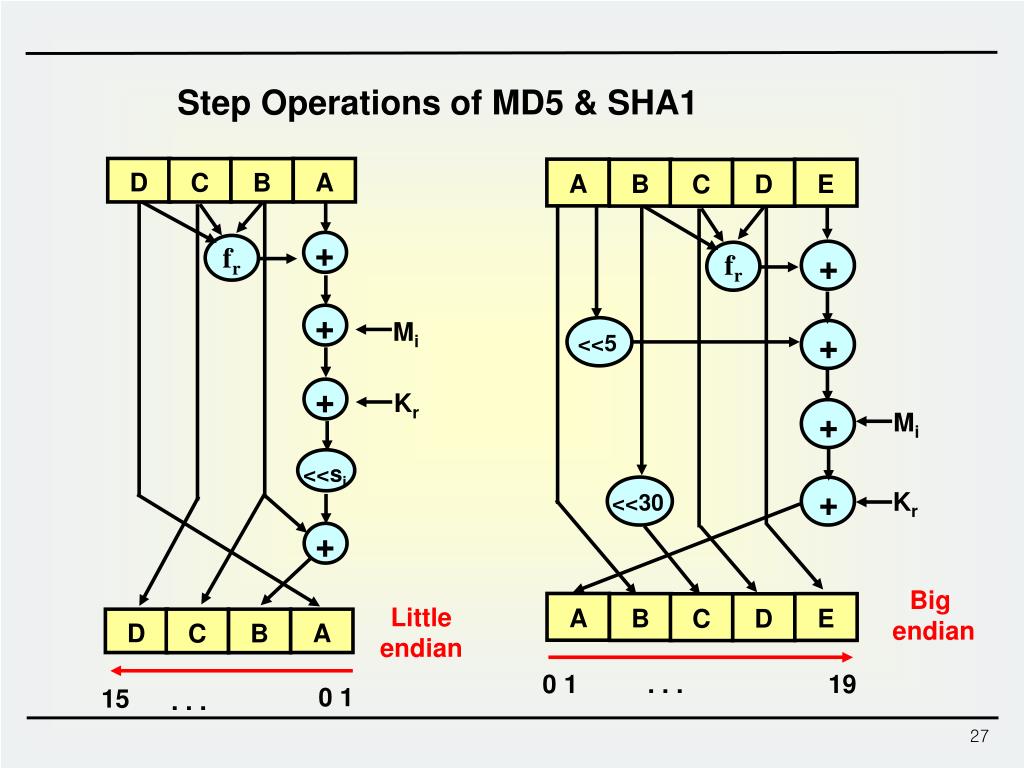

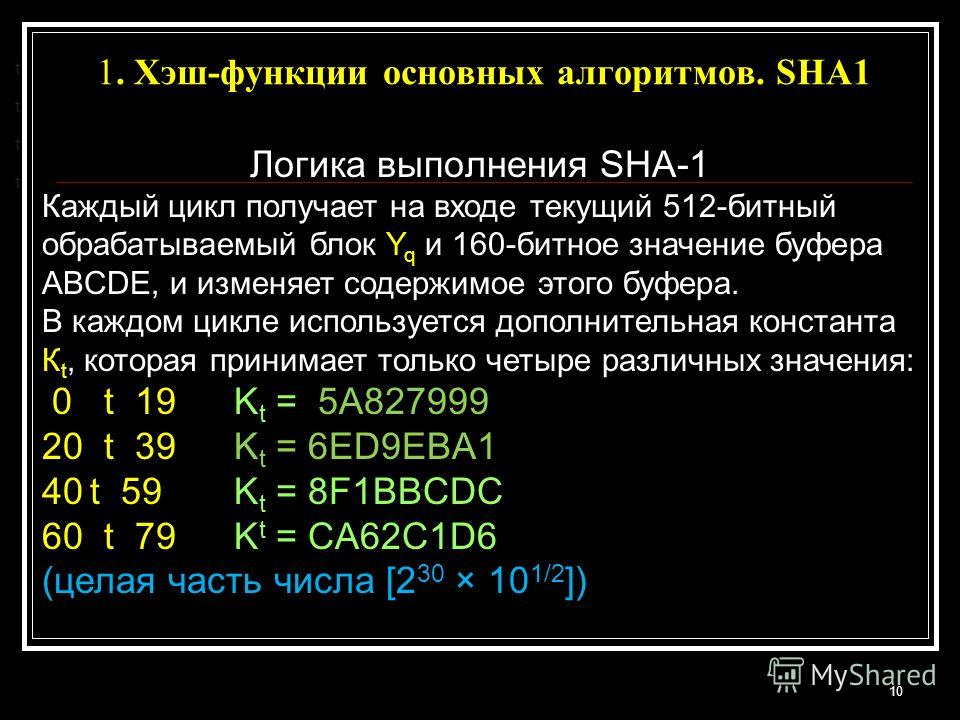

В криптографии SHA-1 (Secure Hash Algorithm 1) — это алгоритм криптографического хеширования. Для входного сообщения алгоритм генерирует 160-битное (20 байт) хеш-значение, называемое также дайджестом сообщения, которое обычно отображается как 40-разрядное шестнадцатеричное число.Он был разработан Агентством Национальной Безопасности США и является Федеральным Стандартом обработки информации США. С 2005 года SHA-1 не считается безопасным от хорошо финансируемых противников, а с 2010 года многие организации рекомендовали его замену на SHA-2 или SHA-3. Microsoft, Google, Apple и Mozilla объявили, что их соответствующие браузеры прекратят признавать SSL-сертификаты SHA-1 к 2017 году. Расшифровка SHA1.

Для входного сообщения алгоритм генерирует 160-битное (20 байт) хеш-значение, называемое также дайджестом сообщения, которое обычно отображается как 40-разрядное шестнадцатеричное число.Он был разработан Агентством Национальной Безопасности США и является Федеральным Стандартом обработки информации США. С 2005 года SHA-1 не считается безопасным от хорошо финансируемых противников, а с 2010 года многие организации рекомендовали его замену на SHA-2 или SHA-3. Microsoft, Google, Apple и Mozilla объявили, что их соответствующие браузеры прекратят признавать SSL-сертификаты SHA-1 к 2017 году. Расшифровка SHA1.

Алгоритм хеширования MySQL5 реализует двойной бинарный алгоритм хеширования SHA-1 для пароля пользователя. Расшифровка MySQL.

NT (Новая технология) LAN Manager(Менеджер) (NTLM) — это набор протоколов безопасности Microsoft, который обеспечивает аутентификацию, целостность и конфиденциальность для пользователей.

SHA-2 (Secure Hash Algorithm 2) представляет собой набор криптографических хеш-функций, разработанных Агентством Национальной Безопасности США (NSA). Они построены на основе структуры Меркла–Дамгора(Merkle–Damgård),функции одностороннего сжатия, построенной с использованием структуры Дэвиса–Мейера(Davies–Meyer)из (классифицированного) специализированного блочного шифра. SHA-2 включает в себя значительные изменения по сравнению с его предшественником, SHA-1. Семейство SHA-2 состоит из шести хеш-функций с дайджестами (значениями хеш-функции), которые составляют 224, 256, 384 или 512 бит:

Алгоритмы

SHA-224, SHA-256, SHA-384, SHA-512, SHA-512/224, SHA -512/256. SHA256 Расшифровка.

SHA-2 включает в себя значительные изменения по сравнению с его предшественником, SHA-1. Семейство SHA-2 состоит из шести хеш-функций с дайджестами (значениями хеш-функции), которые составляют 224, 256, 384 или 512 бит:

Алгоритмы

SHA-224, SHA-256, SHA-384, SHA-512, SHA-512/224, SHA -512/256. SHA256 Расшифровка.

SHA1 расшифровка: что это, как использовать шифрование, алгоритм SHA3

SHA1 — это один из четырех алгоритмов шифрования семейства SHA. Семейство этих алгоритмов состоит из следующих представителей:

SHA0;

SHA1;

SHA2;

SHA3.

Причем это не единственное семейство алгоритмов шифрования. Шифрование при помощи SHA1 долгое время считалось очень успешным, а расшифровка шифра SHA1 не была возможной. Однако информационный мир не стоит на месте, поэтому те механизмы, которые раньше обеспечивали надежную защиту, сейчас считаются ненадежными. Так случилось и с SHA1. Именно из-за его ненадежности у него появились братья SHA2 и SHA3, правда это вовсе не означает, что SHA1 перестали использовать. Данным алгоритмом пользуются до сих пор, но только в тех сферах, где не требуется надежной защиты, так как она не представляет интереса для хакеров.

Шифрование и его алгоритмы SHA, SHA1, SHA2, SHA3

SHA1 — это сокращение от Secure Hash Algorithm 1. По сути, этот алгоритм является хеш-функцией. Такие алгоритмы нужны для того, чтобы проверять целостность информации. То есть при передаче какой-то информации SHA1 формирует хеш-сумму. Потом, когда информация достигает места назначения или хранения, ему еще раз формируют хеш-сумму. Хеш-суммы до и после отправки сравниваются: если они идентичны, значит, файл не был изменен и все в порядке. Если суммы не одинаковы, значит, файл был изменен. А это означает, что в момент его передачи кто-то получил к нему несанкционированный доступ. По такому принципу работают все алгоритмы шифрования семейства SHA.

Короткая история семейства алгоритмов шифрования SHA

Первым в семействеявлялся алгоритм SHA0, который был презентован еще в 1993 году. Длина его хеш-значения составляла всего 40 бит, что даже на тот момент было очень мало и не обеспечивало должной безопасности. Широкого распространения SHA0 не получил, потому что ему на замену очень быстро пришел SHA1.

SHA1 был презентован в 1995 году. Он был намного надежнее, так как формировал хеш-значение длиной 160 бит, что обеспечивало надежную защиту информации в то время. SHA1 смог продержаться в качестве основного алгоритма для шифрования до 2005 года. В двухтысячных стало понятно, что вычислительная мощность устройств растет, а это значит, что 160-битный алгоритм шифрования становится небезопасным.

Таким образом, начиная с 2006 года пошла плавная замена SHA1 на SHA2. За 10 лет стабильной работы SHA1 был внедрен в огромное количество приложений, поэтому есть такие, которые используют его до сих пор.

SHA2 был призван заменить SHA1, так как он обеспечивает более надежную защиту. SHA2 предлагает длину хеш-функций, начиная с 224 бит. Почему предлагает? Потому что SHA2 стал своего рода основой для нового семейства алгоритмов и разросся собственными потомками:

SHA-224;

SHA-256;

SHA-384;

SHA-512;

SHA-512/224;

SHA-512/226.

Все это разновидности SHA2. Они используются в разных местах и разными приложениями. Алгоритм SHA2 очень популярен и активно применяется в современной разработке, потенциал его работы оценивают на несколько лет вперед. Однако затем появился еще один алгоритм шифрования — SHA3.

Алгоритм SHA3 вышел в 2012 году. Пока не идет речи о том, что он должен заменить SHA2, так как последний соответствует всем требованиям современной безопасности. SHA3 в плане безопасности просто на порядок лучше, чем SHA2. В SHA2 потенциал безопасности заложен на несколько лет вперед, а в SHA3 на несколько десятков лет вперед, поэтому многие аналитики предвещают скорый переход с SHA2 на SHA3.

Шифрование SHA и безопасность

Что такое «потенциал безопасности»? Данное выражение означает, что в ближайшие несколько лет не появится доступное устройство, которое сможет расшифровывать алгоритм шифрования. Например:

Зашифрованную информацию с помощью SHA0 можно расшифровать, так как устройства для этого есть в наличии, поэтому этот алгоритм шифрования вообще не безопасен.

Расшифровка SHA1 практически невозможна на рядовом устройстве. Однако, если воспользоваться более мощными устройствами, тогда за огромное количество операций этот алгоритм можно расшифровать.

Число требуемых операций для расшифровки SHA1 очень большое и составляет 252. Повторимся, расшифровать SHA1 абы кому не получится, но раз есть такая вероятность, значит, алгоритм перешел в статус «условно небезопасного». Из-за этого многие компании и приложения отказались от его использования, но какая-то часть использует до сих пор.

На сегодняшний день алгоритм SHA2 невозможно расшифровать. И такая ситуация продержится еще несколько лет, до тех пор, пока не будет доступно устройство, расшифровывающее SHA2.

Алгоритм SHA3 невозможно расшифровать. Также пока неизвестно, когда появится устройство, умеющее это делать, поэтому он считается самым надежным на сегодня, хоть и не самым популярным.

Почему резко не происходит смена между алгоритмами? Потому что переход с одного алгоритма на другой — это большие затраты финансов и времени. Постепенно переход на SHA3 будет осуществлен, а использование SHA1 будет прекращено.

Заключение

Сегодня мы коснулись теоретической части такой большой темы, как шифрование. Мы обсудили, насколько безопасно шифрование на таких популярных алгоритмах, как SHA1, SHA2 и SHA3. Все три алгоритма имеют разную степень шифрования, и все три продолжают использоваться. В следующих статьях мы обсудим «внутреннюю кухню» этих алгоритмов и разберем принцип их шифрования.

Расшифровщик SHA1 — Пароль (+Соль) Хэш SHA-1

Поиск инструмента

Найдите инструмент в dCode по ключевым словам:Просмотрите полный список инструментов dCode

SHA-1

Инструмент для расшифровки/шифрования с помощью SHA1 (алгоритм безопасного хеширования) с 40 символами (в шестнадцатеричном формате), часто используемыми в криптографии.

Результаты

SHA-1 — dCode

Метки: Функция хэширования, Современная криптография

Поделиться

dCode и многое другое

dCode бесплатен, а его инструменты очень полезны в играх, математике, головоломках, геокэшинге и проблемы решать каждый день!

Предложение ? обратная связь? Жук ? идея ? Запись в dCode !

Декодер SHA-1

Хэш SHA-19cf95dacd226dcf43da376cdb6cbba7035218921

Параметры

Соль с префиксом SHA1(соль+слово)Соль с суффиксом SHA1(слово+соль)

См. также: Хэш-функция — SHA-256 — MD5

также: Хэш-функция — SHA-256 — MD5

Кодировщик SHA1

Из строки символовПростой текст SHA1 или пароль

dCode

Из файла

Файл [ИКС]

Ответы на вопросы (FAQ)

Что такое SHA-1? (Определение)

Хэш SHA-1 (для алгоритма безопасного хеширования) — это алгоритм хэширования, обеспечивающий хэш из 40 шестнадцатеричных символов.

Напоминание: хеширование — это метод, который из начальной цепочки обеспечивает уникальный отпечаток пальца, позволяющий идентифицировать исходные данные и гарантировать их целостность.

Как зашифровать с помощью алгоритма безопасного хеширования (SHA-1)?

Шифрование вычисляет числовой след из 40 шестнадцатеричных символов. Алгоритм использует нелинейные функции, вот 3 основных:

$$ C(x,y,z) = (x \клин y) \vee (\lnot x \клин z) \\ P(x,y,z) = x \oplus y \oplus z \\ M (x,y,z) = (x \wedge y) \vee (x \wedge z) $$

С частями строки $ x,y,z $ для кодирования или фиксированными значениями среди 0x67452301 , 0xEFCDAB89 , 0x98BADCFE , 0x10325476 , 0xc3d2e1f0 (и др. )

)

Пример: DCODE .0060 .

Как расшифровать хэш SHA-1?

Поскольку шифрование представляет собой хеширование на основе нелинейных функций, метод дешифрования отсутствует . Это означает, что для получения пароля, соответствующего хэшу sha-1 , нет другого выбора, кроме как попробовать все возможные пароли!

Технически эта операция заняла бы несколько тысяч лет даже на самых мощных компьютерах в мире. Однако список паролей, используемых в реальной жизни, более ограничен, и появляется возможность предварительно вычислить наиболее вероятные отпечатки пальцев.

dCode использует свои базы данных слов (10 миллионов потенциальных паролей) для ускорения этой обработки. Однако, если пароль редкий или сочетается с солением, он, вероятно, не будет найден.

Как распознать зашифрованный текст SHA-1?

Хэш состоит из 40 шестнадцатеричных символов из числа 0123456789abcdef .

Какие есть варианты шифра SHA-1?

Поиск в базе данных можно усложнить, вставив в слово соль . Соль обычно является префиксом или суффиксом. Действительно, если предварительно вычислить отпечатки всех слов уже сложно, но возможно, то становится еще труднее предварительно вычислить со всеми возможными префиксами и суффиксами.

Example: SHA1 ( dCode ) = 15fc6eed5ed024bfb86c4130f998dde437f528ee but SHA1 ( dCodeSUFFIX ) = 9b63fcb31388acee88744a3d107033890f1

Another (not recommended) variant is DOUBLE SHA1 , that consists in applying SHA1 дважды (первый раз для исходной строки, затем второй раз для вычисленного хэша).

Что такое радужный стол?

Радужная таблица — это база данных слов со всеми предварительно вычисленными хэшами, которые сохраняются для ускорения и возможности распараллеливания вычислений отпечатков пальцев.

Каков список магических хэшей SHA1 для PHP?

List of magic SHA-1 hashes:

| String | MD5(String) |

|---|---|

| aa3OFF9m | 0e36977786278517984959260394024281014729 |

| aaK1STfY | 0e76658526655756207688271159624026011393 |

| aaO8zKZF | 0e89257456677279068558073954252716165668 |

| аарозмок | 0e66507019969427134894567494305185566735 |

Bonus magic SHA-1 like string that can also be evaluated at 0 : 0e00000000000000000000081614617300000000 or 0e000000000000000000007217120000000

What does SHA1 letters mean?

SHA1 означает безопасный алгоритм хеширования (версия 1)

Когда был изобретен SHA1?

SHA1 был предложен Агентством национальной безопасности в 1995.

Исходный код

dCode сохраняет за собой право собственности на исходный код «SHA-1». За исключением явной лицензии с открытым исходным кодом (указано Creative Commons/бесплатно), алгоритма «SHA-1», апплета или фрагмента (конвертер, решатель, шифрование/дешифрование, кодирование/декодирование, шифрование/дешифрование, транслятор) или «SHA-1». 1″ (вычисление, преобразование, решение, расшифровка/шифрование, расшифровка/шифрование, декодирование/кодирование, перевод), написанные на любом информационном языке (Python, Java, PHP, C#, Javascript, Matlab и т. д.) и загрузка всех данных, сценарий или доступ к API для «SHA-1» не являются общедоступными, то же самое для автономного использования на ПК, мобильных устройствах, планшетах, iPhone или в приложениях для Android!

Напоминание: dCode можно использовать бесплатно.

Cite dCode

Копирование и вставка страницы «SHA-1» или любых ее результатов разрешено, если вы цитируете dCode!

Ссылка на источник (библиография):

SHA-1 на dCode. fr [онлайн-сайт], получено 26 октября 2022 г., https://www.dcode.fr/sha1-hash

fr [онлайн-сайт], получено 26 октября 2022 г., https://www.dcode.fr/sha1-hash

Сводка

- Декодер SHA-1

- Кодировщик SHA1

- Что такое SHA-1? (Определение)

- Как зашифровать с помощью алгоритма безопасного хеширования (SHA-1)?

- Как расшифровать хэш SHA-1?

- Как распознать зашифрованный текст SHA-1?

- Какие есть варианты шифра SHA-1?

- Что такое радужный стол?

- Каков список магических хэшей SHA1 для PHP?

- Что означают буквы SHA1?

- Когда был изобретен SHA1? Схожие страницы0209

- Список инструментов Dcode

Поддержка

- PayPal

- Patreon

- Подробнее

Forum/Help

.

▲

Расшифровщик SHA1 — Пароль (+Соль) Хэш SHA-1

Поиск инструмента

Поиск инструмента в dCode по ключевым словам:Просмотр полного списка инструментов dCode

SHA-1

Инструмент для дешифрования/шифрования с помощью SHA1 (алгоритм безопасного хеширования) с 40 символами (в шестнадцатеричном формате), часто используемый в криптографии.

Результаты

SHA-1 — dCode

Метки: Функция хэширования, Современная криптография

Поделиться

dCode и многое другое

dCode бесплатен, а его инструменты очень полезны в играх, математике, головоломках, геокэшинге и проблемы решать каждый день!

Предложение? обратная связь? Жук ? идея ? Запись в dCode !

Декодер SHA-1

Хэш SHA-19cf95dacd226dcf43da376cdb6cbba7035218921

Параметры

Соль с префиксом SHA1(соль+слово)Соль с суффиксом SHA1(слово+соль)

См. также: Хэш-функция — SHA-256 — MD5

Кодировщик SHA1

Из строки символовПростой текст SHA1 или пароль

dCode

Из файла

Файл [ИКС]

Ответы на вопросы (FAQ)

Что такое SHA-1? (Определение)

9Хэш 0047 SHA-1 (для безопасного алгоритма хеширования) — это алгоритм хеширования, обеспечивающий хэш из 40 шестнадцатеричных символов.

Напоминание: хеширование — это метод, который из начальной цепочки обеспечивает уникальный отпечаток пальца, позволяющий идентифицировать исходные данные и гарантировать их целостность.

Как зашифровать с помощью алгоритма безопасного хеширования (SHA-1)?

Шифрование вычисляет числовой след из 40 шестнадцатеричных символов. Алгоритм использует нелинейные функции, вот 3 основных:

$$ C(x,y,z) = (x \клин y) \vee (\lnot x \клин z) \\ P(x,y,z) = x \oplus y \oplus z \\ M (x,y,z) = (x \wedge y) \vee (x \wedge z) $$

С частями строки $ x,y,z $ для кодирования или фиксированными значениями среди 0x67452301 , 0xEFCDAB89 , 0x98BADCFE , 0x10325476 , 0xc3d2e1f0 (и др.)

Пример: DCODE .0060 .

Как расшифровать хэш SHA-1?

Поскольку шифрование представляет собой хеширование на основе нелинейных функций, метод дешифрования отсутствует . Это означает, что для получения пароля, соответствующего хэшу sha-1 , нет другого выбора, кроме как попробовать все возможные пароли!

Технически эта операция заняла бы несколько тысяч лет даже на самых мощных компьютерах в мире. Однако список паролей, используемых в реальной жизни, более ограничен, и появляется возможность предварительно вычислить наиболее вероятные отпечатки пальцев.

Однако список паролей, используемых в реальной жизни, более ограничен, и появляется возможность предварительно вычислить наиболее вероятные отпечатки пальцев.

dCode использует свои базы данных слов (10 миллионов потенциальных паролей) для ускорения этой обработки. Однако, если пароль редкий или сочетается с солением, он, вероятно, не будет найден.

Как распознать зашифрованный текст SHA-1?

Хэш состоит из 40 шестнадцатеричных символов из числа 0123456789abcdef .

Какие есть варианты шифра SHA-1?

Поиск в базе данных можно усложнить, вставив в слово соль . Соль обычно является префиксом или суффиксом. Действительно, если предварительно вычислить отпечатки всех слов уже сложно, но возможно, то становится еще труднее предварительно вычислить со всеми возможными префиксами и суффиксами.

Example: SHA1 ( dCode ) = 15fc6eed5ed024bfb86c4130f998dde437f528ee but SHA1 ( dCodeSUFFIX ) = 9b63fcb31388acee88744a3d107033890f1

Another (not recommended) variant is DOUBLE SHA1 , that consists in applying SHA1 дважды (первый раз для исходной строки, затем второй раз для вычисленного хэша).

Что такое радужный стол?

Радужная таблица — это база данных слов со всеми предварительно вычисленными хэшами, которые сохраняются для ускорения и возможности распараллеливания вычислений отпечатков пальцев.

Каков список магических хэшей SHA1 для PHP?

List of magic SHA-1 hashes:

| String | MD5(String) |

|---|---|

| aa3OFF9m | 0e36977786278517984959260394024281014729 |

| aaK1STfY | 0e76658526655756207688271159624026011393 |

| aaO8zKZF | 0e89257456677279068558073954252716165668 |

| аарозмок | 0e66507019969427134894567494305185566735 |

Bonus magic SHA-1 like string that can also be evaluated at 0 : 0e00000000000000000000081614617300000000 or 0e000000000000000000007217120000000

What does SHA1 letters mean?

SHA1 означает безопасный алгоритм хеширования (версия 1)

Когда был изобретен SHA1?

SHA1 был предложен Агентством национальной безопасности в 1995.

Исходный код

dCode сохраняет за собой право собственности на исходный код «SHA-1». За исключением явной лицензии с открытым исходным кодом (указано Creative Commons/бесплатно), алгоритма «SHA-1», апплета или фрагмента (конвертер, решатель, шифрование/дешифрование, кодирование/декодирование, шифрование/дешифрование, транслятор) или «SHA-1». 1″ (вычисление, преобразование, решение, расшифровка/шифрование, расшифровка/шифрование, декодирование/кодирование, перевод), написанные на любом информационном языке (Python, Java, PHP, C#, Javascript, Matlab и т. д.) и загрузка всех данных, сценарий или доступ к API для «SHA-1» не являются общедоступными, то же самое для автономного использования на ПК, мобильных устройствах, планшетах, iPhone или в приложениях для Android!

Напоминание: dCode можно использовать бесплатно.

Cite dCode

Копирование и вставка страницы «SHA-1» или любых ее результатов разрешено, если вы цитируете dCode!

Ссылка на источник (библиография):

SHA-1 на dCode.

Так случилось и с SHA1. Именно из-за его ненадежности у него появились братья SHA2 и SHA3, правда это вовсе не означает, что SHA1 перестали использовать. Данным алгоритмом пользуются до сих пор, но только в тех сферах, где не требуется надежной защиты, так как она не представляет интереса для хакеров.

Так случилось и с SHA1. Именно из-за его ненадежности у него появились братья SHA2 и SHA3, правда это вовсе не означает, что SHA1 перестали использовать. Данным алгоритмом пользуются до сих пор, но только в тех сферах, где не требуется надежной защиты, так как она не представляет интереса для хакеров.

SHA2 был призван заменить SHA1, так как он обеспечивает более надежную защиту. SHA2 предлагает длину хеш-функций, начиная с 224 бит. Почему предлагает? Потому что SHA2 стал своего рода основой для нового семейства алгоритмов и разросся собственными потомками:

SHA2 был призван заменить SHA1, так как он обеспечивает более надежную защиту. SHA2 предлагает длину хеш-функций, начиная с 224 бит. Почему предлагает? Потому что SHA2 стал своего рода основой для нового семейства алгоритмов и разросся собственными потомками: Пока не идет речи о том, что он должен заменить SHA2, так как последний соответствует всем требованиям современной безопасности. SHA3 в плане безопасности просто на порядок лучше, чем SHA2. В SHA2 потенциал безопасности заложен на несколько лет вперед, а в SHA3 на несколько десятков лет вперед, поэтому многие аналитики предвещают скорый переход с SHA2 на SHA3.

Пока не идет речи о том, что он должен заменить SHA2, так как последний соответствует всем требованиям современной безопасности. SHA3 в плане безопасности просто на порядок лучше, чем SHA2. В SHA2 потенциал безопасности заложен на несколько лет вперед, а в SHA3 на несколько десятков лет вперед, поэтому многие аналитики предвещают скорый переход с SHA2 на SHA3.

Число требуемых операций для расшифровки SHA1 очень большое и составляет 252. Повторимся, расшифровать SHA1 абы кому не получится, но раз есть такая вероятность, значит, алгоритм перешел в статус «условно небезопасного». Из-за этого многие компании и приложения отказались от его использования, но какая-то часть использует до сих пор.

Число требуемых операций для расшифровки SHA1 очень большое и составляет 252. Повторимся, расшифровать SHA1 абы кому не получится, но раз есть такая вероятность, значит, алгоритм перешел в статус «условно небезопасного». Из-за этого многие компании и приложения отказались от его использования, но какая-то часть использует до сих пор.