Улучшенная защита от отслеживания в Firefox для компьютера

Поиск в Поддержке

Наладьте Firefox

Очистить Firefox

- Как это работает?

- Загрузить свежую копию

Улучшенная защита от отслеживания в Firefox автоматически защищает вашу приватность во время работы в Интернете. Она блокирует трекеры, отслеживающие ваши действия и собирающие информацию о ваших привычках и интересах, без нарушения работы сайтов. Также она включает в себя защиту от вредоносных скриптов, таких как зловредные программы, разряжающие батарею.

Оглавление

- 1 Панель состояния защиты

- 2 Что блокирует Улучшенная защита от отслеживания

- 3 Как узнать, когда Firefox вас защищает

- 4 Как узнать, что блокируется на сайте

- 5 Что делать, если кажется, что работа сайта нарушена

- 5.

1 Сообщение о неработающем сайте

1 Сообщение о неработающем сайте

- 5.

- 6.1 «Стандартная» Улучшенная защита от отслеживания

- 6.2 «Строгая» Улучшенная защита от отслеживания

- 6.3 «Персональная» Улучшенная защита от отслеживания

Чтобы увидеть, что было заблокировано на сайтах за последнюю неделю, откройте панель состояния защиты. Нажмите на щит в левой части адресной строки и выберите Панель состояния защиты или введите «about:protections» в адресной строке. Откроется страница «Панель состояния защиты» в новой вкладке.

Firefox использует список известных трекеров, предоставляемый Disconnect. По умолчанию Firefox блокирует следующие типы трекеров и скриптов:

- Межсайтовые отслеживающие куки (а также изолирует оставшиеся куки)

- Сборщики цифровых отпечатков

- Криптомайнеры

- Отслеживающее содержимое — трекеры, скрывающиеся в рекламе, видео и другом встроенном в страницу содержимом.

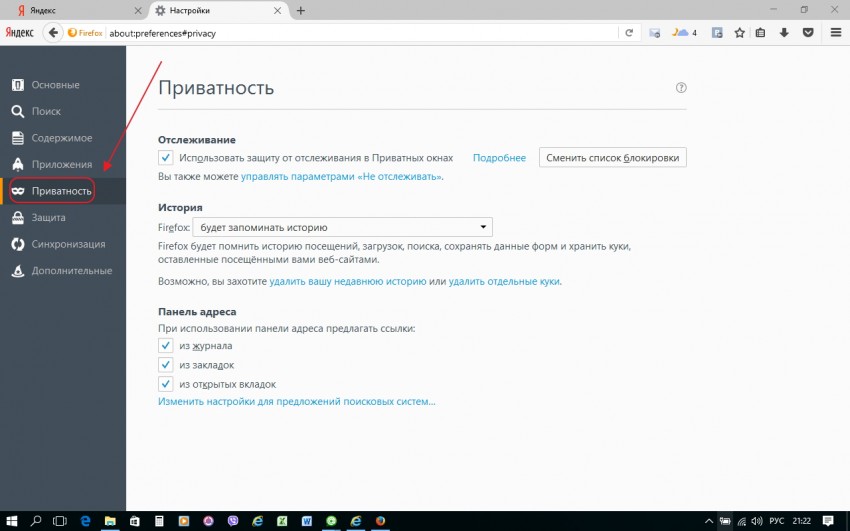

В режиме «Стандартная» отслеживаемое содержимое блокируется только в приватных окнах. Чтобы добавить такую защиту во все окна, откройте настройки приватности и выберите «Строгая» или «Персональная», как показано ниже.

В режиме «Стандартная» отслеживаемое содержимое блокируется только в приватных окнах. Чтобы добавить такую защиту во все окна, откройте настройки приватности и выберите «Строгая» или «Персональная», как показано ниже.

В режиме обычного просмотра по умолчанию включена Полная защита от куки. Полная защита от куки ограничивает работу куки веб-сайтами, на которых они были созданы. Это не даёт куки следить за вами между сайтами. Режим «Строгая» также включает в себя Улучшенное удаление куки, позволяющее пользователям удалять сторонние куки более эффективно.

Чтобы узнать больше о трекерах и скриптах, блокируемых Firefox, прочтите статьи «Трекеры и скрипты, которые Firefox блокирует в Улучшенной защите от отслеживания» и «SmartBlock для Улучшенной защиты от отслеживания».

Щит в левой части адресной строки показывает, блокирует ли Firefox трекеры и скрипты на сайте.

- Блокировка: Firefox блокирует трекеры и вредоносные скрипты на сайте.

Откройте панель, чтобы увидеть, что было заблокировано.

Откройте панель, чтобы увидеть, что было заблокировано. - Активная: Улучшенная защита от отслеживания включена на сайте, но Firefox не блокирует никаких трекеров или скриптов.

- Неактивная: Улучшенная защита от отслеживания отключена на сайте. Откройте панель и передвиньте переключатель, чтобы снова включить её.

Нажмите на щит, чтобы узнать, что заблокировал Firefox.

На этой панели отображается различная информация в зависимости от сайта, на котором вы находитесь.

- Блокируются: Firefox блокирует такие трекеры и скрипты. Каждый из типов можно выбрать и просмотреть подробный список.

- Разрешены: Таким трекерам и скриптам была разрешена загрузка на странице. Подобное происходит потому, что некоторые веб-сайты могут требовать загрузки трекеров и скриптов для правильной работы. Firefox разрешает только трекеры и скрипты, необходимые для работы сайта, и блокирует остальные.

Для получения дополнительной информации прочтите эту статью.

Для получения дополнительной информации прочтите эту статью. - Ничего не найдено: Firefox произвёл поиск таких трекеров и скриптов, но не обнаружил их на сайте.

- Выберите Настройки защиты, чтобы изменить глобальные настройки приватности.

- Выберите Панель состояния защиты, чтобы просмотреть персонализированную сводку защиты за последнюю неделю, включая инструменты для управления безопасностью в Интернете.

Если вам кажется, что работа сайта нарушена, попробуйте отключить Улучшенную защиту от отслеживания. Это позволит трекерам загрузиться только на этом сайте. Улучшенная защита от отслеживания продолжит блокировать трекеры на других сайтах.

- Нажмите на щит в левой части адресной строки.

- Передвиньте переключатель в верхней части панели.

- Улучшенная защита от отслеживания будет отключена для этого сайта. Страница автоматически перезагрузится, а трекеры будут разрешены только для этого сайта.

- Улучшенная защита от отслеживания будет отключена для этого сайта. Страница автоматически перезагрузится, а трекеры будут разрешены только для этого сайта.

Чтобы вновь включить Улучшенную защиту от отслеживания, проделайте эти же действия.

Вы можете столкнуться с нарушением работы некоторых сайтов, если выбрали «Строгую» Улучшенную защиту от отслеживания. Это происходит из-за того, что трекеры скрыты в части содержимого. Например, в веб-сайт может быть встроено видео из другого ресурса или пост из социальной сети, содержащий трекеры. Для блокировки таких трекеров Firefox вынужден блокировать и само содержимое.

Трекеры часто скрываются в следующих типах содержимого:

- Поля для входа

- Формы

- Платежи

- Комментарии

- Видео

Сообщение о неработающем сайте

Если сайт, работа которого была нарушена, начинает вновь работать правильно после отключения Улучшенной защиты от отслеживания, вы можете нажать на значок щита и выбрать «Отправьте сообщение». Откроется панель «Сообщить о неработающем сайте».

Нажмите кнопку Отправить сообщение, чтобы отправить связанные с сайтом данные в Mozilla и позволить будущим версиям Firefox загружать этот сайт с включённой Улучшенной защитой от отслеживания, не нарушая его работы.

Все компоненты «Стандартной» Улучшенной защиты от отслеживания уже включены после загрузки и установки Firefox.

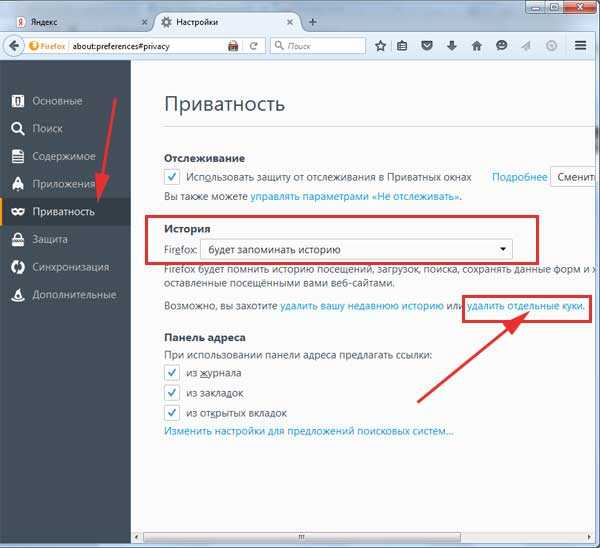

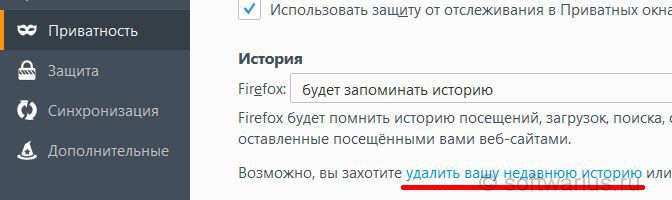

Чтобы просмотреть или изменить настройки Улучшенной защиты от отслеживания для всех сайтов, нажмите на щит в левой части адресной строки, находясь на любом веб-сайте, и выберите Настройки защиты. В новой вкладке откроется панель «

Совет: Эти настройки также можно открыть из меню Firefox:

На Панели меню в верхней части экрана щёлкните Firefox и выберите Настройки. Нажмите кнопку и выберите Настройки.Нажмите кнопку и выберите Настройки.

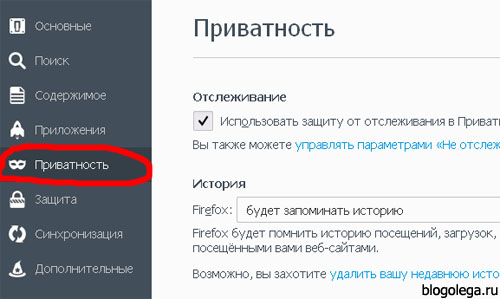

Затем выберите панель Приватность и защита.

«Стандартная» Улучшенная защита от отслеживания

По умолчанию Firefox блокирует на всех сайтах следующее:

- Трекеры социальных сетей

- Межсайтовые отслеживающие куки (другие сторонние куки изолируются)

- Отслеживающее содержимое только в приватных окнах.

- Криптомайнеры

- Сборщики цифровых отпечатков

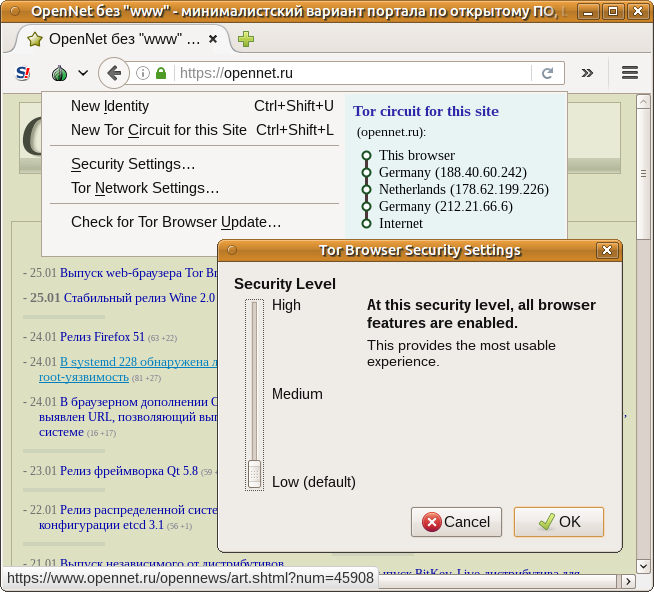

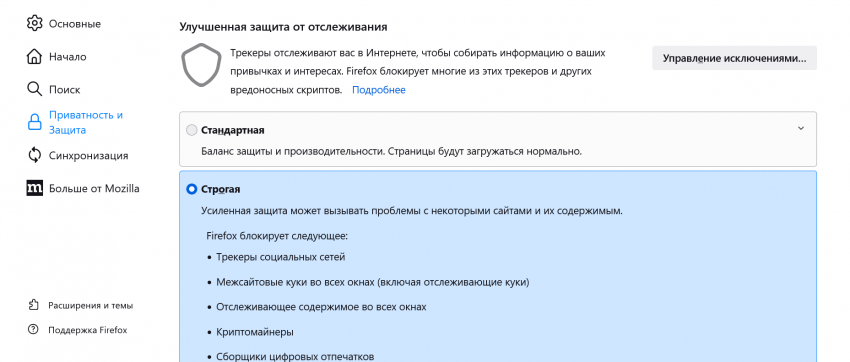

«Строгая» Улучшенная защита от отслеживания

Для дальнейшего повышения уровня приватности выберите «Строгую» Улучшенную защиту от отслеживания. Она блокирует следующее:

- Трекеры социальных сетей

- Межсайтовые куки

- Отслеживающее содержимое во всех окнах

- Криптомайнеры

- Сборщики цифровых отпечатков

- Нажмите на щит в левой части адресной строки, находясь на любой веб-странице.

- Выберите Настройки защиты.

- Откроется панель «Приватность и защита» настроек Firefox.

- Под заголовком «Улучшенная защита от отслеживания» выберите Строгая.

- Нажмите кнопку , чтобы применить новые настройки приватности.

«Персональная» Улучшенная защита от отслеживания

Хотите блокировать некоторые трекеры и скрипты, а некоторые — нет? Воспользуйтесь «Персональной» Улучшенной защитой от отслеживания.

- Нажмите на щит в левой части адресной строки, находясь на любой веб-странице.

- Выберите Настройки защиты.

- Откроется панель «Приватность и защита» настроек Firefox.

- Под заголовком «

- Выберите, какие трекеры и скрипты нужно блокировать, поставив соответствующие флажки.

- Нажмите кнопку , чтобы применить новые настройки приватности.

Вы также можете полностью отключить защиту в «Персональном» режиме, сняв все флажки. В таком случае загрузка всех трекеров и скриптов будет разрешена.

Поделитесь этой статьёй: https://mzl.la/3BX2oBb

Эти прекрасные люди помогли написать эту статью:

Harry, Anticisco Freeman, Valery Ledovskoy, Богдан, Denys

Станьте волонтёром

Растите и делитесь опытом с другими. Отвечайте на вопросы и улучшайте нашу базу знаний.

Подробнее

Использование Avast AntiTrack | Avast

For the best Support Center experience, JavaScript must be turned on in your browser settings

При совершении покупок в магазине Avast вы можете получить уведомление о том, что вам необходимо разрешить использование JavaScript и/или файлов cookie в своем браузере. Это связано с тем, что магазин Avast не может загружаться и правильно работать без включения этих настроек.

Чтобы разрешить использование JavaScript и/или файлов cookie, обратитесь к информации в соответствующем разделе ниже в зависимости от вашего браузера.

- Google Chrome

- Mozilla Firefox

- Safari

- Microsoft Edge

- Avast Secure Browser

- Opera

Google Chrome

Разрешение использования JavaScript

Инструкции по разрешению использования JavaScript на всех сайтах, которые вы посещаете с помощью Google Chrome, приведены в разделе Шаг 1. Включите JavaScript справочной статьи Google Chrome, приведенной ниже.

Включите JavaScript справочной статьи Google Chrome, приведенной ниже.

- Справка — Google Chrome ▸ Что делать, если видео или игры не запускаются

Если вы хотите включить JavaScript только для веб-страниц домена avast.com, выполните следующие действия.

- Откройте

⋮Меню (три точки) ▸ Настройки. - Нажмите Конфиденциальность и безопасность ▸ Настройки сайта.

- В меню Содержимое нажмите JavaScript.

- Щелкните кнопку Добавить рядом с элементом Разрешить сайтам использовать JavaScript.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке Разрешить сайтам использовать JavaScript. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование JavaScript.

Разрешение использования файлов cookie

Инструкции по управлению настройками файлов cookie в Google Chrome приведены в разделе Как изменить настройки файлов cookie справочной статьи Google Chrome, приведенной ниже.![]()

- Справка — Google Chrome ▸ Как управлять файлами cookie в Chrome

Mozilla Firefox

Разрешение использования JavaScript

По умолчанию использование JavaScript разрешено в Mozilla Firefox для всех сайтов. Если вы отключили JavaScript с помощью расширения браузера, которое позволяет настраивать параметры JavaScript, вам необходимо повторно включить JavaScript с помощью этого расширения. Более детальную информацию о настройках JavaScript в Mozilla Firefox можно найти в статье из поддержки Mozilla ниже.

- Поддержка Mozilla ▸ Параметры и настройки JavaScript для интерактивных веб-страниц

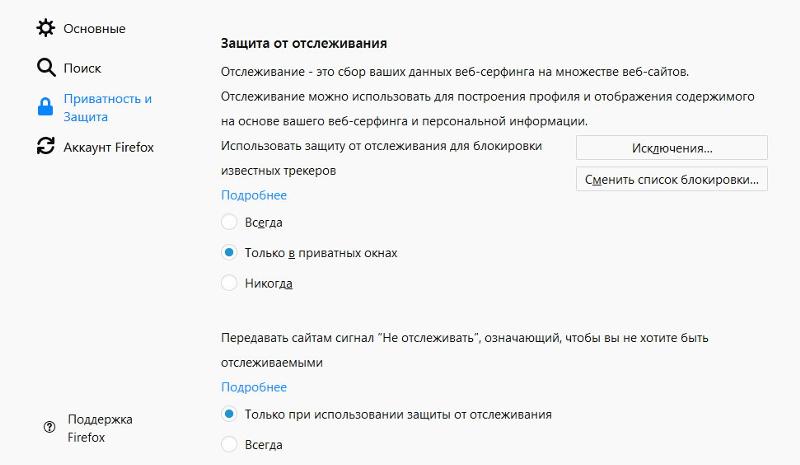

Разрешение использования файлов cookie

Инструкции по управлению общими настройками файлов cookie для всех сайтов, которые вы посещаете с помощью Mozilla Firefox, приведены в статье поддержки Mozilla, указанной ниже.

- Поддержка Mozilla ▸ Веб-сайты сообщают, что куки заблокированы. Как их разблокировать

Если вы хотите разрешить файлы cookie только для веб-страниц домена avast. com, выполните следующие шаги.

com, выполните следующие шаги.

- Откройте любую страницу домена avast.com в окне своего браузера (любой URL-адрес, который начинается с avast.com).

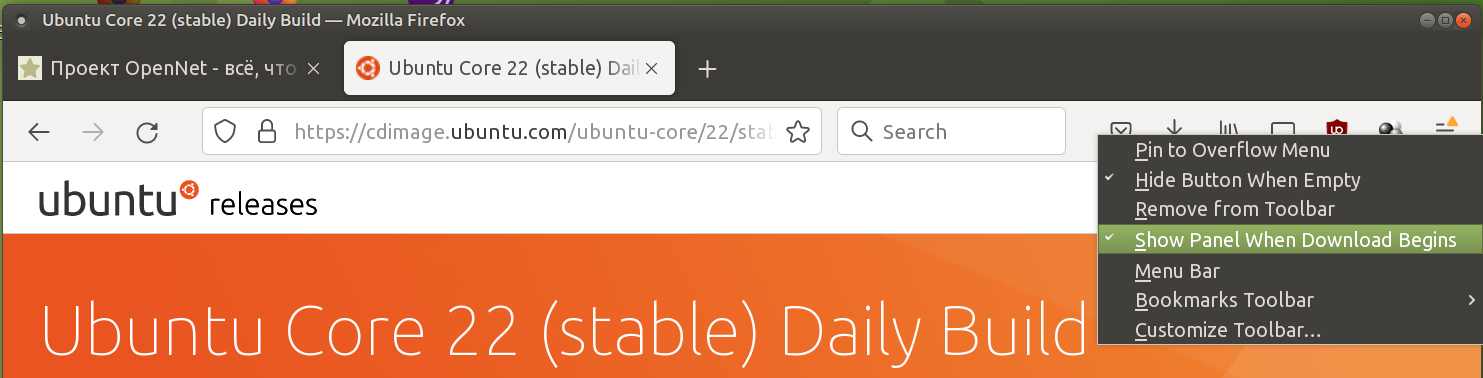

- Нажмите значок щита слева от адресной строки.

- Нажмите синий (ВКЛ.) ползунок рядом с элементом Улучшенная защита от отслеживания на этом сайте ВКЛЮЧЕНА, чтобы он стал серым (ВЫКЛ.)

Файлы cookie будут разрешены для всех веб-страниц домена avast.com.

Safari

Разрешение использования JavaScript

По умолчанию использование JavaScript разрешено в Safari для всех сайтов. Если вы самостоятельно отключили JavaScript, выполните следующие действия для включения этой функции.

- Убедитесь, что окно Safari открыто и активно.

- Нажмите Safari ▸ Настройки… в левой части строки меню Apple.

- Выберите панель Безопасность и убедитесь, что рядом с элементом Разрешить JavaScript установлен флажок.

Использование JavaScript будет разрешено для всех сайтов, которые вы посещаете с помощью Safari.![]()

Разрешение использования файлов cookie

В Safari нет возможности разрешить использование файлов cookie для определенных сайтов. Однако вы можете управлять общими настройками файлов cookie, которые применяются ко всем сайтам, посещаемым вами с помощью Safari. Более детальную информацию о доступных вариантах можно найти в статье поддержки Apple, приведенной ниже.

- Служба поддержки Apple ▸ Управление файлами cookie и данными веб-сайтов с помощью Safari на Mac

Microsoft Edge

Информация ниже применима к новой версии Microsoft Edge (версия 79.0.309 или новее).

Разрешение использования JavaScript

Чтобы включить JavaScript для всего домена avast.com, выполните следующие действия.

- Откройте

...Меню (три точки) ▸ Настройки. - Нажмите

☰Настройки в левом верхнем углу. - Выберите Файлы cookie и разрешения сайтов ▸ JavaScript.

- Щелкните кнопку Добавить рядом с элементом Разрешить.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке разрешений. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование JavaScript.

Разрешение использования файлов cookie

Инструкции по управлению общими настройками файлов cookie, применимыми ко всем сайтам, которые вы посещаете с помощью Microsoft Edge, приведены в справочной статье Microsoft, указанной ниже.

- Служба поддержки Microsoft ▸ Разрешение и блокировка файлов cookie в новой версии Microsoft Edge

Если вы хотите разрешить файлы cookie только для домена avast.com, выполните следующие шаги.

- Откройте

...Меню (три точки) ▸ Настройки. - Нажмите

☰Настройки в левом верхнем углу. - Выберите Файлы cookie и разрешения сайтов ▸ Файлы cookie и данные сайта.

- Щелкните кнопку Добавить рядом с элементом Разрешить.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке разрешений. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование файлов cookie.

Avast Secure Browser

Разрешение использования JavaScript

Чтобы включить JavaScript для всего домена avast.com, выполните следующие действия.

- Откройте

⋮Меню (три точки) ▸ Настройки. - Откройте меню Конфиденциальность и безопасность ▸ Настройки сайта.

- В меню Содержимое нажмите JavaScript.

- Нажмите Добавить рядом с элементом Разрешать.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке Разрешать. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование JavaScript.

Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование JavaScript.

Разрешение использования файлов cookie

Чтобы разрешить использование файлов cookie для всего домена avast.com, выполните следующие действия.

- Откройте

⋮Меню (три точки) ▸ Настройки. - Откройте меню Конфиденциальность и безопасность ▸ Настройки сайта.

- В меню Содержимое нажмите Файлы cookie и данные сайтов.

- Нажмите Добавить рядом с пунктом Сайты, которые всегда могут использовать файлы cookie.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com будет отображаться в вашем списке сайтов, которые всегда могут использовать файлы cookie. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование файлов cookie.

Opera

Разрешение использования JavaScript

Чтобы разрешить использование JavaScript на всех сайтах, которые вы посещаете с помощью браузера Opera, обратитесь к инструкциям в разделе Управление JavaScript на страницах в статье справки Opera, приведенной ниже.

- Opera Help ▸ Веб-предпочтения

Если вы хотите разрешить JavaScript только для домена avast.com, выполните следующие шаги.

- Откройте Меню (значок O) ▸ Настройки ▸ Дополнительно.

- Нажмите Конфиденциальность и безопасность ▸ Настройки сайта.

- В меню Содержимое нажмите JavaScript.

- Щелкните кнопку Добавить рядом с элементом Разрешить.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com появится в вашем списке разрешений. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www. avast.com/store), будут разрешено использование JavaScript.

avast.com/store), будут разрешено использование JavaScript.

Разрешение использования файлов cookie

Чтобы разрешить использование файлов cookie на всех сайтах, которые вы посещаете с помощью браузера Opera, обратитесь к инструкциям в разделе Управление файлами cookie на страницах в статье справки Opera, приведенной ниже.

- Opera Help ▸ Веб-предпочтения

Если вы хотите разрешить файлы cookie только для домена avast.com, выполните следующие шаги.

- Откройте Меню (значок O) ▸ Настройки ▸ Дополнительно.

- Нажмите Конфиденциальность и безопасность ▸ Настройки сайта.

- В меню Содержимое нажмите Файлы cookie и данные сайта.

- Нажмите кнопку Добавить рядом с элементом Сайты, которые всегда могут использовать файлы cookie.

- Введите

[*.]avast.comи нажмите Добавить.

Пункт [*.]avast.com будет отображаться в вашем списке сайтов, которые всегда могут использовать файлы cookie. Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование файлов cookie.

Это означает, что для всех веб-страниц с адресом, начинающимся с avast.com (например, www.avast.com/store), будут разрешено использование файлов cookie.

- Все платные продукты Avast в сегменте потребительских решений

- Microsoft Windows 11 Home / Pro / Enterprise / Education

- Microsoft Windows 10 Home / Pro / Enterprise / Education — 32- или 64-разрядная версия

- Microsoft Windows 8.1 / Pro / Enterprise — 32- или 64-разрядная версия

- Microsoft Windows 8 / Pro / Enterprise — 32- или 64-разрядная версия

- Microsoft Windows 7 Home Basic / Home Premium / Professional / Enterprise / Ultimate — SP 1, 32- или 64-разрядная версия

Как отключить или включить защиту от отслеживания перенаправления (ETP 2.0) в Firefox

Киберпреступники всегда придумывают новые способы взлома вашей системы. Таким образом, безопасный просмотр веб-страниц необходим, чтобы избежать компрометации вашей личной информации. Такие браузеры, как Mozilla Firefox, разработали надежный механизм для решения этой проблемы — Enhanced Tracking Protection. Более новая версия, ETP 2.0 защищает вас от продвинутой техники отслеживания, называемой Защита от отслеживания перенаправления, также известный как ‘Отслеживание отказов‘. Давайте посмотрим, как включить или отключить блокировка трекеров редиректа в Улучшенная защита от отслеживания 2.0 в Fire Fox.

Более новая версия, ETP 2.0 защищает вас от продвинутой техники отслеживания, называемой Защита от отслеживания перенаправления, также известный как ‘Отслеживание отказов‘. Давайте посмотрим, как включить или отключить блокировка трекеров редиректа в Улучшенная защита от отслеживания 2.0 в Fire Fox.

Что такое трекер перенаправления?

Fire Fox серьезно относясь к конфиденциальности, предлагает функции, которые могут блокировать Трекеры перенаправления убедитесь, что вас не отслеживают и не профилируют. Доступно под Улучшенная защита от отслеживания 2.0 браузер очищает такие файлы cookie, что очищает состояние пользователя.

ETP 1.0 Firefox используется для блокировки трекеров от использования файлов cookie в стороннем контексте. Тем не менее, это позволило им использовать файлы cookie в качестве основных, поскольку это было необходимо для веб-сайтов. Трекеры перенаправления воспользовались этим недостатком. Вы можете назвать их промежуточным веб-сайтом, единственная задача которого — заставить браузер чувствовать, что он исходит от первой стороны. Поэтому, когда вы нажимаете ссылку, которая должна перенаправить вас на веб-сайт розничной торговли, вместо этого она на мгновение передает вас через перенаправление, а затем на веб-сайт розничной торговли. Это позволяло загружать трекеры как собственные и сохранять файлы cookie.

Трекеры перенаправления воспользовались этим недостатком. Вы можете назвать их промежуточным веб-сайтом, единственная задача которого — заставить браузер чувствовать, что он исходит от первой стороны. Поэтому, когда вы нажимаете ссылку, которая должна перенаправить вас на веб-сайт розничной торговли, вместо этого она на мгновение передает вас через перенаправление, а затем на веб-сайт розничной торговли. Это позволяло загружать трекеры как собственные и сохранять файлы cookie.

То, что происходит сейчас, вызывает беспокойство. Он может получить доступ к своим файлам cookie, в которых есть вся информация, откуда вы приходите и где вы можете оказаться. В результате, используя этот метод, вы будете легко отслежены в Интернете. Прочитайте больше в анонсе Firefox.

Включите защиту от отслеживания перенаправления в Firefox через about: config

Мы посещаем несколько веб-сайтов каждый день. Однако не все из них считаются безопасными для просмотра. Даже на безопасных веб-сайтах могут появляться небезопасные всплывающие окна, которые могут направлять вас или ваш браузер на хитрые веб-сайты, которые автоматически загружают вирусы. Избавьтесь от этого беспокойства благодаря новому механизму улучшенной защиты от отслеживания (ETP 2.0) в Firefox.

Избавьтесь от этого беспокойства благодаря новому механизму улучшенной защиты от отслеживания (ETP 2.0) в Firefox.

- Запустите браузер Firefox.

- В адресной строке браузера введите — privacy.purge_trackers.

- выбирать privacy.purge_trackers.enabled

- Дважды щелкните его, чтобы включить функцию.

- Нажмите кнопку-переключатель, чтобы отключить эту функцию.

ETP 2.0 препятствует получению известными трекерами любого удаленного доступа к вашей информации, даже тем, с помощью которых вы могли случайно зайти. Более того, он очищает файлы cookie и данные сайтов с сайтов отслеживания каждые 24 часа.

Сначала запустите браузер Mozilla Firefox. Обновите его до последней версии, если это не так!

Затем в адресной строке браузера введите следующее — privacy.purge_trackers.

Затем в отображаемом списке параметров выберите privacy.purge_trackers.enabled.

Дважды щелкните параметр, чтобы включить его. Если этот параметр включен, текст будет выделен жирным шрифтом.

Если этот параметр включен, текст будет выделен жирным шрифтом.

Точно так же, чтобы отключить эту функцию, просто нажмите или щелкните значок ‘Переключать‘ кнопка.

Закройте браузер и выйдите.

Включите блокировку трекеров перенаправления в Enhanced Tracking Protection 2.0 в настройках

Enhanced Tracking Protection 2.0 решает эту проблему, удаляя их. Когда пользователь посещает трекер перенаправления, он может хранить уникальный идентификатор. Эти данные будут доступны в течение следующих 24 часов, если произойдет перенаправление. Опубликуйте это, ETP 2.0 очистит файлы cookie, идентифицирующие файлы cookie будут удалены из Firefox. Это просто включить или отключить:

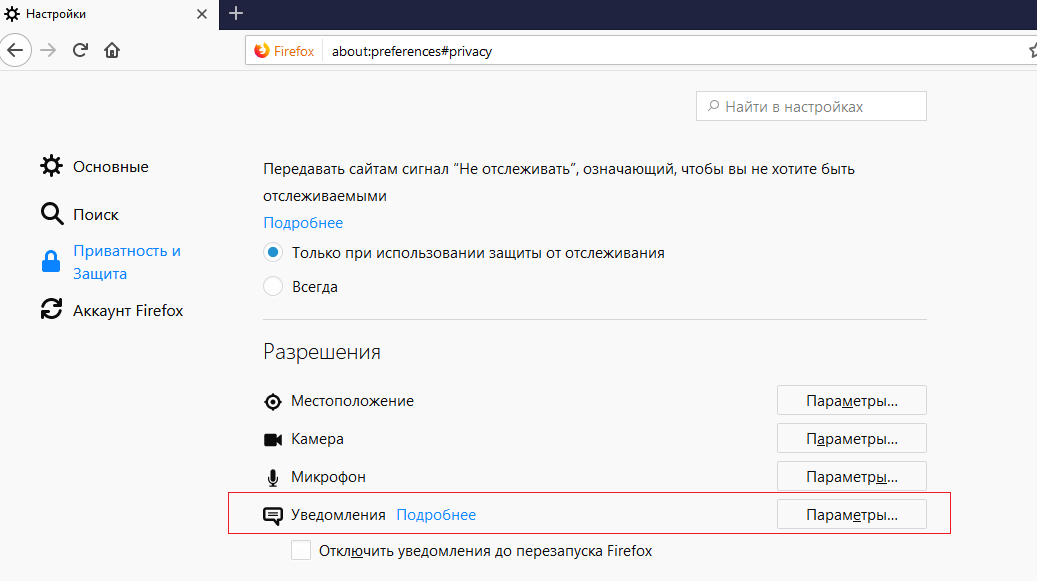

- Откройте Firefox и нажмите на гамбургер-меню в правом верхнем углу.

- Перейдите в Параметры> Конфиденциальность и безопасность.

- Прокрутите до расширенного предотвращения отслеживания и переключитесь на Строгий режим.

Вот и все. После этого он заблокирует трекеры социальных сетей, файлы cookie для межсайтового отслеживания, отслеживание контента во всех окнах, криптомайнеры и сканеры отпечатков пальцев.

После этого он заблокирует трекеры социальных сетей, файлы cookie для межсайтового отслеживания, отслеживание контента во всех окнах, криптомайнеры и сканеры отпечатков пальцев.

Однако это применимо только к известным трекерам. Если есть сайт, который предлагает трекеры только для улучшения взаимодействия со своим сайтом, то они разрешены. Он включает в себя социальные сети и поисковые системы, где файлы cookie необходимы для того, чтобы вы не вышли из системы.

Перезапустите браузер, чтобы изменения вступили в силу.

Продолжайте просматривать веб-страницы с помощью Firefox прямо сейчас. Он автоматически позаботится о вашей конфиденциальности.

Приятно видеть, что Firefox предлагает новые способы блокировки межсайтовых файлов cookie, удаляя их из браузера. Это значительно снижает шанс получения одного трекера.

Похожие записи

Конфиденциальность – Настройки – Apple (RU)

Личные данные в App Store

На странице каждого приложения в App Store есть раздел, в котором разработчики просто и понятно объясняют, какие технологии защиты данных они используют. Там вы можете узнать, как приложение собирает и использует ваши личные данные, включая геопозицию, историю просмотров и контакты. Мы стремимся предоставить вам полный контроль над данными и сделать внутренние процессы прозрачнее. Apple продолжит эти улучшения и вместе с разработчиками будет обеспечивать вас информацией для осознанного выбора.

Там вы можете узнать, как приложение собирает и использует ваши личные данные, включая геопозицию, историю просмотров и контакты. Мы стремимся предоставить вам полный контроль над данными и сделать внутренние процессы прозрачнее. Apple продолжит эти улучшения и вместе с разработчиками будет обеспечивать вас информацией для осознанного выбора.

Подробнее об информации об использовании личных данных Узнайте, как приложения Apple используют ваши данные

Прозрачность отслеживания в приложениях

Ваши устройства могут многое рассказать о вашей жизни. Поэтому только вам решать, каким образом приложения будут отслеживать ваши действия в интернете и какие сведения о вас могут передаваться брокерам данных или другим компаниям для показа таргетированной рекламы.

В операционных системах iOS 14.5 и iPadOS 14.5 (и в последующих версиях) приложения должны запрашивать у вас разрешение на то, чтобы отслеживать ваши действия в сторонних сервисах и на сайтах. Вы сможете изменить свой выбор для любого приложения отдельно или полностью запретить такие запросы в Настройках.

Вы сможете изменить свой выбор для любого приложения отдельно или полностью запретить такие запросы в Настройках.

Отчёт о конфиденциальности приложений

Включите эту функцию, чтобы с лёгкостью следить за действиями своих приложений. В специальном разделе Настроек вы сможете узнать, как часто они получали доступ к вашей геопозиции, фотографиям, камере, микрофону и контактам за последние 7 дней. Здесь также видно, с какими доменами они связывались. В сочетании с информацией об использовании личных данных эта функция позволяет получить более полную картину того, как приложения распоряжаются конфиденциальными сведениями.

Данные из буфера обмена

В iOS и iPadOS вы получите уведомление, если приложение попытается скопировать информацию из вашего буфера обмена, — так вы всегда будете в курсе любого действия. Разработчики могут разрешить вставку контента из другого приложения, но при этом они смогут увидеть, что именно вы скопировали, только если вы это позволите.

Сторонние приложения и права доступа

Apple обеспечивает прозрачность всех действий с вашими данными и позволяет решать, какая информация будет доступна приложениям. Например, они могут запросить доступ к геопозиции, контактам, календарям или фотографиям. Каждый раз, когда стороннее приложение запрашивает такие данные впервые, на экране появляется диалоговое окно с пояснением. Это помогает принять взвешенное решение о предоставлении доступа. Вы всегда можете его изменить и ограничить доступ в Настройках. Разработчики приложений для iOS и iPadOS, которые хотят показывать рекламу, измерять её эффективность или передавать сведения брокерам данных, должны получить разрешение пользователя, прежде чем начинать отслеживание информации о нём или его устройстве.

Без вашего разрешения никто не получит доступ к микрофону или камере. Как только приложение начнёт их использовать, в iOS 14 и iPadOS 14 (и последующих версиях) вы увидите специальный индикатор. Он появится в верхней части экрана «Домой» и будет заметен в любом открытом приложении. А в Пункте управления можно узнать, включало ли определённое приложение камеру или микрофон. iOS и iPadOS запрещают доступ к камере приложениям, работающим в фоновом режиме.

Он появится в верхней части экрана «Домой» и будет заметен в любом открытом приложении. А в Пункте управления можно узнать, включало ли определённое приложение камеру или микрофон. iOS и iPadOS запрещают доступ к камере приложениям, работающим в фоновом режиме.

Иногда приложениям нужны данные об устройствах в вашей локальной сети, — например, при подключении к смарт‑телевизору или принтеру. В iOS 14, iPadOS 14 и последующих версиях приложения должны получить ваше согласие на сканирование локальной сети.

Кроме того, система предупредит, если приложение попытается получить доступ к буферу обмена, — так вы сможете убедиться, что оно использует только тот контент, который вы разрешили.

Сведения о данных и конфиденциальности

Поясняющие заставки «Данные и конфиденциальность» позволяют вам быстро разобраться, как именно Apple будет использовать вашу личную информацию. Эти сведения предоставляются до того, как вы вошли в учётную запись или начали пользоваться новой функцией. Если вы видите характерный значок «Данные и конфиденциальность», значит, здесь перечислено, какие из ваших личных данных могут быть использованы и какие преимущества вы от этого получите при работе с той или иной функцией.

Если вы видите характерный значок «Данные и конфиденциальность», значит, здесь перечислено, какие из ваших личных данных могут быть использованы и какие преимущества вы от этого получите при работе с той или иной функцией.

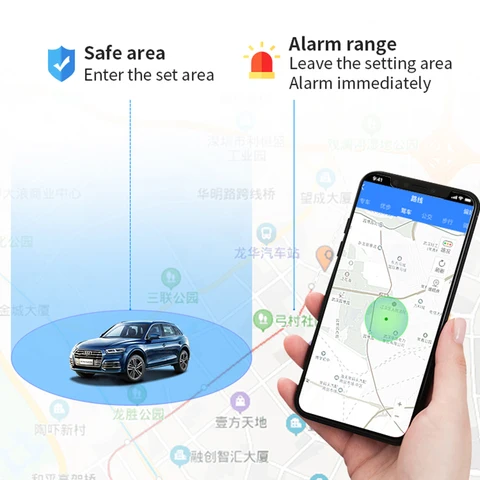

Данные о вашем местоположении

Иногда бывает полезно, чтобы устройство знало ваше местоположение, — например, когда вы назначаете встречу в Календаре или прокладываете маршрут. Встроенные службы геолокации определяют, где вы находитесь, с помощью комбинации данных GPS, Bluetooth, публичных точек доступа Wi‑Fi и вышек мобильной связи. Apple позволяет вам контролировать, как эти данные собираются и используются на каждом из ваших устройств. В iOS 14, iPadOS 14, watchOS 7 и последующих версиях вы можете разрешить

приложениям определять геопозицию не точно, а приблизительно — в радиусе примерно 26 кв. километров. По умолчанию службы геолокации отключены. Вы можете их включить при активации нового устройства и изменить это решение в любой момент.

Техническая документация по службам геолокации и настройкам конфиденциальности (PDF)

Веб‑страница «Данные и конфиденциальность»

Для обеспечения дополнительной защиты вашей личной информации мы разработали страницу «Данные и конфиденциальность» со специальными инструментами, которые позволяют вам управлять своими данными онлайн. На этой странице вы можете получить копию своих данных, запросить исправление личных данных, деактивировать свою учётную запись или удалить её.

Как управлять своими данными Перейти на страницу «Данные и конфиденциальность»

Аналитика

Если вы согласитесь на участие в сборе данных, ваше устройство iOS или iPadOS сможет собирать аналитику о своей работе, а также о работе Apple Watch, сопряжённых с вашим устройством, и отправлять все эти данные в Apple для анализа. Это помогает нам совершенствовать свои продукты и уменьшать число сбоев, в том числе в приложениях. Собранная информация всегда обезличена и отправляется в Apple только с вашего полного согласия. Данные для аналитики могут включать информацию о спецификациях вашего оборудования и операционной системы, статистику производительности и сведения о том, как вы используете свои устройства и приложения. При этом личные данные либо не записываются вообще, либо удаляются из отчётов перед отправкой в Apple, либо защищаются такими технологиями, как Differential Privacy (дифференциальная приватность).

Данные для аналитики могут включать информацию о спецификациях вашего оборудования и операционной системы, статистику производительности и сведения о том, как вы используете свои устройства и приложения. При этом личные данные либо не записываются вообще, либо удаляются из отчётов перед отправкой в Apple, либо защищаются такими технологиями, как Differential Privacy (дифференциальная приватность).

Информация, которую мы получаем с помощью технологии Differential Privacy, помогает нам совершенствовать свои сервисы, не нарушая вашу приватность. Например, это позволяет нам улучшать работу функций предиктивного набора текста QuickType, предиктивных подсказок с эмодзи и предиктивных ключевых слов в поиске по Заметкам.

Теперь мы можем выявлять наиболее используемые виды данных в приложении «Здоровье» и веб-домены, которые чаще всего вызывают проблемы в работе Safari. Всё это даст Apple и разработчикам приложений возможность улучшить наши продукты, при этом мы не получим никакой информации о ваших привычках и действиях.

Если вы подтвердите, что согласны активировать Аналитику iCloud и делиться этой информацией с Apple, то мы сможем постоянно улучшать работу Siri и других интеллектуальных функций, анализируя различные данные из вашей учётной записи в iCloud, например фрагменты электронных писем. Сам анализ происходит только после проведения необходимых процедур по защите информации (таких как Differential Privacy), чтобы полученные данные нельзя было связать с вами или вашей учётной записью.

Ограничение таргетированной рекламы

Для повышения вашей конфиденциальности мы разработали непостоянные рекламные идентификаторы (Advertising Identifier). В каждом рекламном модуле любого приложения должно быть чётко указано, что это реклама, и должны приводиться сведения, почему вам показывают такую рекламу. Кроме того, вы можете посмотреть в Настройках, какие данные используются для показа вам таргетированной рекламы. Рекламодатели используют ваш рекламный идентификатор, чтобы контролировать количество показов вам определённого рекламного объявления, измерять эффективность рекламных кампаний и подбирать для вас более релевантную рекламу, но вы всегда можете отказаться от этого. Когда вы включаете функцию «Ограничение трекинга», сторонние приложения больше не могут использовать ваш рекламный идентификатор, чтобы показывать вам таргетированную рекламу. Рекламная служба Apple не показывает таргетированную рекламу детям младше 13 лет. Компания Apple разработала строгие правила для детских приложений в App Store, чтобы защитить детей от нежелательной рекламы.

Когда вы включаете функцию «Ограничение трекинга», сторонние приложения больше не могут использовать ваш рекламный идентификатор, чтобы показывать вам таргетированную рекламу. Рекламная служба Apple не показывает таргетированную рекламу детям младше 13 лет. Компания Apple разработала строгие правила для детских приложений в App Store, чтобы защитить детей от нежелательной рекламы.

Конфиденциальность – Функции – Apple (RU)

С того момента, как вы впервые включаете своё устройство, к делу подключается защита конфиденциальности. Для этого наши продукты и встроенные в них функции оснащены инновационными технологиями. Они позволяют сократить до минимума объём данных, к которым можем получить доступ мы или кто‑то другой. А надёжные средства безопасности помогают предотвратить несанкционированный доступ к вашим данным. Кроме того, мы постоянно разрабатываем новые методы защиты вашей персональной информации.

Safari

Safari — это браузер с самыми передовыми функциями, которые помогают защищать ваши данные, запрещают их отслеживание и сводят к минимуму объём информации, передаваемой сторонним компаниям.

конфиденциальности в Safari (PDF)

Интеллектуальная защита

от сбора данных

Вы наверняка замечали — после того, как вы ищете

что-то в интернет-магазине, вам ещё долго встречается реклама тех самых товаров. Это происходит, потому что сторонние организации отслеживают файлы cookie и другие данные сайтов,

чтобы затем показывать вам рекламные объявления.

Функция «Предотвращение отслеживания» использует новейшие технологии машинного обучения и встроенную систему защиты на устройстве, чтобы бороться с такой слежкой. Она скрывает ваш IP‑адрес от трекеров, так что о посещаемых вами сайтах знаете только вы. Чтобы воспользоваться этой функцией, даже не придётся ничего настраивать — она включена по умолчанию.

Отчёт о конфиденциальности

Здесь отображаются данные обо всех попытках перекрёстного отслеживания, которые были заблокированы функцией интеллектуальной защиты от сбора данных в Safari. Отчёт о конфиденциальности

Отчёт о конфиденциальности

можно открыть на панели инструментов или главной странице Safari.

Проверка паролей

Safari проверяет надёжность паролей, которые вы сохранили в Связке ключей. Используя безопасные и конфиденциальные технологии шифрования, браузер регулярно сверяет ваши пароли с общедоступным списком взломанных. Если Safari обнаружит пароль, который могли взломать, устройство уведомит вас об этом. При этом ваши пароли никому не передаются, даже Apple.

Блокировка слежения виджетами в социальных сетях

Виджеты в социальных сетях (например кнопки «Нравится» и «Поделиться»,

а также формы для комментариев) могут использоваться для отслеживания, даже если вы никак с ними не взаимодействуете. Safari по умолчанию блокирует все попытки слежения, чтобы виджеты не могли вас идентифицировать, если вы не давали на это разрешения.

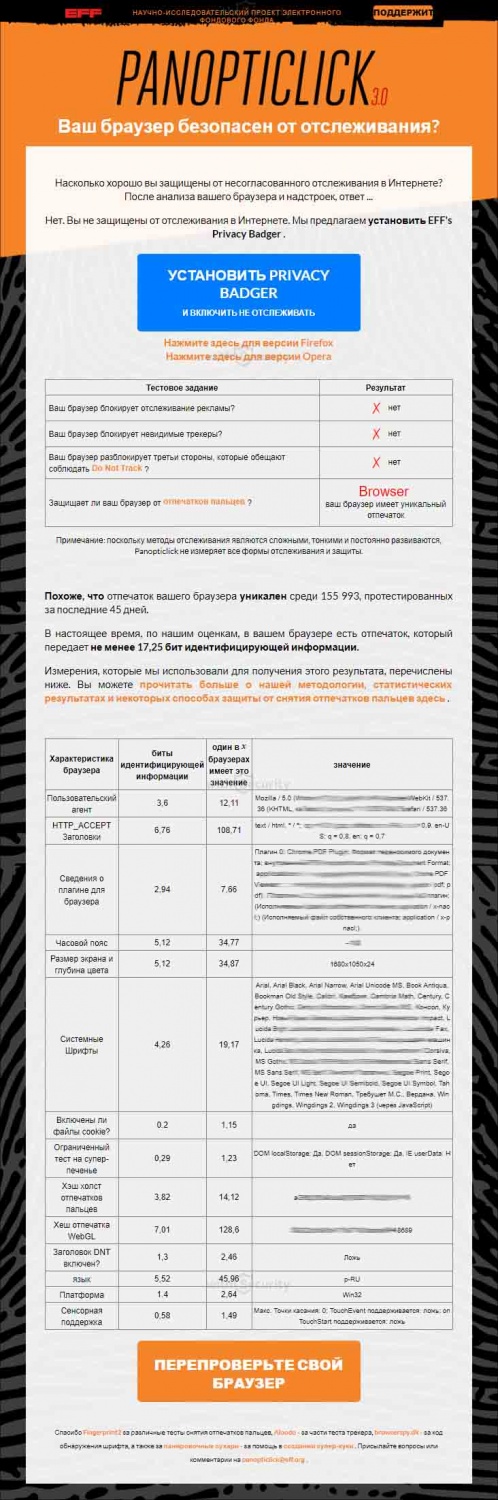

Защита от идентификации браузера

Safari не позволяет рекламодателям и владельцам сайтов отслеживать вас с помощью «портрета» вашего устройства — уникального сочетания его характеристик. К ним относится конфигурация устройства и браузера, установленные шрифты и плагины. Чтобы помешать средствам слежения создавать такие «портреты», Safari показывает им упрощённую версию системных настроек, которые являются общими для многих устройств и не дают вас идентифицировать.

К ним относится конфигурация устройства и браузера, установленные шрифты и плагины. Чтобы помешать средствам слежения создавать такие «портреты», Safari показывает им упрощённую версию системных настроек, которые являются общими для многих устройств и не дают вас идентифицировать.

Этот вид

защиты включён по умолчанию,

так что вам не придётся настраивать

что-то специально.

Частный доступ

Если включить режим «Частный доступ», Safari не будет добавлять в историю посещаемые сайты, сохранять поисковые запросы и данные из форм, заполненных онлайн. Вы можете использовать средства блокировки контента, чтобы контролировать всё, что загружается в вашем браузере, и не позволять отслеживать вашу активность. Кроме того, поддержка средств блокировки контента устроена так, что даже разработчики не могут получать никакие данные о ваших поисковых запросах.

Поиск

В поле интеллектуального поиска Safari можно вводить названия сайтов,

веб‑адреса и поисковые запросы. Safari сводит к минимуму количество данных, отправляемых сторонним поисковым системам. Например, не делится файлами cookie и не сообщает ваше точное местоположение, как другие поисковые инструменты.

Safari сводит к минимуму количество данных, отправляемых сторонним поисковым системам. Например, не делится файлами cookie и не сообщает ваше точное местоположение, как другие поисковые инструменты.

Также поисковым сервисом по умолчанию в Safari можно выбрать DuckDuckGo —

в нём история запросов не отслеживается.

Элементы управления расширениями

Расширения в браузере полезны для многих задач. Например, они помогают экономить на покупках и проверять правописание. Но ещё они могут отслеживать, какой контент вы смотрите и даже какой текст печатаете. С помощью элементов управления в Safari вы можете выбрать для расширений тип доступа: однократно, только для определённого сайта или всегда.

Карты

Элементы персонализации создаются на основе информации с вашего устройства. А те данные с вашего устройства, которые использует приложение «Карты», привязываются к случайно выбранным идентификаторам. Поэтому Apple не может получить доступ к истории ваших передвижений и поиска.

Персонализация

Многие полезные функции, такие как поиск припаркованной машины, сохраняют информацию прямо на вашем устройстве. Благодаря этому удаётся уменьшить объём данных, пересылаемых на серверы Apple.

Сквозное шифрование

Когда Карты синхронизируют персональные данные на ваших устройствах, используется сквозное шифрование. Все коллекции и данные о геопозиции хранятся и передаются в зашифрованном виде — поэтому Apple не может получить эту информацию. И даже когда вы делитесь примерным временем прибытия с другим пользователем Карт, Apple не может определить, где вы находитесь.

Случайные идентификаторы

Чтобы начать пользоваться Картами, вам не нужна регистрация. Данные, которые собирает приложение — поисковые запросы, маршруты и сведения о ситуации на дорогах — привязываются к вашему устройству с помощью случайно сгенерированных идентификаторов, а не Apple ID. Время от времени эти идентификаторы автоматически сбрасываются — для вашего удобства и дальнейшего улучшения приложения. Когда вы делитесь фотографией или оставляете отзывы в Картах, эта информация связывается с вашим Apple ID.

Когда вы делитесь фотографией или оставляете отзывы в Картах, эта информация связывается с вашим Apple ID.

Скрытие геопозиции

Скрытие геопозиции — ещё одна технология в приложении «Карты». Она не сохраняет вашу геопозицию на серверах Apple, когда вы ищете информацию в Картах. Поскольку по геопозиции можно идентифицировать человека, Карты замещают точные сведения о вашем местоположении более общей информацией через 24 часа. Apple не сохраняет информацию о том, что вы искали и где находились.

Расширения Карт

Когда Карты используются в других приложениях в качестве расширений, например для заказа такси или бронирования столиков, они запускаются обособленно в изолированной «песочнице». При этом Карты имеют такие же права доступа, как приложение, в которое они встроены. Приложениям для вызова такси Карты открывают только точки начала и окончания вашей поездки. А когда вы бронируете столик в ресторане, расширение использует только информацию о месте на карте, которого вы коснулись.

Фото

Поиск и распознавание лиц, объектов

и мест выполняется исключительно на вашем устройстве, а не в облаке. Поэтому Apple даёт вам возможность использовать подобные передовые функции, не имея доступа к вашим фотографиям. А приложения могут получить доступ к ним только с вашего разрешения.

Техническое описание приложения «Фото» (PDF)

Функции «Воспоминания» и «Предложения поделиться»

Функции «Воспоминания» и «Предложения поделиться» в приложении «Фото» анализируют снимки на ваших устройствах и сортируют их по лицам и местам съёмки, чтобы вам было проще их найти. Поскольку всё это выполняется на вашем устройстве, Apple даёт вам возможность использовать подобные передовые функции, не имея доступа к вашим фотографиям.

Фото iCloud

Если вы выбираете функцию «Фото iCloud» для резервного копирования снимков,

Apple защищает хранящиеся на серверах изображения с помощью шифрования. Некоторые сведения, например геоданные или место съёмки, указанное в названии альбома, могут синхронизироваться между вашими устройствами, на которых включена функция «Фото iCloud». Но даже если

Некоторые сведения, например геоданные или место съёмки, указанное в названии альбома, могут синхронизироваться между вашими устройствами, на которых включена функция «Фото iCloud». Но даже если

она отключена, у вас всё равно будет возможность пользоваться аналитическими инструментами, которые работают непосредственно на вашем устройстве.

Управление передачей данных

С macOS, iOS и iPadOS вы сами решаете передавать такие данные, как место съёмки, история редактирования и данные глубины изображения, вместе с фотографией, когда делитесь ею с другом или с приложением.

Ограниченный доступ к медиатеке Фото

Если стороннее приложение запрашивает доступ к вашей медиатеке, необязательно предоставлять его ко всем фотографиям сразу — теперь вы можете легко выбрать нужные и открыть доступ только к ним.

Приложения

Если приложение запрашивает доступ к вашим фотографиям, можно разрешить использование отдельных снимков, а не альбома целиком. Вы можете позволить приложению сохранить изображение без доступа к остальным вашим фотографиям или открыть ему полный доступ к медиатеке.

Вы можете позволить приложению сохранить изображение без доступа к остальным вашим фотографиям или открыть ему полный доступ к медиатеке.

iMessage, FaceTime и Почта

Ваши сообщения и разговоры по FaceTime защищаются сквозным шифрованием,

так что никто не может их перехватить во время передачи данных с одного

устройства на другое. А Почта помогает защититься от отслеживания.

Почта

Функция «Защита конфиденциальности в Почте» помогает обезопасить себя от компаний, которые занимаются рассылками электронных писем. Она позволяет скрыть ваш IP‑адрес, чтобы отправители не могли создать профиль на основании ваших действий онлайн или узнать, где именно вы находитесь. Они также не смогут определить, прочитали ли вы их письмо.

Сквозное шифрование

Технология сквозного шифрования защищает вашу переписку в iMessage и разговоры по FaceTime. Все сообщения на устройствах с watchOS, iOS и iPadOS хранятся в закодированном виде, поэтому их невозможно прочитать без вашего пароля. Протоколы iMessage и FaceTime разработаны так, что мы не можем прочитать ваши сообщения в момент передачи данных между устройствами. Вы можете настроить автоматическое удаление ваших переписок через 30 дней или через год, а можете хранить их постоянно.

Протоколы iMessage и FaceTime разработаны так, что мы не можем прочитать ваши сообщения в момент передачи данных между устройствами. Вы можете настроить автоматическое удаление ваших переписок через 30 дней или через год, а можете хранить их постоянно.

FaceTime

Apple не сохраняет личные и групповые звонки FaceTime на своих серверах. А во время вашего разговора все данные защищаются сквозным шифрованием. Присоединиться к личному или групповому звонку FaceTime можно и через браузер — уровень защиты при этом не изменится.

Причём для этого вам не потребуется ни устройство Apple, ни учётная запись.

В системах iOS 15, iPadOS 15, macOS Monterey и в их последующих версиях вы можете отправить друзьям и близким ссылку для подключения к звонку FaceTime, даже если они используют Windows или Android.1 Общение будет защищено надёжным сквозным шифрованием — как и любые другие звонки FaceTime.

Приложения iMessage

Приложения iMessage, в которых вы обмениваетесь стикерами, песнями и другой информацией прямо в Сообщениях, не имеют доступа ни к контактной информации, ни к сообщениям участников переписки. Для каждого пользователя iOS и iPadOS генерируется случайный идентификатор, который сбрасывается, когда вы удаляете приложение.

Для каждого пользователя iOS и iPadOS генерируется случайный идентификатор, который сбрасывается, когда вы удаляете приложение.

Резервное копирование iCloud

Для вашего удобства сообщения iMessage и SMS сохраняются в iCloud, но вы можете в любой момент отключить резервное копирование. Кроме того, Apple никогда не хранит на серверах информацию о звонках по FaceTime.

С SharePlay вы можете смотреть

и слушать контент в любой компании — прямо во время общения по FaceTime.* Эта функция совместима с приложениями Apple и с некоторыми сторонними приложениями. Контент, которым обмениваются приложения во время использования SharePlay и сами звонки FaceTime защищаются сквозным шифрованием.

Siri

Голосовой помощник Siri практически не использует интернет. Он специально создан так, чтобы обучаться непосредственно на вашем устройстве. Поисковые запросы и команды привязываются не к вашему Apple ID, а к случайному идентификатору — длинному набору букв и цифр.![]()

Подсказки на устройстве

Ваша личная информация не передаётся на серверы Apple, когда вы просите Siri прочитать что‑нибудь вслух или найти информацию на устройстве — например, в Сообщениях или Заметках. Когда голосовой ассистент предлагает подсказку в виджетах, все ваши данные также сохраняются только на устройстве.

Случайные идентификаторы

Apple старается обрабатывать как можно больше данных прямо на устройстве. Но при использовании некоторых функций — например, голосовых запросов Siri или поисковых запросов в Spotlight или Safari — необходимо отправлять информацию в режиме реального времени на серверы компании. В таких случаях мы защищаем вашу конфиденциальность с помощью идентификаторов, сгенерированных случайным образом, и не используем ваш Apple ID. Такая информация, как ваше местоположение, может отправляться в Apple, чтобы обеспечить более высокую точность ответов. При этом вы можете в любой момент отключить Службы геолокации.

Обработка данных на устройстве

Аудиозаписи ваших запросов теперь обрабатываются только на iPhone, если вы сами не разрешите их пересылку на сервер. Система Neural Engine от Apple распознаёт речь с такой же высокой точностью, как и серверная система.2

Siri и Диктовка

Чем активнее вы пользуетесь Siri и функцией «Диктовка», тем эффективнее они работают и лучше понимают ваши запросы. Чтобы облегчить распознавание речи и повысить точность ответов, определённая информация (например, имена контактов или названия любимых музыкальных треков, книг и подкастов) отправляется на серверы Apple с использованием зашифрованных протоколов. При этом Siri и Диктовка связывают эту информацию не с Apple ID, а со специальным идентификатором, который случайным образом генерируется устройством. Вы можете сбросить его в любой момент: просто отключите Siri и Диктовку, а затем включите снова. В этом случае Apple удалит данные, связанные с вашим идентификатором Siri, — и процесс обучения начнётся с начала. Обработка результатов диктовки происходит офлайн на вашем устройстве, что позволяет надёжно защитить ваши персональные данные.

Обработка результатов диктовки происходит офлайн на вашем устройстве, что позволяет надёжно защитить ваши персональные данные.

Усовершенствование Siri и Диктовки

По умолчанию Apple не сохраняет аудиозаписи вашего взаимодействия с Siri и функцией «Диктовка». Для улучшения работы Siri и Диктовки используются созданные компьютером расшифровки. Вы можете принять участие в усовершенствовании Siri, разрешив Apple хранить и использовать такие аудиозаписи. Отказаться от участия можно в любой момент. Образцы аудиозаписей будут привязаны к случайному идентификатору, а не к вашему Apple ID. К тому же, вы в любой момент можете удалить с серверов Apple все свои обращения к Siri и функции «Диктовка», включая аудиозаписи и созданные компьютером расшифровки. При этом запросы, хранящиеся дольше шести месяцев, и короткие примеры запросов, которые уже были проанализированы, могут сохраняться, потому что уже не связаны со случайным идентификатором.

Подробнее о Siri и защите конфиденциальности

Предложения в Поиске и Safari

При использовании Safari, Поиска в iOS и iPadOS, а также Spotlight в macOS ваши поисковые запросы пересылаются на серверы Apple вместе с дополнительной информацией для контекста (например, с данными о местонахождении или других действиях, предпринятых во время сеанса поиска), чтобы поисковая система могла предложить вам наиболее актуальные варианты.![]() Эта информация привязывается к случайному идентификатору, а не к Apple ID, поэтому поисковые запросы и геоданные не связаны лично с вами. Для функции предложений в Поиске и Safari каждые 15 минут создаётся новый случайный идентификатор, и точные данные о вашем местоположении никогда не передаются на сервер. Вместо этого ваше устройство пересылает информацию о примерном местоположении, используя функцию скрытия геопозиции. Вы можете в любой момент отключить предложения в Поиске и Safari. Если вы отключите предложения с учётом своего местоположения, Apple всё равно будет использовать ваш IP‑адрес, чтобы предлагать вам наиболее актуальные варианты на основании более общих данных о вашем местонахождении.

Эта информация привязывается к случайному идентификатору, а не к Apple ID, поэтому поисковые запросы и геоданные не связаны лично с вами. Для функции предложений в Поиске и Safari каждые 15 минут создаётся новый случайный идентификатор, и точные данные о вашем местоположении никогда не передаются на сервер. Вместо этого ваше устройство пересылает информацию о примерном местоположении, используя функцию скрытия геопозиции. Вы можете в любой момент отключить предложения в Поиске и Safari. Если вы отключите предложения с учётом своего местоположения, Apple всё равно будет использовать ваш IP‑адрес, чтобы предлагать вам наиболее актуальные варианты на основании более общих данных о вашем местонахождении.

Подробнее о предложениях Siri и защите конфиденциальности

Wallet

В приложении Wallet вы можете безопасно хранить все свои банковские карты, проездные, посадочные талоны, билеты на различные мероприятия, электронные ключи и многое другое.

Добавление карт

Когда вы добавляете в Apple Pay кредитную, дебетовую, предоплаченную или транспортную карту (в тех регионах, где это возможно), эта информация шифруется и передаётся на серверы Apple с вашего устройства. Apple расшифровывает данные, определяет платёжную сеть вашей карты и повторно шифрует данные с помощью ключа. Его может применить для дешифровки только ваша платёжная сеть и поставщики, авторизованные эмитентом карты для предоставления услуг и токенов.

После подтверждения карты ваш банк, уполномоченный поставщик услуг банка или эмитент карты создают уникальный номер учётной записи устройства, шифруют его и отправляют вместе с другими данными в Apple. Уникальный номер учётной записи устройства хранится в модуле Secure Element на самом устройстве, и в Apple не смогут его расшифровать.

Обновление

Ключи и пропуски

В Wallet можно добавить офисный пропуск, ключи от дома или номера в отеле. Они будут храниться в модуле Secure Element на вашем устройстве — так же, как и банковские карты.![]() 3

3

Apple Pay

Когда вы оплачиваете покупки банковской картой, Apple не знает, что вы купили, где и на какую сумму.

Уникальный идентификационный номер устройства

Когда вы добавляете кредитную или дебетовую карту в Apple Pay через приложение Wallet, данные о ней, о вашем счёте и вашем устройстве отправляются в банк-эмитент карты по защищённому каналу. Номер карты не хранится ни на вашем устройстве, ни на сервере Apple. Вместо этого создаётся уникальный идентификационный номер устройства (Device Account Number). Он шифруется так, что Apple не может его расшифровать, и хранится на вашем устройстве в модуле Secure Element. Здесь этот номер изолирован от остальных данных операционной системы. Он никогда не сохраняется на серверах Apple Pay и не копируется в iCloud. Мы не отслеживаем историю ваших покупок с помощью Apple Pay, чтобы показывать вам рекламу.

Подробнее о безопасности и конфиденциальности Apple Pay

Транзакции при покупках в магазинах

Для обработки платежей в магазинах требуется идентификационный номер устройства и уникальный динамический код безопасности, который используется для конкретной транзакции. Ни компания Apple, ни ваше устройство не отправляют продавцу данные ваших кредитных или дебетовых карт. Если вы пользуетесь бонусной картой, Apple требует, чтобы любая информация, которая позволяет вас идентифицировать (например, ваш адрес электронной почты или номер телефона), шифровалась при отправке. Информация, связанная с вашей бонусной картой, никогда не раскрывается без вашего разрешения.

Ни компания Apple, ни ваше устройство не отправляют продавцу данные ваших кредитных или дебетовых карт. Если вы пользуетесь бонусной картой, Apple требует, чтобы любая информация, которая позволяет вас идентифицировать (например, ваш адрес электронной почты или номер телефона), шифровалась при отправке. Информация, связанная с вашей бонусной картой, никогда не раскрывается без вашего разрешения.

Покупки в приложениях и на сайтах

Когда вы расплачиваетесь в приложении или на сайте, Apple получает зашифрованные данные о вашем платеже и перед отправкой разработчику повторно кодирует их уникальным ключом, который известен только нам и конкретному разработчику. Если вы оплачиваете покупку с помощью Touch ID на MacBook Air или Touch Bar на MacBook Pro, платёж обрабатывается в модуле Secure Element. Этот сертифицированный модуль предназначен специально для хранения и защиты платёжной информации. Другие компьютеры Mac и любые устройства iOS и iPadOS, на которых выполнен вход в ту же учётную запись iCloud, взаимодействуют через зашифрованный канал локально или через серверы Apple. Все разработчики приложений и сайтов, использующих Apple Pay, обязаны опубликовать свою политику конфиденциальности, чтобы вы знали, как именно обрабатываются ваши данные.

Все разработчики приложений и сайтов, использующих Apple Pay, обязаны опубликовать свою политику конфиденциальности, чтобы вы знали, как именно обрабатываются ваши данные.

Здоровье

Вы сами решаете, какие сведения хранить в приложении «Здоровье» и каким приложениям давать к ним доступ.

Шифрование данных

Только от вас зависит, как использовать данные, которые вы добавили в приложение «Здоровье», и с кем ими делиться. И только вы решаете, какая информация будет указана в приложении и у кого будет к ней доступ. Когда телефон заблокирован код‑паролем, Touch ID или Face ID, все данные приложения «Здоровье» с информацией о вашем здоровье и организме — за исключением Медкарты — шифруются. В iCloud эта информация тоже всегда шифруется — как во время передачи, так и при хранении на сервере. А если вы используете новейшие версии watchOS и iOS и у вас включена двухфакторная аутентификация, то резервное копирование этих данных выполняется так, что Apple не может их расшифровать.

Обмен данными о вашей активности

Вы можете делиться с другими пользователями информацией о своей физической активности, которую отслеживает приложение «Фитнес» на ваших Apple Watch. При этом вы всегда можете отключить это, и тогда iPhone другого пользователя автоматически получит команду на удаление всей истории вашей активности. Можно также временно скрыть от других свою активность.

Обновление

Доступ к данным из приложения «Здоровье»

Поделитесь информацией о своём здоровье с близкими. Вы можете сами выбрать, какими данными и трендами хотите делиться — например, данными о сердечном ритме или физической активности, результатами анализов или основными показателями, Медкартой, Отслеживанием цикла или чем‑то ещё.

HealthKit

HealthKit позволяет разработчикам создавать приложения для здоровья и фитнеса, которые могут обмениваться данными с приложением «Здоровье» и между собой. Пользователи сами контролируют, какая именно информация об их здоровье доступна различным приложениям. Разработчики всех приложений в App Store обязаны информировать пользователей о своей политике конфиденциальности. Это касается и приложений, работающих с HealthKit. Приложениям, которые поддерживают работу с HealthKit, запрещено использовать или передавать данные HealthKit сторонним организациям для показа рекламы или для сбора информации в других целях. Приложения могут передавать данные исключительно с вашего разрешения и в целях улучшения вашего здоровья и физического состояния или для проведения медицинских исследований. Когда вы соглашаетесь поделиться этими данными с надёжными приложениями, информация передаётся напрямую из HealthKit в стороннее приложение, минуя серверы Apple.

Разработчики всех приложений в App Store обязаны информировать пользователей о своей политике конфиденциальности. Это касается и приложений, работающих с HealthKit. Приложениям, которые поддерживают работу с HealthKit, запрещено использовать или передавать данные HealthKit сторонним организациям для показа рекламы или для сбора информации в других целях. Приложения могут передавать данные исключительно с вашего разрешения и в целях улучшения вашего здоровья и физического состояния или для проведения медицинских исследований. Когда вы соглашаетесь поделиться этими данными с надёжными приложениями, информация передаётся напрямую из HealthKit в стороннее приложение, минуя серверы Apple.

ResearchKit и CareKit

ResearchKit и CareKit — это программные платформы с открытым кодом, которые максимально задействуют возможности iPhone. Используя ResearchKit, разработчики могут создавать приложения, которые позволяют медикам собирать большие объёмы важных данных для своих исследований. А приложения, разработанные на платформе CareKit, помогают людям активнее следить за своим здоровьем и самочувствием.

А приложения, разработанные на платформе CareKit, помогают людям активнее следить за своим здоровьем и самочувствием.

С ResearchKit вы сами выбираете, в каких исследованиях участвовать и какую информацию предоставлять различным исследовательским приложениям. Приложения, работающие с ResearchKit или CareKit, могут использовать и пересылать данные из приложения «Здоровье» только с вашего согласия. Любые приложения на платформе ResearchKit, в которых изучается здоровье пациентов, всегда должны запрашивать согласие участников исследований и предоставлять информацию о правах, связанных с конфиденциальностью, а также о передаче и обработке данных.

Перед началом исследований каждое приложение должно быть одобрено независимым советом по медицинской этике. В некоторых исследованиях ResearchKit может быть указано, что они проводятся компанией Apple. В таких случаях мы получаем данные от участников, которые согласились делиться ими с исследователями, и совместно с медицинским сообществом изучаем, как наши технологии могут помочь людям ещё лучше следить за своим здоровьем. Эти данные собираются таким образом, что не позволяют Apple идентифицировать участников исследования.

Эти данные собираются таким образом, что не позволяют Apple идентифицировать участников исследования.

Подробнее о ResearchKit и CareKit

Усовершенствование приложений «Здоровье», «Активность» и режима «Кресло-коляска»

Функции улучшения приложений «Здоровье» и «Активность», а также режима «Кресло-коляска» отправляют данные с iPhone и Apple Watch на серверы Apple, чтобы мы могли повысить эффективность сервисов для здоровья и фитнеса. Сюда входит информация из Здоровья и Активности, измерения движений, список других установленных приложений для фитнеса, ваше приблизительное местонахождение и длительность использования Apple Watch. Эта информация не используется в каких‑либо иных целях и не содержит персональных данных.

Уведомления о контакте

При разработке уведомлений о контакте с COVID‑19 нашим приоритетом была конфиденциальность пользователей. Эта функция задействует случайно сгенерированные Bluetooth-идентификаторы. Они сбрасываются каждые 10–20 минут, чтобы не допустить отслеживания. Вы можете включить и отключить Уведомления о контакте в любой момент. Система не собирает данные о вашем местоположении. Если человек отмечает, что заболел, его личность не раскрывается остальным пользователям или компании Apple.

Они сбрасываются каждые 10–20 минут, чтобы не допустить отслеживания. Вы можете включить и отключить Уведомления о контакте в любой момент. Система не собирает данные о вашем местоположении. Если человек отмечает, что заболел, его личность не раскрывается остальным пользователям или компании Apple.

Службы геолокации

Настройки конфиденциальности в Службах геолокации позволяют эффективно управлять доступом приложений к данным о вашем местоположении.

Техническая документация по Службам геолокации и настройкам конфиденциальности (PDF)

Доступ к геопозиции для приложений

Точные элементы управления позволяют контролировать то, какие именно данные о геопозиции передаются приложениям. Вы можете предоставить приложению доступ к вашей геопозиции всего один раз или каждый раз, когда вы им пользуетесь.

Приблизительная геопозиция

В iOS 14, iPadOS 14 и watchOS 7 вы можете разрешить приложениям определять вашу геопозицию не точно, а приблизительно — в радиусе примерно 26 кв. километров. Это позволит им, например, находить рестораны поблизости или показывать погоду в вашем городе, не получая о вас лишней информации.

километров. Это позволит им, например, находить рестораны поблизости или показывать погоду в вашем городе, не получая о вас лишней информации.

Уведомления об использовании геопозиции в фоновом режиме

Получайте уведомления о том, что приложение использует вашу геопозицию в фоновом режиме. Это поможет вам решить — обновлять ли разрешение на такой доступ. В уведомления теперь добавлена карта, чтобы вы могли отследить, где приложение использовало вашу геопозицию в фоновом режиме.

Конфиденциальность геопозиции

при использовании Wi‑Fi и Bluetooth

Начиная с версий iOS 13 и iPadOS 13, в API были внесены ограничения на типы приложений, которые могут видеть названия используемых сетей Wi‑Fi. Благодаря этому приложениям стало труднее определять ваше местоположение без разрешения. Чтобы защитить вас от приложений, которые используют технологию Bluetooth для определения геопозиции без вашего согласия, в iOS и iPadOS есть специальные элементы управления. Поэтому приложение всегда должно запрашивать у вас разрешение на использование Bluetooth. Единственное исключение составляет воспроизведение аудио — в этом случае разрешение не запрашивается. В настройках Bluetooth можно в любое время менять параметры доступа.

Поэтому приложение всегда должно запрашивать у вас разрешение на использование Bluetooth. Единственное исключение составляет воспроизведение аудио — в этом случае разрешение не запрашивается. В настройках Bluetooth можно в любое время менять параметры доступа.

Управление геопозицией для фотографий

C macOS, iOS и iPadOS вы сами решаете передавать ли данные о месте съёмки вместе с фотографией, которой делитесь с другом или с приложением.

Вход с Apple

Вы можете быстро и легко авторизоваться в приложениях или на сайтах. При этом Apple не отслеживает ваши действия и не собирает данные о вас.

Техническое описание функции «Вход с Apple» (PDF)

Вход без отслеживания

Функция «Вход с Apple» позволяет авторизоваться в приложениях и на сайтах, используя Apple ID. Поэтому веб‑сайты не могут запрашивать никаких ваших данных, кроме имени и электронной почты. Apple не отслеживает ваши действия и не составляет ваш цифровой профиль при входе с Apple ID.

Apple не отслеживает ваши действия и не составляет ваш цифровой профиль при входе с Apple ID.

Возможность скрыть электронный адрес

Если вы не хотите делиться с приложением или веб‑сайтом своим электронным адресом, у вас есть возможность его скрыть. Apple также может создать для вас уникальный адрес и перенаправлять входящие письма на вашу настоящую почту.

Двухфакторная аутентификация

При использовании функции «Вход с Apple» вам потребуется защитить свой Apple ID двухфакторной аутентификацией, чтобы обеспечить безопасный вход в учётные записи в ваших любимых приложениях.

Переключение на «Вход с Apple»

Попробуйте функцию «Вход с Apple» для авторизации в любимых приложениях. Используйте Face ID, Touch ID и двухфакторную аутентификацию Apple для повышения безопасности и защиты личных данных. При этом вам не придётся создавать новую учётную запись.

Развлечения

Наши службы развлечений используют данные о том, что вы слушаете, смотрите и во что играете, чтобы предлагать релевантный контент. Но Apple никогда не создаёт полного цифрового профиля и не собирает данные обо всех ваших действиях на всех устройствах.

Но Apple никогда не создаёт полного цифрового профиля и не собирает данные обо всех ваших действиях на всех устройствах.

Apple Music

В Apple Music нет сторонних рекламных объявлений. Для правильной работы функций персонализации, например раздела «Слушать», автовоспроизведения, персональных миксов и уведомлений о новинках, Apple собирает некоторые сведения о ваших действиях в приложении «Музыка». Вы можете узнать подробную информацию в разделе «Apple Music и конфиденциальность» при первом включении сервиса. В рамках работы приложения мы обязаны передавать некоторые агрегированные данные нашим партнёрам, например музыкальным лейблам. От этого зависят, к примеру, выплаты роялти исполнителям. Но все эти данные передаются с использованием передовых средств защиты конфиденциальности.

Apple Music не использует идентификаторы пользователя или устройства при передаче данных партнёрам. А если вы не хотите хранить свою коллекцию музыки на наших серверах, вы можете отказаться от использования Медиатеки iCloud. В iOS и iPadOS вы сами решаете, какие приложения имеют доступ к вашей учётной записи Apple Music и связанным с ней данным.

В iOS и iPadOS вы сами решаете, какие приложения имеют доступ к вашей учётной записи Apple Music и связанным с ней данным.

Подробнее об Apple Music и защите конфиденциальности

Apple TV

Чтобы составлять индивидуально подобранные рекомендации и улучшать работу Apple TV, мы собираем информацию о ваших покупках, скачиваниях и действиях в приложении Apple TV — включая данные о том, что вы смотрели, о подключённых приложениях и о вашем местоположении. Вы можете сами решить, передавать ли сведения об использовании подключённых приложений. Также вы контролируете историю просмотров, которой мы пользуемся для составления персональных рекомендаций. Можно удалить сразу всю историю просмотров из подключённых приложений или выбрать только отдельные приложения.

Подробнее о приложении Apple TV и защите конфиденциальности

Apple Arcade

Игры Apple Arcade не собирают ваши личные данные и не следят за тем, как вы играете, если вы не дали на это разрешения. В играх в Apple Arcade нет встроенной рекламы, и сторонние компании не могут за вами следить.

В играх в Apple Arcade нет встроенной рекламы, и сторонние компании не могут за вами следить.

Подробнее об Apple Arcade и защите конфиденциальности

App Store

Каждое приложение в App Store должно соответствовать строгим правилам по защите личной информации, а его разработчик обязан предоставить отчёт о том, как используются сведения о вас. Кроме того, приложения всегда должны спрашивать у вас разрешения на доступ к фотографиям, геопозиции и другим данным.

Правила для приложений

Apple требует, чтобы разработчики в App Store соблюдали ряд правил, обеспечивающих безопасность и конфиденциальность пользователей. Они также должны представлять вам для ознакомления политику конфиденциальности. Если Apple узнаёт о приложении, которое нарушает эти правила, то просит разработчика устранить проблему, иначе приложение будет удалено из App Store. Перед размещением в App Store все приложения проходят проверку.

Подробнее о проверке приложений (PDF)

Личные данные в App Store

Разработчики обязаны сообщать, как они используют ваши данные (в том числе информацию о работе с приложением, контактные данные и геопозицию) и применяются ли эти данные для отслеживания. Вы можете посмотреть такой отчёт на продуктовой странице в App Store, прежде чем скачивать это приложение — или в любой другой момент. Мы стремимся предоставить вам полный контроль над данными и сделать внутренние процессы прозрачнее. Apple продолжит эти улучшения и вместе с разработчиками будет обеспечивать вас информацией для осознанного выбора.

Вы можете посмотреть такой отчёт на продуктовой странице в App Store, прежде чем скачивать это приложение — или в любой другой момент. Мы стремимся предоставить вам полный контроль над данными и сделать внутренние процессы прозрачнее. Apple продолжит эти улучшения и вместе с разработчиками будет обеспечивать вас информацией для осознанного выбора.

Подробнее об информации об использовании личных данных в App Store

Узнайте, как приложения Apple

используют ваши данные

Разрешения для приложений

После установки на ваше устройство приложение должно запросить разрешение на доступ при первой попытке использования персональных данных — например, вашей геопозиции или фото. У вас всегда есть возможность изменить параметры доступа. А в iOS 11 или новее и в iPadOS вы можете предоставлять приложениям данные о своей геопозиции только на тот отрезок времени, когда вы используете это приложение. Apple также следит, чтобы приложения не могли получить доступ к определённым типам данных или запросить неограниченный доступ ко всем данным вашего устройства.

Блиц‑приложения

Когда вы используете блиц-приложение, разработчики могут запрашивать только ограниченный набор сведений. Если потребуется доступ к вашей геолокации, камере или другим личным данным, оно запросит у вас такое же разрешение, как и обычное приложение. Вы можете разрешить доступ к данным для всех блиц‑приложений. При этом, в отличие от своих полных версий, они не могут отправить вам запрос на отслеживание в сторонних приложениях и на сайтах.

Отслеживание в приложениях

В Настройках появился раздел, посвящённый отслеживанию при использовании приложений. В нём показано, каким приложениям вы уже дали разрешение на отслеживание. Вы можете в любой момент изменить настройки, а также запретить приложениям присылать такие запросы. А разработчики приложений для iOS 14.5, iPadOS 14.5 и их последующих версий должны выполнять новое условие. Компании, которые хотят показывать рекламу или передавать сведения брокерам данных, теперь должны получить разрешение пользователя, прежде чем начать отслеживать его действия в сторонних приложениях и на сайтах.![]()

iCloud

Данные, которые вы храните в iCloud, защищены шифрованием. Система устроена так, что у сторонних разработчиков, использующих CloudKit, нет доступа к вашему Apple ID.

Шифрование данных

Все ваши данные в iCloud — такие как фотографии, контакты, напоминания — шифруются при передаче и при хранении на наших серверах. Почтовые сообщения пересылаются с устройства в iCloud в зашифрованном виде. А во время хранения используются средства безопасности, которые защищают переписку, но при этом не мешают вам быстро и просто получить доступ к сообщениям. Apple также шифрует информацию, которая передаётся между вашим почтовым приложением и почтовыми серверами iCloud. При хранении некоторых личных данных, например из приложений «Дом» и «Здоровье», используется сквозное шифрование, обеспечивающее максимальную безопасность. Эта информация защищена ключом, который генерируется на основе данных, уникальных для вашего устройства, и известного только вам пароля. Поэтому никто не сможет получить доступ к вашим данным или прочитать их.

Поэтому никто не сможет получить доступ к вашим данным или прочитать их.

Двухфакторная аутентификация

Двухфакторная аутентификация обеспечивает дополнительный уровень безопасности для вашего Apple ID. А значит, никто, кроме вас, не сможет получить доступ к вашей учётной записи, даже если узнает ваш пароль. Эту функцию легко настраивать и удобно использовать.

Подробнее о безопасности в iCloud

Общий доступ в iCloud

Когда вы используете общий доступ к документам iCloud, личные данные участников никогда не раскрываются тем, кто не получил или не принял приглашение. Все пользователи, имеющие доступ к ссылке, включая компанию Apple, могут видеть названия соответствующих файлов, а также имя и фамилию, связанные с вашей учётной записью iCloud. В iOS 11 и новее, iPadOS, macOS High Sierra и новее благодаря сквозному шифрованию в iCloud определённые личные данные (например, данные из приложения «Здоровье») синхронизируются на всех устройствах таким образом, что Apple не имеет к ним доступа.

Сторонние организации

Если Apple привлекает сторонние компании для хранения вашей информации, то всегда шифрует её и не раскрывает этим компаниям ключей, чтобы они не получили доступа к вашим данным. Apple хранит ключи шифрования в собственных центрах обработки данных, чтобы вы могли копировать, синхронизировать или создавать резервные копии документов в iCloud. В Связке ключей iCloud ваши пароли и данные кредитных карт тоже хранятся зашифрованными — Apple не может прочитать их или получить к ним доступ.

CloudKit

С помощью CloudKit сторонние разработчики могут использовать хранилище iCloud в своих приложениях. CloudKit позволяет синхронизировать ваши настройки, предпочтения и приложения на всех ваших устройствах. Поэтому вам будет проще пользоваться такими приложениями и не придётся заново входить в каждую учётную запись на разных устройствах. По умолчанию разработчики получают доступ только к вашему уникальному идентификатору, а не к Apple ID. С вашего согласия они могут использовать адрес вашей электронной почты, чтобы вас можно было найти в их приложениях. Только вы решаете раскрывать эту информацию или нет и можете в любой момент изменить настройки приватности. Ваши данные, связанные с CloudKit, передаются разработчикам, только если вы сами решили ими поделиться.

С вашего согласия они могут использовать адрес вашей электронной почты, чтобы вас можно было найти в их приложениях. Только вы решаете раскрывать эту информацию или нет и можете в любой момент изменить настройки приватности. Ваши данные, связанные с CloudKit, передаются разработчикам, только если вы сами решили ими поделиться.

Обновление

Контакты для восстановления доступа

Выберите одного или нескольких человек, которым вы доверяете, и назначьте их контактами для восстановления доступа.

С их помощью вы сможете сбросить пароль и легко вернуть доступ к своей учётной записи при необходимости.

Обновление

Программа «Цифровое наследие»

Эта программа позволяет назначить людей, которые смогут получить доступ к вашей учётной записи в случае вашей смерти.4

iCloud+

В iCloud+ появились новые функции

защиты конфиденциальности

для электронной почты.![]()

Обновление