SHA256 расшифровка онлайн бесплатно, современный криптографический стандарт для сетевой безопасности

Бесплатный онлайн генератор SHA256 позволяет создать hash (32-битный) любой строки или введенного значения, который возвращается в виде шестнадцатеричного числа из 64 цифр.

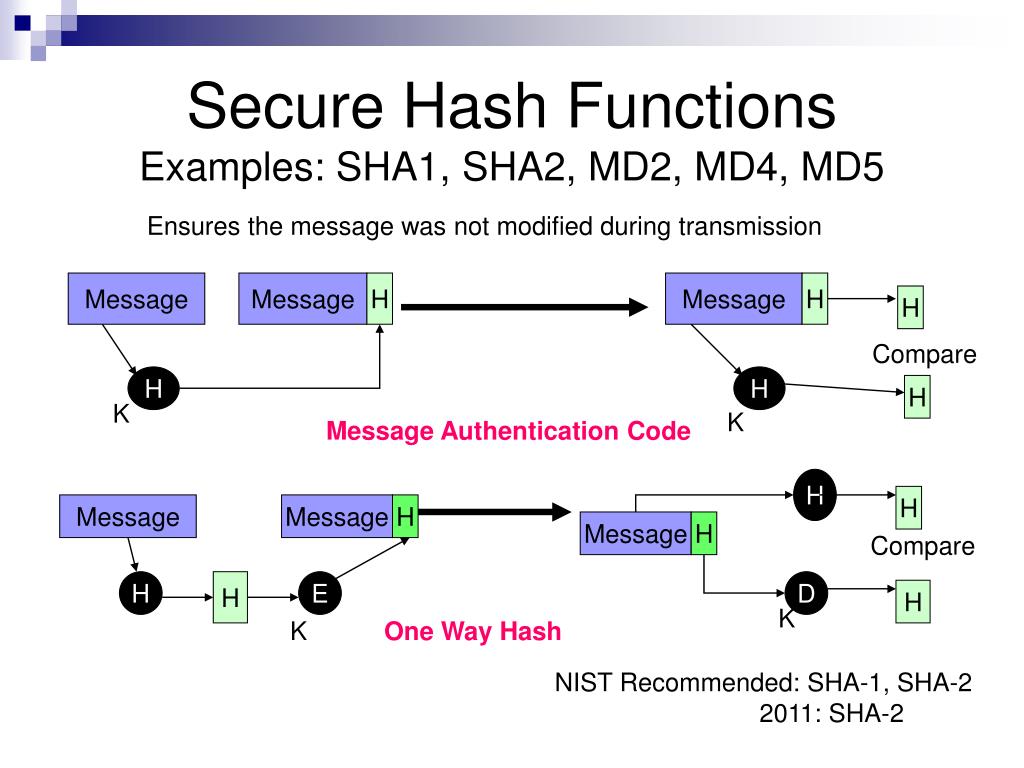

SHA-256 — hash-функция семейства SHA-2, разработанная Агентством национальной безопасности. Он расшифровывается как Secure Hash Algorithm (Алгоритм безопасного хеширования). Криптографические хеш-функции — это математические операции, которые функционируют на цифровых данных путем сравнения вычисленного “hash” (вывод выполненного алгоритма) c уже известным и ожидаемым хеш-значением. Односторонний hash может быть сгенерирован из любой части данных, но данные не могут быть сгенерированы из хеша.

SHA-256 — это современный криптографический стандарт для сетевой

безопасности. Алгоритм создает почти уникальное hash-значение с фиксированным размером 256-бит (32-байт). Оно обычно представляется в виде шестнадцатеричного числа из 64 цифр.

Он отлично подходит для проверки паролей, аутентификации, электронно-цифровой подписи и т. д. SHA-1 и SHA-2 — это две разные версии. Они отличаются и структурой, и длиной бита подписей. Вторая из них является одной из доступных и надежных hash-функций.

Принцип работы криптографического хеширования заключается в следующем: получить произвольный блок данных и возвращать фиксированное hash-значение. Этими блоками могут быть любые данные любого размера, но значение всегда должно быть фиксированным.

- Hash-функции должны быть эффективными в вычислительном отношении. Если компьютер обрабатывает криптофункцию и получает вывод через длительный период времени, его использование не будет практичным. Чтобы быть полезным, они должны быть эффективными в вычислительном отношении.

- Самая главная идея hash-function заключается в том, что вывод не должен раскрыть информацию ввода. Это называется устойчивостью к прообразам. Криптогалгоритм хеширования может принять ввод любого типа.

Ввод может содержать цифры, буквы, слова или знаки пунктуации, одиночный символ, предложение из книги или целую книгу. Фиксированный вывод обеспечивает безопасность, так как, если длинный ввод приведет к длинномы выводу, у взломщиков будет подсказка при попытке раскрыть закрытый ввод. Кроме этого, изменение одного символа в длинной строке текста должно привести к совершенно другой цифре. Если криптографическая хеш-функция создаст разные выводы каждый раз для одного и того же ввода, это будет противоречить всей идее.

Ввод может содержать цифры, буквы, слова или знаки пунктуации, одиночный символ, предложение из книги или целую книгу. Фиксированный вывод обеспечивает безопасность, так как, если длинный ввод приведет к длинномы выводу, у взломщиков будет подсказка при попытке раскрыть закрытый ввод. Кроме этого, изменение одного символа в длинной строке текста должно привести к совершенно другой цифре. Если криптографическая хеш-функция создаст разные выводы каждый раз для одного и того же ввода, это будет противоречить всей идее. - Hash-function должна иметь устойчивость к коллизиям. Это означает, что будет невозможно найти два разных ввода, имеющие одинаковый вывод.

- Криптографические hash-functions должны быть детерминированными. Другими словами, для каждого ввода хеш-функция должна иметь один и тот же результат. При одном и том же вводе hash-function должна создать в точности одинаковый вывод. Как уже отмечалось, ввод хеш-функции может быть любой длины. Это означает, что есть бесконечное количество возможных вводов, которые могут быть введены в хеш-функцию.

Хеш-функция — это функция, которая получает введенное значение и создает соответствующее выходное значение. При ее запуске для любого введенного значения x вы всегда получите одно и то же выходное значение y. Наилучшим способом их можно демонстрировать с помощью модулярной функции, которая также называется модулярной арифметикой.

SHA-2 как алгоритм хеширования для электронно-цифровых подписей

Данная функция используется в некоторых распространенных в приложениях защиты и протоколах, включая TLS и SSL, PGP, SSH, S/MIME и IPsec.

Протокол SSL/TLS обеспечивает защищенную передачу данных через интернет из одного устройства к другому. SSL обеспечивает аутентификацию. Но протокол SSL/TLS улучшает подключение, используя асимметричное шифрование. Это означает, что существует два ключа шифрования, каждый из которых выполняет половину процесса (открытый ключ шифрования и закрытый ключ расшифрования). Каждый сертификат SSL содержит открытый ключ, который клиент может использовать для шифрования данных, а владелец сертификата SSL надежно хранит на своем сервере закрытый ключ, который используется для расшифрования этих данных и обеспечения их читаемости.

С 2016 года SHA-2 используется как алгоритм хеширования для электронно-цифровых подписей. Сертификат SSL/TLS использует такую подпись. Она, вероятно, будет использоваться как минимум пять лет, если не будут обнаружены попытки нарушения защиты алгоритма.

Хеш, имеющий больше бит, может обеспечить больше безопасности, так как в таком случае будут больше возможных комбинаций. Но если два разных значения или файла создадут одинаковый хеш, произойдет коллизия. Коллизии очень опасны, так как они позволяют двум файлам создать одинаковую подпись, и когда компьютер проверяет подпись, она может казаться валидной.

Использование SHA-256 в сети Биткойн

Алгоритм SHA-256 поддерживает сеть Биткойн. Так как эта хеш-функция является односторонней, она идеально работает для криптовалюты, а именно для Биткойн.

SHA-256 используется в процессе обработки (mining process). Процесс генерации новых монет называется майнингом. Он осуществляется мощными компьютерами, которые решают криптографические задачи. Этот процесс обеспечивает безопасность сети и защищает от хакеров.

Этот процесс обеспечивает безопасность сети и защищает от хакеров.

Биткойн использует алгоритм SHA-256 два раза, что называется double-SHA-256. Это выглядит следующим образом:

Previous Block Hash = SHA-256 (SHA-256(Block Header))

Корень дерева Меркла (merkle root) также создается этим же алгоритмом и находится в начале блока. Корень дерева Меркла — это хеш для всех хешов всех транзакций, которые являются частью блока в сети блокчейн. Другими словами, он хранит данные о всех транзакциях, выполненных в сети.

Алгоритм также используется в создании биткойн-адресов, которые известны как закрытые ключи и необходимы для выполнения транзакций между пользователями. Адрес — это уникальный код, состоящий из случайных чисел. Созданный ключ должен пройти через два алгоритма – SHA-256 и RIPEMD160.

Эти два алгоритма дают возможность создать короткие закрытые ключи. Если открытый ключ содержит 256 бит, то закрытый содержит 160 бит.

python — Как расшифровать AES SHA-256 CBC?

Есть строка которая шифруются с помощью данного алгоритма.

b'{"merchantID": "XXXXXXXXXXX", "tokenID": "YYYYYY-YYYYYYYYYY-YYYY"}'

На выходе я вижу payload 25BE197FB04DAC542243AC124C3799031007417C2E214C833318C469D7D328DB889B36CDAACBB67D6F528911F3B31F7E3E4D44E3016A5A29D179998665FB4B590F42F4FEFA6771B5302AE1C067D9ACE0F8477D11BA82217B9A9F0E4941545161

В режиме отладки я вижу след. настройки

Пытаюсь методом decrypt раскодировать строку — выдаёт

from base64 import b16encode, b16decode

from os import urandom

from cryptography import x509

from cryptography.hazmat.backends import default_backend

from cryptography.hazmat.primitives.hashes import SHA1

from cryptography.hazmat.primitives.ciphers import Cipher, algorithms, modes

from gateway.exceptions import ConfigurationError

class Crypt:

"""AES-256-CBC crypto class"""

IV_LENGTH = 16

token = ""

cert = ""

def __init__(self, conf_token, conf_cert):

def get_repr_fp(cert):

fingerprint = x509.load_pem_x509_certificate(

cert, default_backend()).

fingerprint(SHA1())

fingerprint = b16encode(fingerprint).decode()

return ":".join(str(fingerprint[i:i+2]).upper() for i in range(

0, len(fingerprint), 2))

def gen_key(fp):

token = conf_token

return ("".join(

chr(ord(x) | ord(y))

for x, y in zip(fp, token))[:len(token)]).encode()

try:

with open(conf_cert, 'rb') as f:

pub = f.read()

f.close()

fingerprint = get_repr_fp(pub)

encryptkey = gen_key(fingerprint)

except TypeError as e:

raise ConfigurationError() from e

aes = algorithms.AES(encryptkey)

self.BLOCK_SIZE = aes.block_size

self.KEY_LENGTH = int(aes.key_size / 8)

self.__decryptkey = fingerprint[:self.KEY_LENGTH].encode()

self.__encryptkey = encryptkey

def __cipher(self, key, iv):

aes = algorithms.AES(key)

return Cipher(aes, modes.

update(data[self.IV_LENGTH:]) + decryptor.finalize())

c = Crypt(conf_token="xxxxxxxxxxxxx+", conf_cert= "yyyy.pem")

rawtext = "zzzz"

a = rawtext.encode()

z = c.encrypt(a)

print("Encrypted - :",z)

f = c.decrypt(z)

print(f)

SHA256 Шифрование/дешифрование онлайн | 10015 Инструменты

Что такое онлайн-шифрование/дешифрование SHA256?

SHA256 Encrypt/Decrypt — это бесплатный онлайн-инструмент для создания хэшей SHA256 из строк и расшифровки хэшей SHA256 в строки . Другими словами, этот инструмент представляет собой комбинацию генератора хэшей SHA256 и дешифратора SHA256 . SHA256 — это хэш-функция, которая создает уникальный 256-битный хэш длиной 64 символа для каждой строки. SHA256 или (SHA-256) расшифровывается как «Алгоритм безопасного хеширования 256-бит» и обнаружен Агентством национальной безопасности (АНБ) в США. SHA256 — одна из самых популярных функций хэширования/шифрования, особенно после обнаружения уязвимостей MD5. Он предлагает более безопасное решение и сильнее защищает от атак по сговору.

Он предлагает более безопасное решение и сильнее защищает от атак по сговору.

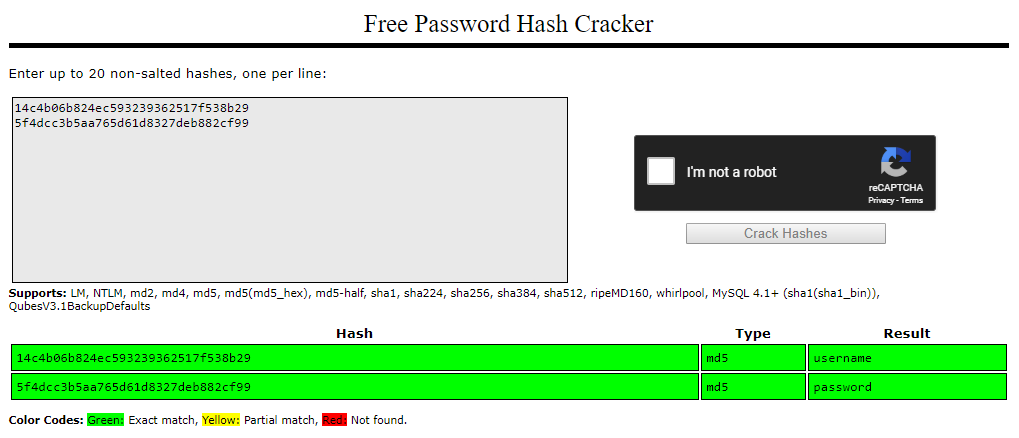

Как и все функции хеширования, функция SHA256 имеет одностороннюю модель выполнения и является необратимой. Расшифровка SHA256 невозможна напрямую с помощью простой функции. Существует несколько подходов к расшифровке SHA256. Если зашифрованный текст длинный, расшифровать/взломать хэши SHA256 очень сложно и требует много времени, даже невозможно, если он достаточно длинный. Но, как правило, люди используют SHA256 для расшифровки паролей и электронных писем, длина которых в основном составляет ~ 6-12 символов. Если у вас есть пароль или электронная почта, хэшированные с помощью SHA256, вы можете расшифровать их с помощью этих методов.

- Использовать предопределенный список или базу данных: Этот метод также называется «атакой по словарю». Если вы хотите расшифровать пароль, а тот, который вы пытаетесь расшифровать, является обычным, его можно расшифровать с помощью общего списка паролей.

В Интернете есть много списков, и один из этих списков можно использовать для определения, равен ли хэш SHA256, который вы хотите взломать, хэшу SHA256 пароля из этого списка.

В Интернете есть много списков, и один из этих списков можно использовать для определения, равен ли хэш SHA256, который вы хотите взломать, хэшу SHA256 пароля из этого списка. - Перебрать все возможные комбинации: Этот метод называется «грубой силой», основанной на пробах и ошибках. Это более трудоемкий процесс, но если у вас есть данные о возможных символах и максимальной длине текста, который вы хотите расшифровать, вы можете сузить комбинации и взломать SHA256, перебрав все возможные комбинации.

Вот представление того, как работает кодер-декодер SHA256 ; есть две разные строки с разной длиной символов, обе создают уникальные хэши SHA256 длиной 64 символа.

SHA256 Шифрование и дешифрование

Если вы используете общий список паролей для расшифровки хэша SHA256, это не займет много времени. Но будьте осторожны, если вы используете наборы символов и комбинации, расшифровка хэша может занять от нескольких минут до нескольких часов, и он значительно использует источники вашего компьютера для вычислений/итераций.

Как использовать онлайн-шифрование/дешифрование SHA256?

Вы можете кодировать или декодировать текст, выполнив следующие действия.

- Для генерации хэша SHA256 просто вставьте текст в поле ввода и нажмите «Зашифровать».

- Расшифровка SHA256 состоит из 2 шагов. Во-первых, используйте общий список паролей. Это дает быстрые результаты, если вы пытаетесь расшифровать общий пароль. Если это не сработает, попробуйте добавить наборы символов для пробных комбинаций для взлома хэша SHA256.

Расшифровать хеши MD5, SHA1, MySQL, NTLM, SHA256, SHA512, WordPress, Bcrypt бесплатно онлайн

Введите сюда свои хэши, и мы попробуем расшифровать их бесплатно онлайн.

Хеши (макс. 25, разделенные новой строкой, формат «хеш[:соль]») ( Массовый поиск)

Показать равнины и соли в шестнадцатеричном формате

Показать алгоритм находок

Hashes.

Это все равно, что иметь собственный массивный кластер по взлому хэшей, но с немедленными результатами!

Мы создаем нашу базу данных хэшей с августа 2007 года.

Мы не взламываем ваш хеш в режиме реального времени — мы просто кэшируем тяжелую работу многих энтузиастов взлома на протяжении многих лет.

Алгоритм дайджеста сообщения MD5 — это широко используемая хеш-функция, производящая 128-битное хэш-значение. Хотя MD5 изначально был разработан для использования в качестве криптографической хеш-функции, было обнаружено, что он страдает от многочисленных уязвимостей. Его по-прежнему можно использовать в качестве контрольной суммы для проверки целостности данных, но только от непреднамеренного повреждения.

В криптографии SHA-1 (Secure Hash Algorithm 1) представляет собой криптографическую хеш-функцию, которая принимает входные данные и создает 160-битное (20-байтовое) хеш-значение, известное как дайджест сообщения, обычно отображаемое как шестнадцатеричное число длиной 40 цифр. . Он был разработан Агентством национальной безопасности США и является федеральным стандартом обработки информации США. С 2005 года SHA-1 не считался безопасным от хорошо финансируемых противников, а с 2010 года многие организации рекомендовали его замену на SHA-2 или SHA-3. Microsoft, Google, Apple и Mozilla объявили, что к 2017 году их соответствующие браузеры перестанут принимать SSL-сертификаты SHA-1. SHA1 Decrypt.

Microsoft, Google, Apple и Mozilla объявили, что к 2017 году их соответствующие браузеры перестанут принимать SSL-сертификаты SHA-1. SHA1 Decrypt.

Алгоритм хеширования MySQL5 реализует двойной двоичный алгоритм хеширования SHA-1 для пароля пользователя. Расшифровка MySQL.

NT (новая технология) LAN Manager (NTLM) — это набор протоколов безопасности Microsoft, обеспечивающих аутентификацию, целостность и конфиденциальность пользователей. NTLM является преемником протокола проверки подлинности в Microsoft LAN Manager (LANMAN), более раннем продукте Microsoft. Набор протоколов NTLM реализован в поставщике поддержки безопасности, который объединяет протокол аутентификации LAN Manager, протоколы сеансов NTLMv1, NTLMv2 и NTLM2 в одном пакете. Использование или возможность использования этих протоколов в системе определяется параметрами групповой политики, для которых разные версии Windows имеют разные параметры по умолчанию. Пароли NTLM считаются слабыми, потому что их можно очень легко взломать на современном оборудовании.

Ввод может содержать цифры, буквы, слова или знаки пунктуации, одиночный символ, предложение из книги или целую книгу. Фиксированный вывод обеспечивает безопасность, так как, если длинный ввод приведет к длинномы выводу, у взломщиков будет подсказка при попытке раскрыть закрытый ввод. Кроме этого, изменение одного символа в длинной строке текста должно привести к совершенно другой цифре. Если криптографическая хеш-функция создаст разные выводы каждый раз для одного и того же ввода, это будет противоречить всей идее.

Ввод может содержать цифры, буквы, слова или знаки пунктуации, одиночный символ, предложение из книги или целую книгу. Фиксированный вывод обеспечивает безопасность, так как, если длинный ввод приведет к длинномы выводу, у взломщиков будет подсказка при попытке раскрыть закрытый ввод. Кроме этого, изменение одного символа в длинной строке текста должно привести к совершенно другой цифре. Если криптографическая хеш-функция создаст разные выводы каждый раз для одного и того же ввода, это будет противоречить всей идее.

В Интернете есть много списков, и один из этих списков можно использовать для определения, равен ли хэш SHA256, который вы хотите взломать, хэшу SHA256 пароля из этого списка.

В Интернете есть много списков, и один из этих списков можно использовать для определения, равен ли хэш SHA256, который вы хотите взломать, хэшу SHA256 пароля из этого списка.