Стандарты шифрования данных | это… Что такое Стандарты шифрования данных?

Стандарты шифрования данных — совокупность правил используемые в мощной алгоритмической технике кодировании информации.

Содержание

|

Стандарты шифрования данных

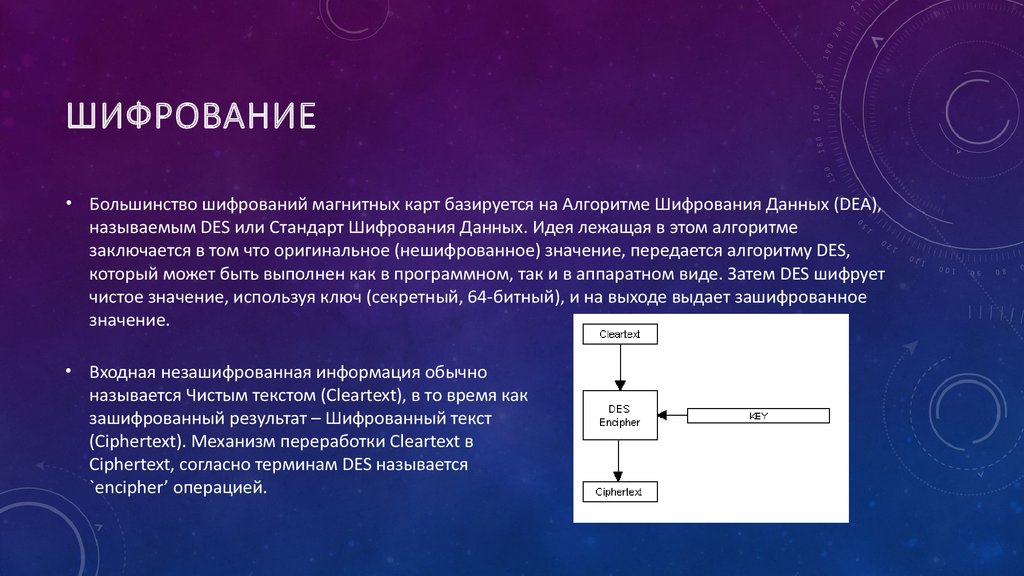

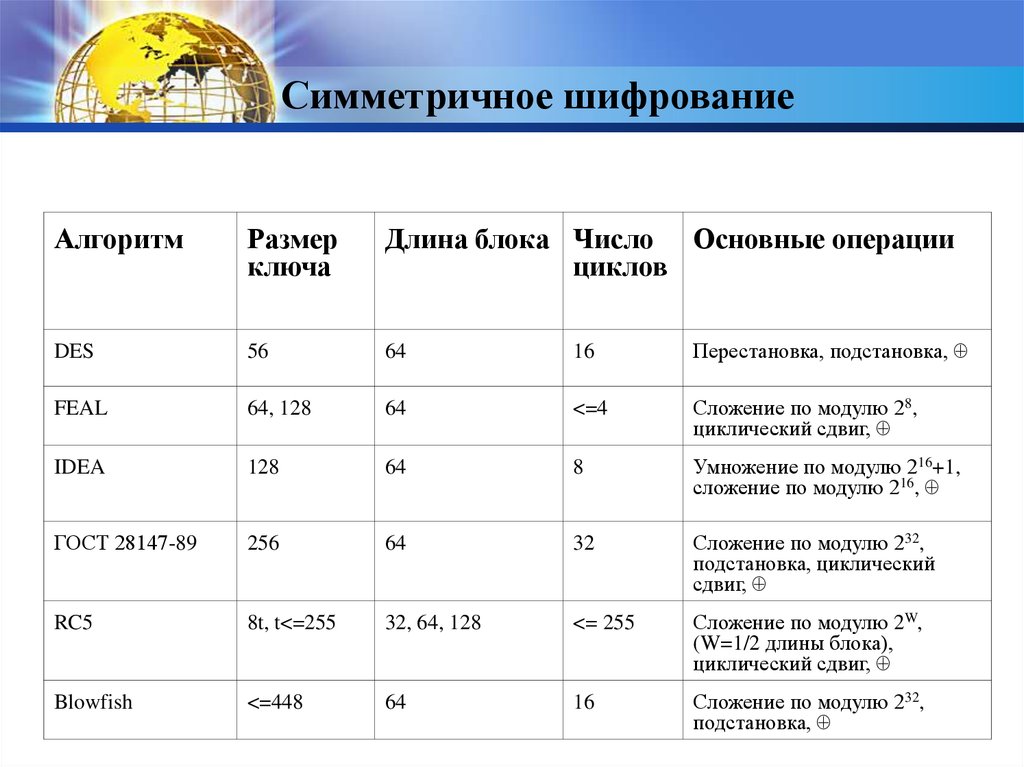

Сегодня самым известным и простым алгоритмом, который используется в системах защиты информации организаций и предприятий, является DES (Data Encryption Standart). Который описан в 1977 году Национальным бюро стандартов Соединённых Штатов Америки. Он необходим для защиты от незаконного доступа к важной, информации в организациях. Особенности алгоритма DES — используется ключ длиной 56 бит; зашифровать можно сообщение с помощью одной программы, а расшифровать — используя любую другую программу, соответствующую DES; высокая скорость обработки достигается за счёт несложного алгоритма и высокой стойкости.

Особенности алгоритма DES — используется ключ длиной 56 бит; зашифровать можно сообщение с помощью одной программы, а расшифровать — используя любую другую программу, соответствующую DES; высокая скорость обработки достигается за счёт несложного алгоритма и высокой стойкости.

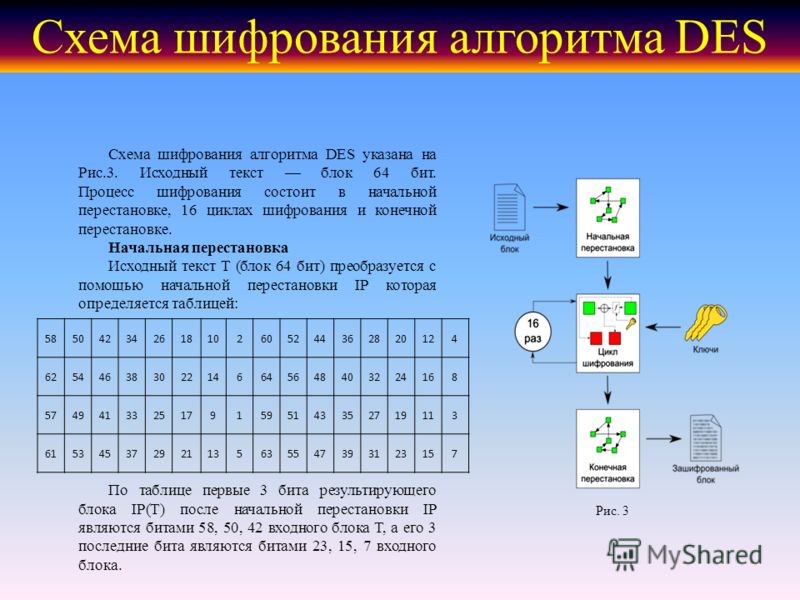

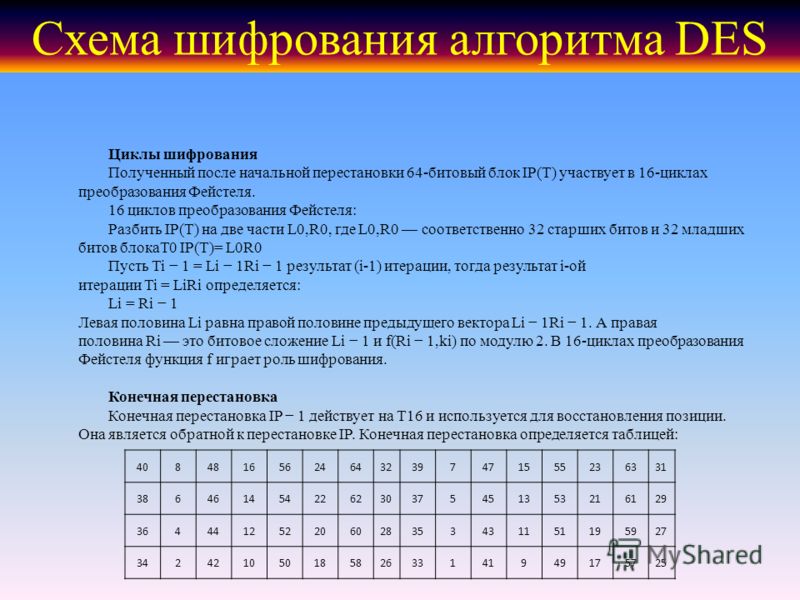

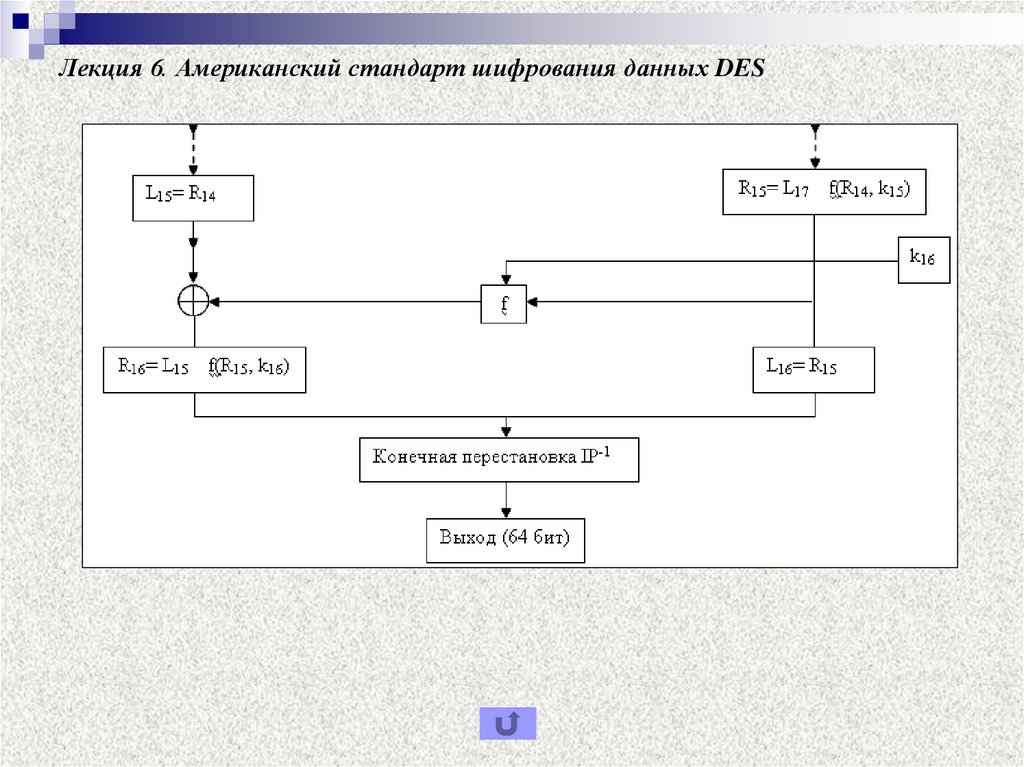

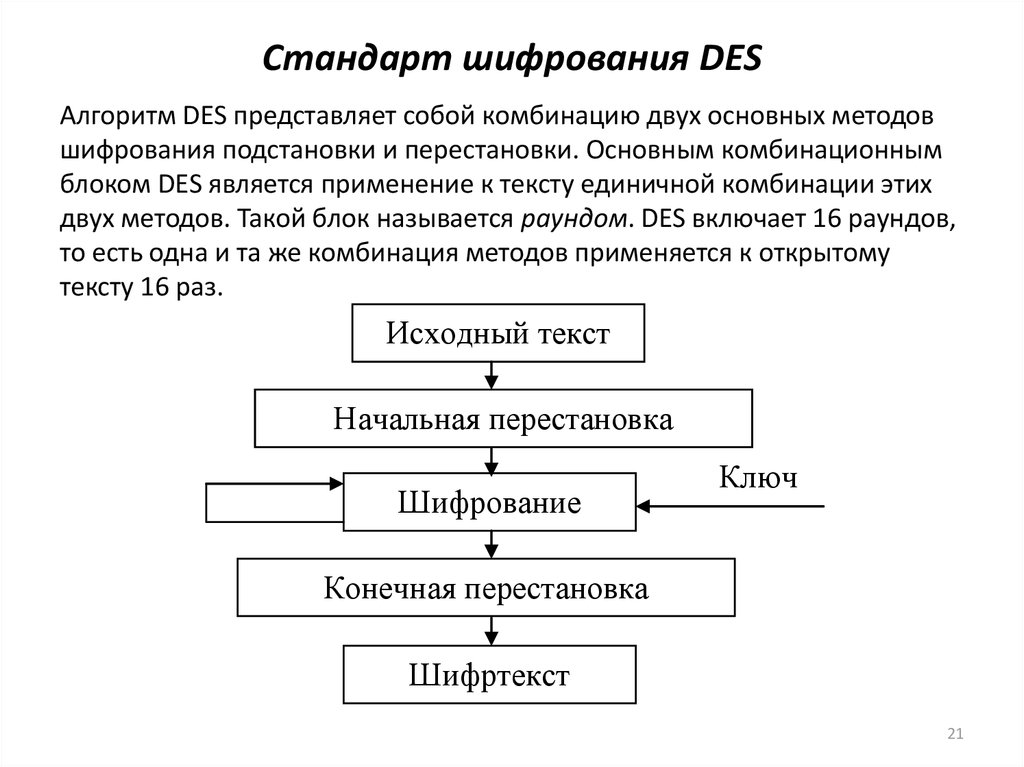

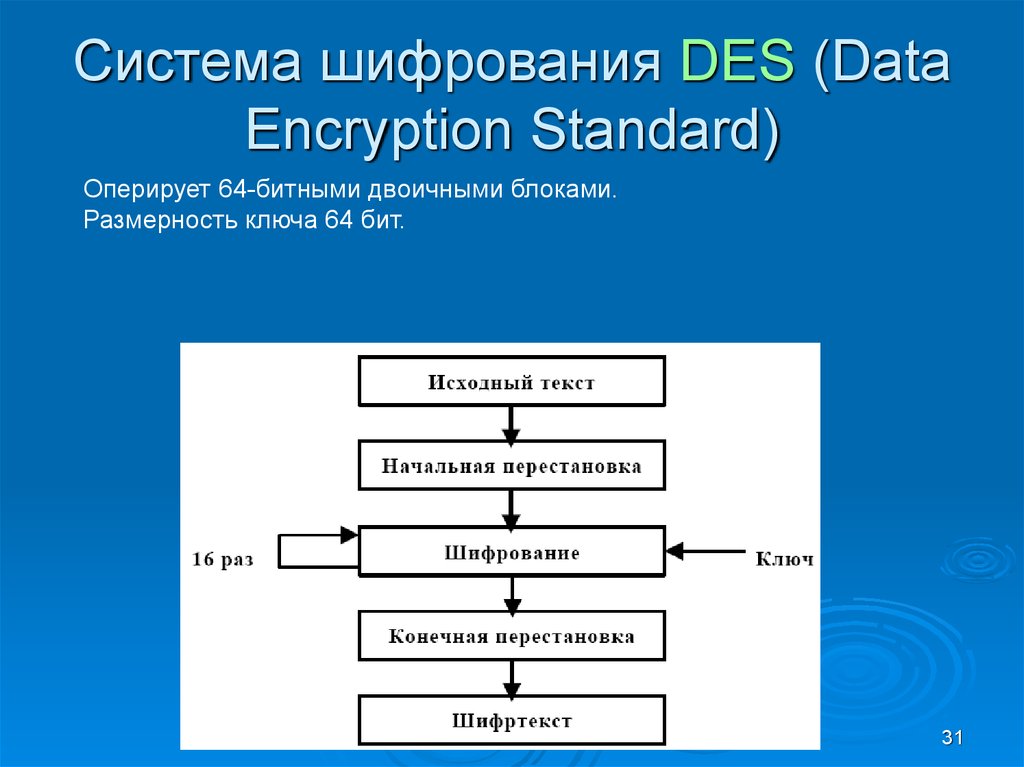

Алгоритм Data Encryption Standart использует множество подстановок и перестановок. Производит шифрование 64-битовых блоков, с помощью ключа размером 64 бит. В нём основными являются 56 бит (остальные 8 бит — контрольные. Дешифрование в Data Encryption Standart — обратная шифрованию, производится повтором операций в обратном порядке. Шифрование заключается в перестановке бит 64-битового блока, 16 циклах, и в конечной перестановке битов. Расшифрование является обратным процессу шифрования.

Data Encryption Standart подходит для шифрования и аутентификации данных. Он позволяет преобразовывать открытый текст в 64- битовый выходной зашифрованный текст.

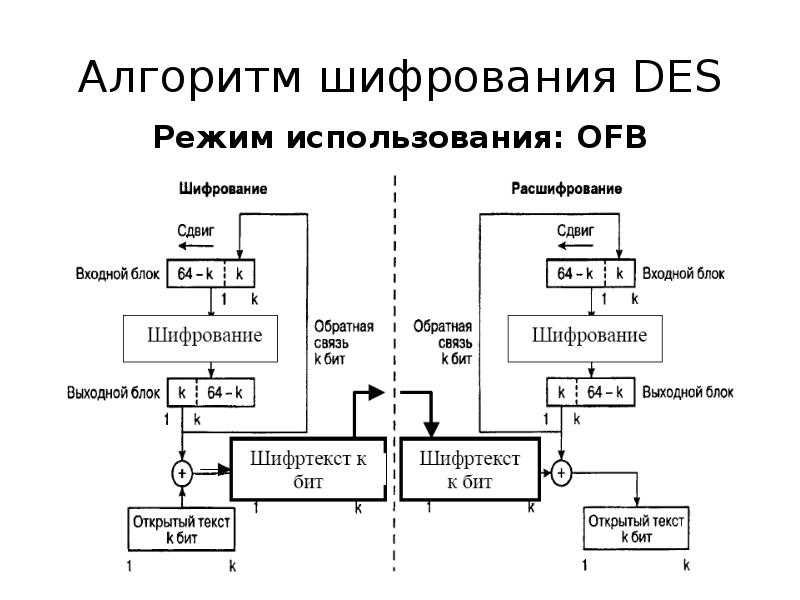

Для того чтобы пользоваться алгоритмом Data Encryption Standart для решения задач разработаны 4 режима: электронная кодовая книга ECB (Electronic Code Book), сцепление блоков шифра CBC (Cipher Feed Back) и обратная связь по выходу OFB (Output Feed Back). Обратная связь по зашифрованному тексту и по выходу используются в качестве поточных шрифтов. Это происходит так: каждый бит из последующего потока шифруется отдельно с использованием ключа и ранее закодированной информации.

Обратная связь по зашифрованному тексту и по выходу используются в качестве поточных шрифтов. Это происходит так: каждый бит из последующего потока шифруется отдельно с использованием ключа и ранее закодированной информации.

Электронная кодовая книга

Файл большой длины разбивают на 64-битовые блоки по 8 байтов. Каждый блок кодируют используя один и тот же ключ. Главное достоинство — простота реализации, недостаток — плохая устойчивость по отношению к опытным криптоаналитикам.

Из-за стандартного характера шифрования, ограниченная длина блока делает возможным проведение криптоанализа со словарём. Такой блок может повторяться в сообщение. Вследствие этого подобные блоки открытого текста в сообщении представляются подобными блоками кодированного текста , давая криптоаналитику информацию о составе сообщения.

Сцепление блока

В данном режиме файл разбивается на 64-битовые блоки. Первый блок суммируется с начальным вектором, который меняется каждый день и держится в секторе. Полученная сумма кодируется с используя Data Encryption Standart, который известен отправителю и получателю. Полученный закодированный блок текста суммируется с другим блоком, результат кодируется, и получается второй закодированный блок текста, и так далее. Это повторяется до того момента, как не будут обработаны все блоки текста.

Полученная сумма кодируется с используя Data Encryption Standart, который известен отправителю и получателю. Полученный закодированный блок текста суммируется с другим блоком, результат кодируется, и получается второй закодированный блок текста, и так далее. Это повторяется до того момента, как не будут обработаны все блоки текста.

Комбинирование блочных алгоритмов

Сейчас блочный алгоритм Data Encryption Standart признан относительно безопасным алгоритмом шифрования. Распространённый способом взламывания — метод перебора всех возможных вариантов ключа. Но в современных условиях длина ключа является недостаточной, иначе криптографическая система является недостаточно стойкой против взлома методом обычного перебора.

Увеличению криптографической стойкости создан трёхключевой вариант шифрования, когда закодированная первым ключом информация шифруется ещё два раза, используя остальные ключи. Но из-за этого возрастает общая длина конечного ключа.

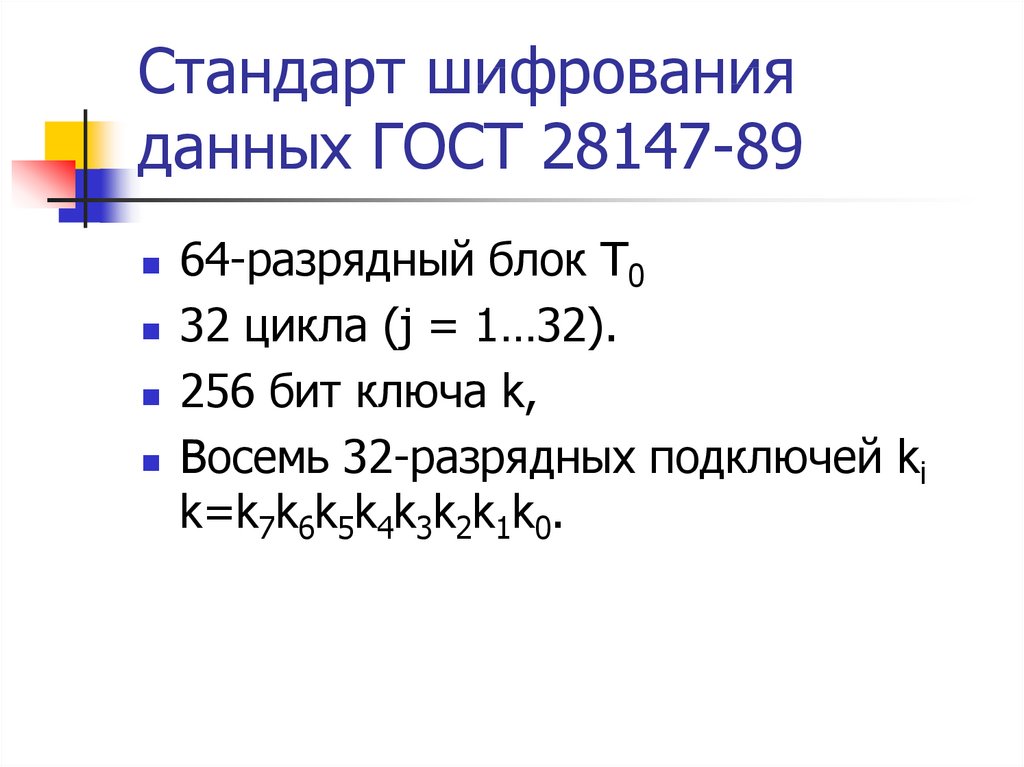

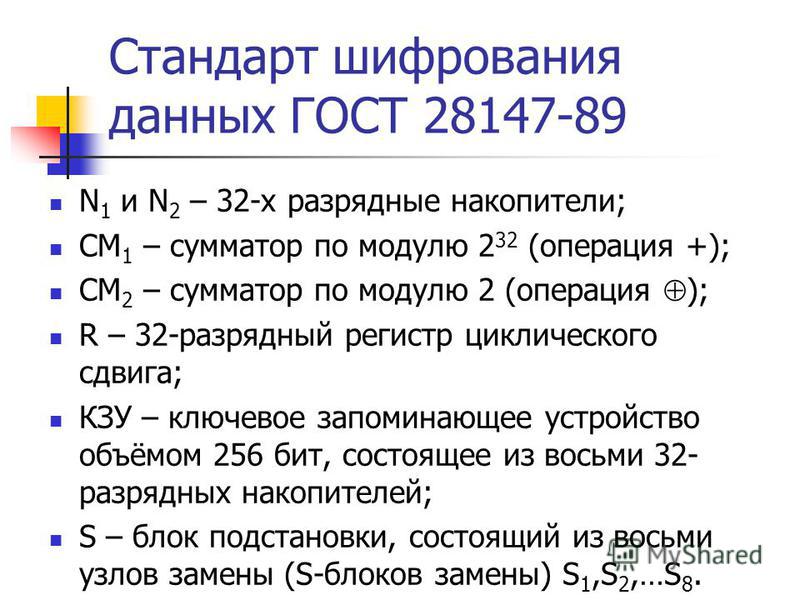

Российский стандарт шифрования данных

Российский стандарт шифрования данных представлен в ГОСТ[1] 28147-89. «Система обработки информации. Защита криптографическая. Алгоритм криптографического преобразования.» Алгоритм является блочным шифром. Он управляет блоками из 64 бит, используя функциии преобразования. Преимущество данного алгоритма — длина ключа 128 бит. Операции производятся над 16-битовыми родблоками. Один алгоритм используют для кодирования и для дешифрования. Как и для остальных шифров при шифровке производятся процессы перемешивания и рассеивания, и процессы могут реализованы программными средствами. Преимущества алгоритма — высокая криптографическая стойкость, удобство программного и аппаратного представления.

«Система обработки информации. Защита криптографическая. Алгоритм криптографического преобразования.» Алгоритм является блочным шифром. Он управляет блоками из 64 бит, используя функциии преобразования. Преимущество данного алгоритма — длина ключа 128 бит. Операции производятся над 16-битовыми родблоками. Один алгоритм используют для кодирования и для дешифрования. Как и для остальных шифров при шифровке производятся процессы перемешивания и рассеивания, и процессы могут реализованы программными средствами. Преимущества алгоритма — высокая криптографическая стойкость, удобство программного и аппаратного представления.

Асимметричные криптосистемы

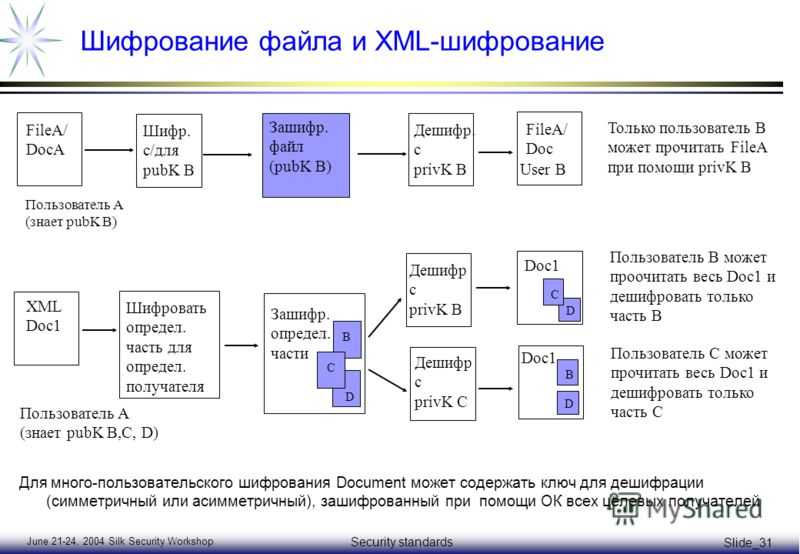

Продуктивными системами криптографической защиты являются асимметричные криптосистемы или системы с открытым ключом. В этих системах для кодирования применяется один ключ, а для дешифрования — другой. Первый ключ — открытый и может быть показан для применения пользователями системы, которые кодируют данные. Дешифрование данных открытым ключом невозможно реализовать. Для дешифровки адресат зашифрованных данных применяет другой ключ — секретный. Ключ дешифрования не бывает определёным из ключа кодирования. Эта процедура должна быть неразрешаемой для вычисления задачей.

Для дешифровки адресат зашифрованных данных применяет другой ключ — секретный. Ключ дешифрования не бывает определёным из ключа кодирования. Эта процедура должна быть неразрешаемой для вычисления задачей.

Примечания

- ↑ Государственный стандарт

Источники

1. Информационная безопасность: основы правовой и технической защиты информации: учебное пособие / В.А. Мазуров, А.В. головин, В.В. Поляков.- Барнаул: Изд-во Алт. ун-та, 2005. — 196 с.

Ссылки

- База данных Государственных стандартов Российской Федерации

См. также

- Криптоанализ

- Шифр

Связать?

Стандарты шифрования данных | это… Что такое Стандарты шифрования данных?

Стандарты шифрования данных — совокупность правил используемые в мощной алгоритмической технике кодировании информации.

Содержание

|

Стандарты шифрования данных

Сегодня самым известным и простым алгоритмом, который используется в системах защиты информации организаций и предприятий, является DES (Data Encryption Standart). Который описан в 1977 году Национальным бюро стандартов Соединённых Штатов Америки. Он необходим для защиты от незаконного доступа к важной, информации в организациях. Особенности алгоритма DES — используется ключ длиной 56 бит; зашифровать можно сообщение с помощью одной программы, а расшифровать — используя любую другую программу, соответствующую DES; высокая скорость обработки достигается за счёт несложного алгоритма и высокой стойкости.

Алгоритм Data Encryption Standart использует множество подстановок и перестановок. Производит шифрование 64-битовых блоков, с помощью ключа размером 64 бит. В нём основными являются 56 бит (остальные 8 бит — контрольные. Дешифрование в Data Encryption Standart — обратная шифрованию, производится повтором операций в обратном порядке. Шифрование заключается в перестановке бит 64-битового блока, 16 циклах, и в конечной перестановке битов. Расшифрование является обратным процессу шифрования.

Производит шифрование 64-битовых блоков, с помощью ключа размером 64 бит. В нём основными являются 56 бит (остальные 8 бит — контрольные. Дешифрование в Data Encryption Standart — обратная шифрованию, производится повтором операций в обратном порядке. Шифрование заключается в перестановке бит 64-битового блока, 16 циклах, и в конечной перестановке битов. Расшифрование является обратным процессу шифрования.

Data Encryption Standart подходит для шифрования и аутентификации данных. Он позволяет преобразовывать открытый текст в 64- битовый выходной зашифрованный текст.

Для того чтобы пользоваться алгоритмом Data Encryption Standart для решения задач разработаны 4 режима: электронная кодовая книга ECB (Electronic Code Book), сцепление блоков шифра CBC (Cipher Feed Back) и обратная связь по выходу OFB (Output Feed Back). Обратная связь по зашифрованному тексту и по выходу используются в качестве поточных шрифтов. Это происходит так: каждый бит из последующего потока шифруется отдельно с использованием ключа и ранее закодированной информации.

Электронная кодовая книга

Файл большой длины разбивают на 64-битовые блоки по 8 байтов. Каждый блок кодируют используя один и тот же ключ. Главное достоинство — простота реализации, недостаток — плохая устойчивость по отношению к опытным криптоаналитикам.

Из-за стандартного характера шифрования, ограниченная длина блока делает возможным проведение криптоанализа со словарём. Такой блок может повторяться в сообщение. Вследствие этого подобные блоки открытого текста в сообщении представляются подобными блоками кодированного текста , давая криптоаналитику информацию о составе сообщения.

Сцепление блока

В данном режиме файл разбивается на 64-битовые блоки. Первый блок суммируется с начальным вектором, который меняется каждый день и держится в секторе. Полученная сумма кодируется с используя Data Encryption Standart, который известен отправителю и получателю. Полученный закодированный блок текста суммируется с другим блоком, результат кодируется, и получается второй закодированный блок текста, и так далее. Это повторяется до того момента, как не будут обработаны все блоки текста.

Это повторяется до того момента, как не будут обработаны все блоки текста.

Комбинирование блочных алгоритмов

Сейчас блочный алгоритм Data Encryption Standart признан относительно безопасным алгоритмом шифрования. Распространённый способом взламывания — метод перебора всех возможных вариантов ключа. Но в современных условиях длина ключа является недостаточной, иначе криптографическая система является недостаточно стойкой против взлома методом обычного перебора.

Увеличению криптографической стойкости создан трёхключевой вариант шифрования, когда закодированная первым ключом информация шифруется ещё два раза, используя остальные ключи. Но из-за этого возрастает общая длина конечного ключа.

Российский стандарт шифрования данных

Российский стандарт шифрования данных представлен в ГОСТ[1] 28147-89. «Система обработки информации. Защита криптографическая. Алгоритм криптографического преобразования.» Алгоритм является блочным шифром. Он управляет блоками из 64 бит, используя функциии преобразования. Преимущество данного алгоритма — длина ключа 128 бит. Операции производятся над 16-битовыми родблоками. Один алгоритм используют для кодирования и для дешифрования. Как и для остальных шифров при шифровке производятся процессы перемешивания и рассеивания, и процессы могут реализованы программными средствами. Преимущества алгоритма — высокая криптографическая стойкость, удобство программного и аппаратного представления.

Преимущество данного алгоритма — длина ключа 128 бит. Операции производятся над 16-битовыми родблоками. Один алгоритм используют для кодирования и для дешифрования. Как и для остальных шифров при шифровке производятся процессы перемешивания и рассеивания, и процессы могут реализованы программными средствами. Преимущества алгоритма — высокая криптографическая стойкость, удобство программного и аппаратного представления.

Асимметричные криптосистемы

Продуктивными системами криптографической защиты являются асимметричные криптосистемы или системы с открытым ключом. В этих системах для кодирования применяется один ключ, а для дешифрования — другой. Первый ключ — открытый и может быть показан для применения пользователями системы, которые кодируют данные. Дешифрование данных открытым ключом невозможно реализовать. Для дешифровки адресат зашифрованных данных применяет другой ключ — секретный. Ключ дешифрования не бывает определёным из ключа кодирования. Эта процедура должна быть неразрешаемой для вычисления задачей.

Примечания

- ↑ Государственный стандарт

Источники

1. Информационная безопасность: основы правовой и технической защиты информации: учебное пособие / В.А. Мазуров, А.В. головин, В.В. Поляков.- Барнаул: Изд-во Алт. ун-та, 2005. — 196 с.

Ссылки

- База данных Государственных стандартов Российской Федерации

См. также

- Криптоанализ

- Шифр

Связать?

Какие существуют типы шифрования?

Скопирована ссылка!

Линси Кнерл

|

3 августа 2019 г.

Кибербезопасность и защищенные данные становятся все более важными с каждым днем. Поскольку мы используем все больше наших банковских, медицинских и бизнес-данных в Интернете, обеспечение их безопасности может быть затруднено. Вот почему большинство программ и приложений, которые мы используем, полагаются на ту или иную форму шифрования данных для обеспечения безопасности нашей информации.

Какие существуют типы шифрования? Хотя наиболее распространенными являются AES, RSA и DES, также используются и другие типы. Давайте углубимся в то, что означают эти аббревиатуры, что такое шифрование и как обеспечить безопасность ваших онлайн-данных.

Что такое шифрование данных?

Шифрование данных происходит, когда вы берете текст или данные, которые используете, и преобразуете их в код (также называемый «зашифрованным текстом»), который не могут понять те, у кого нет правильного ключа. Чтобы данные можно было использовать, их необходимо вернуть обратно или расшифровать.

Шифрование необходимо, потому что оно позволяет нам отправлять важную и часто конфиденциальную информацию через Интернет и с помощью электронных средств так, чтобы ее не видели посторонние лица. Для расшифровки данных необходим ключ, который будет у авторизованных пользователей. Однако имейте в виду, что даже зашифрованные данные иногда могут быть расшифрованы теми, у кого достаточно навыков или ресурсов, некоторые из которых могут иметь злой умысел.

Шифрование обычно предотвращает кражу или обмен важными данными, будь то фильмы, которые мы смотрим, которые используют управление цифровыми правами (DRM) для предотвращения незаконного копирования, или пароли для входа в систему, которые мы вводим на веб-сайте банка.

Почему тип шифрования имеет значение

Методы шифрования различаются в зависимости от того, сколько данных они могут обрабатывать одновременно и какой ключ требуется для их расшифровки. Некоторые шифры легче взломать, чем другие. В то время как некоторые компании или отдельные лица выбирают тип шифрования в соответствии со стандартами, продиктованными юридическими или отраслевыми нормами, другие могут просто выбирать свой тип на основе личных предпочтений. Это важно для вас, потому что ваши данные защищены. Вам понадобится лучший тип шифрования для данных, которые вы храните или передаете.

Различные типы шифрования

Три основных типа шифрования — это DES, AES и RSA. Хотя существует много видов шифрования — больше, чем можно легко объяснить здесь, — мы рассмотрим эти три важных типа шифрования, которые потребители используют каждый день. Большинство других являются вариациями старых типов, а некоторые больше не поддерживаются или не рекомендуются. Технологии развиваются каждый день, и даже те, которые считаются современными, в какой-то момент будут заменены более новыми версиями.

Большинство других являются вариациями старых типов, а некоторые больше не поддерживаются или не рекомендуются. Технологии развиваются каждый день, и даже те, которые считаются современными, в какой-то момент будут заменены более новыми версиями.

В то время как специалисты по безопасности предпринимают шаги для повышения безопасности вашей информации, хакеры находят способы обойти их . Это гонка вооружений с вашими данными в качестве военных трофеев. Давайте углубимся в популярные методы шифрования, историю шифрования и его дальнейшее развитие.

Шифрование DES

Принятое в качестве стандарта шифрования в 1970-х годах, шифрование DES само по себе больше не считается безопасным. Он шифрует всего 56 бит данных за раз, и вскоре после его появления было обнаружено, что его легко взломать. Однако он послужил стандартом, на котором основывались будущие более безопасные инструменты шифрования.

3DES

Более современный 3DES — это версия блочного шифра, используемая сегодня. Стандарт тройного шифрования данных (3DES) работает, как следует из его названия. Вместо использования одного 56-битного ключа он использует три отдельных 56-битных ключа для тройной защиты.

Стандарт тройного шифрования данных (3DES) работает, как следует из его названия. Вместо использования одного 56-битного ключа он использует три отдельных 56-битных ключа для тройной защиты.

Недостатком 3DES является то, что для шифрования данных требуется больше времени. Кроме того, более короткие блоки шифруются трижды, но их все равно можно взломать. Банки и предприятия все еще полагаются на него на данный момент, но новые формы могут вскоре отказаться от этой версии.

Когда следует использовать шифрование DES?

Сегодня вы вряд ли будете использовать DES или даже 3DES самостоятельно. Банковские учреждения и другие предприятия могут использовать 3DES для внутренних целей или для своих частных передач. Однако отраслевой стандарт отошел от него, и он больше не включается в новейшие технические продукты.

Шифрование AES

Один из самых безопасных типов шифрования Advanced Encryption Standard (AES) используется государственными органами и организациями безопасности, а также повседневными предприятиями для секретных сообщений. AES использует шифрование с «симметричным» ключом. Кому-то на принимающей стороне данных понадобится ключ для их декодирования.

AES использует шифрование с «симметричным» ключом. Кому-то на принимающей стороне данных понадобится ключ для их декодирования.

AES отличается от других типов шифрования тем, что он шифрует данные в одном блоке, а не в виде отдельных битов данных. Размеры блоков определяют название для каждого типа зашифрованных данных AES:

- AES-128 шифрует блоки размером 128 бит

- AES-192 шифрует блоки размером 192 бита

- AES-256 шифрует блоки размером 192 бита. 256-битный размер

В дополнение к разным размерам блоков каждый метод шифрования имеет разное количество раундов. Эти раунды представляют собой процессы преобразования фрагмента данных открытого текста в зашифрованные данные или зашифрованный текст. Например, AES-128 использует 10 раундов, а AES-256 — 14 раундов.

Когда следует использовать шифрование AES?

Большинство средств обработки данных, доступных сегодня на рынке, используют шифрование AES. Даже те, которые позволяют использовать другие методы со своими программами, рекомендуют стандарт AES. Он работает во многих приложениях и по-прежнему остается наиболее широко распространенным и безопасным методом шифрования по доступной цене. На самом деле, вы, вероятно, используете его, даже не подозревая об этом.

Даже те, которые позволяют использовать другие методы со своими программами, рекомендуют стандарт AES. Он работает во многих приложениях и по-прежнему остается наиболее широко распространенным и безопасным методом шифрования по доступной цене. На самом деле, вы, вероятно, используете его, даже не подозревая об этом.

Шифрование RSA

Другим популярным стандартом шифрования является «Rivest-Shamir-Adleman» или RSA. Он широко используется для данных, отправляемых в Интернете, и использует открытый ключ для шифрования данных. Те, кто получает данные, будут иметь свой собственный закрытый ключ для декодирования сообщений. Доказано, что это безопасный способ передачи информации между людьми, которые могут не знать друг друга и хотят общаться, не подвергая риску свои личные или конфиденциальные данные.

Когда следует использовать шифрование RSA?

Вам нужно немного знать об использовании RSA, чтобы сделать его частью вашей повседневной жизни, но после того, как он будет установлен, он найдет множество применений. Некоторые люди используют его, чтобы проверить цифровую подпись и убедиться, что человек, с которым они общаются, действительно тот, за кого себя выдает. Однако шифрование данных таким образом занимает много времени и нецелесообразно для больших или многочисленных файлов.

Некоторые люди используют его, чтобы проверить цифровую подпись и убедиться, что человек, с которым они общаются, действительно тот, за кого себя выдает. Однако шифрование данных таким образом занимает много времени и нецелесообразно для больших или многочисленных файлов.

Дополнительные типы шифрования

Существуют другие доступные службы и инструменты шифрования, включая рыб (Twofish, Blowfish и Threefish). Они используют разные технологии для шифрования данных и популярны среди многих кодеров и разработчиков. Они также были неотъемлемой частью программных продуктов для защиты паролей, представленных на рынке. Они не имеют патента и могут использоваться кем угодно без лицензии.

Не следует ожидать, что потребители будут понимать все о шифровании или уметь шифровать лично. Точно так же даже ограниченные знания о шифровании могут пригодиться при выборе и покупке продуктов и инструментов для обеспечения конфиденциальности и безопасности. Следуйте этим правилам, чтобы получить наилучший результат:

- Избегайте компаний, которые не могут (или не хотят) сообщать, какой метод шифрования они используют

- Исследуйте незнакомые типы.

Некоторые неизвестные средства шифрования представляют собой более современную версию стандартных типов 9.0062

Некоторые неизвестные средства шифрования представляют собой более современную версию стандартных типов 9.0062 - Избегайте оригинального шифрования DES. Не соответствует стандартам

- 3DES выводится из передовых инструментов и продуктов. Избегайте этого, если можете

Если вы не уверены в чем-то, что вы прочитали о шифровании, не стесняйтесь обращаться к специалисту по компьютерам в вашем регионе или к производителю вашего устройства .

Будущее шифрования данных

Шифрование используется в технических продуктах и инструментах, которые мы покупаем каждый день. видео чаты. Если его можно отправить или сохранить, он, скорее всего, будет зашифрован или будет иметь доступ к зашифрованным данным.

По мере изменения технологии будут меняться и типы шифрования, которые разрабатываются и используются. Хакеры становятся все более изощренными в своих усилиях, заставляя профессионалов, создающих эти безопасные инструменты, быть занятыми способами опередить злоумышленников.

Вы можете быть уверены, что самые авторитетные программные и аппаратные инструменты будут безопасны в использовании, если вы будете следовать рекомендациям производителя и обновлять и поддерживать свое оборудование. Хотя инциденты неизбежно случаются, мы по-прежнему можем полагаться на самые популярные на сегодняшний день типы шифрования.

Об авторе

Линси Кнерл является автором статьи для HP® Tech Takes. Линси — писатель со Среднего Запада, оратор и член ASJA. Она стремится помогать потребителям и владельцам малого бизнеса использовать свои ресурсы с помощью новейших технических решений.Раскрытие информации: Наш сайт может получать долю дохода от продажи продуктов, представленных на этой странице.

Стандарты и руководства по криптографии | CSRC

Проекты

Ссылки на проекты

Обзор Новости и обновления Публикации Презентации

Обзор

Пользователи бывшего «Crypto Toolkit» теперь могут найти этот контент в этом проекте. Он включает в себя криптографические примитивы, алгоритмы и схемы, описанные в некоторых федеральных стандартах обработки информации NIST (FIPS), специальных публикациях (SP) и внутренних/межведомственных отчетах NIST (NISTIR).

Он включает в себя криптографические примитивы, алгоритмы и схемы, описанные в некоторых федеральных стандартах обработки информации NIST (FIPS), специальных публикациях (SP) и внутренних/межведомственных отчетах NIST (NISTIR).

Деятельность в области стандартов и руководств по криптографии

- Методы блочного шифрования

- Цифровые подписи

- Хэш-функции

- Интероперабельные маяки случайного выбора

- Управление ключами

- Облегченная криптография (LWC)

- Коды аутентификации сообщений (MAC)

- Многосторонняя пороговая криптография

- Постквантовая криптография (PQC)

- Криптография, повышающая конфиденциальность (PEC)

- Генерация случайных битов

Дополнительные криптографические исследования

- Сложность цепи

- Криптография на основе эллиптических кривых

- Маскированные цепи

- Криптография на основе пар

- У нас также есть клуб чтения криптографии.

Высокоуровневое описание (с примерами) нашей деятельности в области криптографических стандартов см. на этих плакатах 2019 и 2020 ITL Science Day в NIST.

Ссылки, связанные с реализацией

- Программа проверки криптографических алгоритмов (CAVP)

- Примеры с промежуточными значениями

- Идентификаторы объектов (OID): Реестр объектов компьютерной безопасности (CSOR)

- Тестирование PKI

Руководство по использованию криптографии в федеральном правительстве

- Директивы, мандаты и политика (SP 800-175A)

- Криптографические механизмы (SP 800-175B, редакция 1)

Процесс разработки криптографических стандартов и руководств

Узнайте о процессе NIST по разработке криптографических стандартов и руководств в NISTIR 7977 и на главной странице проекта. У NIST теперь также есть проект по обзору криптографических публикаций для обзора криптографических публикаций, опубликованных более пяти лет назад.

2 Сцепление блока

2 Сцепление блока Некоторые неизвестные средства шифрования представляют собой более современную версию стандартных типов 9.0062

Некоторые неизвестные средства шифрования представляют собой более современную версию стандартных типов 9.0062