Как сделать свой сайт надежным: переход на https и виды ssl-сертификатов с иллюстрациями и примерами сайтов | Битрикс

- Главная

- Полезные материалы

- Новости

- Как сделать свой сайт надежным: переход на https и виды ssl-сертификатов

13204

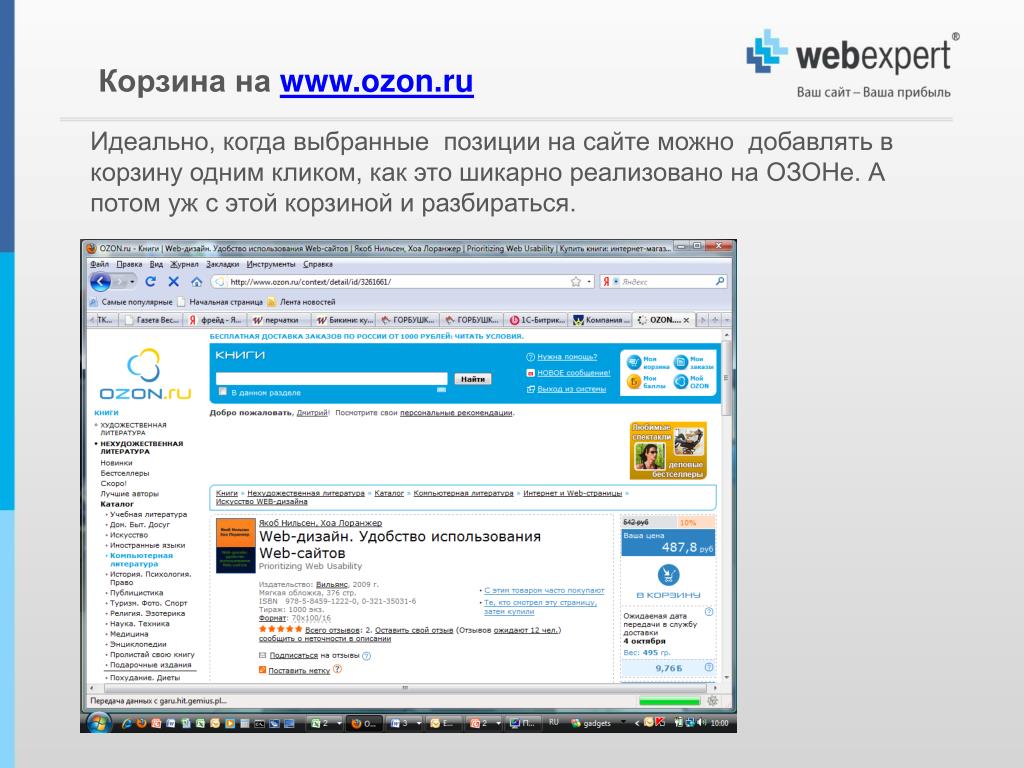

С ростом кибер-преступлений владельцам веб-сайтов крайне важно знать, как предоставить своим клиентам безопасное соединение. Кроме того, Google обещает к июлю 2018 года помечать все сайты, которые работают по протоколу HTTP, как “Незащищенные”. Чтобы пополнить ряды “Надежных” веб-сайтов, необходимо установить SSL-сертификат на свой сайт или интернет-магазин. Но прежде нужно разобраться в том, что такое SSL-сертификат, какие бывают виды сертификатов безопасности, в чем их отличие и как перевести свой сайт на HTTPS.

В этой статье мы расскажем о том, что такое SSL-сертификат, какие бывают сертификаты безопасности, и какие у них отличия и особенности.

Что такое SSL-сертификат?

Мы уже рассказывали о SSL-сертификатах и том, что переход на https сегодня скорее необходимость. SSL-сертификаты позволяют предоставить безопасное соединение между сайтом и пользователем. Соединение по протоколу https защищает конфиденциальные данные, такие как данные о транзакциях, номера пластиковых карт или данные для авторизации, которыми пользователи обмениваются в ходе каждой сессии.

Таким образом, SSL-сертификат позволяет использовать протокол https, который гарантирует, что информация останется конфиденциальной, а онлайн-транзакции — под защитой.

Как работает SSL-сертификат?

SSL-сертификат использует криптографию с открытым и закрытым ключом. Ключи представляют из себя длинные последовательностями случайных чисел. Открытый ключ известен вашему серверу и используется для шифрования любого сообщения. Закрытый же ключ используется для дешифровки сообщения.

Открытый ключ известен вашему серверу и используется для шифрования любого сообщения. Закрытый же ключ используется для дешифровки сообщения.

Сказано — показано.

Если Маша отправит сообщение Тане, она зашифрует его открытым ключом Тани, а единственным способом прочитать сообщение является дешифровка сообщения с помощью закрытого ключа Тани. Таким образом, Таня — единственная, у кого есть закрытый ключ, поэтому она сможет расшифровать сообщение Маши.

Вывод:

Если третье лицо перехватывает сообщение до того, как Таня его расшифрует, все, что получит злоумышленник, — абракадабру, которую нельзя будет взломать даже с помощью специальных программ. Если перевести пример на веб-сайт, то передача сообщений от Маши к Тане — взаимодействие веб-сайта и веб-сервера.

Зачем нужен SSL-сертификат?

SSL-сертификат защищает вашу конфиденциальную информацию, такую как данные кредитной карты, имена пользователей и пароли.

-

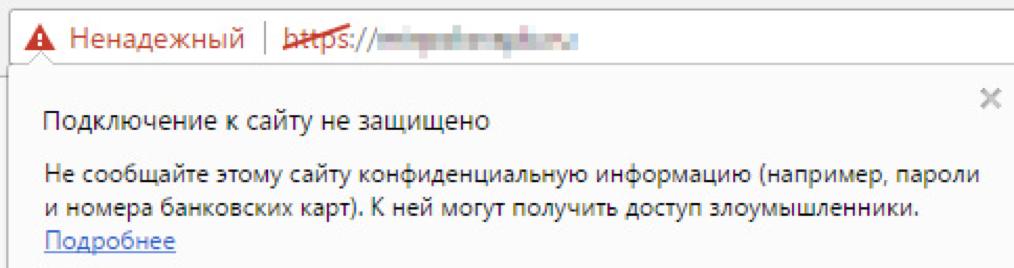

Изменяется статус ресурса в строке браузера, что повышает доверие пользователей

-

Увеличивается вероятность конверсии, так как пользователи уверены, что данные их карт не будут переданы третьим лицам

-

Google увеличивает позиции сайта или интернет-магазина в поисковой выдаче

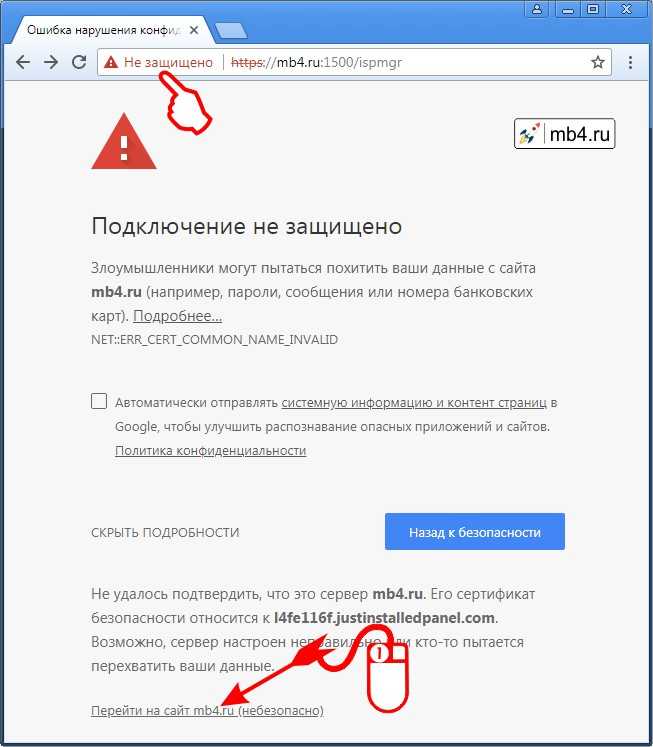

Сертификат безопасности позволит вашему сайту или интернет-магазину предоставить вашим посетителям защищенное соединение, а также уверенность в том, что данные их кредитных карт и другие персональные данные не будут скомпрометированы. Кроме того, в блоге Google Chrome появилась новость о том, что к июлю 2018 года, с выходом Google Chrome версии 68, все сайты, которые работают по протоколу HTTP будут отмечаться как ненадежные (“Не защищено” в российском варианте)

Виды SSL-сертификатов

Существует множество различных типов SSL-сертификатов, основанных на количестве принадлежащих им доменов и поддоменов, таких как:

Стандартный SSL-сертификат (Single Domain) — сертификат, который создается для защиты одного уникального домена или поддомена.

Пример корректной работы Стандартного SSL-сертификата:

company.ru

Пример, при котором возникает ошибка и Стандартный SSL-сертификат не работает:

отдел1.company.ru

отдел2.company.ru

Вайлкард SSL-сертификат (Wildcard SSL)

WildCard SSL — сертификат безопасности, который сохранит вам деньги и время, так как он предоставляет защищенное соединение для основного домена и неограниченного количества поддоменов сайта. И нужно учитывать, что это все — один сертификат. Wildcard SSL работает по такому же принципу, что и обычный SSL-сертификат, позволяя вам предоставлять пользователям защищенное соединение между вашим сайтом и браузером вашего клиента. Отличие лишь в том, что один вайлдкард SSL покрывает все поддомены основного домена сайта. Для примера рассмотрим внедрение wildcard SSL на поддомены сайта *.example.ru:

Отличие лишь в том, что один вайлдкард SSL покрывает все поддомены основного домена сайта. Для примера рассмотрим внедрение wildcard SSL на поддомены сайта *.example.ru:

moscow.example.ru

spb.example.ru

krasnodar.example.ru

Если на вашем сайте большое количество поддоменов, то вы можете сэкономить значительную сумму денег, установив wildcard SSL-сертификат.

Сертификат на несколько доменов (Multi-Domain SSL) — такой сертификат защищает несколько доменных имен. Один мультидоменный SSL-сертификат может предоставить защищенное соединение для 100 уникальных доменных имен, в том числе поддомены.

Примеры:

example.ru

otherexample.ru

mail.example.ru

another.example.net

Резюме

Google стимулирует сайты и интернет-магазины делать интернет безопаснее для рядовых пользователей. Чтобы пополнить ряды “Надежных” сайтов, перейти на HTTPS, повысить позиции вашего ресурса в поисковых системах, необходимо купить SSL-сертификат с установкой на вашем сайте.

Чтобы пополнить ряды “Надежных” сайтов, перейти на HTTPS, повысить позиции вашего ресурса в поисковых системах, необходимо купить SSL-сертификат с установкой на вашем сайте.

NB: При покупке готового шаблона в комплекте с 1С-Битрикс: Бизнес — SSL-сертификат предоставляется в подарок.

ВернутьсяРекомендуем почитать2206

2136

2024

2839

За нами можно следить в социальных сетях«Как сделать защищенное соединение для сайта?» — Яндекс Кью

ПопулярноеСообщества

СайтыРазработка сайтовЗащита сайта

921Z»>5 января 2019 ·

45,2 K

ОтветитьУточнитьRU-Center

35

RU-CENTER — крупнейший российский регистратор доменов для бизнеса. · 27 янв 2021 · nic.ru

Отвечает

Станислав Подчаский

Защищенное соединение для сайта обеспечивается при передаче данных по протоколу криптографического шифрования Secure Sockets Layer или сокращенно SSL. Чтобы перейти на защищенный протокол, на сайт нужно установить SSL-сертификат и настроить его работу.

Процедура состоит их двух шагов:

- Получение сертификата. Его можно получить бесплатно (часто их дарят своим клиентам хостинг-провайдеры, регистраторы доменов, конструкторы сайтов) или купить.

- Установка сертификата на сайт. Установка базового сертификата уровня DV SSL выполняется автоматически – ссылка с инструкцией по установке приходит на электронную почту владельца домена.

Если сайт на конструкторе, то подключение SSL-сертификата может выполняться в настройках сайта. Сертификаты уровней OV SSL (стандартный) и EV SSL (расширенный) устанавливаются вручную – порядок действий зависит от сервера, где размещен сайт.

Если сайт на конструкторе, то подключение SSL-сертификата может выполняться в настройках сайта. Сертификаты уровней OV SSL (стандартный) и EV SSL (расширенный) устанавливаются вручную – порядок действий зависит от сервера, где размещен сайт.

После подключения SSL-сертификата настраивается переадресация с http на https.

Комментировать ответ…Комментировать…

Артур Санамян

Маркетинг

375

Руководитель веб-студии Artworkshop. Разрабатываем сайты и помогаем компаниям получать… · 20 янв 2019 · aws.su

Практически у каждого нормального хостинг-провайдера сейчас есть услуга подключения бесплатного SSL-сертификата Let’s Encrypt.

1. Пишете в тех. поддержку хостинга, просите выпустить сертификат (если нет такой функции в панели управления хостингом).

2. Редактируете настройки сайта, в зависимости от CMS они будут разные, но общая суть: настроить переадресацию с http на. .. Читать далее

.. Читать далее

18,4 K

Иван

22 ноября 2019

Вот тут бесплатно можно сделать https://www.cloudflare.com Или сайт на конструкторе где бесплатно дают его и… Читать дальше

Комментировать ответ…Комментировать…

Виталий Ефимов

3

Наша компания с 2006 года на рынке хостинга. С первых дней обеспечиваем безотказную… · 23 янв 2020

Очень легко и просто — надо подписать сайт сертификатом.

Тогда сайт начнёт открываться по защищённому протоколу https.

например у нас Lets Ecrypt бесплатные мощные сертификаты для защиты сайты.

Ставятся в два клика мышкой.

Комментировать ответ…Комментировать…

Сергей

165

Мои увлечения :

Программирование, создание сайтов. Помощь в раскрутке проектов по. .. · 2 окт 2021

.. · 2 окт 2021

Защищенное соединение для сайта заключается в подключении к сайту специального SSL сертификата. Для того чтобы подключить SSL надо получить SSL сертификат в центре выдачи сертификатов, или создать его самостоятельно. Самодельный сертификат будет называться само-подписанным (его я делать не рекомендую) так как браузеры не доверяют таким сертификатам, потому что заверяют… Читать далее

Комментировать ответ…Комментировать…

Хостинг Формэ

58

hformer.com — стабильный хостинг и регистрация доменов для физических и юридических лиц · 28 мая 2020 · hformer.com

Отвечает

Ольга И.

Защищенное соединение для сайта достигается путем подключения SSL. Для подключения SSL вам необходимо будет установить на сайт SSL-сертификат. SSL-сертификат можно получить у хостинг-провайдера. Сам процесс установки сертификата не сложный. Достаточно выполнить несколько шагов согласно инструкции, которую вам предоставит хостинг-провайдер.

Сам процесс установки сертификата не сложный. Достаточно выполнить несколько шагов согласно инструкции, которую вам предоставит хостинг-провайдер.

Такие Дела

12 октября 2020

Пожалуй дам еще пару советов. Не знаю почему, но тут ни кто не упоминает условия, при кортом Ваш сайт получит… Читать дальше

Комментировать ответ…Комментировать…

Stas Mores

30 июн 2020

SSL сертификат защитит данные, путем шифрования данных для предотвращения несанкционированного доступа во время передачи. SSL сертификаты бывают разных уровней безопасности, в зависимости от уровня функции защиты отличаются.

https://prohoster.info/ssl-sertifikat

Комментировать ответ…Комментировать…

tele3 N.

349

Интересуюсь IT, люблю помогать людям · 5 янв 2019

Самый простой способ — подтверждение владением домена.

На почту приходит письмо с инструкцией по верификации. В качестве адреса выбирается либо почта из Whois домена, либо ящики админа.

Подробности можете посмотреть на сайте: https://semantica.in/blog/shifrujtes-kak-ustanovit-protokol-zashhishhennogo-soedineniya-https.html

Комментировать ответ…Комментировать…

Андрей Бикиперов

419

Главный по электронной цифровой подписи · 1 мар 2020

Можно сделать через cloudflare.com — бесплатно. Чтобы настроить защищённое соединение для сайта, выберите тип SSL-сертификата для домена: — Отключено — сайт недоступен по защищённому протоколу HTTPS. Включается перенаправление с HTTPS на HTTP; — Самоподписанный — сервер с веб-сайтом поддерживает HTTPS, но установленный сертификат не соответствует домену или является сам… Читать далее

Комментировать ответ…Комментировать…

Вы знаете ответ на этот вопрос?

Поделитесь своим опытом и знаниями

Войти и ответить на вопрос

як перевести сайт з HTTP на HTTPS (захищений протокол) без втрати трафіку і позицій?

Переїзд, чого б він не стосувався — справа напружена і відповідальна. Спочатку вас ламає — ви заперечуєте потребу в переїзді. Звичні стіни, паркування біля будинку, дивний сусід, погляд якого передбачає наявність ножа за спиною. А все-таки потрібно. Зміна обстанови повинна нести в собі потенціал, поліпшення поточного побуту. Адже дивно переїжджати з центру на околицю, шляхом розгубивши все.

Спочатку вас ламає — ви заперечуєте потребу в переїзді. Звичні стіни, паркування біля будинку, дивний сусід, погляд якого передбачає наявність ножа за спиною. А все-таки потрібно. Зміна обстанови повинна нести в собі потенціал, поліпшення поточного побуту. Адже дивно переїжджати з центру на околицю, шляхом розгубивши все.

Те ж саме відноситься і до переходу на захищений протокол (HTTPS).

Зміст статті

- Навіщо переносити сайт на захищений HTTPS-протокол.

- Інструкція по переїзду на захищений HTTPS-протокол.

- Вибір SSL-сертифіката.

- Lets Encrypt – безкоштовний сертифікат.

- Підготовка сайту до переходу (налаштування HTTPS-протоколу).

- Дії після переходу на HTTPS (перевірка коректності перенесення сайту на захищений протокол) .

- Приклад переходу c HTTP на HTTPS без втрати трафіку.

- Наостанок про переїзд з http на https.

1. Навіщо переносити сайт на захищений HTTPS-протокол

Відправна точка – прийняття: навіщо взагалі переїжджати на захищений протокол? Іноді, після численних ітерацій пояснень причин переїзду, так хочеться просто сказати – тому що, робіть! Але уявімо себе студентом, якому дуже хочеться вислужитися перед комісією (в нашому випадку – зібрати трафік), що б ми тоді сказали?

- Наявність захищеного шифрування запобігає можливість перехоплення конфіденційної інформації, залишеної на сайті, для подальшого використання шахраями.

А навіть якщо не шахраями, навіщо комусь копатися в чужій білизні? Тому наявність захищеного з’єднання так критично важливо для сайтів, що обробляють інформацію користувача – пошти, номери телефонів, банківські картки etc. Сайт з налаштованим HTTPS – це класичний приватний будинок в тихому районі Токіо, вікна якого не пропускають денне світло і допитливі носи.

А навіть якщо не шахраями, навіщо комусь копатися в чужій білизні? Тому наявність захищеного з’єднання так критично важливо для сайтів, що обробляють інформацію користувача – пошти, номери телефонів, банківські картки etc. Сайт з налаштованим HTTPS – це класичний приватний будинок в тихому районі Токіо, вікна якого не пропускають денне світло і допитливі носи. - Google любить HTTPS. Для нього захищене шифрування – дочка маминої подруги, якій він з більшою ймовірністю запропонує квитки в VIP-ложу пошукової видачі.

- Яндекс виділяє сайти з захищеним протоколом симпатичним замочком. Як відомо: для збільшення CTR всі засоби хороші.

- У браузерному рядку, навпаки адреси домену, ще один замок віщає користувачам про безпеку передачі даних. Це вагомий плюс – людині подобається знати, що конфіденційна інформація не потрапить в треті руки.

2. Інструкція по переїзду на захищений HTTPS-протокол

2.1. Выбір SSL-сертификата

Вибір SSL-сертифіката Мабуть, єдиний етап, в ході якого не виникає головняк. У вашому розпорядженні SSL-сертифікати з будь-якими нотками післясмаку.

У вашому розпорядженні SSL-сертифікати з будь-якими нотками післясмаку.

Давайте ж їх розглянемо:

- Самописний сертификат — генерується вами самостійно за допомогою окремих утиліт.

Плюсы: заощаджуємо гроші і час (зникає необхідність звертатися до постачальників послуг з оформлення SSL)

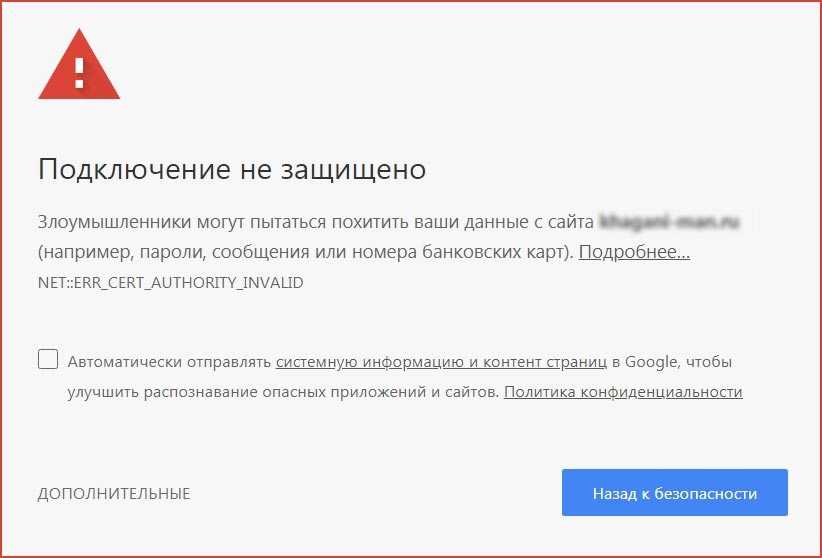

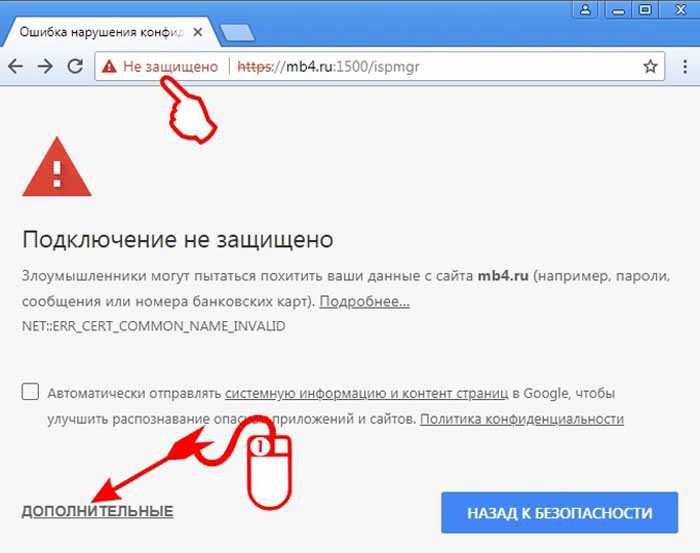

Минусы: самоподпісанний SSL-сертифікат не подобається браузерам, про що вони сповістять червоним світлом на прохід в Ла-Манш.

Выглядає це так: - Domain Validation — підтвердження, відповідно, проходить на рівні доменного імені.

Плюси: підтвердження не займає багато часу, не потребує документів на відміну від касирки універсамчіка за рогом. Ціна на рік – від $ 15 до $ 30.

Минусы: - облом для власників кириличних доменів – не спрацює;

- підтвердження приходить на пошту, прив’язану до домену, і тільки на певні адреси: admin@example.

com, [email protected] etc.

com, [email protected] etc. - Organization Validation — підтвердження з домену та організації. Тобто у вас попросять, наприклад, свідоцтво про державну реєстрацію. Загалом, довести, що ви є юр. особою. Особливість Domain Validation в тому, що в сертифікаті міститься інформація про компанію – власника доменного імені. Ціна на рік – від $ 60 до $ 700.Плюси: сертифікат містить інформацію не тільки про домен, а й власника доменного імені, що є вагомим аргументом для довіри в очах користувача

Мінуси: потрібно задурити і надати інформацію, яка підтверджує ваше юридична особа. - Extended Validation — відображається зеленої рядком з повним ім’ям організації,яка його отримала. Загалом, дорого-багато світу SSL-сертифікатів. Ціна на рік – від $ 150 до $ 1200.

Але для його отримання доведеться зовсім-зовсім запотіти – крім доменної перевірки, в хід підуть свідоцтво про державну реєстрацію, наявність в whois, дзвінки з перевірками (дихати і мовчати в трубку ніхто не буде, але зайва напруга).

Плюси: зелений рядок свідчить про серйозні наміри;

Мінуси: в порівнянні з попередніми сертифікатами гра стає дорожче і важче (проходження численних етапів верифікації).

- Wildcard — SSL-сертифікат видається на всі піддомени певного домену (актуально для компаній, що мають представництва в регіонах)

- З підтримкою IDN — як ми писали вище, не всі сертифікати підтримують кириличні домени. Тому, якщо у вас саме такий, потрібно шукати з підтримкою IDN.

Lets Encrypt — декілька слів про нього.

Lets Encrypt — це безкоштовний автоматизований центр сертифікації. Валіден (підписаний дійсним root), що означає в очах пошуковика з ним все в порядку. Більш того, сам Google рекомендує його.

3.Підготовка сайту до переїзду (налаштування HTTPS-протоколу)

Отже, рішення про перехід з http на https взяли, навіть підгледіли собі SSL-сертифікат. Значить саме час братися за реалізацію переходу.

Що потрібно для успішного налаштування HTTPS:

- Змінити абсолютні внутрішні посилання на відносні (або на https). Зверніть увагу що посилання в атрибутах canonical і hreflang завжди повинні бути абсолютними. Якщо цього не зробити, вам сайт буде пістрявити внутрішніми посиланнями з 301 кодом відповіді, а це недобре

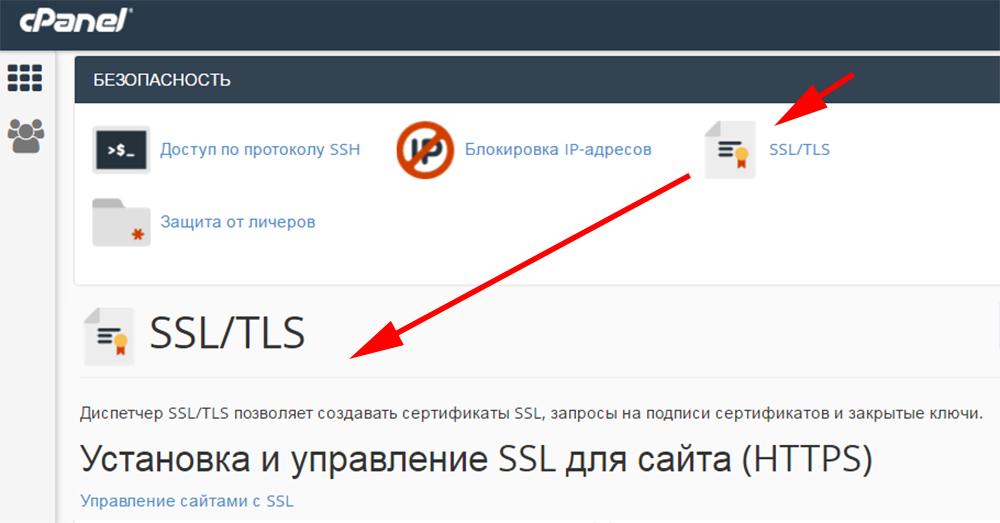

- Встановити SSL-сертифікат – майже всі хостинги дозволяють встановити SSL-сертифікат через панель управління

Виглядає налаштування HTTPS ось так:

Якщо виникнуть проблеми з переходом з http на https, напишіть в тех. підтримку хостингу і вам підкажуть. Або зверніться до того самого приятеля, який, з одного боку, програміст – він теж знає, що до чого.

Важливо: Якщо ваш хостинг не передбачає установку SSL, то його доведеться змінити. Життя жорстоке.

Обов’язково, під час налаштування https, потрібно перевірити працездатність сайту на протоколі https як на настільних ПК, так і на мобільних пристроях. (.*)$ https://site.ua/$1 [R=301,L]

(.*)$ https://site.ua/$1 [R=301,L]

4. Дії після переїзду на HTTPS (перевірка коректності перенесення сайту на захищений протокол)

Ось вивірений, точно китайська церемоніальна чаша для випитого чаю, чек-лист дій після переїзду з http на https:

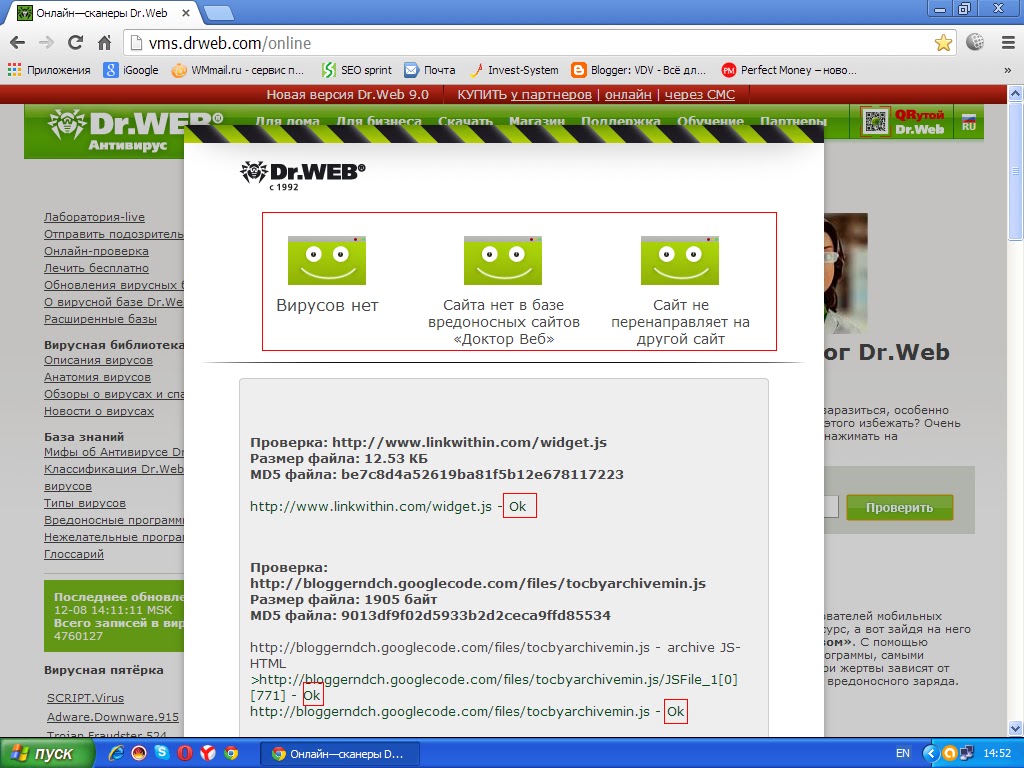

- Ще раз перевіряємо коректність налаштування SSL сертифікату, використовуючи сервіс.Про всяк випадок.

- Вказуємо в Яндекс вебмайстрів про переїзд з HTTP на HTTPS.

- Додаємо сайт з https протоколом в Search Console.

- Додаємо сайт з https протоколом в Яндекс Вебмастер.

- Виконуємо перевірку працездатності сайту на всіх типах пристроїв.

- Виконуємо перевірку функціоналу сайту після переходу на HTTPS.

- Перевіряємо відсутність внутрішніх посилань на незахищені документи.

- Перевіряємо наявність 301 редіректу з усіх сторінок сайту на аналогічні сторінки з https.

- Оновлюємо .xml карту сайту, щоб вона містила тільки сторінки з https.

- Змінюємо посилання на карту сайту (вона ж теж була з http-протоколу) в файлі Robots.txt.

5. Приклад переходу c HTTP на HTTPS без втрати трафіку

Ми в Inweb повторюємо правила переїзду, що становлять предмет поточної статті, з самої колиски. І це дає свої плоди – так виглядає динаміка трафіку сайту, з кошерно виконаним переїздом на захищений протокол.

6. Напоследок о переезде с http на https

Переход с HTTP на HTTPSS – це як здача сесії: не хочеться, напружує, але все одно потрібно і важливо здати з першого разу без косяків (щоб не злетіти зі стипендії). Перш ніж налаштовувати SSL-сертифікат, переконайтеся, що виконано всі вимоги, описані в статті, а після переїзду скористайтеся чек-листом і перевірте ще раз.

Головне пам’ятати: перенесення сайту з HTTP на HTTPS – це дуже стильно і модно, майже як підкати джинсів і A$AP ROCKY на репіті. Сподіваємося, що наша скромна стаття допоможе вам у здійсненні поставленої мети. Успіху і відносних посилань вашого сайту!

9 шагов по созданию безопасного веб-сайта.

Сделайте свой сайт безопасным

Сделайте свой сайт безопаснымПрисутствие в Интернете делает ваш бизнес более заметным, а создание безопасного веб-сайта вселяет доверие потребителей к вашим покупкам. Хотя запуск веб-сайта компании может способствовать повышению узнаваемости бренда и более удобному взаимодействию с клиентами, крайне важно уделять первоочередное внимание безопасности при создании вашего сайта, иначе ваш веб-сайт может оттолкнуть клиентов.

Готовы узнать, как сделать сайт безопасным?

Продолжайте читать, так как мы расскажем о девятиэтапном процессе создания безопасного веб-сайта для вашего бизнеса. Если вам нужен безопасный веб-сайт для вашего бизнеса сейчас, свяжитесь с нами через Интернет или позвоните нам по телефону 888-601-5359 , чтобы узнать больше о наших услугах веб-дизайна!

1. Выберите подходящий хост

Когда вы запускаете свой веб-сайт, у вас есть несколько вариантов хостинга, но у каждого провайдера есть уникальные преимущества, которые могут улучшить ваш сайт. Степень безопасности зависит от того, есть ли у них такие функции, как брандмауэр веб-приложений (WAF) и защита от отказа в обслуживании (DDoS).

Степень безопасности зависит от того, есть ли у них такие функции, как брандмауэр веб-приложений (WAF) и защита от отказа в обслуживании (DDoS).

Известные веб-хостинги, такие как Bluehost (который также предоставляет решения для обеспечения безопасности веб-сайтов) и GoDaddy, позволяют вам определить степень вашей безопасности, и это первый шаг к тому, как сделать веб-сайт безопасным. WAF — особенно важный компонент, поскольку он предотвращает попытки взлома вашего веб-сайта.

Внедрение языка структурированных запросов (SQL) и межсайтовые сценарии — это два способа, с помощью которых ваша информация может стать объектом атак, но WAF отслеживает эти серьезные проблемы.

Потеря данных или неработающие веб-сайты могут отпугнуть потенциальных клиентов, но партнерство с эффективным хостинг-провайдером может обеспечить безопасность и доступность вашего сайта, что очень важно, если вы представляете интернет-магазин или используете учетные записи пользователей.

2.

Выберите правильную систему управления контентом

Выберите правильную систему управления контентомСистема управления контентом (CMS) — это полезный инструмент для создания вашего веб-сайта и управления будущим контентом, и самые полезные из них постоянно улучшают свою защиту, контролируют программный код и поддерживают быстрые процессы.

При создании защищенного веб-сайта вам потребуется надежная CMS. При возникновении уязвимостей оснащенная CMS может защитить ваш сайт и обеспечить минимальные пробелы в безопасности. Эти системы циклически обновляются для поддержки своего программного обеспечения, а последние версии могут помочь вашему сайту противостоять самым последним уязвимостям и методам взлома.

Многие популярные платформы CMS, такие как Joomla и WordPress, удобны в использовании и обеспечивают безопасность, что делает установку модификаций удобной не только для вашей команды разработчиков, но и для вашего отдела маркетинга.

3. Управление надстройками и надстройками

В то время как надстройки и надстройки могут улучшить впечатления ваших посетителей, их избыток может подвергнуть ваш сайт опасностям. Они также могут замедлить работу вашего сайта и снизить скорость отклика.

Они также могут замедлить работу вашего сайта и снизить скорость отклика.

Периодическая проверка надстроек и надстроек может снизить вероятность брака надстроек. Независимо от того, являются ли эти дополнения вашей CMS или сторонними, важно изучить репутацию, детали и историю изменений плагинов и надстроек.

Как и CMS, эти аксессуары для веб-сайтов требуют обслуживания и регулярного обслуживания.

Часто задаваемые вопросы: Безопасен ли WordPress?

Их механизмы защиты от жуков настолько хороши, насколько хороши их разработки.

Если они устаревают, они подвергают ваш бизнес угрозам безопасности. Вы также можете воспользоваться специальными надстройками безопасности, которые ограничивают вирусы. Плагины WordPress, такие как Wordfence Security или Sucuri Security, могут уменьшить проникновение и помочь вам научиться создавать безопасный веб-сайт.

4. Включите разные уровни доступа

В вашем бизнесе разные сотрудники могут поделиться своим опытом с вашим сайтом, но отдельные уровни контроля могут помочь вам контролировать их поведение и защитить ваш сайт. Ограничение разрешений для определенных областей веб-сайта или действий может предотвратить ошибки и сбои.

Ограничение разрешений для определенных областей веб-сайта или действий может предотвратить ошибки и сбои.

Отдельные входы в систему для сотрудников — это ценный способ управлять настройками и публиковать контент, который может предотвратить ошибки. Владельцы бизнеса и руководители могут иметь максимальные привилегии, что оставляет за ними ответственность за изменения веб-сайта.

Этот подход может сохранить присутствие вашего бизнеса в Интернете и предотвратить разрушительные неудачи.

5. Внедрите надежные пароли

Неправильные пароли часто приводят к утечке данных в Интернете, что может серьезно помешать бизнесу. Поскольку на вашем веб-сайте работает целый ряд сотрудников, очень важно иметь установленные методы работы с паролями. Специалисты по кибербезопасности советуют пользователям использовать на платформах разное количество паролей.

Чтобы отличать пароли от корпоративных веб-сайтов, вы можете использовать оригинальные пароли с различными символами, буквами и цифрами.

Двухфакторная аутентификация (2FA) — еще один метод проверки для сдерживания хакеров. Второй фактор, такой как дополнительный код, может лучше идентифицировать одобренных пользователей, и многие платформы CMS включают эту функцию в свои меры безопасности.

6. Настройте автоматическое резервное копирование

Инвестиции в ваш веб-сайт требуют усилий и времени, но серверы могут выйти из строя, что разрушит вашу тяжелую работу.

Системы резервного копирования — это отличные решения, которые могут оживить основные материалы веб-сайта вашей компании и ускорить перезапуск. Хотя вам нужно найти основную проблему, которая инициирует сбой, вы можете оградить свой бизнес от трудоемкого восстановления и избыточной работы с помощью системы резервного копирования.

Храните данные в надежном месте, например на центральном сервере, чтобы защитить содержимое от потенциальных угроз. Автоматическое резервное копирование содержимого и макета вашего веб-сайта может помешать вам начать с нуля.

Для достижения наилучших результатов установите технологию автоматического резервного копирования для регулярного сбора данных.

7. Обновляйте подписки безопасности

Повторяющиеся приложения безопасности с вашего хоста или CMS обычно продлеваются через подписки. Платные подписки требуют от вас своевременного их рефинансирования. Если вы этого не сделаете, никто не проверит вашу платформу, когда эти подписки закончатся.

Вредоносное ПО может воспользоваться этим, поэтому обновление этих защитных элементов является приоритетом.

Отслеживание ваших различных услуг может информировать вас о том, какие подписки заканчиваются и насколько они важны для вашего веб-сайта. Настройка предупреждений или включение автоматического продления для этих функций может закрыть перерывы в подписках.

8. Включите сертификат уровня безопасных сокетов

Безопасные транзакции являются критически важной функцией для бизнеса, а сертификаты уровня безопасных сокетов (SSL) — это способ защитить онлайн-покупки. Когда вы запрашиваете информацию у клиентов или посетителей веб-сайта, вы можете проверить обмен с помощью SSL, который обычно предоставляется вашим хостом.

Когда вы запрашиваете информацию у клиентов или посетителей веб-сайта, вы можете проверить обмен с помощью SSL, который обычно предоставляется вашим хостом.

Киберпреступники могут собирать незашифрованную информацию или обычный текст, но SSL позволяет вам получать конфиденциальные данные, такие как номера кредитных и дебетовых карт, путем их шифрования. Наряду с SSL бизнес-сайты могут обменивать HTTP-адрес на HTTPS.

Этот адрес повышает безопасность вашего сайта и служит сигналом доверия для клиентов и деловых партнеров, что очень важно.

9. Выделите время для тестирования

Пока вы структурируете свой веб-сайт и меры безопасности, вы можете учесть множество обязательств и не знать о сохраняющейся нестабильности.

Систематический просмотр вашего веб-сайта для проверки каждой его части может выявить разделы, требующие доработки. Вы можете пробежаться по страницам и процессам, которые увидят посетители, и если произойдут сообщения об ошибках, перенаправления на HTTP-адреса, а не HTTPS, или подозрительные глюки, вы сможете сразу с ними разобраться.

Назначение интервала тестирования может выявить области и дать вам возможность исправить веб-сайт. Хотя вы, возможно, очень хотите запустить свой сайт, внесение последних штрихов в обеспечение безопасности может предоставить вам надежную платформу.

Нужен безопасный сайт прямо сейчас?

Получите безопасный веб-сайт за 30 дней

Чтобы сделать свой веб-сайт отражением вашего бизнеса, вы можете получить поддержку от экспертов, которые помогли бесчисленному количеству компаний запустить успешные сайты. Воспользуйтесь услугами быстрого веб-дизайна WebFX, чтобы создать стабильный веб-сайт, которому ваша компания сможет доверять за 30 дней.

Мы получили более 50 наград в области веб-дизайна, что является доказательством того, что наш веб-дизайн ведет к созданию более безопасных и функциональных платформ, которые могут увеличить ваш доход и обеспечить ценные продажи, потенциальных клиентов и трафик. Свяжитесь с нами онлайн сегодня или позвоните нам в 888-601-5359 , чтобы поговорить с нашими полезными членами команды!

7 проверенных вещей, которые вы должны сделать в 2022 году

Контент Themeisle бесплатный. Когда вы покупаете по реферальным ссылкам на нашем сайте, мы получаем комиссию. Узнать больше

Когда вы покупаете по реферальным ссылкам на нашем сайте, мы получаем комиссию. Узнать больше

Когда люди спрашивают меня, как защитить веб-сайт со 100% уверенностью, я отвечаю, что это просто: просто оставьте его в автономном режиме.

Как только они перестают кричать на меня, они обычно переключают разговор на конструкторы веб-сайтов и системы управления контентом (CMS), чтобы выяснить, какой вариант обеспечивает наилучшую безопасность.

Чего они не понимают, так это того, что не имеет значения, используете ли вы конструктор веб-сайтов для своего блога или CMS для развития своего бизнеса; всегда будет элемент риска.

Настоящая проблема в том, что ответственность за управление этим риском лежит на вас. Если этого недостаточно, все может пойти не так, если вы попытаетесь сделать все это самостоятельно. Действительно быстро.

Вот почему в этой статье я делюсь своими главными советами по обеспечению безопасности веб-сайта. Не волнуйся; это не те советы, которые вам нужны для доктора философии. реализовать.

реализовать.

Это простые и ценные стратегии, которые вы можете реализовать в течение дня. Более того, они работают. Независимо от того, какой подход вы выберете, каждый вариант уже заслужил свою репутацию в реальных битвах с хакерами и ботами.

Начнем!

Как защитить веб-сайт: основные стратегии минимизации рисков

Когда дело доходит до защиты веб-сайта, не так уж много гарантий. Не имея простого решения, которое навсегда обезопасит вас от хакеров, лучше всего реализовать эти стратегии, чтобы уменьшить уязвимости и повысить ваши шансы на быстрое восстановление.

- Установка SSL-сертификата

- Внедрение многоуровневой защиты входа в систему

- Поддержание регулярного расписания резервного копирования

- Поддержание всего программного обеспечения в актуальном состоянии

- Использование брандмауэра веб-приложений (WAF)

- Быть эффективным администратором сайта

- Будьте начеку

1.

Установите сертификат SSL и везде используйте HTTPS

Установите сертификат SSL и везде используйте HTTPSЕсли вы находитесь в процессе создания своего первого веб-сайта, вы можете подумать, что шифрование данных — это вещь 007, которая нужна только крупным компаниям или журналистам-расследователям.

Но если вы планируете получать трафик от Google, вам также понадобится SSL-сертификат, чтобы получить достойное место в рейтинге. Черт возьми, он вам даже понадобится, чтобы собирать электронные письма для информационного бюллетеня.

Если все это кажется вам чересчур, имейте в виду, что для всех этих плащей и кинжалов есть веские причины. В прошлом любая конфиденциальная информация, отправляемая вашими пользователями на ваш сервер, была в виде обычного текста. Если бы кто-то набросился на эту информацию, он смог бы прочитать все. Это означает пароли, банковские реквизиты, адреса электронной почты, все .

SSL-сертификат заключает всю эту конфиденциальную информацию в слой шифрования, чтобы сделать ее невозможной для чтения. Использование SSL-сертификата является отправной точкой для безопасного веб-сайта. В противном случае ваши посетители увидят это предупреждение:

Использование SSL-сертификата является отправной точкой для безопасного веб-сайта. В противном случае ваши посетители увидят это предупреждение:

Вот почему все основные разработчики веб-сайтов, такие как Wix и Squarespace, по умолчанию включают HTTPS для каждого веб-сайта в своей сети.

Для остальных получить SSL-сертификат несложно.

В настоящее время большинство веб-хостингов предлагают простые инструменты, позволяющие установить SSL-сертификат всего за несколько кликов. Если да, спросите их, как это настроить. Я уверен, что это просто. Например, Bluehost предлагает сертификаты Let’s Encrypt, доступные прямо в панели управления.

Если ваш хост по какой-то причине не предлагает простой инструмент, вы также можете создать бесплатный сертификат проверки домена от Let’s Encrypt, следуя их руководствам. Когда вы закончите, перейдите в cPanel или пользовательскую панель управления вашего хоста, чтобы установить его.

Если вы используете WordPress, вы можете использовать подключаемый модуль Really Simple SSL, чтобы правильно настроить свой сайт для использования SSL-сертификата после его установки:

2.

Защитите свою страницу входа и обработайте

Защитите свою страницу входа и обработайтеКогда дело доходит до безопасности входа в систему, есть много вопросов, которые нужно охватить. Но вы можете пройти долгий путь, используя всего две простые реализации: надежные пароли и многофакторную аутентификацию.

Это связано с тем, что надежная защита входа основана как минимум на двух уровнях. Для нас это будет то, что вы знаете (надежный пароль), и то, что у вас есть (код, отправленный на электронную почту, телефон или звонок).

Надежные пароли — это фантастика; фактически невозможно использовать грубую силу и почти невозможно угадать.

Но сначала сделайте себе одолжение и скачайте менеджер паролей. Последние три года я использую 1Password, и это изменило правила игры. Почему? Две причины:

- Генератор паролей и кодовых фраз позволяет легко создавать (и регулярно менять) паролей.

- С базой данных паролей я смог остановить все «запомнить этот пароль» и автоматический вход в систему.

Хотя все вышеперечисленное отлично подходит для ваших паролей , что насчет ваших пользователей? Я рекомендую использовать Password Policy Manager для WordPress, чтобы создавать надежные политики паролей на сайтах WordPress.

Если у вас есть безопасный пароль, настройте многофакторную аутентификацию логинов. Все это означает, что кому-то нужно будет вводить код, обычно отправляемый на устройство, всякий раз, когда он хочет войти на ваш сайт.

Как Google Authenticator, так и Authy легко настроить на большинстве разработчиков веб-сайтов. Например, в Squarespace вы можете найти эту опцию в настройках.

Для WordPress я могу порекомендовать Wordfence, но вы также можете использовать плагин Google Authenticator от miniOrange.

У нас также есть руководство по двухфакторной аутентификации для WordPress.

Если вы создали что-то с нуля, вы можете использовать Google Identity Platform для интеграции Google Authenticator с вашим веб-сайтом.

3. Регулярно делайте резервную копию своего сайта

Научиться защищать веб-сайт можно так же просто, как составить расписание резервного копирования.

Вы, наверное, думаете, что еще ни один хакер не испугался бэкапа. И вы были бы правы; резервное копирование является мерой предосторожности. Тем не менее, они также дают вам безопасное место для восстановления после кризиса. У каждого из популярных конструкторов сайтов свой подход:

- Wix обеспечивает автоматическое еженедельное резервное копирование вашего сайта.

- Популярное приложение Shopify Rewind — одно из немногих приложений для резервного копирования.

- Squarespace имеет ограниченные возможности резервного копирования, начиная от создания копии сайта и заканчивая экспортом XML-файла.

- Пользователи WordPress могут воспользоваться любым количеством плагинов, предназначенных для создания безопасных резервных копий.

Для пользователей WordPress я рекомендую (и использую) UpdraftPlus. В бесплатной версии вы можете создавать резервные копии напрямую в облаке, включая Google Диск, Dropbox, Amazon S3 и т. д., без ограничений. UpdraftPlus может даже помочь вам восстановить ваш сайт в кризисной ситуации.

В бесплатной версии вы можете создавать резервные копии напрямую в облаке, включая Google Диск, Dropbox, Amazon S3 и т. д., без ограничений. UpdraftPlus может даже помочь вам восстановить ваш сайт в кризисной ситуации.

4. Обновляйте все программное обеспечение

Буду честен; Я люблю такие инструменты, как WordPress, потому что темы и плагины упрощают работу. Хотите разместить рецепты на своем сайте? Вероятно, существует несколько сотен плагинов, созданных специально для этой цели. Это не просто WordPress; в Wix и Shopify приложения помогают вам многого добиться, не вводя ни одной строки кода. Звучит здорово, правда? Как бы.

Они также затрудняют защиту вашего кода. Всего один плохо написанный сторонний продукт может увеличить поверхность атаки вашего сайта. И если вы не обновляетесь регулярно, вы создаете множество уязвимостей.

Но вы можете уменьшить уязвимости, если:

- Удалите программы, которые вы не используете.

- Постоянно обновляйте программы, которые вы используете.

- Используйте только программы, плагины и темы от разработчиков, которые доказали, что могут поддерживать свои продукты.

- Изучите любые сети, с которыми вы планируете интегрироваться.

Если вы используете WordPress, вы будете получать уведомления на панели инструментов при появлении обновлений для самого программного обеспечения и любых тем и плагинов, которые вы используете. Вы также можете воспользоваться функцией автоматического обновления, которая охватывает все вышеперечисленное.

Самый безопасный вариант — воспользоваться планом управляемого хостинга. Вы не только получите усиленную безопасность, но и будете иметь кого-то, кто будет обрабатывать обновления для всего вашего сайта WordPress. Вы можете узнать больше об управляемом хостинге WordPress в любое время, когда будете готовы к скачку.

5. Используйте брандмауэр веб-приложений (WAF) для проактивной защиты

Если вы хотите защитить веб-сайт силой Арнольда Шварценеггера, приобретите брандмауэр веб-приложений (WAF).

Если вы пользовались Интернетом последние 25 лет, значит, вы знакомы с брандмауэрами. Брандмауэр веб-приложения аналогичен брандмауэру на вашем компьютере, поскольку он использует заранее определенные правила для выявления и блокировки атак. Это делает их особенно подходящими для искоренения распространенных атак, таких как межсайтовый скриптинг (XSS), межсайтовая подделка и SQL-инъекции.

Даже с учетом постоянно меняющегося горизонта угроз WAF является важным инструментом. Вы заметите одну вещь: большинство современных WAF могут быстро изменять и развертывать правила по мере обнаружения новых уязвимостей.

В качестве первой линии обороны WAF бывают трех основных форм:

- Сетевой, поддерживаемый аппаратным брандмауэром — самый сильный брандмауэр, который вы получаете от элитных хостов, таких как Kinsta, и разработчиков веб-сайтов, таких как Squarespace.

- На основе хоста — охватывает любые WAF, интегрированные в само приложение через плагин или приложение.

- Облачный — самый популярный и простой в интеграции вариант защиты.

Для пользователей WordPress Wordfence, опять же, вероятно, является лучшим решением.

6. Будьте эффективным администратором сайта

Будучи администратором веб-сайта, вы должны отслеживать множество неприятных моментов, но отслеживание их будет иметь значительное влияние на безопасность веб-сайта.

Давайте быстро пробежимся по ним всем:

- Роли пользователей : Следите за ролями пользователей, чтобы знать, кто имеет доступ к данным, кто может вносить изменения и какими другими привилегиями они обладают. Предоставляйте пользователям только те роли, которые им необходимы для выполнения своих задач. Все, что больше этого, является уязвимостью.

- Отслеживайте, что делают пользователи, и удаляйте неактивных пользователей : Журнал активности WP может помочь вам отслеживать поведение ваших пользователей для защиты от злонамеренной активности.

- Модерация всех комментариев вручную путем удаления автоматических утверждений.

- Отклонять любые комментарии, содержащие ссылку или код . Когда-то вредоносный код в разделах комментариев уже не был обычным явлением.

- Ограничить типы файлов, которые можно загружать в комментариях или формах.

- Реализовать сканирование и проверку любой загрузки . Sucuri — лучший вариант для этого.

7. Будьте начеку

Если вы внедрили вышеуказанные решения, вы уже значительно сократили поверхность атаки, которую хакеры могут использовать для захвата вашего сайта.

Однако, если вы планируете оставить его таким, вам необходимо регулярно сканировать свой веб-сайт и любой внешний контент, который вы публикуете на нем, например рекламу.

Например, защитите себя от вредоносной рекламы, работая с надежными рекламными сетями и сканируя и тестируя все рекламные объявления, прежде чем они появятся на вашем сайте.

Один из лидеров рынка, Sucuri SiteCheck, также является бесплатным и будет помечать любые вирусы, вредоносные программы и вредоносный код, которые влияют на интерфейс вашего сайта.

Для критически важных сайтов было бы лучше, если бы вы также создали регулярный аудит безопасности, включающий двухуровневый подход:

Используйте инструменты тестирования на проникновение , такие как сканер веб-сайтов Pentest Tools, чтобы определить размер вашей поверхности атаки. С более чем 25 различными инструментами сканирования вы обнаружите проблемы с вашей сетью, конфиденциальные страницы, проиндексированные Google, и даже надежность вашего SSL-соединения.

Выполнить оценок уязвимостей перекрестно проверить контрольный список, который охватывает общие недостатки безопасности:

- Регулярно проверяйте наличие неактивных плагинов, тем или других продуктов сторонних производителей.

- Подтвердите, что инструменты обновлены последним обновлением.

- Фильтрует пользователей по последним действиям и рассматривает возможность удаления неактивных пользователей.

- Создайте список пользователей со специальным доступом, например доступом по FTP и доступом по SSH, и определите, нужен ли им доступ и как долго.

Эта тактика может быть излишней для простого хобби-блога, но она может помочь вам предотвратить проблемы на важных сайтах.

Наверх

Защитите свой сайт сегодня!

Если у вас есть веб-сайт, вы несете ответственность не только за безопасность своих данных, но и за данные своих посетителей, клиентов и коллег. Но никакого давления.

В прошлом создание защищенного веб-сайта могло показаться непосильным. Но сегодня? Вам не нужен огромный бюджет или многолетний опыт программирования, чтобы защитить веб-сайт и обеспечить безопасность ваших пользователей.

На самом деле, с нашим семиэтапным подходом к минимизации рисков вы уже знаете, как эффективно защитить веб-сайт:

- Установка SSL-сертификата

- Внедрение многоуровневой защиты входа в систему

- Поддержание регулярного расписания резервного копирования

- Поддержание всего программного обеспечения в актуальном состоянии

- Использование брандмауэра веб-приложений (WAF)

- Быть эффективным администратором сайта

- Будьте начеку

У вас остались вопросы о том, как защитить веб-сайт? Дайте нам знать об этом в комментариях!

Бесплатная направляющая

5 основных советов по ускорению

Ваш сайт WordPress

Сократите время загрузки даже на 50-80%

просто следуя простым советам.

15 лучших способов защитить сайт WordPress

Безопасен ли ваш сайт WordPress?

Защищены ли пароли, кредитные карты и личные данные ваших клиентов и посетителей от растущего числа кибератак?

Хакеры стараются изо всех сил, и вы должны еще больше защитить свой веб-сайт.

В этой статье вы узнаете, почему важна безопасность и что вы можете сделать, чтобы защитить свой веб-сайт WordPress.

Почему безопасность WordPress имеет значение

В первой половине 2021 года было заблокировано более 86 миллиардов попыток взлома паролей, и, по оценкам, каждый день взламывается в среднем 30 000 новых веб-сайтов.

Хакеры и различные вредоносные программы неустанно пытаются получить доступ к веб-сайтам и их конфиденциальным данным.

Результат?

В настоящее время мы наблюдаем беспрецедентное количество кибератак.

Эта проблема касается компаний всех размеров, включая вашу.

В настоящее время 43% онлайн-атак нацелены на малый бизнес, и только 14% из них готовы защищаться.

Многие хакеры нацелены на крупные компании, чтобы получить большую отдачу.

Тем не менее, малый и средний бизнес представляет собой более легкую цель для хакеров из-за отсутствия у них ресурсов и опыта в области безопасности.

“

Атаки всегда неожиданны. Трудно быстро оправиться от одного из них, если вы не следите за безопасностью WordPress.

“

К счастью, существует множество способов защитить свой веб-сайт WordPress.

Начните с этих простых основ безопасности

При настройке безопасности вашего сайта WordPress есть несколько основных вещей, которые вы можете сделать, чтобы усилить свою защиту.

Вот некоторые из первых вещей, которые вы должны реализовать, чтобы защитить свой веб-сайт.

1. Внедрение SSL-сертификатов

Сертификаты Secure Sockets Layer (SSL) — это отраслевой стандарт, используемый миллионами веб-сайтов для защиты онлайн-транзакций со своими клиентами.

Его получение должно стать одним из первых шагов для защиты вашего веб-сайта.

SSL-сертификат можно купить, но большинство хостинг-провайдеров предлагают его бесплатно.

Затем используйте плагин для принудительного перенаправления HTTPS, который активирует зашифрованное соединение.

Эта стандартная технология устанавливает зашифрованное соединение между веб-сервером (хостом) и веб-браузером (клиентом).

Добавив это зашифрованное соединение, вы можете гарантировать, что все данные, передаваемые между ними, останутся конфиденциальными и внутренними.

2. Требуйте и используйте надежные пароли

Наряду с получением SSL-сертификата первое, что вы можете сделать для защиты своего сайта, — это использовать и требовать надежные пароли для всех ваших входов в систему.

Может возникнуть соблазн использовать или повторно использовать знакомый или легко запоминающийся пароль, но это подвергает риску вас, ваших пользователей и ваш веб-сайт.

Повышение надежности и безопасности пароля снижает вероятность взлома.

Чем надежнее ваш пароль, тем меньше вероятность того, что вы станете жертвой кибератаки.

При создании пароля необходимо следовать некоторым общим рекомендациям.

Если вы не уверены, что используете достаточно надежный пароль, проверьте надежность с помощью бесплатного инструмента, такого как эта полезная программа проверки надежности пароля.

3. Установите подключаемый модуль безопасности

Плагины WordPress — отличный способ быстро добавить полезные функции на ваш веб-сайт, и существует несколько отличных подключаемых модулей безопасности.

Установка подключаемого модуля безопасности может добавить дополнительные уровни защиты вашему веб-сайту без особых усилий.

Для начала ознакомьтесь со списком рекомендуемых плагинов безопасности WordPress.

- Безопасность Wordfence — сканирование брандмауэра и вредоносных программ

- Все в одном WP Security & Firewall

- Безопасность iThemes

- Jetpack — безопасность, резервное копирование, скорость и рост WP

4.

Обновляйте основные файлы WordPress

Обновляйте основные файлы WordPressПостоянное обновление WordPress имеет решающее значение для обеспечения безопасности и стабильности вашего сайта.

Каждый раз, когда сообщается об уязвимости в системе безопасности WordPress, основная команда начинает работу над выпуском обновления, устраняющего проблему.

Если вы не обновляете свой веб-сайт WordPress, то, скорее всего, вы используете версию WordPress с известными уязвимостями.

По состоянию на 2021 год в Интернете насчитывается около 1,3 миллиарда веб-сайтов, из которых более 455 миллионов используют WordPress.

Из-за своей популярности WordPress является главной мишенью для хакеров, распространителей вредоносного кода и похитителей данных.

Не подвергайте себя атакам, используя старую версию WordPress. Включите автообновление и забудьте об этом.

Если вам нужен еще более простой способ обработки обновлений, рассмотрите решение для управляемого хостинга WordPress со встроенными автоматическими обновлениями. , но есть и другие области, в которых WordPress уязвим и которые обновления ядра могут не защитить, например, ваши темы и плагины.

, но есть и другие области, в которых WordPress уязвим и которые обновления ядра могут не защитить, например, ваши темы и плагины.

Для начала устанавливайте плагины и темы только от проверенных разработчиков.

Если плагин или тема не были разработаны надежным источником, вам, вероятно, будет безопаснее не использовать их.

Кроме того, убедитесь, что вы обновили свои плагины и темы WordPress.

Как и в случае с устаревшей версией WordPress, использование устаревших плагинов и тем делает ваш сайт более уязвимым для атак.

6. Запускайте частые резервные копии

Один из способов защитить ваш веб-сайт WordPress — всегда иметь актуальную резервную копию вашего сайта и важных файлов.

Последнее, что вам нужно, это чтобы что-то случилось с вашим сайтом, а у вас нет резервной копии.

Сделайте резервную копию вашего сайта, и делайте это часто.

Таким образом, если что-то случится с вашим сайтом, вы сможете быстро восстановить его предыдущую версию и быстрее вернуться к работе.

Промежуточные меры безопасности для дополнительной защиты

Если вы выполнили все основные действия, но все еще хотите сделать больше для защиты своего веб-сайта, есть еще несколько дополнительных шагов, которые вы можете предпринять, чтобы повысить свою безопасность.

7. Никогда не используйте имя пользователя «Администратор»

Поскольку «админ» является настолько распространенным именем пользователя, его легко угадать, и мошенникам намного проще обманом заставить людей выдать свои учетные данные для входа.

Никогда не используйте имя пользователя «admin».

Это делает вас уязвимыми для атак методом грубой силы и мошенничества с использованием социальной инженерии.

Подобно надежному паролю, использование уникального имени пользователя для входа в систему является хорошей идеей, поскольку хакерам будет намного сложнее взломать вашу регистрационную информацию.

Если вы в настоящее время используете имя пользователя «admin», измените свое имя пользователя администратора WordPress.

8. Скрыть страницу входа в WP-Admin

По умолчанию доступ к большинству страниц входа в WordPress можно получить, добавив «/wp-admin» или «/wp-login.php» в конце URL-адреса.

Это позволяет хакерам легко начать попытки проникнуть на ваш сайт.

После того, как хакер или мошенник идентифицировал вашу страницу входа, он может попытаться угадать ваше имя пользователя и пароль, чтобы получить доступ к панели администратора.

Скрытие страницы входа в WordPress — хороший способ сделать вас менее легкой мишенью.

Защитите свои учетные данные, скрыв страницу входа администратора WordPress с помощью плагина, такого как WPS Hide Login.

9. Отключить XML-RPC

WordPress использует реализацию протокола XML-RPC для расширения функциональности программных клиентов.

Этот протокол удаленного вызова процедур позволяет выполнять команды с возвращаемыми данными в формате XML .

Большинству пользователей не нужна функциональность WordPress XML-RPC, и это одна из самых распространенных уязвимостей, которая делает пользователей уязвимыми для эксплойтов.

Поэтому рекомендуется отключить его.

Благодаря плагину Wordfence Security сделать это очень просто.

10. Защитите файл wp-config.php

Ваш файл WordPress wp-config.php содержит очень важную информацию о вашей установке WordPress, включая ваши ключи безопасности WordPress и сведения о подключении к базе данных WordPress, именно поэтому вы не хотите, чтобы он был легко доступен.

Вы можете «защитить» свой веб-сайт, защитив файл wp-config.php через файл .htaccess.

По сути, это означает, что вы даете своему сайту дополнительную защиту от хакеров.

11. Запустите инструмент сканирования безопасности

Иногда на вашем веб-сайте WordPress может быть уязвимость, о существовании которой вы не подозревали.

Целесообразно использовать инструменты, которые могут найти уязвимости и исправить их за вас.

Плагин WPScan сканирует известные уязвимости в основных файлах WordPress, плагинах и темах.

Плагин также уведомляет вас по электронной почте при обнаружении новых уязвимостей безопасности.

Усильте безопасность на стороне сервера

К настоящему моменту вы предприняли все вышеперечисленные меры для защиты своего веб-сайта.

Тем не менее, вы все равно можете узнать, можете ли вы сделать что-то еще, чтобы сделать его максимально безопасным.

Остальные действия, которые вы можете предпринять для усиления своей безопасности, должны быть выполнены на стороне сервера вашего веб-сайта.

12. Ищите хостинговую компанию, которая этим занимается

При поиске хостинговой компании вы хотите найти ту, которая работает быстро, надежно, безопасно и будет поддерживать вас отличным обслуживанием клиентов.

Это означает, что они должны иметь хорошие, мощные ресурсы, поддерживать время безотказной работы не менее 99,5% и использовать тактику безопасности на уровне сервера.

Если организатор не может отметить эти основные поля, он не стоит вашего времени и денег.

Одна из лучших вещей, которую вы можете сделать, чтобы защитить свой сайт с самого начала, — это выбрать правильную хостинговую компанию для размещения вашего веб-сайта WordPress.

13. Используйте последнюю версию PHP

Как и старые версии WordPress, устаревшие версии PHP более небезопасны для использования.

Если вы не используете последнюю версию PHP, обновите версию PHP, чтобы защитить себя от атак.

14. Размещение на полностью изолированном сервере

Частные облачные серверы имеют множество преимуществ.

Одним из таких преимуществ является повышение безопасности.

Все облачные среды требуют надежного сочетания антивирусной защиты и брандмауэра, но частное облако работает на определенных физических машинах, что упрощает обеспечение физической безопасности.

Помимо безопасности, полностью изолированный сервер имеет и другие преимущества, такие как очень высокое время безотказной работы и простая интеграция управляемого хостинга.

Ищете идеальную облачную среду для своего сайта WordPress?

Не ищите дальше.

С управляемым хостингом WordPress от InMotion Hosting вы получаете миграцию с сервера на сервер, более безопасное обновление, оперативное исправление безопасности и лучшую в отрасли скорость — все в одном.

15. Используйте брандмауэр веб-приложений

Последнее, что вы можете сделать, чтобы добавить дополнительные меры безопасности на свой веб-сайт WordPress, — это использовать брандмауэр веб-приложений (WAF) .

A WAF обычно представляет собой облачную систему безопасности, которая предлагает еще один уровень защиты вашего сайта.

Думайте об этом как о шлюзе для вашего сайта.

Он блокирует все попытки взлома и отфильтровывает другие типы вредоносного трафика, такие как распределенные атаки типа «отказ в обслуживании» (DDoS) или спамеры.

WAF обычно требуют ежемесячной абонентской платы, но добавление одного стоит затрат, если вы делаете надбавку к безопасности своего веб-сайта WordPress.

Убедитесь, что ваш веб-сайт и бизнес безопасны и надежны

Если ваш веб-сайт не защищен, вы можете оставить себя открытым для мира боли.

К счастью, для обеспечения безопасности сайта WordPress не требуется слишком много технических знаний, если у вас есть правильные инструменты и тарифный план хостинга, соответствующие вашим потребностям.

Если сайт на конструкторе, то подключение SSL-сертификата может выполняться в настройках сайта. Сертификаты уровней OV SSL (стандартный) и EV SSL (расширенный) устанавливаются вручную – порядок действий зависит от сервера, где размещен сайт.

Если сайт на конструкторе, то подключение SSL-сертификата может выполняться в настройках сайта. Сертификаты уровней OV SSL (стандартный) и EV SSL (расширенный) устанавливаются вручную – порядок действий зависит от сервера, где размещен сайт. А навіть якщо не шахраями, навіщо комусь копатися в чужій білизні? Тому наявність захищеного з’єднання так критично важливо для сайтів, що обробляють інформацію користувача – пошти, номери телефонів, банківські картки etc. Сайт з налаштованим HTTPS – це класичний приватний будинок в тихому районі Токіо, вікна якого не пропускають денне світло і допитливі носи.

А навіть якщо не шахраями, навіщо комусь копатися в чужій білизні? Тому наявність захищеного з’єднання так критично важливо для сайтів, що обробляють інформацію користувача – пошти, номери телефонів, банківські картки etc. Сайт з налаштованим HTTPS – це класичний приватний будинок в тихому районі Токіо, вікна якого не пропускають денне світло і допитливі носи. com,

com,